Technische Führungskräfte wissen, dass die Wahl des richtigen Code-Sicherheitstools die Entwicklungsgeschwindigkeit und das Risikomanagement entscheidend beeinflussen kann. Anwendungssicherheit ist nicht länger nur ein Anliegen des Sicherheitsteams; sie muss sich nahtlos in die Entwickler-Workflows integrieren, wobei die Gesamtbetriebskosten (TCO), der Wartungsaufwand und der operative Aufwand unter Kontrolle gehalten werden müssen.

Snyk und Checkmarx werden oft von Organisationen in Betracht gezogen, die Code-Sicherheitslösungen evaluieren. Während beide Plattformen darauf abzielen, Anwendungsrisiken frühzeitig im Software Development Lifecycle (SDLC) zu reduzieren, verfolgen sie sehr unterschiedliche Ansätze, jeder mit seinen eigenen Stärken und Kompromissen.

In diesem Artikel werden wir Snyk und Checkmarx direkt miteinander vergleichen und dabei hervorheben, wo jeder glänzt, wo Einschränkungen auftreten und wie sich ihre Fähigkeiten überschneiden, um Ihnen zu helfen, das Tool zu bestimmen, das am besten zu den Sicherheits- und Entwicklungsanforderungen Ihres Teams passt.

TL;DR

Aikido Security kombiniert die Stärken, die Teams oft mit Snyks Software-Kompositionsanalyse (SCA) und Checkmarx' Tiefe bei Statische Anwendungssicherheitstests (SAST) verbinden, und liefert gleichzeitig ein präziseres, entwicklerzentriertes Sicherheitserlebnis mit deutlich weniger Rauschen.

Im Vergleich zu Snyks SCA geht Aikido Security über das traditionelle CVE-basierte Scan von Softwareabhängigkeiten hinaus. Es kombiniert Schwachstellenerkennung mit Aikido Intel, das still behobene Schwachstellen und Probleme ohne CVEs identifiziert, zusammen mit der Erkennung von schädlichen Software-Paketen, Lizenzanalyse und erreichbarkeitsbasierter Priorisierung. Dies ermöglicht es Teams, systemische Abhängigkeitsrisiken zu reduzieren, anstatt auf lange Listen individueller Warnmeldungen zu reagieren.

Im Vergleich zu Checkmarx konzentriert sich Aikido Security auf die Reduzierung von Rauschen und die Verbesserung der Umsetzbarkeit für Entwickelnde. Es verwendet eigene trainierte LLM-Modelle, um False Positives um über 85 % zu reduzieren, und unterstützt benutzerdefinierte Regeln, die auf die spezifische Codebasis eines Teams zugeschnitten sind. Ergebnisse werden mit Code-Qualitätssignalen und Risikobewertung angereichert, während Entwickelnde In-IDE-Warnungen mit KI-generierter Behebungsanleitung erhalten. Nach dem Scannen des Codes einer großen HRtech-Plattform zeigten die markierten Probleme 99 % weniger kritische False Positives im Vergleich zu Checkmarx, da EPSS und KI-basierte Priorisierungen verwendet wurden, um Rauschen zu identifizieren und zu reduzieren.

Über einzelne Scanner hinaus bietet Aikido Security eine breitere Abdeckung mit einfacheren und transparenteren Preisen. Teams können mit jedem Modul beginnen, einschließlich Aikido Code (SAST, Code-Qualität, IaC-Scan, Malware-Erkennung), Aikido Cloud (CSPM, CNAPP), Aikido Defend (RASP) und Aikido Attack (KI-Penetrationstests, DAST), und erweitern, wenn ihre Bedürfnisse wachsen.

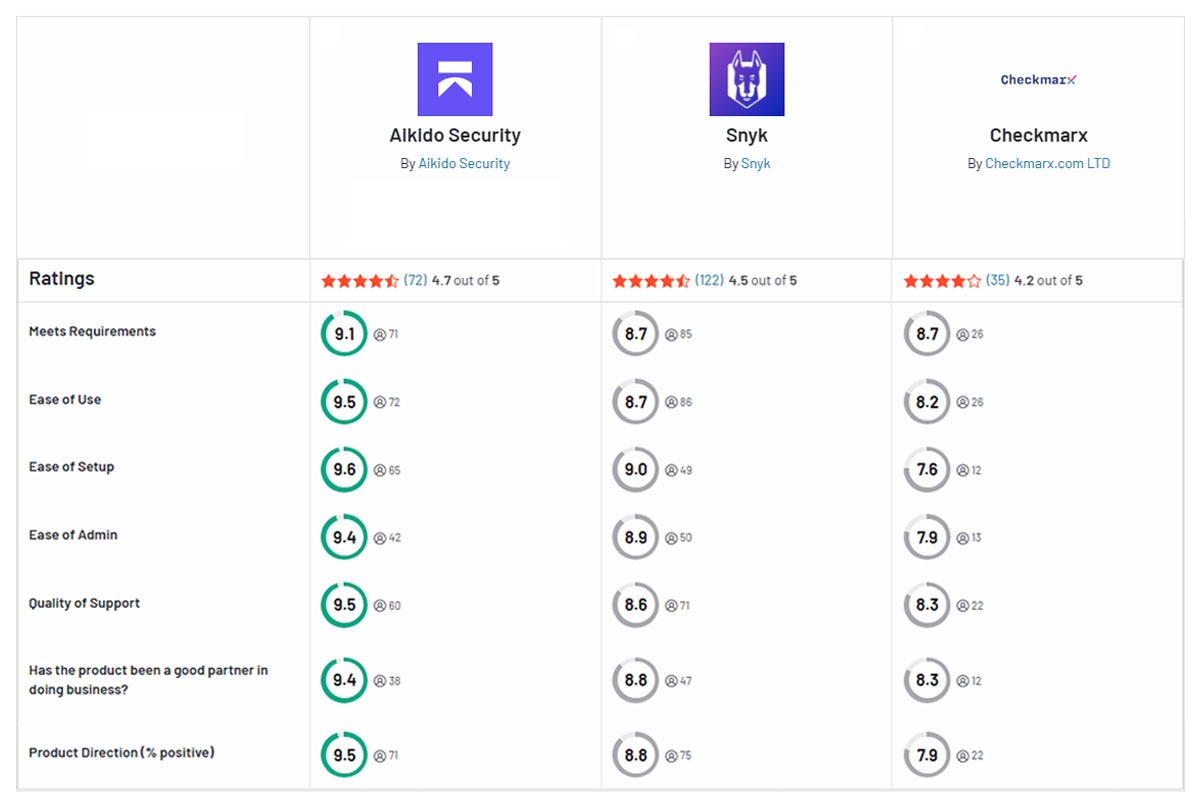

Infolgedessen bewerten sowohl Start-ups als auch Unternehmen Aikido Security in Pilotbewertungen durchweg höher und nennen dabei seine entwicklerfreundlichen Workflows, rauscharme Scans, umfassende Abdeckung über den gesamten Software-Lebenszyklus, KI-gesteuerte Risikopriorisierung und vorhersehbare Preise.

Schneller Funktionsvergleich: Snyk vs Checkmarx vs Aikido Security

Was ist Snyk?

Snyk ist eine AppSec-Plattform, die für die direkte Integration in Entwicklungs-Workflows konzipiert wurde. Ursprünglich konzentrierte sie sich auf die Software-Kompositionsanalyse (SCA) zur Identifizierung von Schwachstellen in Open-Source-Abhängigkeiten und erweiterte sich später auf proprietäres Code-Scanning (SAST), Container-Image-Scanning und Infrastructure-as-Code (IaC).

Snyk legt Wert auf schnelles Feedback durch IDEs und CI/CD-Pipelines, um Teams dabei zu unterstützen, Probleme frühzeitig im Entwicklungszyklus zu erkennen und zu beheben.

Vorteile:

- Integriert sich mit gängigen IDEs, Git-Repositories und CI/CD-Pipelines

- Bietet kontextbezogene Schwachstellenwarnungen mit Anleitungen zur Behebung

- Intuitive Benutzeroberfläche für einen schnellen Einstieg

- Robuste Open-Source-Schwachstellendatenbank und Ökosystemabdeckung

Nachteile:

- Hohes Alarmvolumen; Nutzende berichten oft, dass eine erhebliche Feinabstimmung zur Verwaltung von Fehlalarmen erforderlich ist

- Erweitertes Richtlinienmanagement, Reporting und vollständige AppSec-Abdeckung erfordern Enterprise-Pläne und Add-ons

- Die Preisgestaltung pro Entwickelnde kann teuer werden, wenn Teams und Repositories skalieren

- Sicherheits-Workflows (Jira, Richtlinien, Issue-Management) erfordern oft eine manuelle Konfiguration

- Nutzende berichten, dass Korrekturvorschläge für komplexe oder nicht-standardisierte Codebasen generisch sein können

- Einige Teams berichten von Einschränkungen beim Scannen großer oder hochspezialisierter proprietärer Codes

Was ist Checkmarx?

Checkmarx ist eine Enterprise AppSec-Plattform, die mit Statische Anwendungssicherheitstests (SAST) für benutzerdefinierten Code begann und ihre Plattform erweiterte, um Open-Source-Bibliotheken, Cloud-Infrastruktur und Supply-Chain-Security abzudecken. Seine Wurzeln in der statischen Codeanalyse verleihen ihm einen Ruf für tiefe Code-Inspektion und Governance.

Vorteile:

- Tiefe statische Analysefunktionen für große und komplexe Codebasen

- Starke Richtliniendurchsetzung und Governance-Kontrollen

- Integriertes Secure Coding Training zur Unterstützung der Ausbildung von Entwickelnden

- Gut geeignet für Compliance-gesteuerte Sicherheitsprogramme

Nachteile:

- Primär für große Unternehmen konzipiert, mit Workflows, die sich eher auf Sicherheitsteams als auf Entwickelnde konzentrieren

- Scans können langsam und ressourcenintensiv sein, insbesondere bei großen Projekten, mit begrenzter Transparenz bei Scan-Engpässen

- Hohes Volumen an Funden erfordert oft eine erhebliche manuelle Triage durch Sicherheitsteams

- Begrenzte Problemgruppierung und -priorisierung, was zu visueller Unordnung und Reibung bei Entwickelnden führen kann

- Das Reporting ist oft standardmäßig minimal, wobei team- und führungsebene-Ansichten typischerweise benutzerdefinierte Exporte erfordern

- Drittanbieter-Integrationen können zusätzlichen Setup und Wartung erfordern

- Das Cloud-Angebot (Checkmarx One) reift noch im Vergleich zur on-premise Plattform

- Die Preisgestaltung ist modular, mit separaten Verträgen für verschiedene Sicherheitsfunktionen

Funktionsvergleich

Sicherheits-Scanning-Funktionen

Sowohl Snyk als auch Checkmarx bieten verschiedene Arten von Sicherheitsscans an, aber ihre Stärken unterscheiden sich.

- Snyk: Snyk hat sich einen Namen im Bereich Open-Source-Schwachstellenscans gemacht, indem es schnell bekannte CVEs in Drittanbieter-Bibliotheken identifiziert und Container-Image-Risiken überwacht. Es führt auch statische Analysen über Snyk Code durch, sowie Prüfungen auf Infrastructure-as-Code-Fehlkonfigurationen. Snyk bietet jedoch keine vollständigen nativen DAST- oder Laufzeitschutz-Funktionen.

- Checkmarx: Checkmarx hingegen baute sein Fundament auf statischer Analyse (SAST) auf und ist für seine gründlichen Scans bekannt. Im Laufe der Zeit fügte Checkmarx eigene SCA-, Container- und IaC-Scan-Tools als Teil der „Checkmarx One“-Plattform hinzu. Sein stärkster Bereich bleibt jedoch das Auffinden von Code-Schwachstellen mit SAST. Checkmarx bietet keinen nativen Laufzeitschutz.

Zusammenfassend lässt sich sagen, dass Snyk bei der Sicherung der Software Supply Chain (Open-Source-Abhängigkeiten, Container) glänzt, während Checkmarx sich hauptsächlich auf benutzerdefinierten Code (SAST) konzentriert.

Integration und DevOps-Workflow

- Snyk: Snyk ist darauf ausgelegt, sich mit minimaler Reibung direkt in Entwickler-Workflows zu integrieren. Es bietet Plugins für gängige IDEs, Warnungen in der Quellcodeverwaltung (Pull Requests) und CI/CD-Pipelines. Entwickelnde erhalten Sicherheit-Feedback in Echtzeit, während sie Code schreiben oder Änderungen committen. Snyks API- und Integrationsoptionen werden auch von Engineering-Teams gelobt, da sie das Verbinden und Starten von Scans mit minimaler Konfiguration erleichtern. Es ist primär ein Cloud-SaaS-Dienst.

- Checkmarx: Die Integration von Checkmarx ist aufwendiger. Es unterstützt CI-Pipeline-Hooks und sogar IDE-Plugins, aber seine Einrichtung und Wartung sind komplexer und erfordern mehr Fachwissen und Zeit. Viele Unternehmen setzen Checkmarx zentralisiert ein, zum Beispiel führt ein Security Engineer Scans durch und teilt die Ergebnisse, anstatt dass jede Entwickelnde es unabhängig ausführt. Checkmarx kann on-premise oder als Cloud-Dienst betrieben werden, was Unternehmen mit strengen Datenanforderungen Flexibilität bietet. On-premise-Implementierungen bedeuten jedoch auch, dass Sie Server, Updates und Skalierung selbst verwalten müssen, was den Betriebsaufwand erhöht. Es ist leistungsstark, aber nicht so Plug-and-Play für Entwickelnde.

Zusammenfassend wird Snyk im Allgemeinen als das DevOps-freundlichere Tool angesehen, da es sich mit wenig Reibung in bestehende Entwickler- und Cloud-Workflows einfügt. Checkmarx hingegen lässt sich ebenfalls integrieren, wirkt aber oft so, als sei es primär für Sicherheitsteams und sekundär für Entwickelnde konzipiert.

Wenn Ihr Ziel ist, Ingenieure zu befähigen, Probleme frühzeitig zu beheben, hat Snyk den Vorteil der Zugänglichkeit. Wenn Sie eine on-premise-Lösung mit strengen Kontrollen benötigen, bietet Checkmarx diese Option.

Genauigkeit und Leistung

Bei Scan-Genauigkeit und -Leistung haben beide Tools Kompromisse.

- Checkmarx: Checkmarx hat den Ruf, eine sehr gründliche statische Analyse durchzuführen (es findet subtile Probleme im Code), war aber historisch dafür bekannt, Entwickelnde mit Ergebnissen zu überfordern, von denen einige möglicherweise nicht kritisch oder schwer zu validieren sind. Mit anderen Worten, es kann rauschen. Das Tuning von Checkmarx erfordert das Schreiben benutzerdefinierter Regeln oder das Unterdrücken bestimmter Muster und ist oft notwendig, um False Positives zu reduzieren und Ergebnisse umsetzbar zu machen. Checkmarx-Scans (insbesondere vollständige SAST-Scans) sind bekanntermaßen langsam. Es ist nicht ungewöhnlich, dass Checkmarx Stunden benötigt, um ein großes Projekt mit Millionen von Codezeilen zu scannen, insbesondere bei Verwendung gründlicher Einstellungen. Dieser langsamere Feedback-Zyklus kann agile Teams frustrieren. Wenn Entwickelnde über Nacht oder länger auf Ergebnisse warten müssen, verlangsamen sich Sicherheitskorrekturen. x.

- Snyk: Auf der anderen Seite hat Snyk tendenziell ein besseres Signal-Rausch-Verhältnis. Die Schwachstellensuche priorisiert umsetzbare Ergebnisse und versucht, die Menge der Warnmeldungen zu minimieren, die in älteren SAST-Tools üblich sind. Viele Benutzer beschreiben die False-Positive-Rate als „ziemlich überschaubar“, wodurch sich Teams auf echte Probleme konzentrieren können. Snyks statische Analyse verwendet eine KI-basierte Engine (aus der DeepCode-Akquisition), die aus dem Feedback von Entwickelnden lernt, um die Genauigkeit zu verbessern. Einige Entwickelnde sind jedoch immer noch auf „False Flags“ bei Snyk Code-Scans gestoßen (z. B. die Markierung von sicherem Code als anfällig).

Aus Leistungsperspektive ist Snyk im Allgemeinen schnell. Seine Cloud-Scanner und leichten Plugins können dank seiner inkrementellen Scans Ergebnisse in Sekunden oder Minuten liefern. Es bietet auch nahezu Echtzeit-Feedback, während Code geschrieben wird.

Vereinfacht ausgedrückt: Snyk ist schnell und recht präzise, könnte aber tiefere Probleme übersehen; Checkmarx bietet eine größere Scan-Tiefe, ist aber ohne sorgfältige Abstimmung laut und langsam. Teams nutzen oft beide Tools, um sich gegenseitig zu ergänzen, oder suchen nach einer einheitlichen Lösung, die Tiefe mit einer entwicklerfreundlichen UX wie Aikido Security verbindet.

Abdeckung und Umfang

Abdeckung bezieht sich in diesem Fall auf die Bandbreite der Programmiersprachen, Frameworks und Arten von Sicherheitsproblemen, die jedes Tool unterstützt. Sowohl Snyk als auch Checkmarx unterstützen Container- und Infrastructure-as-Code (IaC)-Scanning.

- Checkmarx: Checkmarx positioniert sich als Enterprise-Lösung mit breiter Sprachunterstützung. Es unterstützt eine breite Palette von Programmiersprachen und Frameworks, von populären Sprachen wie Java, Swift, Kotlin, C# und JavaScript bis hin zu älteren oder Nischensprachen, wodurch es sich für polyglotte (mehrsprachige) Codebasen eignet. Die SAST von Checkmarx kann auch Desktop-, Web-, Mobil- und sogar einige Low-Level-Code analysieren.

Bei der Erkennung von Schwachstellen geht die SAST von Checkmarx über die Erfassung gängiger OWASP Top 10-Probleme wie SQL-Injection und XSS hinaus. Ihre tiefere statische Analyse ermöglicht es, komplexe logische Fehler und unsichere Codierungsmuster zu identifizieren, insbesondere in proprietären oder älteren Codebasen, wo Probleme nicht immer offensichtlich sind. Diese Tiefe ist einer der Gründe, warum Checkmarx in großen, regulierten Unternehmensumgebungen oft bevorzugt wird.

Die SCA-Komponente deckt ebenfalls eine breite Palette von Paket-Ökosystemen (Maven, NPM, PyPI, NuGet usw.) ab und beinhaltet eine „Exploitable Path“-Analyse zur Priorisierung erreichbarer Sicherheitslücken, die über alle wichtigen Repository-Plattformen und Programmiersprachen hinweg funktioniert.

- Snyk: Snyk ist zwar für die meisten modernen Entwicklungsanforderungen geeignet, unterstützt aber in seinem SAST-Tool weniger Sprachen als Checkmarx. Aktuellen Daten zufolge unterstützt Snyk Code die gängigsten modernen Programmiersprachen. Snyks Stärke liegt im Open-Source-Scanning: Es verfügt über eine umfangreiche Schwachstellendatenbank und überwacht Open-Source-Projekte auf neue Sicherheitslücken, was bedeutet, dass Teams in Echtzeit über neue Abhängigkeitsprobleme informiert werden. Snyk Open Source deckt alle wichtigen Paketmanager ab und bietet detaillierte Anleitungen zur Behebung.

Die SAST von Snyk konzentriert sich auf die schnelle, entwicklerfreundliche Erkennung gängiger Sicherheitsprobleme in modernen Codebasen. Obwohl sein Regelsatz für komplexe oder ältere Codemuster möglicherweise noch nicht so umfangreich ist wie der von Checkmarx, deckt er viele gängige OWASP Top 10-Schwachstellen effektiv ab und wird ständig verbessert. Snyks Stärke liegt darin, die Sicherheitsabdeckung mit Geschwindigkeit und Benutzerfreundlichkeit in Einklang zu bringen, wodurch es sich gut für moderne CI/CD-gesteuerte Entwicklungsteams eignet.

Eine Lücke ist, dass weder Snyk noch Checkmarx vollständig integrierte, moderne Penetrationstests oder Laufzeittests als Kernkompetenz anbieten, sodass Schwachstellen in der Geschäftslogik und reine Laufzeitschwachstellen möglicherweise weiterhin zusätzliche Tools erfordern.

Für Compliance-Anforderungen bieten beide Berichte zur Sicherheitslage (z. B. Einhaltung von Standards wie OWASP, PCI usw.), aber Checkmarx legt mehr Wert auf die Durchsetzung von Richtlinien und die Compliance-Ausrichtung, obwohl Teams oft auf Exporte oder benutzerdefinierte Berichte für prüfungsbereite Ansichten zurückgreifen.

Insgesamt deckt Checkmarx einen breiteren Technologie-Stack ab (insbesondere bei Legacy-Anwendungen oder einem diversifizierten Portfolio), während Snyk den modernen Cloud-nativen Stack gut abdeckt (Cloud-Infrastruktur, Container, Code und Abhängigkeiten).

Entwickelnde Experience

- Snyk: Die Benutzeroberfläche von Snyk ist intuitiv und eher auf Entwickelnde als auf Sicherheitsanalysten zugeschnitten. Das Einrichten eines Snyk-Scans ist mit wenigen Klicks oder Befehlen erledigt, und die Ergebnisse werden mit umsetzbaren Korrekturvorschlägen präsentiert. Findet Snyk beispielsweise eine anfällige Abhängigkeit, schlägt es eine bestimmte Version zum Upgrade vor; findet es ein Code-Problem, liefert es oft einen Code-Snippet und Anleitungen zur Behebung. Snyk bietet automatisierte Fix-Pull-Requests für einige abhängigkeitsbezogene Probleme an, obwohl diese Workflows bei Skalierung oft zusätzliche Konfiguration erfordern.

- Checkmarx: Checkmarx wird im Gegensatz dazu oft als Tool für das Sicherheitsteam angesehen. Seine Benutzeroberfläche und Ausgaben können für Entwickelnde überwältigend oder zu ausführlich sein. Entwickelnde haben berichtet, dass sie lange PDF-Berichte oder komplexe Dashboards durchforsten müssen, um die Probleme zu finden, die sie tatsächlich beheben müssen. Ohne Anpassung ist Checkmarx auch dafür bekannt, Teams mit Hunderten von Funden zu überfluten, die mit Common Weakness Enumeration Identifier (CWE ID) und internen Codes anstatt CVE IDs gekennzeichnet sind. Infolgedessen behandeln Teams Checkmarx manchmal als Compliance-Gate (führen es im Hintergrund aus und lassen die Sicherheit die Ergebnisse triagieren).

Die Lernkurve für Checkmarx ist steil. Entwickelnde benötigen möglicherweise Schulungen, um das Tool effektiv nutzen zu können. Darüber hinaus erfordert Checkmarx oft eine manuelle Abstimmung (Schreiben benutzerdefinierter Abfragen oder Anpassen von Regelpaketen), um den Codierungsmustern eines Teams gerecht zu werden.

Zusammenfassend lässt sich sagen, dass Entwickelnde Snyk tendenziell nutzen, weil es unkompliziert ist und Reibungsverluste reduziert. Checkmarx kann, wenn es ohne Sorgfalt eingesetzt wird, für Entwicklungsteams wie eine lästige Pflicht oder eine „Sicherheitssteuer“ wirken.

Preise und Wartung

- Snyk: Snyk verwendet ein abonnementbasiertes Preismodell mit öffentlichen Einstiegsplänen, wobei die Preisgestaltung bei Skalierung komplexer und weniger vorhersehbar wird. Teams werden pro beitragendem Entwickelnden abgerechnet, was bei zunehmender Skalierung teuer werden kann. Viele Start-ups beginnen mit den kostenlosen oder erschwinglichen Plänen von Snyk, aber mit ihrem Wachstum können die Kosten erheblich steigen.

Der Vorteil ist, dass Snyk als SaaS keine Infrastrukturwartung erfordert. Sie müssen keine Server bereitstellen oder sich um die Aktualisierung der Scanning-Engine kümmern; Snyk übernimmt all das in der Cloud.

- Checkmarx: Checkmarx ist typischerweise eine größere Investition. Es wird als Enterprise-Produkt verkauft (ohne öffentliche Preisgestaltung, in der Regel mit individuellen Angeboten). Seine Kosten können für große Organisationen mit hohen Sicherheitsbudgets gerechtfertigt sein. Wenn Sie jedoch ein kleineres Unternehmen oder Start-up sind, wird der Preis von Checkmarx wahrscheinlich unerschwinglich sein. Darüber hinaus fallen bei einer on-premise-Bereitstellung Wartungskosten an: Hardware oder VMs für die Scanning-Engine und Datenbank, ein Administrator zum Anwenden von Updates/Patches und möglicherweise Supportverträge. Checkmarx bietet eine Cloud-gehostete Option (Checkmarx One) an, die einen Teil der Wartung entlastet.

Hinsichtlich der Wartung gewinnt Snyk eindeutig. Es ist für Teams weitgehend wartungsarm, da es Cloud-basiert ist. Checkmarx hingegen erfordert zusätzlichen Zeit- und Fachaufwand, von der Anpassung von Regeln bis zur Verwaltung von False-Positive-Workflows und Updates.

Unterm Strich, ist Snyk einfacher zu implementieren und zu budgetieren (insbesondere mit seinem kostenlosen Tarif und SaaS-Modell), während Checkmarx eine höhere Anfangsinvestition darstellt, die sich für große Unternehmen mit Bedarf an umfassenderer Abdeckung lohnt.

Aikido Security bietet ein einfacheres, transparenteres Preismodell – pauschal und vorhersehbar – und ist bei Skalierung deutlich günstiger als Snyk oder Checkmarx.

Um Ihnen den Vergleich der Funktionen beider Tools zu erleichtern, fasst die folgende Tabelle diese für Sie zusammen.

Aikido Security: Die bessere Alternative

Aikido Security ist eine entwicklerzentrierte Anwendungssicherheitsplattform, die moderne SAST und SCA mit KI-gesteuerter Priorisierung kombiniert. Sie vereint die Stärken von Snyks Scan von Softwareabhängigkeiten (SCA) und Checkmarx' statischer Codeanalyse (SAST), während sie einen Großteil des Rauschens, des operativen Aufwands und der Workflow-Reibung, die mit beiden verbunden sind, eliminiert.

Im Gegensatz zu Checkmarx liefert Aikido in realen Umgebungen durchweg deutlich weniger Rauschen und schnellere Ergebnisse. In einem sechswöchigen Kundenpilotprojekt produzierte Aikido 99 % weniger kritische Fehlalarme als Checkmarx (3 vs. 306) bei SAST- und SCA-Scans. Diese drastische Reduzierung bedeutete, dass Entwickelnde ihre Zeit damit verbrachten, echte Probleme zu beheben, anstatt Funde manuell zu triagieren. In Kombination mit EPSS-Scoring und KI-basierter Priorisierung erleichterte Aikido das Verständnis dessen, was wirklich wichtig war, während Checkmarx weiterhin große Mengen kritischer Funde aufdeckte, die sich später als irrelevant erwiesen. Kunden vermieden auch lange Scan-Zeiten und eine schlechte Sichtbarkeit von Scan-Engpässen, die häufige Beschwerden bei Checkmarx sind.

Im Vergleich zu Snyk Aikido einen Großteil der Workflow-Reibungen, die Teams ausbremsen. Der Ansatz Snyk, jedes Problem einzeln in Jira zu übertragen, verursacht Unruhe und erfordert manuelle Bereinigungen, wenn Probleme gelöst sind. Aikido konzentriert sich Aikido auf die automatische Gruppierung von Problemen, die Erstellung von Aufgaben auf Basis von Schweregrad und SLA sowie die automatische Schließung, wodurch der Betriebsaufwand und die Frustration der Entwickler reduziert werden. In der Praxis Snyk viele von Snyk als „kritisch” gekennzeichnete Probleme von Aikido korrekt als Fehlalarme identifiziert Aikido ignoriert. In Kombination mit AI AutoTriage, AI AutoFixes und Korrekturvorschläge konnten die Teams während der Pilotphase kritische Probleme in 548 Repositorys um 92 % reduzieren, ohne zusätzliche Automatisierungen oder Workflows erstellen zu müssen.

Aikido integriert sich auch direkt in die Workflows von Entwickelnden über GitHub, GitLab und Bitbucket und zeigt priorisierte Funde und Korrekturvorschläge direkt in Pull-Requests an.

Über SAST und SCA hinaus bietet Aikido eine breitere Abdeckung durch integrierte Module für IaC-Scanning, Containersicherheit, DAST und API-Tests, Laufzeitschutz, Cloud Security Posture Management, Secrets detection und KI-gesteuerte Penetrationstests. Dieser All-in-One-Ansatz reduziert den Kontextwechsel und senkt die Gesamtbetriebskosten im Vergleich zur Zusammenstellung mehrerer Punktlösungen.

Aikido Security bietet eine noch breitere Sicherheitsabdeckung durch seine Module, darunter IaC-Scan, Containersicherheit, DAST und API-Sicherheitstests, Laufzeitschutz, Cloud Security Posture Management, Secrets detection und KI-gesteuerte Penetrationstests.

Dank seiner modularen Architektur, transparenten Preisgestaltung und entwicklerzentrierten Ansatzes bietet Aikido eine praktische Alternative für Teams, die Snyk oder Checkmarx evaluieren und eine Sicherheitslösung suchen, die sowohl in Geschwindigkeit als auch in Tiefe überzeugt.

Möchten Sie Ihre Anwendungssicherheit verbessern? Starten Sie Ihre kostenlose Testversion oder buchen Sie noch heute eine Demo mit Aikido Security.

FAQ

Welches Tool, Snyk oder Checkmarx, ist besser für Schwachstellenscans?

Das hängt davon ab, was Sie mit „besser“ meinen und in welcher Umgebung Sie arbeiten. Checkmarx wird typischerweise von großen Unternehmen gewählt, die eine tiefe statische Analyse für komplexe oder ältere proprietäre Codebasen priorisieren, auch wenn dies mit längeren Scan-Zeiten und höheren False-Positive-Raten einhergeht. Snyk eignet sich besser für moderne Entwicklungsteams, die schnelles Feedback, einen starken Scan von Open-Source-Abhängigkeiten und eine enge CI/CD-Integration schätzen.

In der Praxis kämpfen viele Teams mit dem Kompromiss zwischen Tiefe und Rauschen. Plattformen wie Aikido Security zielen darauf ab, diesen Kompromiss zu beseitigen, indem sie eine tiefe Analyse mit deutlich weniger False Positives und klarerer Priorisierung liefern. Dies macht Schwachstellenscans für Entwickelnde umsetzbarer, ohne aufwendiges Tuning.

Was sind Statische Anwendungssicherheitstests (SAST) und wie implementieren Snyk und Checkmarx diese?

SAST ist eine Sicherheitstestmethode, die Quellcode analysiert, ohne ihn auszuführen, um Sicherheitslücken wie SQL-Injection, XSS und unsichere Kryptografie zu identifizieren. Checkmarx verwendet eine tiefe Datenfluss- und Kontrollflussanalyse, um komplexe und manchmal nicht offensichtliche Probleme aufzudecken, insbesondere in proprietärem oder älterem Code. Snyk priorisiert Geschwindigkeit und Benutzerfreundlichkeit, indem es Code schnell scannt und gängige Sicherheitsprobleme direkt in Entwickler-Tools wie IDEs und Pull Requests aufzeigt.

Welche Funktionen unterscheiden Snyk von Checkmarx bei Statischen Anwendungssicherheitstests (SAST)?

Der Hauptunterschied zwischen Snyk und Checkmarx bei SAST liegt darin, wie Sicherheit in den Entwicklungsprozess integriert wird. Checkmarx ist für zentralisierte Sicherheitsprogramme konzipiert und bietet tiefe Analyse, umfangreiche Anpassungsmöglichkeiten, breite Sprachunterstützung (einschließlich älterer Sprachen) sowie detaillierte Governance- und Berichtsfunktionen. Dies macht es gut geeignet für Compliance-getriebene Umgebungen.

Snyk hingegen konzentriert sich auf die Akzeptanz bei Entwickelnden. Es legt Wert auf schnelle Scans, einfache Einrichtung und eine enge Integration in IDEs und CI/CD-Pipelines, damit Entwickelnde Probleme frühzeitig erkennen können, ohne ihren Workflow zu verlassen. Tools wie Aikido Security folgen einem ähnlichen Entwickelnde-First-Modell, fügen jedoch mehr Kontext und Priorisierung hinzu, um das Rauschen zu reduzieren und Teams dabei zu helfen, sich auf wirklich ausnutzbare Risiken zu konzentrieren.

Wie unterscheiden sich Snyk und Checkmarx in Bezug auf die Genauigkeit der Schwachstellenerkennung und die False-Positive-Raten?

Checkmarx ist bekannt für die Erkennung komplexer Schwachstellenmuster aufgrund seiner tiefen statischen Analyse, was jedoch oft zu einer hohen Anzahl von Funden führt, von denen viele eine manuelle Validierung oder Abstimmung erfordern, um False Positives zu eliminieren. Dies kann Teams verlangsamen und zu Alarmmüdigkeit führen.

Snyk liefert im Allgemeinen weniger Funde und legt Priorität auf Klarheit und Geschwindigkeit, wodurch die Ergebnisse für Entwickelnde leichter umsetzbar sind. Seine neueren SAST-Funktionen könnten jedoch einige tiefere oder stark kontextbezogene Probleme in proprietärem Code übersehen. Praxisnahe Bewertungen zeigen, dass neuere Entwickelnde-First-Plattformen wie Aikido Security False Positives erheblich reduzieren können, während sie gleichzeitig die Tiefe beibehalten, wodurch der Fokus vom reinen Erkennungsvolumen auf umsetzbare Sicherheitsergebnisse verlagert wird.

Wie handhaben Snyk und Checkmarx den Scan von Open-Source-Abhängigkeiten im Vergleich zum Scan von proprietärem Code?

Für den Scan von Open-Source-Abhängigkeiten (SCA) ist Snyk im Allgemeinen stärker. Es bietet Echtzeit-Schwachstellenüberwachung, eine große CVE-Datenbank und klare Empfehlungen zur Behebung, wie z. B. empfohlene Upgrade-Pfade, was es für Entwickelnde einfach macht, Abhängigkeitsrisiken schnell zu beheben. Checkmarx unterstützt SCA ebenfalls über wichtige Ökosysteme hinweg, wird aber oft eher als Ergänzung zu seinen Kern-SAST-Funktionen denn als seine primäre Stärke betrachtet.

Für den Scan von proprietärem Code bietet Checkmarx’ SAST typischerweise eine tiefere Analyse, insbesondere für große oder ältere Codebasen, während Snyk sich auf schnellere, zugänglichere Scans für moderne Anwendungen konzentriert. Entwickler-zentrierte Plattformen wie Aikido Security zielen darauf ab, beides auszugleichen, indem sie tiefe Analyse mit weniger Rauschen und klarerer Priorisierung kombinieren.

Das könnte Sie auch interessieren:

- Snyk vs. Wiz Vergleich im Jahr 2026

- Die Top 10 KI-gestützten SAST-Tools im Jahr 2026

- Die Top 13 Code-Schwachstellen-Scanner im Jahr 2026

- Die 6 besten Tools für statische Codeanalyse wie Semgrep im Jahr 2026

- Die Top 14 AppSec-Tools im Jahr 2026

- Die Top 5 Checkmarx Alternativen für SAST und Anwendungssicherheit.

- Top Runtime-Sicherheitstools im Jahr 2026