Reduzieren Sie 94 % Ihres Rauschens mit reichweitenbasierter SCA & AutoFix.

Sichern Sie Drittanbieter-Abhängigkeiten mit Erreichbarkeitsanalyse, Pre-CVE- und Malware-Intelligence, SBOMs und KI-gestützten Korrekturen.

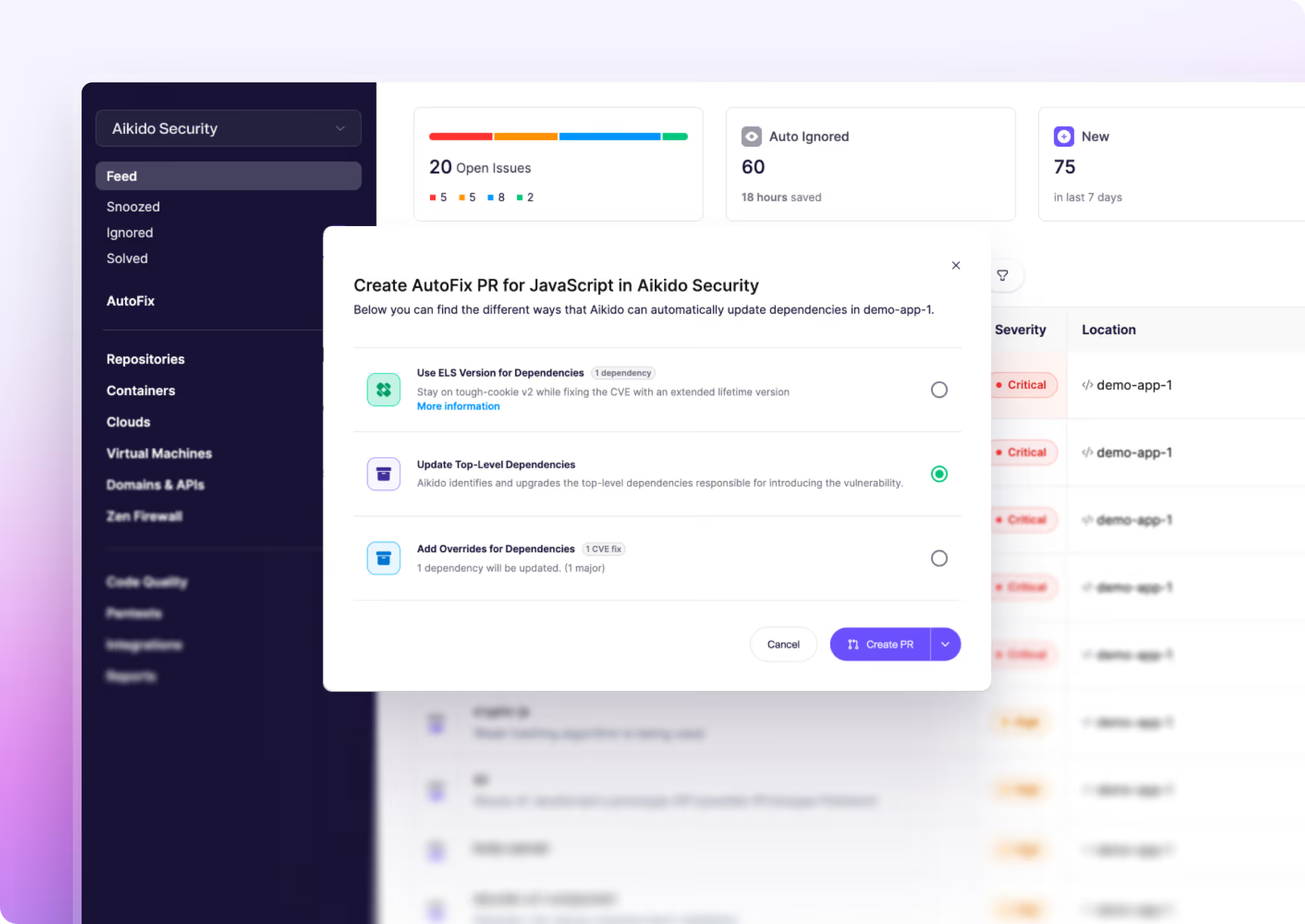

Mehrschichtige Erreichbarkeitsanalyse mit Ein-Klick-AutoFix

Beheben Sie, was erreichbar ist. Ignorieren Sie, was nicht erreichbar ist.

Aikido verfolgt tatsächliche Aufrufketten von Ihrem Code in Drittanbieter-Pakete, um zu bestimmen, welche Schwachstellen zur Laufzeit tatsächlich erreichbar sind, und ignoriert diejenigen, die Sie nicht verwenden.

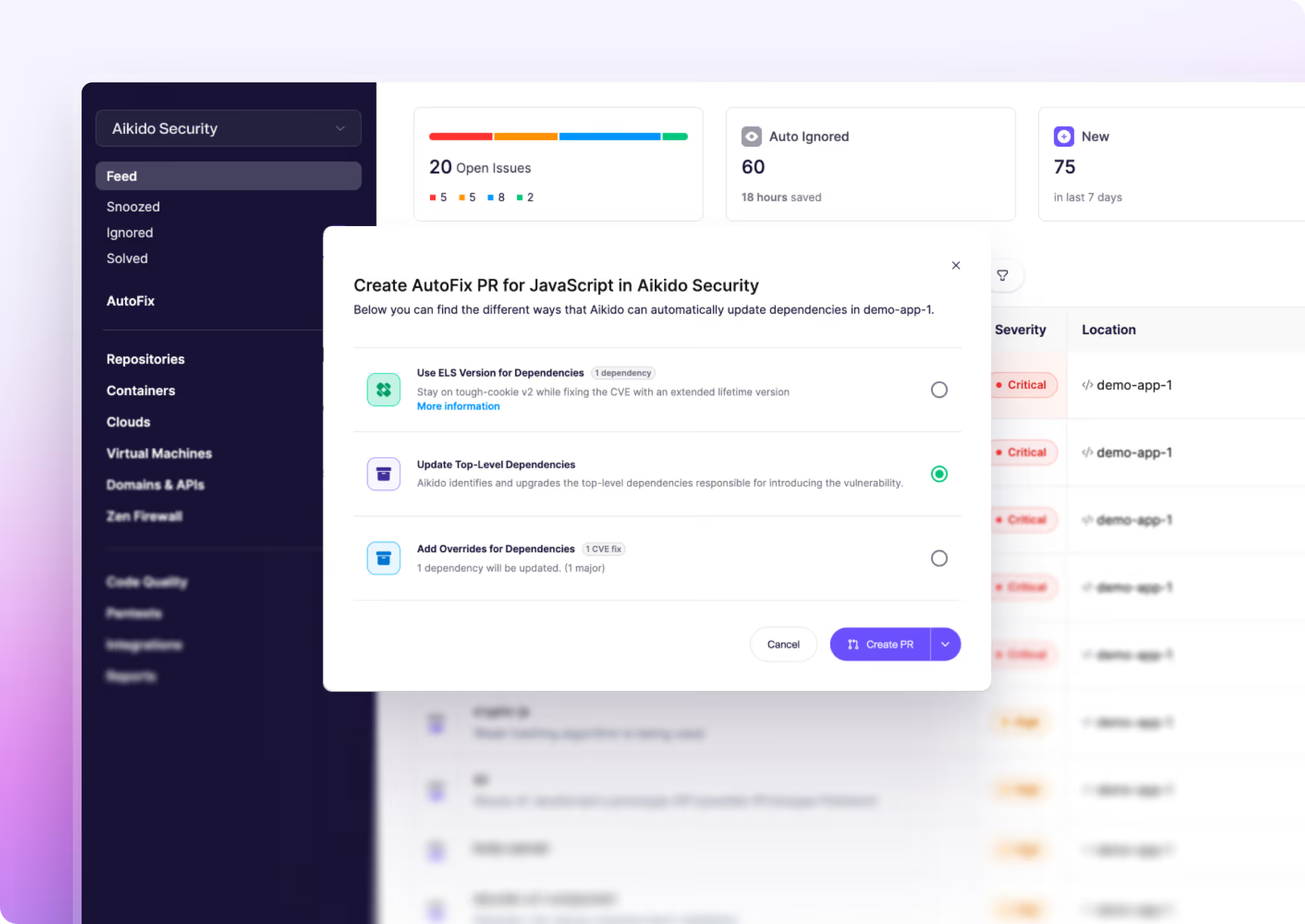

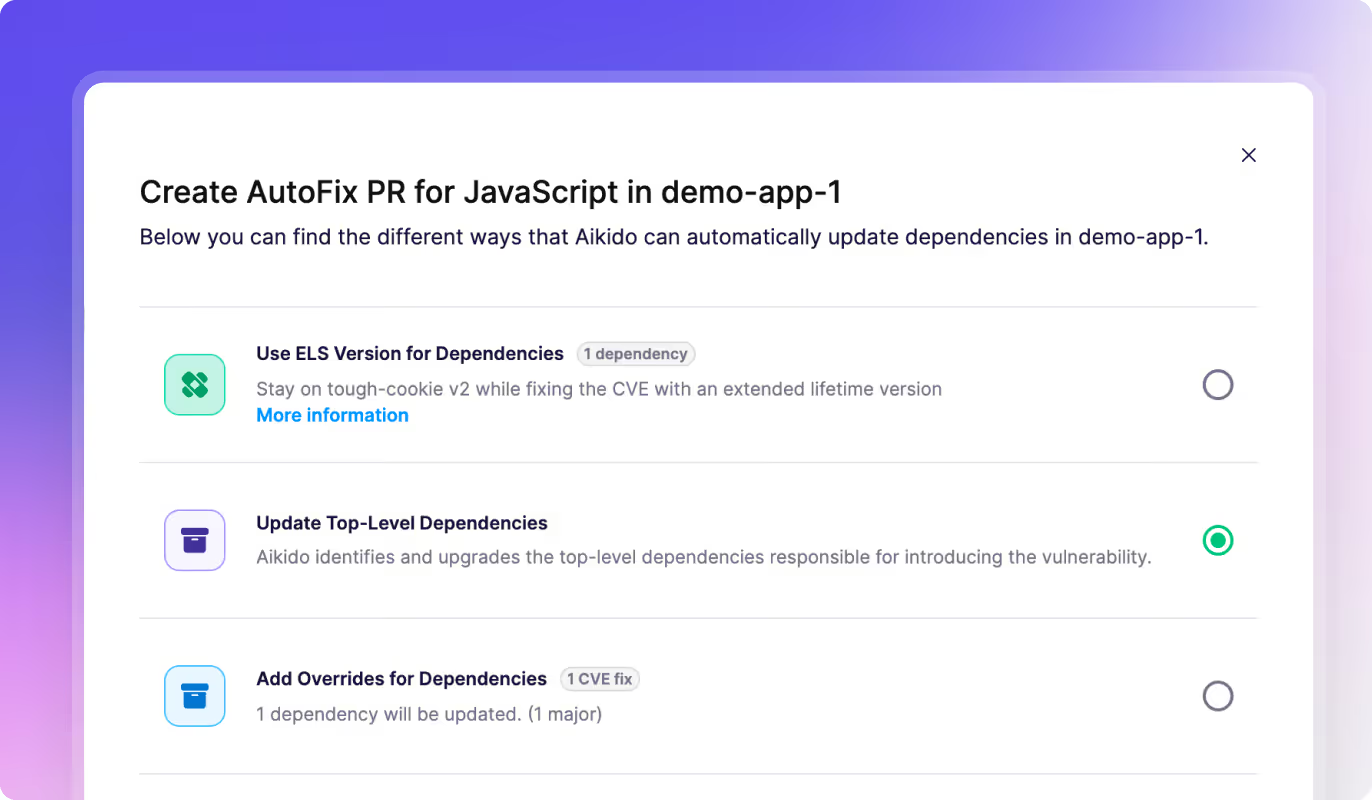

Ein-Klick-Korrekturen und automatisch generierte PRs.

Aikido erstellt PRs mit sicheren, nicht-unterbrechenden Versions-Upgrades. Für kritische CVEs hält Auto-Merge Ihr Expositionsfenster nahe Null.

„Die 92%ige Rauschreduzierung ist ein Game Changer. Sie ermöglicht es uns, uns auf die 8 % zu konzentrieren, die wirklich wichtig sind. Das allein ist Gold wert… Es ist ein massiver Schub für Produktivität und geistige Klarheit.“

Was Aikidos SCA von anderen Tools unterscheidet

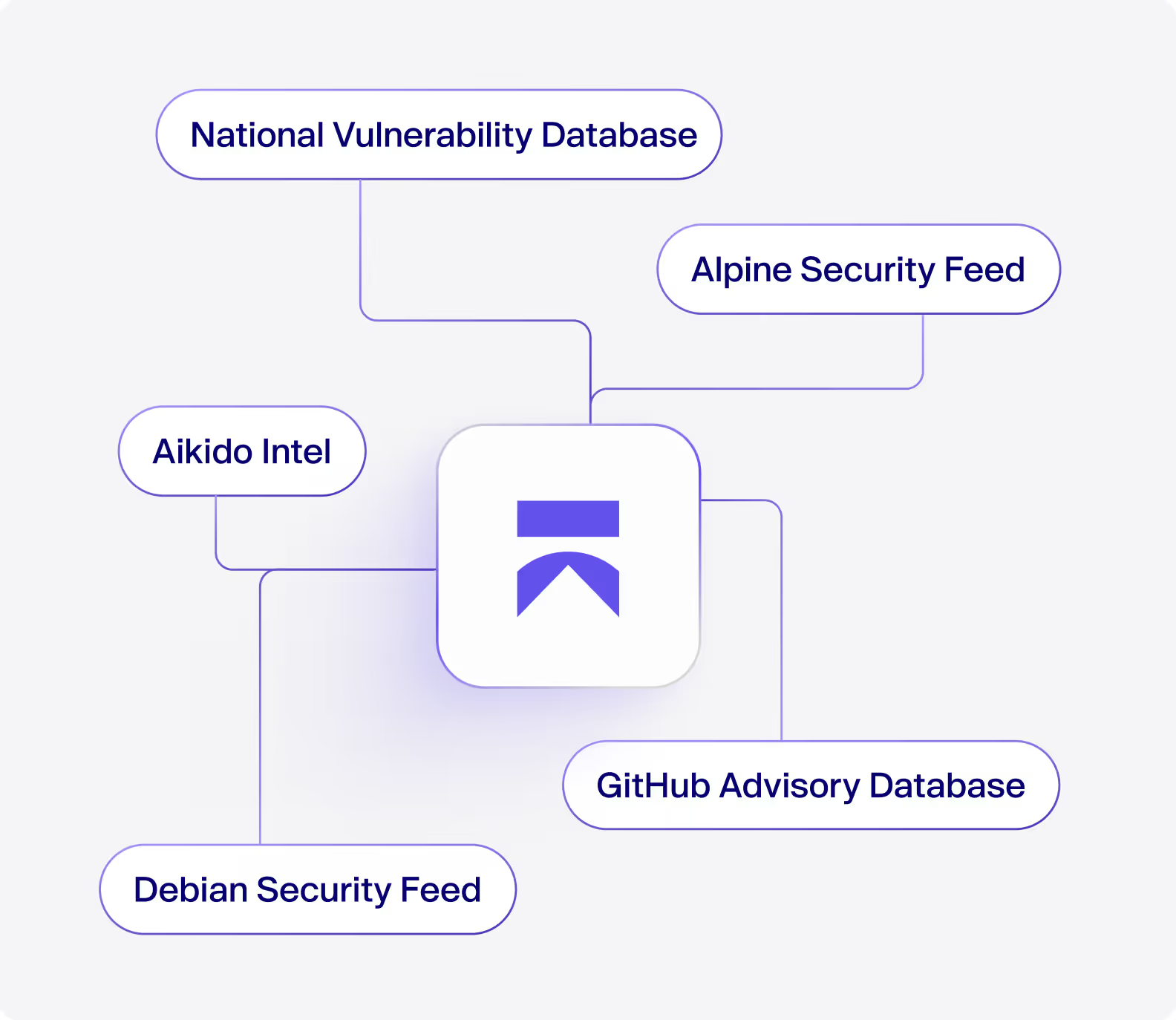

Aikido Pre-CVE schützt Sie vor Sicherheitslücken, noch bevor diese öffentlich bekannt werden...

Pre-CVE-Erkennung aus Aikidos eigener Malware- und Schwachstellenforschung

Querverweise mit NVD, GitHub Advisory und über 10 externen Feeds

Über 12.000 bekannte schädliche Pakete auf npm, PyPI, GitHub Actions und Maven

SCA in Ihren gesamten Softwareentwicklungszyklus SCA , von der IDE bis zur Produktion

Ein einziges Tool zum Scannen über IDE, Git, CI, Container und VMs

Eliminiert doppelte Warnmeldungen über alle Phasen hinweg mit korrelierten Ergebnissen

Erreichbarkeitsbasierte Analyse damit Sie nur ausnutzbares Risiko sehen

Erste Scan-Ergebnisse in unter 2 Minuten

Verbinden Sie Ihr Repo und sehen Sie nur die Schwachstellen, die tatsächlich erreichbar sind.

Häufig gestellte Fragen

Software-Kompositionsanalyse (SCA) ist im Grunde ein Gesundheitscheck für Ihre Open-Source-Abhängigkeiten. Sie scannt die Bibliotheken und Pakete, die Sie in Ihr Projekt integrieren, und kennzeichnet bekannte Open-Source-Schwachstellen, Lizenz-Fallstricke und andere Risiken. Das ist wichtig, denn wenn Sie Open Source verwenden (Spoiler: das tun Sie), kann eine anfällige Abhängigkeit die Sicherheit Ihrer gesamten Anwendung gefährden. SCA hilft sicherzustellen, dass der Drittanbieter-Code in Ihren Projekten keine versteckte Hintertür oder tickende Zeitbombe ist.

Es funktioniert wie ein automatischer Detektiv für Ihre Abhängigkeiten. Aikidos SCA-Scanner identifiziert alle von Ihnen verwendeten Bibliotheken und Versionen (Ihren Abhängigkeitsbaum) und gleicht jede davon mit einer ständig aktualisierten Datenbank bekannter Schwachstellen (CVEs) und Open-Source-Bedrohungsdaten ab. Einfach ausgedrückt: Wenn Sie eine Bibliothek mit einer bekannten Sicherheitslücke oder sogar ein bösartiges Paket verwenden, wird Aikido dies erkennen und Sie benachrichtigen. Es ist ein umfassender Scan von Softwareabhängigkeiten, der Schwachstellen-Feeds nutzt, um Probleme schnell zu erkennen.

Absolut – Aikidos SCA passt perfekt in Ihre CI/CD-Pipeline. Sie können es mit GitHub Actions, GitLab CI, Jenkins, CircleCI oder was auch immer Sie verwenden, verbinden, sodass der Scan von Softwareabhängigkeiten bei jedem Build oder Pull Request automatisch ausgeführt wird. Das bedeutet, dass neue anfällige Abhängigkeiten erkannt und gemeldet werden, bevor sie in Produktion gehen. Kurz gesagt, automatisierte Open-Source-Sicherheitsprüfungen werden zu einem festen Bestandteil Ihres Entwicklungs-Workflows.

Aikido weist Sie nicht nur auf anfällige Abhängigkeiten hin, sondern hilft auch bei deren Behebung. Für viele Probleme bietet es Ein-Klick-AutoFix-Lösungen: Es schlägt die sichere Version für das Upgrade vor und kann automatisch einen Pull Request öffnen, um die Abhängigkeit für Sie zu aktualisieren. In anderen Fällen bietet es klare Anleitungen zur Behebung, sodass Sie genau wissen, wie das Problem zu lösen ist. Fazit: Es meldet nicht nur Open-Source-Sicherheitsprobleme, sondern rationalisiert auch die Behebung (oft erledigt es die meiste Arbeit für Sie).

Ja – Aikidos SCA kann mit einem Klick eine Software-Stückliste (SBOM) für Ihre App erstellen. Es erstellt eine vollständige Liste aller Open-Source-Komponenten in Ihrem Projekt und ermöglicht Ihnen den Export in Standardformaten wie CycloneDX oder SPDX (oder sogar als einfache CSV-Datei). Diese SBOM bietet Ihnen und Ihrem Compliance-Team ein vollständiges Inventar dessen, was in Ihrer Software enthalten ist. Sie ist hervorragend für Transparenz, Compliance-Audits und um sicherzustellen, dass keine „unbekannten“ Komponenten in Ihrem Stack vorhanden sind.

Aikidos SCA unterstützt die meisten gängigen Programmiersprachen und deren Paketmanager – die Wahrscheinlichkeit ist hoch, dass es unterstützt wird, wenn es populär ist. Zum Beispiel deckt es JavaScript/TypeScript (npm, Yarn, pnpm), Python (pip, Poetry), Java/Scala/Kotlin (Maven, Gradle, sbt), .NET (NuGet), Ruby (Bundler), PHP (Composer), Go (Go modules), Rust (Cargo), Swift (CocoaPods und SwiftPM), Dart (pub) und mehr ab. Es verarbeitet sogar C/C++-Projekte (Scan von bekannten Abhängigkeiten, ohne Lockfiles zu benötigen). Kurz gesagt, Aikidos Scanner bietet eine breite Sprachabdeckung, sodass er wahrscheinlich jeden Tech-Stack analysieren kann, den Sie ihm vorsetzen.

Im Wesentlichen wird jede bekannte Open-Source-Schwachstelle in Ihren Abhängigkeiten erkannt. Wenn Ihr Projekt beispielsweise eine Bibliothek enthält, die von Log4Shell (der berüchtigten Log4j-Schwachstelle) betroffen ist, wird Aikidos SCA dies kennzeichnen. Das Gleiche gilt für etwas wie den OpenSSL Heartbleed-Bug – wenn diese anfällige Version vorhanden ist, werden Sie es wissen. Es erkennt auch weniger bekannte CVEs und sogar bösartige Pakete (wie kompromittierte npm-/PyPI-Pakete); wenn eine bekannte Schwachstelle oder Hintertür in einer Abhängigkeit vorhanden ist, wird Aikido sie erkennen.

Aikidos SCA bietet eine ähnliche Abdeckung wie Snyks Open-Source-Scanning, jedoch mit deutlich weniger Ballast. Snyk ist leistungsstark, bombardiert Sie aber oft mit einer Flut von Warnmeldungen (einschließlich Problemen mit niedriger Priorität), während Aikido automatisch priorisiert und Ihnen nur die echten Risiken anzeigt – weniger Rauschen, mehr Signal. Im Gegensatz zu Dependabot, das lediglich Version-Bump-PRs für bekannte Schwachstellen automatisiert, bietet Aikido Ihnen den vollständigen Kontext zu Schwachstellen, scannt nach bösartigen Paketen, prüft Lizenzen und bietet Ein-Klick-Korrekturen. Kurz gesagt, Sie erhalten Snyk-Niveau-Gründlichkeit ohne die Alarmmüdigkeit und weitaus mehr Funktionen als grundlegende Tools wie Dependabot.

Betrachten Sie Dependabot als einen hilfreichen Anfang, aber nicht als die ganze Geschichte. Dependabot aktualisiert Abhängigkeiten mit bekannten Problemen, aber es wird nicht alles erfassen – zum Beispiel könnte es ein bösartiges Paket oder eine Schwachstelle übersehen, für die noch kein Update verfügbar ist. Aikidos SCA bietet Ihnen einen wesentlich tiefergehenden Open-Source-Sicherheitsscan: Es findet Probleme, die Dependabot entgehen, liefert Details zu jeder Schwachstelle und behebt sie sogar automatisch. Kurz gesagt, wenn Sie einen gründlichen Scan von Softwareabhängigkeiten und nicht nur eine grundlegende Update-Automatisierung wünschen, sollten Sie Aikido weiterhin im Auge behalten.