Software Security für Smart Manufacturing & Engineering

Halten Sie die höchsten Sicherheits- und Compliance-Standards mit unserer All-in-One-Plattform für Schwachstellenmanagement ein. Beseitigen Sie blinde Flecken in der Sicherheit, ohne die Engineering-Workflows zu stören.

- All-in-One-Sicherheitslösung

- Erstklassige Rauschreduzierung

.avif)

Diese Unternehmen schlafen nachts besser.

.avif)

Schützen Sie den Code, der Ihre Maschinen antreibt

Ihr Unternehmen entwickelt modernste Industrietechnologie: Robotik, automatisierte Systeme und/oder fortschrittliche Fertigungswerkzeuge. Während Hardware Ihr Kerngeschäft ist, wird Software für Ihre Abläufe immer wichtiger. Doch mit der industriellen Automatisierung gehen große Sicherheitsrisiken einher.

Aikido hilft, Ihre interne Softwareentwicklung zu schützen, ohne die Innovation zu verlangsamen.

Sicherheit, die für Ihre Branche funktioniert

Nicht alle Entwickelnde-Teams sind Sicherheitsexperten. Aikido bietet All-in-One-Sicherheit, die sich nahtlos in den Entwickelnde-Workflow integriert und unnötige Warnungen und Fehlalarme eliminiert.

- Vereinheitlichte Sicherheitsansicht: Sichern Sie Ihren Code, Open-Source-Abhängigkeiten und Ihre Cloud-Infrastruktur an einem Ort

- Optimierte Workflows: Integriert sich nahtlos in Ihren Tech Stack für relevante Ergebnisse.

- Mühelose Compliance: Bleiben Sie mit automatisierten Sicherheitsüberprüfungen den Industriestandards wie DSGVO und ISO 27001 voraus

Fokus auf echte Schwachstellen

Während Ihre Entwickelnden Anwendungen erstellen, die Ihre Maschinen, Robotik- und IoT-Systeme am Laufen halten, eliminiert Aikido blinde Flecken in der Sicherheit, ohne Ihre Engineering- und Automatisierungs-Workflows zu stören.

- Kontextbezogene Einblicke: Kritische Schwachstellen priorisieren und Fehlalarme um bis zu 85 % reduzieren.

- Rauschfreie Alarme: Werden Sie nur benachrichtigt, wenn ein echtes Problem behoben werden muss.

- Schnelle, entwickelndenfreundliche Fixes: KI-gestütztes Triage und Behebung bringen Sie in Minutenschnelle vom Problem zur Lösung.

Schützen Sie Ihr geistiges Eigentum, Kundendaten und verbundene Systeme, ohne die Entwicklung zu unterbrechen

Aikido sichert die Software hinter:

Industriemaschinen & Robotik

&

&

Smart Manufacturing & vernetzte Systeme

&

&

Kritische Infrastruktur & Großprojekte

&

&

Alles, wofür Sie Sicherheitstools verwenden möchten

Statische Anwendungssicherheitstests (SAST)

Scannt Ihren Quellcode auf Sicherheitslücken wie SQL-Injection, XSS, Pufferüberläufe und andere Sicherheitsrisiken. Prüft gegen gängige CVE-Datenbanken. Die Software funktioniert sofort und unterstützt alle gängigen Sprachen.

Software-Kompositionsanalyse

Analysieren Sie Drittanbieterkomponenten wie Bibliotheken, Frameworks und Abhängigkeiten auf Schwachstellen. Aikido führt eine Erreichbarkeitsanalyse und Triage durch, um False Positives herauszufiltern, und bietet klare Empfehlungen zur Behebung. Beheben Sie Schwachstellen mit einem Klick automatisch.

Infrastructure as Code (IaC)

Scannt Terraform, CloudFormation & Kubernetes Helm Charts auf Fehlkonfigurationen.

- Erkennt Fehlkonfigurationen, die Ihre Infrastruktur Risiken aussetzen

- Identifiziert Schwachstellen, bevor sie Ihren Main Branch erreichen

- Integriert sich in Ihre CI/CD-Pipeline

Containersicherheit

Scannen Sie Ihr Container-Betriebssystem nach Paketen mit Sicherheitsproblemen.

- Prüft, ob Ihre Container Schwachstellen aufweisen (wie CVEs)

- Hebt Schwachstellen basierend auf der Datensensitivität von Containern hervor

- Verbessert Ihre Container-Images automatisch mit KI

DAST und API-Sicherheit

Überwachen Sie Ihre App und APIs, um Schwachstellen wie SQL-Injection, XSS und CSRF zu finden, sowohl oberflächlich als auch mit authentifiziertem DAST.

Simulieren Sie reale Angriffe und scannen Sie jeden API-Endpunkt auf gängige Sicherheitsbedrohungen.

.avif)

Cloud & K8s Sicherheitsstatusmanagement (CSPM)

Cloud-Infrastrukturrisiken bei großen Cloud-Anbietern erkennen.

- Scannt virtuelle Maschinen (AWS EC2-Instanzen) auf Schwachstellen.

- Scannt Ihre Cloud nach Fehlkonfigurationen und übermäßig lockeren Benutzerrollen/-zugriffen

- Ermöglicht Automatisierung der Sicherheitsrichtlinien und Compliance-Prüfungen für SOC2, ISO27001, CIS & NIS2

Secrets detection

Überprüfen Sie Ihren Code auf geleakte und exponierte API-Schlüssel, Passwörter, Zertifikate, Verschlüsselungsschlüssel und so weiter.

Malware-Erkennung

Das npm-Ökosystem ist aufgrund seiner offenen Natur anfällig für die Veröffentlichung bösartiger Pakete. Aikido identifiziert bösartigen Code, der in JavaScript-Dateien oder npm-Paketen eingebettet sein kann. (Scannt nach Backdoors, Trojanern, Keyloggern, XSS, Cryptojacking-Skripten und mehr.)

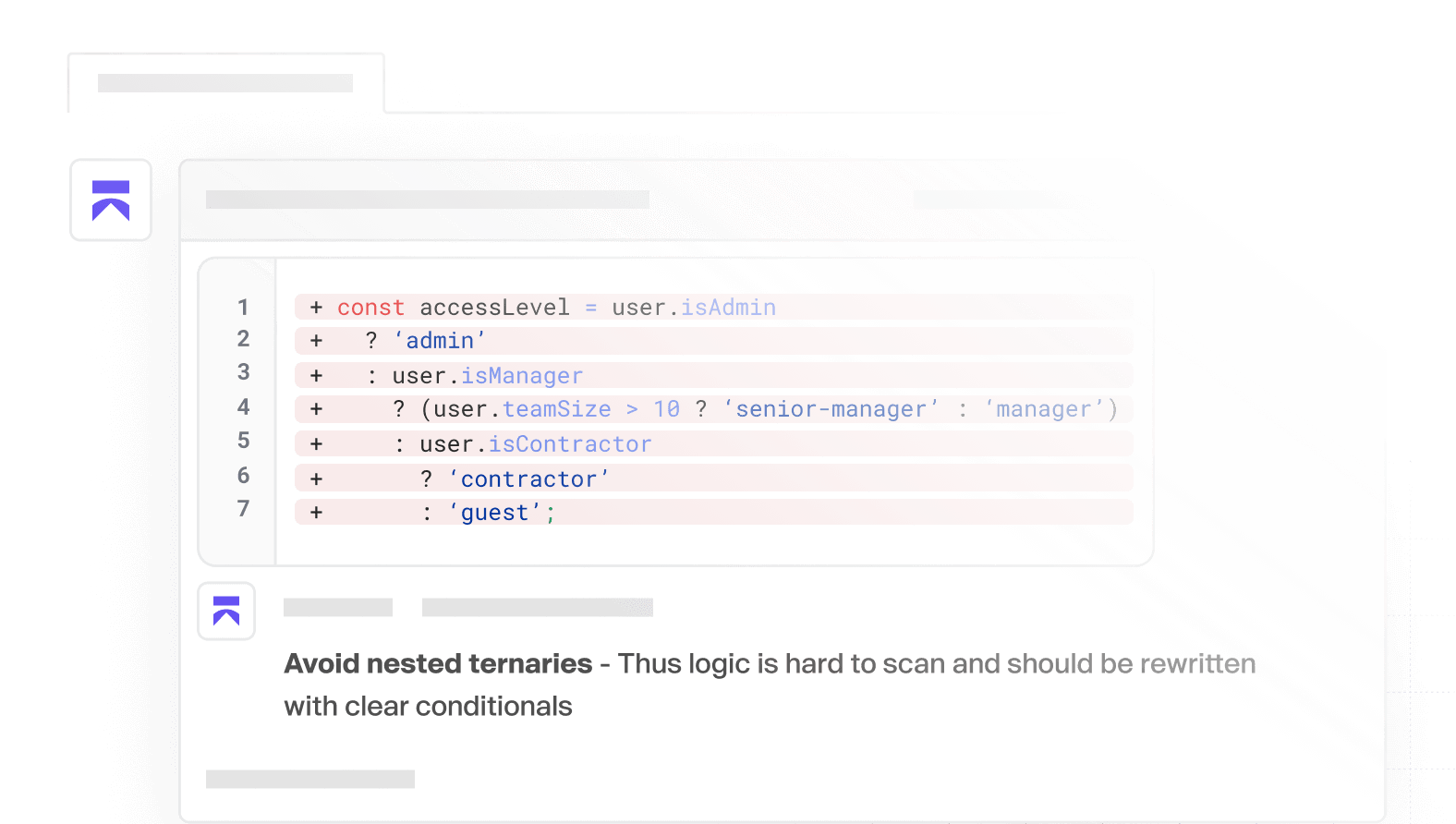

KI-Code-Qualität

Qualitätscode schneller ausliefern. Sofortiges Feedback, intelligente Erkennung und klare PR-Kommentare, damit Sie sich auf die Entwicklung konzentrieren können.

FAQ

Wurde Aikido selbst sicherheitsgetestet?

Ja, wir führen jährlich Pentests von Drittanbietern durch und unterhalten ein kontinuierliches Bug-Bounty-Programm, um Probleme frühzeitig zu erkennen.

Benötigt Aikido Agenten?

Nein! Im Gegensatz zu anderen sind wir vollständig API-basiert, es werden keine Agenten benötigt, um Aikido bereitzustellen! So sind Sie in wenigen Minuten einsatzbereit und wir deutlich weniger invasiv!

Ich möchte mein Repository nicht verbinden. Kann ich es mit einem Testkonto ausprobieren?

Selbstverständlich! Wenn Sie sich mit Ihrem Git anmelden, gewähren Sie keinem Repo-Zugriff und wählen Sie stattdessen das Demo-Repo!

Was passiert mit meinen Daten?

Wir klonen die Repositorys in temporären Umgebungen (wie z.B. Ihnen exklusive Docker Container). Diese Container werden nach der Analyse gelöscht. Die Dauer der Tests und Scans selbst beträgt etwa 1-5 Minuten. Alle Klone und Container werden danach grundsätzlich, jedes Mal, für jeden Kunden automatisch gelöscht.

Sicherheit jetzt implementieren

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Finden und beheben Sie Schwachstellen schnell und automatisch.

.svg)