Checkmarx ist seit 2006 führend im Bereich Statische Anwendungssicherheitstests (SAST). Es scannt Code in Dutzenden von Sprachen und findet komplexe Schwachstellen, die nicht alle Tools erkennen. Es genießt eine starke Markenbekanntheit in der Compliance-Welt und bietet detaillierte Analysen für Security-Teams.

Checkmarx weist jedoch einige echte Einschränkungen auf, wie lange Scan-Zeiten, hohe False-Positive-Raten und einen zentralen Scanner, der eher für Waterfall-Entwicklungszyklen als für CI/CD-Workflows konzipiert ist. In Kombination mit fehlenden modernen Funktionen wird es schwer, den hohen Preis weiterhin zu rechtfertigen. Und da On-Prem-Verträge nach 2025 auslaufen und Checkmarx One die gleichen Einschränkungen wie die ältere Legacy-Plattform aufweist, prüfen viele Teams, welche Alternativen es gibt.

Wir werden uns acht Alternativen zu Checkmarx ansehen:

Einige sind Spezialisten, die sich darauf konzentrieren, eine Sache außergewöhnlich gut zu machen, während andere ein breiteres Spektrum abdecken (Aikido macht beides). Jeder Abschnitt erklärt, was das Tool leistet und warum Sie es Checkmarx vorziehen sollten.

Welche Probleme löst Checkmarx?

Checkmarx wurde für CISOs und AppSec-Teams entwickelt, die Policy Enforcement, Audit Trails und Executive Reporting benötigen. Die Plattform eignet sich für große Enterprises mit ausgereiften AppSec-Programmen, spezialisierten Security-Teams und der Geduld, komplexe Tools zu verwalten. Wenn Sie in einer stark regulierten Branche tätig sind, in der Compliance-Dokumentation wichtiger ist als die Geschwindigkeit der Entwickelnden, war Checkmarx bis vor etwa fünf Jahren, als moderne Security-Plattformen aufkamen, eine gute Wahl.

Die Plattform von Checkmarx verarbeitet auch polyglotte Codebasen und scannt Dutzende von Sprachen, ohne separate Tools für jeden Stack zu benötigen. Für Organisationen mit Legacy-Infrastruktur ist die COBOL-Unterstützung das einzige echte Unterscheidungsmerkmal, da nur wenige Security-Tools damit umgehen können.

Auf der technischen Seite verfolgt die Exploitable Path Analysis von Checkmarx, wie ein Angreifer eine Schwachstelle ausnutzen könnte, indem sie den vollständigen Aufrufpfad von der Benutzereingabe zu anfälligen Funktionen aufzeigt. Obwohl es hilft, die Behebung zu priorisieren, indem es identifiziert, welcher anfällige Code tatsächlich erreichbar ist, ist es eher eine Behebungshilfe als ein Rauschfilter für False Positives (darauf kommen wir später zurück).

Obwohl es hauptsächlich für sein SAST-Angebot bekannt ist, bietet es auch Open-Source-Schwachstellenscans und Dynamische Anwendungssicherheitstests (DAST) als Teil von Checkmarx One, seinem 2021 eingeführten Cloud-basierten Angebot.

Welche Herausforderungen gibt es bei Checkmarx?

Checkmarx wurde 2006 eingeführt, als Security-Tests am Ende des Entwicklungszyklus stattfanden. Seitdem hat es sich weiterentwickelt, aber Teile der Plattform fühlen sich immer noch in der Waterfall-Ära verwurzelt an. Checkmarx On-Prem-Verträge erreichen jetzt ihr „End-of-Life“, da Checkmarx die Benutzer zur Migration auf Checkmarx One drängt. Organisationen, die die Legacy-Plattform nutzen, müssen nun entscheiden, ob sie migrieren oder andere Optionen prüfen.

Checkmarx One ist im Wesentlichen die ursprüngliche On-Prem-Engine, die in die Cloud verlagert und nicht von Grund auf neu aufgebaut wurde. Das bedeutet, dass es immer noch auf zentralisiertes Scanning angewiesen ist, was erhebliche Workarounds erfordert, um in moderne CI/CD-Pipelines zu passen. Kunden beschreiben die Erfahrung so, als befände es sich noch in der Beta-Phase, mit UI-Bugs, fehlenden Funktionen und Dashboards, die weniger flexibel sind als die On-Prem-Version.

False Positives sind ebenfalls ein großes Problem. Eigene Studien von Checkmarx beziffern die False-Positive-Rate auf etwa 36 %, was bedeutet, dass Sicherheits- und Entwicklungsteams viel Zeit mit der Triage von Alerts verbringen, die sich als Rauschen herausstellen (wenn die Entwickelnden sie nicht einfach ignorieren). Vollständige Scans können 25 bis 45 Minuten pro Anwendung dauern, was viel langsamer ist als bei anderen Tools, die dies in Sekunden erledigen können. Es gibt keine Problemgruppierung, um die Findings zu strukturieren, noch gibt es ein SLA-Reporting, das den Teams Transparenz darüber gibt, wie schnell Findings gelöst werden.

Hinzu kommen die Kosten: Checkmarx beginnt bei 40.000 $ jährlich. Für diese Ausgaben würde man starken Support und ein hochmodernes Produkt erwarten. Beides hält nicht besonders gut stand; der Kundensupport ist nicht sehr stark, und der Plattform fehlen immer noch einige wesentliche Sicherheitsfunktionen: CSPM, Laufzeitschutz, Malware-Erkennung sowie automatisierte Schwachstellen-Triage und -Behebung. Wenn Ihr Team mit einem dieser Schmerzpunkte zu kämpfen hat, lohnt es sich, einen genauen Blick auf die tatsächlichen Angebote der Alternativen zu werfen.

Was sind die Top Checkmarx-Alternativen?

Aikido Security

Sichern Sie Code, Cloud und Laufzeit in einem zentralen System.

Aikido Security sichert alles End-to-End auf einer Plattform für Code, Cloud und Laufzeit. Aikido bietet Funktionen, die Checkmarx nicht hat, zu einem Bruchteil der Kosten und ohne Kompromisse; Aikido schneidet bei direkten Enterprise-Piloten regelmäßig am besten ab. Zusätzlich zu SAST, DAST und SCA bietet Aikido KI-Codequalitätsanalyse, CSPM, Laufzeitschutz (In-App-Firewall) und Malware-Erkennung und integriert Findings direkt in die Tools, die Entwickelnde bereits nutzen. Teams, die separate AppSec- und CloudSec-Tools verwenden, haben ein um 50 % höheres Risiko für Incidents. Wenn Sie also Ihre Tools in Aikido konsolidieren, senken Sie auch Ihr Risiko einer schwerwiegenden Sicherheitsverletzung.

Für Organisationen, die Compliance-orientierte Tools benötigen, ordnet Aikido Sicherheits-Findings ISO 27001, SOC 2, OWASP Top 10, NIS2, PCI DSS und HIPAA zu und integriert sich direkt in GRC-Plattformen wie Vanta, Drata, Secureframe und Thoropass, um die Validierung von Kontrollen zu automatisieren. Während Checkmarx Compliance-Berichte anbietet, verfügt es nicht über eine automatisierte Integration, sodass Sie Daten manuell exportieren und Benutzerdefinierte Berichte erstellen müssen, um ein ähnliches Ergebnis zu erzielen. Darüber hinaus bietet Aikidos KI-Penetrationstests automatisch auditfähige Pentest-Berichte, die direkt den entsprechenden Standards zugeordnet sind.

In Bezug auf technische Unterschiede, beim Vergleich von Checkmarx mit Aikido:

- Aikido reduziert False-Positive-Raten mit EPSS- und KI-basierter Priorisierung. Eigene Studien von Checkmarx berichten von einer False-Positive-Rate von 36 %. Aikido Security nutzt AI AutoTriage und Erreichbarkeitsanalyse, um Rauschen herauszufiltern und False Positives drastisch zu reduzieren. Während einer 6-wöchigen Aikido-Pilotphase lösten 50 Entwickelnde einer globalen HRtech-Plattform 92 % der kritischen Probleme und reduzierten kritische False Positives um 99 % im Vergleich zu ihrer bestehenden AppSec-Plattform Checkmarx (Denken Sie daran: Mehr Findings bedeuten nicht unbedingt eine bessere Plattform).

- Aikido-Scans laufen in Minuten, nicht in Stunden. Checkmarx SAST-Scans dauern 25–45 Minuten pro Anwendung. Aikido Security-Scans sind in Sekunden abgeschlossen und liefern sofortiges PR-Feedback.

- Die Einrichtung von Aikido ist schnell und einfach. Checkmarx erfordert eine umfangreiche Anpassung der Scanning-Engine-Regeln und oft spezielles Personal für Implementierung und Wartung. Aikido Security verbindet sich in 10 Minuten über die GitHub App oder CLI mit Repos, ohne dass eine Pipeline-Einrichtung erforderlich ist, sodass Sie sofort Feedback erhalten können.

Die Plattform von Aikido erfordert weniger Investitionen (sowohl anfänglich als auch langfristig), erzeugt deutlich weniger False Positives und ist einfacher zu bedienen – was bedeutet, dass der Gesamtwert des Produkts (Sicherheit tatsächlich richtig und schneller umzusetzen) weit höher ist.

Checkmarx verlangt, dass Sie Ihren Entwicklungsworkflow an sein zentralisiertes Scanning-Modell anpassen, während Aikido Ihnen volle Flexibilität bietet. Und wenn etwas behoben werden muss, generiert Aikidos KI-AutoFix automatisch Pull Requests für SAST-, IaC- und Container-Probleme, wobei das minimal sichere Upgrade bereits berechnet wurde. Ingenieure bemerken den Unterschied in ihren Workflows sofort. „Wir haben Checkmarx ausprobiert… aber Aikido war schneller, leichter umsetzbar und einfacher zu handhaben“, sagte Ega Sanjaya, Development Head Manager bei Faspay. „Wir brauchten bessere Sicherheit, aber nicht auf Kosten der Produktivität.“

Um all diese Dienste mit Aikido Pro zu erhalten, zahlen Sie für 10 Benutzer weniger als 10.000 $ pro Jahr. Sie müssten über 40.000 $ ausgeben, um die gleichen Dienste mit Checkmarx zu erhalten, was angesichts des kleineren Funktionsumfangs und der begrenzten Cloud-Usability schwerer zu rechtfertigen ist. Aikido bietet insgesamt ein besseres Preis-Leistungs-Verhältnis.

Aikido vs Checkmarx

Top-Funktionen

- Umfassende Abdeckung: SAST, DAST, SCA, CSPM, Laufzeitschutz

- 85 % Reduzierung von False Positives durch KI-AutoTriage

- KI-AutoFix für SAST, IaC und Container

- Integrierte Compliance-Zuordnung (ISO 27001, SOC 2, PCI DSS)

- Schnelle Einrichtung – Minuten bis zu den ersten Ergebnissen

- KI-Penetrationstests

Weiterführende Lektüre:

Vergleichen: Aikido Security vs Checkmarx

Lesen: Gartner bewertet Aikido vs Checkmarx

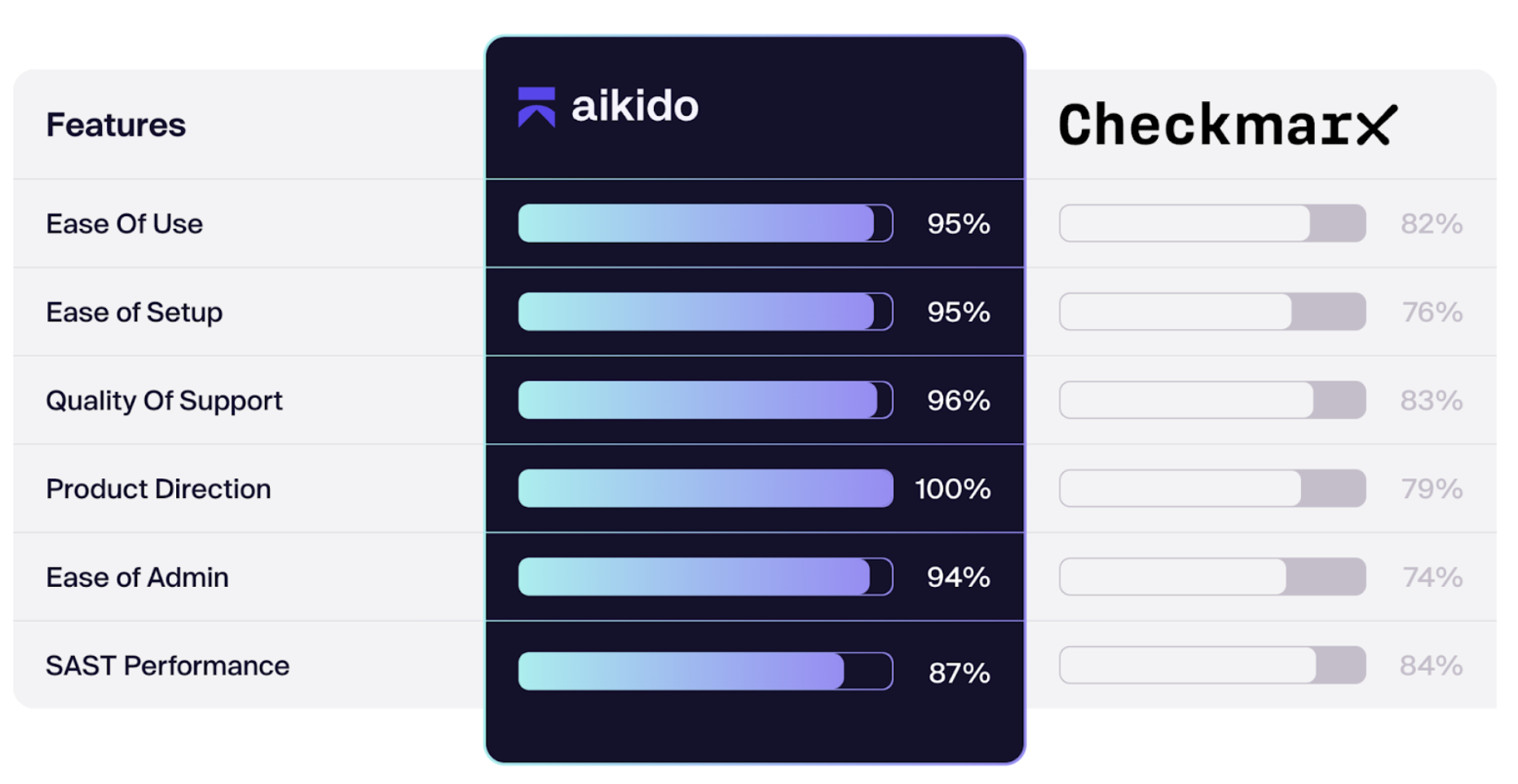

Vergleichen: G2 bewertet Aikido mit 4,6 Sternen, Checkmarx mit 4,2 Sternen

Black Duck

Führender Anbieter im Bereich Legacy SCA, fokussiert auf Open-Source-Compliance und Lizenzmanagement

Während Checkmarx später SCA-Funktionen hinzufügte (hauptsächlich in Checkmarx One), hat sich Black Duck auf die Erkennung von Open-Source-Schwachstellen als Kernfunktion konzentriert. Wenn Sie Binärdateien, kompilierten Code oder Drittanbieter-Bibliotheken scannen, bei denen Sie keinen Quellcodezugriff haben, ist die Erkennung von Black Duck genauer als die von Checkmarx.

Für Teams in regulierten Branchen oder Unternehmen mit strengen Compliance-Anforderungen ist das Lizenz-Compliance-Tracking von Black Duck ausgereifter. Es erkennt Lizenzkonflikte, Copyleft-Verpflichtungen und Exportkontrollprobleme, die das SCA-Add-on von Checkmarx nicht abdeckt. Wenn Ihr Rechtsteam Audit-Trails für jede Open-Source-Komponente benötigt, bietet Black Duck dies für Compliance-lastige Organisationen.

Ähnlich wie die Einschränkungen von Invicti hat Black Duck jedoch einen ziemlich begrenzten Umfang – Open-Source-Abhängigkeiten werden abgedeckt, aber es bietet Ihnen kein SAST oder DAST. Sie müssen es mit anderen Tools kombinieren, um die Abdeckung zu erhalten, die Sie von Checkmarx bekommen, und wenn Sie ein Enterprise sind, können Sie davon ausgehen, dass Sie allein für Black Duck einen sechsstelligen Betrag ausgeben. Schließlich bringt Black Duck als Legacy-Unternehmen auch einige Legacy-Probleme mit sich: eine veraltete Benutzeroberfläche, eine nicht für Entwickelnde konzipierte Erfahrung und langsamere Scan-Zeiten.

Top-Funktionen

- Über 20 Jahre SCA-Expertise mit einer Schwachstellen-Datenbank (über 5 Mio. Projekte)

- Binäranalyse für C/C++ kompilierten Code

- Black Duck Security Advisories (BDSAs) Wochen vor NVD

- Branchenführende SBOM-Generierung

- Überragende Lizenz-Compliance und Richtliniendurchsetzung

Cycode

Cycode verfolgt einen anderen Ansatz als andere Sicherheitstools auf dieser Liste. Anstatt nur Ihren Code nach Problemen zu scannen, versucht es, eine zentrale Anlaufstelle zu sein, die Ergebnisse all Ihrer anderen Sicherheitstools zusammenführt und Ihnen zeigt, wie alles miteinander verbunden ist. Wenn Sie Snyk für Abhängigkeiten, GitHub für Code-Scanning, AWS Security Hub für Cloud-Probleme und ein SIEM für die Überwachung verwenden, nimmt Cycode all diese Daten auf (es kann sich mit über 100 verschiedenen Tools verbinden) und erstellt eine Karte, wie Risiken durch Ihr System fließen. Wenn Sie eine Sammlung von Sicherheitstools haben, die Sie nicht aufgeben können, kann Cycode Ihnen helfen, diese für Sie zusammenarbeiten zu lassen.

Cycode verfügt über eigene SAST-, SCA- und IaC-Scanner wie Checkmarx, aber es macht auch Dinge, die Checkmarx nicht abdeckt. Es scannt nach Secrets über Ihren gesamten Entwicklungslebenszyklus hinweg, in Code und in Logs, Infrastrukturkonfigurationen, Kubernetes, Docker, sogar in Slack-Nachrichten. Weitere Funktionen umfassen die Überwachung Ihrer CI/CD-Pipelines auf Sicherheitsfehlkonfigurationen und die Erkennung, wenn Ihr Quellcode irgendwo im Internet leckt.

Cycode bleibt als Checkmarx-Alternative in einigen Punkten zurück. Cycode bietet keine IDE-Integration oder DAST, und keines der Tools deckt die Malware-Erkennung ab, sodass Sie dafür ein anderes Tool benötigen.

Über die Abdeckung hinaus melden Benutzer häufig Fehler, sodass Ingenieure auf den Cycode-Support angewiesen sind, um Probleme zu beheben, die in einem Enterprise-Produkt (das einen Enterprise-Preisschild hat) nicht existieren sollten. Die Benutzeroberfläche weist bizarre Einschränkungen auf, wie z. B. die Unfähigkeit, sie während laufender Scans vollständig zu nutzen oder mehrere Fenster gleichzeitig zu öffnen, und das Onboarding ist komplex, da die Plattform so viel leisten will. Behalten Sie dies im Hinterkopf, wenn Sie Cycode ernsthaft als Option in Betracht ziehen.

Top-Funktionen

- Risikointelligenz-Graph, der über 100 Tools korreliert

- Secrets-Scan (Code, Logs, IaC, Kubernetes, Slack)

- CI/CD-Sicherheitslage-Management

- Erkennung von Code-Leckagen im gesamten Internet

- Optionen zur automatischen Behebung

- End-to-End-Transparenz der Lieferkette

GitHub Advanced Security

Nativer GitHub-Sicherheitsscan für Teams, die bereits auf der Plattform arbeiten

Wenn Ihr Team bereits in GitHub arbeitet, ist GitHub Advanced Security (GHAS) als Sicherheitstool für Einsteiger einen Blick wert. Sie erhalten Code-Scanning, Secret-Erkennung und Abhängigkeitsprüfung, ohne Ihren Workflow zu verlassen, wobei Sicherheitsergebnisse als PR-Kommentare erscheinen.

CodeQL ist die proprietäre semantische Code-Analyse-Engine von GitHub, die die SAST-Funktionen von GHAS antreibt und gut für Standardanwendungsfälle funktioniert. CodeQL arbeitet anders als andere SAST-Scanning-Methoden, indem es Code wie Daten in einer Datenbank behandelt. Es erstellt eine Datenbankdarstellung Ihrer Codebasis, und Sie führen dann Abfragen gegen diese Datenbank aus, um Schwachstellen zu finden. Allerdings läuft CodeQL bei großen Repositorys nach ein oder zwei Stunden ab, sodass GHAS für Enterprises mit großen Codebasen möglicherweise nicht gut geeignet ist. Es gibt auch keine Erreichbarkeitsanalyse, um False Positives herauszufiltern, was uns ein weiteres lautes SAST-Tool beschert.

Da GHAS nur Ihren Code in GitHub betrachtet, deckt es nur einen kleinen Ausschnitt der Anwendungssicherheit ab; es gibt kein DAST, keine API-Sicherheitstests, keinen Laufzeitschutz, keinen IaC-Scan und kein CSPM. Wenn Sie also (wann auch immer) DAST oder Container-Scanning oder Cloud-Sicherheit benötigen, müssen Sie sowieso weitere Tools recherchieren.

Top-Funktionen

- CodeQL für SAST mit hohen Erkennungsraten

- Secret-Scan mit Push-Schutz

- Abhängigkeitsprüfung in Pull-Requests

- Benutzerdefinierte Regeln für automatisches Triage für Dependabot

- Kein Kontextwechsel für GitHub-native Teams

Invicti

DAST-fokussierte Webanwendungssicherheit mit beweisbasiertem Scanning

Die Hauptstärke von Invicti sind Dynamische Anwendungssicherheitstests. Die DAST-Abdeckung ist breiter als das API-only-Scanning von Checkmarx, was bedeutet, dass es Laufzeit-Schwachstellen erkennen kann, die Checkmarx' DAST nicht finden würde.

Invicti verwendet eine beweisbasierte Verifizierung, bei der versucht wird, Schwachstellen auszunutzen, um deren Existenz zu bestätigen, anstatt theoretische Muster zu kennzeichnen. Obwohl dieser Ansatz nicht so stark ist wie die Erreichbarkeitsanalyse in anderen statischen Scanning-Tools, hilft er doch, Rauschen herauszufiltern. Checkmarx tut nichts davon (siehe die hohe False-Positive-Rate von Checkmarx oben).

Allerdings ist Invicti eine reine DAST-Lösung, was sie daran hindert, eine vollständige Alternative zu Checkmarx zu sein. Sie bräuchten immer noch andere Tools, um einige der Funktionen von Checkmarx abzudecken, vorausgesetzt, Sie möchten eine vollständige Anwendungssicherheit. Invicti scannt laufende Anwendungen und APIs, analysiert aber weder den Quellcode noch prüft es Abhängigkeiten auf bekannte Schwachstellen. Das bedeutet, dass Sie immer noch separate Tools für SAST und SCA benötigen würden, um die von Checkmarx gebotene Abdeckung zu erhalten. Invicti kostet außerdem jährlich rund 37.000 $ und berechnet pro Domain, sodass Sie Enterprise-Geld für eine Punktlösung bezahlen.

Die Scan-Geschwindigkeit ist ein weiterer Aspekt, da Invicti bei großen Anwendungen langsam sein kann. Dies wird zu einem Problem, wenn Sie häufig Scans als Teil von CI/CD ausführen (was sehr wahrscheinlich ist, da es Best Practice ist).

Top-Funktionen

- Branchenführende DAST-Genauigkeit mit geringen False Positives

- Proof-based Scanning

- REST/SOAP API-Sicherheitstests

- Erweitertes Crawling für komplexere Anwendungen

- Beliebt bei Enterprise-Kunden

Veracode

Enterprise-Sicherheitsplattform mit Binär-Scanning für regulierte Branchen

Veracode deckt mehr Bereiche ab als Checkmarx, was attraktiv ist, wenn Sie eine umfassende Sicherheitsabdeckung benötigen. Es scannt Code, Cloud-Infrastruktur, Container, IaC-Templates und führt manuelle Penetrationstests durch. Die Binär-Scanning-Funktion ist robust, wenn Sie kompilierte Anwendungen ohne Quellcodezugriff analysieren müssen, und die Compliance-Dokumentation ist für regulierte Branchen konzipiert, die auditfreundliche Berichte benötigen. Wenn Ihre Organisation auf Governance-Prozessen basiert und Sie ein Tool benötigen, das diese Sprache spricht, leistet Veracode dies besser als Checkmarx. Es bietet auch KI-gestützte Schwachstellenbehebungen an, obwohl dies auf bestimmte Sprachen beschränkt ist.

Veracode hat leider auch eine Reihe von Nachteilen; der erste ist, dass es extrem langsam ist. Sie laden Ihren Code in deren Umgebung hoch und warten Stunden bis Tage auf Scan-Ergebnisse, was jede Hoffnung auf eine echte CI/CD-Integration zunichtemacht. Die IDE-Unterstützung ist im Vergleich zu anderen Tools auf dem Markt minimal, sodass Entwickelnde die Ergebnisse nicht dort sehen, wo sie tatsächlich Code schreiben.

Seltsamerweise (und etwas kontraintuitiv) macht es Veracode Ihnen schwer, das Privileg zu erhalten, es als Produkt zu nutzen – selbst um das Produkt zur Evaluierung in die Hände zu bekommen, müssen Sie zuerst beweisen, dass Sie es ernst meinen. Sie füllen einen Kompatibilitätsfragebogen aus, warten darauf, dass Veracode den Zugang an einem bestimmten Tag freischaltet, und Sie dürfen nicht über das hinaus testen, was Sie im Voraus definiert haben. Veracode ist zudem teuer und veröffentlicht keine Preise, wie Checkmarx. Und nach dem Kauf dauert die Einrichtung Monate.

Das größere Problem ist, dass die Scan-Engines von Veracode nicht miteinander kommunizieren. Jedes Modul erzeugt seine eigene Ausgabe ohne eine zentrale Korrelationsschicht, um Ergebnisse über SAST, DAST und SCA hinweg zu verbinden. Sie verwalten mehrere Alarmströme, die nicht dedupliziert oder nach dem tatsächlichen Risiko priorisiert werden. Das Ergebnis ist Rauschen, das erhebliche Anpassungen und Konfigurationen erfordert, um handlungsfähig zu werden, was dasselbe Problem ist, dem Teams von Checkmarx entkommen wollen.

Top-Funktionen

- Binär-/Bytecode-Analyse ohne Quellcodezugriff

- Starke Compliance-Berichterstattung für Audit-Anforderungen

- KI-gestützte Schwachstellenbehebungen

Snyk

Entwicklerzentrierte Sicherheit mit Fokus auf Open-Source-Abhängigkeiten

Snyk ist eine Cloud-native Sicherheitsplattform, die Ihren Code, Open-Source-Abhängigkeiten, Container und IaC-Dateien direkt in Ihren bestehenden Entwickler-Workflows scannt. SCA war Snyks ursprünglicher Fokus, daher ist dies ein wirklich starkes Terrain für sie, im Gegensatz zum SCA-Angebot von Checkmarx One, das später als Add-on erstellt wurde.

Da es mit Blick auf Cloud-Setups entwickelt wurde, fühlt sich Snyk so an, als wäre es eher für Engineering-Teams als für Sicherheitsteams konzipiert worden (im Gegensatz zu Checkmarx). Zum Beispiel lässt sich die CI/CD-Integration von Snyk relativ schnell mit einem CLI-Tool einrichten. Checkmarx hingegen erfordert, dass Ihre Pipelines auf eine spezifische, konsistente Weise eingerichtet werden, wie z.B. die Standardisierung der von allen verwendeten IDE (sorry, Entwickelnde) und die Einrichtung von Workarounds, um das Scannen bei Commits auszulösen (die nativen Integrationen führen standardmäßig nur geplante Scans durch).

Allerdings ist Snyk im Laufe der Jahre durch Akquisitionen gewachsen, was sich in einigen unhandlichen Integrationen (wie mit Jira) und einer fragmentierten Entwicklererfahrung zeigt. Die Kunden sind frustriert über die undurchsichtige Produkt-Roadmap und haben wenig Einfluss auf wichtige Feature- und Funktionsupdates. Der Kundensupport ist ebenfalls begrenzt; wenn Sie Support über den Self-Service-Tier hinaus wünschen, erhalten Sie erst menschliche Unterstützung, wenn Sie 20.000 US-Dollar ausgeben, und die Kosten summieren sich schnell durch separate Gebühren für CI/CD, API-Zugriff, Container-Scanning und Reporting. Wie Checkmarx überflutet es Entwickelnde immer noch mit Fehlalarmen (potenziell sogar mehr als Checkmarx), was dazu führt, dass Entwickelnde Warnungen möglicherweise ignorieren. Der Ruf von Checkmarx ist für Enterprises immer noch stärker als der von Snyk. Aus diesem Grund ziehen viele Organisationen auch Snyk-Alternativen in Betracht.

Top-Funktionen

- IDE-Integration für ausgewählte IDEs (VS Code, IntelliJ)

- Kostenloser Tarif für kleine Teams

- Etablierter Anbieter im Bereich Containersicherheit

- KI-Code-Korrekturen zur Behebung

- CI/CD-Integration

- SAST, DAST, SCA, IaC

SonarQube

Code-Qualitätsplattform mit grundlegenden Sicherheitsfunktionen

SonarQube ist primär ein Code-Qualitätstool, dessen Sicherheitsfunktionen später hinzugefügt wurden, daher könnte dies eine Option für Sie sein, wenn Sie in erster Linie Code-Qualität und in zweiter Linie Sicherheit suchen. Es konzentriert sich auf Lesbarkeit, Refactoring und stilistische Regeln, deckt aber auch einige Sicherheitsgrundlagen ab.

SonarQube läuft standardmäßig auf Ihrer eigenen Infrastruktur, sodass Ihr Code im Haus bleibt. Für Entwickelnde bietet SonarLint Echtzeit-Feedback in ihrer IDE, und Sie erhalten Branch-Analyse, Technical Debt Tracking und eine vereinheitlichte Ansicht von Code-Qualität und Sicherheitsergebnissen in einem Dashboard. Die Open-Source-Community ist riesig, was bedeutet, dass Plugins, Anpassungen und Hilfe bei der Fehlerbehebung verfügbar sind. Wie viele andere Legacy-Anbieter hinkt es jedoch bei modernen Funktionen wie der KI-Code-Überprüfung hinterher. Und während die kostenlose Community Edition Ihnen Code-Qualitätsanalyse plus grundlegendes Sicherheits-Scanning bietet, kann das kostenpflichtige Produkt schnell teuer werden.

Da SonarQube im Grunde ein Code-Qualitätstool ist, bei dem Sicherheit als begrenztes Add-on behandelt wird, sind die Sicherheits-Engine und die Abdeckung grundlegend – der Großteil des Fokus liegt auf Code-Qualität, Komplexitätsmetriken und Wartbarkeit. Es gibt kein DAST, kein Container-Scanning, keine Cloud-Sicherheit, keine API-Sicherheitstests und keine Erreichbarkeitsanalyse, um Rauschen herauszufiltern.

Wenn Sie eine tatsächliche Anwendungssicherheitsabdeckung benötigen, benötigen Sie immer noch ein Tool wie Aikido für den Scan von Softwareabhängigkeiten, etwas wie Invicti für DAST und wahrscheinlich noch ein Cloud-Sicherheitstool obendrauf. Checkmarx, obwohl nicht in allen Funktionen erstklassig, deckt mehr ab als SonarQube.

Top-Funktionen

- Erstklassige Code-Qualitätsmetriken (Komplexität, technische Schulden, Code-Qualität)

- Kostenlose Community Edition mit leistungsstarken Funktionen

- Einfache Bereitstellung

- Open-Source-Option für Self-Hosting

- Über 30 Sprachen für die Qualitätsanalyse

Fazit

Unter den Checkmarx-Alternativen bietet Aikido Security die stärkste Kombination aus Kosten, Abdeckung und Entwicklererfahrung. Es reduziert False Positives um 85 % durch AI AutoTriage und Erreichbarkeitsanalyse, was das Rauschproblem, das Checkmarx plagt, direkt angeht. In Kombination mit der KI-AutoFix-Funktion verbringen Entwickelnde deutlich weniger Zeit in Sicherheitstools und mehr Zeit mit der Entwicklung.

Dennoch zeichnen sich einige Wettbewerber in bestimmten Bereichen aus. SonarQubes kostenlose Community Edition und der Fokus auf Codequalität machen es für Teams, die sowohl Sicherheit als auch Wartbarkeit wünschen, schwer zu übertreffen. GitHub Advanced Security ist ein hervorragender Ausgangspunkt für Teams, die bereits mit GitHub arbeiten. Wenn Sie ein Tool suchen, das sich stärker auf Governance-Prozesse konzentriert, ist Veracode eine bessere Option als Checkmarx.

Für Organisationen, die es leid sind, mehrere spezialisierte Tools, hohe False-Positive-Raten und Systeme zu verwalten, die für Sicherheitsteams anstatt für Entwickelnde entwickelt wurden, konsolidiert Aikido das, was früher drei oder vier separate Produkte erforderte, in einer einzigen Plattform, um Sicherheit zu vereinfachen.

Wenn Sie bereit sind, Ihre Anwendungssicherheit zu vereinfachen, testen Sie Aikido Security kostenlos oder buchen Sie eine Demo, um es in Aktion zu sehen.

FAQ

Das könnte Sie auch interessieren:

- Die besten Veracode-Alternativen für AppSec (Entwicklerzentrierte Tools, die man in Betracht ziehen sollte)

- Top SonarQube Alternativen im Jahr 2025

- Die besten Tools zur statischen Codeanalyse wie Semgrep

- Die 10 besten KI-gestützten SAST-Tools im Jahr 2025

- Die besten Code-Schwachstellen-Scanner im Jahr 2025