IaC-Fehlkonfigurationen frühzeitig scannen und erkennen

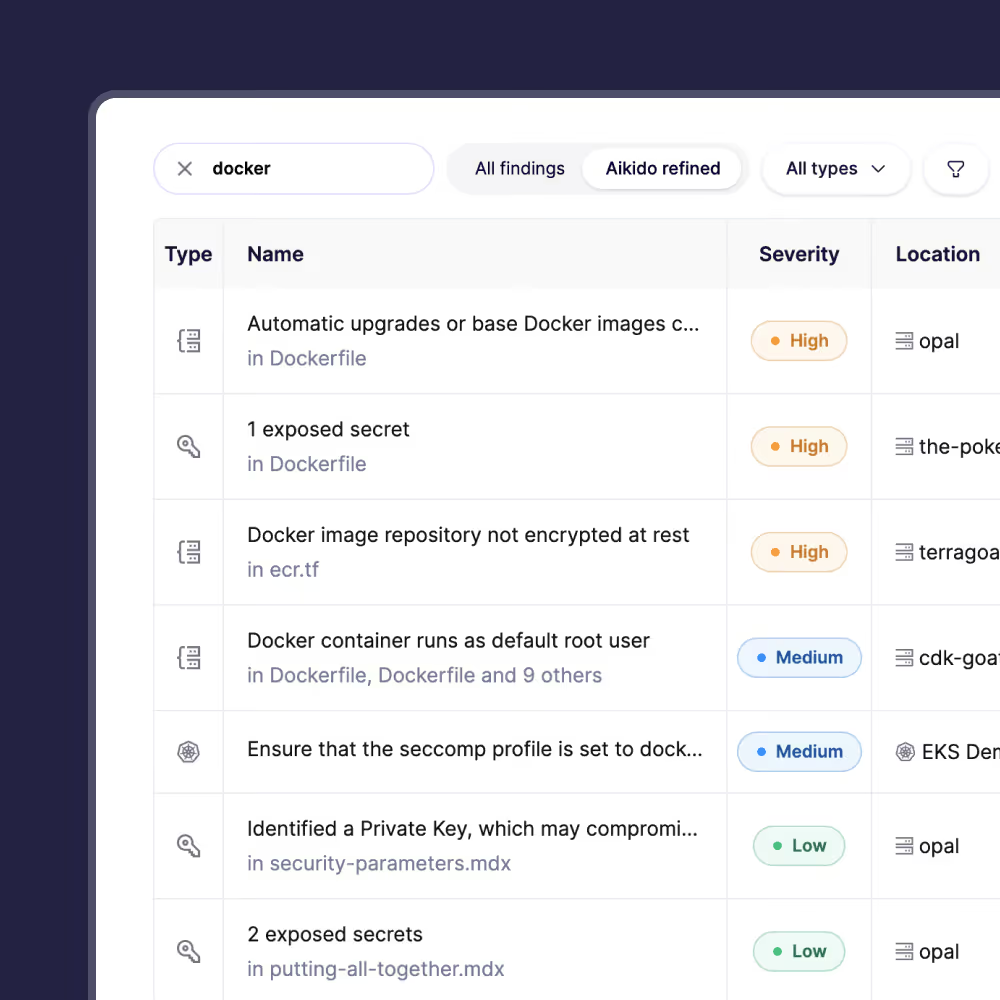

Scannen Sie jede Terraform-, CloudFormation- und Helm-Änderung auf kritische Fehlkonfigurationen.

Warum IaC-Scan wichtig ist

Infrastructure as Code (IaC)-Scan ist entscheidend, weil er die Sicherheit an den Anfang der Entwicklung verlagert. Er überprüft Ihre Infrastruktur-Definitions-Skripte (Terraform, CloudFormation, Helm usw.) auf Fehlkonfigurationen, bevor sie Ihre Cloud-Ressourcen bereitstellen.

CI/CD-Integration

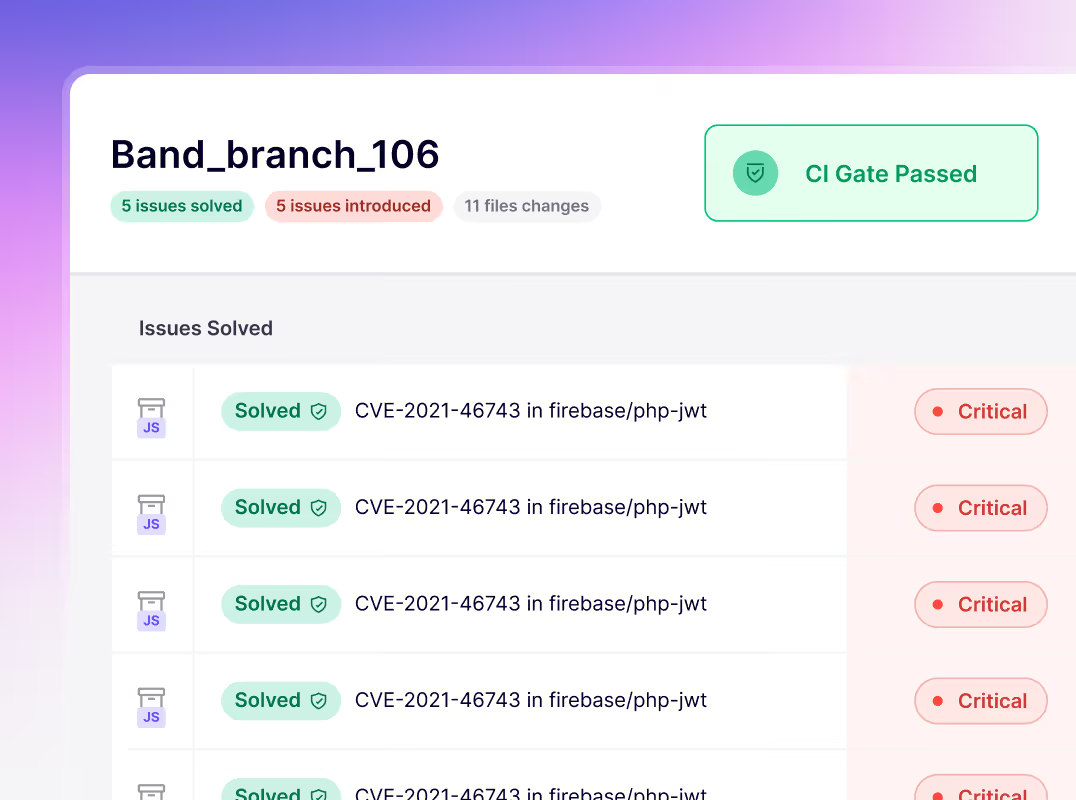

Durch die Integration von Aikido in Ihre CI/CD-Pipeline werden IaC-Fehlkonfigurationen identifiziert, bevor sie Ihren Main Branch erreichen.

Zeigt nur Sicherheitsprobleme

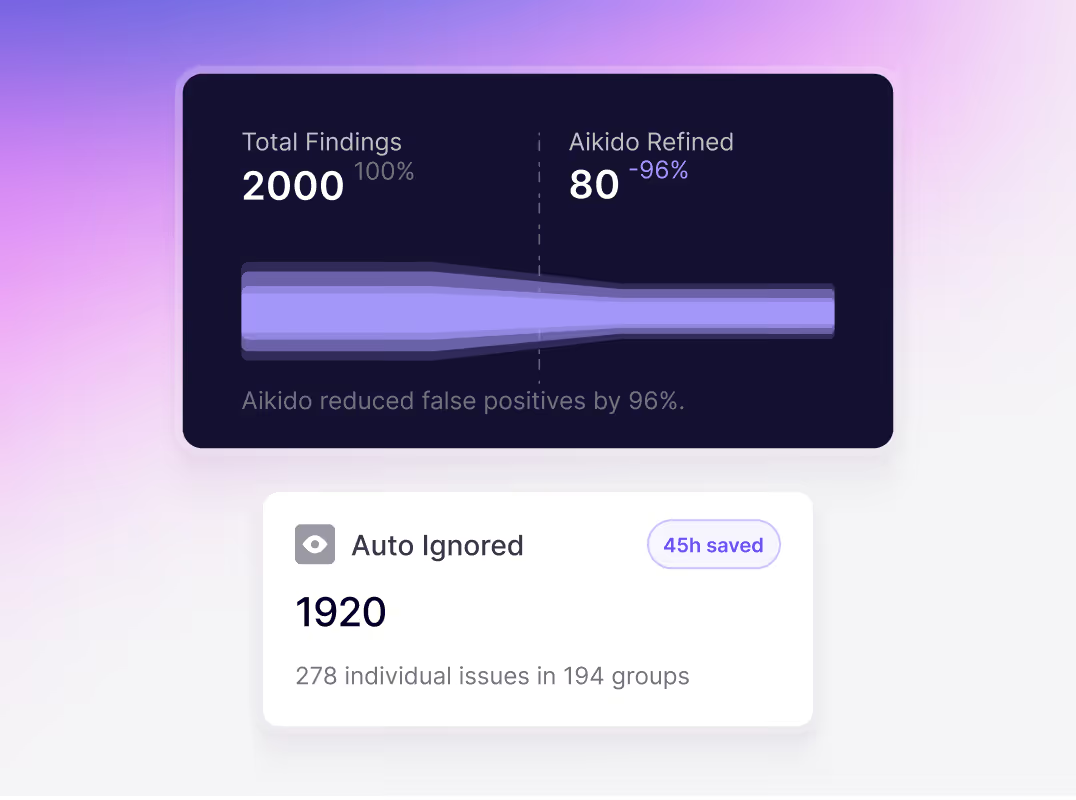

Zeigt nur Fehlkonfigurationen an, die ein Sicherheitsrisiko darstellen, damit Sie nicht von unnötigem Ballast überwältigt werden.

Aikidos IaC-Funktionen

“Aikido wird von verschiedenen Abteilungen (Dev-Teams, Infra, CISO) genutzt, um unsere Security Posture einzusehen. Dies verbessert das Sicherheitsbewusstsein und hilft uns, die richtigen Prioritäten zur Lösung von Problemen zu setzen.”

Patrick LCISO bei HRlinkIT

FAQs zum IaC-Scan

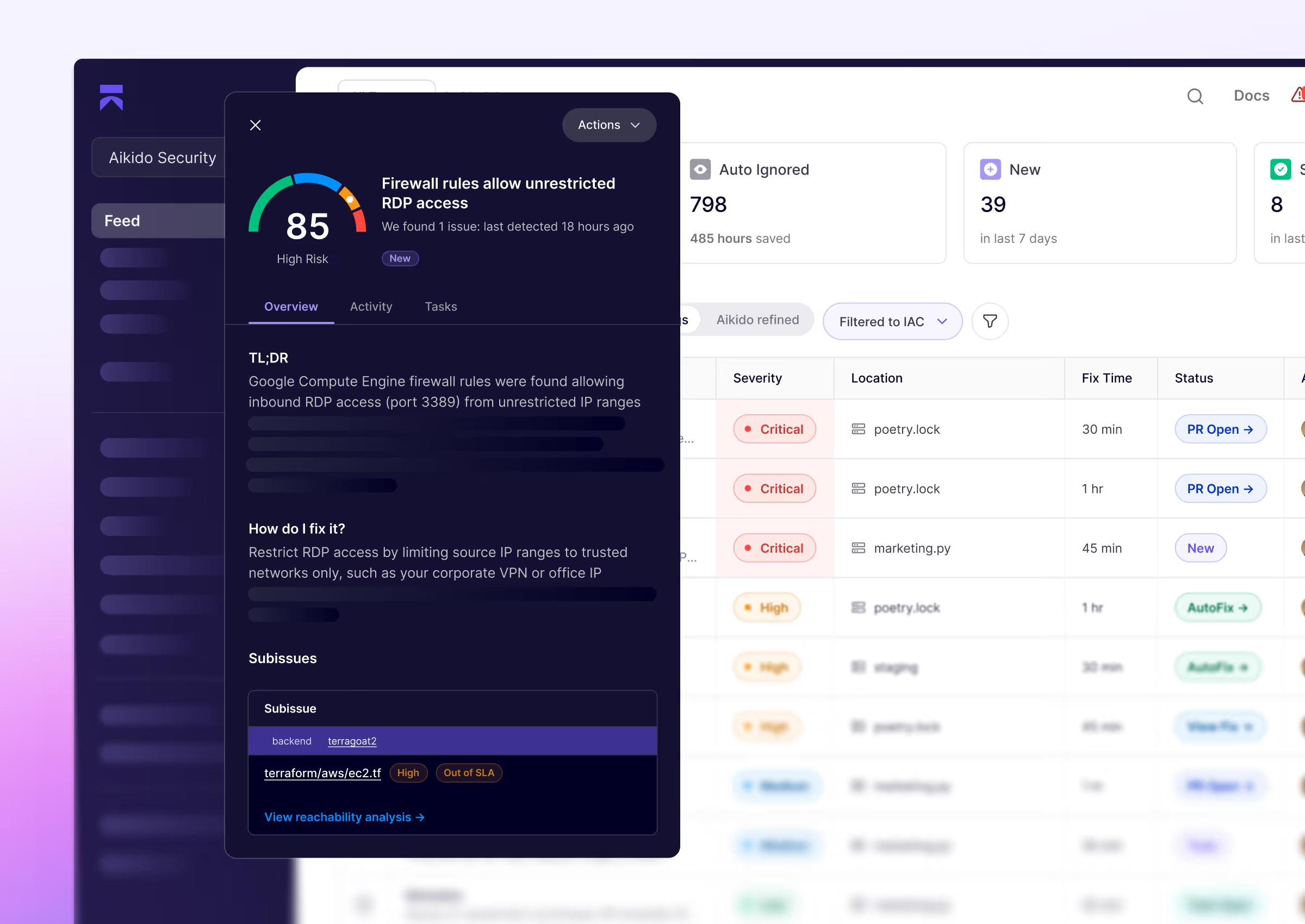

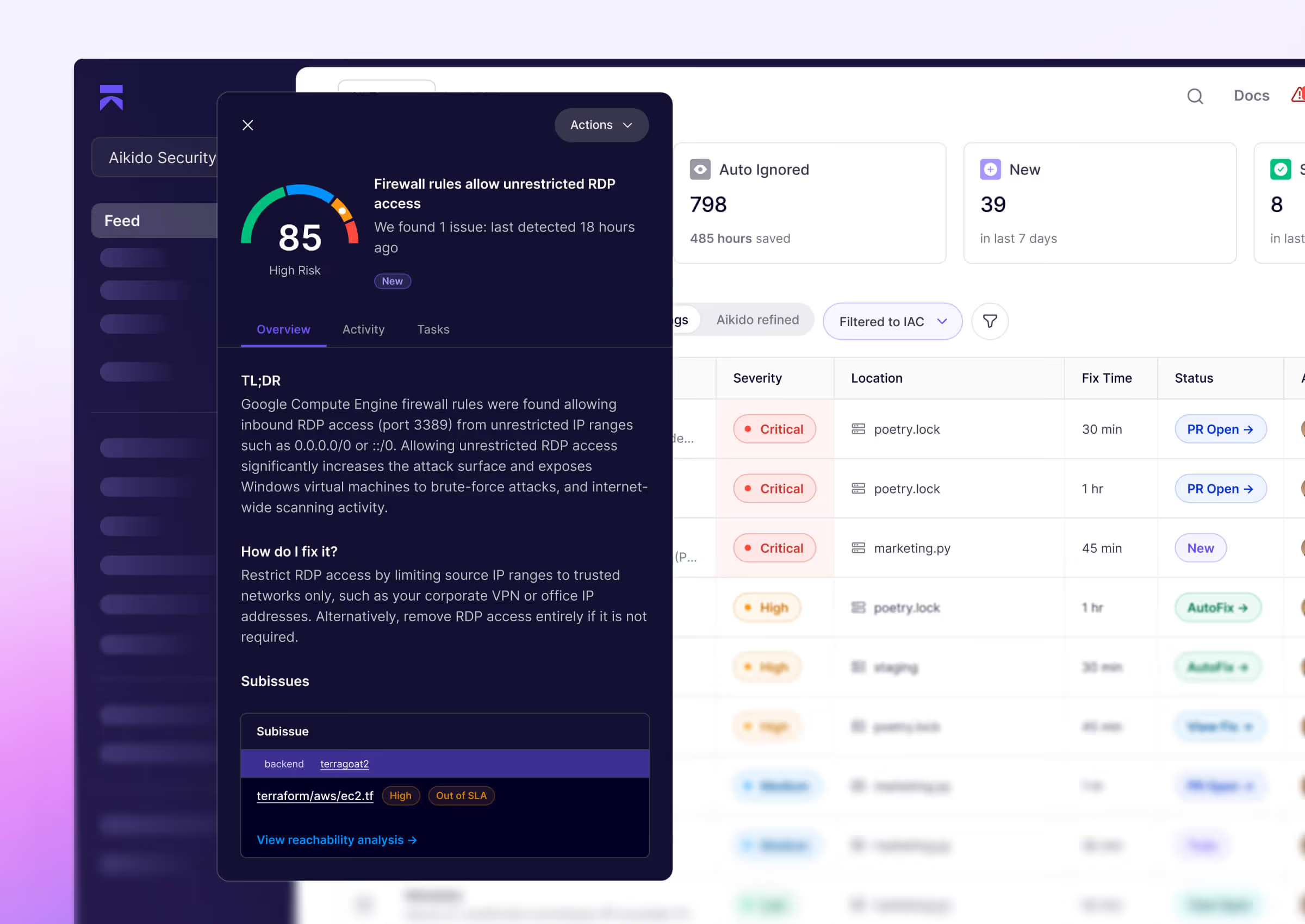

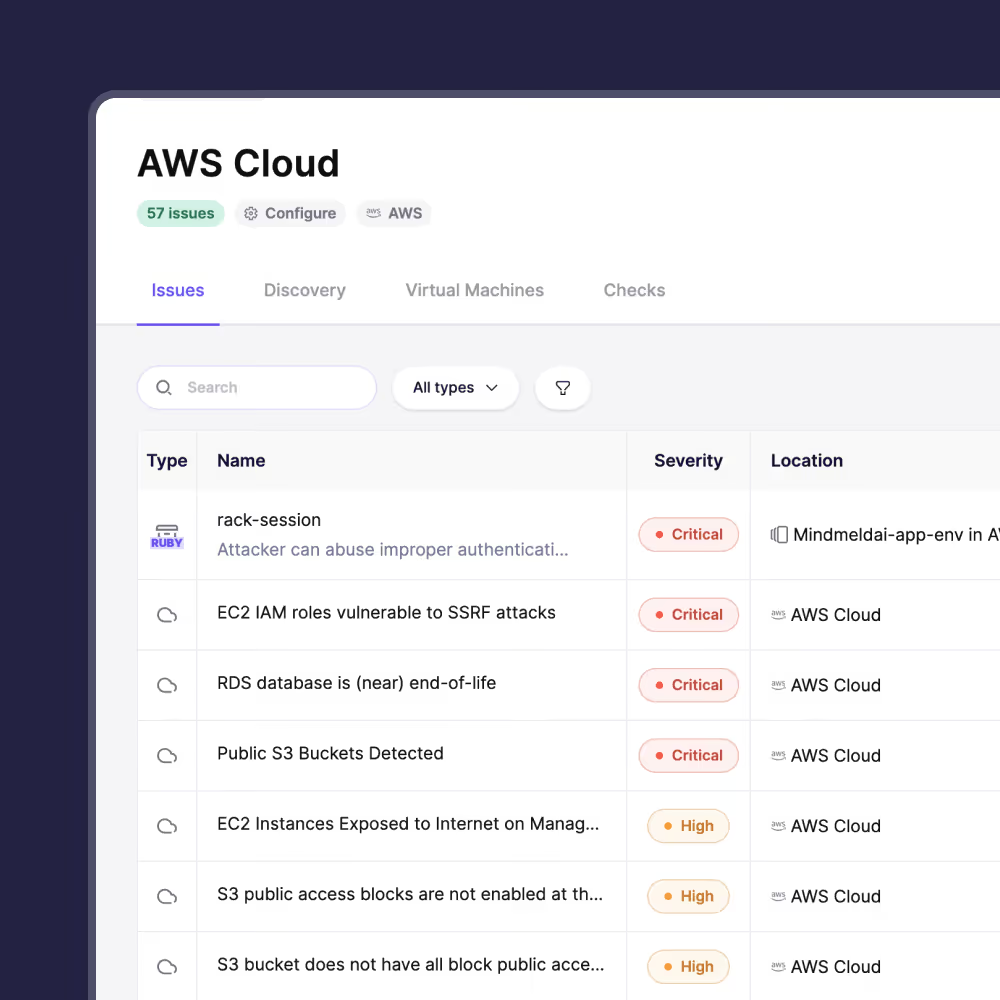

Der IaC-Scan analysiert Ihren Infrastruktur-Code (z. B. Terraform, CloudFormation, Kubernetes YAML) auf Fehlkonfigurationen vor der Bereitstellung. Er hilft, Probleme wie offene S3-Buckets oder schwache Firewall-Regeln frühzeitig im Entwicklungszyklus zu erkennen. Sie im Code zu beheben, ist wesentlich einfacher, als wenn sie bereits produktiv sind. Der Scan stellt sicher, dass Ihre Cloud von Grund auf sicher ist – keine Überraschungen in der Produktion.

Aikido identifiziert öffentliche Storage Buckets, übermäßig offene Security Groups (z. B. 0.0.0.0/0), unverschlüsselte Datenbanken, exzessive IAM-Berechtigungen und öffentliche VMs. Es prüft Ihren Code anhand von Best Practices, um gängige und kritische Fehlkonfigurationen vor der Bereitstellung zu erkennen.

Aikido unterstützt Terraform, CloudFormation, Kubernetes-Manifeste, Helm-Charts, Azure ARM/Bicep-Templates und mehr. Egal ob Sie HCL, YAML oder JSON verwenden, Aikido kann es auf Risiken scannen. Pulumi-Unterstützung ist in Kürze verfügbar.

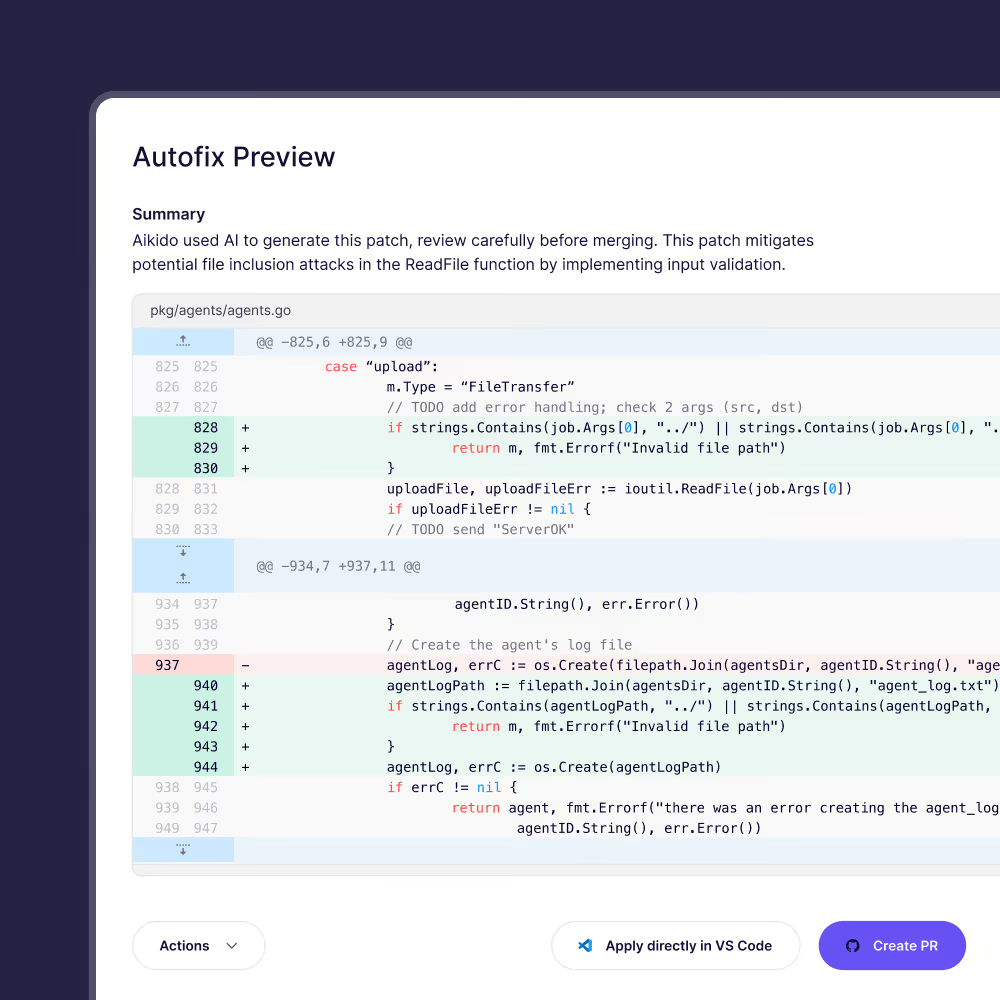

Ja. Aikido schlägt Best-Practice-Fixes vor und kann automatisch Code-Patches oder Pull Requests generieren. Zum Beispiel kann es offene Security Groups oder fehlende Verschlüsselung mit einem Klick beheben. Der Fix wird als PR/MR zur Überprüfung und zum Mergen zur Verfügung stehen.

Sie können Aikido in CI/CD-Tools (GitHub Actions, GitLab, Jenkins usw.), Pre-Commit-Hooks oder IDEs integrieren. Scans laufen automatisch bei Commits oder PRs und können Fehlkonfigurationen vor dem Merge oder Deploy blockieren.

Ja, es ist schnell und CI-freundlich. Scans dauern typischerweise Sekunden und stören Terraform apply nicht. Selbst große Projekte werden schnell abgeschlossen, was es für den täglichen Gebrauch praktisch macht.

Aikido bietet eine ähnliche Abdeckung, integriert sich aber in Ihren gesamten Security Stack. Es reduziert Rauschen, schlägt automatisch Fixes vor und korreliert IaC-Probleme mit laufenden Cloud-Ressourcen. Im Gegensatz zur Verwendung mehrerer Tools ist alles auf einer Plattform verfügbar.

Ja. Sie können Benutzerdefinierte Regeln erstellen – z.B. „S3-Buckets müssen Logging haben“ oder „Region X nicht zulassen.“ Aikido unterstützt flexible Policy Controls, damit Ihre Scans Ihren internen Sicherheitsstandards entsprechen.

Sie können Befunde als ignoriert, akzeptiertes Risiko oder False Positive markieren. Sie können auch Regeln anpassen, um zu vermeiden, dass Ihre CI/CD-Pipeline für beabsichtigte Konfigurationen blockiert wird.

Sie können den Schweregrad anpassen, Code-Annotationen hinzufügen oder Konfigurationsdateien verwenden, um bestimmte Prüfungen zu unterdrücken. Aikido ist darauf ausgelegt, sich an Ihre Umgebung anzupassen und Reibung zu reduzieren – nicht um beabsichtigte Workflows zu blockieren.

Sichern Sie Ihre Cloud-Konfigurationen noch heute

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Schwachstellen schnell und automatisch finden und beheben.

.png)