Malware in Ihrer gesamten Software-Lieferkette erkennen und blockieren

Aikido's Bedrohungsaufklärung erkennt Malware, bevor sie in öffentlichen Datenbanken erscheint, und schützt Sie von der Entwicklung bis zur Laufzeit.

Erstklassige Sicherheit in der Lieferkette – serienmäßig

Aikido scannt Aikido nur, es verteidigt auch.

Holen Sie sich ein digitales Team von Malware-Analysten, das direkt in Ihre Pipeline integriert ist.

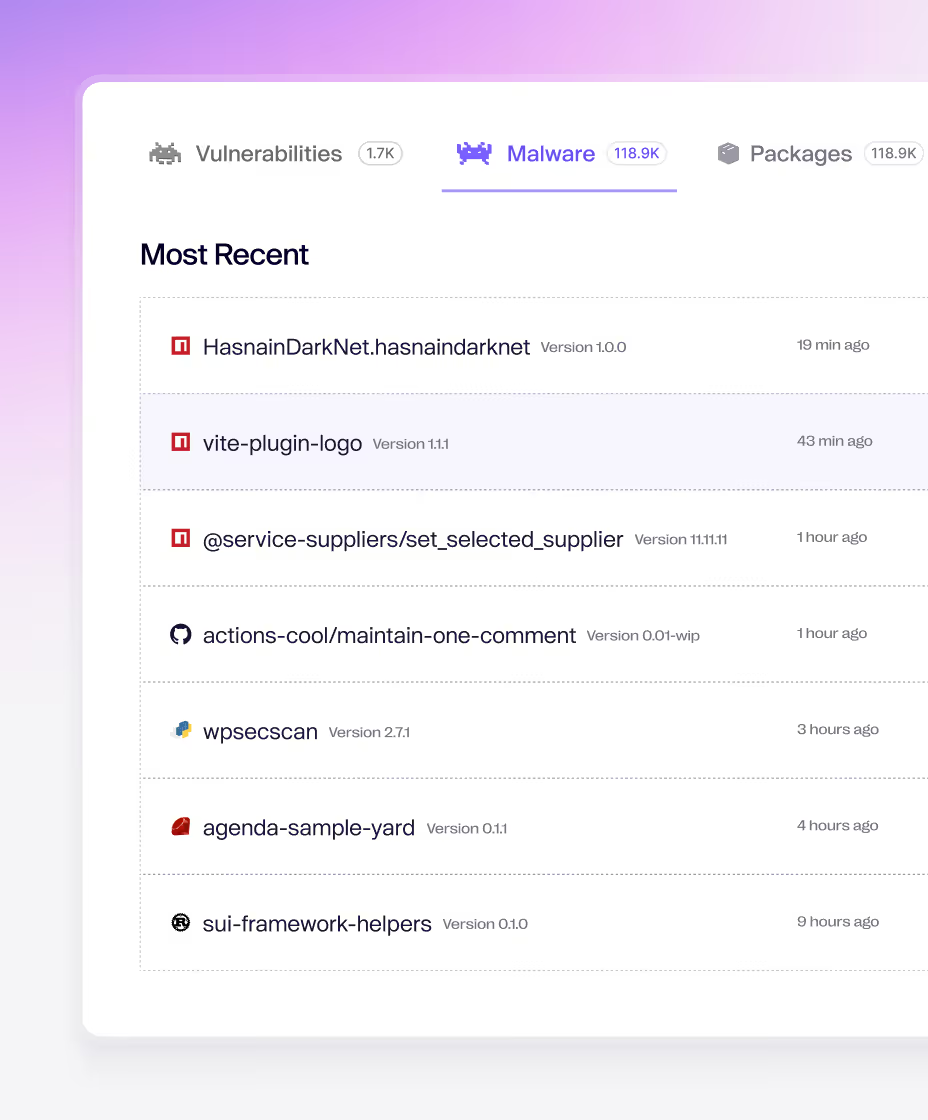

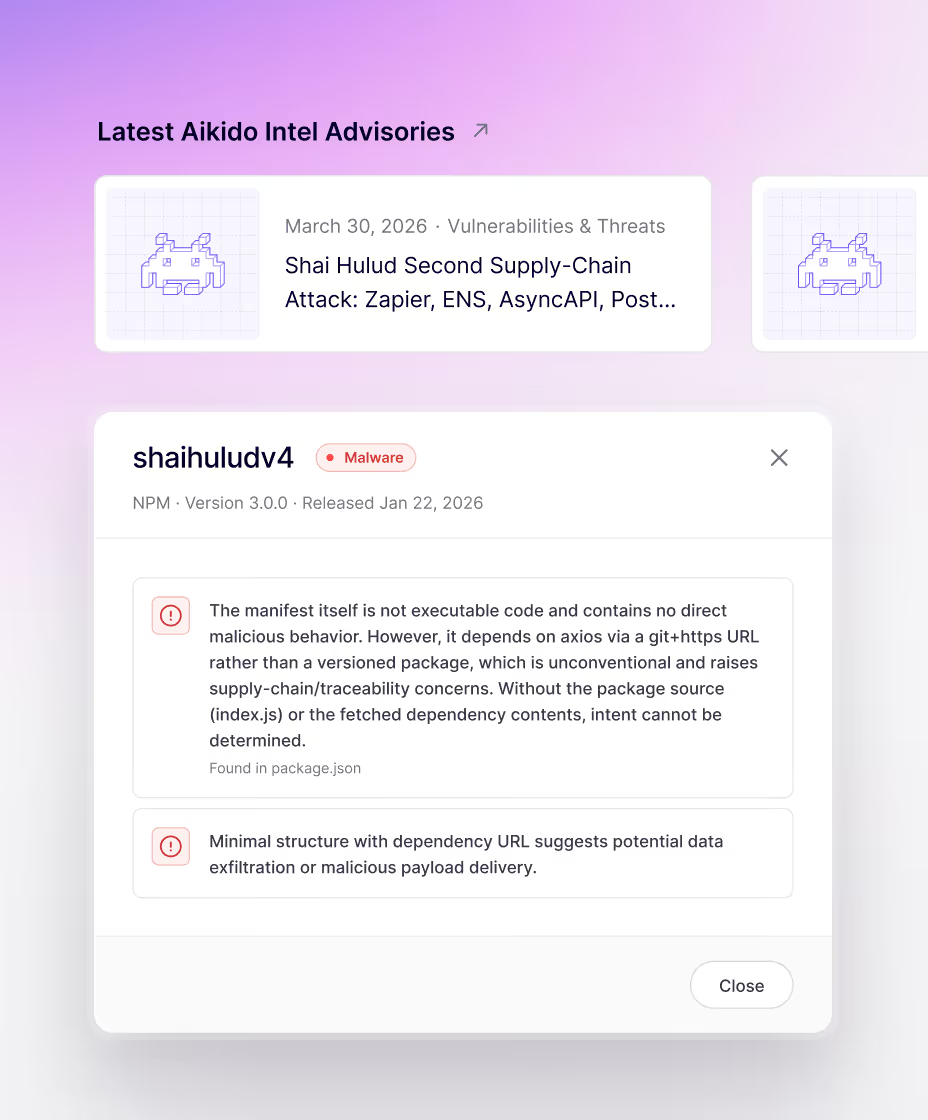

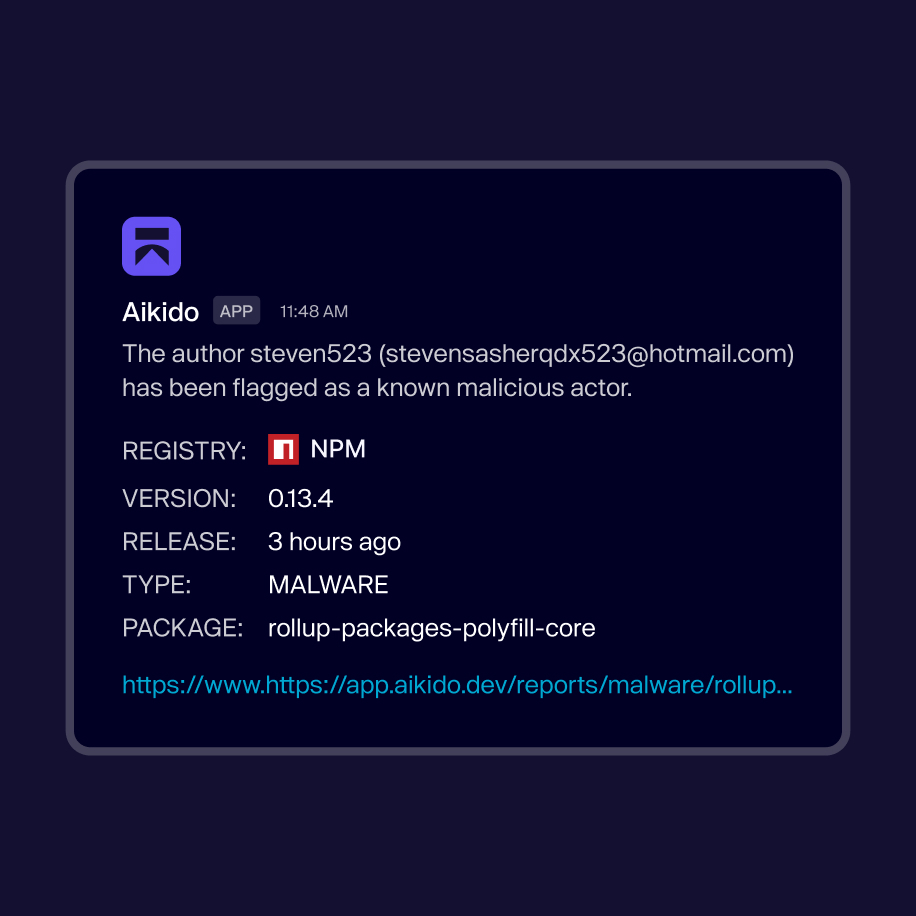

Wir entdecken Malware als Erste

Aikido Risiken in der Lieferkette früher als alle anderen, oft schon Stunden oder Tage im Voraus.

Eigenes Malware-Team, unterstützt durch KI

Unser Expertenteam für Malware nutzt künstliche Intelligenz, um bestätigte Bedrohungen schnell zu erkennen.

Sofortige Erkennung von Expositionen

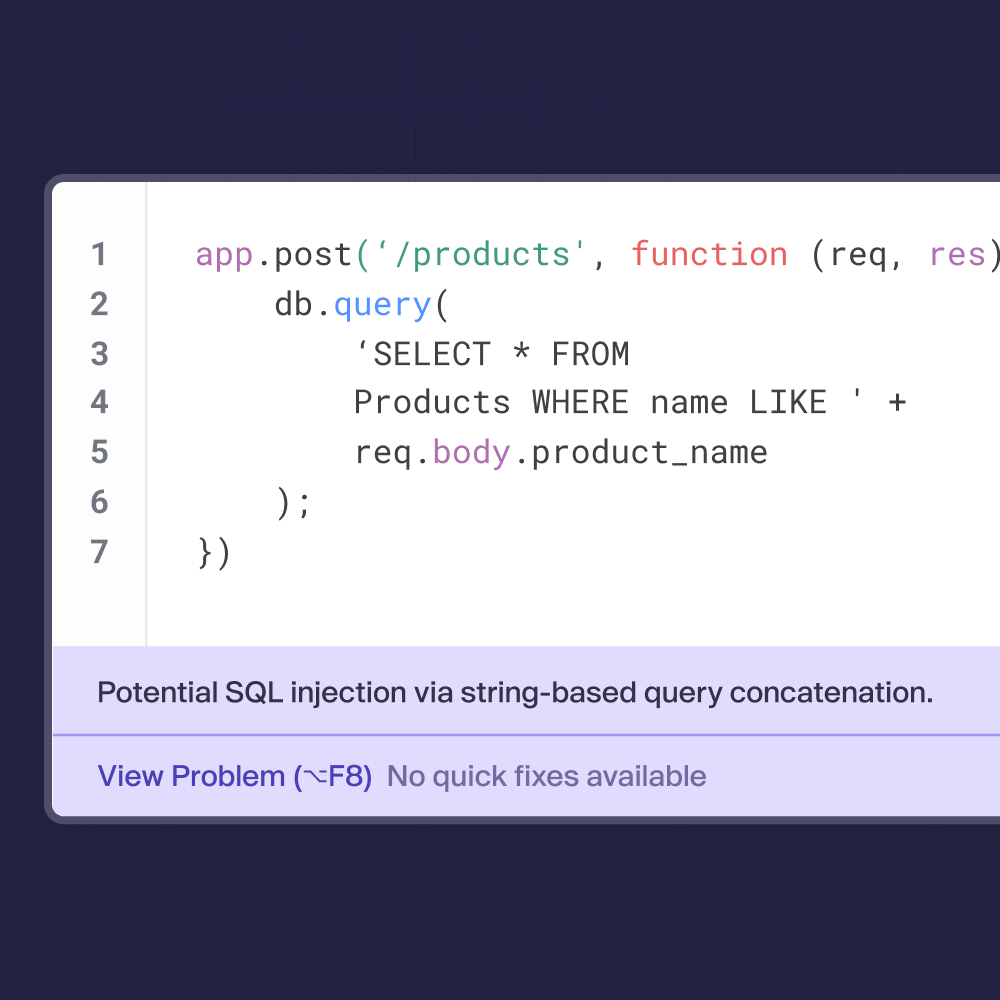

Unsere Engine automatisiert Sicherheitsanalysen mithilfe derselben Methoden, denen professionelle Pentester vertrauen.

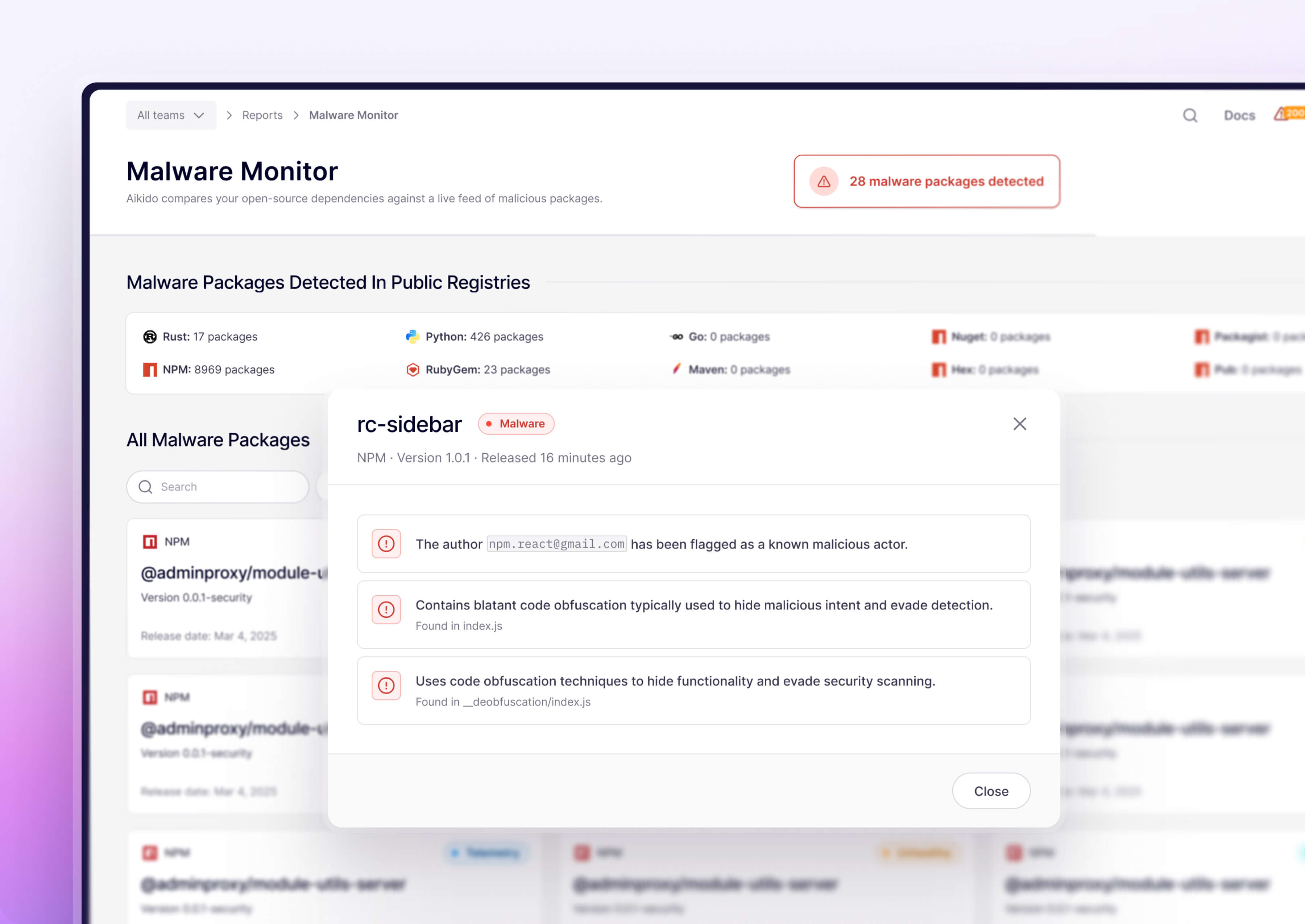

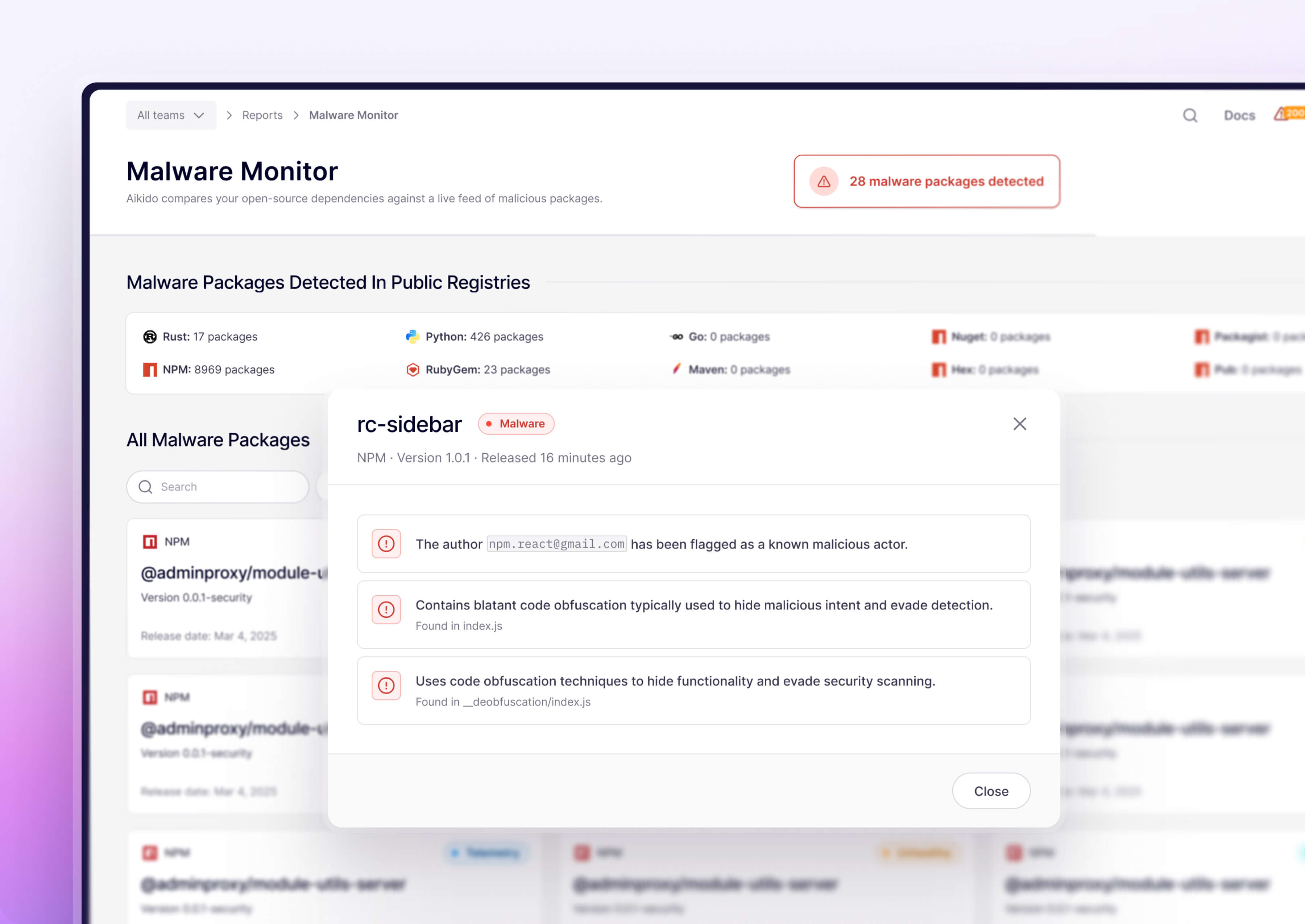

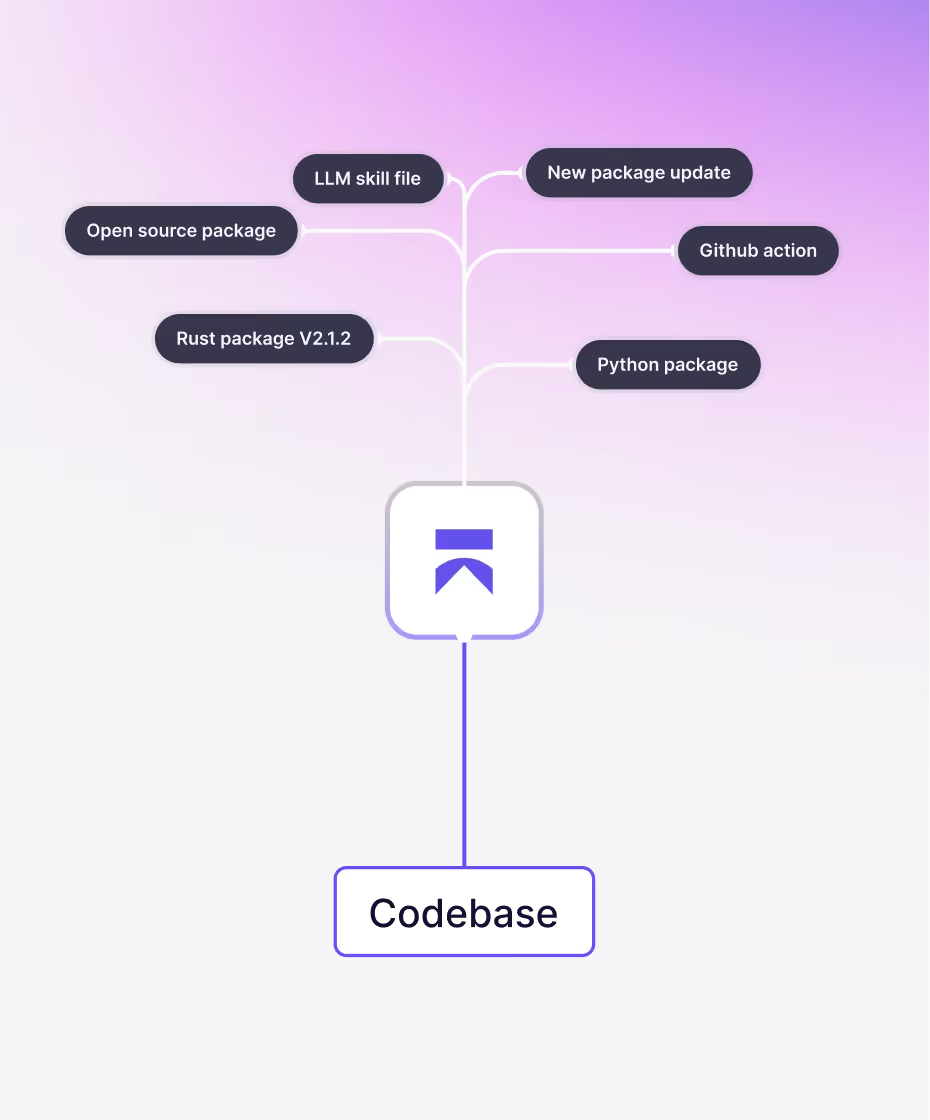

Der Supply-Chain-Angriffsmonitor gleicht Ihre Open-Source-Abhängigkeiten mit einem Live-Feed bösartiger Pakete ab über npm, PyPI, NuGet, Maven, RubyGems, VS Code-Erweiterungen und mehr.

.jpg)

Funktionen zum Scannen nach Malware

Verhindern Sie die Installation von Malware mit der Aikido Chain

Aikido Safe Chain integriert sich in Ihren Paketmanager, um bösartige Abhängigkeiten sofort bei der Installation zu blockieren. Echtzeit-Scans bei npm-, yarn- und pnpm-Installationen – Malware wird eliminiert, bevor sie Ihr Repo erreicht.

Echtzeit-Malware-Blockierung in Ihrer IDE

Das IDE-Plugin von Aikido stoppt bösartige Pakete, bevor sie in Ihre Codebasis gelangen. Während Sie tippen oder Abhängigkeiten installieren, scannt es diese gegen den Malware-Feed von Aikido Intel. Wird eine Bedrohung erkannt, blockiert es das Paket und warnt Sie sofort.

„Dank Rauschreduzierung 92-prozentigen Rauschreduzierung haben wir uns schnell daran gewöhnt. Jetzt wünschte ich mir, es wäre noch leiser! Das steigert die Produktivität enorm und schont die Nerven.“

CorneliusVP Engineering bei N8N

Die 92-prozentige Rauschreduzierung ein echter Meilenstein – so können wir uns auf die entscheidenden 8 % konzentrieren.

Cornelius S.Vizepräsident für Technik

Erweiterte Lieferketten-Sicherheit

Häufig gestellte Fragen zum Malware-Schutz

Ja, Sie können eine vollständige SBOM im CycloneDX-, SPDX- oder CSV-Format mit einem Klick exportieren. Öffnen Sie einfach den Lizenzen- & SBOM-Bericht, um alle Ihre Pakete und Lizenzen einzusehen.

Ja. Sie können ein echtes Repo (schreibgeschützter Zugriff) verbinden oder unser öffentliches Demo-Projekt nutzen, um die Plattform zu erkunden. Alle Scans sind schreibgeschützt und Aikido nimmt niemals Änderungen an Ihrem Code vor. Korrekturen werden über Pull Requests vorgeschlagen, die Sie überprüfen und zusammenführen.

Wir können und werden garantiert nichts anpasssen, denn wir haben nur Lesezugriff.

Aikido speichert Ihren Code nach der Analyse nicht. Einige der Analyseaufgaben, wie SAST oder Secrets Detection, erfordern eine Git-Clone-Operation. Genaue Informationen zu dem Thema finden Sie auf docs.aikido.dev.

Selbstverständlich! Wenn Sie sich mit Ihrem Git anmelden, gewähren Sie keinem Repo-Zugriff und wählen Sie stattdessen das Demo-Repo!

Ja, wir führen jährlich Pentests von Drittanbietern durch und unterhalten ein kontinuierliches Bug-Bounty-Programm, um Probleme frühzeitig zu erkennen.

Schützen Sie Ihre Apps vor Malware

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Schwachstellen schnell und automatisch finden und beheben.

.png)