Da Künstliche Intelligenz immer zentraler für die Entwicklung, Bereitstellung und den Betrieb von Software wird, sind AI-Sicherheitstools nicht länger ein Nice-to-have, sondern unerlässlich.

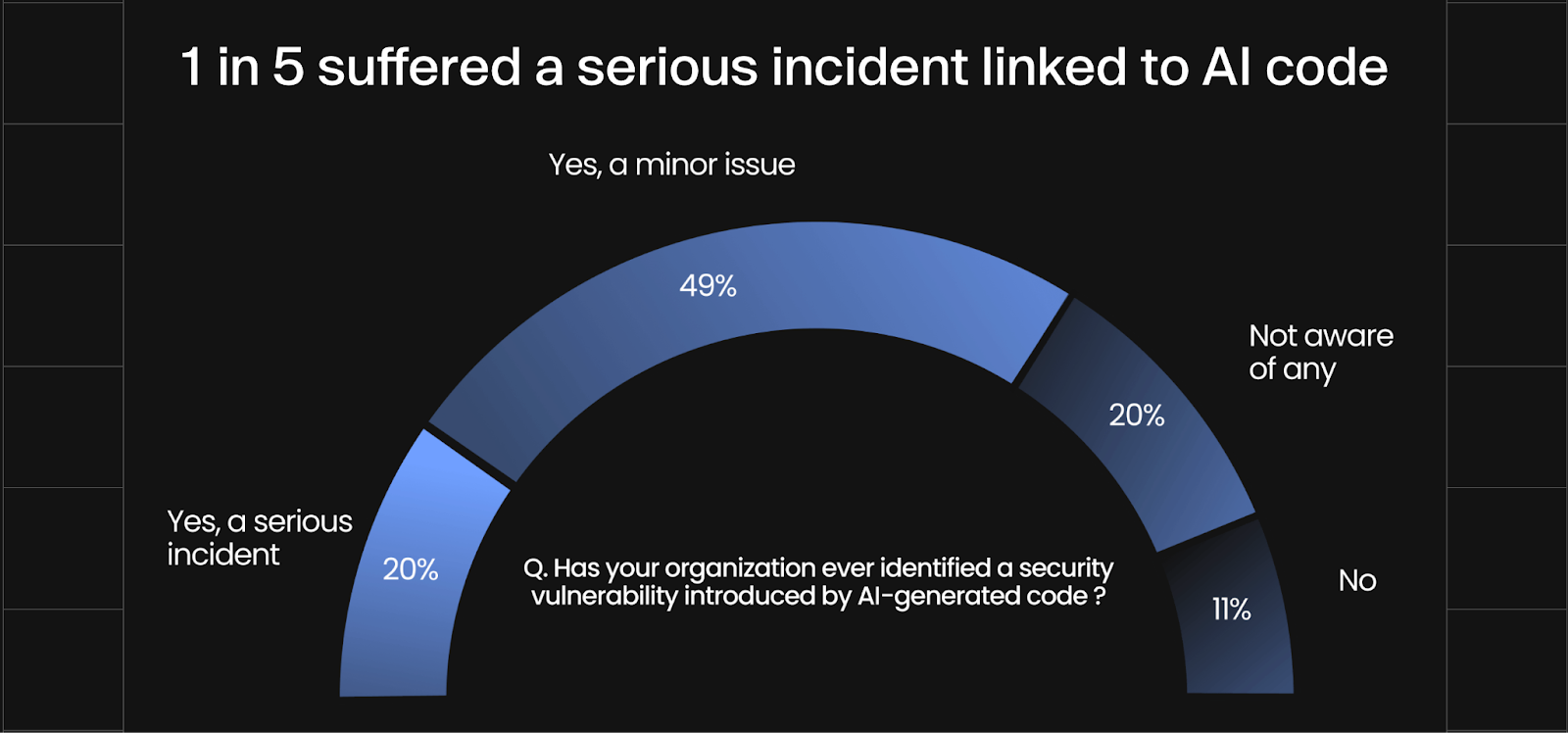

Der Aikido 2026 State of AI in Security & Development report zeigte, dass jede fünfte Organisation bereits einen ernsthaften Sicherheitsvorfall im Zusammenhang mit AI-generiertem Code erlebt hat. Dies verdeutlicht eine wachsende Herausforderung: Während sich die Entwicklung mit AI-Unterstützung beschleunigt, haben traditionelle Sicherheitstools oft Schwierigkeiten, Schritt zu halten.

Dieser Wandel zwingt Teams dazu, zu überdenken, wie sie Anwendungen, Daten und Cloud-Umgebungen absichern. Unabhängig davon, ob Sie Entwickelnde sind, die AI-unterstütztes Coding einführen, oder Sicherheitsverantwortliche, die moderne Tools bewerten, kann ein grundlegendes Verständnis dafür, wie AI zur Verbesserung Ihrer Sicherheitsergebnisse eingesetzt werden kann, einen großen Unterschied machen.

In diesem Leitfaden werden wir eine Reihe von AI-Sicherheitstools betrachten, darunter Plattformen, die AI für Schwachstellenerkennung, intelligente Triage, automatische Behebung, AI-kontinuierliches Penetrationstesten und Enterprise-Risikomanagement einsetzen.

Hier ist ein kurzer Überblick über alle Tools, die wir behandeln werden:

- Aikido Security

- Arctic Wolf

- Cato Networks

- Cisco AI Defense

- CodeRabbit

- CrowdStrike

- Invicti

- Protect AI (Palo Alto Networks)

- SentinelOne

- XBOW

Was sind AI-Sicherheitstools?

AI-Sicherheitstools sind Plattformen, die Künstliche Intelligenz nutzen, um Sicherheitsrisiken in Anwendungen, Cloud-Infrastrukturen und Entwicklungs-Workflows zu erkennen, zu priorisieren und zu beheben.

Durch die Anwendung von Techniken wie großen Sprachmodellen, kontextueller Analyse und automatisiertem Reasoning auf Aufgaben wie Code-Scanning, Schwachstellen-Triage, Pentesting und Incident Response reduzieren diese Tools False Positives und konzentrieren Teams auf reale, ausnutzbare Probleme.

Das Ergebnis ist eine schnellere, intelligentere Sicherheit, die mit moderner Cloud-nativer Entwicklung skaliert und End-to-End-Transparenz über Code, Abhängigkeiten, APIs und Laufzeitumgebungen bietet, während sie Teams hilft, Probleme schnell zu beheben, ohne die Bereitstellung zu verlangsamen.

{{cta}}

Worauf bei einem AI-Sicherheitstool zu achten ist

Bei der Wahl eines AI-Sicherheitstools geht es nicht darum, wer die meisten AI-Buzzwords verwendet. Das richtige Tool sollte reale Risiken reduzieren, Entwickelnden Zeit sparen und sich natürlich in bestehende Workflows einfügen. Konzentrieren Sie sich bei der Bewertung von Optionen auf diese Kernqualitäten statt auf lange Funktionslisten.

- Klarer Sicherheitswert, nicht AI um der AI willen: Starke AI-Sicherheitstools wenden AI dort an, wo sie die Ergebnisse wirklich verbessert, z. B. durch Reduzierung von False Positives, Hinzufügen von Kontext zu den Ergebnissen oder indem sie Teams helfen zu verstehen, was zuerst wichtig ist. Das Ziel ist Klarheit und Signal, nicht mehr Alerts.

- Abdeckung, die zu Ihrer Umgebung passt: Kein einzelnes Tool deckt alles ab, aber es sollte mit der Art und Weise übereinstimmen, wie Ihre Anwendungen erstellt und bereitgestellt werden. Ob Quellcode, Abhängigkeiten, APIs, Cloud-Infrastruktur oder Laufzeitumgebungen – das Tool sollte die Teile des Stacks absichern, die für Ihr Team am wichtigsten sind.

- Umsetzbare Ergebnisse und Unterstützung bei der Behebung: Erkennung allein genügt nicht. Suchen Sie nach Tools, die Teams helfen, von der Problemerkennung zur Problembehebung zu gelangen, durch klare Anleitung, Priorisierung oder Automatisierung, die die Behebungszeit verkürzt und das Hin und Her zwischen Sicherheit und Engineering reduziert.

- Workflow-Integration und einfache Einführung: Die besten Tools integrieren sich nahtlos in die Quellcodeverwaltung, CI/CD-Pipelines oder Cloud-Umgebungen, ohne die Entwicklung zu verlangsamen. Eine einfache Einrichtung, intuitive Benutzeroberflächen und entwickelndenfreundliche Ausgaben erhöhen die Akzeptanz und machen Sicherheit zu einem natürlichen Teil des Workflows statt zu einem Blocker.

Top 10 AI-Sicherheitstools

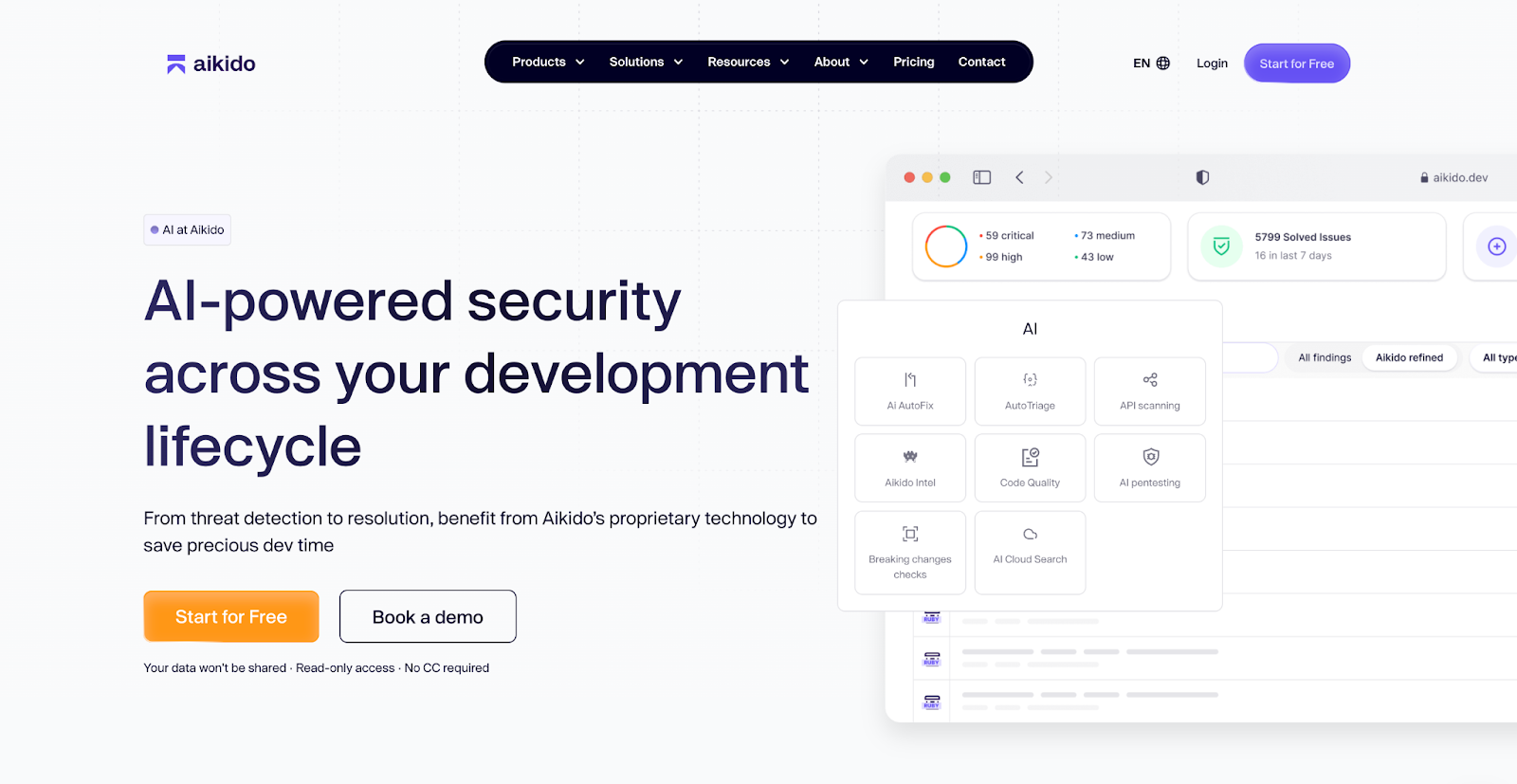

1. Aikido Security

Aikido Security ist eine AI-gestützte Sicherheitsplattform, die entwickelt wurde, um die Reibung zwischen dem Auffinden und Beheben von Schwachstellen zu reduzieren. Sie wendet AI über den gesamten Sicherheitslebenszyklus an und hilft Teams, Code zu überprüfen, Ergebnisse zu triagieren, Probleme zu beheben und die reale Ausnutzbarkeit zu validieren, ohne auf fragmentierte Tools oder manuelle Analyse angewiesen zu sein.

Auf Code-Ebene nutzt Aikido AI-Code-Review, um Pull Requests und Quellcode auf Logikfehler, unsichere Muster und Edge Cases zu analysieren, die traditionelle Scanner oft übersehen. Anstatt generische Warnungen zu produzieren, bewertet es Code im Kontext und liefert umsetzbares Feedback, das sich natürlich in die Workflows von Entwickelnden einfügt.

Ein Kernbestandteil der Plattform ist AutoTriage, das eines der größten Probleme in der Anwendungssicherheit angeht: False Positives. AutoTriage nutzt AI-Reasoning, Erreichbarkeitsanalyse und Umgebungskontext, um zu bewerten, ob eine Schwachstelle tatsächlich ausnutzbar ist und wie dringend sie behoben werden sollte. Dies ermöglicht es Teams, sich auf Probleme mit hoher Auswirkung zu konzentrieren, während Ergebnisse, die kein echtes Risiko darstellen, automatisch verworfen werden.

Um den Workflow zu vervollständigen, kombiniert Aikido die Erkennung mit KI-AutoFix und KI-Penetrationstests. KI-AutoFix generiert gezielte Fixes für bestätigte Schwachstellen und öffnet automatisch Pull Requests, während KI-gestützte Penetrationstests reale Angriffswege über Code-, Cloud- und Laufzeitumgebungen hinweg simulieren. Zusammen helfen diese Funktionen Teams, ihre Verteidigungsmechanismen zu validieren und Sicherheitslücken früher im Entwicklungsprozess zu schließen.

Funktionen

- KI-Code-Review: Überprüft Pull Requests und Code auf Logikfehler, riskante Muster und unsichere Konstrukte mittels kontextsensitiver Analyse.

- AutoTriage: Nutzt KI und Erreichbarkeitsanalyse, um False Positives zu filtern, True Positives zu bestätigen und Schwachstellen basierend auf Ausnutzbarkeit und Auswirkungen über Sprachen und Umgebungen hinweg zu priorisieren.

- KI-AutoFix: Generiert sichere, minimale Fixes für SAST-, IaC-, Container- und Abhängigkeitsprobleme und erstellt automatisch Pull Requests.

- KI-Penetrationstests: Autonome KI-gestützte Penetrationstests, die reale Angriffspfade abbilden und Schwachstellen über Code-, Cloud- und Laufzeitumgebungen hinweg validieren.

- Workflows für Entwickelnde: Integriert sich in IDEs, CI/CD-Pipelines und Entwickler-Tools für frühe Erkennung und kontextbezogene Behebung.

Vorteile

- Nutzt KI, um Rauschen zu reduzieren und die Genauigkeit zu verbessern, anstatt nur mehr Alarme zu generieren.

- Deckt den gesamten Application Security Lifecycle ab, ohne mehrere isolierte Tools zu erfordern.

- Starker Fokus auf die Behebungsgeschwindigkeit, nicht nur auf die Erkennung.

- Entwickelt für Entwickelnde, nicht nur für Sicherheitsteams, was die Akzeptanz verbessert.

- Durchweg starkes Benutzer-Feedback bezüglich Benutzerfreundlichkeit und Onboarding.

Gartner-Bewertung: 4.8/5.0

2. Arctic Wolf

Arctic Wolf ist eine KI-gestützte Managed Detection and Response (MDR)-Plattform, die Organisationen dabei unterstützt, Sicherheitsbedrohungen zu erkennen, zu priorisieren und darauf zu reagieren, ohne ein vollständiges internes SOC aufbauen oder besetzen zu müssen. Anstatt bestehende Sicherheitstools zu ersetzen, setzt Arctic Wolf auf diesen auf und nutzt KI-gesteuerte Analysen und menschliche Sicherheitsoperationen, um Signale über Endpunkte, Netzwerke, Cloud-Umgebungen und Identitätssysteme hinweg zu korrelieren. Ihr Kernwert liegt darin, rauschende Sicherheitsdaten in priorisierte, umsetzbare Vorfälle umzuwandeln, auf die Sicherheitsteams tatsächlich reagieren können.

Funktionen

- KI-gesteuerte Bedrohungserkennung: Nutzt maschinelles Lernen und Verhaltensanalysen, um verdächtige Aktivitäten über Endpunkte, Netzwerke, Cloud-Workloads und Identitäten hinweg zu erkennen.

- Security Operations Plattform (Aurora): Zentralisierte Plattform, die Telemetriedaten von bestehenden Sicherheitstools aufnimmt und KI-basierte Korrelation und Risikobewertung anwendet.

- Managed Detection & Response (MDR): 24/7-Überwachung und Vorfallsreaktion, bereitgestellt durch das Sicherheitsoperationsteam von Arctic Wolf.

- Risikopriorisierung & Alarmreduzierung: KI filtert wenig aussagekräftige Alarme und eskaliert verifizierte, schwerwiegende Vorfälle, um die Alarmmüdigkeit zu reduzieren.

Vorteile

- Eine starke KI-gestützte Erkennung in Kombination mit einer menschlich geführten Reaktion reduziert den operativen Aufwand für interne Teams.

- Effektiv bei der Reduzierung von Alarmrauschen durch die Korrelation von Signalen über mehrere Sicherheitstools hinweg.

- Gut geeignet für Organisationen ohne ausgereiftes SOC oder 24/7-Sicherheitsabdeckung.

- Breite Integrationsunterstützung über Endpunkt-, Cloud-, Netzwerk- und Identitätstools hinweg.

Nachteile

- Kein Entwickelnden-fokussiertes Tool; bietet kein Code-Scanning, SAST, SCA oder CI/CD-Integrationen.

- Die Behebung erfolgt beratend statt automatisiert, was erfordert, dass interne Teams die Fixes ausführen.

- Stark abhängig von bestehenden Sicherheitstools, daher hängt der Wert von der aktuellen Stack-Reife ab.

- Geringere Transparenz bei Schwachstellen auf Anwendungs- oder Code-Ebene.

- Die Preisgestaltung ist servicebasiert und kann für kleinere Teams oder Startups teuer sein.

- Begrenzte Kontrolle über die Erkennungslogik im Vergleich zu vollständig selbstverwalteten Plattformen.

Gartner-Bewertung: 4.9/5.0

3. Cato Networks (mit AI Security von Aim)

Cato Networks ist eine Secure Access Service Edge (SASE)-Plattform, die Netzwerk- und Sicherheitsfunktionen in einem Cloud-nativen Dienst vereint, der Benutzer, Geräte, Anwendungen und Daten schützt, wo immer sie sich befinden. Im Jahr 2025 erweiterte Cato die KI-Sicherheitsfunktionen seiner Plattform durch die Übernahme von Aim Security und integrierte fortschrittliche KI-zentrierte Schutzmechanismen in seine SASE Cloud Platform.

Diese Akquisition ermöglicht es Cato, nicht nur den Netzwerkverkehr und den Anwendungszugriff zu sichern, sondern auch KI-bezogene Interaktionen und Workflows, wie die Nutzung öffentlicher AI-Apps durch Mitarbeitende, interne AI-Agenten und den gesamten AI-Entwicklungslebenszyklus, alles unter einheitlichen Richtlinien und Transparenz.

Funktionen

- Vereinheitlichte SASE-Plattform: Sichere Vernetzung, sicherer Zugriff und KI-gestützter Schutz, bereitgestellt von einem einzigen Cloud-Dienst.

- AI Interaction Security: Die Technologie von Aim sichert die Nutzung öffentlicher AI-Tools, interner AI-Anwendungen und Laufzeit-AI-Agenten durch Mitarbeitende und setzt Governance-Richtlinien für AI-Interaktionen durch.

- AI Firewall & Policy Enforcement: Kontrolliert den AI-Verkehr und setzt Unternehmenssicherheitsregeln für AI-Workloads und -Kommunikationen durch.

- AI Security Posture Management: Kontinuierliche Erkennung, Detektion und Behebung von AI-spezifischen Risiken in Entwicklungs-, Trainings- und Laufzeitumgebungen.

- Globale SASE-Funktionen: Sicheres SD-WAN, Zero Trust Network Access (ZTNA), Firewall, Bedrohungsprävention und Datenschutz – alles auf einer Plattform.

Vorteile

- Umfassende, konvergierte Plattform: Vernetzung, Sicherheit und AI Security unter einem Cloud-nativen Dach.

- Starke Gartner-Positionierung: Im 2025 Gartner Magic Quadrant für SASE Platforms als Leader ausgezeichnet, was eine breite Enterprise-Anerkennung widerspiegelt.

- Zentralisierte AI Policy Control: Schützt AI-Interaktionen konsistent über Benutzer-, Cloud- und Anwendungsoberflächen hinweg.

- Umfassende Transparenz und Bedrohungsdurchsetzung: Nutzt eine globale Cloud-Fabric, um den Datenverkehr in Echtzeit zu inspizieren und zu schützen.

Nachteile

- Komplexität für kleine Teams: Als vollständige Enterprise SASE-Plattform könnte sie für kleine Unternehmen, die noch keine vollständige SASE + AI Security Konvergenz benötigen, überdimensioniert sein.

- Integration & Migration: Die vollständigen Aim-gestützten KI-Sicherheitsfunktionen werden bis Anfang 2026 vollständig in die Plattform konvergieren, was für bestehende Kunden Übergangskomplexität schaffen kann.

- Preismodell: SASE-Lösungen mit AI-Erweiterungen können komplexe Lizenz- und Kostenstrukturen aufweisen, die eine sorgfältige Budgetierung erfordern.

- Weniger Fokus auf reine App Security: Obwohl es stark bei netzwerk- und richtlinienbasierten Schutzmechanismen ist, ersetzt es keine spezialisierten Tools auf Code-Ebene wie SAST/SCA für Entwickelnde-Teams.

- AI Security noch in Entwicklung: Die Integration und Reife fortgeschrittener AI-Risiken (z. B. Prompt Injection Detection) sind vergleichsweise neu und es fehlt möglicherweise die Tiefe, die in spezialisierten AI Security Startups zu finden ist.

- Operative Lernkurve: Administratoren benötigen möglicherweise zusätzliche Schulungen, um die AI Policy Enforcement und AI Risk Workflows effektiv zu konfigurieren.

- Peer Reviews variieren: Obwohl es als SASE-Plattform stark ist, sind spezifische Rückmeldungen zur AI Security-Erfahrung von Benutzern noch im Entstehen.

Gartner-Bewertung: 4.6/5.0

4. Cisco AI Defense

Cisco AI Defense ist eine Enterprise-Grade KI-Sicherheitslösung, die entwickelt wurde, um die KI-Initiativen von Organisationen über Entwicklung, Bereitstellung und Laufzeit hinweg zu schützen. Basierend auf Ciscos langjähriger Expertise in Cybersicherheit und Netzwerktechnik schließt AI Defense kritische Lücken, die von traditionellen Sicherheitstools hinterlassen werden, indem es umfassende Transparenz über KI-Assets, proaktive Schwachstellenerkennung und Echtzeitschutz vor adversariellen Bedrohungen wie Prompt Injections, Datenlecks und Denial-of-Service-Angriffen bietet.

Funktionen

- KI-Asset-Erkennung & Transparenz: Identifiziert automatisch KI-Modelle, -Anwendungen und -Agenten in Multi-Cloud-Umgebungen, um die gesamte KI-Angriffsfläche abzubilden.

- Validierung von KI-Modellen & -Anwendungen: Nutzt algorithmisches Red Teaming und automatisierte Tests, um Schwachstellen und Sicherheitsprobleme in Modellen und Benutzerdefinierten KI-Anwendungen zu erkennen.

- KI-Laufzeitschutz: Bietet Leitplanken und Abwehrmaßnahmen zur Laufzeit, um adversarielle Eingaben und schädliche Ausgaben in Echtzeit zu blockieren.

- KI-Zugriffskontrolle: Überwacht und verwaltet den Mitarbeiterzugriff auf genehmigte und nicht genehmigte KI-Tools von Drittanbietern, um die Offenlegung sensibler Daten zu verhindern.

- KI-Lieferketten-Risikomanagement: Erkennt Risiken von externen oder Drittanbieter-Modellen und gewährleistet Governance über die gesamte KI-Lieferkette hinweg.

- Durchsetzung auf Netzwerkebene: Nutzt Cisco Security Cloud und Talos Bedrohungsaufklärung für hochpräzise Bedrohungserkennung und kontinuierlichen Schutz.

Vorteile

- Bietet End-to-End-Abdeckung über Erkennung, Detektion und Schutz für Enterprise KI-Umgebungen.

- Integriert sich in Ciscos breiteres Sicherheitsportfolio für vereinheitlichte Transparenz und Richtlinienverwaltung.

- Bietet proaktive Tests und Laufzeit-Leitplanken, zugeschnitten auf aufkommende KI-Bedrohungen.

- Starke Zugriffskontrolle und Shadow-KI-Überwachung helfen, die riskante Nutzung externer KI-Tools durch Mitarbeiter zu mindern.

Nachteile

- Primär für große Unternehmen konzipiert, was Bereitstellung und Konfiguration für kleinere Teams komplex machen kann.

- Ersetzt möglicherweise keine spezialisierten AppSec-Tools (z. B. SAST/SCA) für tiefgreifende Schwachstellen auf Code-Ebene.

- Preisgestaltung und Lizenzierung können aufgrund seiner umfangreichen Enterprise-Funktionen kompliziert sein.

- Fortschrittliche KI-Sicherheitsrichtlinien können erfahrene Sicherheitsteams erfordern, um sie effektiv abzustimmen.

- Peer-Reviews und unabhängige Bewertungen speziell für AI Defense entwickeln sich angesichts der jüngsten Einführung noch.

- Die Integration mit bestehenden Cloud- und DevSecOps-Tools kann Anpassungen erfordern.

- Laufzeitschutzmaßnahmen können nuancierte Warnmeldungen generieren, die eine fachkundige Interpretation erfordern.

Gartner Bewertung: 4.6/5.0

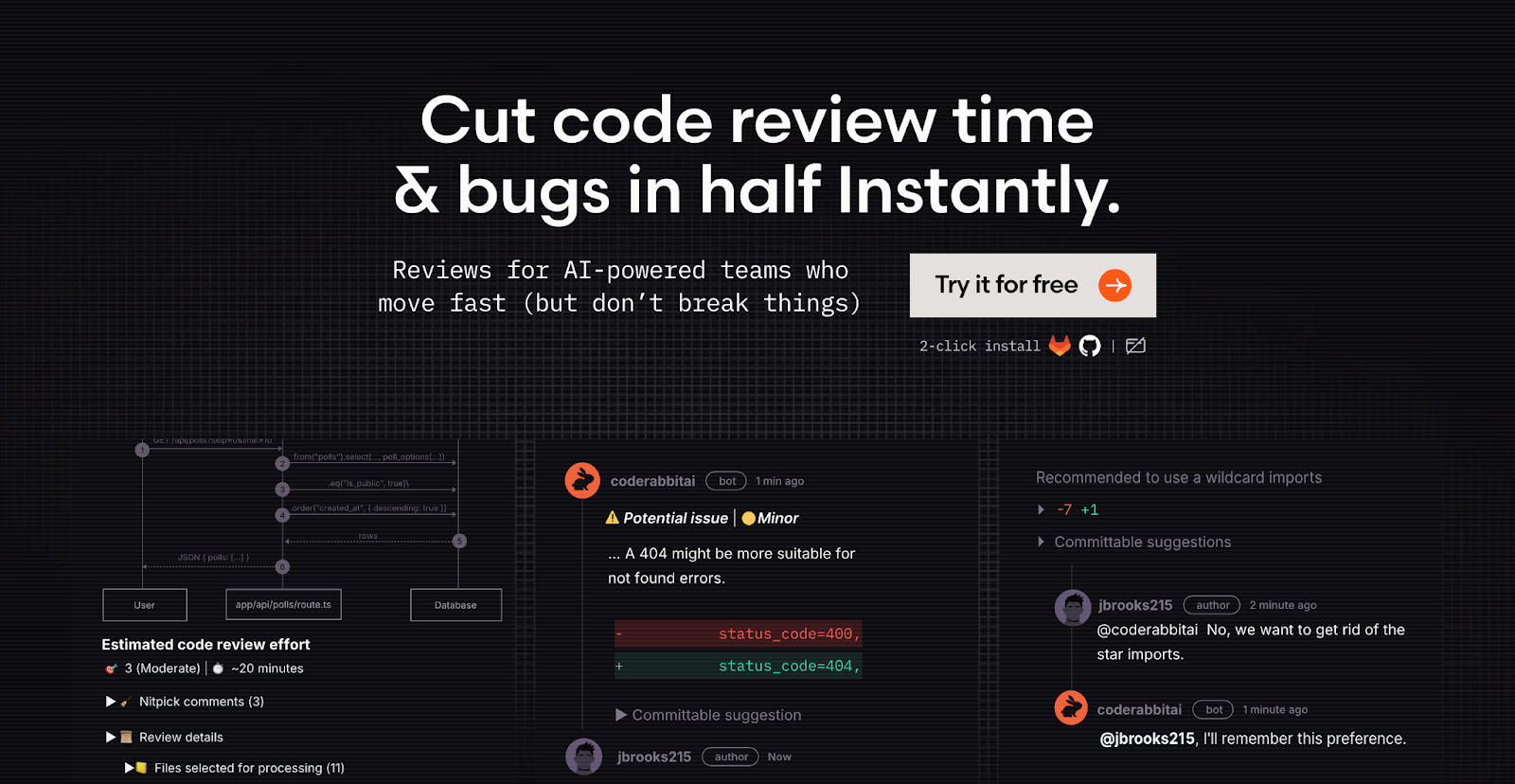

5. Coderabbit

Coderabbit ist ein KI-gestützter Code-Review-Assistent, der Entwicklungsteams dabei helfen soll, den Code-Review-Prozess zu automatisieren und zu skalieren. Er integriert sich in Versionskontrollsysteme, IDEs und CI-Workflows, um Pull Requests und Commits zu analysieren und liefert kontextbezogenes Feedback zu Fehlern, Logikproblemen, Stilinkonsistenzen und potenziellen Sicherheitsbedenken.

Funktionen

- KI-Code-Reviews: Automatisierte, kontextsensitive Analyse von Pull Requests mit Inline-Vorschlägen und Zusammenfassungen.

- IDE- & CLI-Integration: Code direkt in Editoren wie VS Code oder über Befehlszeilentools überprüfen.

- Benutzerdefinierte Regeln & Lernprozesse: Teams können das Review-Verhalten mit Benutzerdefinierten Richtlinien und Feedback-Schleifen anpassen.

- Sicherheits- & Datenschutz-Kontrollen: SOC 2 Typ II Zertifizierung, ephemere Verarbeitung ohne persistente Codespeicherung und verschlüsselte Reviews.

Vorteile

- Beschleunigt Code-Reviews und identifiziert Probleme, die Entwickelnde möglicherweise übersehen.

- Lässt sich nahtlos in GitHub-, GitLab- und IDE-Umgebungen integrieren.

- Lernt aus dem Feedback des Teams, um Vorschläge im Laufe der Zeit zu verfeinern.

- Bietet hilfreiche Zusammenfassungen und Anleitungen für große Pull Requests.

Nachteile

- Erzeugt eine große Menge an Vorschlägen, manchmal auch solche mit geringem Wert oder falschem Feedback, was zu Review Noise führt.

- Einige Benutzer berichten von inkonsistenter Genauigkeit, insbesondere bei komplexerer Logik oder nuancierten Kontexten, was eine sorgfältige menschliche Aufsicht erfordert.

- Die Erfahrungen mit dem Kundensupport waren gemischt, in einigen Fällen gab es langsame oder wenig hilfreiche Antworten.

- Die Anpassung für fortgeschrittene Workflows kann eine Lernkurve aufweisen oder eine manuelle Konfiguration erfordern.

- Der kostenlose Tarif und die Ratenbegrenzungen können die vollständige Nutzung für Teams mit hohem Volumen einschränken.

Gartner Rating: 4.3/5.0

6. CrowdStrike

CrowdStrike ist eine führende Cybersecurity-Plattform, die KI und maschinelles Lernen nutzt, um Bedrohungserkennung, -prävention und -reaktion über Endpunkte, Identitäten, Cloud-Workloads und mehr zu ermöglichen.

Sein Kernprodukt, die Falcon-Plattform, kombiniert Echtzeit-Telemetrie mit KI-gestützten Analysen, um Teams dabei zu helfen, komplexe Bedrohungen schnell zu erkennen, das Wichtigste zu priorisieren und, wo möglich, Reaktionsmaßnahmen zu automatisieren.

Funktionen

- KI-gestützte Erkennung & Reaktion: Die Falcon-Plattform nutzt maschinelles Lernen, das auf Billionen von Sicherheitsereignissen trainiert wurde, um Bedrohungen in Echtzeit über Endpunkte, Identitäten und Cloud-Umgebungen hinweg zu identifizieren und darauf zu reagieren.

- Generative KI-Analystin (Charlotte AI): Ermöglicht Benutzern die Interaktion mit Sicherheitsdaten mittels natürlicher Sprache, was die Bedrohungssuche und -untersuchung beschleunigt.

- Bedrohungssuche & -aufklärung: KI erweitert die proaktive Bedrohungsentdeckung und kontextualisierte Bedrohungsaufklärung, um fortgeschrittene Angreiferverhalten aufzudecken.

- Automatisierte Triage & Behebung: KI priorisiert kritische Warnmeldungen und kann Reaktionsmaßnahmen (z. B. Eindämmung oder Isolation) automatisieren, um die Arbeitslast der Analysten zu reduzieren.

Vorteile

- Eine starke KI-gesteuerte Erkennung und Priorisierung hilft, Rauschen zu reduzieren und Teams auf echte Risiken zu konzentrieren.

- Nutzt Telemetrie im Weltmaßstab und Bedrohungsaufklärung, um Genauigkeit und Bedrohungskontext kontinuierlich zu verbessern.

- Generative KI-Tools wie Charlotte AI helfen Analysten aller Erfahrungsstufen, schneller zu arbeiten und bessere Entscheidungen zu treffen.

- Die schlanke Agentenarchitektur von Falcon vereinfacht die Bereitstellung und Skalierung in großen Umgebungen.

Nachteile

- Nicht auf traditionelle Anwendungssicherheit fokussiert (z. B. Code-Scanning, SAST, API-Sicherheit). Es geht primär um Erkennung und Reaktion.

- Fortgeschrittene Funktionen und vollständige KI-gesteuerte Automatisierung können erfahrene Sicherheitsteams erfordern, um sie effektiv zu konfigurieren und zu betreiben.

- Preisgestaltung und Lizenzierung können für kleinere Organisationen aufgrund der Breite der Module komplex sein.

- Die Telemetrie-Volumen von Endpunkten und Identitäten können groß sein, was ein sorgfältiges Management erfordert, um eine Überlastung mit Warnmeldungen zu vermeiden.

- Einige Teams berichten von einer Lernkurve bei der Falcon-Benutzeroberfläche und der Komplexität der Konfiguration.

- Tiefe Integrationen für Cloud-native Workloads können zusätzliche Planung und Ressourcen erfordern.

Gartner-Bewertung: 4.7/5.0

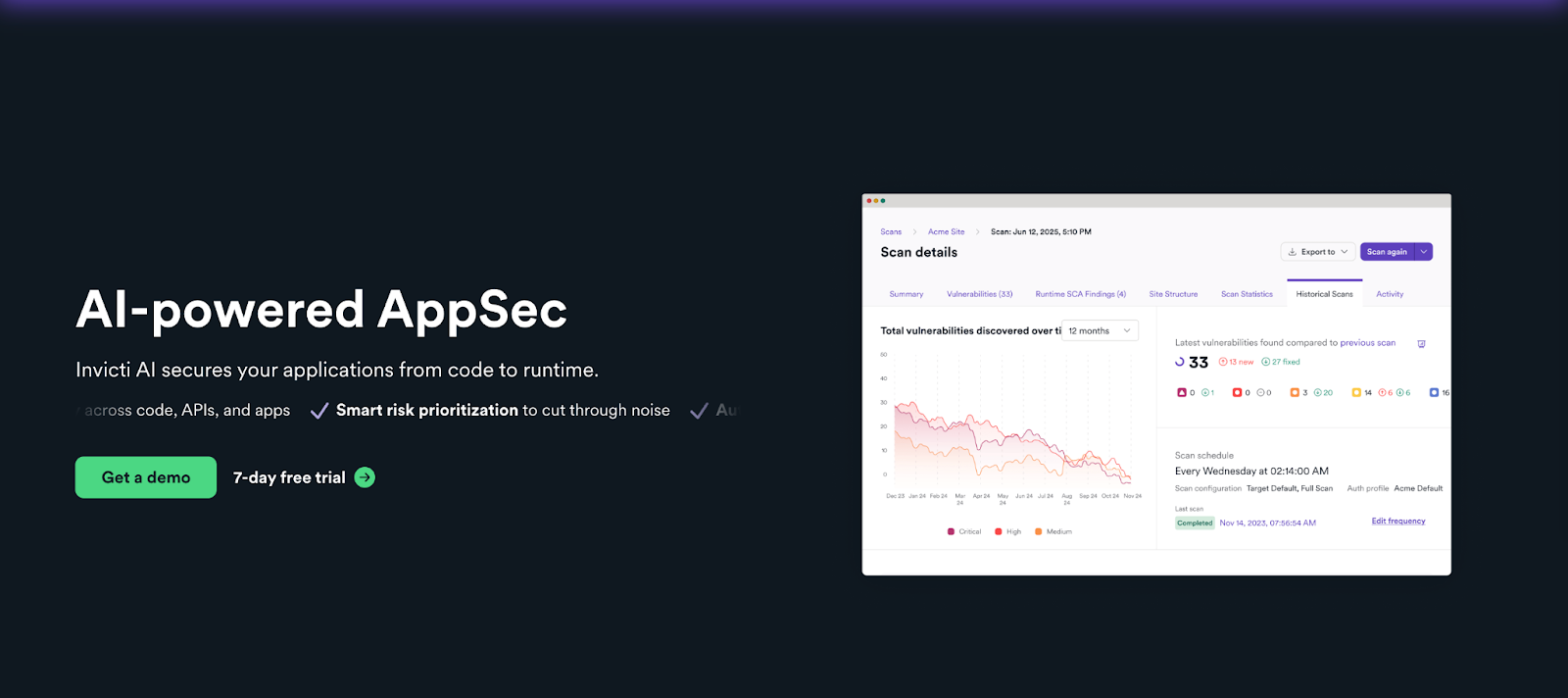

7. Invicti

Invicti ist eine KI-gestützte Anwendungssicherheitsplattform, die traditionelles Schwachstellen-Scanning durch maschinelles Lernen und Automatisierung stärkt. Im Kern befindet sich eine Engine für Dynamische Anwendungssicherheitstests (DAST), die nicht nur echte Schwachstellen in Web-Apps und APIs entdeckt, sondern auch KI-gesteuerte Techniken nutzt, um die Erkennung, Crawl-Abdeckung und Risikopriorisierung zu verbessern. Invicti integriert statische und dynamische Analyse mit prädiktiver Risikobewertung und Korrekturhinweisen, um Teams dabei zu helfen, echte, ausnutzbare Probleme aufzudecken und das Rauschen in Sicherheitsprozessen zu reduzieren.

Funktionen

- KI-verbessertes DAST: Nutzt maschinelles Lernen, um die Scan-Genauigkeit zu verbessern, die Crawl-Abdeckung zu erweitern, komplexe Anwendungsverhalten zu handhaben und tiefe Schwachstellen zu erkennen.

- Prädiktive Risikobewertung: Weist Anwendungen oder Endpunkten vor dem Scanning Risikostufen zu und hilft Teams, zu priorisieren, welche Assets zuerst getestet werden sollen.

- KI-gestütztes Auto-Login & Crawling: Identifiziert und interagiert automatisch mit Login-Formularen und komplexen App-Workflows für eine umfassendere Scan-Abdeckung.

- Integrierte AppSec-Plattform: Kombiniert DAST mit SAST, SCA, API-Scanning und Application Security Posture Management (ASPM) für konsolidierte Schwachstellenansichten.

- KI-gesteuerte Korrekturhinweise: Bietet kontextbezogene Korrekturvorschläge und korreliert Ergebnisse über Tools hinweg, um Fehlalarme zu reduzieren und die Maßnahmen der Entwickelnden zu optimieren.

Vorteile

- KI-Funktionen verbessern traditionelles Scanning und erhöhen Abdeckung und Genauigkeit im Vergleich zu älteren Tools.

- Prädiktive Risikobewertung hilft Teams, sich zuerst auf die kritischsten Assets zu konzentrieren.

- Die Integration von SAST, DAST und SCA bietet eine einheitliche Ansicht des Anwendungsrisikos.

- KI-gestütztes Crawling und Auto-Login reduzieren den manuellen Einrichtungsaufwand, der für umfassende Scans erforderlich ist.

Nachteile

- Scans können langsamer sein und bei sehr großen Anwendungen erhebliche Ressourcen verbrauchen.

- Einige Benutzer finden die Benutzeroberfläche überladen und die Berichterstattung weniger intuitiv als bei Wettbewerbern.

- Preise und Lizenzierung können für kleinere Teams oder mittelständische Organisationen hoch sein.

- Fortgeschrittenes API-Testing kann eine sorgfältige Konfiguration und Vorarbeit erfordern, um die Effektivität zu maximieren.

- Kein Fokus auf Echtzeit-Laufzeitsicherheit; es verbessert primär traditionelles Scanning.

- Der Umfang der KI-Unterstützung kann je nach Anwendungskomplexität und Konfiguration variieren.

Gartner Rating: 4.4/5/0.

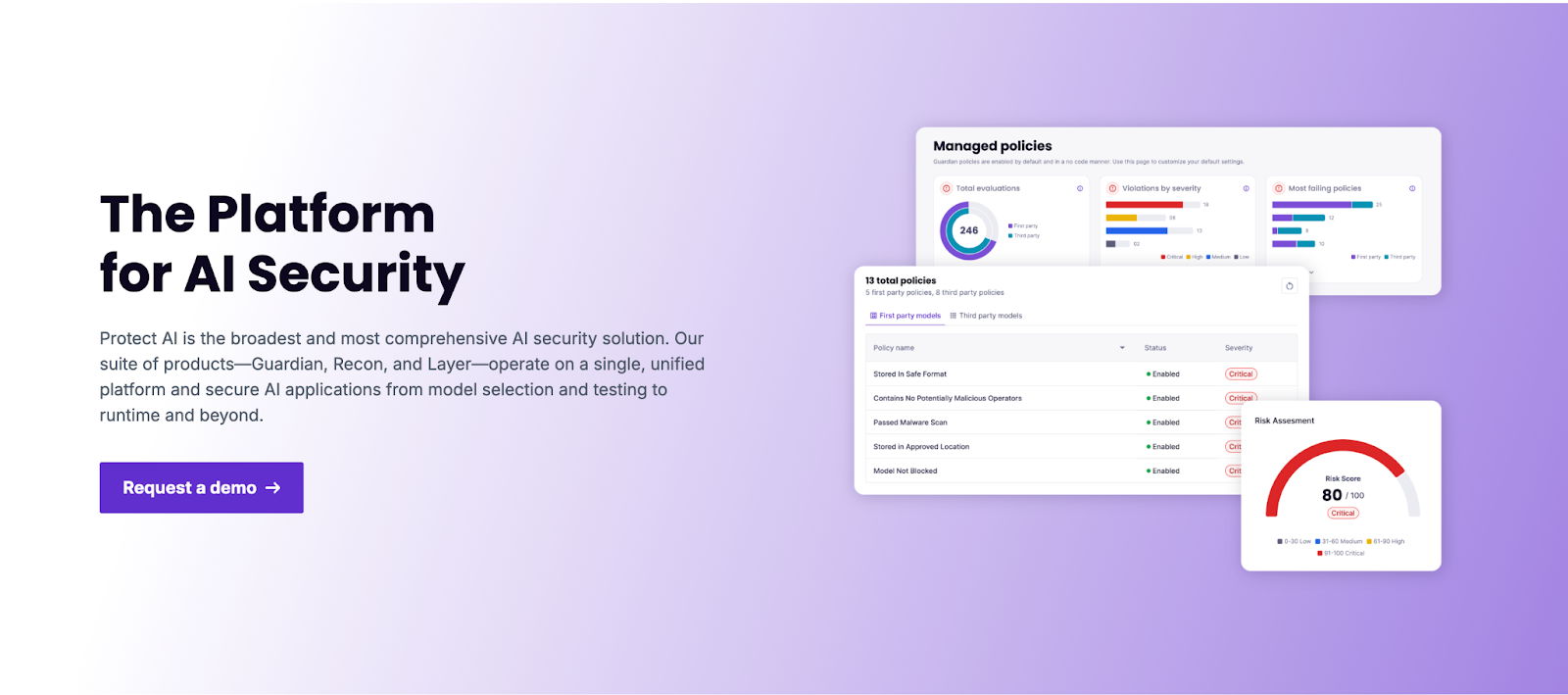

8. Protect AI

Protect AI von Palo Alto Networks ist eine AI-Sicherheits- und Compliance-Plattform, die speziell zum Schutz von Machine-Learning- und AI-Systemen während der Entwicklung, Bereitstellung und Laufzeit entwickelt wurde.

Im Gegensatz zu traditionellen Cybersecurity-Tools, die sich auf Netzwerke oder Endpunkte konzentrieren, konzentriert sich Protect AI auf die Absicherung von AI-Modellen, deren Lieferkette und deren Betriebsverhalten. Es scannt Modelle auf bösartigen oder unsicheren Code, setzt Sicherheitsrichtlinien durch, bevor Modelle verwendet werden, überwacht das Modellverhalten auf adversarielle Angriffe und bietet Governance-Funktionen, die Teams dabei unterstützen, Vertrauen und Compliance aufrechtzuerhalten, während sie die AI-Einführung skalieren.

Funktionen

- ModelScan & Guardian: Scannt Open-Source- und proprietäre ML-Modelle auf unsicheren Code, Malware und Serialisierungsangriffe, bevor Modelle in Produktion gehen.

- AI Threat Detection: Überwacht kontinuierlich AI- und ML-Workflows auf adversarielle Eingaben, Data Poisoning und unerwartetes Verhalten.

- AI Asset Visibility: Zentralisierte Dashboards bieten Einblicke in Modellinventare, Abhängigkeiten, Herkunft und Compliance-Status.

- Governance & Compliance: Verfolgt und berichtet über das Verhalten von AI-Systemen, um die Einhaltung regulatorischer Standards wie SOC 2, ISO 27001 und Datenschutz-Frameworks zu unterstützen.

- Nahtlose Integration: Funktioniert mit gängigen ML-Frameworks wie TensorFlow, PyTorch und Hugging Face Ökosystemen, was eine schnelle Einrichtung mit bestehenden Workflows ermöglicht.

Vorteile

- Zugeschnitten auf die einzigartigen Risiken von AI- und ML-Systemen, die traditionelle Sicherheitstools oft übersehen.

- Bietet Modell-Level-Scanning und kontinuierliche Überwachung, die über die einfache Schwachstellen-Erkennung hinausgeht.

- Hilft Teams, Richtlinien durchzusetzen und die Compliance in regulierten Umgebungen aufrechtzuerhalten.

- Unterstützt sowohl Cloud- als auch on-premise-Workflows für eine flexible Bereitstellung.

Nachteile

- Noch nicht weit verbreitet bewertet auf großen Analystenplattformen mit umfangreichen Peer-Reviews, daher ist die vergleichende Sichtbarkeit begrenzt.

- Fokus liegt primär auf AI/ML-Systemsicherheit; es ist keine vollständige Anwendungssicherheitssuite.

- Fortschrittliche Governance- und Compliance-Funktionen erfordern möglicherweise spezielles Fachwissen zur korrekten Konfiguration.

- Modell-Scanning und Laufzeit-Erkennung können kontextbezogene Warnmeldungen generieren, die weiterhin eine menschliche Analyse erfordern.

- Einige Organisationen müssen dies möglicherweise mit anderen Tools für eine vollständige DevSecOps-Abdeckung kombinieren.

- Die Enterprise-Preis- und Lizenzstruktur ist typischerweise kundenspezifisch, was die Budgetierung für kleinere Teams unklar macht.

- Teams ohne ausgereifte MLSecOps-Praktiken benötigen möglicherweise Zeit, um die Plattform vollständig zu integrieren und zu operationalisieren.

Gartner-Bewertung: 4.7/5.0

9. SentinelOne

SentinelOne ist eine KI-gestützte Endpoint- und Extended Detection and Response (XDR)-Plattform, die fortschrittliches maschinelles Lernen und autonomes Denken nutzt, um Bedrohungen über Endpunkte, Cloud-Workloads, Identitäten und mehr hinweg zu erkennen, zu verhindern und darauf zu reagieren.

Aufgebaut auf seiner Singularity-Plattform wendet SentinelOne KI in jeder Phase des Sicherheitslebenszyklus an und hilft Sicherheitsteams, manuelle Arbeit zu reduzieren und echte Risiken schneller zu priorisieren. Seine KI-zentrierte Architektur bedeutet, dass es von Grund auf so konzipiert wurde, dass es maschinelle Intelligenz als Kernbestandteil seiner Abwehrmaßnahmen nutzt und nicht nur nachträglich hinzufügt.

Funktionen

- KI-gestützte Erkennung & Reaktion: Nutzt maschinelles Lernen und Verhaltensmodelle, um Bedrohungen wie Ransomware, Zero-Day-Angriffe und anomales Verhalten zu erkennen, ohne sich ausschließlich auf Signaturen zu verlassen.

- Singularity-Plattform: Vereinheitlichte Architektur für Endpoint-, Cloud-, Identitäts- und Workload-Sicherheit mit einem einzigen schlanken Agenten für umfassenden Schutz.

- Automatisierte Behebung & Rollback: Bietet automatisierte oder Ein-Klick-Behebungs- und Rollback-Funktionen, um Vorfälle schnell einzudämmen und zu beheben.

- Bedrohungsjagd & -intelligenz: KI hilft, hochentwickelte Bedrohungen proaktiv aufzudecken und Signale über Umgebungen hinweg zu korrelieren, um Reaktionen zu steuern.

Vorteile

- Nutzt KI umfassend für Echtzeit-Erkennung, Priorisierung und automatisierte Reaktion, wodurch die manuelle Belastung der Analysten reduziert wird.

- Die vereinheitlichte Plattform deckt Endpunkte, Cloud-Workloads, Identität und XDR mit einem einzigen Agenten ab, was die Bereitstellung vereinfacht.

- Automatisches Rollback und automatische Behebung helfen Teams, Probleme schnell mit minimalem menschlichem Aufwand zu beheben.

Nachteile

- Primär auf Endpoint und XDR fokussiert; weniger Abdeckung von Anwendungssicherheitsscans wie SAST/DAST.

- Fortschrittliche Funktionen und KI-Optimierung können erfahrene Sicherheitsteams erfordern, um sie effektiv zu konfigurieren.

- Preise und Lizenzierung können für kleinere Organisationen aufgrund der breiten Plattformabdeckung höher und komplex sein.

- Einige Integrationen (z. B. tiefere CI/CD- oder entwicklerzentrierte Workflows) sind im Vergleich zu spezialisierten DevSecOps-Tools eingeschränkt.

- Das Volumen der Endpunkt-Telemetrie kann Rauschen erzeugen, wenn es nicht sorgfältig abgestimmt wird; KI hilft, aber das Management ist weiterhin wichtig.

Gartner-Bewertung: 4.8/5.0

10. Xbow

Xbow ist eine KI-gestützte autonome Penetrationstesting-Plattform, die reale Angriffe ohne geplante menschliche Pentester simuliert. Sie nutzt Hunderte koordinierte KI-Agenten, um Schwachstellen in Webanwendungen und Cloud-Systemen mit Maschinengeschwindigkeit zu entdecken, zu validieren und auszunutzen. Dieser Ansatz ermöglicht es Sicherheitsteams, kontinuierliche Sicherheitsbewertungen und Penetrationstests durchzuführen, die mit schnellen Entwicklungszyklen Schritt halten, und hilft, versteckte Schwachstellen zu identifizieren, bevor Angreifer es tun.

Funktionen

- Autonomes Penetration Testing: Vollständig automatisierte offensive Sicherheits-Workflows, die Schwachstellen ohne manuelle Planung entdecken und ausnutzen.

- KI-Agenten-Kollaboration: Hunderte spezialisierte KI-Agenten arbeiten parallel, um Angriffsflächen zu analysieren und Ergebnisse zu validieren.

- On-Demand Pentesting: Anwendungen schnell testen, ohne auf menschliche Pentester oder langwierige Engagements warten zu müssen.

- Kontinuierliche Sicherheitsbewertung: Kontinuierliches Scannen über mehrere Ziele hinweg, um Schwachstellen mit Entwicklungsgeschwindigkeit zu erkennen.

- Benchmark-gestützte Effektivität: Nachgewiesener Erfolg bei der Lösung gängiger Web-Sicherheitsprobleme in Branchen-Benchmarks.

Vorteile

- Hohe Geschwindigkeit & Skalierbarkeit: Deutlich schneller als traditionelles manuelles Pentesting, was häufige und umfassende Schwachstellenbewertungen ermöglicht.

- Echte Proof-of-Concept-Validierung: Versuche, Schwachstellen auszunutzen, um die Auswirkungen zu bestätigen, anstatt nur potenzielle Probleme zu kennzeichnen.

- Automatisierte kontinuierliche Abdeckung: Arbeitet kontinuierlich und autonom, wodurch Sicherheitstests zu einem festen Bestandteil der Entwicklung werden.

Nachteile

- False Positives & Rauschen: Obwohl die Plattform Berichte verifiziert, erfordern einige automatisierte Ergebnisse immer noch eine manuelle Überprüfung, um die Relevanz sicherzustellen und das Rauschen zu reduzieren.

- Begrenztes Verständnis der Geschäftslogik: Hat Schwierigkeiten mit komplexer Logik und kontextbezogenen Problemen, die ein tiefes Anwendungsverständnis erfordern.

- Menschliche Aufsicht weiterhin erforderlich: Berichte erfordern oft eine menschliche Überprüfung, daher ersetzt es erfahrene Pentester nicht vollständig.

- Undurchsichtige Ergebnisse & Black-Box-Ausgaben: Einige Benutzer finden die Ausgabe ohne detailliertes Fachwissen schwer interpretierbar, was die Behebung verlangsamen kann.

- Lücken bei Compliance- und Workflow-Integration: Integrationen in Entwickler-Workflows (z. B. IDEs oder CI/CD) sind begrenzt im Vergleich zu dedizierten AppSec-Tools.

- Enterprise Hosting & Compliance-Bedenken: Hosting und Datenresidenz können durch den geografischen Fußabdruck eingeschränkt sein, was für regulierte Branchen relevant sein könnte.

Die besten KI-Sicherheitstools im Vergleich

Das richtige KI-Sicherheitstool für Ihre Organisation auswählen

Die Wahl des richtigen KI-Sicherheitstools geht über Feature-Checklisten hinaus. Es kommt darauf an, wie gut die Plattform zu Ihrem Entwicklungs-Workflow passt, wie klar sie reale Risiken aufzeigt und wie schnell Ihr Team darauf reagieren kann. Viele Tools konzentrieren sich auf isolierte Teile des Sicherheits-Stacks, was oft zu blinden Flecken, Alarmmüdigkeit und fragmentierten Sicherheitsprozessen führt.

Aikido Security zeichnet sich dadurch aus, dass es KI über den gesamten Sicherheitslebenszyklus hinweg einsetzt, von KI-gestützten Code-Reviews und AutoTriage bis hin zu One-Click AutoFix und autonomen KI-Penetrationstests. Anstatt Teams mit Rauschen zu überfordern, konzentriert es sich auf das, was wirklich ausnutzbar ist, und hilft Entwickelnden, Probleme dort zu beheben, wo sie bereits arbeiten. Dies macht es zu einer starken Wahl für Startups und Unternehmen gleichermaßen, insbesondere für Teams, die sowohl KI- als auch Nicht-KI-Workloads ohne zusätzliche Komplexität sichern.

Kein Zusammenfügen mehrerer Tools, kein Hinterfragen von Alerts oder Verlangsamen der Auslieferung mehr, nur um sicher zu bleiben. Mit Aikido wird Security zu einem natürlichen Bestandteil der Entwicklung.

Suchen Sie eine AI Security-Plattform, die Ihrem Team hilft, schneller zu agieren und gleichzeitig sicher zu bleiben? Starten Sie eine kostenlose Testversion oder buchen Sie noch heute eine Demo mit Aikido Security!