Schützen Sie Ihre App und APIs vor Angreifern

Überwachen Sie Ihre App und APIs, um Schwachstellen wie SQL-Injection, XSS und CSRF zu finden – sowohl an der Oberfläche als auch über authentifiziertes DAST.

- OWASP Top 10-Risiken finden

- Automatisierte API-Erkennung (REST & GraphQL)

- Scannen Sie Ihre Web-App und jeden API-Endpunkt

- Priorisieren Sie kritische Frontend-Probleme

.png)

Ihr Frontend ist ein Spielplatz für Hacker. Wir zeigen Ihnen, welche Risiken sich auftun

Der DAST-Scanner von Aikido zeigt, wo Ihre App am anfälligsten ist, damit Sie Sicherheitslücken schließen können, bevor Angreifer sie entdecken.

- Überprüfen Sie, was ein Hacker ausnutzen könnte

- Scannen Sie automatisch, ohne Ihr Frontend zu beeinträchtigen

- Verhindern Sie Exploits & Schwachstellen, bevor sie auftreten

.avif)

Automatisierte API-Erkennung und -Sicherheit

Gehen Sie über reguläre Code-Checks hinaus. Entdecken und scannen Sie APIs automatisch auf Schwachstellen und Fehler. Simulieren Sie reale Angriffe und scannen Sie jeden API-Endpunkt auf gängige Sicherheitsbedrohungen.

- Erhalten Sie aktualisierte Swagger-Dokumente / OpenAPI-Spezifikationen

- Mehr Schwachstellen mit kontextsensitivem DAST finden

- Manuellen Aufwand reduzieren

DAST-Funktionen von Aikido

Wissen, was gefährdet ist. So können Sie das beheben, was wirklich behoben werden muss

Selbst gehostete Apps schützen

Unser Nuclei-basierter Scanner prüft Ihre selbst gehosteten Anwendungen auf gängige Schwachstellen. Sie möchten ja nicht, dass Ihr GitLab-Server oder Ihre WordPress-Website gehackt wird, oder?

Authentifiziertes DAST

Mit authentifiziertem DAST können Sie testen, ob eingeloggte Benutzer Ihre Anwendung beschädigen oder auf sensible Daten zugreifen können. Der Scanner meldet sich als echter Benutzer an, wodurch tiefere Schwachstellen aufgedeckt und die Sicherheit Ihrer JWT-Tokens gewährleistet werden.

Umsetzbare Empfehlungen

Wir übersetzen komplexen Sicherheitsslang in verständliche Sprache, damit Sie das Problem leicht verstehen und erkennen können, ob es Sie betrifft. Sparen Sie sich die Recherche und finden Sie schnell eine Lösung.

.avif)

Automatische Scans

Toxische Kombinationen

.avif)

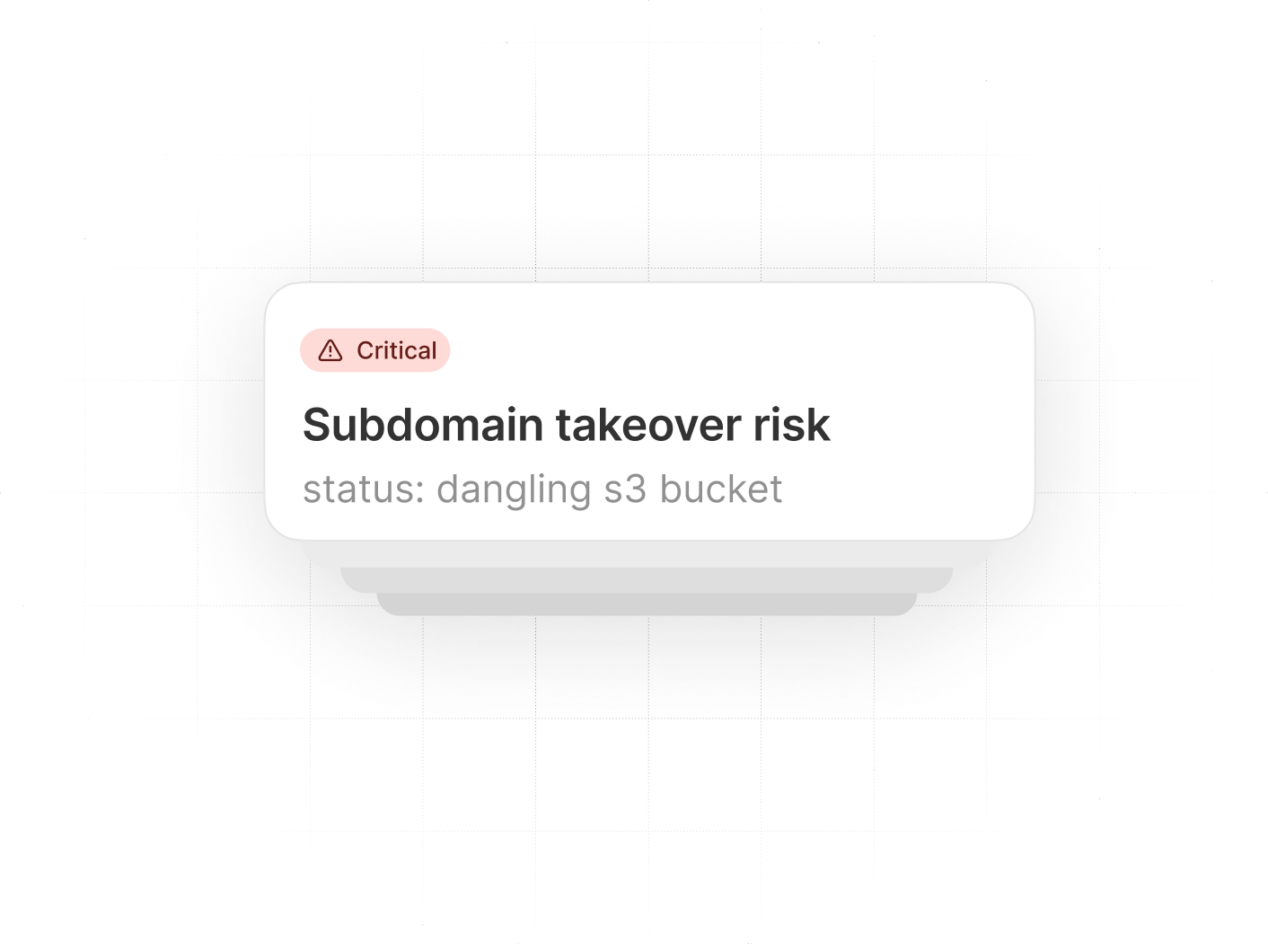

Dangling Domains

KI-Penetrationstests

.jpg)

Volle Abdeckung auf einer Plattform

Ersetzen Sie Ihre fragmentierten Tools durch eine einzige Plattform, die alles kann – und Ihnen zeigt, was wichtig ist.

Don't break the dev flow

Faire Pauschalpreise

Sicher gebaut

"Bestes Preis-Leistungs-Verhältnis"

„Bestes Preis-Leistungs-Verhältnis. Wir verwendeten Synk, es war zu teuer und Aikido bietet bessere SAST-Funktionen. Der Mechanismus zur Vermeidung von Fehlalarmen ist hervorragend.“

.avif)

„Aikido vollbringt wirklich das Unmögliche“

„Aikido leistet wirklich Unglaubliches mit einem Engagement für Offenheit, das ich noch nie zuvor gesehen habe. Eine klare Empfehlung für Start-ups!“

Häufig gestellte Fragen

Dynamische Anwendungssicherheitstests (DAST) durchzuführen bedeutet, eine laufende Webanwendung von außen (Black Box) zu scannen, ähnlich wie ein Angreifer Ihre Website untersuchen würde. Dies ist wichtig, da es Sicherheitsprobleme findet, die nur sichtbar werden, wenn Ihre App live ist – zum Beispiel Fehlkonfigurationen oder fehlerhafte Authentifizierungsabläufe, die allein durch die Betrachtung des Codes nicht ersichtlich wären. Kurz gesagt, DAST ermöglicht es Ihnen, reale Schwachstellen in Ihrer Webanwendung zu erkennen, bevor Angreifer dies tun.

Nicht ganz, denn das hängt von der Art des Scans ab. Aikidos DAST (auch Surface Monitoring genannt) simuliert keine bösartigen Payloads auf Ihrem Frontend selbst, testet aber aktiv Ihre APIs. Für API-Scans sendet er kontrollierte bösartige Payloads, um Schwachstellen zu finden. Er interagiert mit Ihrer Anwendung über HTTP und APIs, injiziert Testeingaben und beobachtet, wie Ihre App reagiert. Er verhält sich wie ein automatisierter Angreifer. KI-Penetrationstests gehen noch weiter und führen fortgeschrittenere simulierte Angriffe durch. Dieser dynamische Ansatz bedeutet, dass er Ihre App in Echtzeit sondiert, ähnlich wie ein externer Angreifer, anstatt nur Code zu scannen.

Er ist sicher: Aikidos DAST ist so konzipiert, dass er Ihre Produktionsseite weder belastet noch beschädigt. Der Scanner vermeidet destruktive Tests; zum Beispiel führt er keine Brute-Force-SQL-Injection durch, die Ihre Datenbank zum Absturz bringen könnte. Er konzentriert sich auf schonende Weise auf häufig vorkommende Web-Schwachstellen, sodass Sie Sicherheitsabdeckung erhalten, ohne Ihre App während eines Scans zu verlangsamen oder deren Stabilität zu gefährden.

Für die meisten Teams empfehlen wir, Aikidos DAST-Scanner auf Staging- oder Produktions-Endpunkten auszuführen, anstatt innerhalb Ihrer CI/CD-Pipeline. Unser aktueller DAST ist darauf ausgelegt, live, internetzugängliche Anwendungen zu scannen, daher gibt es keinen großen Vorteil, den Scanner in CI auszuführen. Lokales DAST-Scannen (das in CI ausgeführt werden könnte) ist für die Veröffentlichung im Q4 geplant und wird voraussichtlich zuerst für Enterprise-Pläne verfügbar sein. Bis dahin erhalten Sie die genauesten Ergebnisse, indem Sie den Scanner auf eine Umgebung richten, die die Produktion so genau wie möglich widerspiegelt.

Der DAST von Aikido konzentriert sich auf Probleme, die er zuverlässig in Ihren Live- und internetzugänglichen Endpunkten erkennen kann. Dazu gehören viele OWASP Top 10-Schwachstellen für APIs, wie SQL-Injection, Authentifizierungs- und Zugriffskontrollprobleme, unsichere Konfigurationen und die Offenlegung sensibler Endpunkte. Die vollständige und aktuelle Liste der Prüfungen finden Sie hier: Aikido Security DAST-Prüfungen. Frontend-spezifische Scans sind ausgeschlossen, sodass die Ergebnisse auf Server-Side- und API-Sicherheit abzielen und nicht auf Client-Side-Schwachstellen.

Aikidos DAST-Scans sind schnell – die meisten sind in etwa zwei bis vier Minuten abgeschlossen. Sie werden fast sofort nach Beginn des Scans Ergebnisse sehen, sodass Sie nicht warten müssen. Die genaue Zeit hängt von der Größe und Komplexität Ihrer Anwendung ab, aber der Scanner ist für schnelles Feedback konzipiert, damit Entwickelnde schnell handeln können.

Ja, Aikidos DAST kann Ihre APIs scannen, entdeckt aber Endpunkte nicht automatisch von Ihrem Frontend aus. Für API-Scans können Sie entweder eine OpenAPI-Spezifikation importieren (aus Code generiert oder manuell) oder Zen zur Endpunkterkennung verwenden. Nach der Konfiguration testet der Scanner Ihre API-Endpunkte (einschließlich REST und GraphQL) auf Schwachstellen. Das bedeutet, Sie benötigen keinen komplett separaten API-Scanner – stellen Sie einfach sicher, dass Ihre Endpunkte definiert sind, damit Aikido sie effektiv ansprechen kann.

Aikidos DAST verwendet eine Untermenge sicherer OWASP ZAP-Scans und fügt dann eigene Triage und Deduplizierung hinzu, sodass Sie nur relevante Ergebnisse sehen. Sie erhalten Erkennung auf ZAP-Niveau ohne unnötige Meldungen, manuelle Einrichtung oder Konfigurationsmanagement – es ist darauf ausgelegt, schnell, wartungsarm und einfach umzusetzen zu sein.

Nur wenn Sie authentifizierte Prüfungen durchführen möchten. Aikido unterstützt keine Login-Skripte, aber Sie können Authentifizierungsdaten bereitstellen, damit wir zusätzliche Tests durchführen können – beispielsweise die Überprüfung übermittelter Tokens auf gängige Schwachstellen. Für Frontend-Scans besteht der Hauptvorteil in der Aktivierung dieser zusätzlichen Prüfungen. Sie können die „authentifizierten“ Regeln in Ihren Einstellungen hier aktivieren: Aikido DAST-Prüfungen. Wenn Sie keine Zugangsdaten angeben, scannt der Scanner lediglich Ihre öffentlich zugänglichen Endpunkte.

Nein, der DAST-Frontend-Scanner von Aikido konzentriert sich darauf, leichter erkennbare Fehlkonfigurationen zu identifizieren, die Ihre Web-Anwendung anfällig machen könnten, und hilft Ihnen, gängige Risiken schnell zu beheben. Für eine tiefere Abdeckung, wie komplexe Geschäftslogik-Fehler oder fortgeschrittenere Angriffssimulationen, sind Tools wie KI-Penetrationstests und API-Sicherheitsscans besser geeignet. Automatisierte Scans kümmern sich um alltägliche Probleme, während gelegentliche manuelle oder fortgeschrittene Tests sicherstellen, dass Sie schwerer zu entdeckende Schwachstellen aufspüren. Aikido wird die Abdeckung in diesen Bereichen bald erweitern und mehr dieser tiefergehenden Tests direkt in die Plattform integrieren.

Sicherheit jetzt implementieren

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Finden und beheben Sie Schwachstellen schnell und automatisch.

.avif)