Die All-in-One Veracode Alternative

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System. Schwachstellen automatisch finden und beheben.

.avif)

.png)

Wie sich Aikido im Vergleich zu Veracode schlägt

Aikido bietet pauschale, transparente Gebühren ohne versteckte Kosten. Veracode ist modular aufgebaut und kann teuer werden, wenn Sie mehrere Scanning-Funktionen benötigen.

Modulare Preisgestaltung

- Erreichbarkeitsanalyse

- Malware-Erkennung in Abhängigkeiten

- AutoFix für SCA

- Lizenz-Compliance

- SBOM-Unterstützung

- Lizenz-PR-Release-Gating

- Rauschreduzierung (Filterung von Fehlalarmen)

- Rauschender

- SAST KI-AutoFix

- Multi-Datei-Analyse

- Taint-Analyse

- Benutzerdefinierte SAST-Regeln

- SAST direkt in der IDE

- API-Erkennung/API Fuzz Testing

- Authentifiziertes DAST

- Automatisierte Swagger-Erstellung

- Überwachung der Angriffsfläche

- Nur API Scanning

- Whitebox-, Greybox-, Blackbox-Pentests

- IDOR-Erkennung

- Compliance-PDF-Berichte (ISO27001, SOC2)

- Infrastructure as Code Scanning

- Cloud und K8s Posture Management

- Scannen virtueller Maschinen

- Angriffspfadanalyse

- Cloud-Suche

- Erweiterter Lebenszyklus-Support

- KI-AutoFix für Container-Images

- Malware-Erkennung in Containern

Wie Benutzer uns bewerten

Basierend auf Benutzerbewertungen.

Alles, wofür Sie Sicherheitstools verwenden möchten

Statische Anwendungssicherheitstests (SAST)

Scannt Ihren Quellcode auf Sicherheitslücken wie SQL-Injection, XSS, Pufferüberläufe und andere Sicherheitsrisiken. Prüft gegen gängige CVE-Datenbanken. Die Software funktioniert sofort und unterstützt alle gängigen Sprachen.

Software-Kompositionsanalyse

Analysieren Sie Drittanbieterkomponenten wie Bibliotheken, Frameworks und Abhängigkeiten auf Schwachstellen. Aikido führt eine Erreichbarkeitsanalyse und Triage durch, um False Positives herauszufiltern, und bietet klare Empfehlungen zur Behebung. Beheben Sie Schwachstellen mit einem Klick automatisch.

Infrastructure as Code (IaC)

Scannt Terraform, CloudFormation & Kubernetes Helm Charts auf Fehlkonfigurationen.

- Erkennt Fehlkonfigurationen, die Ihre Infrastruktur Risiken aussetzen

- Identifiziert Schwachstellen, bevor sie Ihren Main Branch erreichen

- Integriert sich in Ihre CI/CD-Pipeline

Containersicherheit

Scannen Sie Ihr Container-Betriebssystem nach Paketen mit Sicherheitsproblemen.

- Prüft, ob Ihre Container Schwachstellen aufweisen (wie CVEs)

- Hebt Schwachstellen basierend auf der Datensensitivität von Containern hervor

- Verbessert Ihre Container-Images automatisch mit KI

DAST und API-Sicherheit

Überwachen Sie Ihre App und APIs, um Schwachstellen wie SQL-Injection, XSS und CSRF zu finden, sowohl oberflächlich als auch mit authentifiziertem DAST.

Simulieren Sie reale Angriffe und scannen Sie jeden API-Endpunkt auf gängige Sicherheitsbedrohungen.

.avif)

Cloud & K8s Sicherheitsstatusmanagement (CSPM)

Cloud-Infrastrukturrisiken bei großen Cloud-Anbietern erkennen.

- Scannt virtuelle Maschinen (AWS EC2-Instanzen) auf Schwachstellen.

- Scannt Ihre Cloud nach Fehlkonfigurationen und übermäßig lockeren Benutzerrollen/-zugriffen

- Ermöglicht Automatisierung der Sicherheitsrichtlinien und Compliance-Prüfungen für SOC2, ISO27001, CIS & NIS2

Secrets detection

Überprüfen Sie Ihren Code auf geleakte und exponierte API-Schlüssel, Passwörter, Zertifikate, Verschlüsselungsschlüssel und so weiter.

Malware-Erkennung

Das npm-Ökosystem ist aufgrund seiner offenen Natur anfällig für die Veröffentlichung bösartiger Pakete. Aikido identifiziert bösartigen Code, der in JavaScript-Dateien oder npm-Paketen eingebettet sein kann. (Scannt nach Backdoors, Trojanern, Keyloggern, XSS, Cryptojacking-Skripten und mehr.)

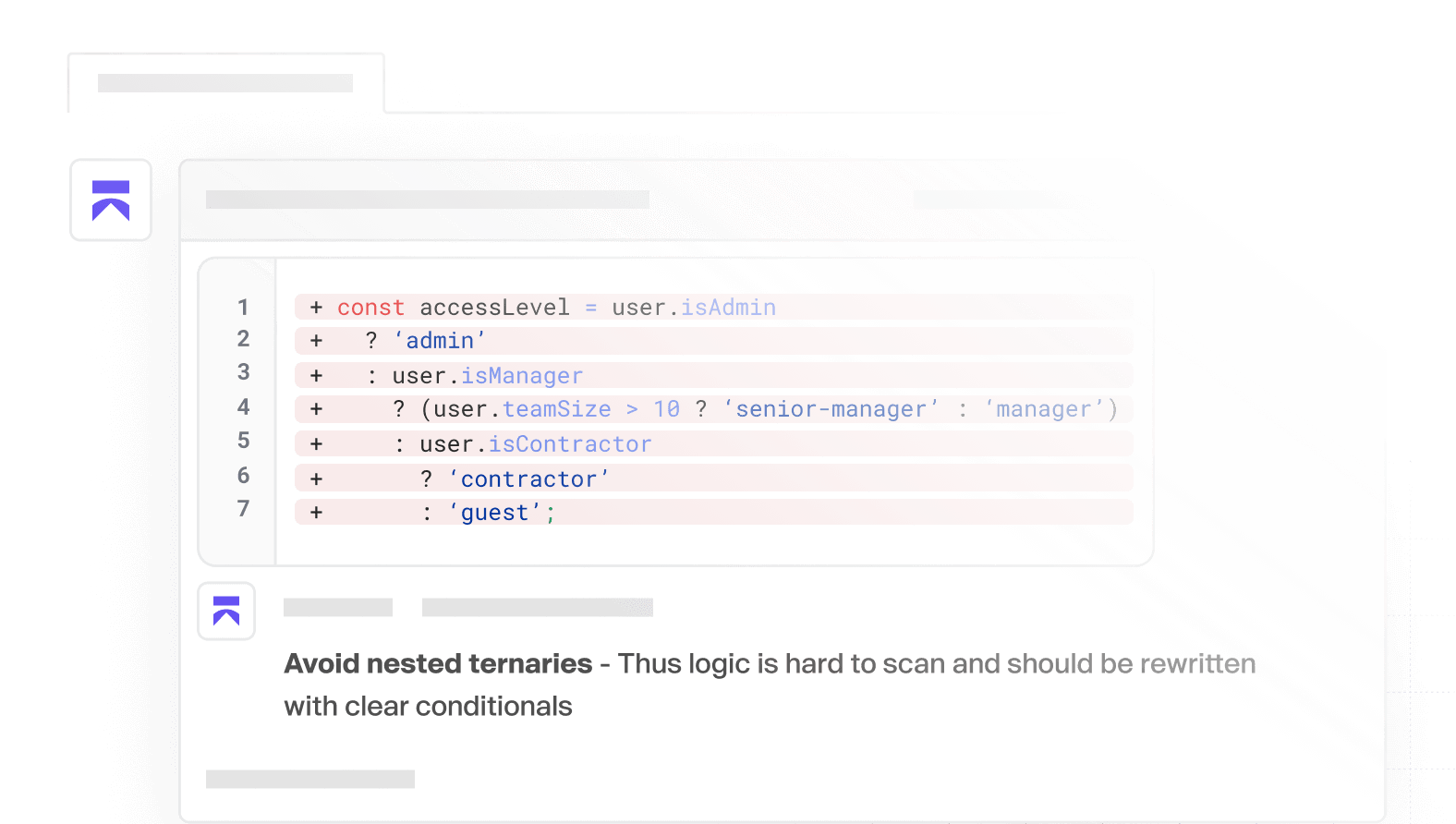

KI-Code-Qualität

Qualitätscode schneller ausliefern. Sofortiges Feedback, intelligente Erkennung und klare PR-Kommentare, damit Sie sich auf die Entwicklung konzentrieren können.

Sicherheit jetzt implementieren

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Finden und beheben Sie Schwachstellen schnell und automatisch.