.png)

Volle Transparenz & Sicherheit für Ihre gesamte Cloud-Umgebung

Eine einzige Ansicht Ihrer Cloud-Risiken: Fehlkonfigurationen, Schwachstellen, übermäßig permissive IAM, Compliance-Lücken und mehr – über AWS, Azure und GCP hinweg.

- Scannen Sie Container-Images nach CVEs

- Fehlkonfigurationen und überprivilegierte Rollen erkennen

- Automatisieren Sie Compliance-Prüfungen

Agentenlose Einrichtung in Minuten

Alles sichern: Code → Cloud → Laufzeit

API-basierte Einrichtung. Keine Agents. Kein Datenzugriff. Keine Verlangsamung.

In wenigen Minuten einrichten

Aikido benötigt die minimalen schreibgeschützten Rechte, die für die Durchführung seiner Fehlkonfigurationsprüfungen erforderlich sind.

Ersetzt mehrere Tools

Schluss mit Insellösungen. Aikido deckt Code, Cloud und Laufzeit in einem Tool ab – kein Jonglieren, keine zusätzlichen Kosten.

Automatisiert die Compliance-Berichterstattung

Jede Prüfung ist SOC 2 / ISO 27001 zugeordnet. Automatische Synchronisierung mit Vanta, Drata und mehr.

CSPM-Funktionen

Kontextsensibles Risiko-Scoring

Aikido passt die Bewertung von Schwachstellen automatisch an ihren jeweiligen Kontext an. So werden Probleme in einer Produktions-

umgebung höher priorisiert als identische Schwachstellen in einer Staging-Umgebung. Verknüpfen Sie Container mit Ihren Cloud-Umgebungen, werden auch deren CVEs neu bewertet so erkennen Sie jederzeit, welche Schwachstellen tatsächlich ein reales Risiko darstellen

Erhalten Sie sofortige Transparenz über Ihre Cloud-Sicherheit

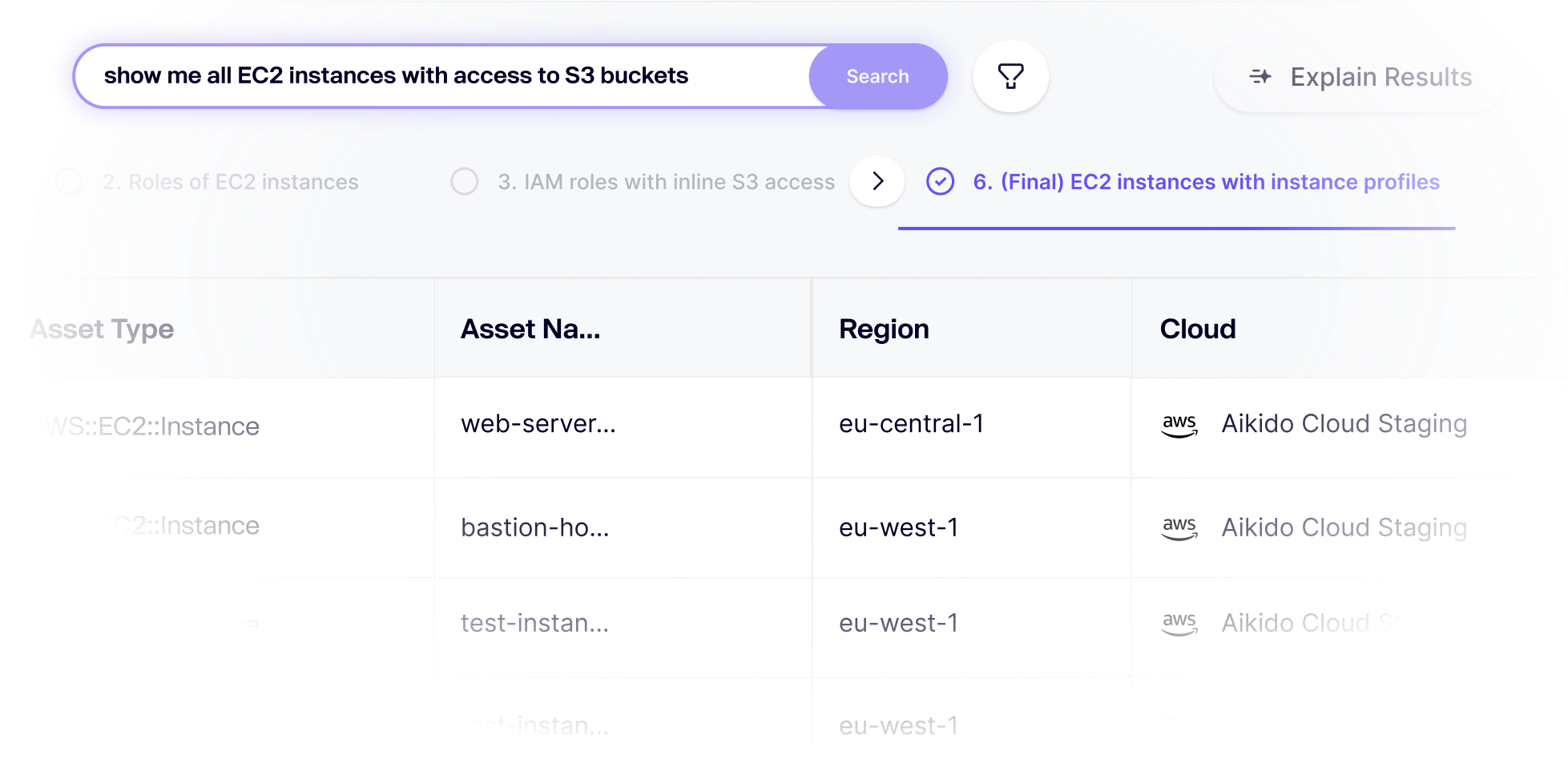

Kein ständiges Wechseln zwischen AWS-Konsolen mehr. Stellen Sie Fragen zu Ihrer Cloud in einfacher Sprache und erhalten Sie schnell verständliche Antworten. Mit der Cloud Search von Aikido durchsuchen Sie Ihre gesamte Cloud und finden Ressourcen, Fehlkonfigurationen und Abhängigkeiten übersichtlich an einem Ort

Warnmeldungen für Ihre Cloud-Assets

Lassen Sie sich benachrichtigen, wenn sich etwas Wichtiges ändert.

Verwandeln Sie jede Cloud-Asset-Suche in eine Echtzeit-Warnmeldung. Ob es sich um einen neuen öffentlichen S3-Bucket, eine VM mit offenem Port 22 oder eine hinzugefügte Administratorrolle handelt – Aikido überwacht dies. Sobald ein Asset Ihrer Abfrage entspricht, erhalten Sie eine Benachrichtigung. Keine Überraschungen mehr. Kein erneutes Ausführen von Prüfungen erforderlich.

Scannen virtueller Maschinen

Aikido scannt Ihre AWS EC2-Instanzen auf Schwachstellen. 100 % Abdeckung, von Code bis zur Cloud, mit oder ohne Agents.

Container-Image-Scan

Aikido scannt Ihre Container-Images auf Schwachstellen und dedupliziert die Ergebnisse von Cloud-Anbietern. Sie erhalten einen übersichtlichen Bericht ohne redundante Informationen.

Infrastructure as Code Scanning

Erkennung veralteter Runtimes

Reduzieren Sie die Behebungszeit mit KI-AutoFix

Aikido geht über die Erkennung hinaus – es behebt Sicherheitsprobleme in Ihrer Cloud-Einrichtung automatisch. Erhalten Sie automatisch generierte PRs für:

- Schwachstellen in Container-Basis-Images

- CVEs in virtuellen Maschinen

- Fehlkonfigurationen in Terraform, Kubernetes und anderen IaC-Dateien

AI übernimmt die komplexen Fixes, Skripte erledigen den Rest. Einfach prüfen, mergen und weitermachen. Keine Dokumentation, kein Rätselraten, keine Zeitverschwendung.

Volle Abdeckung auf einer Plattform

Ersetzen Sie Ihre fragmentierten Tools durch eine einzige Plattform, die alles kann – und Ihnen zeigt, was wichtig ist.

Häufig gestellte Fragen

CSPM überprüft kontinuierlich Ihre Cloud-Konfigurationen, um Fehlkonfigurationen oder riskante Einstellungen in AWS, Azure, GCP und anderen Cloud-Plattformen zu identifizieren. Selbst kleine Fehler – wie ein öffentlicher S3-Bucket – können sensible Daten preisgeben. Aikido automatisiert diesen Prozess und kennzeichnet gefährliche Einstellungen, bevor Angreifer sie ausnutzen. Es hilft Ihnen, sicher zu bleiben, ohne Hunderte von Cloud-Einstellungen manuell überprüfen zu müssen.

Aikido verbindet sich über eine schreibgeschützte API mit Ihren Cloud-Konten und scannt nach riskanten Konfigurationen. Es prüft Dinge wie Speicherzugriff, IAM-Rollen und Firewall-Regeln anhand von Best Practices. Fehlkonfigurierte oder übermäßig permissive Einstellungen werden zur Überprüfung markiert. Es sind keine Agenten erforderlich – es funktioniert vollständig auf Basis von Metadaten und Konfigurationsanalyse.

Beispiele hierfür sind öffentliche S3-Buckets, unverschlüsselte Datenbanken, offene SSH-Ports oder IAM-Richtlinien, die jedem Administratorrechte gewähren. Es kennzeichnet auch Ressourcen, die außerhalb zulässiger Regionen oder mit fehlenden Tags bereitgestellt wurden. Alles, was Dienste oder Daten exponieren könnte, wird zur Überprüfung angezeigt.

Aikido ist vollständig agentenlos. Es nutzt die APIs Ihres Cloud-Anbieters, um Konfigurationsdaten zu lesen – keine Installationen, keine Leistungseinbußen. Sie gewähren lediglich Lesezugriff, und es überwacht Ihre Einrichtung kontinuierlich von außen.

Sie verbinden sich, indem Sie schreibgeschützte Rollen oder Anmeldeinformationen in AWS, Azure oder GCP erstellen. Aikido fordert nur minimale Berechtigungen zum Lesen von Konfigurationen an – es kann keine Einstellungen ändern oder auf Daten zugreifen. Es ist, als würde man einem Sicherheitsauditor Lesezugriff gewähren. Sie können den Zugriff jederzeit widerrufen.

Aikido priorisiert Probleme basierend auf Risiko und Kontext. Schwerwiegende Fehlkonfigurationen in der Produktion rangieren höher als kleinere in der Entwicklung. Sie werden nicht mit unnötigem Rauschen überflutet – sondern erhalten eine fokussierte Liste relevanter Risiken, die Aufmerksamkeit erfordern.

Aikido bietet geführte Behebungen, automatisch generierte Fixes (z. B. Terraform) und One-Click-PRs für viele Probleme an. Es ändert die Infrastruktur nicht automatisch, aber es hilft Ihnen, Probleme schnell zu lösen – mit sicheren, entwickelndenfreundlichen Fixes.

Im Gegensatz zu Wiz oder Orca bietet Aikido Full-Stack-Sicherheit – von Code zur Cloud – auf einer Plattform. Sie erhalten weniger doppelte Warnmeldungen, eine bessere Kontextverknüpfung (z. B. Schwachstellen, die mit exponierten Ressourcen verbunden sind) und entwickelndenorientierte Funktionen wie Auto-Fixes. Es ist leichter, schneller und wurde entwickelt, um DevSecOps-Teams zu unterstützen.

Aikido unterstützt AWS, Azure, GCP und ausgewählte andere Anbieter wie DigitalOcean. Es deckt Dienste wie EC2, S3, RDS, IAM, Kubernetes (EKS, AKS, GKE) und weitere ab. Handelt es sich um eine weit verbreitete Cloud-Ressource, scannt Aikido diese wahrscheinlich.

Ja. Aikidos CSPM ist Teil einer CNAPP, die Code-Scanning (SAST, SCA), IaC-Scan, Containersicherheit, Secrets detection und mehr umfasst. Alle Tools arbeiten zusammen, um Ihnen volle Transparenz von der Entwicklung bis zur Produktion zu bieten, mit einheitlichem Reporting und Warnmeldungen.

Ja. Mehr über Benutzerdefinierte CSPM-Regeln hier.

Sicherheit jetzt implementieren

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Finden und beheben Sie Schwachstellen schnell und automatisch.