Schwachstellen in Container-Images finden und beheben

Sichern Sie Ihre Kubernetes- und Docker-Container. Beheben Sie anfällige Images automatisch mit Aikidos KI-Agent.

Abgedeckte Container-Registries

Warum das Scannen container wichtig ist

Container-Images führen oft Komponenten aus, die dem Internet ausgesetzt sind, wodurch Schwachstellen (z. B. in OpenSSL oder Nginx) kritisch werden. Es ist unerlässlich, Images vor der Bereitstellung auf solche Probleme zu scannen.

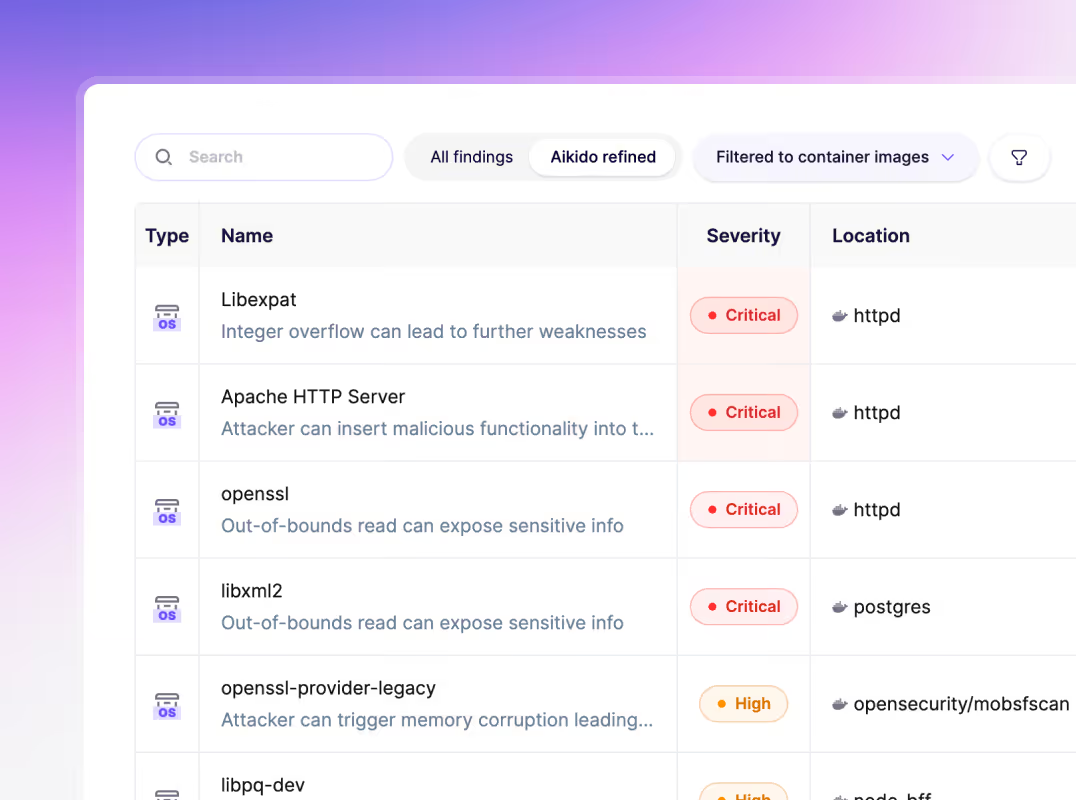

Sichere Abhängigkeiten in Containern

Finden und beheben Sie Schwachstellen in den Open-Source-Paketen, die in Ihren Basis-Images und Dockerfiles verwendet werden.

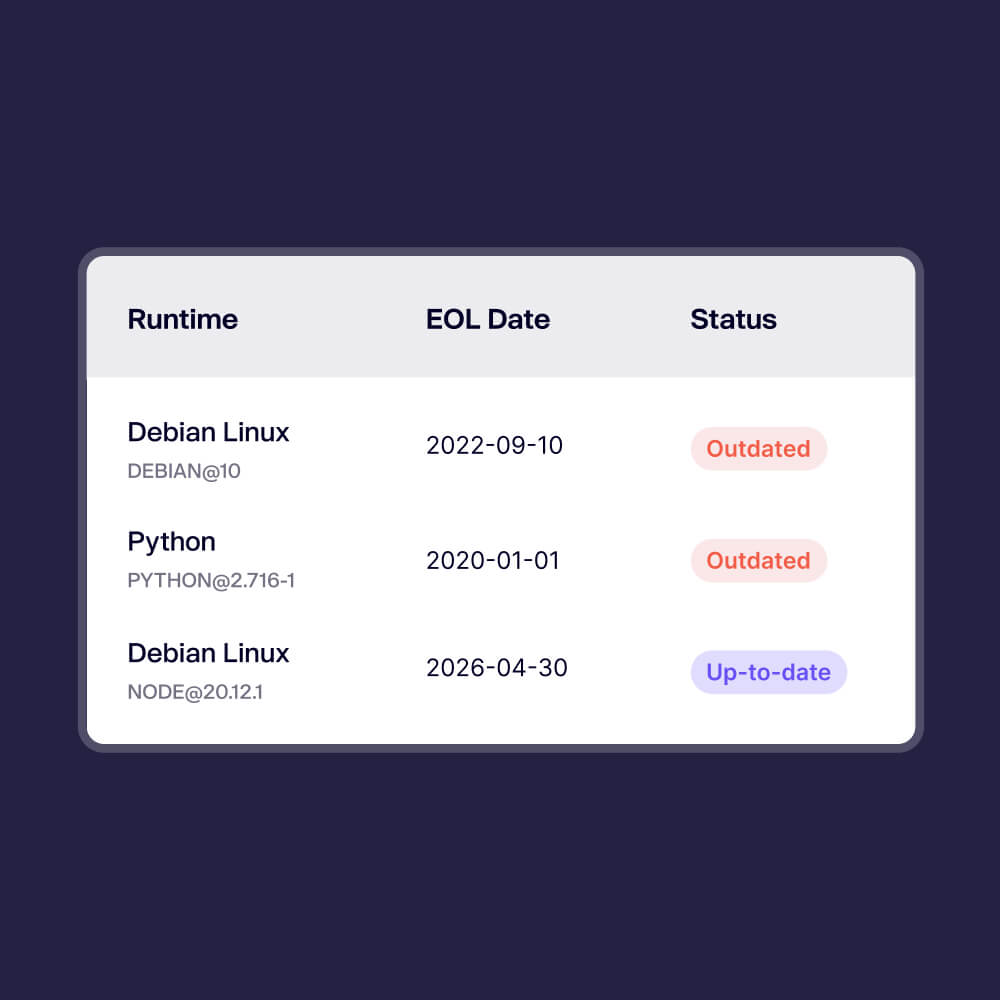

End-of-Life-Laufzeitumgebungen

Schützen Sie Ihre Anwendung vor veralteten, anfälligen Laufzeitumgebungen. Diese oft übersehenen Komponenten können erhebliche Sicherheitsrisiken darstellen, wenn sie unbeachtet bleiben.

Sofortiges, automatisiertes Triage

Container Scanning-Funktionen

„Wenn Sie Schwierigkeiten haben, ein einziges Schwachstellen-Scanning-Tool zu einem erschwinglichen Preis zu finden, das die meisten Anforderungen erfüllt – dies ist das, das ich kaufen würde.“

James BerthotyExperte für Cybersicherheit bei latio.tech

Häufig gestellte Fragen zum Scannen von Container

Container-Image-Scan bedeutet, Ihre erstellten Container-Images (Docker-Images usw.) auf Sicherheitsprobleme zu analysieren, bevor Sie sie bereitstellen. Selbst wenn Sie Ihren Quellcode und Ihre Abhängigkeiten scannen, können Ihre Container-Images andere Komponenten – wie Betriebssystempakete, Webserver oder OpenSSL – enthalten, die Schwachstellen aufweisen könnten. Kurz gesagt, Code-Scanning deckt Ihren Anwendungscode ab, aber Container-Scanning deckt die Umgebung ab, in der Ihr Code ausgeführt wird. Dies ist wichtig, da eine sichere Anwendung immer noch kompromittiert werden kann, wenn das Basis-Image oder die Systembibliotheken, auf denen sie läuft, bekannte Schwachstellen aufweisen.

Ja, Aikidos Container-Scanner prüft alles innerhalb der Image-Layer. Er inventarisiert die OS-Pakete, Bibliotheken und andere Komponenten in Ihrem Container und gleicht sie mit Schwachstellendatenbanken auf bekannte CVEs ab. Dabei beschränkt er sich nicht nur auf OS-Pakete – er kennzeichnet auch veraltete Software, potenzielle Malware und sogar Lizenzrisiken im Image. Im Wesentlichen: Wenn ein anfälliges Paket in Ihrem Image vorhanden ist (sei es eine OS-Bibliothek oder eine in das Image integrierte App-Abhängigkeit), wird Aikido es erkennen.

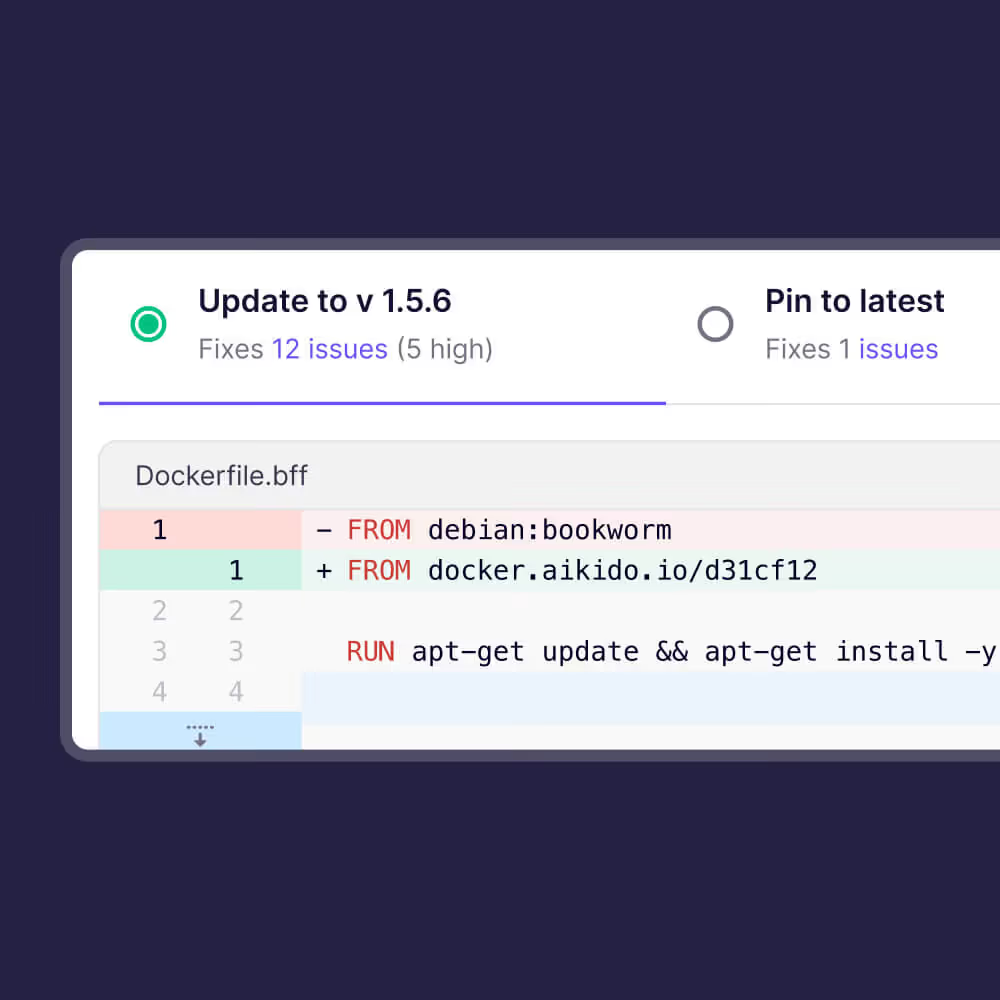

Aikido kann bei der Automatisierung von Korrekturen für Container-Images helfen. Die Plattform umfasst eine KI-AutoFix-Funktion, die Upgrades für Ihr Container-Setup vorschlagen und sogar anwenden kann – zum Beispiel könnte sie ein gepatchtes Basis-Image empfehlen oder eine Paketversion aktualisieren und einen Fix-PR für Sie generieren. In der Praxis erhalten Sie für viele Image-Schwachstellen einen „Diesen Fehler beheben“-Button, der Ihr Dockerfile oder Ihre Image-Konfiguration anpasst, um die Probleme zu beheben, wodurch Sie diese Upgrades nicht manuell durchführen müssen.

Die Integration ist unkompliziert – Sie können den Container-Scan von Aikido als Schritt in Ihre CI/CD-Pipeline einbetten (es gibt Plugins und Integrationstoken für Dienste wie GitHub Actions, GitLab CI, Jenkins usw.). Zum Beispiel würden Sie nach dem Erstellen Ihres Docker-Images Aikido aufrufen, um dieses Image zu scannen, und es meldet alle Probleme, bevor Sie es in die Produktion pushen. Aikido wurde entwickelt, um sich mit minimalem Aufwand in Pipelines einzufügen (sodass es Ihre Images ab dem ersten Tag ohne viel Benutzerdefinierte Einrichtung scannt). In einem Kubernetes-Workflow besteht der typische Ansatz darin, Images während der CI zu scannen (bevor sie jemals den Cluster erreichen), oder Sie können Aikido mit Ihrer Container-Registry verbinden, damit es neue Images, die Sie für die Bereitstellung markieren, automatisch scannt.

Neben dem Scannen Ihrer Images während des Builds (in der CI/CD-Pipeline) kann Aikido kontinuierlich Images scannen, die in gängigen Container Registries gespeichert sind. Dies stellt sicher, dass neu entdeckte Schwachstellen auch nach dem Erstellen der Images aufgedeckt werden.

Es erkennt eine Vielzahl von Problemen in Container-Images. Dazu gehören bekannte CVE-Schwachstellen in Systempaketen und Bibliotheken, veraltete Softwareversionen (z. B. ein OS-Paket oder eine Runtime, die ihr End-of-Life überschritten hat), bösartige oder kompromittierte Komponenten (Malware) und sogar Open-Source-Lizenzprobleme, die im Image vorhanden sind. Mit anderen Worten, alles von einem kritischen Linux-Kernel-Fehler bis hin zu einer Bibliothek mit einer nicht erlaubten Lizenz könnte gekennzeichnet werden. Ziel ist es, alle relevanten Risiken, die in Ihrem Image verborgen sind, aufzudecken, nicht nur die offensichtlichen „Schwachstellen“.

Aikidos Container-Scanner konzentriert sich auf Schwachstellen, veraltete Software und Malware. Er erkennt eingebettete Secrets oder Fehlkonfigurationen nicht direkt. Aikido umfasst jedoch separate Scanner für Secrets (z. B. AWS-Schlüssel, die in Dateien verbleiben) und Fehlkonfigurationen (via IaC-Scan), die den Container-Scan ergänzen. Während der Container-Scanner also CVEs und systemweite Risiken kennzeichnet, werden Secrets und Konfigurationsprobleme von anderen Tools innerhalb der Aikido-Plattform erkannt.

Aikido reduziert das Rauschen, indem es Probleme automatisch triagiert und so die Alarmmüdigkeit verringert. Im Gegensatz zu Trivy, das jede CVE auflistet, markiert Aikido, was tatsächlich ausnutzbar oder hochriskant ist. Im Vergleich zu Snyk bietet Aikido eine einheitliche Plattform mit SAST, DAST und mehr – alles in einer Oberfläche. Es umfasst auch Ein-Klick-Korrekturen und private Bedrohungsanalyse für eine tiefere Abdeckung, als beide Tools typischerweise bieten.

Nein. Aikido ist 100 % agentenlos. Es scannt Images, indem es Layer direkt aus Ihrer Container Registry oder über CLI/CI-Integration zieht. Es muss nichts auf Ihrer Infrastruktur oder in Containern installiert werden. Für strengere Umgebungen gibt es eine On-Prem-Option, die jedoch weiterhin keine Laufzeit-Agenten erfordert.

Ja. Aikido nutzt Erreichbarkeitsanalyse und kontextsensitive Priorisierung, um Rauschen und Fehlalarme herauszufiltern. Es gruppiert doppelte Probleme, hebt hervor, was ausnutzbar ist, und passt die Schwere basierend auf Faktoren wie der Umgebung (z. B. Produktion) an. So konzentrieren Sie sich auf das Wesentliche.

Aikido unterstützt die meisten großen Registries: Docker Hub, AWS ECR, GCP, Azure, GitHub Packages, GitLab, Quay, JFrog, Harbor und weitere. Egal, ob Sie in der Cloud oder On-Premise sind, Aikido kann Ihre Container-Images sicher verbinden und mit minimalem Setup scannen.

Sichern Sie Ihre container noch heute

Sichern Sie Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System.

Schwachstellen schnell und automatisch finden und beheben.

.png)