Anwendungssicherheit ist von großer Bedeutung, da Cyber-Bedrohungen immer ausgefeilter werden. Entwickelnde müssen Anwendungen vor Schwachstellen und Angriffen schützen, die sensible Daten gefährden und den Geschäftsbetrieb stören.

Perimeterbasierte Lösungen wie Web-Anwendungs-Firewalls (WAFs) und Network Intrusion Detection Systems (IDS) können möglicherweise keinen Schutz vor Zero-Day-Exploits oder komplexen Angriffsvektoren bieten, die auf Laufzeitumgebungen von Anwendungen abzielen. Dies mag weit hergeholt klingen, bis man bedenkt, dass 32 % der ausgenutzten Schwachstellen Zero-Days sind.

Laufzeit-Selbstschutz für Anwendungen (RASP)-Tools begegnen diesen Herausforderungen. RASP-Tools sichern Anwendungen proaktiv, indem sie das Verhalten überwachen und Angriffe in Echtzeit blockieren, ohne größere Code-Änderungen oder Leistungseinbußen.

In diesem Beitrag beleuchten wir die Laufzeitsicherheit von Anwendungen, was sie ist, wie sie sich von traditionellen Web-Anwendungs-Firewalls unterscheidet, warum Entwickelnde sie im Jahr 2026 immer noch benötigen und welche der besten Tools derzeit auf dem Markt sind.

TL;DR

Unter den überprüften RASP-Lösungen sichert sich Aikido Security den ersten Platz dank seiner Fähigkeit, Echtzeit-Bedrohungserkennung mit nahezu null Latenz zu bieten, während seine KI-Engine Probleme zur Laufzeit korreliert und priorisiert. Dies ermöglicht es Teams, aktive Bedrohungen zu erkennen und Probleme an der Quelle über Microservices, APIs oder containerisierte Workloads hinweg zu beheben.

Das Ergebnis? Kontinuierlicher Laufzeitschutz, der Exploits proaktiv verhindert, ohne die Anwendungsleistung zu beeinträchtigen.

Sowohl für Startups als auch für Unternehmen stechen die Aikido Security Zen-Piloten stets hervor, dank ihrer KI-gesteuerten Risikopriorisierung, des kontinuierlichen Laufzeitschutzes und des minimalen Einflusses auf die Anwendungsleistung.

Was ist ein RASP-Tool?

Laufzeit-Selbstschutz für Anwendungen (RASP)-Tools sind In-Process-Sicherheitsmechanismen, die Anwendungs-Laufzeiten instrumentieren, um den Ausführungsfluss zu beobachten und Exploitation zu verhindern.

Dieser Ansatz ermöglicht die Echtzeit-Erkennung und -Blockierung von Angriffen basierend auf dem tatsächlichen Anwendungsverhalten und nicht nur auf vordefinierten Signaturen.

Durch das Einbetten von Sicherheitskontrollen in die Anwendung erkennt und verhindert RASP verschiedene Schwachstellen und Bedrohungen in Echtzeit. Dazu gehören gängige Angriffe wie SQL Injection, Cross-Site-Scripting (XSS) und Remote Code Execution.

RASP-Tools schützen auch vor Zero-Day-Exploits, die Host-Level-Schwachstellen wie das Dateisystem, installierte Bibliotheken oder zugrunde liegende Systemkomponenten ausnutzen – Bedrohungen, für die frühere Perimeter-Verteidigungen nicht konzipiert waren.

WAF vs. RASP

WAFs wurden in einer Zeit entwickelt, als Anwendungen hinter einem klaren Netzwerkperimeter lagen und Deployments selten stattfanden. Dies funktionierte gut, als die Infrastruktur statisch und vorhersehbar war.

RASP hingegen wurde mit Blick auf moderne Anwendungsarchitekturen entwickelt. Durch die direkte Einbettung in die Anwendungs-Runtime versteht RASP den Ausführungskontext von innen heraus und erkennt, was der Code tut, was normal ist und was nicht.

Unterschiede zwischen WAF und RASP

Warum Entwickelnde RASP-Tools im Jahr 2026 benötigen

Cybersicherheit stellt im Jahr 2026 einzigartige Herausforderungen dar. Da sich Bedrohungen weiterentwickeln, fehlt traditionellen Sicherheitsmaßnahmen oft die Agilität, um aufkommende Schwachstellen sowie Zero-Day-Exploits zu reagieren. Diese Lücke erfordert Lösungen, die Echtzeitschutz bieten können. RASP-Tools betten Sicherheitskontrollen direkt in Anwendungen ein und ermöglichen so die sofortige Erkennung und Abwehr bösartiger Aktionen.

Diese Tools spielen eine entscheidende Rolle beim Schutz von Anwendungen durch aktive Bedrohungsüberwachung während der Laufzeit. Durch die Analyse des Anwendungsverhaltens und die Identifizierung potenzieller Bedrohungen stärken RASP-Tools Sicherheitsframeworks und helfen Entwickelnden, Compliance-Vorgaben zu erfüllen. In Sektoren mit strengen Datenschutzbestimmungen sind RASP-Tools entscheidend, um Risiken im Zusammenhang mit Datenlecks und unbefugtem Zugriff zu mindern.

Die Integration von RASP-Tools in den Entwicklungslebenszyklus ermöglicht es Entwickelnden, Innovationen voranzutreiben, ohne die Sicherheit zu gefährden. Diese Tools lassen sich nahtlos in bestehende Entwicklungsumgebungen integrieren und stellen sicher, dass Sicherheitsverbesserungen den Workflow nicht stören. Infolgedessen können Entwicklungsteams sich auf die Erstellung fortschrittlicher Anwendungen konzentrieren, mit der Gewissheit, dass Sicherheitsanforderungen verwaltet und aufrechterhalten werden.

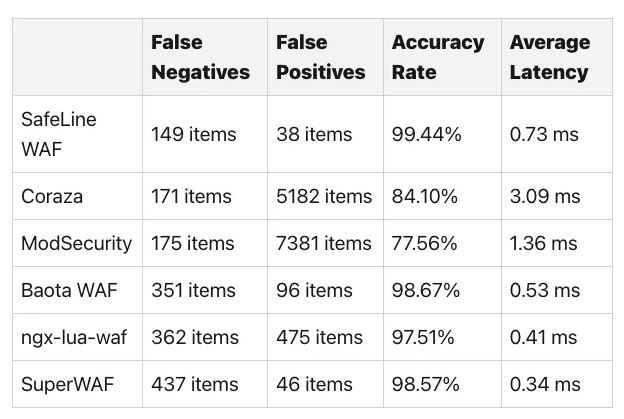

In einer früheren Studie haben wir verschiedene Firewalls evaluiert und sowohl Latenz als auch False Positives gemessen

Auch wenn wir gerne in die Unterschiede und Kompromisse zwischen WAFs eintauchen, sollten Entwickelnde dies nicht tun müssen. RASP-Tools ermöglichen es Entwickelnden, sich auf das Deployment zu konzentrieren, während ihre Runtime sicher bleibt. Sehen Sie sich unsere vollständige Evaluierung zur Abwehr von Zero-Day-Schwachstellen in Node.js an.

Top 6 RASP-Tools

1. Aikido Security

Die RASP-Lösung von Aikido Security, Zen, nutzt fortschrittliches maschinelles Lernen, um die Anwendungsverteidigung zu verbessern, Bedrohungen sofort zu identifizieren und zu mindern, um eine robuste Sicherheit zu gewährleisten. Sie bietet tiefe Einblicke in potenzielle Schwachstellen und Angriffsvektoren und ermöglicht es Entwickelnden, Sicherheitsmaßnahmen effektiv zu verstärken. Die Integration in gängige Entwicklungsumgebungen ist reibungslos, sodass Entwickelnde Sicherheitsfunktionen stärken können, ohne ihren Entwicklungsprozess zu unterbrechen.

Wichtige Funktionen:

- Laufzeitverhaltensanalyse: Überwacht kontinuierlich das In-Process-Anwendungsverhalten, um anomale Ausführungsmuster und aktive Exploitation-Versuche in Echtzeit zu erkennen.

- Aktive Angriffsprävention: Blockiert automatisch gängige Angriffe auf der Anwendungsebene wie Injection-Schwachstellen, unsichere Deserialisierung und Remote Code Execution, bevor sie die Anwendungslogik beeinträchtigen.

- Kontextsensitive Erkennung: Nutzt den Laufzeitkontext, um zwischen legitimem Anwendungsverhalten und bösartiger Aktivität zu unterscheiden, was hilft, Fehlalarme im Vergleich zu regelbasierten Ansätzen zu reduzieren.

- Entwickelnde-freundliche Integration: Integriert sich direkt in Entwicklungs- und Laufzeitumgebungen, wodurch Sicherheitskontrollen angewendet werden können, ohne wesentliche Codeänderungen oder Workflow-Unterbrechungen zu erfordern.

Vorteile:

- Entwickelnde-zentriert, was bedeutet, dass Entwickelnde sich leicht in bestehende Codebasen integrieren können

- Laufzeit-bewusst

- Unterstützt gängige Programmiersprachen

- Kein Schlüsselzugriff durch Dritte, respektiert Ihre Privatsphäre

- Eingebettete Bibliotheken zur Reduzierung von Fehlalarmen

- Reduzierte Einrichtungszeit mittels Ein-Befehl-Installation

- Minimale Auswirkungen auf die Performance

- Kann Teil einer breiteren Sicherheitsplattform sein, die traditionelle Grenzen zwischen SAST, DAST, SCA und anderen Sicherheitsakronymen aufhebt.

Preise:

Alle kostenpflichtigen Pläne beginnen ab 300 $/Monat für 10 Benutzer

- Developer (Dauerhaft kostenlos): Kostenlos für bis zu 2 Benutzer. Unterstützt 10 Repos, 2 Container-Images, 1 Domain und 1 Cloud-Konto.

- Basic: Unterstützt 10 Repos, 25 Container-Images, 5 Domains und 3 Cloud-Konten.

- Pro: Unterstützt 250 Repos, 50 Container-Images, 15 Domains und 20 Cloud-Konten.

- Erweitert: Unterstützt 500 Repositorys, 100 Container-Images, 20 Domains, 20 Cloud-Konten und 10 VMs.

Maßgeschneiderte Angebote sind auch für Start-ups (30 % Rabatt) und Unternehmen verfügbar.

Gartner-Bewertung: 4.9/5.0

2. Contrast Protect

Contrast Protect von Contrast Security ist eine vielseitige RASP-Lösung, die eine breite Palette von Programmiersprachen und Frameworks unterstützt. Sie nutzt maschinelle Lerntechniken, um aufkommende Bedrohungen zu erkennen und Abwehrmaßnahmen anzupassen, wodurch Fehlalarme reduziert werden. Die Plattform bietet umfassende Analyse- und Berichtsfunktionen, die Entwickelnde mit den Informationen ausstattet, um Schwachstellen schnell zu beheben und die Anwendungssicherheit zu verbessern.

Wichtige Funktionen:

- Kontinuierlicher Laufzeitschutz: Bietet In-Process-Sicherheitsüberwachung über unterstützte Sprachen und Frameworks hinweg und beobachtet das Anwendungsverhalten während der gesamten Ausführung in Produktionsumgebungen.

- Aktive Exploit-Erkennung und -Blockierung: Identifiziert automatisch Exploit-Versuche und blockiert bösartige Aktivitäten in Echtzeit, was hilft, erfolgreiche Angriffe zu verhindern, bevor sie die Anwendungslogik beeinträchtigen.

Vorteile:

- Breite Sprachunterstützung reduziert die Tool-Ausbreitung in Ihrem Tech-Stack

- Integriert sich in CI/CD-Pipelines

Nachteile:

- Ausgefeilte Überwachung kann Performance-Overhead in Anwendungen mit hohem Durchsatz verursachen

- Sprachübergreifende Abdeckung könnte mehr initiale Konfiguration erfordern als Tools für einzelne Ökosysteme

- Initiale Konfiguration könnte die Lernkurve verlängern

Preise:

Support kontaktieren

Gartner-Bewertung: 4.7/5.0

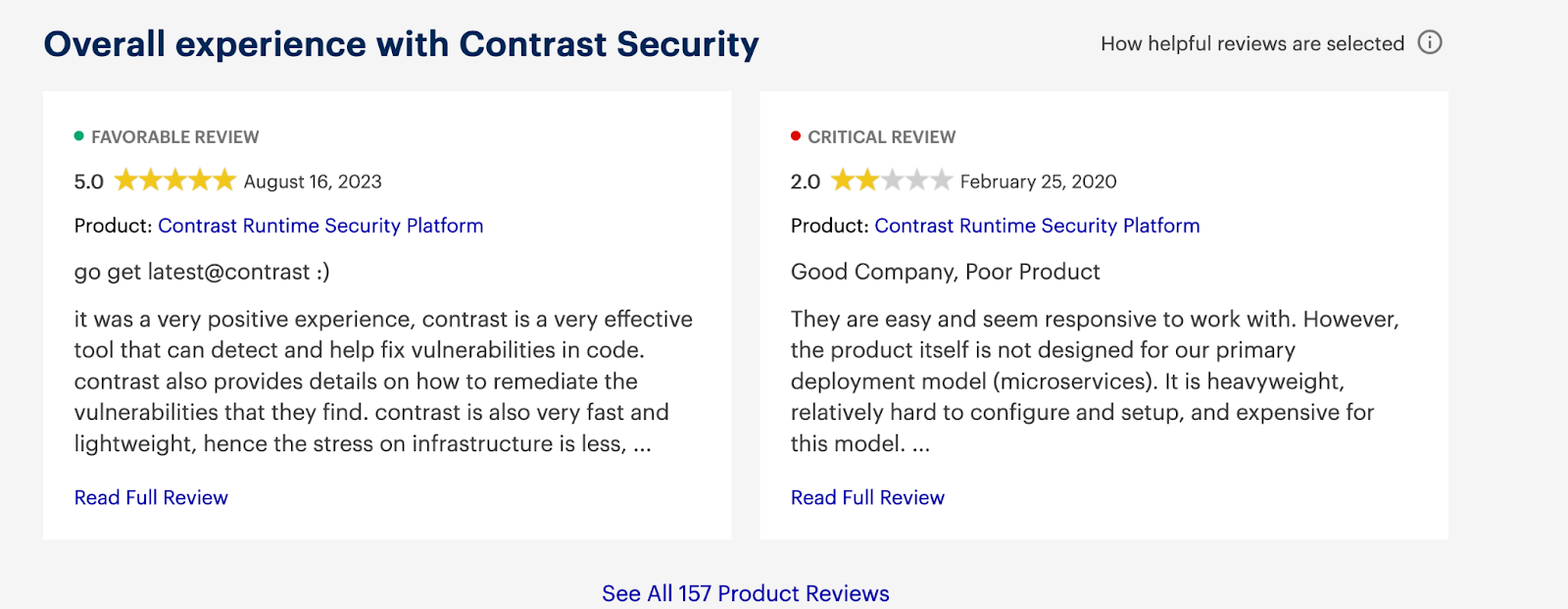

Contrast Protect Bewertungen:

3. Imperva RASP

Imperva RASP von Imperva läuft auf einer Cloud-basierten Infrastruktur und bietet Schutz vor verschiedenen Schwachstellen, einschließlich der von OWASP Top 10 identifizierten. Es erkennt und blockiert schädlichen Traffic effizient in Echtzeit und stellt sicher, dass Anwendungen geschützt bleiben, ohne die Performance zu beeinträchtigen.

Wichtige Funktionen:

- Kontinuierlicher Laufzeitschutz: Bietet In-Process-Sicherheitsüberwachung für unterstützte Sprachen und Frameworks und erkennt Bedrohungen, während Anwendungen in der Produktion ausgeführt werden.

- Aktive Exploit-Erkennung und -Blockierung: Identifiziert automatisch Exploitation-Versuche wie Injection-Angriffe oder unsichere Ausführungspfade und blockiert diese in Echtzeit.

- Adaptive Bedrohungsanalyse: Nutzt Runtime-Intelligence, um die Erkennungslogik basierend auf beobachtetem Anwendungsverhalten anzupassen, was die Genauigkeit gegenüber statischen oder regelbasierten Ansätzen verbessert.

Vorteile:

- Cloud-basierte Bereitstellung vereinfacht Skalierung und zentralisierte Verwaltung

- Starke Abdeckung für OWASP Top 10 und gängige Angriffe auf der Anwendungsebene

Nachteile:

- Starke Abhängigkeit von OWASP-ähnlichen Schwachstellenkategorien kann die Erkennung anwendungsspezifischer oder logikbasierter Angriffe einschränken

- Begrenzte In-Process-Sichtbarkeit im Vergleich zu agentenbasierten RASP-Lösungen

- Nicht speziell für RASP entwickelt

- Begrenzte Sprachunterstützung

Preise:

Vertrieb kontaktieren

Gartner-Bewertung: 4.8/5.0

Imperva RASP Bewertungen:

4. Dynatrace

Obwohl Dynatrace hauptsächlich als Observability-Lösung bekannt ist, bietet es ein Produkt namens Runtime Application Protection (RAP) an, das RASP-Funktionen für Java-, .NET- und Go-Anwendungen bereitstellt. RAP nutzt die bestehende Runtime-Instrumentierung von Dynatrace, um Sicherheitsüberwachung zu ermöglichen.

Wichtige Funktionen:

- Native Dynatrace-Integration: Integriert sich nahtlos in die Dynatrace-Plattform, wodurch Runtime-Sicherheitsdaten mit Metriken, Logs und Traces korreliert werden können.

- Sprachspezifischer Laufzeitschutz: Bietet Laufzeitschutz für Anwendungen, die in Go, Java und .NET geschrieben sind, unter Nutzung der bereits für Observability bereitgestellten Instrumentierung.

- Vereinheitlichte Sichtbarkeit über Domänen hinweg: Ermöglicht die Anzeige von Sicherheitsereignissen zusammen mit Performance- und Zuverlässigkeitssignalen, was eine schnellere Ursachenanalyse und Incident Response unterstützt.

Vorteile:

- Nutzt die bestehende Dynatrace Runtime-Instrumentierung für die Sicherheitsüberwachung

- Enge Integration in das umfassendere Dynatrace Observability-Ökosystem

Nachteile:

- Sicherheitsfunktionen sind eng an die Dynatrace-Plattform gekoppelt

- Begrenzte Sprachunterstützung im Vergleich zu dedizierten RASP-Lösungen

- Erfordert die Integration in das Dynatrace-Ökosystem

- Begrenzte Runtime-Sicherheitsfunktionen

Preise:

Verbrauchsabhängiges Preismodell

Gartner-Bewertung: 4.6/5.0

Dynatrace Bewertungen:

5. Next-Gen Agent (ehemals Signal Sciences Agent)

Signal Sciences, 2020 von Fastly übernommen, zeichnet sich als Next-Gen Web Application Firewall mit Laufzeitsicherheitsfunktionen aus. Speziell für Microsoft-Umgebungen entwickelt, bietet Signal Sciences eine tiefe Integration mit Windows IIS, .NET Framework und .NET Core Anwendungen.

Hauptfunktionen

- On-Premise Bereitstellungsunterstützung: Kann in on-premise Umgebungen bereitgestellt werden, wodurch es für Organisationen mit strengen Anforderungen an Datenresidenz oder Regulierung geeignet ist.

- Integration in das Windows-Ökosystem: Bietet eine enge Integration mit dem Windows-Anwendungs-Stack, einschließlich IIS, .NET Framework und .NET Core-basierten Diensten.

- WAF-zentrierter Laufzeitschutz: Funktioniert primär als Web Application Firewall und nicht als tiefe In-Process-Laufzeitsicherheit.

Vorteile:

- Starke Integration mit Windows-basierten Anwendungs-Stacks wie IIS und .NET

- Flexible Bereitstellungsoptionen unterstützen sowohl on-premise als auch hybride Umgebungen

Nachteile:

- Primär WAF-zentriert, mit begrenzter In-Process-Laufzeitsichtbarkeit im Vergleich zu echten RASP-Lösungen

- Weniger geeignet für Nicht-Windows-Stacks

- Nicht geeignet für APIs oder Microservices

- Nicht auf Entwickelnde fokussiert

Preise:

Nutzungsbasiertes Preismodell

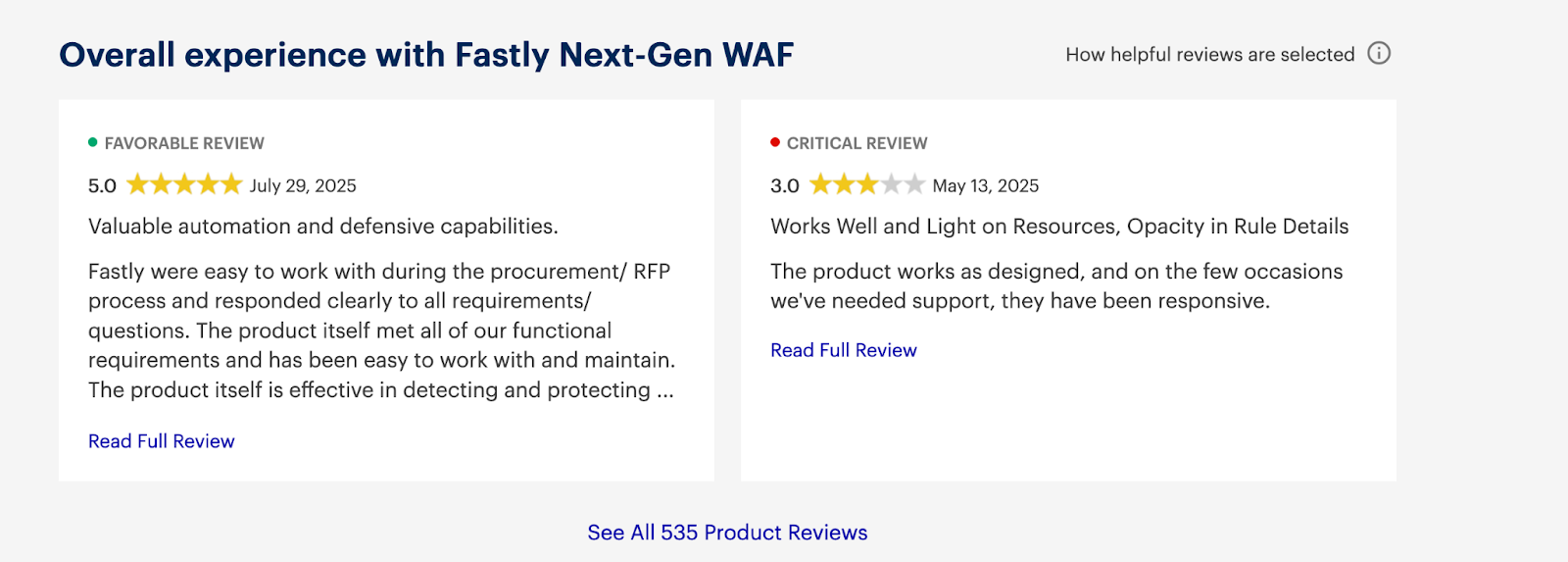

Gartner Bewertung: 4.8/5.0

Next-Gen Agent Bewertungen:

6. Doverunner (ehemals Appsealing)

Doverunner (ehemals Appsealing) ist eine RASP-Lösung, die sich durch ihren Fokus auf mobile Anwendungen auszeichnet und speziell zum Schutz von Android- und iOS-Apps vor Laufzeitbedrohungen entwickelt wurde. Sie verhindert Reverse Engineering und Manipulation von Android-App-Code und APK-Dateien zur Laufzeit.

Wichtige Funktionen:

- Mobiler Laufzeitschutz: Bietet In-App-Laufzeitschutz für mobile Anwendungen, indem Bedrohungen erkannt und gemindert werden, während die Anwendung auf dem Gerät ausgeführt wird.

- CLI-basierte Tools: Bietet Kommandozeilenzugriff zur Integration von Sicherheitskontrollen in mobile Build-, Signierungs- und Release-Pipelines.

- Dashboard für Bedrohungsanalysen: Zentralisiertes Dashboard für die Sichtbarkeit von Laufzeitbedrohungen, Manipulationsversuchen und Angriffstrends, die auf mobile Anwendungen abzielen.

- Cross-Plattform Mobile Unterstützung: Unterstützt sowohl iOS- als auch Android-Plattformen,

Vorteile:

- Speziell entwickelt für die Absicherung mobiler Anwendungen auf Android- und iOS-Plattformen

- Starke Abwehrmechanismen gegen Reverse Engineering, Manipulation und das Repackaging von Anwendungen

Nachteile:

- Beschränkt auf mobile Plattformen; nicht anwendbar auf Backend- oder Webanwendungen

- Fokus auf Binär- und Laufzeitschutz statt auf die Sicherheit der Geschäftslogik

- Isoliert Entwickelnde außerhalb der mobilen Kernentwicklung

- Lernkurve bei der Einführung

Die Preise reichen von 129 Dollar pro App und Monat für 15.000 aktive Geräte

Gartner-Bewertung: 4.6/5.0

Doverunner Bewertungen:

Das richtige RASP-Tool für Ihre Anwendung wählen

Moderne Anwendungen erfordern eine Sicherheit, die einer verteilten Architektur entspricht, gut in einer Container-Umgebung funktioniert und kontextsensitiv ist. Das richtige RASP-Tool sollte Anwendungen von innen heraus schützen, indem es versteht, was Ihr Code tut, anstatt nur den Traffic am Perimeter zu inspizieren.

Viele RASP-Lösungen sind jedoch weiterhin auf bestimmte Ökosysteme beschränkt, die nur Java, .NET oder mobile Plattformen unterstützen, was den Anforderungen von Teams im Jahr 2025 nicht gerecht wird, wenn Anwendungen mehrere Sprachen, Clouds und Bereitstellungsmodelle umfassen.

Im Allgemeinen sollten Ihre wichtigsten Auswahlkriterien Folgendes umfassen:

- Unterstützung mehrerer Sprachen: Priorisieren Sie Tools, die Ihren gesamten Tech-Stack abdecken, anstatt Sie zu zwingen, mehrere Sicherheitslösungen bereitzustellen.

- Kontextsensitiver Schutz: Suchen Sie nach Lösungen, die umsetzbare Daten wie Stack-Traces und Ausführungskontext liefern und nicht nur Alarme. Entwickelnde müssen verstehen, warum etwas eine Bedrohung darstellt, um effektiv reagieren zu können.

- Zero-Day-Abwehr: Bewerten Sie die Fähigkeit des Tools, unbekannte Bedrohungen durch Verhaltensanalyse zu erkennen und zu blockieren, anstatt sich ausschließlich auf signaturbasierte Erkennung zu verlassen.

- Bereitstellungsflexibilität: Stellen Sie sicher, dass die Lösung in Ihren Cloud-, Edge- und on-premise-Umgebungen funktioniert, ohne unterschiedliche Konfigurationen oder Agenten für jede Umgebung zu erfordern.

Zur Laufzeit immer einen Schritt voraus sein

Wenn Sie RASP in Ihre Sicherheitsstrategie integrieren, betten Sie es in die Architektur Ihrer Anwendung ein, um den Schutz zu verbessern. Die Integration von RASP im Kern gewährleistet kontinuierliche Überwachung und sofortige Bedrohungserkennung. Dieser proaktive Ansatz ermöglicht adaptive Sicherheitsmaßnahmen, die sich mit Ihrer Anwendung weiterentwickeln, und bietet eine robuste Verteidigung, ohne die Entwicklung zu verzögern.

Um die Sicherheit zu stärken, implementieren Sie RASP zusammen mit Echtzeit-Bedrohungsaufklärungsdiensten. Diese Kombination bereichert Ihr Sicherheits-Framework, bietet Einblicke in aufkommende Bedrohungen und ermöglicht präventive Maßnahmen. Echtzeit-Aufklärung ergänzt RASP, indem sie externe Perspektiven auf potenzielle Schwachstellen bietet und gewährleistet einen umfassenden Sicherheitsansatz.

Aktualisieren Sie Ihre RASP-Konfiguration regelmäßig, um die Effektivität zu erhalten. Führen Sie gründliche Audits der Einstellungen und Leistungsmetriken durch, um den Betrieb zu optimieren und Lücken zu schließen. Indem Sie Ihr RASP-Tool mit den neuesten Bedrohungsdaten und Sicherheitsprotokollen auf dem neuesten Stand halten, können Sie Bedrohungen effektiv abfangen und hohe Standards für die Anwendungssicherheit aufrechterhalten.

Schließlich pflegen Sie eine sicherheitsorientierte Umgebung. Statten Sie Ihr Team mit dem Wissen aus, RASP effektiv zu nutzen, und betonen Sie dessen Rolle in der breiteren Sicherheitslandschaft. Fördern Sie kontinuierliches Lernen und die Anpassung an neue Sicherheitstrends, um sicherzustellen, dass Ihr Team informiert und auf sich entwickelnde Cybersicherheitsherausforderungen vorbereitet bleibt.

Durch die Einführung von RASP-Tools und deren Integration in Ihren Entwicklungsprozess stärken Sie Anwendungen gegen sich entwickelnde Bedrohungen. Während Sie die Herausforderungen der Anwendungssicherheit im Jahr 2025 angehen, denken Sie daran, dass proaktive Maßnahmen und kontinuierliche Anpassung entscheidend sind, um potenziellen Schwachstellen einen Schritt voraus zu sein. Wenn Sie bereit sind, Ihre Anwendungssicherheit zu verbessern, starten Sie kostenlos mit Aikido – wir sind bestrebt, Ihre Sicherheitsreise zu vereinfachen und Sie zu befähigen, mit Vertrauen zu entwickeln.

FAQ

Welche gängigen Herausforderungen begegnen Entwickelnden bei der Integration von RASP-Tools?

Häufige Herausforderungen sind komplexe Instrumentierung, eingeschränkte Framework-Unterstützung und die Notwendigkeit einer umfassenden Feinabstimmung, um False Positives zu vermeiden. Viele RASP-Tools arbeiten als eigenständige Agenten, was es für Entwickelnde schwierig macht zu verstehen, warum eine Anfrage blockiert wurde oder wie sie sich auf den Code zurückführen lässt. Plattformen wie Aikido Security erleichtern die Identifizierung von Auslösern, indem sie Laufzeitsignale mit dem Kontext auf Anwendungsebene korrelieren.

Wie können Entwickelnde häufige Probleme beheben, die bei RASP-Tools auftreten?

Entwickelnde beheben RASP-Probleme typischerweise, indem sie die Agentenbereitstellung validieren, Laufzeitprotokolle überprüfen und Erkennungsschwellenwerte schrittweise anpassen. Der Betrieb von RASP im Nur-Überwachungsmodus in frühen Phasen hilft zudem, unbeabsichtigte Unterbrechungen zu vermeiden.

Welche Bedenken gibt es hinsichtlich Performance und Latenz bei der Bereitstellung von RASP in Produktionsumgebungen?

RASP-Tools können Laufzeit-Overhead verursachen, wenn sie Anfragen und Anwendungsverhalten in Echtzeit inspizieren. In Systemen mit hohem Traffic oder auf Microservices basierenden Systemen kann dies zu erhöhter Latenz oder höherem Ressourcenverbrauch führen. Plattformen wie Aikido Security reduzieren diesen Einfluss, indem sie verwertbare Signale priorisieren, anstatt eine aufwendige, ständig aktive Laufzeitinspektion anzuwenden.

Wie beeinflusst RASP die Anwendungsstabilität und Kompatibilität mit modernen Frameworks und Microservices?

Da RASP auf Laufzeit-Instrumentierung basiert, kann es zu Kompatibilitätsproblemen mit neueren Frameworks, Sprachupdates oder containerisierten Workloads kommen. Schlecht gewartete Agenten können auch die Anwendungsstabilität beeinträchtigen.

Was sind die Einschränkungen traditioneller RASP-Tools im Vergleich zu modernen, KI-gesteuerten Anwendungssicherheitslösungen?

Traditionelle RASP-Tools fehlt oft ein breiterer Kontext, da sie sich auf statische Regeln und isolierte Laufzeitsignale verlassen. Dies kann zu vielen Warnmeldungen ohne klare Hinweise auf das tatsächliche Risiko führen. Moderne Plattformen wie Aikido Security begegnen diesen Einschränkungen, indem sie KI nutzen, um Laufzeitergebnisse mit Code, Abhängigkeiten und Cloud-Exposition zu korrelieren und sich so auf ausnutzbare Schwachstellen zu konzentrieren.

Das könnte Sie auch interessieren:

- Top 13 Container Scanning Tools im Jahr 2026

- Die besten Tools zur End-of-Life-Erkennung: 2026 Rankings.

- Die Top 13 Code-Schwachstellen-Scanner im Jahr 2026

- Die besten Infrastructure as Code (IaC) Scanner im Jahr 2026

- Die besten Cloud Security Posture Management (CSPM) Tools im Jahr 2026

- Die 10 besten Software-Kompositionsanalyse (SCA) Tools im Jahr 2026

- Die 10 besten KI-gestützten SAST-Tools im Jahr 2025