Die Navigation im AWS-Ökosystem ist ein komplexes Unterfangen. Während seine Flexibilität und Leistungsfähigkeit erhebliche Vorteile sind, stellt die Sicherung Ihrer Cloud-Umgebung eine große Herausforderung dar. Und diese Herausforderung wird immer größer.

Ihre Teams liefern schneller denn je. Ihre Infrastruktur ändert sich ständig. Sie arbeiten häufig neue Teammitglieder ein. Und Angreifer? Sie brauchen nur einen fehlkonfigurierten Bucket oder eine übermäßig freizügige IAM-Rolle, um Ihnen den Tag zu verderben.

Die durchschnittlichen Kosten einer Datenschutzverletzung belaufen sich laut dem IBM-Bericht „2025 Cost of a Data Breach“ auf etwa 4,44 Millionen USD. Da 82 % der Datenschutzverletzungen Daten betreffen, die in der Cloud gespeichert sind, sind die richtigen Sicherheitstools unerlässlich, um Ihre AWS-Assets zu schützen, ohne Innovationen zu behindern.

Dieser Leitfaden bietet einen Vergleich der besten AWS-Sicherheitstools für 2026. Wir werden ihre Stärken, Schwächen und idealen Anwendungsfälle aufschlüsseln, um Ihnen bei der Suche nach der besten Lösung für Ihr Team zu helfen.

TL;DR

Aikido Security ist das AWS-Sicherheitstool der Wahl und erhält unsere Top-Empfehlung mit seinem „Shift-Left auf Autopilot“-Ansatz. Es deckt den gesamten SDLC von Code bis zur Cloud ab, schützt (automatisierter Anwendungsschutz, Bedrohungserkennung und -reaktion) und greift an (erkennen, ausnutzen und validieren Sie Ihre gesamte Angriffsfläche, on demand), um sicherzustellen, dass Ihre Ressourcen auf AWS sicher sind.

Im Vergleich zu den meistdiskutierten nativen AWS-Sicherheitstools, wie dem AWS Security Hub, geht Aikido Security über die reine Berichterstattung hinaus und ermöglicht Maßnahmen mit KI-gestützten AutoFixes.

Vergleich zwischen Aikido und AWS Security Hub

Was ist AWS Security?

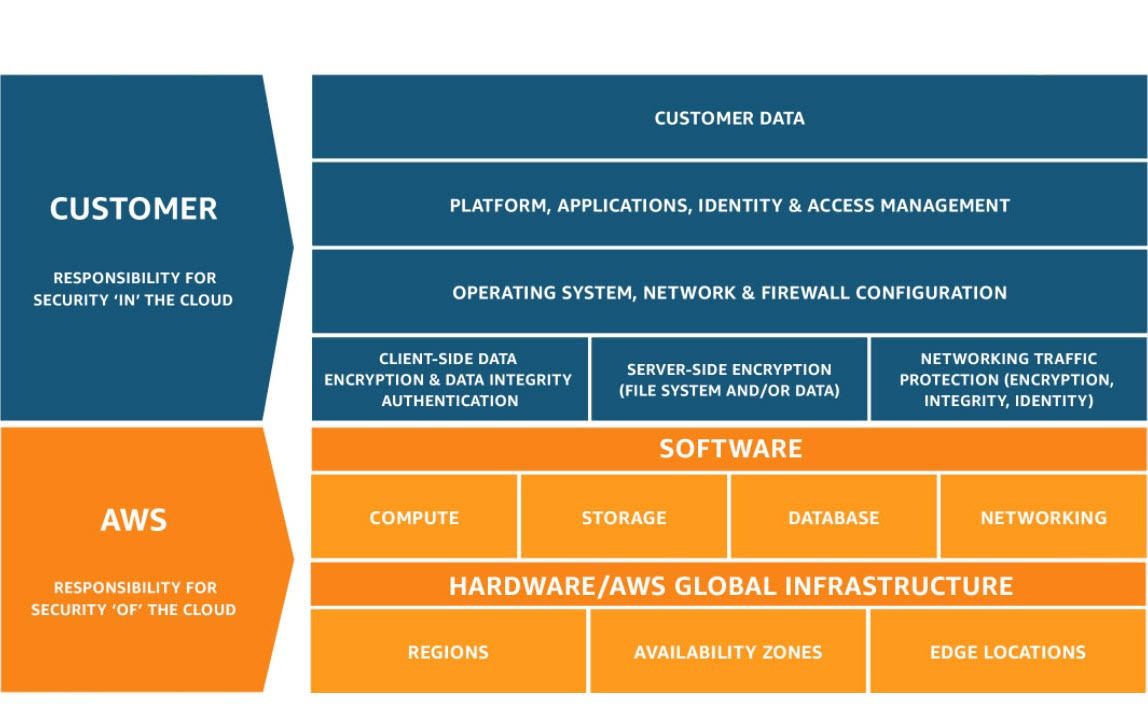

AWS Security umfasst alle Maßnahmen, die Sie ergreifen, um Ihre Anwendungen, Daten, Identitäten und Infrastruktur innerhalb von Amazon Web Services zu schützen. Und das Wichtigste zuerst: AWS sichert Ihre Umgebung nicht für Sie.

AWS arbeitet nach einem Modell der geteilten Verantwortung, und dieses Modell ist nicht pauschal anwendbar. Es hängt von der Art der von Ihnen genutzten Dienste ab.

Wenn Sie hauptsächlich IaaS (EC2, EBS, selbstverwaltetes Kubernetes, Benutzerdefinierte Netzwerke) betreiben, sind Sie für die anspruchsvollen Bereiche verantwortlich:

- OS-Patching

- Netzwerkregeln

- Identity and Access Management (IAM)-Hygiene

- Laufzeitsicherheit

- Datenschutz

- End-to-End-Fehlkonfigurationen

Sie mieten im Grunde Hardware und sichern alles, was darüber liegt.

Wenn Sie jedoch ein sechs Monate altes KI-Startup sind, das auf FaaS (Lambda, DynamoDB, API Gateway, verwaltete ereignisgesteuerte Dienste) aufbaut, verschiebt sich die Verantwortung. AWS kümmert sich um die Server, die Laufzeit, die Skalierung und den Großteil der Infrastrukturschicht. Ihre Hauptrisiken verschieben sich im Stack nach oben:

- Identity and Access Management (IAM)

- Datenexposition

- Secrets

- Fehlkonfigurierte Berechtigungen

- Übermäßig permissive APIs

- Unsichere Integrationen

Dieselbe Cloud, völlig unterschiedliche Verantwortungsprofile.

Deshalb ist „AWS Security“ keine einzelne Checkliste. Es ist ein fortlaufender Prozess, bei dem Sie Ihre AWS-Umgebung verstehen und die richtigen Tools zu deren Absicherung auswählen müssen.

Der Bedarf an AWS Security Tools

Bis zu 95 % der Unternehmen nutzen Cloud-Anbieter, und fast ein Drittel davon verwendet AWS. Die Frage ist jedoch: „Wie sicher fühlen Sie sich tatsächlich innerhalb von AWS?“

Denken Sie an Ihre Reise mit AWS, in den ersten Wochen und auch heute noch. Können Sie mit Sicherheit sagen, dass Sie einen falsch konfigurierten S3-Bucket erkennen würden, bevor ein Angreifer es tut?

Oder eine übermäßig permissive IAM-Rolle entdecken, die sich in Ihrer Umgebung verbirgt?

Oder einen geleakten Access Key erkennen, bevor er missbraucht wird?

Die meisten Teams können das nicht. Nicht, weil sie nachlässig oder unerfahren sind, sondern weil AWS riesig, schnelllebig und auf hundert verschiedene Arten leicht falsch zu konfigurieren ist.

Und ja, AWS bietet Ihnen native Sicherheitstools wie GuardDuty, Amazon Inspector, Amazon Macie und AWS Security Hub, aber wie Sie vielleicht festgestellt haben, konzentrieren sie sich mehr auf die Erkennung als auf die Behebung. Wichtiger ist, dass sie keinen Kontext zu den anderen Aspekten Ihres Software Development Life Cycle (SDLC) über die Cloud hinaus haben.

In der heutigen Landschaft benötigen Sie AWS-Sicherheitstools, die Ihren SDLC vollständig abdecken, von Code bis zur Cloud.

Wie wir die besten AWS-Sicherheitstools bewertet haben

Um eine ausgewogene Bewertung zu bieten, haben wir jedes Tool anhand von Kriterien bewertet, die für moderne Entwicklungs- und Sicherheitsteams entscheidend sind:

- Umfassende Abdeckung: Bietet das Tool eine breite Abdeckung über verschiedene Sicherheitsbereiche hinweg, wie Code, Cloud und Container?

- Einfache Integration: Wie gut fügt es sich in bestehende CI/CD-Pipelines und Entwickler-Workflows ein?

- Entwicklerfreundlich: Können Entwickelnde es nutzen? Oder ist es nur für „DevOps“, „SRE“ und „CISO/CTO“ reserviert? Ein „normaler“ Entwickelnder hat typischerweise keinen Zugriff auf AWS. Das bedeutet, Sicherheitslücken werden im SDLC auf später verschoben, was mehr Zeit und Ressourcen zur Behebung kostet.

- Multi-Cloud-/Hybrid-Cloud-Unterstützung: Etwa 80 % der Unternehmen nutzen mehrere Cloud-Anbieter. Ihr AWS-Sicherheitstool sollte die Integration mit anderen Anbietern unterstützen, um das Jonglieren mit mehreren Tools zu vermeiden und eine einheitliche Transparenz zu gewährleisten.

- Genauigkeit: Wie effektiv ist das Tool bei der Identifizierung realer Bedrohungen und der Minimierung von Fehlalarmen?

- Umsetzbarkeit: Bietet es klare, umsetzbare Anleitungen zur Behebung?

- Preise und Skalierbarkeit: Ist das Preismodell transparent und kann das Tool mit Ihrem Unternehmen skalieren?

Die 8 besten AWS-Sicherheitstools

Hier ist unsere Aufschlüsselung der besten Tools, die Ihnen helfen, Ihre AWS-Umgebung zu sichern.x

1. Aikido Security

Aikido Security ist die Entwicklerzentrierte Sicherheit-Plattform für Ihre AWS Cloud. Was Aikido von anderen AWS-Sicherheitstools unterscheidet, ist, dass es Ihnen alles bietet, was Sie zur Sicherung Ihrer Cloud benötigen.

Nun fragen Sie sich vielleicht: „Wie erreicht Aikido Security das?“

Aikido Security bietet eine All-in-One Cloud-Plattform mit den besten Tools ihrer Klasse für Cloud-Sicherheit:

- Cloud Security Posture Management (CSPM),

- Container- und K8s-Scan,

- VM-Scan,

- IaC-Scan,

- On-Premises-Scan, wenn Sie AWS Outposts nutzen.

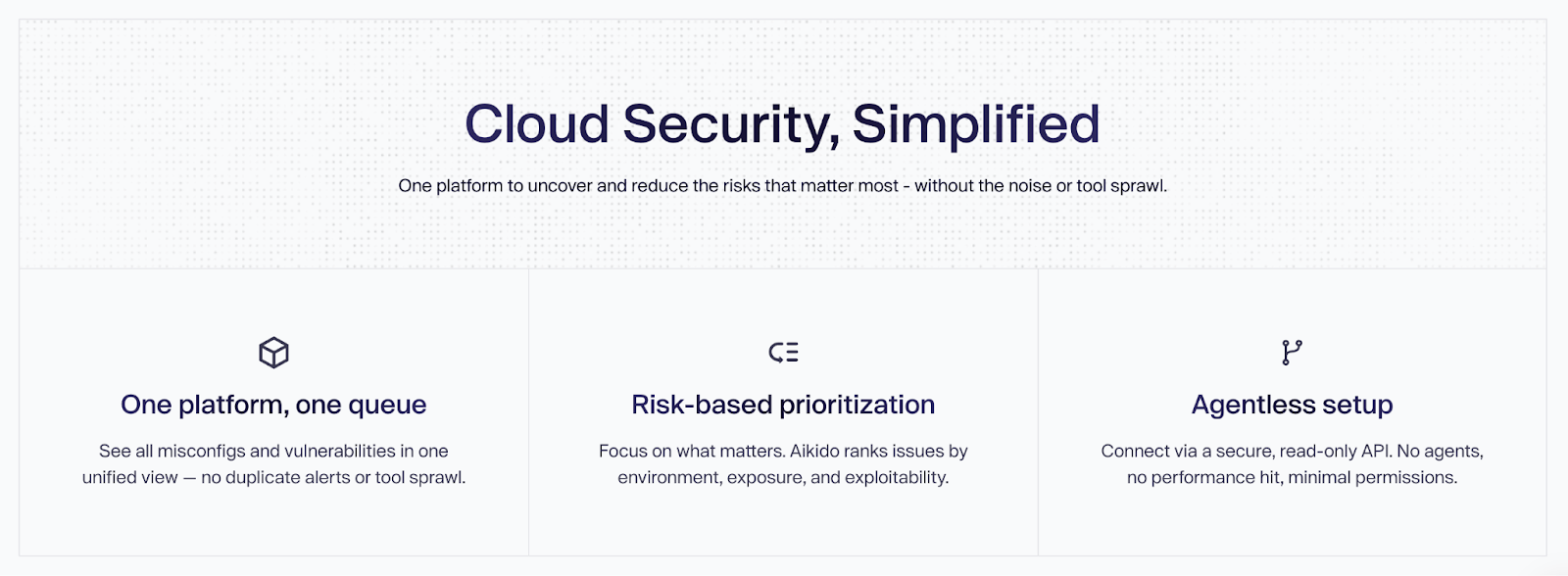

Alles arbeitet zusammen, um die wichtigsten Risiken aufzudecken und zu reduzieren, ohne unnötigen Lärm oder die Notwendigkeit zusätzlicher Sicherheitstools.

Der IaC-Scanner kann beispielsweise AWS CloudFormation, Terraform und Helm scannen, sodass Sie Fehlkonfigurationen immer erkennen, unabhängig davon, wie Sie Ihre Infrastruktur gestalten.

Warnmeldungen für AWS-Assets sind endlos. Anstatt Sie damit zu überfordern, nutzt Aikido eine graphenbasierte Korrelation, um reale Angriffspfade über Code, Container und AWS-Ressourcen hinweg zu identifizieren. Dies reduziert den Lärm und deckt gleichzeitig ausnutzbare Risiken auf.

Schlüsselfunktionen

- Erstklassige Cloud-Scanner: Aikido bietet erstklassige Scanner für jeden Teil Ihrer Cloud, und im Vergleich zu anderen Scannern hat Aikido eine bessere Erreichbarkeitsanalyse und automatische Behebungen gezeigt.

- Vereinheitlichte Multi-Cloud-Transparenz: Sie sehen jede Workload, Fehlkonfiguration und Schwachstelle über Ihre verschiedenen Clouds hinweg auf einer einzigen Plattform. Keine blinden Flecken oder zusätzliche Tools erforderlich.

- Entwickelt für Security- und Engineering-Teams: Mit Aikido Security sind alle zufrieden. Ihre Security-Teams erhalten die benötigte Transparenz und Governance. Engineering-Teams erhalten klare, umsetzbare Erkenntnisse. Gemeinsam beheben sie Risiken, ohne die Bereitstellung zu verlangsamen.

- Echte Risikopriorisierung: Wenn Aikido Security Risiken entdeckt, werden Sie nicht nur benachrichtigt; denn nicht alle Risiken sind gleich. Aikido priorisiert Schwachstellen, die erreichbar und exponiert sind, was hilft, Alert Fatigue zu eliminieren.

- Agentenloser VM-Scan: Scannen Sie Ihre EC2-Instanzen auf Schwachstellen ohne Agenten, mit der Gewissheit, dass Ihre Daten niemals gespeichert oder ausgenutzt werden.

- Verbundene „Code-to-Cloud“-Abdeckung: Aikido Security verbindet Code, Cloud und Laufzeit in einem nahtlosen Workflow. Sie können mit dem Modul für (AWS IaC-Scan und Laufzeitschutz) beginnen und auf andere Module wie API-Sicherheit skalieren, um bei der Erweiterung einen tieferen Kontext zu erhalten.

- KI-gestützter AutoFix: Generiert Behebungsvorschläge direkt in Pull Requests, wodurch der Zeit- und Arbeitsaufwand für die Absicherung von Anwendungen erheblich reduziert wird.

- Entwicklerfreundliche Integrationen: Kommt mit über 100 Integrationen, sodass Engineering-Teams Sicherheitsprüfungen im Hintergrund ihres normalen Workflows durchführen können. Keine zusätzlichen Schritte oder „melden Sie sich bei x AWS-Dashboard an“-Unsinn.

- Transparente Preisgestaltung: Bietet einen vorhersehbaren Pauschalpreis ohne Benutzerbasierte Gebühren, wodurch es für Teams jeder Größe geeignet ist.

Ideale Anwendungsfälle:

Aikido eignet sich hervorragend für Start-ups, Scale-ups und große Unternehmen, die eine umfassende Sicherheitsplattform benötigen. Es bedient sowohl schnelllebige Entwicklungsteams als auch Security Leads, die eine breite Transparenz und umsetzbare Erkenntnisse benötigen.

Vorteile:

- Multi-Cloud-Unterstützung für eine zentrale Übersicht über alle Ihre Cloud-Ressourcen.

- Schnelle und einfache agentenlose Einrichtung, oft in wenigen Minuten abgeschlossen.

- Reduziert Rauschen und Alert Fatigue durch intelligentes Triaging.

- Kombiniert mehrere Sicherheitsebenen in einem einzigen Tool.

- Abbildung von Behebungsergebnissen auf Compliance-Standards wie SOC2 und ISO.

- Beinhaltet einen großzügigen kostenlosen Basistarif für Kernfunktionen.

Preise:

Ein kostenloser Basistarif ist mit unbegrenzten Repositorys und Benutzern verfügbar. Erweiterte Funktionen werden zu einem Pauschalpreis ab 300 $/Monat für 10 Benutzer angeboten.

Empfehlung:

Aikido Security ist eine starke Allround-Wahl für AWS-Sicherheit und überzeugt durch Entwickelnden-Erfahrung, umfassende Abdeckung und effektive Risikoreduzierung.

Aikido Security Bewertungen:

Aikido Security hat bei Gartner 4,9/5,0 und bei Capterra 4,7/5. Nachfolgend erfahren Sie, was AWS-Benutzer im AWS Marketplace sagen.

2. Amazon GuardDuty

Amazon GuardDuty ist ein nativer AWS-Dienst zur Bedrohungserkennung, der kontinuierlich bösartige Aktivitäten und unautorisiertes Verhalten überwacht. Er analysiert verschiedene AWS-Datenquellen wie VPC Flow Logs, CloudTrail logs und DNS-Logs mittels maschinellem Lernen, um potenzielle Bedrohungen zu identifizieren.

Wichtige Funktionen:

- Native AWS-Integration: Als AWS-Dienst bietet er eine nahtlose Integration und lässt sich einfach in einer gesamten Organisation aktivieren. Zu seinen Schutzfunktionen gehören:

- Compute-Schutz: Konzentriert sich auf den Schutz von EC2, EKS und Lambda.

- Speicherschutz: Unterstützt nur den Schutz von S3 und AWS Backup.

- Datenbankschutz: Zugeschnitten auf AWS RDS-Datenbanken

- Intelligente Bedrohungserkennung: Nutzt maschinelles Lernen und integrierte Bedrohungsaufklärung, um ungewöhnliche Aktivitäten wie kompromittierte EC2-Instanzen oder unautorisierte Zugriffe zu identifizieren.

- Umfassende Log-Analyse: Überwacht wichtige AWS-Datenquellen, ohne dass Agenten erforderlich sind, und bietet so eine umfassende Transparenz bei minimaler Leistungsbeeinträchtigung.

- Automatisierte Reaktion: Integriert sich mit Diensten wie AWS Lambda, um Workflows zur automatischen Behebung auszulösen.

Ideale Anwendungsfälle:

GuardDuty ist eine grundlegende Schicht für die Bedrohungserkennung für jede Organisation in AWS. Es ist besonders nützlich für Sicherheitsteams, die eine „Einrichten und Vergessen“-Überwachungslösung benötigen.

Vorteile:

- Extrem einfach zu aktivieren und zu verwalten.

- Kosteneffizient für den gebotenen Wert.

- Hochwirksam bei der Erkennung gängiger AWS-spezifischer Bedrohungen.

Nachteile:

- Es ist ein Erkennungstool, kein Präventions- oder Behebungstool. Sie müssen andere Dienste konfigurieren, um auf seine Ergebnisse zu reagieren.

- Konzentriert sich auf Laufzeitbedrohungen, nicht auf Schwachstellen vor der Bereitstellung.

Preise:

Pay-as-you-go, basierend auf dem Volumen der analysierten Logs und Daten. Eine 30-tägige kostenlose Testphase ist verfügbar.

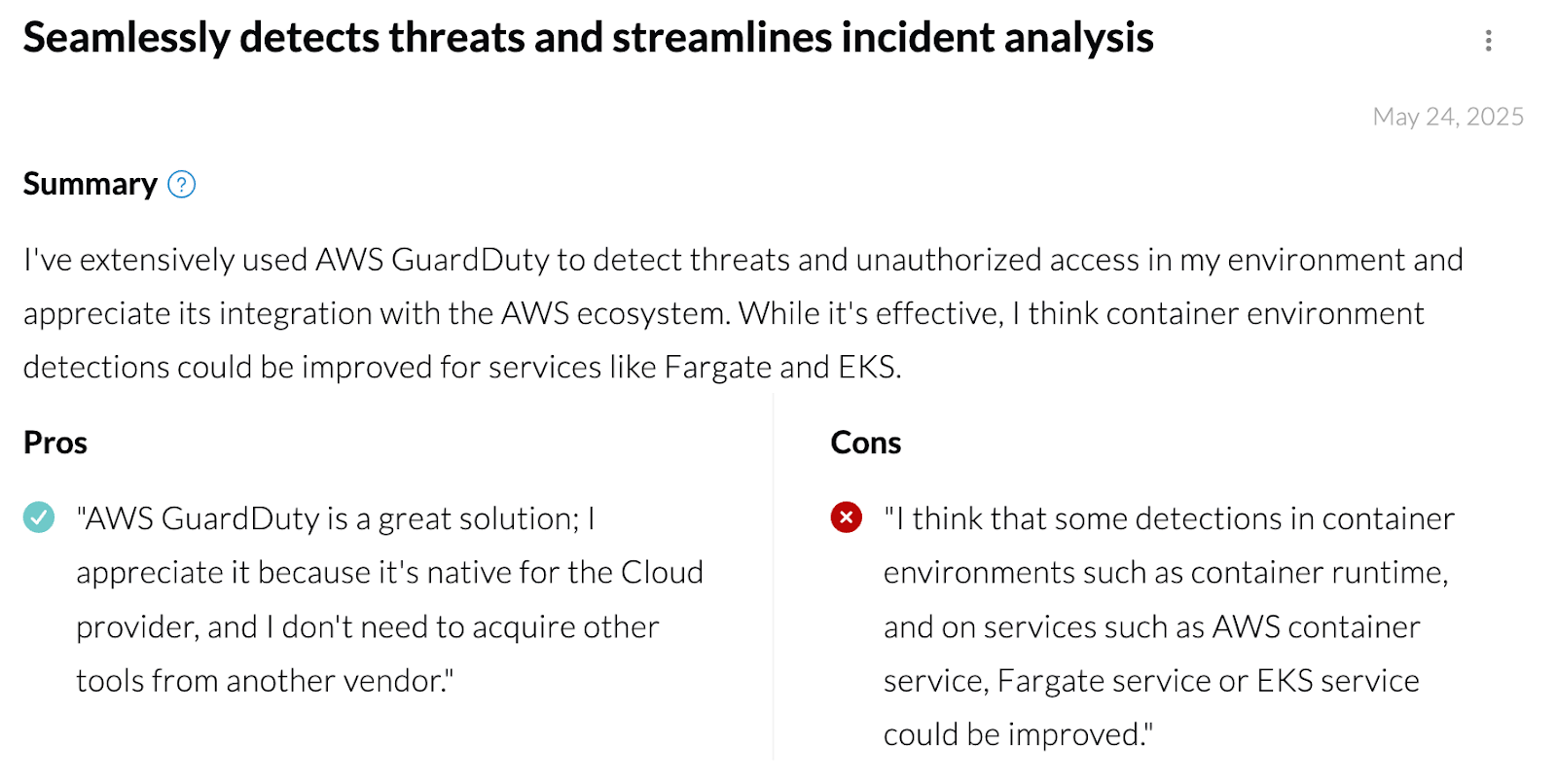

Amazon GuardDuty Bewertungen:

Weitere Rückmeldungen und Bewertungen finden Sie auf SourceForge und PeerSpot, um weitere Einblicke in die Funktionen von Amazon GuardDuty zu erhalten.

3. Wiz

Wiz bietet einen agentenlosen Ansatz für die Cloud-Sicherheit, der Full-Stack-Transparenz ermöglicht. Es verknüpft Sicherheitsbefunde über die gesamte Cloud-Umgebung hinweg, um eine grafikbasierte Risikoansicht zu erstellen, die Teams hilft, die kritischsten Probleme zu priorisieren.

Wichtige Funktionen:

- Agentenloses Scanning: Scannt den gesamten Cloud-Stack, ohne dass Agenten bereitgestellt werden müssen, was eine schnelle Bereitstellung und breite Abdeckung ermöglicht.

- Security Graph: Korreliert Risiken über verschiedene Schichten (Cloud, Netzwerk, Workload) hinweg, um toxische Kombinationen und Angriffspfade zu identifizieren.

- Umfassende Abdeckung: Bietet CSPM, CWPP, Schwachstellenmanagement und IaC-Scan in einer einzigen Plattform.

Ideale Anwendungsfälle:

Wiz ist ideal für große Unternehmen mit komplexen Cloud-Umgebungen, die tiefe Transparenz und eine kontextbezogene Risikopriorisierung benötigen.

Vorteile:

- Schnelles, agentenloses Bereitstellungsmodell.

- Security Graph bietet tiefe Einblicke in das Risiko.

- Vereinheitlichte Plattform vereinfacht das Tool-Management.

Nachteile:

- Wiz fehlt es an nativen IDE-Plugins, einer modernen Benutzeroberfläche, umsetzbaren Korrekturen und einer entwicklerfreundlichen UX.

- Die Preisgestaltung kann komplex und für kleinere Organisationen hoch sein.

- Das schiere Datenvolumen und die vielen False Positives können ohne ein dediziertes Sicherheitsteam überwältigend sein.

- Begrenzte Sicherheit auf Code-Ebene, da Wiz keine vollständige statische Codeanalyse anbietet und seine SCA nur eine Laufzeit-Erkennung ermöglicht.

Preise:

Kommerzielle, undurchsichtige kundenspezifische Preisgestaltung basierend auf Größe und Komplexität der Cloud-Umgebung.

Wiz Reviews:

Weitere Reviews zu Wiz finden Sie hier.

4. AWS Security Hub

Der AWS Security Hub ist die vereinheitlichte Sicherheitsoperationsplattform von AWS. Er bietet ein zentralisiertes Dashboard, das Ihre kritischen Sicherheitsprobleme priorisiert und Ihnen hilft, im großen Maßstab zu reagieren, um Ihre Umgebung zu schützen.

Der AWS Security Hub scannt Ihre Umgebung nicht selbst, sondern aggregiert, normalisiert und priorisiert Alerts von anderen AWS-Sicherheitsdiensten wie AWS Config, Amazon GuardDuty und IAM Access Analyzer.

Wichtige Funktionen:

- Vereinheitlicht AWS-Sicherheitsoperationen: Security Hub fungiert als zentrale Oberfläche (Single Pane of Glass) für AWS-native Sicherheit. Anstatt zwischen GuardDuty, Inspector, Config, Macie, IAM Access Analyzer und mehreren AWS-Konten zu wechseln, fasst Security Hub alle Ergebnisse in einem einzigen, vereinheitlichten Dashboard zusammen.

- Priorisierung basierend auf Risiken: Analysiert korrelierte Sicherheitsergebnisse mittels nahezu Echtzeit-Risikoanalysen, um zu bestimmen, welche Probleme eine sofortige Reaktion erfordern und welche nicht.

- Monitoring und Exposure Management: Kann potenzielle Exposures und Angriffspfade mithilfe von nahezu Echtzeit-Analysen identifizieren, um zu verstehen und zu visualisieren, wie zusammenhängende Bedrohungen, Schwachstellen und Fehlkonfigurationen kritische Ressourcen beeinträchtigen könnten, die eine sofortige Reaktion erfordern.

Ideale Anwendungsfälle:

- Umgebungen, die Ergebnisse aggregieren möchten, aber keine tiefgreifende Behebung benötigen

- Compliance-Teams, die kontinuierliche Prüfungen anhand AWS-spezifischer Best Practices benötigen

- Teams, die bereits auf einen reinen AWS-Sicherheits-Stack festgelegt sind

Vorteile:

- Vollständig native AWS-Erfahrung

- Einfache Aktivierung über mehrere Konten hinweg mittels AWS Organizations

- Keine Agents oder Infrastruktur-Overhead

- AWS Compliance-Mapping out-of-the-box

Nachteile:

- Kein direktes Scanning, da es vollständig auf andere AWS-Dienste angewiesen ist

- Kein Code-Scanning, keine Pre-Deploy-Checks oder Integrationen in den Entwickelnde-Workflow

- Keine umsetzbare Unterstützung zur Behebung über die reine Anleitung hinaus.

- Kann ein hohes Alarmvolumen mit vielen Fehlalarmen erzeugen

- Nur AWS. Keine Unterstützung für Multi-Cloud- oder SaaS-Umgebungen.

Preise:

- AWS Security Hub nutzt ein Pay-as-you-go-Modell, basierend auf der Anzahl der von Ihnen generierten Sicherheitsprüfungen und erfassten Findings.

- Bietet eine 30-tägige kostenlose Testphase

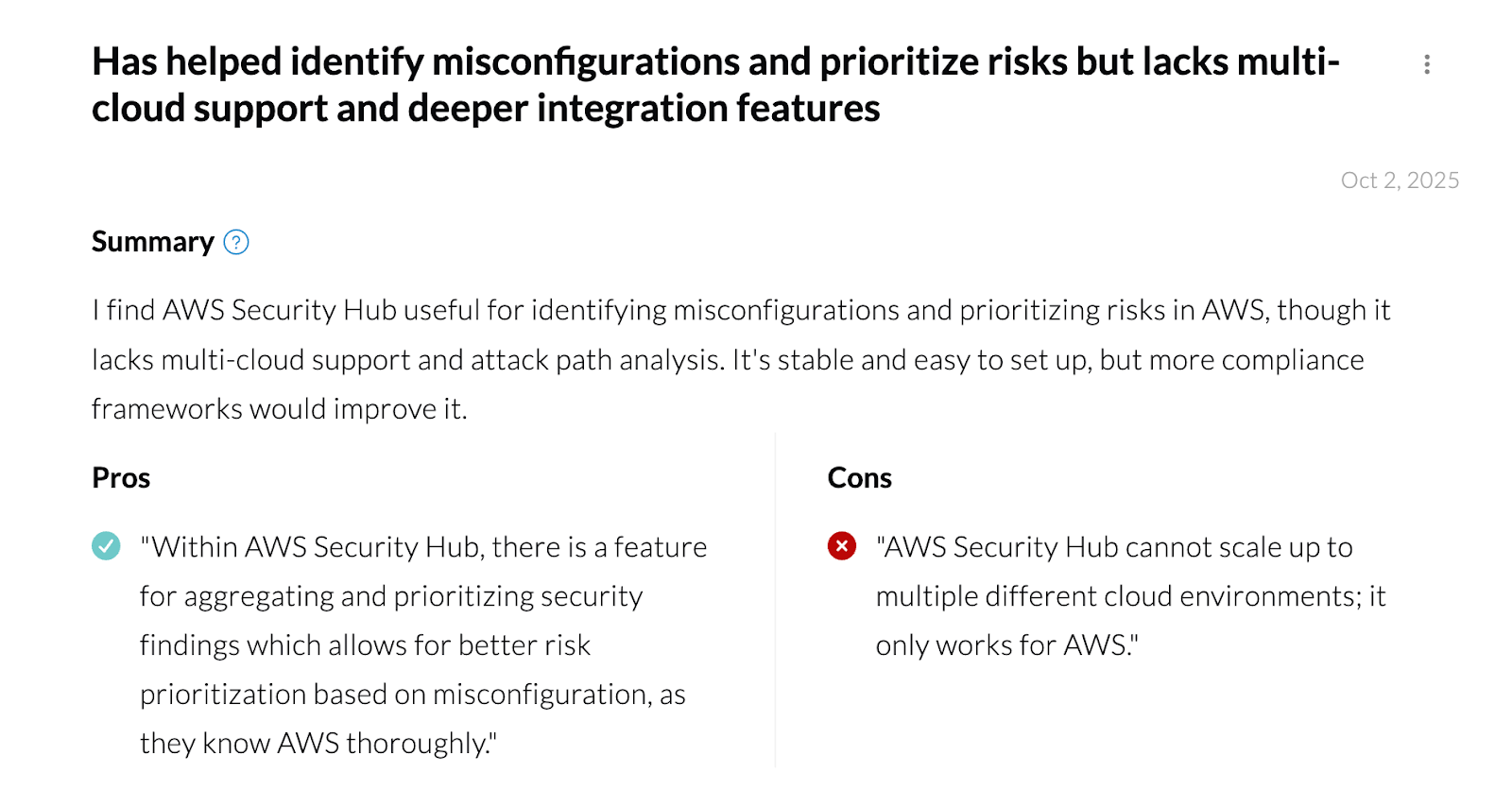

AWS Security Hub Bewertungen:

5. Orca Security

Orca Securitys agentenlose Cloud-Sicherheit nutzt ihre SideScanning™-Technologie. Sie liest den Laufzeit-Block-Speicher von Workloads out-of-band aus, um Schwachstellen, Malware, Fehlkonfigurationen und mehr ohne Leistungseinbußen zu erkennen.

Wichtige Funktionen:

- SideScanning™-Technologie: Bietet tiefe Einblicke in Workloads, ohne Code auf den Assets selbst bereitzustellen.

- Vereinheitlichter Risikokontext: Konsolidiert Ergebnisse aus der gesamten Cloud-Umgebung zu einer einzigen, priorisierten Risikoübersicht.

- Angriffspfadanalyse: Identifiziert und visualisiert, wie Angreifer verschiedene Schwachstellen miteinander verketten könnten, um Assets zu kompromittieren.

Ideale Anwendungsfälle:

Orca ist ideal für Organisationen, die eine schnelle, reibungslose Bereitstellung priorisieren und tiefe Workload-Transparenz in einer Multi-Cloud-Umgebung benötigen.

Vorteile:

- Schnell und einfach bereitzustellen.

- Keine Leistungseinbußen in Produktionsumgebungen.

- Bietet umfassende Transparenz über Cloud-Ressourcen.

- Multi-Cloud-Unterstützung

Nachteile:

- Die Abhängigkeit von Snapshot-Scans bedeutet, dass diese nicht in Echtzeit erfolgen, was die Erkennung bestimmter Bedrohungen verzögern könnte.

- Die Preisgestaltung kann bei Skalierung teuer werden

- Es scannt keinen Anwendungsquellcode

- Begrenzte Unterstützung über Cloud- und Laufzeitumgebungen hinaus

- Primär auf Unternehmen ausgerichtet

- Benutzer haben von Alarmmüdigkeit bei groß angelegter Datenerfassung berichtet.

Preise:

Kommerzielle, Asset-basierte Preisgestaltung.

Orca Security Bewertungen:

6. Lacework

Lacework ist eine datengesteuerte Sicherheitsplattform, die maschinelles Lernen und Verhaltensanalyse nutzt, um Bedrohungen zu erkennen. Sie erstellt eine Baseline normaler Aktivitäten in Ihrer AWS-Umgebung und macht Sie auf Abweichungen aufmerksam, was hilft, unbekannte Bedrohungen aufzudecken.

Hauptmerkmale & Stärken:

- Verhaltensanomalieerkennung: Konzentriert sich auf die Identifizierung anomaler Verhaltensweisen statt nur auf signaturbasierte Bedrohungen und bietet Schutz vor Zero-Day-Angriffen.

- Vereinigtes CSPM & CWPP: Kombiniert Cloud Security Posture Management mit Cloud Workload Protection für einen ganzheitlichen Blick auf das Risiko.

- Automatisierte Untersuchung: Bietet umfassenden Kontext für Alarme und hilft Sicherheitsteams, Vorfälle schneller zu untersuchen und darauf zu reagieren.

Ideale Anwendungsfälle:

Lacework eignet sich am besten für Organisationen, die über die traditionelle Sicherheitsüberwachung hinausgehen und einen datengesteuerten, verhaltensbasierten Ansatz zur Bedrohungserkennung verfolgen möchten.

Vorteile:

- Leistungsstark bei der Erkennung unbekannter und komplexer Bedrohungen.

- Reduziert Alarmrauschen durch die Konzentration auf Anomalien mit hoher Konfidenz.

- Starke Unterstützung für Container- und Kubernetes-Sicherheit.

- Multi-Cloud-Unterstützung

Nachteile:

- Die anfängliche Lernphase für die ML-Modelle kann Zeit in Anspruch nehmen.

- Erfordert mehr Sicherheitsexpertise zur effektiven Verwaltung im Vergleich zu einfacheren Tools.

- Unübersichtliche Benutzeroberfläche (UI)

- Installations-Agenten sind erforderlich, um auf alle Funktionen zuzugreifen.

Preise:

Individuelle kommerzielle Preisgestaltung.

Lacework Bewertungen:

7. Amazon Inspector

Amazon Inspector ist ein automatisierter Schwachstellenmanagement-Dienst, der kontinuierlich AWS-Workloads auf Software-Schwachstellen und unbeabsichtigte Netzwerkexposition scannt. Er integriert sich mit AWS Security Hub und Amazon EventBridge, um Ergebnisse zu zentralisieren und Reaktionen zu automatisieren.

Wichtige Funktionen:

- Kontinuierliches automatisiertes Scannen: Entdeckt und scannt automatisch EC2-Instanzen, Container-Images in ECR und Lambda-Funktionen.

- Risikobasierte Priorisierung: Ergebnisse werden mit Faktoren wie der Netzwerk-Erreichbarkeit korreliert, um einen kontextualisierten Risikowert zu liefern. Reduziert die durchschnittliche Zeit bis zur Behebung (MTTR).

- Native AWS-Integration: Integriert sich nahtlos in das AWS-Ökosystem für eine einfache Verwaltung und eine einheitliche Sicherheitsansicht.

Ideale Anwendungsfälle:

Inspector ist ideal für Teams, die eine einfache, native Lösung suchen, um das Schwachstellenmanagement für ihre zentralen AWS Compute Services zu automatisieren.

Vorteile:

- Einfach zu aktivieren und zu verwalten.

- Bietet kontinuierliches Scannen ohne manuelles Eingreifen.

- Kosteneffizient für automatisiertes Schwachstellenmanagement innerhalb von AWS.

Nachteile:

- Beschränkt auf AWS-Workloads (EC2, ECR, Lambda).

- Bietet keine umfassenderen CSPM-Funktionen.

Preise:

Basierend auf der Anzahl der Instanzen und Images, die für verschiedene Workloads gescannt werden, mit einer verfügbaren kostenlosen Testversion.

Amazon Inspector Bewertungen:

8. Check Point CloudGuard

Check Point CloudGuard ist eine Cloud-Sicherheitsplattform der Enterprise-Klasse, die umfassenden Schutz über mehrere Clouds hinweg bietet. Sie umfasst eine breite Palette von Funktionen, darunter CSPM, Netzwerksicherheit, Bedrohungsaufklärung und Workload-Schutz.

Wichtige Funktionen:

- Deep Security Capabilities: Bietet erweiterte Funktionen wie Bedrohungsprävention, High-Fidelity-Posture-Management und Netzwerksicherheits-Gateways.

- Compliance Automation: Hilft bei der Automatisierung der Compliance mit einer Vielzahl von regulatorischen Standards und Frameworks.

- Multi-Cloud Support: Bietet konsistentes Sicherheitsmanagement über AWS, Azure, Google Cloud und andere Plattformen hinweg.

Ideale Anwendungsfälle:

CloudGuard wurde für große Unternehmen mit komplexen Multi-Cloud-Umgebungen und strengen Compliance-Anforderungen entwickelt.

Vorteile:

- Umfassender Satz an Sicherheitsfunktionen.

- Starker Fokus auf Compliance und Governance.

- Vereinheitlichtes Management für komplexe, hybride Umgebungen.

Nachteile:

- Komplex in Konfiguration und Management.

- Einige seiner Funktionen erfordern Installations-Agents.

- Eher auf Sicherheitsteams ausgerichtet als entwicklerzentriert

- Umständliche Benutzeroberfläche

- Könnte für kleinere Organisationen oder Teams mit einfacheren Anforderungen überdimensioniert sein.

Preise:

- Kommerzielle, Asset-basierte Preisgestaltung.

- Pay-As-You-Go (PAYG)

- Bring Your Own License (BYOL)

- Unternehmensvereinbarungen

Check Point CloudGuard Bewertungen:

Wie wählt man das beste AWS Sicherheitstool für Ihre Organisation?

Angesichts der vielen AWS Sicherheitstools auf dem Markt hängt die Wahl des richtigen Tools von mehreren Faktoren ab, wie der Größe Ihres Teams, dem Budget, der Sicherheitsreife und mehr. Doch egal in welcher Phase sich Ihre Organisation befindet, stellen Sie sicher, dass Ihr AWS Cloud-Sicherheitstool in diesen vier Kernbereichen keine Kompromisse eingeht:

- Datenschutz: Ihr gewähltes Tool sollte Ihre Workloads, Konten und sensiblen Daten vor unbefugtem Zugriff über jede Ebene von AWS und darüber hinaus schützen. Es muss Folgendes ermöglichen:

- Verschlüsselung im Ruhezustand,

- Verschlüsselungsschlüsselverwaltung,

- Richtlinien zur Zugriffsbeschränkung.

- Erkennung von Datenoffenlegungsrisiken in S3, RDS, EBS, Backups.

Daten sind in der Regel die größte Beute für Angreifer. Stellen Sie sicher, dass Ihr Tool dies entsprechend behandelt.

- Identity & Access Management (IAM): Die meisten Sicherheitsverletzungen in AWS beginnen mit Identitätsmissbrauch oder überprivilegierten Rollen. Wählen Sie ein Tool, das Ihnen hilft, übermäßige Berechtigungen in Echtzeit zu erkennen und auch Maßnahmen zu ergreifen.

- End-to-End kontinuierliche Überwachung & Bedrohungserkennung: Eine vollständige Abdeckung Ihres SDLC, von Code bis zur Cloud, ist nicht verhandelbar. Ihr AWS-Sicherheitstool sollte nicht nur Ihre Cloud schützen, sondern auch Ihren Code in IDEs, Builds, Tests und zur Laufzeit. Es sollte auch einen 24/7-Support geben, und das Kundenservice-Team sollte allen Benutzern schnell bei der Lösung von Anfragen zur Verfügung stehen.

- Compliance & Datenschutz: Um AWS richtig abzusichern, müssen Sie über die nativen Tools hinausgehen. Es ist aber auch wichtig, dass Ihre Wahl Ihre Compliance- und Datenschutzanforderungen respektiert. Tools wie Aikido speichern beispielsweise niemals Ihren Code für SAST. Aikido verwendet ephemere Container für temporäre Scan-Umgebungen. Diese Container werden während der Scan-Aktivitäten gestartet, und nach der Analyse werden die Daten gelöscht und der Docker-Container beendet. Dieser Ansatz stellt sicher, dass sensible Daten sicher bleiben und nicht unnötig gespeichert werden, was den Best Practices im Daten-Datenschutzmanagement entspricht.

Fazit

Native AWS-Tools wie Amazon GuardDuty und Amazon Inspector sind hervorragende Ausgangspunkte für die grundlegende Bedrohungserkennung und das Schwachstellenmanagement.

Für Start-ups, Scale-ups und entwickelnde-zentrierte Organisationen ist jedoch ein Tool-Ansatz, der Maßnahmen über Warnmeldungen priorisiert, oft am effektivsten. Hier zeichnet sich Aikido Security aus.

Indem es AWS-Fehlkonfigurationen erkennen und beheben, Fehlalarme eliminieren und sich mit KI-gestützten Korrekturen in Entwickelnden-Workflows integrieren lässt, ermöglicht Aikido Teams, sichere Anwendungen reibungslos zu erstellen. Es begegnet direkt den häufigen Problemen der Tool-Zersplitterung und Alarmmüdigkeit, was es zu einer praktischen Wahl für die moderne Entwicklung macht.

Bereit, die Alarmmüdigkeit hinter sich zu lassen? Starten Sie Ihre kostenlose Testphase oder vereinbaren Sie noch heute eine Demo mit Aikido Security.

FAQ

Wie helfen AWS-Sicherheitstools beim Schutz von Daten und Anwendungen?

AWS-Sicherheitstools schützen Ihre Daten und Anwendungen durch die Kombination von kontinuierlicher Überwachung, granularen Zugriffskontrollen, Verschlüsselung und automatischer Bedrohungserkennung. Native Dienste wie IAM, CloudTrail, KMS und GuardDuty arbeiten zusammen, um das Prinzip der geringsten Rechte durchzusetzen, Aktivitäten zu verfolgen, sensible Daten zu sichern und Anomalien in Echtzeit zu identifizieren. Dieser geschichtete Ansatz reduziert die Angriffsfläche und gibt Teams gleichzeitig die nötige Transparenz, um schnell zu reagieren. Und für Organisationen, die eine zusätzliche Ebene der automatischen Überwachung wünschen, ergänzen moderne entwickelnde-zentrierte Plattformen wie Aikido Security diese nativen Schutzmaßnahmen nahtlos.

Warum ist es wichtig, AWS-Sicherheitstools beim Management von Cloud-Ressourcen einzusetzen?

Cloud-Umgebungen sind dynamisch, was bedeutet, dass eine traditionelle perimeterbasierte Sicherheit allein nicht ausreicht. AWS-Sicherheitstools betten den Schutz direkt in die Infrastruktur ein und stellen sicher, dass jeder API-Aufruf, jede Konfigurationsänderung und jede bereitgestellte Workload überwacht, validiert und gesichert wird. Durch die Nutzung dieser Dienste verhindern Organisationen Fehlkonfigurationen, erkennen Bedrohungen frühzeitig und wahren die Compliance, ohne die Innovation zu verlangsamen. Um diese Arbeit über mehrere Teams und Pipelines hinweg zu vereinfachen, bieten Lösungen wie Aikido Security eine zusätzliche Ebene an Klarheit und Automatisierung.

Welche AWS-Sicherheitsdienste sollte ich verwenden, um meine Cloud-Umgebung zu sichern?

Die Absicherung einer AWS-Umgebung umfasst typischerweise eine Kombination aus Identitätsmanagement, Netzwerkschutz, Datensicherheit, Workload-Überwachung und Compliance-Automatisierung. IAM und Organizations steuern den Zugriff; VPC, Security Groups und WAF schützen die Netzwerkgrenzen; KMS übernimmt die Verschlüsselung; GuardDuty, Inspector und Security Hub bieten kontinuierliche Bedrohungserkennung und Posture Management. Das beste Setup ist immer eine Mischung aus präventiven und detektiven Kontrollen, die zusammenwirken. Teams stärken dieses Fundament oft mit einheitlichen Sicherheitsplattformen wie Aikido Security, die alles in einem einzigen umsetzbaren Workflow zusammenführen.

Was ist das Modell der geteilten Verantwortung in der AWS-Sicherheit?

Das AWS Modell der geteilten Verantwortung teilt die Sicherheitsaufgaben zwischen AWS und dem Kunden auf. AWS sichert die zugrunde liegende physische Cloud-Infrastruktur, Hardware, Netzwerke und die Grundlagen der Managed Services. Kunden sind für die Sicherheit in der Cloud verantwortlich, einschließlich Identitätsmanagement, Konfigurationen, Datenschutz und Kontrollen auf Anwendungsebene. Das Verständnis dieser Grenze stellt sicher, dass Teams sich auf die Bereiche konzentrieren, in denen sie die volle Kontrolle haben. Viele Organisationen kombinieren dieses Modell mit Plattformen zur kontinuierlichen Posture-Überwachung wie Aikido Security, um sicherzustellen, dass nichts übersehen wird.

Wie integrieren sich AWS-Sicherheitstools in andere Cloud-Management-Dienste?

AWS-Sicherheitstools sind darauf ausgelegt, sich nativ in Management-, Überwachungs- und Automatisierungsdienste wie CloudWatch, Systems Manager, Organizations und EventBridge zu integrieren. Dies ermöglicht Teams, Reaktionen zu automatisieren, die Transparenz zu zentralisieren, Leitplanken durchzusetzen und die Behebung in Multi-Account-Umgebungen zu optimieren. Plattformen wie Aikido Security erweitern diese Integration, indem sie KI nutzen, um Ergebnisse zu konsolidieren, Rauschen zu reduzieren und nur die Warnmeldungen anzuzeigen, auf die Entwickelnde tatsächlich reagieren müssen.

Das könnte Sie auch interessieren:

- Top Multi Cloud Security Tools im Jahr 2026

- Die besten Cloud Security Posture Management (CSPM) Tools im Jahr 2026

- Die besten Tools für kontinuierliches Sicherheitsmonitoring im Jahr 2026

- Die 6 besten Tools für statische Codeanalyse wie Semgrep im Jahr 2026

- Die Top 10 KI-gestützten SAST-Tools im Jahr 2026

- Die Top 13 Code-Schwachstellen-Scanner im Jahr 2026

- Top 7 ASPM Tools im Jahr 2026