Schützen Sie jede Installation, ohne Ihre Entwickler auszubremsen

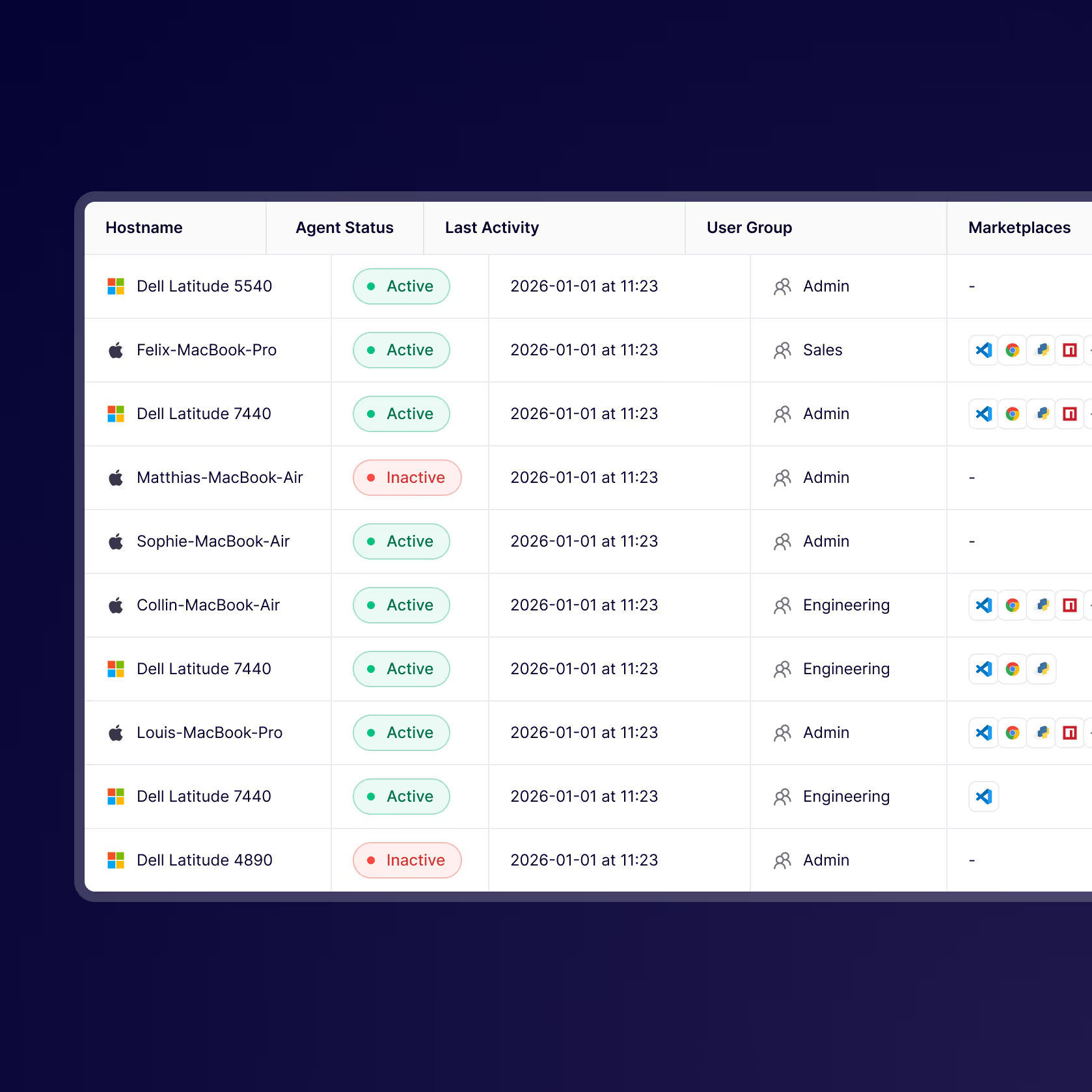

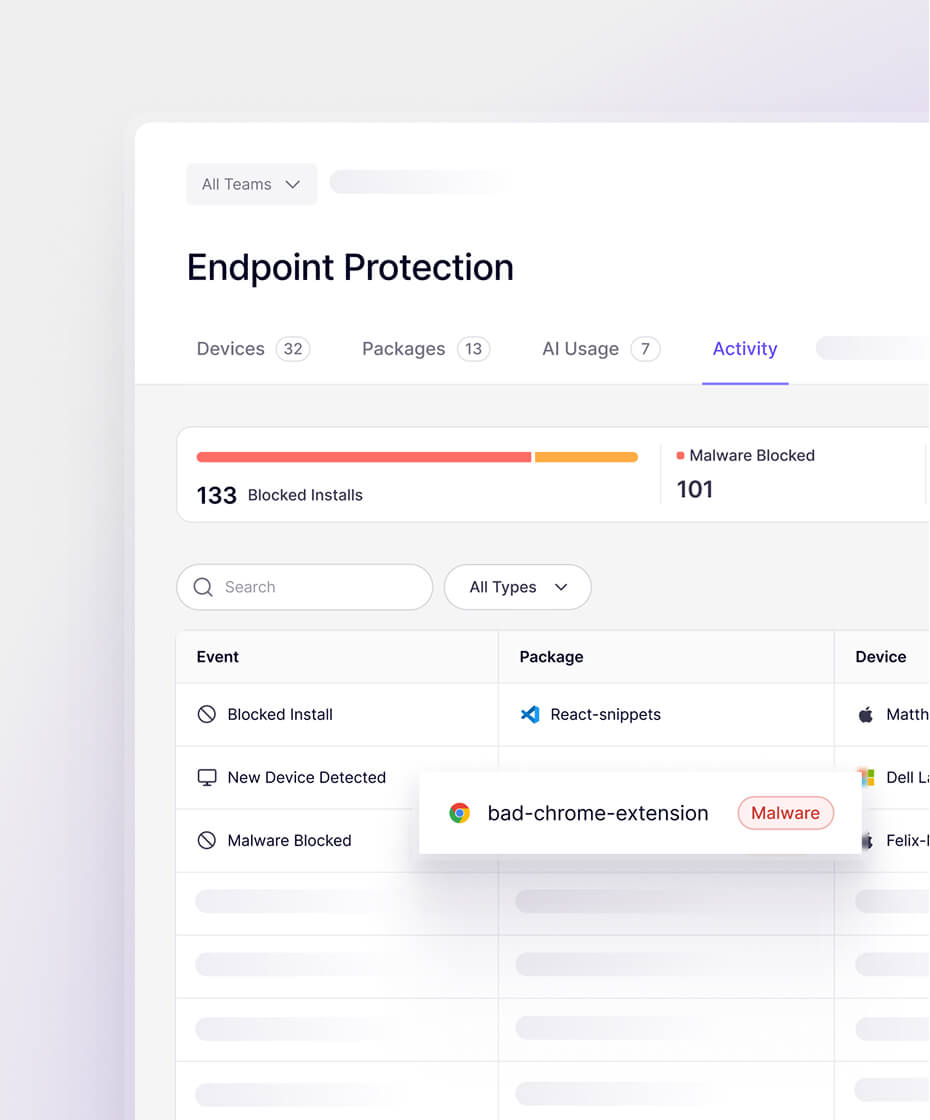

Blockieren Sie schädliche Browser-Erweiterungen, IDE-Plugins und Code-Bibliotheken. Mit „Device Protection“ erhalten Sie Einblick in die auf den Geräten Ihrer Entwickler installierten Softwarepakete und können diese kontrollieren.

.jpg)

Entwickelnde sind Angriffen ausgesetzt

Aikido Entwicklergeräte vor Lieferkettenangriffe

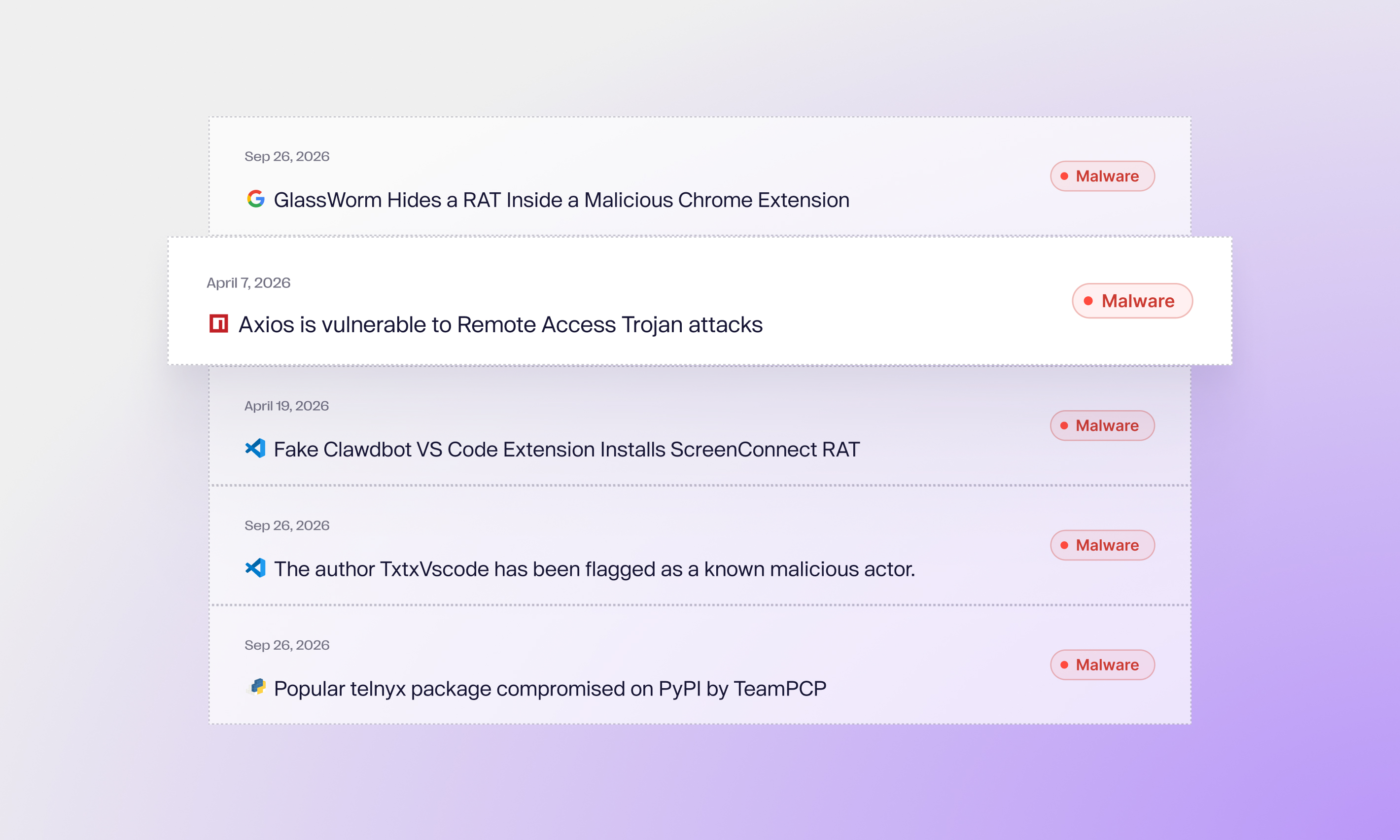

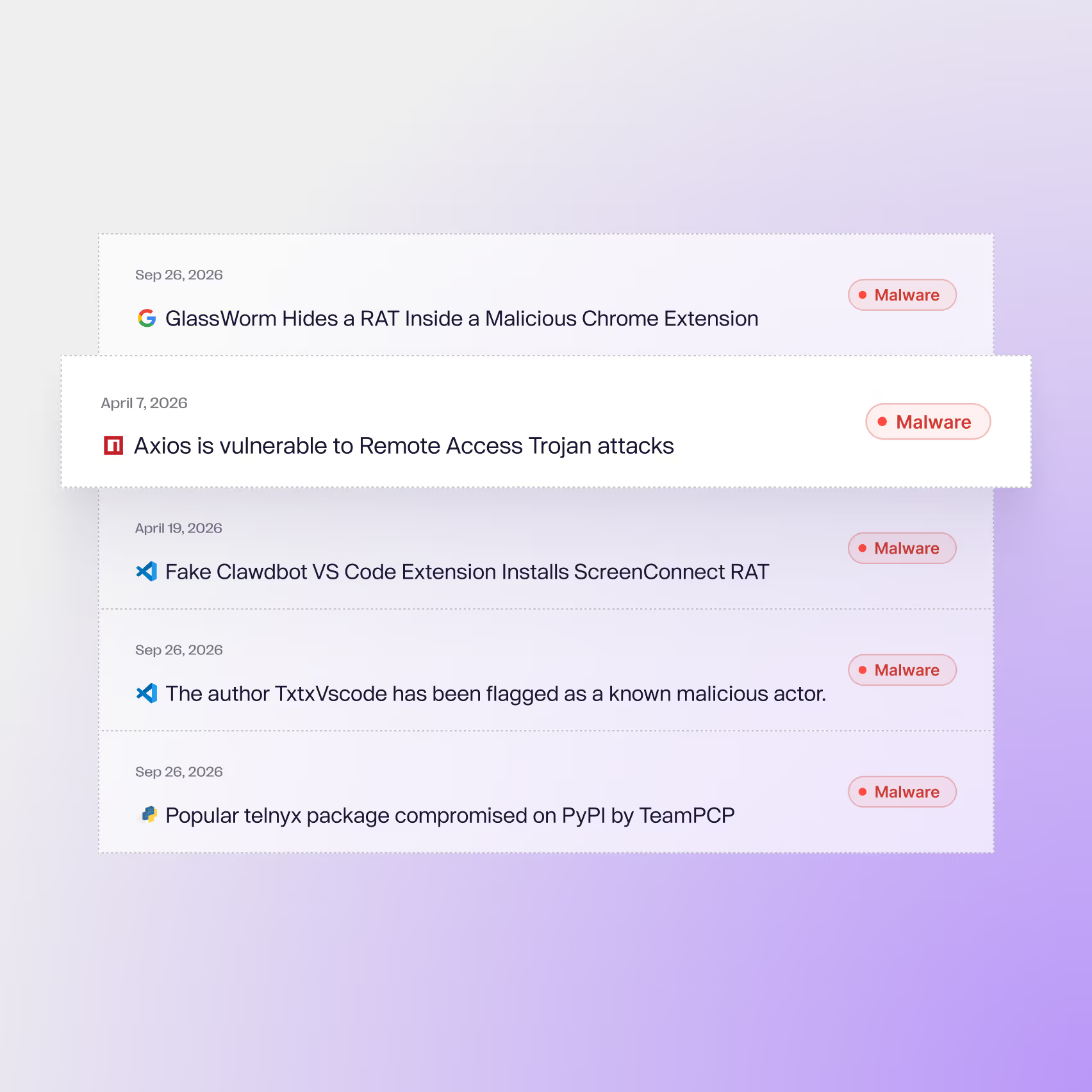

Entdecken Sie Risiken

Jedes Paket, jede Erweiterung, jedes Plug-in und jede Installation wird von Aikido überprüft. Sehen Sie nach, was auf jedem Rechner installiert ist.

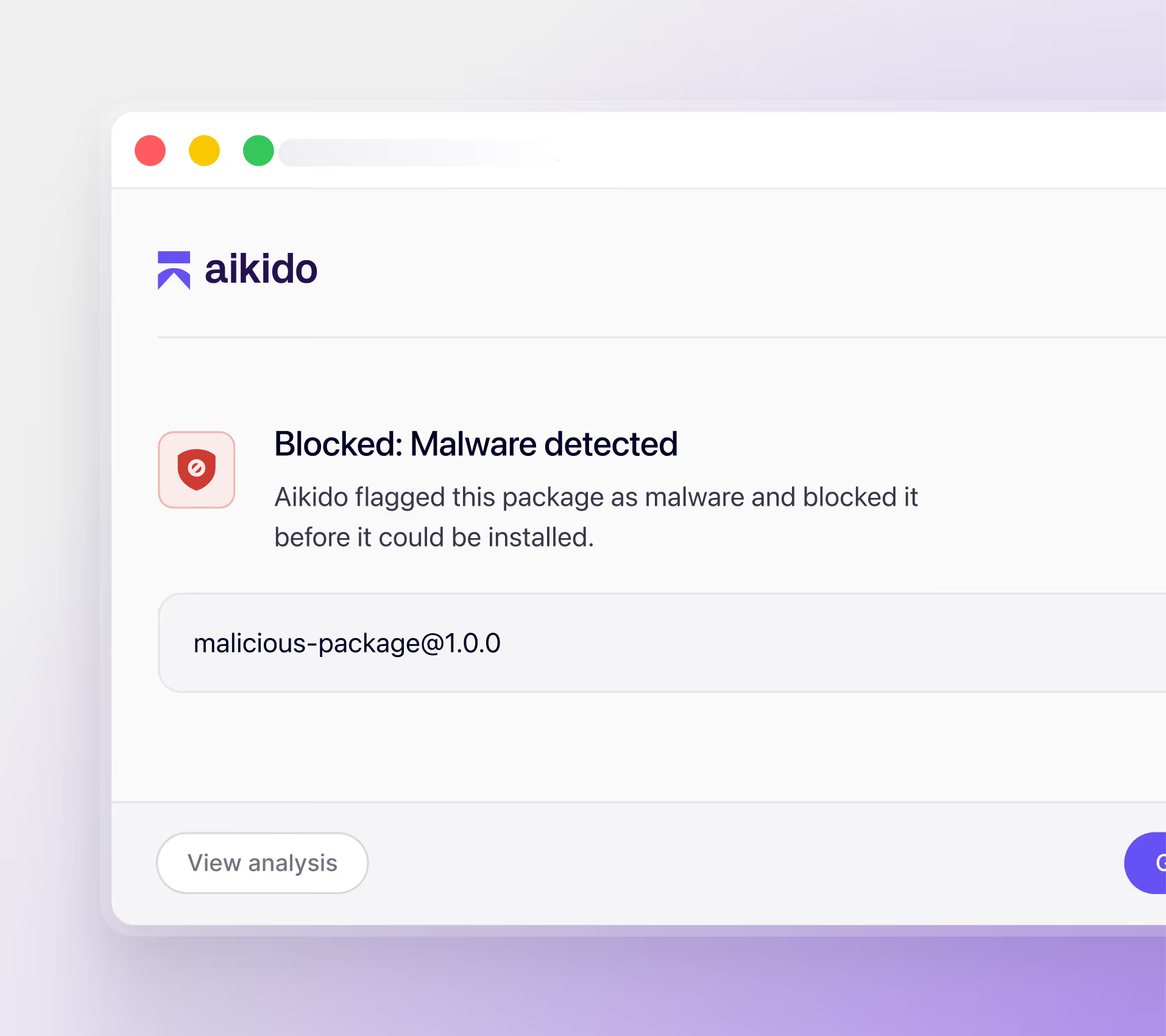

Angriffe verhindern

Schädliche Installationen werden blockiert, bevor sie das Gerät erreichen. Verhindern Sie Angriffe, bevor sie stattfinden.

Umfassende Abdeckung aller Entwickler-Ökosysteme

Paket-Registries

IDE- und Browser-Erweiterungen

KI-Tools & Modelle

„Es geht nicht mehr nur darum, dass Leute unsicheren Code in der Produktion einsetzen; schon bei der Installation werden ihre GitHub-Zugangsdaten offengelegt. Man braucht eine Lösung auf dem Gerät, die das verhindern kann, bevor etwas installiert wird – nicht erst, wenn es bereits im Einsatz ist. Aikido Protection ist ein echter Meilenstein.“

Gavin WilliamsTechnischer Leiter bei Omnea

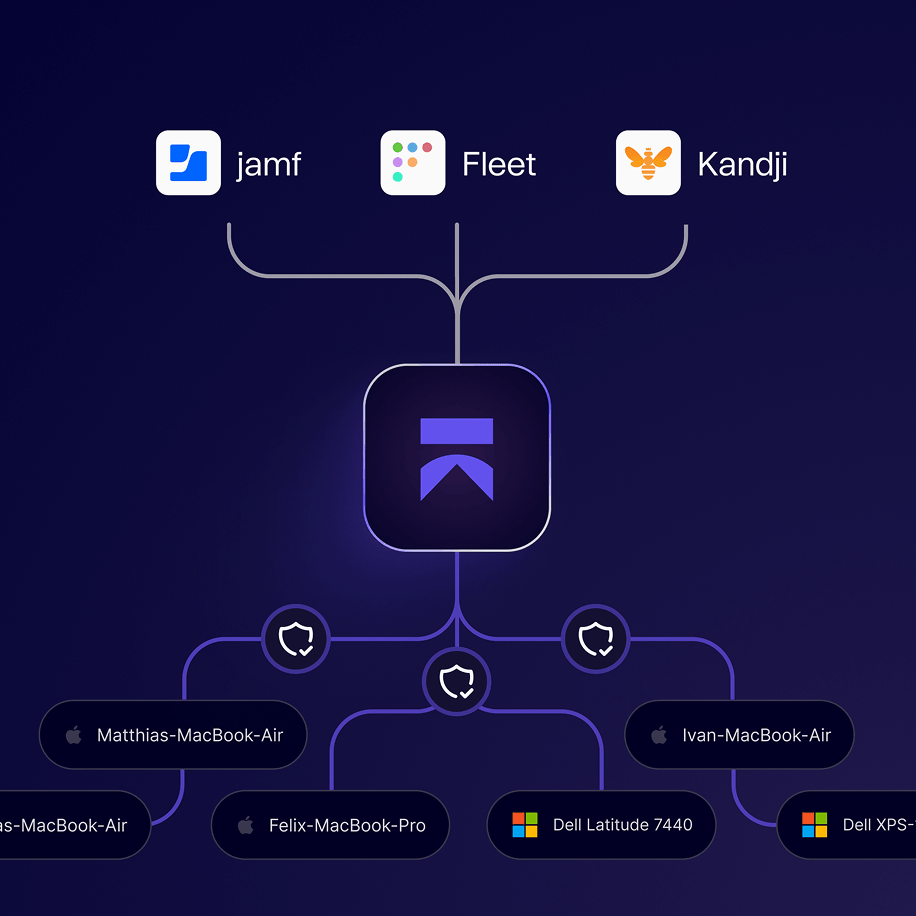

Die Steuereinheit lässt sich von einem einzigen Ort aus installieren

Malware-Blockierung in Echtzeit

Aikido erkennt und blockiert Malware Aikido , bevor sie auf das Gerät gelangt

Verwaltung von Erweiterungen

Überprüfen und verwalten Sie von Entwicklern installierte IDE- und Browser-Erweiterungen. Blockieren Sie schädliche Erweiterungen automatisch.

kontinuierliche Überwachung

Überprüfe jede Installation während und nach der Durchführung. Falls etwas schiefgeht, merkst du es.

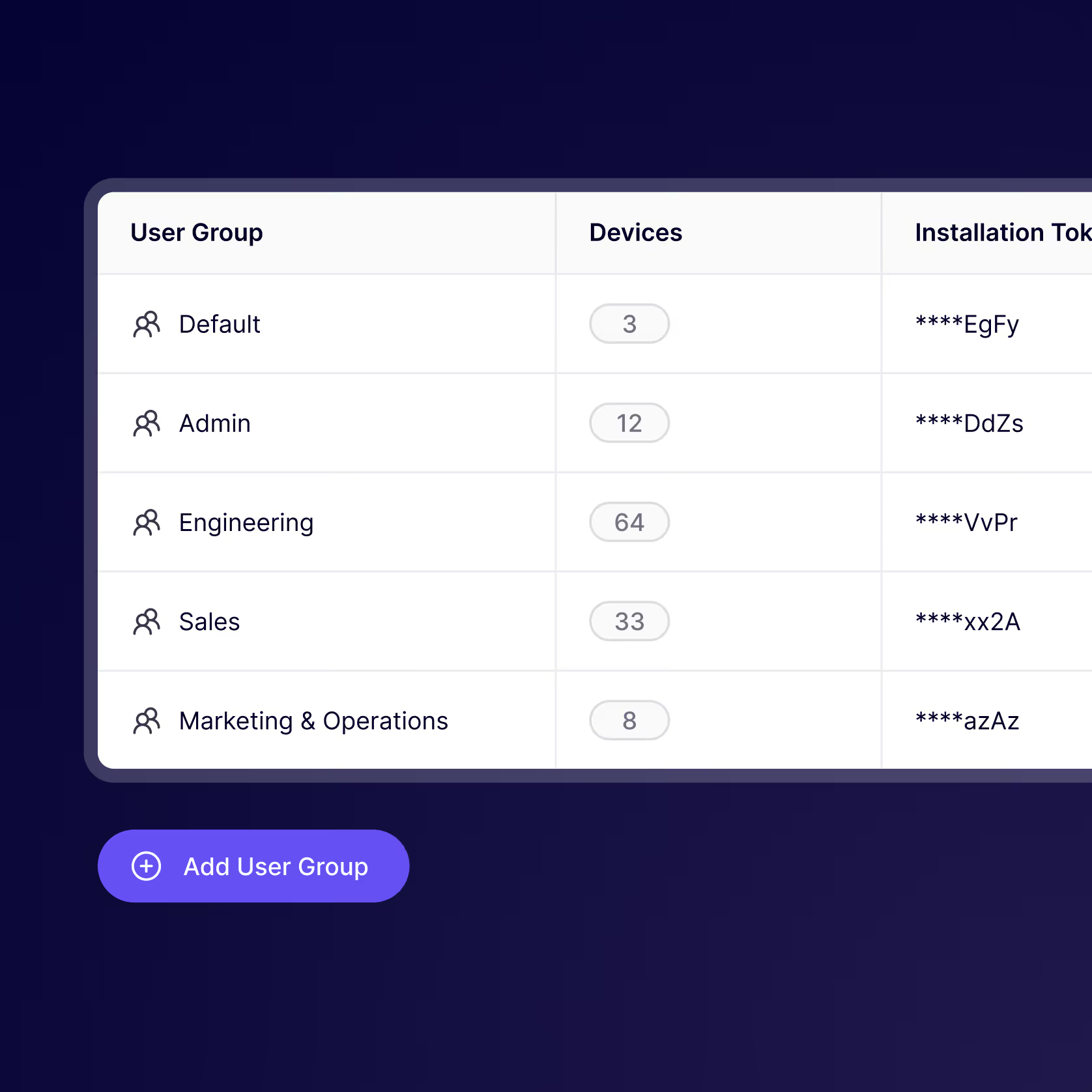

Gruppenbasierte Richtlinien

Legen Sie unterschiedliche Richtlinien für verschiedene Teams fest. Entwickler profitieren von Flexibilität, Sicherheitsteams von Kontrolle.

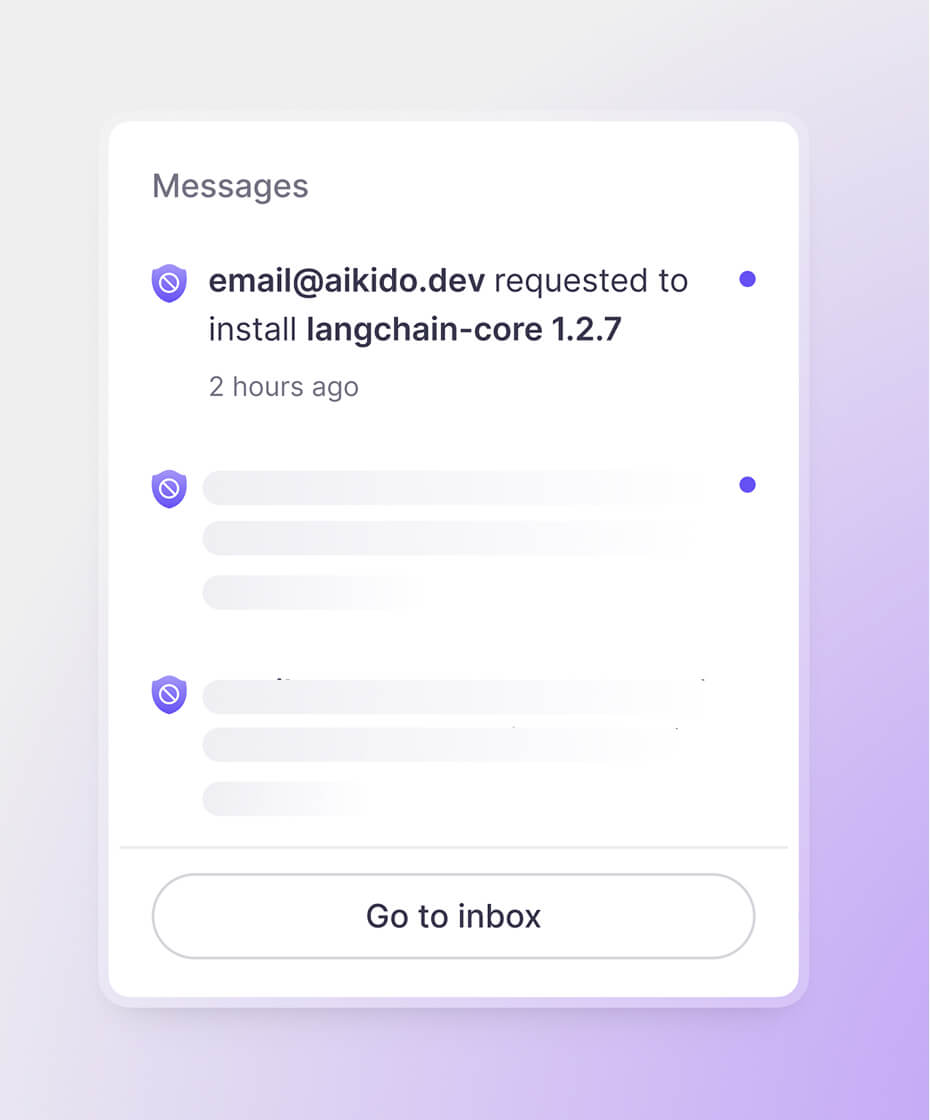

Antrags- und Genehmigungsablauf

Team-Anfragen zuweisen, Ausnahmen festlegen und neue Installationen mit einem Klick genehmigen

Massenaktionen

Mit einem Klick können Sie Richtlinien geräteübergreifend sperren, deinstallieren oder anpassen. Sie müssen nicht jedes einzelne Gerät einzeln suchen.

In wenigen Minuten einsatzbereit

Teams und Ökosysteme konfigurieren

Wählen Sie aus, welche Registries und Marktplätze überwacht werden sollen. Legen Sie das Mindestalter für Pakete fest, erstellen Sie Zulassungs- und Sperrlisten und richten Sie Genehmigungsworkflows ein. Wenden Sie unterschiedliche Regeln auf verschiedene Teams an.

Schütze jede Installation. Entwickle ohne Bedenken.

Entwickelnde sind besonders gefährdet – sichern Sie Ihre Geräte.

Häufig gestellte Fragen

Jedes Paket, das auf npm, PyPI und anderen Registries veröffentlicht wird, wird von Aikido automatisch mithilfe einer Kombination aus statischer Analyse, Verhaltensregeln und KI überprüft. Verdächtige Pakete werden markiert und vom internen Forschungsteam Aikido geprüft. Bestätigte Bedrohungen werden in Echtzeit an alle angeschlossenen Arbeitsplätze weitergeleitet. Einen Live-Überblick über unsere Erkennungen erhalten Sie im Aikido -Feed.

Aikido einen umfassenderen Schutz über viele Ökosysteme hinweg, während eine private Registrierungsstelle am besten geeignet ist, wenn Sie eine strenge Kontrolle innerhalb eines bestimmten Ökosystems benötigen.

Es fängt den HTTP-Datenverkehr auf Kernel-Ebene ab, einschließlich TLS-verschlüsselten Datenverkehrs, indem es eine lokale Zertifizierungsstelle hinzufügt, und ist so konzipiert, dass es in einer Kette mit anderen Lösungen zur Datenverkehrsprüfung zusammenarbeitet.

Weitere Informationen: https://help.aikido.dev/aikido-endpoint-protection/miscellaneous-aikido-endpoint/how-does-endpoint-protection-work

Aikido Endpoint operiert auf der Paket-, Erweiterungs- und KI-Ebene. Es ergänzt EDR, anstatt es zu ersetzen. EDR erkennt Bedrohungen, nachdem sie bereits ausgeführt werden. Aikido verhindert, dass sie überhaupt erst ausgeführt werden.

Netzwerkblöcke sind grob und leicht zu umgehen. Ein:e Entwickelnde mit einem persönlichen Hotspot kann sie vollständig umgehen. Aikido arbeitet auf Workstation-Ebene, pro Entwickelnde, pro Tool. Sie erhalten granulare Kontrolle und eine echte Audit-Trail.

Das Mindestalter für Pakete verzögert die Installationen kürzlich veröffentlichter Pakete. Der Standardwert beträgt 48 Stunden. Dies unterbindet einen gängigen Supply-Chain-Angriff. Ein Angreifer veröffentlicht bösartigen Code auf npm oder PyPI und versucht, Entwickelnde dazu zu bringen, ihn zu installieren, bevor die Community ihn kennzeichnen kann.

Wir erweitern unsere Abdeckung der Ökosysteme ständig. Die aktuelle Abdeckung findest du in der App oder in der Dokumentation.

Aikido überwacht den Traffic auf Workstation-Ebene, unabhängig davon, welches Konto ein/e Entwickelnde nutzt. Wenn ein Tool ausgehende Anrufe an einen KI-Dienst tätigt, sieht Aikido dies. Dies gilt sowohl für eine Unternehmenslizenz als auch für ein persönliches Konto.

Unterstützung für Windows und Linux wird im 2. Quartal 2026 verfügbar sein.

Herkömmliche Virenscanner wie Norton, McAfee und Crowdstrike überprüfen in erster Linie kompilierte Binärdateien auf bekannte Malware-Signaturen, während Aikido den Fokus auf die moderne, nicht-binäre Angriffsfläche legt, darunter JavaScript-Pakete, IDE-Erweiterungen, Browser-Plugins und Marktplätze für KI-Fähigkeiten. Diese im Klartext vorliegenden, interpretierten Artefakte können an herkömmlichen Scannern vorbeischlüpfen und dennoch mit uneingeschränktem Zugriff auf die Entwicklerumgebung und damit auch auf die Software-Lieferkette ausgeführt werden.