Sie möchten Ihre Anwendung absichern. Der beste Ausgangspunkt sind die Top 10 des Open Web Application Security Project (OWASP). Wie die Sicherheitsexpertin und Dozentin Tanya Janca im Secure Disclosure Podcast erklärt: „Es ist das beliebteste Projekt, das OWASP international durchführt – eine Liste der zehn größten Risiken für Webanwendungen.“ Sie erscheint alle vier Jahre und ist der maßgebliche Maßstab, an dem sich Sicherheitsteams weltweit orientieren, um ihre Abwehrmaßnahmen zu priorisieren. Dies sind die Schwachstellen, die Angreifer am häufigsten ausnutzen. Bleibt eine davon unentdeckt, haben Sie Angreifern eine offene Einladung ausgestellt.

Das Problem ist, dass die meisten Scanner nicht wirklich alle Bereiche abdecken. Manche prüfen nur laufende Anwendungen und übersehen alles, was in Ihrem Quellcode verborgen ist. Andere scannen nur Abhängigkeiten und lassen Ihre Infrastruktur außer Acht. Viele erzeugen so viele Fehlalarme, dass echte Probleme untergehen. Ein Scanner allein bedeutet nicht zwangsläufig, dass Sie auf der sicheren Seite sind.

76 % der Unternehmen führen wöchentlich oder noch häufiger umfangreiche Updates durch, 39 % sogar täglich. Je schneller Code bereitgestellt wird, desto größer ist die Angriffsfläche – und Angreifer halten mit dieser Entwicklung Schritt. Mit dem richtigen OWASP-Scanner sind Sie ihnen immer einen Schritt voraus. Nicht alle Scanner sind gleich aufgebaut, und diese Unterschiede sind entscheidend. In diesem Leitfaden werden die führenden OWASP-Scanner auf dem Markt vorgestellt, damit Sie eine fundierte Entscheidung treffen können.

Was sind die OWASP Top 10 ?

Hier ist die OWASP-Liste der zehn kritischsten Sicherheitsrisiken für Webanwendungen für das Jahr 2025:

- A01: fehlerhafte Zugriffskontrolle

- A02: Sicherheitsfehlkonfiguration

- A03: Fehler in der Software-Lieferkette

- A04: Kryptografische Fehler

- A05: Injection

- A06: Unsicheres Design

- A07: Authentifizierungsfehler

- A08: Fehler bei der Software- oder Datenintegrität

- A09: Fehler bei der Sicherheits-Protokollierung und -Alarmierung

- A10: Fehlerhafte Behandlung von Ausnahmezuständen

Wie funktionieren OWASP-Scanner?

Die meisten Scanner decken nicht die gesamte OWASP Top 10 einem einzigen Tool ab. Sie kombinieren mehrere Methoden, um dies zu erreichen, wobei jede Methode auf einen anderen Teil der Schwachstellenfläche abzielt. Bevor man sich für einen Scanner entscheidet, sollte man sich darüber im Klaren sein, welche Tools er tatsächlich umfasst und was jedes einzelne abdeckt:

- Statische Anwendungssicherheitstests SAST) analysieren den Quellcode, bevor die Anwendung überhaupt ausgeführt wird, und helfen dabei, Injektionen (A05), kryptografische Schwachstellen (A04), unsichere Designentscheidungen (A06), Authentifizierungsfehler (A07) sowie Verletzungen der Software- und Datenintegrität (A08) aufzudecken.

- Software-Kompositionsanalyse SCA) überprüft Abhängigkeiten von Drittanbietern auf bekannte Schwachstellen und bösartige Pakete und zielt damit direkt auf Schwachstellen in der Software-Lieferkette (A03) ab.

- Dynamische Anwendungssicherheitstests DAST) prüfen die laufende Anwendung auf Schwachstellen, die erst zur Laufzeit zutage treten, und decken dabei fehlerhafte Zugriffskontrolle A01), Sicherheitsfehlkonfiguration A02) und Injektionen (A05) ab, wobei sie SAST auf Codeebene ergänzen.

- Beim „Infrastructure as Code“ (IaC) -Scan werden Infrastrukturkonfigurationsdateien vor der Bereitstellung auf Fehlkonfigurationen überprüft, wobei der Schwerpunkt auf Sicherheitsfehlkonfiguration A02) liegt.

- Secrets deckt fest codierte Anmeldedaten und offengelegte API-Schlüssel in Ihrem Code auf und behebt damit eine der Hauptursachen für Authentifizierungsfehler (A07) und Schwachstellen in der Software-Lieferkette (A03).

- Pentests überprüfen reale Angriffspfade auf Ihre laufende Anwendung und stellen fest, welche Schwachstellen in allen zehn Kategorien tatsächlich ausnutzbar sind und nicht nur theoretisch bestehen.

- Die Bereiche „Sicherheitsprotokollierung“ (A09) und „Fehlerhafte Behandlung von Ausnahmebedingungen“ (A10) werden teilweise durch SAST abgedeckt, das unzureichende Protokollierungspraktiken und mangelhafte Fehlerbehandlung auf Codeebene erkennen kann. Eine vollständige Abdeckung wird zudem durch Laufzeitschutz und in einigen Fällen durch manuelle Überprüfungen gewährleistet.

Nachdem wir nun ein klares Bild davon haben, was erstklassige Scanner zu bieten haben, wollen wir uns ansehen, wie einige der führenden Anbieter im Vergleich abschneiden.

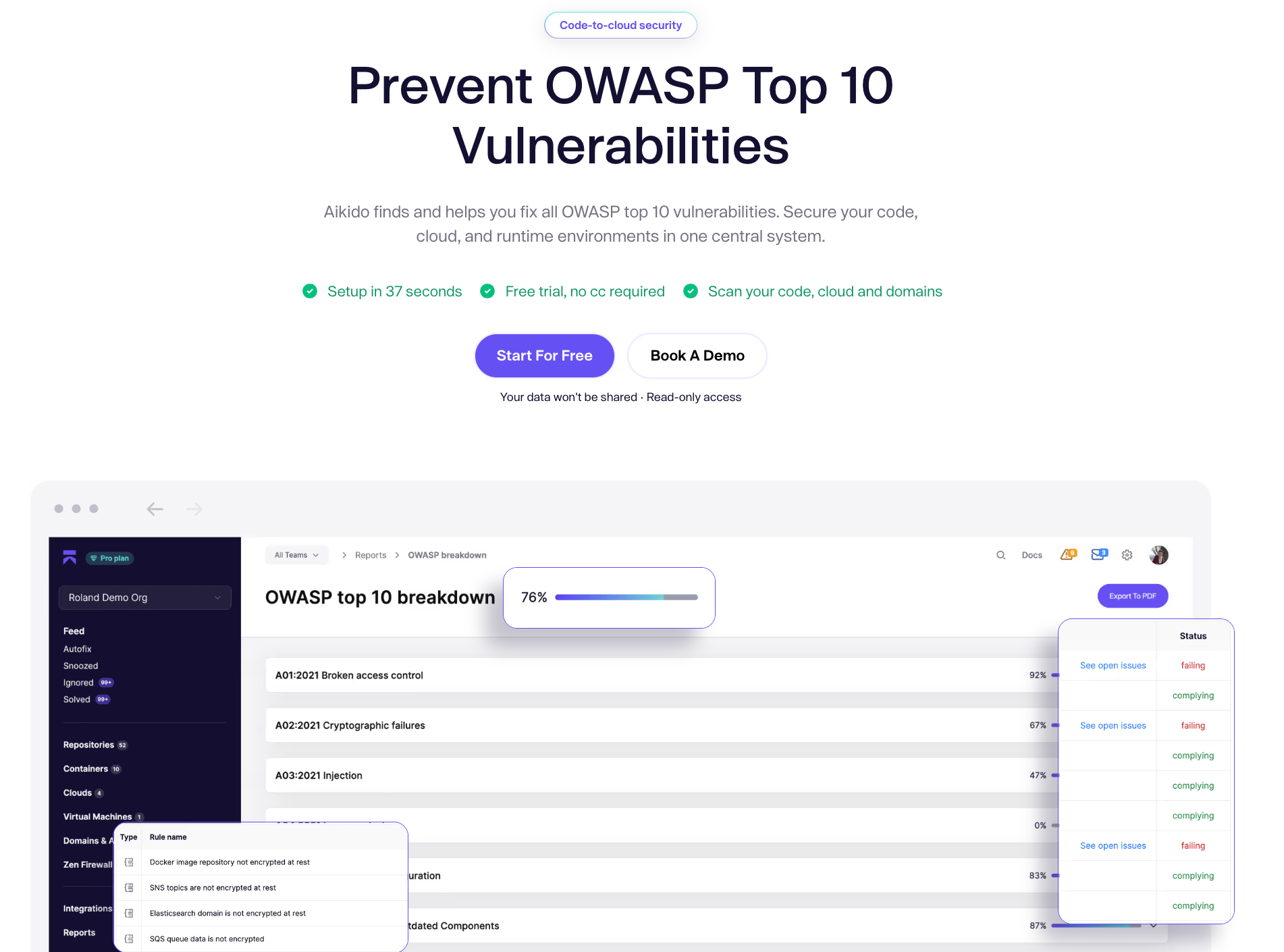

Aikido Security

Aikido der umfassendste OWASP-Scanner auf dem Markt. Im Gegensatz zu Tools, die nur einen Teil der Top 10 abdecken, Aikido SAST, SCA, DAST, secrets , Penetrationstests und IaC-Scan auf einer einzigen Plattform, sodass Unternehmen ihre Umgebung einfach scannen und einen Bericht erhalten können, um zu sehen, wie ihr Stack abschneidet.

Darüber hinaus bietet Aikido Bedrohungsaufklärung in Echtzeit und weist auf Schwachstellen in Open-Source-Paketen hin, die noch in keiner CVE-Datenbank erfasst sind. Und die Zen-Firewall blockiert kritische Injektionsangriffe und API-Missbrauch zur Laufzeit und deckt damit die Bereiche Sicherheitsprotokollierung (A09) und unsachgemäße Behandlung von Ausnahmebedingungen (A10) auf der Infrastruktur-Ebene ab.

Die Signalqualität ist genauso wichtig wie die Netzabdeckung. AutoTriage reduziert Fehlalarme um über 90 %, sodass Warnmeldungen tatsächlich aussagekräftig sind. Wenn ein echtes Problem auftritt, KI-Autofix einen merge-bereiten PR, sodass der Weg vom Fund bis zur Behebung so kurz wie möglich ist. Die Einrichtung dauert weniger als eine Minute, und DAST meisten DAST sind in unter zwei Minuten abgeschlossen, sodass sich die Sicherheit nahtlos in die Entwicklungspipeline einfügt, anstatt sie zu verlangsamen.

KI-Penetrationstests überprüfen reale Angriffspfade auf Ihre laufende Anwendung und bestätigen, welche Schwachstellen tatsächlich ausnutzbar sind und nicht nur theoretisch vorhanden. Während andere Scanner potenzielle Probleme aufzeigen, werden diese durch Penetrationstests nachgewiesen.

Aikido genießt das Vertrauen von über 100.000 Teams und Aikido OWASP-Abdeckung auf Unternehmensniveau zu einem Preis, der für Teams jeder Größe erschwinglich ist.

{{cta}}

Schlüsselfunktionen

- DAST, SAST, SCA und IaC auf einer Plattform

- Aikido – Bedrohungsaufklärung in Echtzeit

- AutoTriage mit einer Reduzierung der Fehlalarme um über 90 %

- KI-Autofix zusammenführungsfähigen PRs

- Zen-Firewall für Laufzeitschutz

- KI-Penetrationstests

- Integration von IDE und CI/CD

- Transparente Preisgestaltung + kostenlose Basisversion

- Vielfältige Entwickelnde

ZAP

ZAP ein kostenloses DAST , das ursprünglich im Rahmen von OWASP entwickelt wurde und nun unter der Schirmherrschaft Checkmarx Checkmarx als ZAP Checkmarx weitergeführt wird. Da es kostenlos und Open Source ist, erfreut es sich bei Einzelentwicklern und kleinen Entwicklerteams großer Beliebtheit. Aus eben diesem Grund ZAP als OWASP-Scanner jedoch einige nennenswerte Einschränkungen ZAP .

Wenn nur DAST verwendet werden, ohne SAST Überprüfung des Codes und SCA Überprüfung der Bibliotheken, ZAP zuverlässig alle in den OWASP Top 10 aufgeführten Probleme aufdecken. Die Implementierung ZAP Frontend kann ein zeit- und arbeitsaufwändiger Prozess sein. Im Backend erschweren Fehlalarme es, die Ergebnisse in sinnvolle Sicherheitsverbesserungen umzusetzen.

Die niedrige Einstiegshürde ZAP für Entwickler ZAP die schnelle Einblicke benötigen. Für alle, die effiziente Scans, zuverlässige Ergebnisse oder eine Lösung benötigen, die für größere Teams und kommerzielle Produkte geeignet ist, ZAP jedoch viel zu wünschen ZAP .

Schlüsselfunktionen

- In erster Linie DAST

- Passives und aktives Scannen

- Manuelle Proxy-Einrichtung/Abfangfunktion

- CI/CD-Integration über CLI/Docker

- Kostenlos und Open Source

Burp Suite

Burp Suite eine der führenden DAST auf dem Markt, genießt jedoch nicht denselben Ruf wie ein OWASP-Scanner.

DAST eignen sich hervorragend zur Erkennung von Schwachstellen zur Laufzeit. Sie können jedoch keine Probleme im Code selbst aufdecken, wie beispielsweise fest codierte secrets, unsichere Praktiken und Logikfehler. Daher Burp Suite DAST wie Burp Suite einige der Schwachstellen aus den OWASP Top 10 nicht erkennen. Um diese zu finden, sind zusätzliche Tools erforderlich, die in Burp Suite nicht enthalten sind Burp Suite ein Verfahren zur Zusammenführung der Ergebnisse verschiedener Scanner.

Ein weiteres Merkmal von Burp Suite sowohl als Stärke als auch als Schwäche gilt, ist die Ausrichtung des Produkts auf Sicherheitsteams. Es eignet sich gut für Sicherheitsexperten, die über Erfahrung und Fachwissen im Bereich der Absicherung von Webanwendungen verfügen. Die komplexe Benutzeroberfläche ist hingegen weniger geeignet für Entwickler, die sich neben anderen Aufgaben auch noch um die Sicherheit kümmern müssen.

Burp Suite gut als DAST , weist jedoch als OWASP-Scanner erhebliche Einschränkungen auf und reicht als umfassende Lösung für die Anwendungssicherheit nicht aus.

Schlüsselfunktionen

- In erster Linie ein DAST

- CI/CD-Integration

- Community- (kostenlos), Professional- und Enterprise-Edition

- Schwerpunkt auf manuellen Tests

- Entwickelt für Sicherheitsteams

Invicti

Invicti eine umfassende Plattform für die Sicherheit von Webanwendungen, die unter anderem DAST, SAST, IAST, SCA, API-Sicherheit, secrets und ASPM umfasst, um unter anderem auf OWASP-Schwachstellen zu prüfen. Die Plattform verfügt über beeindruckende Funktionen und genießt bei Entwicklern einen guten Ruf, doch ist Invicti nicht für alle oder gar die meisten Entwicklungsteams die richtige Wahl.

Die Funktionen eignen sich für große und komplexe Webanwendungen, was sich auch in der Preisgestaltung widerspiegelt. Invicti drei Tarife Invicti (Essentials, Professional und Ultimate). Zwar Invicti eine kostenlose „Proof-of-Concept“-Lizenz Invicti , doch sind die Funktionen im Vergleich zu anderen kostenlosen oder Freemium-Optionen auf dem Markt eingeschränkt. Einige Nutzer weisen zudem darauf hin, dass die Scan-Geschwindigkeit bei größeren Anwendungen langsam sein kann (typische Scans dauern 8 bis 10 Stunden).

Invicti eine Überlegung Invicti für große Unternehmen, deren Schwerpunkt stark auf der Sicherheit von Webanwendungen liegt. Für alle anderen, einschließlich Unternehmen, die den gesamten Softwareentwicklungszyklus mit einer einzigen Lösung absichern möchten, sollten andere Optionen in Betracht gezogen werden.

Schlüsselfunktionen

- DAST, SAST, IAST und SCA

- Proof-based Scanning

- REST und GraphQL sowie das Scannen von SOAP-APIs

- ASPM-Funktionen

- Compliance-Reporting

- CI/CD-Integration

Nikto

Nikto ist ein kostenloser Open-Source-Webserver-Scanner, der auf 8.000 potenziell gefährliche Dateien, veraltete Softwareversionen und Fehlkonfigurationen des Servers prüfen kann. Er ist schnell, leicht zugänglich und wird häufig als Tool für die erste Erkundung eingesetzt. Er ist jedoch kein Ersatz für ein umfassendes OWASP-Scanning.

Ein Scan mit Nikto deckt nicht alle Schwachstellen der OWASP Top 10 auf. Aufgrund des serverseitigen Ansatzes werden Fehler in der Anwendungslogik wie SQL-Injections und XSS-Angriffe nicht erkannt. Da das Tool auf einem musterbasierten Ansatz beruht, liefert es zudem eine große Anzahl von Fehlalarmen, und es verfügt über keine grafische Benutzeroberfläche zur Darstellung der Ergebnisse.

Nikto kann eine nützliche Ergänzung zu anderen Webanwendungs-Scannern sein, zumal es kostenlos und benutzerfreundlich ist. Einzelentwickler sollten vielleicht schon früh in der Entwicklungsphase einen Scan durchführen, um häufige Probleme aufzudecken. Für die meisten Entwicklungsteams reicht Nikto jedoch nicht aus, um OWASP-Scans durchzuführen oder eine umfassende Anwendungssicherheit zu gewährleisten.

Schlüsselfunktionen

- Webserver-Scanner für die Befehlszeile

- Kostenlos und Open Source

- CI/CD-Integration über Docker

- Verschiedene Berichtsformate

- Modulare Architektur

Snyk

Snyk zu einem der bekanntesten Unternehmen im Bereich Anwendungssicherheit entwickelt, was sowohl Vor- als auch Nachteile mit sich bringen kann. Die für OWASP-Scans erforderlichen Tools wie SCA, SAST und DAST alle bei Snyk erhältlich Snyk genießen bei Entwicklern hohes Ansehen. Allerdings sind sie mit hohen Kosten verbunden.

Snyk kostet mehr (in manchen Fällen sogar deutlich mehr) als die meisten anderen Optionen auf dieser Liste. Und obwohl dieser Preis für Anwendungssicherheitstools spricht, die über den Rahmen von OWASP hinausgehen, gibt es doch einige nennenswerte Lücken wie Cloud Posture Management (CSPM) und eine In-App-Firewall. Trotz der hohen Kosten Snyk wegen einer hohen Falsch-Positiv-Rate und einer unübersichtlichen Benutzeroberfläche kritisiert.

Entwickler, die leistungsstarke SCA SAST benötigen, sollten Snyk in Betracht ziehen. Diese Funktionen sind jedoch mit erheblichen Kosten verbunden, und eine vergleichbare Abdeckung ist auch anderswo erhältlich – ohne das Preismodell pro Entwickler und ohne die Notwendigkeit, für jeden Scan-Typ separate Module hinzuzubuchen. Wer eine umfassendere OWASP-Abdeckung, weniger Fehlalarme und eine transparentere Preisstruktur sucht, sollte sich anderweitig umsehen.

Schlüsselfunktionen

- DAST, SAST und SCA

- CI/CD-Integration

- Risikobewertung

- Automatisierte Korrekturmaßnahmen

- Kostenlose Basisversion und kostenpflichtige Tarife

Anbietervergleich

Wählen Sie einen Scanner, der tatsächlich die Top 10 abdeckt

Zwar gibt es auf dem Markt zahlreiche leistungsfähige und überzeugende Lösungen für die Anwendungssicherheit, doch OWASP-Scanner, die die Top-10-Schwachstellen umfassend abdecken, sind eher selten. Von denjenigen, die tatsächlich eine vollständige Abdeckung bieten, haben die meisten einen Haken: hohe Kosten, Eignung nur für Großunternehmen, zahlreiche Fehlalarme oder ineffiziente Workflows zur Behebung der Schwachstellen.

Aikido erster Stelle der Liste der besten OWASP-Scanner, da es alle diese Kriterien erfüllt. Es vereint SAST, SCA, DAST, IaC-Scan, Bedrohungsaufklärung und KI-gestützte Fehlerbehebung in einer einzigen Plattform, die auf die tatsächlichen Arbeitsabläufe von Entwicklern zugeschnitten ist – und das zu einem Preis, der auch für kleine Teams und mittelständische Unternehmen erschwinglich ist.

OWASP-Scanner sind für Entwickler heutzutage unverzichtbar. Aikido es auch.

{{walkthrough}}

Häufig gestellte Fragen zum OWASP-Scanner

Was ist ein OWASP-Scanner? Ein OWASP-Scanner ist ein Sicherheitstool, das Ihre Anwendung anhand der OWASP Top 10 überprüft – der branchenweit maßgeblichen Liste der kritischsten Sicherheitsrisiken für Webanwendungen. Die meisten Scanner kombinieren mehrere Methoden, darunter SAST, SCA, DAST und secrets , um die gesamte Liste abzudecken.

Benötige ich mehr als ein Tool, um die gesamte OWASP Top 10 abzudecken? Bei den meisten Scannern ist dies der Fall . Scanner, DAST, wie ZAP Burp Suite Schwachstellen, die nur im Quellcode oder in Abhängigkeiten auftreten. Eine vollständige Abdeckung erfordert in der Regel eine Plattform, die mehrere Scan-Methoden in einer einzigen Lösung vereint.

Wie oft sollte ich OWASP-Scans durchführen? So regelmäßig wie möglich. Da 76 % der Unternehmen Updates wöchentlich oder noch häufiger bereitstellen, entstehen durch nur gelegentliche Scans Sicherheitslücken. Der beste Scanner ist einer, der sich in Ihre CI/CD-Pipeline integrieren lässt und bei jedem Build automatisch ausgeführt wird.

Was ist der Unterschied zwischen SAST DAST? SAST Ihren Quellcode, bevor die Anwendung ausgeführt wird, und deckt so Probleme wie fest codierte secrets unsichere Logik bereits in einer frühen Entwicklungsphase auf. DAST die laufende Anwendung und findet Schwachstellen, die erst zur Laufzeit zutage treten, wie beispielsweise fehlerhafte Zugriffskontrolle Fehlkonfigurationen. Für eine umfassende OWASP-Abdeckung sind beide erforderlich.

Warum sind Fehlalarme bei OWASP-Scans von Bedeutung? Eine hohe Fehlalarmquote bedeutet, dass Entwickler Zeit damit verbringen, Probleme zu untersuchen, die gar nicht existieren. Dies untergräbt das Vertrauen in das Tool und führt zu einer Alarmmüdigkeit. Wenn Warnmeldungen an Aussagekraft verlieren, werden echte Schwachstellen übersehen. Effektive Scanner wie Aikido automatisierte triage Fehlalarme zu reduzieren, sodass ein auftretendes Problem tatsächlich Beachtung verdient.

<script type="application/ld+json">

{

"@context": "https://schema.org",

"@graph": [

{

"@type": "WebPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"description": "A comprehensive comparison of the top OWASP scanners in 2026, covering how each tool maps to the OWASP Top 10, what scanning methods they use, and which solution delivers the most complete coverage for web application security teams.",

"inLanguage": "en-US",

"isPartOf": {

"@type": "WebSite",

"@id": "https://www.aikido.dev#website",

"url": "https://www.aikido.dev",

"name": "Aikido Security",

"publisher": {

"@id": "https://www.aikido.dev#organization"

}

},

"breadcrumb": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb"

},

"mainEntity": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article"

},

"speakable": {

"@type": "SpeakableSpecification",

"cssSelector": ["h1", "h2", ".article-intro"]

}

},

{

"@type": "BreadcrumbList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#breadcrumb",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Home",

"item": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "Blog",

"item": "https://www.aikido.dev/blog"

},

{

"@type": "ListItem",

"position": 3,

"name": "Top OWASP Scanners in 2026 for Web Application Security",

"item": "https://www.aikido.dev/blog/top-owasp-scanners"

}

]

},

{

"@type": "TechArticle",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#article",

"mainEntityOfPage": {

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#webpage"

},

"headline": "Top OWASP Scanners in 2026 for Web Application Security",

"alternativeHeadline": "Best OWASP Scanners in 2026: A Developer's Comparison Guide",

"description": "Most OWASP scanners don't actually cover the full Top 10. This guide compares the leading OWASP scanning tools in 2026 — including Aikido, ZAP, Burp Suite, Invicti, Nikto, and Snyk — evaluating each across SAST, SCA, DAST, secrets scanning, pentesting, IaC scanning, false positive rates, pricing, and overall OWASP Top 10 coverage. Includes a breakdown of how each scanning method maps to specific OWASP categories and a vendor comparison table.",

"url": "https://www.aikido.dev/blog/top-owasp-scanners",

"datePublished": "2026-05-06T00:00:00+00:00",

"dateModified": "2026-05-06T00:00:00+00:00",

"inLanguage": "en-US",

"author": {

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person"

},

"publisher": {

"@id": "https://www.aikido.dev#organization"

},

"image": {

"@type": "ImageObject",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#image",

"url": "https://www.aikido.dev/images/blog/top-owasp-scanners-2026.png",

"width": 1200,

"height": 630

},

"articleSection": "Application Security",

"timeRequired": "PT10M",

"proficiencyLevel": "Intermediate",

"keywords": [

"OWASP scanner",

"OWASP Top 10",

"best OWASP scanners 2026",

"web application security tools",

"SAST tools",

"SCA tools",

"DAST tools",

"secrets scanning",

"IaC scanning",

"application security testing",

"vulnerability scanning",

"false positive reduction",

"AI pentesting",

"developer security tools",

"Aikido Security",

"ZAP scanner",

"Burp Suite",

"Snyk",

"Invicti",

"Nikto",

"DevSecOps tools",

"CI/CD security"

],

"about": [

{

"@type": "Thing",

"name": "OWASP Top 10",

"description": "The Open Worldwide Application Security Project's ranked list of the ten most critical web application security risks, published every four years and used as the definitive benchmark by security teams worldwide.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "Web Application Security Scanning",

"description": "The practice of using automated tools to identify vulnerabilities in web applications by combining static analysis, dynamic testing, dependency scanning, and infrastructure checks."

},

{

"@type": "Thing",

"name": "Static Application Security Testing",

"description": "SAST analyzes application source code before it runs to detect vulnerabilities including injection flaws, cryptographic failures, insecure design patterns, authentication weaknesses, and data integrity issues.",

"sameAs": "https://en.wikipedia.org/wiki/Static_application_security_testing"

},

{

"@type": "Thing",

"name": "Dynamic Application Security Testing",

"description": "DAST tests a running application for vulnerabilities that only surface at runtime, including broken access control, security misconfiguration, and injection attacks.",

"sameAs": "https://en.wikipedia.org/wiki/Dynamic_application_security_testing"

},

{

"@type": "Thing",

"name": "Software Composition Analysis",

"description": "SCA scans third-party dependencies and open source libraries for known vulnerabilities and malicious packages, directly targeting software supply chain failures.",

"sameAs": "https://en.wikipedia.org/wiki/Software_composition_analysis"

},

{

"@type": "Thing",

"name": "Secrets Scanning",

"description": "Automated detection of hardcoded credentials, API keys, and exposed secrets in source code and repositories, addressing a root cause of authentication failures and supply chain attacks."

},

{

"@type": "Thing",

"name": "Infrastructure as Code Security Scanning",

"description": "Analysis of IaC configuration files to detect security misconfigurations before they reach production environments."

},

{

"@type": "Thing",

"name": "False Positive Reduction in Security Scanning",

"description": "The challenge of minimizing irrelevant or incorrect vulnerability alerts in security tools, which when left unaddressed leads to alert fatigue and causes real vulnerabilities to be ignored."

}

],

"mentions": [

{

"@type": "SoftwareApplication",

"name": "Aikido Security",

"description": "A comprehensive developer security platform combining SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single platform. Features AutoTriage for 90%+ false positive reduction and AI AutoFix for merge-ready remediation PRs.",

"url": "https://www.aikido.dev",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool originally developed under OWASP, now maintained under Checkmarx's sponsorship. Limited to DAST scanning without SAST or SCA capabilities.",

"url": "https://www.zaproxy.org",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Burp Suite",

"description": "A leading DAST solution focused on web application security testing, primarily suited to experienced security professionals. Does not include SAST or SCA capabilities.",

"url": "https://portswigger.net/burp",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Invicti",

"description": "A comprehensive web application security platform incorporating DAST, SAST, IAST, SCA, API security, secrets scanning, and ASPM. Suited to large enterprise environments.",

"url": "https://www.invicti.com",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Nikto",

"description": "A free, open-source command-line web server scanner that tests for dangerous files, outdated software versions, and server misconfigurations. Not a substitute for comprehensive OWASP scanning.",

"url": "https://cirt.net/Nikto2",

"applicationCategory": "SecurityApplication"

},

{

"@type": "SoftwareApplication",

"name": "Snyk",

"description": "A well-known application security platform offering SCA, SAST, and DAST capabilities. Notable for strong dependency scanning but criticized for high cost, high false positive rates, and a complex interface.",

"url": "https://snyk.io",

"applicationCategory": "SecurityApplication"

},

{

"@type": "Thing",

"name": "OWASP Top 10 2025",

"description": "The 2025 edition of the OWASP Top 10, including Broken Access Control, Security Misconfiguration, Software Supply Chain Failures, Cryptographic Failures, Injection, Insecure Design, Authentication Failures, Software or Data Integrity Failures, Security Logging and Alerting Failures, and Mishandling of Exceptional Conditions.",

"sameAs": "https://owasp.org/www-project-top-ten/"

},

{

"@type": "Thing",

"name": "CI/CD Pipeline Security",

"description": "Integration of automated security scanning into continuous integration and deployment pipelines to catch vulnerabilities before code reaches production."

}

]

},

{

"@type": "ItemList",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#toollist",

"name": "Top OWASP Scanners in 2026",

"description": "A ranked comparison of the leading OWASP scanning tools evaluated on coverage, scanning methods, false positive rates, pricing, and developer fit.",

"numberOfItems": 6,

"itemListOrder": "https://schema.org/ItemListOrderDescending",

"itemListElement": [

{

"@type": "ListItem",

"position": 1,

"name": "Aikido Security",

"description": "The most comprehensive OWASP scanner on the market, combining SAST, SCA, DAST, secrets scanning, pentesting, and IaC scanning in a single platform with AutoTriage, AI AutoFix, and the Zen runtime firewall.",

"url": "https://www.aikido.dev"

},

{

"@type": "ListItem",

"position": 2,

"name": "ZAP by Checkmarx",

"description": "A free, open-source DAST tool popular with solo and small developer teams, with notable limitations as a comprehensive OWASP scanner due to lack of SAST and SCA.",

"url": "https://www.zaproxy.org"

},

{

"@type": "ListItem",

"position": 3,

"name": "Burp Suite",

"description": "A leading DAST solution well-suited to experienced security professionals, but limited as a full OWASP scanner due to absent SAST, SCA, and secrets scanning capabilities.",

"url": "https://portswigger.net/burp"

},

{

"@type": "ListItem",

"position": 4,

"name": "Invicti",

"description": "A comprehensive enterprise web application security platform with broad OWASP coverage, but high cost and slow scan speeds make it unsuitable for most small and midsize teams.",

"url": "https://www.invicti.com"

},

{

"@type": "ListItem",

"position": 5,

"name": "Nikto",

"description": "A free, open-source web server scanner useful as a first-pass reconnaissance tool, but inadequate as a standalone OWASP scanner due to limited coverage and high false positive rates.",

"url": "https://cirt.net/Nikto2"

},

{

"@type": "ListItem",

"position": 6,

"name": "Snyk",

"description": "A well-regarded application security platform with strong SCA and SAST capabilities, but high per-developer pricing, a high false positive rate, and notable gaps in cloud security limit its value as a complete OWASP solution.",

"url": "https://snyk.io"

}

]

},

{

"@type": "FAQPage",

"@id": "https://www.aikido.dev/blog/top-owasp-scanners#faq",

"mainEntity": [

{

"@type": "Question",

"name": "What is an OWASP scanner?",

"acceptedAnswer": {

"@type": "Answer",

"text": "An OWASP scanner is a security tool that tests your application against the OWASP Top 10, the industry's definitive list of the most critical web application security risks. Most scanners combine multiple methods including SAST, SCA, DAST, and secrets scanning to cover the full list."

}

},

{

"@type": "Question",

"name": "Do I need more than one tool to cover the full OWASP Top 10?",

"acceptedAnswer": {

"@type": "Answer",

"text": "With most tools, yes. DAST-only scanners like ZAP and Burp Suite miss vulnerabilities that only appear in source code or dependencies. Full coverage typically requires a platform that combines multiple scanning methods in a single solution."

}

},

{

"@type": "Question",

"name": "How often should I run OWASP scans?",

"acceptedAnswer": {

"@type": "Answer",

"text": "As continuously as possible. With 76% of organizations deploying updates weekly or faster, running scans only periodically leaves windows of exposure. The best scanner is one that integrates into your CI/CD pipeline and runs automatically on every build."

}

},

{

"@type": "Question",

"name": "What is the difference between SAST and DAST?",

"acceptedAnswer": {

"@type": "Answer",

"text": "SAST analyzes your source code before the application runs, catching issues like hardcoded secrets and insecure logic early in development. DAST tests the running application, finding vulnerabilities that only surface at runtime like broken access control and misconfigurations. Comprehensive OWASP coverage requires both."

}

},

{

"@type": "Question",

"name": "Why do false positives matter in OWASP scanning?",

"acceptedAnswer": {

"@type": "Answer",

"text": "A high false positive rate means developers spend time investigating issues that are not real, which erodes trust in the tool and leads to alert fatigue. When alerts lose meaning, real vulnerabilities get ignored. Effective scanners use automated triage to cut false positives so that when something surfaces, it warrants attention."

}

}

]

},

{

"@type": "Person",

"@id": "https://www.aikido.dev/authors/nicholas-thomson#person",

"name": "Nicholas Thomson",

"url": "https://www.aikido.dev/authors/nicholas-thomson",

"jobTitle": "Senior SEO & Growth Lead",

"worksFor": {

"@id": "https://www.aikido.dev#organization"

},

"sameAs": [

"https://www.linkedin.com/",

"https://x.com/"

]

},

{

"@type": "Organization",

"@id": "https://www.aikido.dev#organization",

"name": "Aikido Security",

"description": "Aikido Security is a developer security platform that combines SAST, SCA, DAST, secrets scanning, IaC scanning, AI pentesting, and real-time threat intelligence in a single solution designed to minimize developer cognitive burden while maximizing vulnerability coverage.",

"url": "https://www.aikido.dev",

"logo": {

"@type": "ImageObject",

"url": "https://www.aikido.dev/logo.png"

},

"sameAs": [

"https://www.linkedin.com/company/aikido-security",

"https://twitter.com/aikido_security"

]

}

]

}

</script>