Traditionelles Pentesting ist wie die Suche nach der Nadel im Heuhaufen mit einer Lupe. Man findet sie irgendwann, aber es dauert ewig und man könnte andere Nadeln in der Nähe übersehen. KI-Penetrationstest-Tools automatisieren und skalieren diese Suche.

KI-Penetrationstest-Tools können Muster analysieren, Angriffsvektoren vorhersagen und sogar komplexe Angriffsketten simulieren, die menschliche Tester Tage bräuchten, um sie zu erkunden. KI-Penetrationstests sind auch weitaus ausgefeilter als das, was als automatisiertes Penetrationstesting bekannt ist, das nur oberflächliche Einblicke bietet.

Laut IBMs Cost of a Data Breach Report reduzierten Organisationen, die KI und Automatisierung in der Sicherheit nutzen, die durchschnittlichen Kosten für Sicherheitsverletzungen und die Reaktionszeiten auf Vorfälle erheblich. Unterdessen zeigt Aikidos 2026 State of AI in Security & Development Report, dass 97 % der Organisationen die Einführung von KI im Penetrationstesting in Betracht ziehen und 9 von 10 glauben, dass KI das Feld des Penetrationstestings irgendwann übernehmen wird.

In diesem Leitfaden stellen wir die besten KI-Penetrationstest-Tools vor, die heute von Engineering-Teams verwendet werden. Wir werden die führenden Tools in diesem Bereich untersuchen und anschließend Best Practices für deren Integration in Ihre Workflows erläutern.

TL;DR

Unter allen überprüften KI-Penetrationstest-Tools sticht Aikido Security als die umfassendste Lösung hervor. Seine Kombination aus Multi-Region-Hosting (EU & US) für Datenhoheit, einem vertrauenswürdigen Kundenstamm von über 50.000 Organisationen, Plug-and-Play-Einrichtung und erschwinglichen Preisen machen es ideal für Startups und Unternehmen gleichermaßen.

Das Attack-Modul von Aikido Security nutzt agentische KI, um reale Angreifer-Workflows über Anwendungscode, APIs, Cloud-Infrastruktur, Container und Runtime hinweg zu simulieren, ohne vollen Zugriff auf den Quellcode zu verlangen. Dies ermöglicht Teams, Zeit und Kosten für den Einsatz menschlicher Pentester zu sparen.

Aikido Security Attack ist in drei festen Stufen erhältlich: Feature, Discovery und Exhaustive, wobei der Exhaustive Scan die umfassendste Abdeckung bietet.

Wie sich Aikido Security im Vergleich zu den besten KI-Penetrationstest-Tools schlägt

Was sind KI-Penetrationstest-Tools?

KI-Penetrationstest-Tools nutzen künstliche Intelligenz, um die wesentlichen Teile von Penetrationstests zu automatisieren: Aufklärung, Schwachstellenentdeckung, Exploit-Simulation und Risikopriorisierung, wodurch sich die Dauer von Penetrationstests von Tagen auf Stunden reduziert.

Im Gegensatz zu traditionellen einmaligen Audits können KI-Penetrationstest-Tools bedarfsgesteuert oder kontinuierlich ausgeführt werden. Sie können Ihre Angriffsfläche (Domains, IPs, Cloud-Assets, APIs) automatisch kartieren und anschließend eine Reihe sicherer Angriffe starten: SQL-Injection-Versuche, Exploits für schwache Passwörter, Privilegieneskalation in Netzwerken und vieles mehr.

Das Ziel: Schwachstellen identifizieren, bevor echte Angreifer es tun – und das schneller, häufiger und in großem Umfang.

Doch nicht jedes KI-Penetrationstest-Tool funktioniert auf die gleiche Weise. Sie lassen sich in zwei Modelle unterteilen:

- Out-of-the-loop: Penetrationstest-Tools in dieser Kategorie sind vollständig autonom. Sie bieten alles, was ein menschlicher Pentester leisten kann, jedoch auf effizientere und effektivere Weise.

- Human-in-the-loop: Auch bekannt als Co-Piloten, automatisieren Tools dieser Kategorie repetitive Pentesting-Aufgaben und eskalieren nur validierte Probleme an Pentester.

{{cta}}

Worauf bei KI-Penetrationstests-Tools zu achten ist

Die Wahl des richtigen KI-Penetrationstest-Tools hängt nicht nur von den Funktionen ab, es geht darum, die Lösung zu finden, die zum Workflow und den Sicherheitsanforderungen Ihres Teams passt. Hier sind einige Kriterien, die Sie bei der Auswahl berücksichtigen sollten:

- Optionen für die Datenresidenz: Können Sie die Region wählen, in der Ihr Tool gehostet wird? Suchen Sie nach Tools, die Multi-Region-Hosting anbieten.

- End-to-End-Abdeckung: Führt es eine End-to-End-Angriffspfadanalyse durch, oder endet der Test auf Codebasis-Ebene?

- Bereitstellung: Wie lange dauert die Bereitstellung? Benötigen Sie Spezialisten für die Konfiguration?

- Compliance-Unterstützung: Ordnet es Tests Compliance-Standards zu, wie den OWASP Top 10?

- Risikopriorisierung: Kann es Kontext bei der Risikoanalyse anwenden? Wie häufig sind seine False Positives? Plattformen wie Aikido Security filtern über 85 % der False Positives heraus.

- Produkt-Reifegrad: Wie viele Organisationen nutzen das Tool? Was sagen sie darüber?

- Integration: Passt es in Ihren aktuellen Workflow? Zum Beispiel ist CI/CD-Pipeline-Sicherheit entscheidend für schnelle Bereitstellungen.

- Preise: Können Sie vorhersagen, wie viel es Sie im nächsten Jahr kosten wird?

- Benutzererfahrung: Ist es intuitiv für Entwickelnde und Sicherheitsexpert:innen? Suchen Sie nach Tools, die mit einer Dev-First-Mentalität entwickelt wurden.

Top 6 KI-Penetrationstest-Tools

1. Aikido Security

Aikido Security ist ein KI-Penetrationstest-Tool, das sich durch eine klare Differenzierung von den anderen KI-Penetrationstest-Tools in dieser Liste abhebt. In Vergleichen mit manuellen Pentestern, automatisierten Penetrationstest-Lösungen und anderen KI-Penetrationstest-Alternativen schneidet es am besten ab. Die Breite der offensiven Tests von Aikido nutzt agentische KI und reaktive Exploitation-Simulationen, die über die traditionelle passive Analyse hinausgehen.

Das Attack-Modul von Aikido Security führt Angreifer-Simulationen über Code, Container und Cloud hinweg aus, sodass Sie nicht nur ausnutzbare Schwachstellen entdecken, sondern auch sehen, wie diese zu realen Angriffspfaden verkettet werden können, anstatt isolierte Funde zu bleiben.

Durch die Simulation von Angreifertechniken zeigt Ihnen Aikido Security, welche Schwachstellen tatsächlich ausgenutzt werden können. Kein Rauschen, keine endlosen Listen – nur die ausnutzbaren Wege, die am wichtigsten sind.

Was kommt als Nächstes mit all diesen Erkenntnissen?

Aikido Security gibt Entwickelnden alles, was sie brauchen, um Probleme schnell zu beheben:

- Klare Erklärungen,

- Vorgeschlagene Korrekturen in ihrer IDE oder in PRs, und

- KI-gestütztes AutoFix.

Es wandelt zudem jede Simulation in prüfbereite Berichte um, die direkt auf Standards wie SOC2 und ISO27001 abgestimmt sind, und Sie können dann einen vertrauenswürdigen Berater und Partner von Aikido nutzen, um die Zertifizierung zu deutlich geringeren Kosten abzusegnen. Damit können Sie umfassende Pentests auf menschlichem Niveau in Stunden in Wochen beginnen und abschließen.

Pentesting auf menschlichem Niveau bedeutet den vollständigen Ersatz von Menschen.

Schlüsselfunktionen:

- Produkt-Reifegrad: Aikido Security hat sich als feste Größe auf dem Cybersicherheitsmarkt etabliert, mit bereits über 50.000 Kund:innen in ihrer etablierten Basis für Code-, Cloud- und Laufzeitsicherheit.

- End-to-End-Angriffspfadanalyse: Aikido Security simuliert Angreifertaktiken, um die Ausnutzbarkeit zu validieren, reale Angriffspfade zu priorisieren und reproduzierbare Exploit-Nachweise zu erstellen.

- Rauschreduzierung: Aikido führt ein automatisches Triage der Ergebnisse durch, um das Rauschen zu eliminieren. Wenn ein Problem nicht ausnutzbar oder erreichbar ist, wird es automatisch unterdrückt. Sie erhalten echte Signale, nicht nur Warnmeldungen.

- Nahtlose Integration: Tiefe Integration mit GitHub, GitLab, Bitbucket und vielen weiteren Systemen.

- Entwickelnde-freundliche UX: Klare, umsetzbare Dashboards, die Ihr Team tatsächlich nutzen wird. Die vollständige Bereitstellung ist in weniger als einer Stunde möglich.

- Unterstützt OWASP Top 10: Aikido Security orientiert sich an den OWASP Top 10 und Compliance-Standards, damit Sicherheitsteams darauf vertrauen können, was abgedeckt ist.

- Schnelle Bereitstellung: Das Aikido Security Scanning und die Zen Firewall können in weniger als einer Stunde bereitgestellt werden.

- Benutzerdefiniertes Regionen-Hosting: Aikido Security wird in Ihrer bevorzugten Region (EU oder USA) gehostet. Dies ist einer von vielen Gründen, warum europäische Unternehmen Aikido als ihren Cybersecurity-Partner wählen.

Vorteile:

- Entwickelnde-orientierter Ansatz mit zahlreichen IDE-Integrationen und Leitlinien zur Risikominderung.

- Anpassbare Sicherheitsrichtlinien und flexible Regelanpassung für jede Art von Anforderungen.

- Zentralisiertes Reporting und Compliance-Vorlagen (PCI, SOC2, ISO 27001).

- Unterstützung für mobiles und binäres Scanning (APK/IPA, Hybrid-Apps).

- Festpreise

Pentesting-Modell:

Vollständig autonom

Hosting/Datenresidenz:

Aikido Security unterstützt Hosting in den USA und der EU

Testansatz:

Mithilfe spezialisierter KI-Agenten geht Aikido Security über periodische manuelle Pentests hinaus, indem es Asset Discovery, statische und Abhängigkeitsanalyse, Erreichbarkeitsanalyse und Exploit-Simulationen kombiniert, um End-to-End-Angriffspfade abzubilden und reale Schwachstellen aufzudecken.

Preise:

Pläne beginnen bei 100 $ für einen Feature-Scan, 500 $ für einen Release-Scan und mehr für einen regulären Scan.

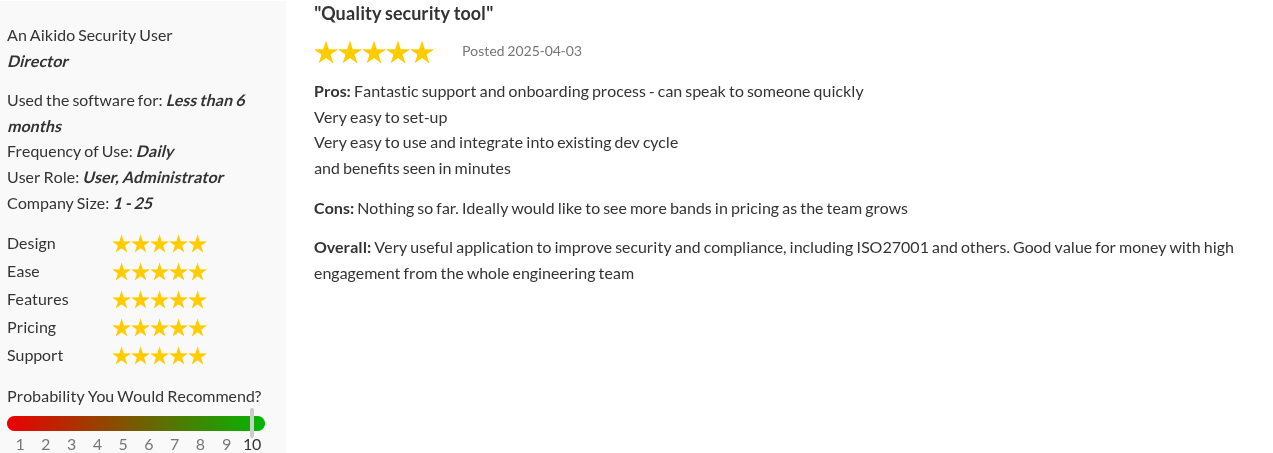

Gartner Bewertung: 4.9/5.0

Aikido Security Bewertungen:

Neben Gartner hat Aikido Security auch eine Bewertung von 4,7/5 auf Capterra und SourceForge.

Warum es herausragt:

Das Attack-Modul von Aikido Security findet nicht nur Schwachstellen, sondern versteht auch den Kontext. Die Plattform analysiert Ihre gesamte Sicherheitslage und identifiziert, welche Schwachstellen tatsächliche Risiken für Ihre spezifische Umgebung darstellen. Diese kontextbezogene Intelligenz eliminiert den Albtraum falsch-positiver Ergebnisse, der andere Tools plagt.

Die Stärke der Plattform liegt in ihrem ganzheitlichen Ansatz. Anstatt mehrere Einzellösungen zu jonglieren, erhalten Teams eine umfassende Abdeckung über eine einzige Schnittstelle. Die KI lernt aus Ihren Codebasis-Mustern, verbessert die Genauigkeit im Laufe der Zeit und hält gleichzeitig die Raten falsch-positiver Ergebnisse konstant niedrig.

Lassen Sie noch heute einen KI-Pentest durchführen oder vereinbaren Sie hier einen Scoping-Call.

2. RunSybil

RunSybil verwendet einen autonomen Orchestrator-KI-Agenten namens „Sybil“, um spezialisierte KI-Agenten zu steuern, die jeweils auf eine bestimmte Pentest-Phase zugeschnitten sind. Ziel ist es, die Hacker-Intuition nachzuahmen und Aufklärung, Exploit-Simulation sowie Schwachstellen-Verkettung durchzuführen. Alle diese Phasen werden ohne menschliches Eingreifen ausgeführt.

Wichtige Funktionen:

- Orchestrierungs-Agent: Verwendet einen Orchestrator-KI-Agenten, um mehrere spezialisierte KI-Agenten parallel zu verwalten.

- Berichtserstellung: Berichtsagenten generieren detaillierte Ergebnisse zu Exploits und Reproduzierbarkeit in Echtzeit.

- Kontinuierliche Abdeckung: Führt kontinuierliche automatisierte Pentests durch.

- Attack Replay: Ermöglicht Teams, identifizierte Angriffspfade zu wiederholen.

- CI/CD Integration: Unterstützt gängige CI/CD-Plattformen.

Vorteile:

- Simuliert Red-Team-Verhalten

- Kontinuierliche automatisierte Tests

- Benutzer können Angriffspfade wiederholen

Nachteile:

- False Positives

- Geringe Produktreife (noch im Early-Access)

- Kann komplexe Geschäftslogik übersehen

- Keine menschliche Verifizierung zur Erkennung von Halluzinationen

- Benutzer haben Bedenken geäußert, wo Scan-Daten gespeichert/verarbeitet werden

Pentesting-Modell:

Ohne menschliches Eingreifen

Hosting/Datenresidenz:

Nicht öffentlich verfügbar

Testansatz:

Der Testansatz von RunSybil beinhaltet die Koordination vollständig autonomer KI-Agenten, um Anwendungen zu kartieren, Eingaben zu prüfen und verkettete Exploits zu versuchen

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung:

N/A (Early-Access)

RunSybil Bewertungen:

Keine unabhängigen Benutzergenerierten Bewertungen.

3. Cobalt.io

Cobalt ist eine Pentesting-as-a-Service (PTaaS)-Plattform, die Unternehmen, die Pentester suchen, mit On-Demand-Zugriff auf ihre Community von Sicherheitsexperten „Cobalt Core“ verbindet. Automatisierte Tools werden verwendet, um die Angriffsfläche eines Kunden zu kartieren, und anschließend wird ihnen ein spezialisiertes Pentesting-Team zugewiesen.

Wichtige Funktionen:

- Echtzeit-Kollaboration: Bietet Echtzeit-Kommunikation zwischen internen Teams und Pentestern.

- Pentesting-as-a-Service (PTaaS): Verbindet Unternehmen mit erfahrenen Pentestern.

- Compliance-Unterstützung: Bietet Unterstützung für Compliance-Frameworks.

Vorteile:

- Zugang zu erfahrenen Pentestern

- Optionen für Datenresidenz

- Echtzeit-Kommunikation

Nachteile:

- Die Preisgestaltung kann teuer werden

- Beim Onboarding von Pentestern kann es zu Workflow-Reibungen kommen

- Kunden müssen klare Ziele definieren

- Die Pentest-Qualität variiert je nach den Pentestern

- Nicht ideal für langfristige, kontinuierliche Pentests

Pentesting-Modell:

Mensch im Regelkreis

Hosting/Datenresidenz:

Cobalt unterstützt Hosting in den USA und der EU

Testansatz:

Cobalts Testansatz verwendet einen „menschengeführten, KI-gestützten“ Ansatz, um sein Pentest-as-a-Service (PTaaS)-Modell zu betreiben, das geprüfte menschliche Pentestern mit Unternehmen zusammenbringt.

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung: 4.5/5.0

Cobalt-Bewertungen:

4. Xbow

Xbow ist eine vollständig autonome Pentesting-Plattform. Sie verwendet mehrere KI-Agenten, um Webanwendungs-Schwachstellen zu entdecken, zu validieren und auszunutzen, ohne menschliches Eingreifen.

Wichtige Funktionen:

- KI-Agenten: Orchestriert mehrere KI-Agenten, um Webanwendungs-Schwachstellen auszunutzen.

- Compliance-Integrationen: Ein-Klick-Kauf und Überprüfung von Pen-Tests innerhalb der Vanta-UI.

- PoC-Validierung: Validiert Schwachstellen automatisch durch Ausführen von PoC-Exploits.

Vorteile:

- Automatisierte PoC-Validierung

- Autonome Entdeckung

- Compliance-Integration

Nachteile:

- Die „pro Repo“-Skalierung ist teuer

- Halluzinationsrisiko

- Nur in den USA gehostet (im Gegensatz zu Aikido Security, das Hosting in der EU und den USA unterstützt)

- Begrenzte Unterstützung über Webanwendungen hinaus (Mobil, Cloud)

- Hohe anfängliche Einrichtungskosten

- Primär auf Unternehmen ausgerichtet

- Kann bei ungewöhnlichen/komplexen Anwendungen und Umgebungen Schwierigkeiten haben

Pentesting-Kategorie:

Ohne menschliches Eingreifen

Hosting/Datenresidenz:

Xbow unterstützt Hosting nur in den USA

Testansatz:

Der Testansatz von Xbow nutzt einen autonomen, auf Multi-Agenten basierenden KI-Ansatz, um Schwachstellen zu entdecken, auszunutzen und zu validieren

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung:

Keine Gartner-Bewertung.

Xbow Bewertungen:

5. Astra Security

Astra Security ist eine Pentest-as-a-Service (PTaaS)-Plattform, die einen hybriden Ansatz aus Cloud-basierten Schwachstellenanalysen und manuellen Penetrationstests verwendet, um Schwachstellen in Webanwendungen, Cloud-Umgebungen und Netzwerken zu identifizieren.

Wichtige Funktionen:

- Web Anwendungs-Firewall (WAF): Filtert aktiv eingehenden Traffic in Echtzeit auf bösartige Angriffe und Anfragen.

- Blacklist-Überwachung: Überwacht Suchmaschinen-Blacklists und informiert Benutzer, wenn ihre Website markiert wurde.

Vorteile:

- Leitfaden zur Behebung

- Compliance-Unterstützung

- Umfassende WAF

Nachteile:

- Mangelnde Echtzeit-Transparenz über den Status laufender Audits

- Auf Unternehmen ausgerichtet

- Steile Lernkurve

- Häufige Fehlalarme bei ersten Scans

- Hohe Preise

- Bestimmte Funktionen erfordern Unterstützung durch den Kundensupport

- Kommunikationsverzögerung außerhalb der indischen Zeitzone

Preise:

- Pentest: 5.999 $/Jahr (für 1 Ziel)

- Pentest Plus: 9.999 $/Jahr (für 2 Ziele)

- Enterprise: Individuelle Preisgestaltung

Pentesting-Kategorie:

Mensch im Regelkreis

Hosting/Datenresidenz:

Astra Security unterstützt Hosting in den USA und der EU

Testansatz:

Astra Security verwendet einen hybriden Testansatz, der seinen automatisierten Schwachstellenscanner mit manuellen Experten-Penetrationstests für die kontinuierliche Erkennung, Berichterstattung und Behebung kombiniert.

Gartner-Bewertung: 4.5/5.0

Astra Security Bewertungen:

6. Terra Security

Terra Security ist eine Agentic-AI PTaaS-Plattform. Sie kombiniert autonome KI-Agenten mit erfahrenen Pentestern, um kontinuierlich Web-Anwendungs-Penetrationstests durchzuführen.

Wichtige Funktionen:

- Geschäftskontext-bewusste Angriffe: Priorisiert Risiken nach Geschäftskontext.

- KI-Orchestrierung: Orchestriert mehrere Agenten, um Webanwendungs-Schwachstellen zu kartieren und auszunutzen.

- Menschliche Validierung: Stellt Sicherheitsexperten zur Verfügung, um Ergebnisse von automatisierten KI-Scannern zu überprüfen.

Vorteile:

- Kontextsensitives Testen

- Kontinuierliche Abdeckung

Nachteile:

- Begrenzter Umfang über Webanwendungen hinaus

- Auf Unternehmen ausgerichtet

- Automatisierte Scanner können Schwierigkeiten mit komplexer Geschäftslogik haben

- Hohe Preise

Pentesting-Kategorie:

Mensch im Regelkreis

Hosting/Datenresidenz:

Terra Security unterstützt Hosting in den USA und Israel

Testansatz:

Der Testansatz von Terra Security beinhaltet den Einsatz autonomer Agentic-KIs mit Human-in-the-Loop-Validierung, um kontinuierliche, kontextsensitive Web-Anwendungs-Penetrationstests durchzuführen.

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung:

Keine Gartner-Bewertung.

Terra Security Bewertungen:

Keine unabhängigen Benutzergenerierten Bewertungen.

Vergleich der 6 besten KI-Penetrationstest-Tools

Um Ihnen den Vergleich der Fähigkeiten der oben genannten Tools zu erleichtern, fasst die folgende Tabelle die Stärken und Einschränkungen jedes Tools sowie deren idealen Anwendungsfall zusammen.

Best Practices bei der Integration von KI-Penetrationstests-Tools

Beginnen Sie mit einer Risikobewertung

Bevor Sie ein KI-Penetrationstests-Tool implementieren, verstehen Sie Ihre aktuelle Sicherheitslage und die primären Risikobereiche. Dieser Kontext hilft Ihnen, Ihre Tools so zu konfigurieren, dass sie sich auf das konzentrieren, was für Ihr Unternehmen am wichtigsten ist.

Schrittweise integrieren

Ersetzen Sie nicht Ihren gesamten Sicherheitstest-Workflow über Nacht. Beginnen Sie mit einem Bereich, vielleicht dem Scan von Softwareabhängigkeiten oder der statischen Analyse, und erweitern Sie die Abdeckung, sobald Ihr Team mit dem KI-gestützten Ansatz vertraut ist.

Überwachen und optimieren

KI-Tools verbessern sich durch Feedback und Konfiguration. Überprüfen Sie regelmäßig die Ergebnisse, markieren Sie Fehlalarme und passen Sie die Empfindlichkeitseinstellungen an, um das Signal-Rausch-Verhältnis für Ihre spezifische Umgebung zu optimieren.

Menschliche Expertise mit KI-Erkenntnissen kombinieren

Die effektivste Sicherheitstests kombinieren KI-Effizienz mit menschlichem Urteilsvermögen. Nutzen Sie KI, um potenzielle Probleme zu identifizieren und zu priorisieren, und wenden Sie dann menschliche Expertise an, um die Ergebnisse zu validieren und die Prioritäten für die Behebung festzulegen.

Fazit

Da immer mehr Organisationen KI-gesteuertes Penetrationstesting einführen, ist der Bedarf an flexiblen Tools, die Compliance, Geschwindigkeit und reale Angriffssimulation bieten, wichtiger denn je. Aikido Security führt diesen Wandel an, indem es autonomes Penetrationstesting, Compliance-konformes Hosting und eine reibungslose Entwickelnde-Erfahrung kombiniert, wodurch sich Teams auf das Wesentliche konzentrieren können.

Aikido Security bietet die besten KI-Penetrationstests für Start-ups und Unternehmen. Es schneidet bei technischen Vergleichen und POC-Direktduellen am besten ab, mit einer Preisgestaltung, die vorhersehbar und kontinuierlich bleibt, ohne erzwungene Credit-Bundles.

Weniger Rauschen und mehr echten Schutz? Starten Sie Ihre kostenlose Testversion oder buchen Sie noch heute eine Demo mit Aikido Security.

FAQ

Wie identifizieren KI-Penetrationstests-Tools Sicherheitslücken?

KI-Penetrationstest-Tools simulieren Hacker-ähnliches Verhalten mithilfe von maschinellem Lernen und Automatisierung. Sie scannen Code, Infrastruktur und Live-Umgebungen, um Fehlkonfigurationen, unsichere APIs, offengelegte Secrets und ausnutzbare Schwachstellen zu erkennen. Einige Tools arbeiten vollständig autonom, wie Aikido Security.

Welche KI-Penetrationstests-Tools sind am effektivsten für automatisiertes Penetrationstesting?

Die besten Tools kombinieren kontinuierliches automatisiertes Scannen mit validierten Exploit-Tests und klarer Anleitung zur Behebung. Plattformen wie RunSybil, Cobalt und Aikido Security zeichnen sich durch Exploit-Simulation, umsetzbare Berichterstattung und Entwickelnde-zentrierte Workflows aus. Aikido Security geht insbesondere über die einfache Schwachstellen-Erkennung hinaus, indem es Ergebnisse von Code bis zur Cloud korreliert und KI-gesteuerte Angriffspfade nutzt, um zu zeigen, wie sich reale Exploits entfalten könnten.

Welche Arten von Sicherheitsbedrohungen können KI-Penetrationstests-Tools erkennen?

KI-Penetrationstests-Tools können eine Vielzahl von Bedrohungen erkennen, darunter SQL-Injection, XSS, Authentifizierungs-Bypässe, unsichere APIs, falsch konfigurierte Cloud-Ressourcen und vieles mehr. Fortschrittliche Plattformen wie Aikido Security können auch kleinere Schwachstellen verketten, um vollständige Angriffspfade aufzudecken und Geschäftslogikfehler auszunutzen, die statische Scanner allein nicht identifizieren können.

Welche Datenschutz- und ethischen Überlegungen sind bei der Nutzung von KI für Penetrationstests zu beachten?

Der Einsatz von KI für Penetrationstests erfordert strenge ethische Richtlinien und die Achtung der Benutzerprivatsphäre. KI-Tools dürfen nur auf Assets eingesetzt werden, für die Sie eine explizite Genehmigung haben, und sensible Daten sollten nicht unnötig gespeichert oder weitergegeben werden. Anbieter wie Aikido Security stellen sicher, dass Ergebnisse, Proof-of-Concepts und Logs verschlüsselt bleiben und nur autorisierten Teams zugänglich sind. Sie sind auch konform mit Standards wie GDPR und ISO 27001, um rechtliche und ethische Risiken zu reduzieren.

Welche Herausforderungen ergeben sich typischerweise beim Einsatz von KI im Penetrationstesting?

KI-gesteuerte Penetrationstests sind nicht ohne Einschränkungen. Automatisierte Tools übersehen manchmal komplexe Schwachstellen in der Geschäftslogik oder erzeugen False Positives, wenn sie nicht ordnungsgemäß in realen Umgebungen trainiert wurden. Sie können auch in stark regulierten Branchen mit strengen Zugriffskontrollen Schwierigkeiten haben. Aus diesem Grund verfolgt Aikido Security einen autonomen Ansatz, um Rauschen zu reduzieren und wiederkehrende Exploitation-Aufgaben zu bewältigen.

Das könnte Sie auch interessieren:

- Die 10 besten Pentesting-Tools für moderne Teams im Jahr 2026

- Top SonarQube-Alternativen 2026

- Die besten Tools zur statischen Codeanalyse wie Semgrep

- Die Top 10 KI-gestützten SAST-Tools im Jahr 2026

- Die Top 13 Code-Schwachstellen-Scanner im Jahr 2026

- Top 7 ASPM-Tools 2026

- Die besten Infrastructure as Code (IaC) Scanner