Wiz.io ist eine Cloud Native Application Protection Platform (CNAPP) mit einer integrierten Cloud Security Posture Management (CSPM)-Lösung. Sie hilft Organisationen, Schwachstellen, Fehlkonfigurationen und Risiken in ihrer gesamten IT-Landschaft zu identifizieren, von „Code bis zur Cloud“. Ihre schnelle Akzeptanz und die Bewertung von 10 Milliarden US-Dollar sind auf ihren agentenlosen, grafenbasierten Scanning-Ansatz zurückzuführen, der Sicherheitsteams tiefe Einblicke in Probleme ermöglicht, ohne Agenten zu erfordern.

Doch trotz seiner Beliebtheit bewerten viele Organisationen die „Code-to-Cloud“-Fähigkeiten von Wiz.io neu. Während Wiz mit Wiz Code in die Anwendungssicherheit expandiert ist (und SAST, SCA und IaC-Scanning anbietet), berichten Teams, dass diese Funktionen immer noch hinter dedizierten AppSec-Tools zurückbleiben. Die Plattform bietet über API-fokussiertes Scanning hinaus kein DAST, verfügt über keine Code-Qualitätsanalyse und erfordert Drittanbieter-Integrationen für eine umfassendere Abdeckung.

Darüber hinaus bleiben die integrierten Secrets-Scanner und Software-Kompositionsanalyse (SCA)-Tools von Wiz im Vergleich zu Alternativen immer noch zurück, es fehlen wichtige Funktionen wie automatische Abhängigkeits-Upgrades, die in dedizierten AppSec-Tools Standard sind (die SCA funktioniert derzeit nur zur Laufzeit).

Das sagen Teams, die Wiz nutzen:

„Wir nutzen Wiz. Es gibt viele Funktionen und ich bin insgesamt ziemlich beeindruckt davon, aber es wird hauptsächlich vom Sicherheitsteam genutzt und ich behalte die Dinge im Auge…“ – Plattform-Ingenieur auf Reddit

„Obwohl Wiz in vielen Bereichen hervorragend ist, können seine Preise für kleinere Teams oder Organisationen eher hoch sein, und die schiere Menge an Daten und Warnmeldungen kann ohne entsprechende Feinabstimmung manchmal überwältigend wirken.“ – G2-Rezensent (Leiter der Technik)

In diesem Leitfaden werden wir die besten Wiz.io Alternativen untersuchen und detaillierte Vergleiche anstellen, um Ihnen bei der Auswahl der Tools zu helfen, die die Anwendungs- und Cloud-Sicherheit Ihres Teams am besten erfüllen.

Sie können direkt zu einer der Wiz.io Alternativen unten springen:

- Aikido Security

- Aqua Security

- Check Point CloudGuard

- Lacework

- Orca Security

- Palo Alto Networks Prisma Cloud

TL;DR

Unter allen überprüften Wiz.io-Alternativen etabliert sich Aikido Security als die führende, da es umfassende CNAPP-Funktionen mit einem entwicklerzentrierten Workflow kombiniert, der SAST, SCA, IaC-Scan, Secrets-Scan und CSPM nativ integriert – alles zu einem transparenten, pauschalen Preis. Sein agentenloses Design, die KI-gesteuerte Behebung und die CI/CD-Integration machen es einfach bereitzustellen und zu warten, ohne die Alert Fatigue oder die Preiskomplexität, die viele Teams mit Wiz erleben.

Mehrere Organisationen haben Wiz bereits durch Aikido Security ersetzt, und zahlreiche andere haben Aikido Security nach direkten POCs mit beiden Unternehmen gewählt.

Vergleich zwischen Wiz.io und Aikido Security

Suchen Sie nach weiteren Cloud-nativen Sicherheitsplattformen? Lesen Sie unseren Artikel über die Top Cloud Security Posture Management (CSPM) Tools im Jahr 2026.

Was ist Wiz.io?

Wiz.io, auch bekannt als Wiz, ist eine Cloud Native Application Protection Platform (CNAPP). Es ist vor allem bekannt für seinen agentenlosen, graphenbasierten Ansatz zur Absicherung von Cloud-Umgebungen von der Konfiguration bis zur Laufzeit. Es umfasst:

- Cloud Security Posture Management (CSPM): Scannt kontinuierlich Cloud-Assets auf Schwachstellen

- Schwachstellenmanagement: Erkennt und priorisiert Risiken über virtuelle Maschinen, Container und Cloud-Workloads hinweg.

- Agentenlose Architektur: Nutzt API-basiertes Scanning für eine schnelle Einrichtung.

- Security Graph: Zeigt Ergebnisse über Identitäten, Workloads und Konfigurationen in Form von Graphen an.

- Integration: Unterstützung für CI/CD- und SIEM-Tools.

- Grundlegendes SAST, SCA und IaC-Scanning (via Wiz Code): Scannt Anwendungscode, Abhängigkeiten und Infrastructure-as-Code-Vorlagen

Wer nutzt Wiz?

Wiz wird hauptsächlich von mittelständischen bis großen Unternehmen genutzt, die komplexe Multi-Cloud-Umgebungen verwalten. Seine detaillierten Dashboards, Compliance-Berichte und die Transparenz der Infrastruktur machen es zu einem Favoriten bei Cloud-Sicherheitsteams und CISOs.

Es wurde jedoch nicht für Entwickelnde konzipiert. DevOps-Teams können Wiz nutzen, um Fehlkonfigurationen zu erkennen, aber wenn es um Code- und Pipeline-Sicherheit geht, reicht es nicht aus. Obwohl das kürzlich eingeführte Modul „Wiz Code“ einige SAST- und Infrastructure-as-Code (IaC)-Scanning-Funktionen hinzufügt, reicht es im Vergleich zu dedizierten SAST-, SCA- oder CI/CD-Pipeline-Sicherheitstools nicht aus.

Diese Einschränkungen, kombiniert mit Preisbedenken und Alert Fatigue, haben viele Organisationen dazu veranlasst, integriertere „Code-to-Cloud“-Alternativen zu erkunden.

Warum nach Alternativen suchen?

Selbst bei der Popularität von Wiz stoßen Teams oft auf folgende Reibungspunkte:

- Cloud-Asset-Suche: Die Cloud-Asset-Suche ist bekanntermaßen unterdurchschnittlich.

- Komplexes Setup: Das Einrichten von Wiz über AWS, Azure und GCP kann zeitaufwendig sein, insbesondere bei der Verwaltung von Berechtigungen und Richtlinien über verschiedene Konten hinweg.

- Alarmmüdigkeit und Fehlalarme: Die umfassenden Scans von Wiz können Teams mit Alarmen überfluten.

- Begrenzte Sicherheit auf Code-Ebene: Während Wiz Code jetzt SAST und SCA bietet, sind diese Funktionen neuer und weniger ausgereift als dedizierte AppSec-Tools. Das DAST-Angebot ist primär API-fokussiert und nicht für vollständige Webanwendungstests ausgelegt. Wenn Sie eine umfassende Abdeckung für App-Code, Abhängigkeiten, Secrets und Container wünschen, müssen Sie Drittanbieter-Tools integrieren oder Alternativen nutzen, die diese nativ integrieren, wie Aikido Security.

- Schlechte Developer Experience: Wiz fehlen native IDE-Plugins, eine moderne Benutzeroberfläche, umsetzbare Korrekturen und eine entwicklerfreundliche UX.

- Preise nur für Unternehmen: Die Preisgestaltung von Wiz ist undurchsichtig und oft für Start-ups oder kleinere Teams unerreichbar. Es berechnet Teams auf Basis der Arbeitslast, was schwer vorherzusagen ist, wobei viele Benutzer unvorhersehbare Angebote für Funktionen melden, die sie nicht nutzen.

Wichtige Kriterien für die Wahl einer Alternative

Konzentrieren Sie sich bei der Bewertung von Alternativen auf diese Schlüsselmerkmale:

- “Cloud-to-Code”-Abdeckung: Wählen Sie Plattformen, die CSPM mit entwicklerzentrierten Tools kombinieren, wie IaC-Scan, Container-Scan und Open-Source-Abhängigkeitsprüfungen.

- Präzise, priorisierte Warnmeldungen: Nutzt es KI, um Warnmeldungen zu filtern? Suchen Sie nach Tools mit kontextbezogener Risikobewertung und geringer Fehlalarmrate.

- CI/CD- & IDE-Integration: Effektive Tools sollten sich in den bestehenden Entwickelnde-Workflow integrieren lassen und ihn nicht verkomplizieren.

- Entwickelndenzentrierte UX: Ist sie mit Blick auf Entwickelnde konzipiert? Bietet sie klare Anleitungen zur Behebung und Funktionen wie KI-AutoFix?

- Transparente Preisgestaltung: Wählen Sie Lösungen mit Self-Service-Testphasen und Pauschalpreisen pro Entwickelnde anstelle undurchsichtiger Modelle, die nur für Unternehmen verfügbar sind.

- Bereitstellung: Wie lange dauert die Bereitstellung? Benötigen Sie Spezialisten zur Konfiguration?

Die Top 6 Wiz.io Alternativen

Im Folgenden untersuchen wir die sechs besten Alternativen zu Wiz.io. Jede der unten genannten Alternativen begegnet den Mängeln von Wiz.io auf unterschiedliche Weise.

1. Aikido Security

Aikido Security ist eine moderne Sicherheitsplattform, die sich durch eine klare Differenzierung von traditionellen CNAPP-Plattformen wie Wiz.io abhebt. Aikido Security vereint Code- und Cloud-Schutz in einem entwickelndenzentrierten Workflow, indem es SAST, SCA, IaC, Secrets detection und CSPM mit KI-gestützter Risikokorrelation kombiniert.

Anstatt Benutzer mit endlosen Warnmeldungen zu überfluten, nutzt Aikido eine graphenbasierte Korrelation, um reale Angriffspfade über Code, Containern und Cloud-Ressourcen hinweg zu identifizieren. Dies reduziert die Geräuschkulisse und deckt gleichzeitig ausnutzbare Risiken auf.

Was kommt als Nächstes mit all diesen Erkenntnissen?

Aikido Security gibt Entwickelnden alles, was sie brauchen, um Probleme schnell zu beheben:

- Klare Erklärungen

- Vorgeschlagene Korrekturen in ihrer IDE oder in PRs

- KI-gestützte AutoFix

Es wandelt jede Simulation in prüfungsbereite Berichte um, die direkt auf Standards wie SOC2 und ISO27001 abgestimmt sind, und Sie können dann einen vertrauenswürdigen Berater und Partner von Aikido nutzen, um die Zertifizierung zu deutlich geringeren Kosten abzuschließen.

Mit all dem wechseln Teams in Minuten, nicht in Tagen, von der Erkennung zur Lösung und sichern ihren gesamten Cloud-nativen Stack mit weniger Störungen und geringerer Reibung.

Wichtige Funktionen:

- End-to-End-Sicherheitsabdeckung: Umfasst CSPM für AWS/GCP/Azure, SAST, SCA, Secrets detection, IaC-Scan und Container-Scan. Diese Vereinheitlichung ersetzt mehrere isolierte Tools.

- Entwickelndenzentrierter Workflow: Bietet sofortiges KI-gestütztes Feedback in PRs und IDEs, IDE-Plugins für Echtzeit-Feedback, KI-AutoFix und umsetzbare Behebungsworkflows.

- Geringe Fehlalarmrate: Aikido Security nutzt kontextbezogene Filterung und KI-Triage, um bis zu 90 % der Fehlalarme zu unterdrücken und so die Alarmmüdigkeit zu reduzieren, im Gegensatz zu Wiz, das die Probleme auch nach der Filterung noch anzeigt.

- Agentenlose Einrichtung: Verbindet sich in wenigen Minuten mit GitHub, GitLab oder Bitbucket und scannt sowohl Code als auch Cloud, ohne Agenten bereitzustellen.

- Transparente Preisgestaltung: Im Gegensatz zu Wiz's Enterprise-only-Modell bietet Aikido Pauschalpreise pro Entwickelnde mit einem kostenlosen Forever-Tarif für kleine Teams. Keine Verkaufsgespräche erforderlich, um loszulegen.

- Erstklassige Scanner: Bietet die besten Scanner ihrer Klasse: SAST, SCA, Secrets, IaC, Container und Cloud-Konfigurationen und vieles mehr. Kein Kontextwechsel mehr.

- Für Entwickelnde gemacht: Integriert sich tiefgreifend mit GitHub, GitLab, Bitbucket, Jira, Slack und vielem mehr. Sie können Scans lokal, in Pull Requests oder als Teil Ihres Release-Prozesses ausführen.

- Schnelles, kontinuierliches Feedback: Scans laufen in Minuten, nicht in Stunden.

Vorteile:

- Niedrigerer TCO

- Best-of-Breed Scanner

- Kürzerer Vertriebsprozess/Testphase

- Auto-Fix-Funktionalität für gängige Probleme und Abhängigkeiten

- Breite Sprachunterstützung

- Fortschrittliche Filterung reduziert Fehlalarme und macht Warnmeldungen umsetzbar.

- Plattformübergreifende Unterstützung (GitHub, GitLab, Bitbucket, Jenkins etc.)

- Bietet kontextsensitive Behebungsanleitungen und Risikobewertung

Hosting-Modell:

- SaaS (Software-as-a-Service)

- On-Premise

Preise:

Alle kostenpflichtigen Pläne beginnen ab 300 $/Monat für 10 Benutzer

- Entwickelnde (Dauerhaft kostenlos): Kostenlos für bis zu 2 Benutzer. Unterstützt 10 Repos, 2 Container-Images, 1 Domain und 1 Cloud-Konto.

- Basic: Unterstützt 10 Repos, 25 Container-Images, 5 Domains und 3 Cloud-Konten.

- Pro: Unterstützt 250 Repos, 50 Container-Images, 15 Domains und 20 Cloud-Konten.

- Advanced: Unterstützt 500 Repos, 100 Container-Images, 20 Domains, 20 Cloud-Konten und 10 VMs.

Maßgeschneiderte Angebote sind auch für Start-ups (30 % Rabatt) und Unternehmen verfügbar.

Gartner-Bewertung: 4.9/5.0

Warum es wählen:

Aikido Security ist die erste Wahl für von Entwickelnden geführte oder DevSecOps-gesteuerte Teams, die Sicherheit direkt in ihren Workflow integrieren möchten. Es ist besonders wertvoll für kleine bis mittelständische Unternehmen, die eine breite Abdeckung suchen, ohne mehrere Anbieter verwalten zu müssen. Wenn Sie mit dem hohen Alert-Aufkommen von Wiz, der undurchsichtigen Preisgestaltung oder dem Mangel an Code-Einblicken frustriert sind, bietet Aikido eine schnellere, entwicklerfreundlichere Alternative.

Aikido Security Bewertungen:

Neben Gartner hat Aikido Security auch eine Bewertung von 4.7/5 auf Capterra, Getapp und SourceForge.

2. Aqua Security

Aqua Security ist eine CNAPP-Plattform mit starkem Fokus auf Container- und Kubernetes-Workloads. Als Wiz-Alternative glänzt es in Organisationen, die stark auf containerisierte und mikroservicebasierte Architekturen setzen. Angebot.

Wichtige Funktionen:

- Container-Image-Scan: Bietet tiefgehenden Scan auf Schwachstellen, Malware und Fehlkonfigurationen in Container-Images.

- Cloud-Sicherheitsposture-Management: Sucht kontinuierlich nach Fehlkonfigurationen in AWS, Azure und GCP.

- Compliance & Reporting: Ordnet Ergebnisse Compliance-Frameworks wie PCI, SOC 2 und NIST zu.

Vorteile:

- Starker Container- & Kubernetes-Schutz

- CI/CD-Unterstützung

- Laufzeitschutz

Nachteile:

- Primär auf Unternehmen ausgerichtet

- Steile Lernkurve

- Weniger entwicklerzentriert

- Die Einrichtung kann komplex sein im Vergleich zu agentenlosen Tools wie Aikido Security

- Benutzer haben ein hohes Alert-Aufkommen gemeldet

Warum es wählen:

Wählen Sie Aqua Security, wenn Ihr Team Docker-, Kubernetes- oder serverless Workloads betreibt und Sie eine robuste Laufzeitdurchsetzung in der Produktion benötigen, was Wiz fehlt.

Hosting-Modell:

- SaaS (Software-as-a-Service)

- On-Premise

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung: 4.1/5.0

Aqua Security Bewertungen:

3. Check Point CloudGuard

CloudGuard ist Check Points CNAPP-Angebot. Es kombiniert Cloud-Bedrohungsprävention, Posture Management und Workload-Schutz und wird oft von Unternehmen gewählt, die bereits Check Point Firewalls verwenden und einen einheitlichen Ansatz für Netzwerk- und Cloud-Sicherheit wünschen. Als Wiz-Alternative geht es tiefer in die Compliance-Durchsetzung, Cloud-Netzwerksicherheit und richtlinienbasierte Automatisierung.

Wichtige Funktionen:

- Cloud-Posture-Management: Scannt kontinuierlich nach Fehlkonfigurationen und Compliance-Verstößen in Cloud-Umgebungen.

- Integration: Umfasst eine CLI für IaC-Scans und grundlegende CI/CD-Pipeline-Unterstützung.

Cloud-Netzwerk- & Bedrohungsprävention

Nutzt die Bedrohungsaufklärung von Check Point, um Cloud-Traffic zu inspizieren, Intrusionen zu erkennen und Malware zu identifizieren.

Vorteile:

- Umfassende Compliance-Abdeckung

- Starke automatische Behebung

- Integriertes CIEM

Nachteile:

- Einige seiner Funktionen erfordern Installations-Agents.

- Oft erfordert die Einrichtung einen Spezialisten

- Umständliche Benutzeroberfläche

- Steile Lernkurve

- Eher auf Sicherheitsteams ausgerichtet als entwicklerzentriert

Warum es wählen:

CloudGuard ist ideal für große, sicherheitsreife Organisationen, insbesondere solche, die bereits Check Points On-Premise-Lösungen nutzen.

Hosting-Modell:

- SaaS (Software-as-a-Service)

- On-Premise

Preise:

- Pay-As-You-Go (PAYG)

- Bring Your Own License (BYOL)

- Unternehmensvereinbarungen

Gartner-Bewertung: 4.6/5.0

Check Point CloudGuard Bewertungen:

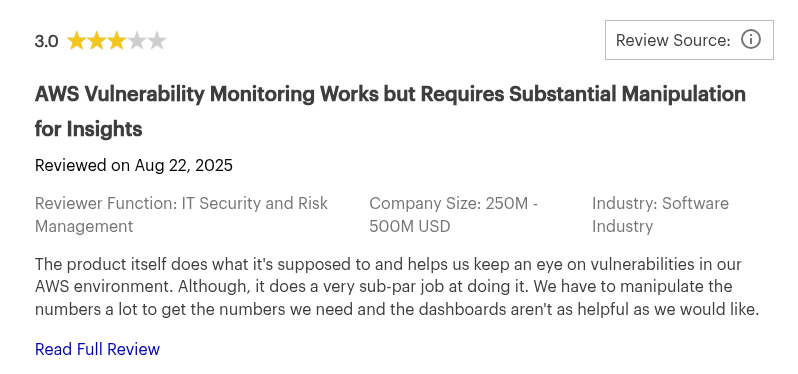

4. Lacework (von Fortinet)

Lacework von Fortinet ist eine CNAPP, die auf Anomalieerkennung und Verhaltensanalysen basiert. Ihre zentrale „Polygraph Data Platform“ bildet die Beziehungen zwischen Cloud-Entitäten (Benutzer, Dienste, Datenflüsse) ab und lernt „normales“ Verhalten, um Anomalien, Fehlkonfigurationen und potenzielle Angriffe zu erkennen. Im Gegensatz zu Wiz, das statische Fehlkonfigurationen aufzeigt, fügt Lacework Kontext hinzu, indem es Abweichungen und Angriffspfade basierend auf Verhaltensdaten identifiziert.

Wichtige Funktionen:

- Verhaltensbasierte Anomalieerkennung: Verfolgt Prozessaktivitäten, Benutzerverhalten und API-Nutzung, um verdächtige Abweichungen zu identifizieren.

- Multi-Cloud-Unterstützung: Bietet CSPM-Abdeckung für AWS, Azure und GCP.

- Agentenloser Workload-Schutz: Nutzt sowohl API-basierte (agentenlose) als auch agentenbasierte Datenerfassungsmethoden für den Zugriff auf Cloud-Umgebungen.

- Bietet tiefe Transparenz (Container, VMs)

Vorteile:

- Kontextsensitive Risikopriorisierung

- Integration in das Fortinet-Ökosystem

- Verhaltensanomalieerkennung

Nachteile:

- Komplexes Setup

- Steile Lernkurve

- Potenzieller Vendor Lock-in

- Unübersichtliche Benutzeroberfläche (UI)

- Installations-Agenten sind erforderlich, um auf alle Funktionen zuzugreifen.

Warum Sie es wählen sollten:

Lacework eignet sich hervorragend für Unternehmen, die eine kontinuierliche Verhaltensüberwachung benötigen und stark auf das Fortinet-Ökosystem angewiesen sind.

Hosting-Modell:

- SaaS (Software-as-a-Service)

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung: 4.6/5.0

Lacework Bewertungen:

5. Orca Security

Orca Security ist eine Plattform für cloud-native Anwendungsabsicherung (CNAPP). Sie nutzt ihren patentierten “SideScanning”-Ansatz, um Workload-Dateien aus Block-Speichern zu rekonstruieren und so Schwachstellen, Fehlkonfigurationen, offengelegte Secrets und sensible Daten zu finden.

Wichtige Funktionen:

- Agentenloser Scan: Orca scannt VM-Festplatten, Container und Cloud-Speicher, um OS-Schwachstellen, offengelegte Zugangsdaten und Malware zu erkennen.

- Erkennung sensibler Daten: Scannt nach Klartext-Secrets, Schlüsseln und PII in Cloud-Buckets und Speichervolumen.

Priorisierte Risikoabbildung: Erstellt einen Graphen Ihrer Cloud-Assets und ordnet die Ergebnisse nach potenziellem Einfluss.Vorteile:

- Multi-Cloud-Transparenz

- Laufzeitschutz

Nachteile:

- Die Preisgestaltung kann bei Skalierung teuer werden

- Es scannt keinen Anwendungsquellcode

- Begrenzte Unterstützung über Cloud- und Laufzeitumgebungen hinaus

- Primär auf Unternehmen ausgerichtet

- Benutzer haben von Alarmmüdigkeit bei groß angelegter Datenerfassung berichtet.

Warum es wählen:

Orca ist ideal für Cloud-Sicherheitsteams, die eine umfassende Cloud- und Workload-Transparenz wünschen, ohne Agenten verwalten zu müssen.

Hosting-Modell:

- SaaS (Software-as-a-Service)

- BYOC (Bring Your Own Cloud)

Preise:

Individuelle Preisgestaltung

Gartner-Bewertung: 4.6/5.0

Orca Security Bewertungen:

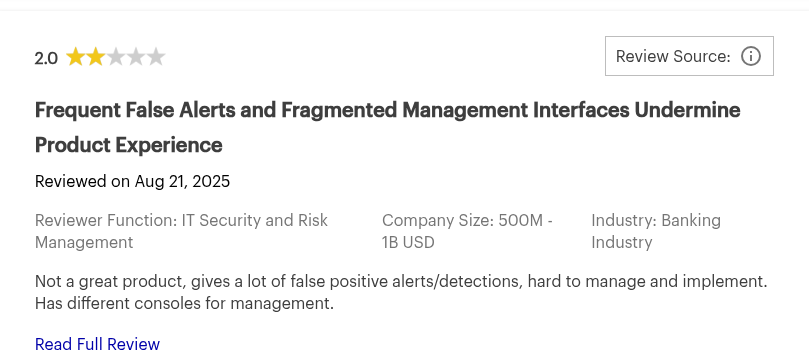

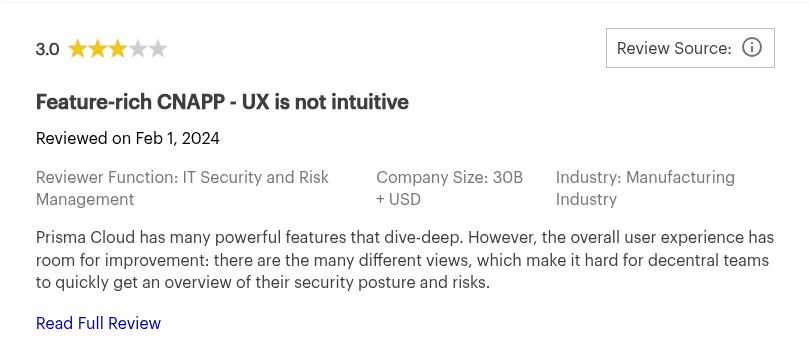

6. Palo Alto Networks Prisma Cloud

Prisma Cloud von Palo Alto Networks ist eine umfassende Plattform, die CSPM, CWPP, CIEM und AppSec-Funktionen unter einer einzigen Marke vereint. Als Wiz-Alternative deckt Prisma Cloud ein breiteres Spektrum ab, erfordert aber auch mehr Konfiguration und richtet sich typischerweise an große Sicherheitsteams.

Wichtige Funktionen:

- Cloud-Posture & IAM-Sicherheit: Überwacht Fehlkonfigurationen, übermäßige IAM-Rollen und Compliance-Verstöße bei allen großen Cloud-Anbietern.

- Container- & Host-Sicherheit: Bietet Laufzeitverteidigung, Sandboxing, Image-Scanning und Anomalieerkennung für Container- und virtualisierte Umgebungen.

- Web App & API Protection: Umfasst Web App and API Protection (WAAP)-Funktionalität, die APIs und Cloud-Funktionen vor Missbrauch schützt.

Vorteile:

- KI-gestützte Risikopriorisierung

- Multi-Cloud-Unterstützung

- Anomalieerkennung

Nachteile:

- Unternehmensfokus

- Hohe Preise

- Veraltete Benutzeroberfläche und Konsole

- Bereitstellungsprozesse in großen Umgebungen können komplex und langwierig werden

- Steile Lernkurve

Warum Sie es wählen sollten:

Prisma Cloud ist ideal für Unternehmen mit Sicherheitsteams , die mehrere Tools in einem konsolidieren möchten.

Hosting-Modell:

- SaaS (Software-as-a-Service)

- On-Premise

Preise:

Individuelle Preisgestaltung

Gartner Bewertung: 4.2/5.0

Palo Alto Networks Prisma Cloud Bewertungen:

Vergleichstabelle

Um Ihnen den Vergleich der Funktionen der oben genannten Alternativen zu erleichtern, fasst die folgende Tabelle die Abdeckung jeder Plattform in Schlüsselbereichen zusammen.

Fazit

Wiz.io hat das moderne Cloud Security Posture Management mitdefiniert. Doch während Teams ihre „Code to Cloud“-Abdeckung erweitern, haben das Fehlen eines entwicklerzentrierten Workflows und Einschränkungen wie Alert Fatigue, Lücken in der Code-Abdeckung und komplexe Preisgestaltung dazu geführt, dass Teams bessere Alternativen suchen.

Aikido Security positioniert sich als die führende Alternative für Startups und Unternehmen, indem es eine wirklich entwicklerzentrierte CNAPP liefert. Es bietet SAST, SCA, IaC und Secrets-Scan, CSPM, KI-Remediation und CI/Integration – alles zu einem erschwinglichen und transparenten Preis. Keine Agenten, keine Drittanbieter-Scanner, keine unnötigen Meldungen.

Bereit, den Tool-Wildwuchs hinter sich zu lassen? Starten Sie Ihre kostenlose Testversion oder vereinbaren Sie noch heute eine Demo mit Aikido Security.

Das könnte Sie auch interessieren:

- Die besten Orca Security Alternativen für Cloud- & CNAPP-Sicherheit

- Top Ox Security Alternativen für ASPM und Lieferkettenrisiken

- Von Code bis zur Cloud: Die besten Tools wie Cycode für End-to-End-Sicherheit

- Die besten Cloud Security Posture Management (CSPM) Tools im Jahr 2025

- Die besten Tools für kontinuierliches Sicherheitsmonitoring