APIs sind das Rückgrat moderner Anwendungen, Dienste und sogar KI-gestützter Systeme.

Dies macht sie jedoch auch zu einem Hauptziel für Angreifer. Allein im Jahr 2024 gab es 311 Milliarden Web-Angriffe, und ein erheblicher Teil dieses Traffics zielte auf APIs ab. Im ersten Halbjahr 2025 melden Organisationen in jeder Branche einen Anstieg von API-Missbrauch, der Ausnutzung von Fehlkonfigurationen und automatisierten Angriffen, die traditionelle Sicherheitstools umgehen.

Die Herausforderung liegt jedoch nicht nur in der Anzahl der Angriffe, sondern auch darin, wie schnell und unbemerkt sie sich entwickeln. Und die Wahrheit ist: Es gibt kein einzelnes Tool, das Sie schützen kann. API-Sicherheit funktioniert nur, wenn sie auf geschichteten, klar definierten Best Practices basiert, die durch Branchenrichtlinien wie die OWASP API Security Top 10 unterstützt werden.

Da Organisationen skalieren und KI-Systeme einführen, die über APIs kommunizieren, dehnt sich die Angriffsfläche schneller aus, als traditionelle Schutzmaßnahmen mithalten können. Deshalb kann API-Sicherheit nicht wie eine Checkliste behandelt werden, die man gelegentlich überprüft; sie muss von Anfang an in die Art und Weise integriert werden, wie Sie Ihre APIs entwerfen, entwickeln und warten.

In diesem Artikel finden Sie die Top 10 API-Sicherheits-Best Practices für 2026, ein klares, umsetzbares und aktuelles Framework zur Sicherung Ihrer APIs gegen die häufigsten und kostspieligsten Bedrohungen von heute.

Die Top 10 API-Sicherheits-Best Practices auf einen Blick:

- Starke Authentifizierung und Autorisierung durchsetzen

- Verschlüsselung überall einsetzen (während der Übertragung und im Ruhezustand)

- Alle Eingaben validieren und bereinigen

- Ein vollständiges, kontinuierlich aktualisiertes API-Inventar pflegen

- Ratenbegrenzung und Throttling implementieren

- Secure-by-Design API-Entwicklungspraktiken anwenden

- Ihre APIs kontinuierlich scannen

- Fehlerbehandlung und Logging härten

- Sicherheitstests in CI/CD integrieren

- APIs in der Produktion auf Anomalien und Missbrauch überwachen

Weitere Details finden Sie unten.

TL;DR

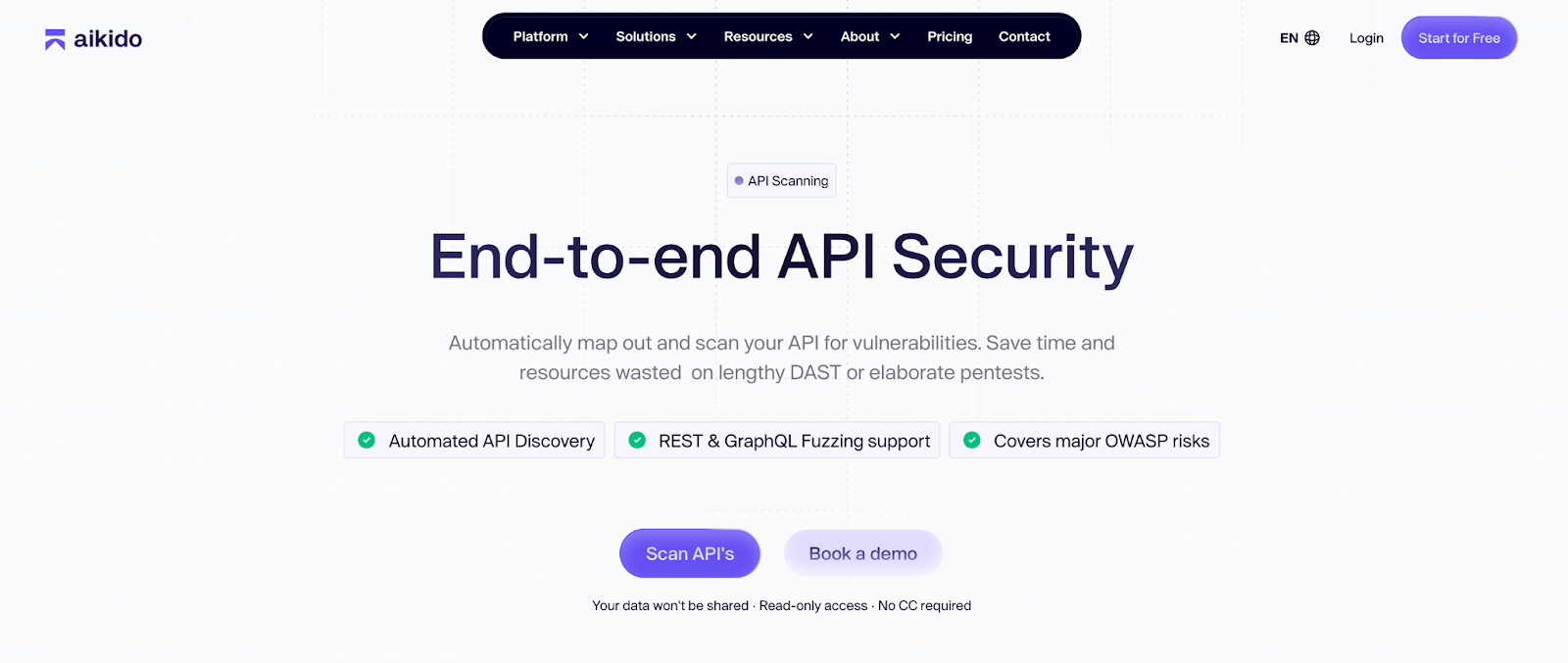

Aikido Security bietet Ihrem Team umfassenden, automatisierten API-Schutz, der durch herkömmliche DAST, manuelle Pentests und einfache OWASP-Checklisten nicht erreicht werden kann. Anstatt sich auf veraltete Spezifikationen oder manuelle Beispieldaten zu verlassen, entdeckt Aikido automatisch jeden Endpunkt, einschließlich Shadow- und undokumentierter APIs, und generiert realistischen Traffic, um diese mit tiefgehender, kontextueller Scannung zu testen.

Das KI-gesteuerte Fuzzing und die Push-Request-Engine imitieren reale Angriffe über REST und GraphQL hinweg und decken fehlerhafte Authentifizierung, Injection-Schwachstellen, Fehlkonfigurationen und andere OWASP API Top 10 Risiken auf, lange bevor sie in Produktion gehen.

Mit AutoFix und merge-bereiten PRs können Teams Probleme in Sekunden statt Tagen beheben, wodurch API-Sicherheit von einem langsamen, spezialisierten Prozess zu etwas wird, worauf Entwickelnde sofort reagieren können.

Was ist API-Sicherheit?

API-Sicherheit ist die Praxis, Anwendungsprogrammierschnittstellen vor Missbrauch, Datenexposition und unbefugtem Zugriff zu schützen. Sie konzentriert sich darauf, die Kommunikation zwischen Systemen zu sichern und sicherzustellen, dass nur die richtigen Benutzer, Dienste und Anwendungen mit Ihren APIs interagieren können. Da APIs oft sensible Daten verarbeiten und kritische Workflows steuern, kann selbst eine kleine Lücke, wie eine schwache Authentifizierung oder übermäßig permissive Endpunkte, zu schwerwiegenden Sicherheitsverletzungen führen.

API-Sicherheit umfasst auch die Prozesse, Tools und Kontrollen, die verwendet werden, um Schwachstellen zu erkennen, bevor Angreifer sie ausnutzen können. Dazu gehören die Validierung jeder Anfrage, die Durchsetzung des Least-Privilege-Zugriffs, die Verschlüsselung von Daten, das Erkennen von abnormalem Verhalten und die Überwachung Ihrer gesamten API-Oberfläche. Da moderne Anwendungen immer stärker vernetzt und API-gesteuert werden, ist eine starke API-Sicherheit unerlässlich, um Angriffe zu verhindern und Vertrauen zu erhalten.

Häufige API-Sicherheits-Schwachstellen

APIs sind einer Vielzahl von Bedrohungen ausgesetzt, von denen einige sich mit traditionellen Webanwendungs-Problemen überschneiden und andere einzigartig für das API-Paradigma sind. Das Verständnis dieser häufigen Schwachstellen ist der erste Schritt zu ihrer Abwehr. Viele dieser Risiken sind im OWASP Top 10 erfasst, das, wie bereits erwähnt, als Checkliste für die häufigsten API-Schwachstellen dient.

Hier sind die wichtigsten API-Sicherheits-Schwachstellen, die Sie kennen sollten:

- Fehlerhafte Authentifizierung & Autorisierung: Dies sind die häufigsten API-Schwachstellen. Fehlerhafte Authentifizierung tritt auf, wenn Identitätsüberprüfungsmechanismen wie Tokens oder API-Schlüssel falsch implementiert oder leicht umgangen werden können. Fehlerhafte Autorisierung bezieht sich auf APIs, die nicht ordnungsgemäß durchsetzen, was Benutzer tun oder auf welche sie zugreifen dürfen. Zum Beispiel könnte ein Angreifer die Daten eines anderen Benutzers abrufen, indem er einfach eine ID in der Anfrage ändert (eine häufige Broken Object Level Authorization, oder BOLA).

- Übermäßige Datenexposition: Viele APIs geben mehr Daten zurück als nötig, wodurch sensible Informationen exponiert werden. Angreifer können diese Endpunkte direkt abfragen, um auf interne IDs, persönliche Informationen oder andere Daten zuzugreifen, die nicht für den externen Verbrauch bestimmt sind. Die Verwendung geeigneter Antwortschemata und Validierungen kann dieses Risiko reduzieren.

- Mangelnde Ressourcenbegrenzung: Ohne Ratenbegrenzungen oder Quoten können APIs für Denial-of-Service-Angriffe oder übermäßigen Ressourcenverbrauch missbraucht werden. Angreifer können Endpunkte mit Anfragen überfluten oder komplexe Abfragen senden, die Ihre Server überlasten. Die Implementierung von Throttling und Prüfungen der Payload-Größe hilft, dies zu mindern.

- Injection-Schwachstellen: APIs sind anfällig für SQL-, NoSQL-, Befehls- und Cross-Site-Scripting-Injections, wenn Benutzereingaben nicht validiert werden. Zum Beispiel könnte eine API, die nicht bereinigte Filter in Datenbankabfragen einfügt, Angreifern ermöglichen, beliebige Befehle auszuführen, wodurch Daten potenziell geleakt oder beschädigt werden könnten. Starke Eingabevalidierung und parametrisierte Abfragen sind wesentliche Abwehrmaßnahmen.

- Sicherheitsfehlkonfiguration: Fehlkonfigurierte Endpunkte, ausführliche Fehlermeldungen, offene CORS-Einstellungen, Standardanmeldeinformationen oder Verzeichnisauflistungen schaffen leichte Angriffsziele. Regelmäßige Konfigurationsüberprüfungen und sichere Standardeinstellungen sind entscheidend, um diese Fallstricke zu vermeiden.

- Unzureichendes Asset-Inventar & Versionsmanagement: Organisationen mit zahlreichen APIs fehlt es oft an aktuellen Aufzeichnungen von Endpunkten und Versionen, wodurch „Zombie“- oder Shadow-APIs entstehen. Veraltete oder vergessene APIs können bekannte Schwachstellen beherbergen. Die Pflege eines vollständigen API-Inventars und einer Versionsstrategie ist entscheidend.

- Unzureichende Protokollierung & Überwachung: Viele Sicherheitsverletzungen bleiben unbemerkt, weil ungewöhnliches API-Verhalten nicht protokolliert oder überwacht wird. Ohne entsprechende Warnmeldungen können Angreifer unentdeckt agieren. Umfassende Protokollierung und aktive Überwachung helfen, Angriffe frühzeitig zu erkennen.

- Server-Side Request Forgery (SSRF): SSRF tritt auf, wenn APIs externe Ressourcen basierend auf unvalidierten Benutzereingaben abrufen und dadurch potenziell interne Systeme exponieren. Das Whitelisting erlaubter Domains und die Validierung ausgehender Anfragen können SSRF-Risiken mindern.

- Schwachstellen in der Geschäftslogik: Diese Schwachstellen nutzen beabsichtigte API-Funktionalitäten aus, anstatt Code-Fehler. Zum Beispiel kann die wiederholte Nutzung einer Rabatt-API oder die Ausnutzung eines Geldtransfer-Workflows zu Betrug führen. Eine gründliche Bedrohungsmodellierung und Benutzerdefinierte Prüfungen sind erforderlich, um Logikmissbrauch zu verhindern.

- Risiken durch Drittanbieter-APIs: Die Integration externer APIs ohne Validierung kann Schwachstellen einführen. Angreifer können Daten von Drittanbietern manipulieren, um Ihr System zu kompromittieren. Behandeln Sie externe API-Eingaben immer als nicht vertrauenswürdig und gehen Sie sicher mit Fehlern um.

Viele API-Schwachstellen verstärken sich gegenseitig. Zum Beispiel kann eine Fehlkonfiguration eine fehlerhafte Authentifizierung ermöglichen, die dann zu übermäßiger Datenexposition führt. Die Verwendung des OWASP API-Sicherheits Top 10 als Leitfaden hilft Teams, diese Risiken zu identifizieren, zu priorisieren und zu mindern, bevor Angreifer sie ausnutzen.

Top 10 API-Sicherheits-Best Practices

APIs sind das Rückgrat des modernen digitalen Geschäfts und treiben Anwendungen, Integrationen und Ökosysteme an. Mit dieser Bedeutung geht ein erhöhtes Risiko einher; APIs gehören heute zu den Hauptzielen von Angreifern. Ihre effektive Sicherung erfordert einen mehrschichtigen, proaktiven Ansatz, der Design, Tests, Überwachung und Automatisierung kombiniert.

1. Starke Authentifizierung und Autorisierung durchsetzen

Dies ist das Fundament der API-Sicherheit. Wenn Sie nicht überprüfen können, wer eine Anfrage stellt und was dieser Person erlaubt ist, spielt alles andere keine Rolle.

- Authentifizierung (Das „Wer“): Überprüfen Sie stets die Identität des Benutzers oder Dienstes, der Ihre API aufruft. Lassen Sie keine Endpunkte offen, es sei denn, sie sind explizit öffentlich und dienen der Bereitstellung nicht-sensibler Daten.

- Zu verwendende Standards: Verwenden Sie robuste, branchenübliche Protokolle wie OAuth 2.0 und OpenID Connect (OIDC) für Benutzerorientierte Anwendungen. Für die Service-zu-Service-Kommunikation nutzen Sie API-Schlüssel mit starken, zufällig generierten Werten oder implementieren Sie Mutual TLS (mTLS) für ein höheres Maß an Vertrauen.

- Autorisierung (Das „Was“): Sobald ein Benutzer authentifiziert ist, müssen Sie durchsetzen, worauf dieser zugreifen darf. Hier treten die häufigsten und gefährlichsten API-Schwachstellen auf, wie z. B. Broken Object Level Authorization (BOLA).

Best Practices:

- Authentifizierung: Verwenden Sie OAuth 2.0 und OpenID Connect (OIDC) für Benutzerorientierte APIs. Für die Service-zu-Service-Kommunikation implementieren Sie API-Schlüssel oder Mutual TLS (mTLS).

- Authorization: Enforce permission checks on every request. Avoid trusting client-side restrictions. For example, /users/{id}/profile should only be accessible to the correct user.

- Zusätzlicher Tipp: Berücksichtigen Sie Token-Ablauf, -Widerruf und Bereichsbeschränkungen, um die Angriffsfläche weiter zu reduzieren.

2. Verschlüsselung überall einsetzen

Unverschlüsselte Daten sind ein offenes Buch für jeden, der mithört. Die Verschlüsselung von Daten sowohl während der Übertragung als auch im Ruhezustand ist nicht verhandelbar.

Best Practices:

- Daten während der Übertragung: Der gesamte API-Traffic muss HTTPS mit TLS 1.2 oder höher verwenden. Dies verhindert Man-in-the-Middle-Angriffe, bei denen ein Angreifer API-Anfragen und -Antworten abfangen, lesen oder modifizieren könnte. Aktuelle Empfehlungen finden Sie in den Mozilla TLS/SSL Configuration Best Practices.

- Daten im Ruhezustand: Sensible Daten, die in Datenbanken oder Dateisystemen gespeichert sind, sollten ebenfalls verschlüsselt werden. Dies bietet eine entscheidende Verteidigungsebene, falls es einem Angreifer gelingt, Ihre Infrastruktur zu kompromittieren.

3. Alle Eingaben validieren und bereinigen

Behandeln Sie alle Daten, die von einem Client kommen, als nicht vertrauenswürdig. Eine rigorose Eingabevalidierung ist Ihre primäre Verteidigung gegen eine Vielzahl von Angriffen, insbesondere Injection-Schwachstellen. Für detaillierte Anleitungen lesen Sie den OWASP-Leitfaden zur Eingabevalidierung und Injektionsprävention.

Best Practices:

- Schema-Validierung: Definieren Sie ein striktes Schema für Ihre API-Anfragen und -Antworten, indem Sie ein Format wie die OpenAPI Specification verwenden. Ihr API-Gateway oder Ihre Anwendungslogik sollte jede Anfrage ablehnen, die diesem Schema nicht entspricht (z. B. falsche Datentypen, unerwartete Eigenschaften, falsches Format).

- Inhaltsvalidierung: Bereinigen Sie Eingaben, um Injection-Angriffe (SQLi, NoSQLi, Command Injection) zu verhindern. Verwenden Sie parametrisierte Abfragen oder Prepared Statements, anstatt Abfragezeichenfolgen manuell zu konstruieren.

- Begrenzung der Payload-Größe: Setzen Sie angemessene Größenbeschränkungen für Request Bodies, Header und URL-Parameter durch, um Ressourcenerschöpfung und Denial-of-Service-Angriffe zu verhindern.

4. Ein vollständiges, kontinuierlich aktualisiertes API-Inventar pflegen

Sie können nicht schützen, was Sie nicht kennen. Wenn Organisationen wachsen, ist es leicht, den Überblick über alle bereitgestellten APIs zu verlieren, was zu „Schatten“- (undokumentierten) und „Zombie“-APIs (veraltet, aber noch aktiv) führt, wie bereits erwähnt.

Best Practices:

- Erkennung: Verwenden Sie ein API-Erkennungstool, um Ihre Umgebung automatisch zu scannen und alle API-Endpunkte zu identifizieren. Diese Tools können den Netzwerkverkehr analysieren oder sich mit Ihren Repositorys verbinden, um ein vollständiges Inventar zu erstellen.

- Dokumentation: Pflegen Sie eine aktuelle Dokumentation für jede API, einschließlich ihres Besitzers, Zwecks, der Sensibilitätsstufe der Daten und der Version. Dies ist sowohl für Sicherheitsüberprüfungen als auch für die Reaktion auf Vorfälle unerlässlich.

Die Plattform von Aikido vereinfacht dies, indem sie Ihre APIs automatisch aus Ihrem Quellcode und laufenden Anwendungen erkennt und Ihnen eine einzige Quelle der Wahrheit für Ihre gesamte API-Angriffsfläche bietet. Einen vollständigen Überblick über Ihre API-Landschaft erhalten Sie, indem Sie Aikido testen.

5. Ratenbegrenzung und Throttling implementieren

Angreifer verlassen sich oft auf Automatisierung, um APIs zu missbrauchen, sei es zum Brute-Forcing von Anmeldeinformationen, zum Scraping von Daten oder zum Starten von Denial-of-Service-Angriffen.

Best Practices:

- Ratenbegrenzung: Legen Sie fest, wie viele Anfragen ein Benutzer oder eine IP-Adresse innerhalb eines bestimmten Zeitrahmens stellen darf (z. B. 100 Anfragen pro Minute).

- Drosselung: Verlangsamen Sie Antworten für Clients, die ihre Ratenbegrenzungen überschreiten.

- API-Gateway-Implementierung: Die meisten Best Practices für die API-Gateway-Sicherheit betonen die Konfiguration von Ratenbegrenzungen am Edge. Dies schützt Ihre Backend-Dienste davor, durch missbräuchlichen Traffic überlastet zu werden.

6. Einführung von Secure-by-Design-Praktiken in der API-Entwicklung

Sicherheit sollte in den gesamten API-Lebenszyklus vom Design bis zur Bereitstellung integriert werden. Dieser „Shift-Left“-Ansatz reduziert Schwachstellen, bevor sie die Produktion erreichen.

Best Practices:

- Designphase: Führen Sie während der API-Designphase Bedrohungsmodellierungsübungen durch. Stellen Sie Fragen wie: „Wie könnte dieser Endpunkt missbraucht werden?“ und „Was ist das Worst-Case-Szenario, wenn diese Daten offengelegt werden?“

- Entwicklungsphase: Stellen Sie Entwickelnden Tools zur Verfügung, die API-Spezifikationen und Code direkt in ihrer Umgebung auf Sicherheitsprobleme scannen können. Ein API-Schwachstellen-Scanner, der in die IDE oder CI/CD-Pipeline integriert ist, kann sofortiges Feedback geben, wodurch Entwickelnde Probleme beheben können, bevor sie Teil der Codebasis werden. Unsere Liste der Top API Security Tools bietet einen Vergleich von Plattformen, die diesen Workflow optimieren.

- Testphase: Automatisieren Sie API-Sicherheitstests als Teil Ihrer CI/CD-Pipeline. Dazu gehört das Ausführen von DAST-Scans gegen Staging-Umgebungen, um Laufzeitschwachstellen zu prüfen. Weitere Details hierzu finden Sie in unserem ausführlichen Leitfaden zu API Security Testing: Tools, Checklists & Assessments.

- Produktionsphase: Überwachen Sie den API-Traffic kontinuierlich auf Anomalien und potenzielle Angriffe. Echtzeit-Monitoring hilft Ihnen, Bedrohungen zu erkennen, die möglicherweise durch Pre-Production-Tests gerutscht sind.

7. Scannen Sie Ihre APIs kontinuierlich

APIs werden schnell ausgeliefert, was bedeutet, dass jederzeit neue Schwachstellen auftreten können. Kontinuierliches Scannen hilft Ihnen, fehlerhafte Zugriffskontrolle, Injection-Schwachstellen, unsichere GraphQL-Resolver und Fehlkonfigurationen zu erkennen, bevor Angreifer es tun.

In solchen Fällen kann ein Tool wie Aikido hilfreich sein. Es hilft dabei, indem es Ihre APIs automatisch entdeckt, sowohl REST- als auch GraphQL-Endpunkte auf echte Schwachstellen scannt und Techniken wie Fuzzing, Traffic-Generierung und kontextsensitive Analyse nutzt, um Probleme frühzeitig aufzudecken. Dies verschafft Teams eine vollständige Abdeckung ihrer Angriffsfläche und klarere, entwickelndenfreundliche Lösungen.

Best Practices:

- REST-APIs scannen: Testen Sie Endpunkte auf Authentifizierungs- und Autorisierungsfehler, Injection-Risiken, unsichere Header, Fehlkonfigurationen und schwache Validierung.

- GraphQL-APIs scannen: Prüfen Sie auf übermäßige Datenexposition, fehlende Autorisierungsprüfungen in verschachtelten Resolvern, Injection-Schwachstellen und Schwachstellen auf Schemaebene.

- Automatisierte Erkennung nutzen: Stellen Sie sicher, dass Ihr Scanner undokumentierte oder Shadow-APIs erkennen kann, damit nichts übersehen wird.

- Genauigkeit von OpenAPI/Swagger validieren: Veraltete oder unvollständige Spezifikationen führen zu blinden Flecken, halten Sie sie daher aktuell oder lassen Sie sie automatisch generieren.

- Scans in Ihren Workflow integrieren: Führen Sie Scans kontinuierlich oder bei jeder Veröffentlichung durch, nicht vierteljährlich.

8. Fehlerbehandlung und Protokollierung härten

Fehlermeldungen können eine Goldgrube für Angreifer sein, wenn sie zu viele Informationen preisgeben.

Best Practices:

- Generische Nachrichten: Geben Sie generische, nicht-deskriptive Fehlermeldungen an den Client zurück. Geben Sie beispielsweise statt „Datenbankverbindung für Benutzer 'admin' fehlgeschlagen“ einfach „Ein interner Fehler ist aufgetreten“ zurück.

- Detaillierte Protokolle: Protokollieren Sie die detaillierten Fehlerinformationen serverseitig zu Debugging-Zwecken. Dies gibt Ihrem Team die benötigten Informationen, ohne Systeminterna potenziellen Angreifern preiszugeben.

9. Sicherheitstests in CI/CD integrieren

Automatisierung stellt sicher, dass Schwachstellen frühzeitig und kontinuierlich während der gesamten Entwicklung erkannt werden.

Best Practices:

- Automatisieren Sie SAST, DAST und IAST in Ihren Pipelines.

- Nutzen Sie KI, um Schwachstellen zu priorisieren und Rauschen zu reduzieren.

- Automatisch Tickets für die Behebung erstellen und Security Gates durchsetzen.

- Automatisierte Tests mit periodischen manuellen Penetrationstests für die Abdeckung der Geschäftslogik kombinieren.

10. APIs in der Produktion auf Anomalien und Missbrauch überwachen

Das Letzte, was Sie tun sollten, ist, Ihre APIs zu ignorieren, nur weil sie bereitgestellt wurden. Auch nach der Bereitstellung bleiben APIs Ziele; hier kann Echtzeit-Monitoring helfen, abnormale Aktivitäten und aufkommende Bedrohungen zu erkennen.

Best Practices:

- KI-gestützte Anomalieerkennung nutzen, um ungewöhnliche Anfrage-Muster zu identifizieren.

- Auf Missbrauch der Geschäftslogik, verkettete Angriffe und Verkehrsspitzen überwachen.

- Monitoring wo möglich mit automatischer Behebung integrieren.

Eine praktische API-Sicherheit-Checkliste

Die folgende Checkliste hilft Ihnen bei der Bewertung der aktuellen Sicherheitslage Ihrer APIs und Ihrer Einhaltung der Best Practices für API-Sicherheit:

Fazit

API-Sicherheit kann kein einmaliger Aufwand sein. APIs wachsen und ändern sich so schnell wie die darauf aufbauenden Systeme, daher muss der Schutz ein fortlaufender Prozess sein.

Aikido Security hilft Teams, die Nase vorn zu haben, indem es sowohl REST- als auch GraphQL-APIs auf Authentifizierungsfehler, Injektionsrisiken, exzessive Datenexposition, Fehlkonfigurationen und Schwachstellen in der Geschäftslogik scannt. Mit automatisierter API-Erkennung, schema-basiertem Scanning und tiefgehenden Tests, die sich direkt in CI-Workflows integrieren, verschafft Aikido Entwicklungsteams die nötige Klarheit, ohne sie auszubremsen.

Bereit, jede API in Ihrem Stack mit einer Plattform zu sichern? Starten Sie Ihre kostenlose Testversion oder buchen Sie noch heute eine Demo mit Aikido Security.

Das könnte Sie auch interessieren: