Einleitung

Snyk und Veracode sind beides beliebte Tools zur Verbesserung der Softwaresicherheit. Jedes hilft Entwicklungsteams, Schwachstellen im Code zu erkennen, jedoch auf unterschiedliche Weise. Für eine technische Führungskraft, die für sichere Software verantwortlich ist, kann die Wahl des richtigen Tools die Entwicklungsgeschwindigkeit und das Risikomanagement erheblich beeinflussen. In diesem Vergleich werden wir untersuchen, wie sich Snyk und Veracode in Bezug auf Abdeckung, Integration und Teamauswirkungen unterscheiden.

TL;DR

Snyk und Veracode helfen beide, Ihre Codebasis zu sichern, konzentrieren sich jedoch auf unterschiedliche Ebenen – und beide haben blinde Flecken. Snyk ist stark bei Open-Source-Abhängigkeiten und Containersicherheit, während Veracode sich auf statische Codeanalyse und Richtlinien-Compliance konzentriert. Aikido Security vereint beide Welten auf einer Plattform, mit weniger Fehlalarmen und einfacherer Integration – was es zur besseren Wahl für moderne Sicherheitsteams macht.

Übersicht der einzelnen Tools

Snyk

Snyk ist eine Entwicklerzentrierte Sicherheit-Plattform, die Code und die Software-Lieferkette auf Schwachstellen scannt. Sie begann mit dem Fokus auf Open-Source-Abhängigkeiten (SCA) und Container-Image-Sicherheit, um Teams dabei zu helfen, bekannte Schwachstellen in Bibliotheken und Docker-Images zu finden. Snyk hat seitdem Snyk Code für Statische Anwendungssicherheitstests (SAST) und Snyk IaC für Infrastructure-as-Code-Prüfungen hinzugefügt. Die Plattform integriert sich direkt in Entwickler-Workflows (IDE-Plugins, CLI, CI/CD), sodass Sicherheitsprobleme frühzeitig erkannt werden. Snyks Hauptstärke ist das schnelle, umsetzbare Scannen mit Korrekturvorschlägen, das darauf abzielt, die Unterbrechung für Entwickelnde zu minimieren.

Veracode

Veracode ist eine etablierte Plattform für Anwendungssicherheitstests, bekannt für ihre umfassenden statischen und dynamischen Analysefunktionen. Sie bietet statische Codeanalyse (SAST) als Cloud-Dienst an – Entwickelnde laden ihren Code (oder kompilieren und laden ihn hoch) zu Veracode, das ihn dann auf den Servern von Veracode scannt. Veracode bietet auch Dynamische Anwendungssicherheitstests (DAST) an, um Laufzeit-Schwachstellen zu finden, sowie eine Software-Kompositionsanalyse-Funktion aus einer früheren Akquisition. Die Plattform ist auf den Unternehmenseinsatz ausgerichtet: Sie betont gründliches Scannen, Compliance-Berichterstattung und Governance-Funktionen für Sicherheitsprogramme. Veracodes Kernfokus liegt auf der Identifizierung von Sicherheitslücken auf Code-Ebene mit Tiefe und Strenge, was sie in Organisationen mit strengen Sicherheitsanforderungen und dedizierten AppSec-Teams beliebt macht.

Funktionsvergleich

Sicherheits-Scanning-Funktionen

Snyk bietet eine breite Sicherheitsabdeckung über den gesamten Software-Stack. Es umfasst eine native SAST-Engine (Snyk Code) zum Auffinden von Code-Schwachstellen, ein Software-Kompositionsanalyse-Tool für Open-Source-Bibliotheks-Schwachstellen, Container-Image-Scan und IaC-Konfigurationsprüfungen. Das bedeutet, Snyk kann unsicheren Code sowie Probleme in den Bibliotheken und Infrastrukturdateien, die Entwickelnde verwenden, in einer einzigen, vereinheitlichten Plattform kennzeichnen. Im Gegensatz dazu hat sich Veracode traditionell auf SAST und DAST konzentriert. Veracode scannt kompilierte Anwendungen auf Code-Schwachstellen und kann laufende Web-Anwendungen auf Schwachstellen testen, hat aber sehr begrenzte Container- oder Cloud-Konfigurations-Scanning-Fähigkeiten. Veracode enthält zwar ein SCA-Modul zur Erkennung anfälliger Open-Source-Komponenten, ist aber nicht so entwicklerzentriert wie Snyks Ansatz.

Im Wesentlichen deckt Snyk die neueren „Shift-Left“-Anwendungsfälle (Abhängigkeiten, Container, Konfiguration) sofort ab, während sich Veracode auf die tiefgehende Analyse des Benutzerdefinierten Codes selbst konzentriert. Beide Tools decken die statische Analyse ab, aber Snyks Umfang erstreckt sich weiter auf die Supply Chain Security. Veracodes Vorteil ist eine One-Stop AppSec-Plattform für SAST und DAST im großen Maßstab, die sogar Binär-Scanning anbietet (man kann Code ohne Quellcode scannen, indem man kompilierte Binärdateien hochlädt). Diese Stärke geht jedoch auf Kosten von blinden Flecken in Bereichen wie Containersicherheit und Infrastruktur-Scanning, die Snyk von Haus aus abdeckt.

Integration & DevOps-Workflow

Ein großer Unterschied zwischen Snyk und Veracode ist, wie sie sich in die Entwicklung integrieren. Snyk wurde entwickelt, um sich direkt in den Entwicklungs-Workflow einzufügen – es verfügt über Plugins für IDEs wie VS Code und IntelliJ, Git-Hooks für Repos und CI/CD-Integrationen, sodass Prüfungen bei jedem Commit oder Pull Request automatisch erfolgen. Entwickelnde, die Snyk verwenden, können Schwachstellenwarnungen und sogar Ein-Klick-Fix-Pull-Requests sehen, ohne ihre normalen Tools verlassen zu müssen. In der Praxis kann Snyk unkompilierten Code in Echtzeit scannen (kein separater Build-Schritt erforderlich) und sofortiges Feedback geben. Veracode hingegen passt zu einem traditionelleren Modell. Es bietet IDE-Plugins (Veracode Greenlight) und CI-Pipeline-Integrationen, aber deren Verwendung bedeutet oft, Code-Artefakte zur Analyse an die Veracode-Plattform zu senden.

Typischerweise muss ein Entwickelnde oder Build-Server die Anwendung kompilieren und auf den Cloud-Scanner von Veracode hochladen, um dann auf die Ergebnisse zu warten. Dieser zusätzliche Schritt führt zu Reibungsverlusten – er ist nicht so nahtlos wie Snyks In-Editor-Scanning. Viele Organisationen behandeln Veracode als einen Gating-Schritt in der Pipeline oder einen geplanten Scan (zum Beispiel einen nächtlichen Build), anstatt etwas, das bei jeder Code-Änderung ausgeführt wird. Veracodes Integrationen sind im Unternehmenssinne robust (z.B. verfügt es über Jenkins-Plugins, API-Zugriff und kann mit Ticketing-Systemen integriert werden), aber aus DevOps-Sicht fühlt sich Snyk eher „Plug-and-Play“ an. Entwickelnde nutzen Snyk eher routinemäßig, weil es in ihre Tools eingebettet ist und schnelle, umsetzbare Ergebnisse liefert. Veracodes Workflow beinhaltet oft ein separates Portal zur Anzeige der Ergebnisse und kann mehr Koordination mit einem Sicherheitsteam erfordern.

Zusammenfassend lässt sich sagen, dass Snyk Teams besser „dort abholt, wo sie arbeiten“ mit minimalem Aufwand, während die Integration von Veracode sich anfühlen kann, als würde man einen externen Sicherheitsschritt an die Pipeline anflanschen. Beide können automatisiert werden, aber Snyks Automatisierung ist einfacher und entwicklerfreundlicher.

Genauigkeit und Leistung

Genauigkeit und Scan-Geschwindigkeit sind entscheidend für die Akzeptanz. Snyk ist bekannt für sein schnelles Scanning. Es kann Code kontinuierlich analysieren, während man ihn schreibt, mit durchschnittlichen Scan-Geschwindigkeiten, die etwa 2,4-mal schneller sind als viele ältere Tools. Da Snyk keinen vollständigen Build erfordert, kann es Probleme innerhalb von Sekunden oder höchstens wenigen Minuten bei typischen Projekten aufdecken. Dieser Echtzeit-Aspekt bedeutet, dass Entwickelnde schnelles Feedback erhalten und nicht warten müssen. Veracode-Scans hingegen sind tendenziell langsamer und aufwendiger. Das Scannen einer großen Anwendung mit Veracode kann zwischen 30 Minuten und mehreren Stunden dauern, insbesondere wenn die Deep-Scan-Modi verwendet werden.

Viele Teams führen Veracode-Scans aufgrund dieser Dauer über Nacht oder nur bei bestimmten Builds durch. Diese Verzögerung kann Entwickelnde davon abhalten, Scans häufig durchzuführen. Hinsichtlich der Genauigkeit hat jedes Tool seine Kompromisse. Snyks statische Analyse (Snyk Code) verwendet eine moderne KI-basierte Engine (aus der DeepCode-Akquisition), um echte Schwachstellen zu priorisieren und Fehlalarme zu reduzieren. In der Praxis hat Snyk tendenziell eine relativ niedrige Fehlalarmrate für ein SAST-Tool und bietet Kontext, um Entwickelnde bei der Entscheidung zu helfen, ob ein Problem real ist oder nicht. Veracode, mit seiner langen Geschichte im SAST-Bereich, strebt ebenfalls nach Genauigkeit und verfügt über ausgereifte Regeln, die eine Vielzahl von Problemen erkennen.

Veracode behauptet, eine der niedrigsten False-Positive-Raten „out-of-the-box“ zu haben, aber die Erfahrungen variieren. Einige Entwickelnde berichten, dass die Gründlichkeit von Veracode viele Ergebnisse zutage fördern kann, die nicht immer relevant sind, was Zeit zum Filtern und Anpassen der Regeln erfordert. Auf der anderen Seite wurde Snyk (oft von Wettbewerbern) dafür kritisiert, gelegentlich Probleme zu kennzeichnen, die möglicherweise keine echten Schwachstellen sind. Kurz gesagt, beide Tools werden ein gewisses „Rauschen“ erzeugen, wie jeder automatisierte Scanner. Snyks Ansatz versucht, unnötigen Aufwand zu minimieren, indem er maschinelles Lernen und Developer-Feedback nutzt, um triviale oder nicht ausnutzbare Ergebnisse auszusortieren.

Der Ansatz von Veracode stützt sich auf seine Policy Engine und Scan-Tiefe, um sich auf signifikante Probleme zu konzentrieren, aber die anfänglichen Scan-Ergebnisse können überwältigend sein, bis Sie Ignorierlisten implementieren oder Schwellenwerte für den Schweregrad anpassen. In Bezug auf Performance und Developer-Produktivität hat Snyk eindeutig die Nase vorn – es ist auf Geschwindigkeit und schnelle Iteration ausgelegt. Veracode ist auf umfassende Abdeckung ausgelegt, auf Kosten der Geschwindigkeit. Dies bedeutet, dass in Bezug auf die praktische Genauigkeit (Signal-Rausch-Verhältnis in einem täglichen Developer-Workflow) Snyk tatsächlich weniger, aber relevantere Warnungen liefern könnte, während Veracode insgesamt mehr potenzielle Probleme (einschließlich Randfälle) finden könnte, aber mehr menschliche Triage erfordert.

Abdeckung und Umfang

In Bezug auf die Technologieabdeckung unterscheiden sich die beiden Tools sowohl in der Breite als auch in der Tiefe. Veracode unterstützt eine umfangreiche Palette von Programmiersprachen (über 30 Sprachen und mehr als 100 Frameworks) für die statische Analyse. Es ist gut geeignet für Enterprise-Stacks – von Java und C# bis C/C++, JavaScript, Python, Ruby und mehr – einschließlich älterer oder weniger verbreiteter Sprachen. Der statische Scanner von Veracode kann sogar Binärdateien für bestimmte Sprachen analysieren (z. B. das Scannen von .NET-DLLs oder Java-Bytecode), was bedeutet, dass er Fälle handhaben kann, in denen Sie keinen Quellcode bereitstellen können. Diese breite Sprachunterstützung und die Fähigkeit, gemischtsprachige Anwendungen oder Legacy-Code zu scannen, ist ein starker Punkt.

Snyk deckt unterdessen alle wichtigen Sprachen ab, die moderne Entwicklungsteams verwenden, insbesondere für Web- und Cloud-Anwendungen (Java, JavaScript/TypeScript, Python, C#, PHP, Go usw.). Für diese bietet Snyk sowohl SAST- als auch SCA-Abdeckung. Snyk unterstützt jedoch möglicherweise einige sehr Nischen- oder Legacy-Sprachen in seiner SAST-Engine nicht (wenn Sie beispielsweise viel C/C++ oder Old-School-Sprachen haben, hätte Veracode dort wahrscheinlich eine ausgereiftere Unterstützung). In Bezug auf die Schwachstellenabdeckung: Snyk verfügt über eine riesige Open-Source-Schwachstellendatenbank, die seine SCA antreibt, sodass es extrem gut darin ist, bekannte Probleme in Abhängigkeiten zu erkennen (eines der besten seiner Klasse für Open-Source-Informationen). Die SCA-Datenbank von Veracode ist solide, aber nicht so Community-getrieben wie die von Snyk, sodass Teams, die stark auf Open Source angewiesen sind, die Abdeckung von Snyk möglicherweise aktueller finden.

Beim Vergleich des Gesamtumfangs über den SDLC hinweg bietet Snyk eine einheitlichere Ansicht – Sie können Code-Fehler, Bibliotheks-Schwachstellen, Container-Probleme und IaC-Probleme an einem Ort sehen. Veracode bietet ebenfalls eine breite Sicht auf Anwendungsrisiken, jedoch hauptsächlich im Bereich des Codes (SAST-/DAST-Ergebnisse). Es scannt beispielsweise nicht nativ Ihre Kubernetes-Konfigurationen oder Terraform-Skripte, während Snyk dies tut. Zusammenfassend lässt sich sagen: Wenn Ihr Stack sehr vielfältig ist oder ältere Technologien umfasst, deckt die statische Analyse von Veracode möglicherweise mehr Bereiche ab. Wenn Ihr Fokus auf moderner Entwicklung liegt (Cloud-native Apps, Container, viele Open-Source-Bibliotheken), ist die Abdeckung von Snyk in diesen Bereichen äußerst umfassend. Viele Organisationen verwenden tatsächlich eine Kombination: Snyk für Open Source und Developer-First-Scans und Veracode für das „Extra Mile“ bei bestimmten Sprachen oder Compliance-Prüfungen.

(Kurzübersicht der Feature-Abdeckung: Snyk deckt nativ SAST, SCA, Container- und IaC-Sicherheit ab; Veracode deckt SAST, DAST und SCA ab. Snyk hat kürzlich sogar DAST für APIs/Web hinzugefügt, aber es ist neuer. Veracode hat keinen Container- oder IaC-Scanner. Beide integrieren sich mit wichtigen Developer-Tools (IDEs, CI), aber Snyks Abdeckung von Integrationen im Developer-Ökosystem ist breiter.)

Entwickelnde Experience

Für eine technische Führungskraft ist eine wichtige Überlegung, wie das Tool von Entwickelnden angenommen und in deren tägliche Arbeit integriert wird. Snyk rühmt sich einer sauberen, Developer-freundlichen Erfahrung. Die Benutzeroberfläche ist unkompliziert, und die Ergebnisse werden mit Developer-Kontext präsentiert (einschließlich Verweisen auf die genauen Codezeilen oder Abhängigkeitsversionen, die problematisch sind, zusammen mit Anleitungen zur Behebung). Snyks Integrationen (IDE-Plugin, GitHub-/GitLab-Integration usw.) bedeuten, dass ein Entwickelnder eine Sicherheitswarnung als Kommentar zu seinem Pull Request oder eine rote Unterstreichung in seinem Code-Editor erhalten könnte – was sich wie eine natürliche Erweiterung des Codierens anfühlt und nicht wie ein separater Sicherheitsprozess.

Die Lernkurve für Snyk ist relativ gering; Entwickelnde können oft selbstständig Probleme beheben und am ersten Tag mit der Fehlerbehebung beginnen. Veracode, als eher ein Enterprise-Tool, kann sich für Entwickelnde weniger intuitiv anfühlen. Sein Webportal ist leistungsstark, aber etwas veraltet und komplex, und richtet sich sowohl an zentrale AppSec-Teams als auch an Entwickelnde. Entwickelnde benötigen möglicherweise Schulungen, um einige der Ergebnisse von Veracode zu interpretieren (die Schwachstellenbeschreibungen können sehr detailliert und gelegentlich überwältigend sein). Veracode hat Verbesserungen vorgenommen – ihr IDE-Plugin (Greenlight) gibt schnelles Feedback im Editor, was großartig ist.

Greenlight unterstützt jedoch nur wenige IDEs und führt einen leichten Scan durch, nicht die vollständige Analyse. Entwickelnde müssen sich also letztendlich immer noch mit den Haupt-Veracode-Scan-Ergebnissen im Portal auseinandersetzen. Ein häufig genannter Kritikpunkt ist das „Rauschen“: Wenn ein Entwickelnder einen Veracode-Scan für ein großes Projekt durchführt, können Hunderte von Problemen aufgelistet werden, von denen nicht alle kritisch sind. Snyk neigt dazu, weniger, relevantere Probleme hervorzuheben (und ordnet sie sogar nach Schweregrad und Ausnutzbarkeit, um die Priorisierung zu erleichtern). Ein weiterer Aspekt ist die Unterstützung bei der Behebung.

Snyk bietet oft Ein-Klick-Fix-Pull-Requests (zum Beispiel kann es automatisch eine Bibliotheksversion aktualisieren, um einen bekannten Fehler zu beheben) und schlägt Codeänderungen mithilfe seiner KI-Engine vor. Veracode liefert detaillierte Informationen zu jedem Befund und schlägt manchmal sichere Funktionen oder Konfigurationen vor, behebt Ihren Code aber nicht automatisch für Sie. Kulturell sehen viele Entwickelnde Snyk als ein Tool für Entwickelnde, während Veracode als ein Tool für Sicherheitsteams angesehen wird, mit dem Entwickelnde interagieren müssen. Wenn Ihre Entwicklungskultur DevOps/DevSecOps ist, wird Snyk wahrscheinlich eine höhere Akzeptanz finden, weil es sich eher wie ein Enabler als wie ein Kontrollpunkt anfühlt.

Zusammenfassend lässt sich aus der UX-Perspektive eines Entwickelnden sagen, dass Snyk einfacher einzurichten ist, Ergebnisse liefert, die leichter zu verstehen sind, und sich natürlicher in bestehende Workflows einfügt. Veracode kann absolut von Entwickelnden genutzt werden (und sollte es auch), aber es wird möglicherweise eher als Vorgabe („wir müssen einen Veracode-Scan für die Compliance durchführen“) denn als alltäglicher Coding-Assistent angesehen. Dieser Unterschied führt oft zu einer besseren Akzeptanz bei den Ingenieuren mit Snyk.

Preise und Wartung

Snyk und Veracode sind beides kommerzielle Produkte, aber ihre Preismodelle unterscheiden sich. Snyk wird als Cloud-basiertes SaaS mit gestaffelten Plänen angeboten. Es hat eine kostenlose Stufe (nützlich für Open-Source-Projekte oder kleine Teams zum Ausprobieren, mit Beschränkungen der Anzahl der Tests) und dann kostenpflichtige Pläne, die typischerweise pro Developer-Seat oder pro Projekt abgerechnet werden. Wenn Sie Snyk auf eine ganze Engineering-Organisation skalieren, können die Kosten schnell steigen, da es oft pro Benutzer abgerechnet wird. Große Unternehmen können individuelle Pläne aushandeln, aber im Allgemeinen kann die Preisgestaltung von Snyk zu einem erheblichen Posten werden, wenn Sie Hunderte von Entwickelnden haben.

Die Kehrseite ist, dass der Cloud-Dienst von Snyk minimalen Wartungsaufwand erfordert – es gibt keinen Server zu verwalten (es sei denn, Sie verwenden ihren Broker für On-Premise-Code), und Updates der Schwachstellendatenbanken und Scanning-Engines erfolgen automatisch. Veracode wird ebenfalls als Cloud-Dienst bereitgestellt (es war einer der Pioniere von SaaS in der AppSec) und ist bekannt dafür, im höheren Preissegment angesiedelt zu sein. Veracode lizenziert typischerweise basierend auf der Anzahl der gescannten Anwendungen oder manchmal basierend auf der Scan-Häufigkeit und dem Umfang der Dienste. Zum Beispiel könnten Sie ein Paket kaufen, das statisches Scannen für X Anwendungen und eine bestimmte Anzahl dynamischer Scans oder Stunden manueller Penetrationstests als Bundle ermöglicht.

Es gibt keine „Freemium“-Stufe für Veracode – es ist ein Enterprise-Vertriebsprozess mit Test- oder Pilotprogrammen, wenn Sie evaluieren möchten. Für Start-ups oder kleinere Unternehmen wird Veracode daher wahrscheinlich nicht ins Budget oder den Aufwand passen. Wartungstechnisch hosten Sie die Scanning-Engine bei Veracode, da es ebenfalls SaaS ist, nicht selbst (es sei denn, Sie entscheiden sich für ihren On-Premise-Agenten für Sonderfälle). Die Nutzung von Veracode bringt jedoch einen gewissen operativen Aufwand mit sich: Jemand muss die Scan-Planung verwalten, das Onboarding neuer Anwendungen in die Plattform handhaben und die Ergebnisse auf Fehlalarme oder Ausnahmen überprüfen. Veracode bietet hierfür robuste Funktionen (Richtlinienverwaltung, Benutzerrollen usw.), diese Funktionen sind jedoch wirklich auf ein dediziertes Sicherheitsteam ausgerichtet, das das Programm überwacht.

Im Gegensatz dazu fühlt sich die Wartung von Snyk eher wie die Verwaltung eines beliebigen Entwickler-Tools an – sicherstellen, dass die Plugins installiert und die Entwickelnden an Bord sind, und dann ist ein Großteil der Arbeit Self-Service, da die Entwickelnden Probleme beheben. Eine weitere Überlegung ist die Skalierbarkeit der Kosten: Snyks Pro-Seat-Kosten können teuer werden, wenn Sie es an ein riesiges Entwicklerteam ausrollen, während Veracodes Pro-App-Modell teuer sein kann, wenn Sie viele kleine Microservices haben (jeder als App gezählt). Offen gesagt, ist keines davon auf Unternehmensebene günstig.

Hier bieten Alternativen wie Aikido oft ihren Mehrwert – Aikido bietet ein einfacheres, pauschales Preismodell, das Sie nicht dafür bestraft, mehr Entwickelnde oder mehr Projekte zu haben, was es vorhersehbarer und oft erschwinglicher macht, wenn Sie wachsen. Um den besten Wert zu erzielen, könnte Snyk für kleine bis mittelgroße Teams gewinnen, die sogar den kostenlosen Tarif nutzen und dann bei Bedarf inkrementell zahlen können, während Veracode eine ernsthafte Investition ist, die sich im Allgemeinen für große Organisationen mit hohen Sicherheitsbudgets rechtfertigt.

Vor- und Nachteile jedes Tools

Snyk Vorteile:

- Entwickelnden-zentriert und einfach zu integrieren: Lässt sich in IDEs, Repos und CI-Pipelines integrieren für nahtlose „Shift-Left“-Sicherheit. Entwickelnde erhalten schnelles Feedback und Ein-Klick-Korrekturen.

- Umfassende Sicherheitsabdeckung: Eine Plattform deckt Code-Schwachstellen (SAST), Open-Source-Risiken (SCA), Container-Probleme und mehr ab – und bietet eine ganzheitliche Sicht.

- Schnelles Scannen: Snyks Scans sind leichtgewichtig und inkrementell (kein vollständiger Build erforderlich), sodass sie schnell ablaufen (oft in weniger als ein paar Minuten).

- Umsetzbare Anleitung: Klare Empfehlungen zur Behebung und automatisierte Fix-Pull-Requests helfen Entwickelnden, Probleme tatsächlich zu lösen, anstatt sie nur zu markieren.

- Umfassende Schwachstellendatenbank: Snyks Open-Source-Schwachstellendatenbank ist eine der umfassendsten, was bedeutet, dass sie Probleme in Abhängigkeiten erkennen kann, die andere möglicherweise übersehen.

Snyk Nachteile:

- Rauschen in bestimmten Fällen: Obwohl im Allgemeinen auf weniger Fehlalarme abgestimmt, ist Snyks statische Analyse jünger und kann manchmal harmlose Muster als Probleme kennzeichnen. In einigen Sprachen haben Teams berichtet, dass sie eine Reihe von „Fehlalarmen“ aussortieren mussten.

- Begrenzte Legacy-Abdeckung: Snyk unterstützt viele moderne Sprachen, ist aber bei älteren Plattformen (z. B. Legacy-Sprachen oder binär-only Workflows) nicht so tiefgreifend. Veracodes lange Geschichte verschafft ihm einen Vorteil bei einigen Legacy-Tech-Stacks.

- Komplexe Preisgestaltung bei Skalierung: Snyks Preisgestaltung pro Entwickelnden kann für große Teams teuer werden, insbesondere wenn Sie mehrere Snyk-Produkte benötigen (Code, Open Source, Container usw.). Budgetbewusste Organisationen könnten es schwierig finden, die Kosten für den unternehmensweiten Einsatz zu rechtfertigen.

- Kein natives DAST für Web-Apps (bis vor kurzem): Snyks Fokus lag auf Code und Lieferkette. Es wurde erst kürzlich ein dynamischer Scanner hinzugefügt, der noch nicht so etabliert ist. Wenn Sie umfangreiche Laufzeittests benötigen, reicht Snyk allein möglicherweise nicht aus.

- Abhängigkeit von der Akzeptanz durch Entwickelnde: Snyk funktioniert am besten, wenn Entwickelnde es aktiv nutzen. Organisationen ohne eine ausgeprägte DevSecOps-Kultur könnten feststellen, dass Schwachstellen bestehen bleiben, wenn Entwickelnde die Warnmeldungen von Snyk ignorieren (da standardmäßig ein weniger zentraler Überprüfungsmechanismus vorhanden ist).

Veracode Vorteile:

- Gründliche Analyse: Veracode bietet eine sehr tiefgehende statische Analyse, die komplexe Schwachstellen im Code (z. B. mehrstufige Datenflussprobleme) über eine Vielzahl von Sprachen hinweg aufdecken kann. Es neigt dazu, eine breite Palette von Sicherheitsproblemen zu erkennen, einschließlich solcher, die neuere Tools möglicherweise übersehen.

- Unternehmensweite Governance: Es zeichnet sich durch Richtlinienmanagement und Compliance-Berichterstattung aus. Sie können Sicherheitsschranken durchsetzen (z. B. „keine schwerwiegenden Fehler vor der Veröffentlichung“) und detaillierte Berichte/Audits erhalten, was für die Erfüllung regulatorischer oder Kundenanforderungen wertvoll ist. Es ist eine Plattform, die mit Blick auf Sicherheitsteams und Risikoüberwachung entwickelt wurde.

- Dynamische Testfähigkeit: Über die statische Analyse hinaus kann die DAST-Option von Veracode laufende Anwendungen auf Schwachstellen wie SQL-Injection oder XSS im Black-Box-Verfahren scannen. Dies ist etwas, das viele reine Code-Tools nicht auf derselben Plattform anbieten.

- Breite Technologieunterstützung: Über 30 Sprachen und zahlreiche Frameworks werden beim Scannen unterstützt. Es ist kampferprobt bei allem, von Java- und .NET-Unternehmensanwendungen bis hin zu C/C++-Projekten. Es unterstützt auch das Scannen kompilierter Binärdateien, was in Fällen nützlich ist, in denen der Quellcode nicht verfügbar ist.

- Optimierung für geringe False Positives: Im Laufe der Jahre hat Veracode seine Engine verfeinert, um triviale oder falsche Ergebnisse zu reduzieren (z. B. erkennt es gängige Frameworks, um das Markieren sicherer Muster zu vermeiden). Standardmäßig sind seine Ergebnisse für ein groß angelegtes SAST relativ präzise, so viele UnternehmensBenutzer und Veracodes eigene Angaben.

Veracode Nachteile:

- Langsamer Feedback-Loop: Scan-Zeiten sind lang. Entwickelnde müssen möglicherweise stundenlang auf Ergebnisse bei einer großen Codebasis warten, was die häufige Nutzung entmutigt. Es ist nicht ideal für schnelle CI/CD-Umgebungen, in denen eine sofortige Validierung gewünscht ist.

- Integrationsschwierigkeiten: Das Einrichten und Ausführen von Veracode-Scans kann umständlich sein. Die Notwendigkeit, Code zu kompilieren und hochzuladen, bedeutet, dass es nicht so nahtlos in den Speicher-und-Prüf-Zyklus der Entwicklung passt. Die Notwendigkeit, ein externes Portal zu nutzen oder separate Schritte auszuführen, kann die Beteiligung der Entwickelnden reduzieren.

- Begrenzte DevOps-Flexibilität: Veracode ist ein Cloud-Dienst mit einem traditionellen Enterprise-Flair – weniger flexibel für Benutzerdefinierte Workflows. Zum Beispiel deckt sein IDE-Plugin (Greenlight) nur eine Untermenge von Anwendungsfällen und IDEs ab, und vollständige Scans können aufgrund des Zeitaufwands nicht bei jedem Commit ausgeführt werden. Schnelllebige Teams benötigen oft ein zusätzliches leichtgewichtiges Tool, da Veracode allein zu schwerfällig wirkt.

- Höhere Kosten: Veracode ist eine der teureren Optionen im AppSec-Testing. Das Preismodell (üblicherweise pro Anwendung und Scan-Typ) kann zu hohen Kosten für Organisationen mit vielen Microservices oder häufigem Scan-Bedarf führen. Es gibt auch keinen kostenlosen Tarif, sodass selbst die erste Evaluierung eine Hürde darstellt.

- Engerer Abdeckungsbereich: Veracode fehlt eine erstklassige Unterstützung für Container-Scanning, Infrastructure-as-Code und andere neuere Bereiche. Es konzentriert sich auf Code- und Web-App-Tests. Wenn Sie eine einzige Lösung für die „Code-to-Cloud“-Sicherheit wünschen, wird Veracode allein nicht alles abdecken. Sie benötigen möglicherweise immer noch zusätzliche Tools (was die Komplexität und die Kosten erhöht).

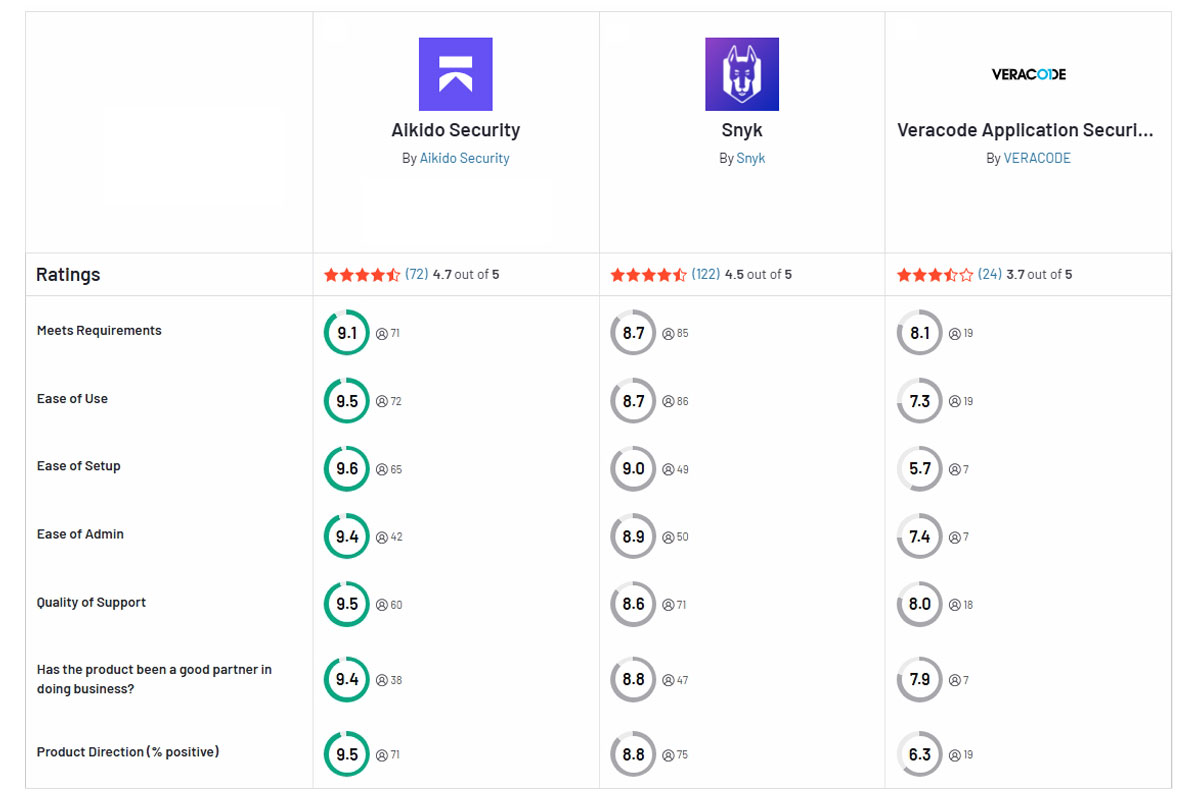

Aikido Security: Die bessere Alternative

Aikido Security vereint die Stärken von Snyk und Veracode, während es deren Schwachstellen vermeidet. Es bietet eine einheitliche AppSec-Plattform, die Code, Open-Source-Abhängigkeiten, Cloud-Konfigurationen und mehr an einem Ort abdeckt – ohne die üblichen Schwierigkeiten. Mit minimalen False Positives von Haus aus (dank intelligenter Rauschfilterung) liefert Aikido den Entwickelnden hochrelevante Ergebnisse, denen sie vertrauen können. Die Integration ist kinderleicht: Aikido fügt sich nahtlos in Ihre IDE und CI/CD-Pipeline ein, sodass Sicherheitsprüfungen reibungslos und automatisiert ablaufen. Im Gegensatz zu älteren Tools gibt es kein langes Warten oder mühsames Hantieren mit komplexen UIs.

Sie erhalten eine umfassende Abdeckung, vergleichbar mit der Gründlichkeit von Veracode, jedoch mit einer entwicklerzentrierten UX, die Snyk ebenbürtig ist (und, wagen wir zu behaupten, sogar noch eleganter). Darüber hinaus ist die Preisgestaltung von Aikido pauschal und vorhersehbar, was es im großen Maßstab deutlich erschwinglicher macht. Kurz gesagt: Wenn Sie es leid sind, die Kompromisse von Snyk und Veracode zu jonglieren, bietet Aikido eine moderne, unkomplizierte Lösung – sicheren Code, abzüglich des zusätzlichen Rauschens und Unsinns.

Starten Sie eine kostenlose Testphase oder fordern Sie eine Demo an, um die vollständige Lösung zu erkunden.