Wenn Ihre Cluster in Minuten skalieren und neue Workloads stündlich bereitgestellt werden, wird der Fehlerspielraum hauchdünn. Eine einzige übersehene Konfiguration oder ein veraltetes Image kann sich im gesamten System ausbreiten, bevor es jemand bemerkt.

In der Realität scheitern die meisten Teams mit Kubernetes nicht, weil sie Sicherheit ignorieren, sondern weil sie nicht mithalten können. Laut dem Red Hat State of Kubernetes Security Report mussten 67 % der Unternehmen Bereitstellungen aufgrund von Sicherheitsbedenken verlangsamen oder verzögern. Diese Zahl allein sagt alles: Sicherheit ist kein nachträglicher Gedanke mehr, sondern eine Abhängigkeit.

Doch während sich Bedrohungen ständig weiterentwickeln, tun dies auch die Tools.

KI-gesteuerte Scanner, intelligentere Laufzeitüberwachung und vereinheitlichte Sicherheits-Dashboards helfen Teams, Probleme lange vor der Produktion zu erkennen.

Und dieser Wandel ist Teil eines breiteren Branchentrends. Aikidos State of AI in Security & Development 2026 Bericht ergab, dass viele Organisationen mit der Integration von Cloud-Sicherheit und Anwendungssicherheit zu kämpfen hatten und dass diejenigen, die einen einzigen Anbieter für beides nutzten, weniger Vorfälle erlitten.

In diesem Artikel werden wir 7 Kubernetes-Sicherheitstools untersuchen, die Teams helfen, dieses Gleichgewicht zu finden, von Open-Source-Tools bis hin zu hochmodernen Lösungen wie Aikido, die Best-of-Breed-Produkte anbieten, die die Sicherheit von Code bis Cloud vereinfachen.

TL;DR:

Aikido ist führend, wenn es um die Absicherung von Kubernetes geht, mit null Rauschen und echtem Schutz. Was es wirklich auszeichnet, ist das KI-gestützte AutoFix, das kontinuierlich nach Fehlkonfigurationen, Expositionen und Richtlinienverstößen – über AWS, Azure, GCP und mehr – scannt und diese schnell behebt.

Es vereinheitlicht außerdem Code-, Container- und Cloud-Sicherheit in einer einzigen, optimierten Plattform, die sich nahtlos in Ihren bestehenden Workflow integriert.

Aikido filtert zudem bis zu 95 % der Fehlalarme vor der Analyse heraus, wodurch Teams klare, hochzuverlässige Ergebnisse erhalten, auf die sie schnell reagieren können. Für Sicherheitsteams bedeutet das eine vollständige Kubernetes-Abdeckung, ohne mehrere Tools jonglieren oder in Daten ertrinken zu müssen. Aikidos Free Tier macht es einfach, Ihre Cluster sofort zu schützen und mit dem Wachstum Ihrer Workloads zu skalieren.

Was ist Kubernetes-Sicherheit und warum ist sie kritisch?

Kubernetes wurde zur bevorzugten Plattform für die Verwaltung containerisierter Anwendungen, da es Bereitstellung, Skalierung und Betrieb über Cluster hinweg mit bemerkenswerter Effizienz automatisiert. Seine Fähigkeit, Tausende von Containern nahtlos zu orchestrieren, machte es zum Rückgrat moderner Cloud-nativer Systeme.

Kubernetes-Sicherheit ist die Praxis, Kubernetes-Cluster, Workloads und die Infrastruktur, auf der sie laufen, vor Fehlkonfigurationen, Schwachstellen und bösartigen Aktivitäten zu schützen.

Unter der glatten Oberfläche widerstandsfähiger Microservice-Plattformen verbirgt sich ein komplexes Cluster aus Containern, Nodes, APIs und Netzwerkverbindungen. Ihre Komplexität eröffnet eine sich schnell ausdehnende Angriffsfläche.

Im Kern umfasst Kubernetes-Sicherheit die Tools, Kontrollen und Prozesse, die Sie zum Schutz dieser Cluster verwenden. Dies kann alles sein, von Image-Scanning und Laufzeit-Erkennung bis hin zu Netzwerkrichtlinien und Zugriffssteuerungen.

Dies ist wichtig, da Ihr Cluster nicht mehr nur Infrastruktur ist; es ist die Grundlage Ihrer digitalen Operationen. Ein einziger Fehltritt in der Konfiguration, Identität oder im Laufzeitverhalten kann sensible Daten preisgeben, Dienste stören oder laterale Bewegungen ermöglichen. Zum Beispiel könnte ein falsch konfigurierter Pod eine Privilegieneskalation ermöglichen; ein exponierter API-Server könnte unkontrollierten Zugriff gewähren.

Wenn sich Umgebungen von Monolithen zu verteilten Diensten entwickeln, sollte die gleiche Reife, die Geschwindigkeit antreibt, auch Sicherheitsreife fordern. Mit anderen Worten: Je schneller sich Ihr Cluster bewegt, desto schneller entwickeln sich Bedrohungen, und Sie befinden sich zwischen diesen Kräften.

Hier kommt eine fokussierte Sicherheitsstrategie ins Spiel, die sich an Ihrer operativen Kadenz, Ihren Plattform-Engineering-Standards und Ihrer DevSecOps-Kultur ausrichtet. Und wenn Sie tiefer eintauchen, werden Sie sehen, wie Aikido diese Ausrichtung unterstützt, indem es Schwachstellenmanagement, Richtliniendurchsetzung und Laufzeittransparenz in einer einheitlichen Ansicht verbindet.

Wichtige Sicherheitsherausforderungen in einer Kubernetes-Umgebung

Die Komplexität von Kubernetes-Bereitstellungen schafft eine Vielzahl von Sicherheitsschwachstellen, und viele Teams können nur wenige davon abdecken. Gehen wir die häufigsten Problembereiche durch, die Sie im Auge behalten sollten:

1. Fehlkonfigurationen überall: Kubernetes bietet Ihnen viel Flexibilität, was großartig für die Skalierung sein kann, aber es bedeutet auch, dass es Dutzende von Knöpfen zu drücken gibt. Wenn jemand im Team versehentlich Host-Networking aktiviert oder einen Pod als Root laufen lässt, hat er gerade ein größeres Angriffsfenster geschaffen. Es ist alles andere als ein kleines Problem; tatsächlich geben Plattform-Ingenieure mit jahrelanger Erfahrung zu, dass ein leichter Configuration Drift erhebliche Probleme verursachen kann.

2. Anfällige Container-Images: Sie haben vielleicht eine solide und zuverlässige CI/CD-Pipeline aufgebaut, die Container-Images effektiv erstellt und bereitstellt, aber wenn diese Images veraltete Bibliotheken oder ungepatchte Schwachstellen enthalten, sind Sie bereits vor Abschluss Ihrer Bereitstellung exponiert. Ein Container, der eine veraltete Version von OpenSSL oder ein ungepatchtes Basis-Image ausführt, ist, als würde man Bedrohungsakteuren bevorzugten Zugriff auf Ihre Umgebung gewähren.

3. Lücken im Secrets Management: Secrets wie API-Schlüssel, Datenbank-Zugangsdaten und Tokens sind das Rückgrat vieler Dienste innerhalb von Kubernetes. Werden sie jedoch als Klartext in einer ConfigMap gespeichert oder über mehrere Dienste mit weitreichendem Zugriff wiederverwendet, laden Sie zur Privilegieneskalation ein. Eine ordnungsgemäße Secret-Rotation, Vault-Integration und der Zugriff nach dem Prinzip der geringsten Rechte sind nicht verhandelbar.

4. Übermäßig freizügige rollenbasierte Zugriffskontrollen (RBAC): Die Vergabe von Cluster-Admin-Zugriff, selbst für einen schnelleren Zugriff, umgeht die Isolation und erhöht den potenziellen Schaden durch kompromittierte Konten. Sie können den Explosionsradius begrenzen, sollte ein Pod oder Dienst kompromittiert werden, indem Sie korrekt zugeschnittene RBAC-Rollen implementieren.

5. Laufzeit-Sicherheitsrisiko: Obwohl statisches Scannen Vorteile bietet, ist es für dynamische Umgebungen unzureichend. Echtzeit-Bedrohungen wie bösartige Container-Injektionen, geänderte Berechtigungen oder Kernel-Exploits können zur Laufzeit auftreten. Ohne kontinuierliche Echtzeit-Transparenz in Ihrem Cluster fehlt Ihnen ein kritischer Sicherheitseinblick.

Die Top 7 Kubernetes-Sicherheitstools

Angesichts dieser Herausforderungen lohnt es sich, die Tools zu betrachten, die zu ihrer Lösung entwickelt wurden. Unten finden Sie eine Vergleichstabelle einiger der führenden Kubernetes-Sicherheitslösungen, bewertet nach Abdeckung, Reduzierung von Fehlalarmen, KI-AutoFix und Richtliniendurchsetzung.

Diese Tools decken verschiedene Bereiche des Kubernetes-Sicherheitslebenszyklus ab, vom Image- und IaC-Scan bis zum Laufzeitschutz und der Durchsetzung von Netzwerkrichtlinien.

Vergleich der Top 7 Kubernetes-Sicherheitstools

1. Aikido Security

Aikido macht Kubernetes-Sicherheit schneller, intelligenter und deutlich weniger aufwendig. Es identifiziert echte Sicherheitsrisiken in Ihren Container-Images und filtert automatisch False Positives sowie irrelevante Warnmeldungen mithilfe von über 25 Validierungsregeln heraus.

Aikido ist weit mehr als ein Cluster- oder Container-Scanning-Kubernetes-Tool. Für Organisationen, die End-to-End-Sicherheit wünschen, ermöglicht es Ihnen, Ihre Code-Repositorys, Container-Images, IaC (Infrastructure as Code), Kubernetes-Manifeste, Secrets und Cloud-Workloads zu verfolgen – alles in einem einheitlichen Dashboard.

Schlüsselfunktionen

- Container-Image-Scan (OS-Pakete, Bibliotheken, Lizenzierungsrisiken) + KI-AutoFix-Funktionalität.

- IaC-/Manifest-Scan (Terraform, CloudFormation, Kubernetes YAML/Helm) zur frühzeitigen Erkennung von Fehlkonfigurationen.

- Entwickelnde-Workflow-Integrationen, die es Ihnen ermöglichen, sich mit Git-Repositorys und CI-Pipelines zu verbinden, umsetzbare PRs bereitzustellen und den Aufwand zu reduzieren.

- Kontextuelles Triage und False-Positive-Reduktion, die Ihnen hilft, das wirklich Wichtige über Code-, Image- und Cloud-Kontexte hinweg zu priorisieren.

Vorteile

- Sie profitieren vom Kubernetes-Cluster-Scan, da ein einziges Tool alle Sicherheitsanforderungen abdeckt – von Code über Build und Deploy bis zur Laufzeit (ideal für Teams, die weniger Tool-Wildwuchs wünschen).

- Entwickelnde-freundliches Onboarding mit minimaler Reibung in CI/CD- und Container-Pipelines, schnelle Time-to-Value.

- AutoFix und umsetzbare Erkenntnisse, die weniger Wartezeit in Ticket-Warteschlangen bedeuten; Ihr SRE-/Dev-Team kann beheben, anstatt nur zu finden.

- Umfassende Abdeckung von Kubernetes-Workflows, vom Manifest-/IaC-Drift bis hin zu Image- und Container-Problemen.

Preismodell

Aikido bietet flexible Pläne, die darauf ausgelegt sind, mit der Größe und den Sicherheitsanforderungen Ihres Teams zu skalieren.

- Free Tier (Entwickelnde): Ideal für den Einstieg und umfasst Kern-Scanner, PR-Sicherheitsüberprüfungen und Analysen, um Teams bei der Bewertung ihrer Kubernetes-Sicherheitsposition zu unterstützen.

- Basic Plan: Am besten für kleine Teams, die ihre Abdeckung erweitern möchten, bietet KI-basierten Schutz, Code-to-Cloud-Transparenz und Integrationen mit Tools wie Jira, Drata und Vanta.

- Pro Plan: Geeignet für wachsende Organisationen, schaltet erweiterte Funktionen wie Benutzerdefinierte SAST-Regeln, On-Prem-Scanning, API-Sicherheitstests, Malware-Erkennung und das Scannen virtueller Maschinen frei.

- Advanced Plan: Entwickelt für Unternehmen mit komplexen Umgebungen, erweitert den Schutz durch gehärtete Container-Images, erweiterte Bibliotheks-Lebenszyklen und EPSS-gesteuerte Priorisierung.

Die Preisgestaltung beginnt mit dem Free Tier, wobei höhere Tiers je nach Umfang und benötigten Funktionen verfügbar sind.

2. Aqua Security

Aqua Security ist ein langjähriger Akteur im Bereich der Cloud-nativen Sicherheit mit einem breiten Spektrum an Funktionen, die Container, Kubernetes, Serverless- und Cloud-Workloads abdecken. Es integriert sich mit großen Clouds und Enterprise-SIEM-/Kommandozentralen, um eine einheitliche Transparenz in großen Umgebungen zu bieten.

Schlüsselfunktionen

- KSPM, das die Cluster-Konfiguration und Compliance anhand von Benchmarks (CIS, NSA usw.) überprüft.

- Laufzeitschutz, der über native Kubernetes-Konstrukte (Admission Controller) funktioniert, um Pod-Deployment-Policies, Workload-Attribute und kontextuelle Risiken durchzusetzen.

- Umfassender Posture-, Image- und Laufzeit-Scan über Multi-Cloud-, On-Prem- und Hybrid-Workloads hinweg.

Vorteile

- Voll ausgestattet für den Enterprise-Einsatz, daher unterstützt es sehr große Cluster, Multi-Cloud und regulierte Umgebungen.

- Umfassende Runtime-Enforcement-Funktionen, entwickelt für Security Operations auf Produktionsniveau (z. B. granulare Richtlinien, Admission Control).

- Integrationen mit Enterprise-Security-Ökosystemen (SIEM, Cloud Command Centres) ermöglichen Transparenz über Container + Cloud + Workloads.

Nachteile

- Setup, Tuning und Wartung können im Vergleich zu schlankeren Tools einen erheblichen SRE-/Security-Aufwand erfordern.

- Enterprise-Funktionen für große Skalierungen gehen wahrscheinlich mit höheren Lizenz- oder Supportgebühren einher.

- Für kleinere Cluster oder Teams kann der Funktionsumfang den heutigen Bedarf übersteigen und die Time-to-Value verlangsamen.

Preismodell

Aqua Security listet keine Preise auf seiner Website auf. Stattdessen können Sie eine Demo anfordern, um die Plattform in Aktion zu sehen und ein maßgeschneidertes Angebot basierend auf Ihrer Infrastrukturgröße und Ihren Sicherheitsanforderungen zu erhalten.

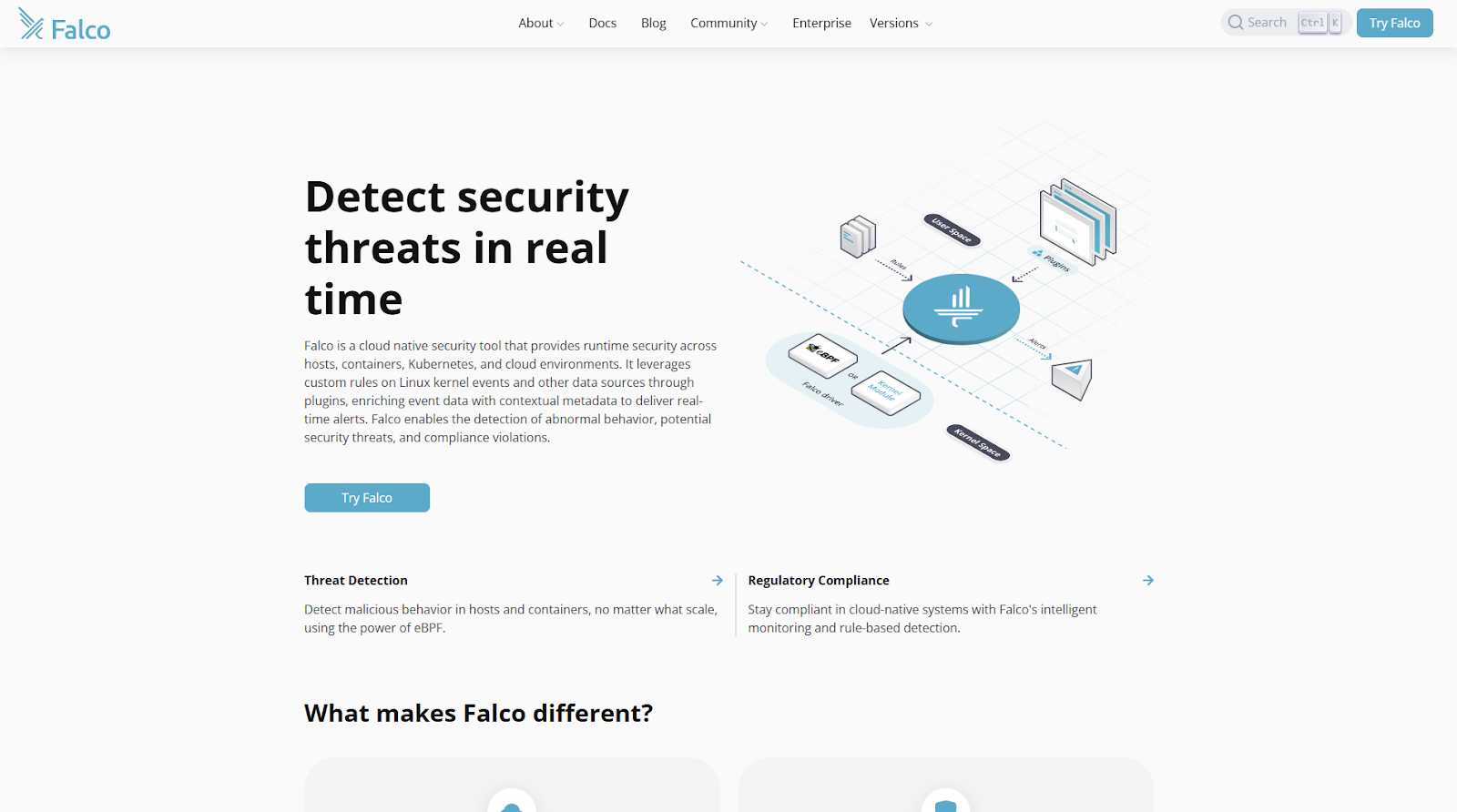

3. Falco

Falco ist ein Open-Source-Tool für Runtime Security und Verhaltensüberwachung, das darauf abzielt, anomale Aktivitäten innerhalb von Kubernetes- und Container-Umgebungen zu erkennen. Es überwacht Host-/Kernel-Ereignisse (via eBPF/Syscalls), angereichert mit Kubernetes-Metadaten und Container-Kontexten, und kennzeichnet Verhaltensweisen wie unerwartete Prozessausführung, Privilege Escalation oder Systemaufrufe, die von der Norm abweichen.

Schlüsselfunktionen

- Echtzeit-Syscall- und Host-Ereignisüberwachung, mit Kubernetes-Metadaten, um Verhaltensweisen Pods/Containern zuzuordnen.

- Benutzerdefinierte Regel-Engine, die es Ihnen ermöglicht, Richtlinien zu erstellen, die auf Ihre Cluster-Nutzung und Workflows zugeschnitten sind.

- Funktioniert mit Alerting- und Logging-Systemen, um die Runtime-Bedrohungserkennung in SRE- oder SecOps-Workflows zu integrieren.

Vorteile

- Laufzeit-Transparenz, die erfasst, was statisches Scanning übersieht (z. B. Live-Angriffe, unerwartetes Verhalten).

- Kostenloser/Open-Source-Kern, der einfach zu übernehmen ist, gut für Proof-of-Concepts oder zur Ergänzung anderer Tools.

- Hochgradig anpassbar, sodass Sie Regeln an Ihre einzigartige Umgebung anpassen oder Ihre eigene Erkennungslogik entwickeln können.

Nachteile

- Deckt Build-Time-Schwachstellen (Images, IaC) standardmäßig nicht ab; erfordert die Kombination mit anderen Tools.

- Kann große Mengen an Alerts generieren, wenn nicht entsprechend abgestimmt; Rauschen kann Teams überfordern.

- Erfordert dedizierten Aufwand für Regelmanagement, Tuning und Alert-Handling; weniger „Set-and-Forget“ als bei manch anderen Tools.

Preismodell

Falco ist kostenlos und Open Source und wird von der Cloud Native Computing Foundation (CNCF) gepflegt. Alle Kosten entstehen ausschließlich durch die zugehörigen Dienste, die Sie damit integrieren möchten.

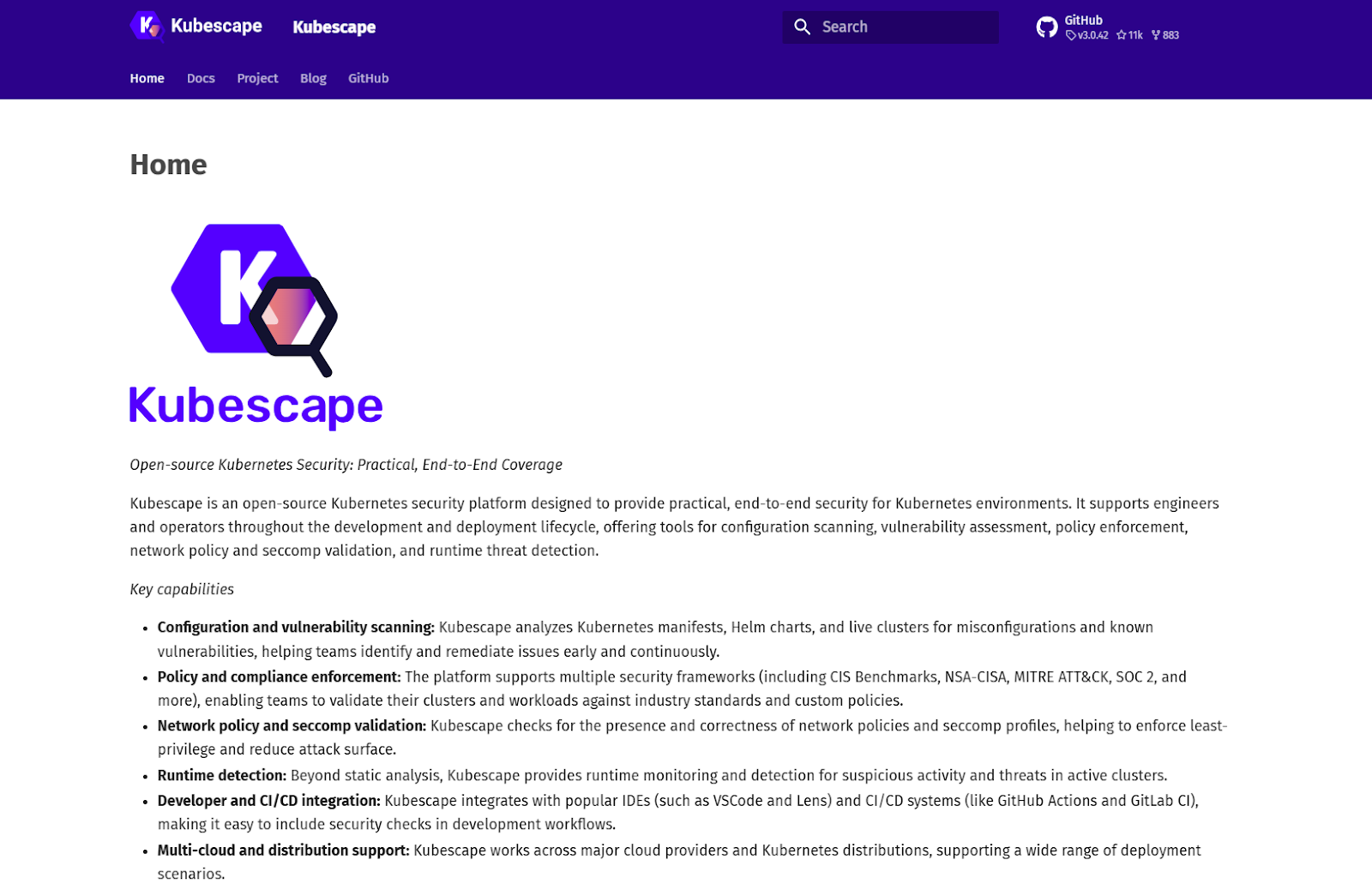

4. Kubescape

Kubescape ist ein Open-Source-Sicherheitstool speziell für Kubernetes, das Posture Management, Manifest Scanning und Runtime-Bedrohungserkennung umfasst. Ursprünglich ein CLI-Tool, unterstützt es nun das Scannen von Manifesten/Helm Charts, lokalen YAML/JSON-Dateien und Live-Cluster-Ressourcen und bietet standardmäßig Policy-Frameworks (NSA, CIS, MITRE).

Schlüsselfunktionen

- Pre-Deployment-Scanning von Manifesten und YAML-Dateien (CI/CD-Pipeline-Integration).

- Live-Cluster-Scanning auf Fehlkonfigurationen, Risikobewertungen, Lücken in Netzwerkrichtlinien und Mapping administrativer Zugriffe.

- Richtlinienunterstützung, die CIS-Benchmarks, Kubernetes-Hardening-Frameworks und Laufzeit-Kontrollmodule umfasst.

Vorteile

- Fokus auf Kubernetes-Cluster-Posture und Fehlkonfigurationen, was oft der einfachste und wirkungsvollste Erfolg für Plattform-Teams ist.

- Open Source und leichtgewichtig, mit einer niedrigen Einstiegshürde, schnell zu testen und gut für schnelles Feedback.

- Die Pipeline-Integration unterstützt Shift-Left-Posture-Scanning (z. B. das Scannen von YAML vor der Bereitstellung).

Nachteile

- Fokus auf Posture und Konfiguration, anstatt tiefgreifendem Container-Image-Schwachstellen-Scanning oder umfassender Laufzeitverhaltenserkennung.

- Mit wachsenden Anforderungen (Laufzeiterkennung, Multi-Tenant-Durchsetzung, Netzwerkrichtlinien) benötigen Sie möglicherweise ergänzende Tools, was eine höhere Komplexität des Tool-Stacks bedeutet.

- Obwohl Open Source, benötigen Unternehmen möglicherweise Support, Dashboards, Integrationen und somit kostenpflichtige Erweiterungen oder aktives Engineering zur Skalierung.

Preismodell

Das Preismodell von Kubescape hängt von einigen Faktoren ab, die spezifisch für Ihre Cloud-Umgebung sind, wie die Anzahl der vCPUs und anderer Cloud-Ressourcen. Sie müssten ein Demo-Anfrageformular ausfüllen, um zu beginnen.

5. Trivy

Trivy ist ein weit verbreiteter Open-Source-Scanner, der sich auf das Schwachstellen-Scanning von Container-Images, Dateisystemen, IaC, Git-Repositorys und Kubernetes-Clustern konzentriert. Ziel ist es, eine breite Abdeckung und schnelles Feedback mit minimalem Aufwand zu bieten. Für Kubernetes-Benutzer unterstützt Trivy das Scannen des Clusters (via trivy k8s) nach Schwachstellen, Fehlkonfigurationen und Secrets in Images, Manifesten und bereitgestellten Workloads.

Schlüsselfunktionen

- Schwachstellen-Scanning von Container-Images (OS-Pakete, Bibliotheken, CVEs) sowie Lizenzprüfungen.

- Der trivy k8s-Modus kann Live-Cluster-Ressourcen (Pods, Deployments), Manifestdateien scannen und zusammenfassende Berichte generieren.

- IaC-/Git-Repository-Scanning, das nach Fehlkonfigurationen, Secret-Leaks und Lizenzrisiken in Code- und Infrastrukturdefinitionen sucht.

Vorteile

- Schnelle und breite Scanning-Abdeckung, gut geeignet für die reibungslose Einbettung in CI/CD-Pipelines.

- Kostenlos/Open Source und weit verbreitet, bietet es starken Community-Support und wird von vielen Teams geschätzt.

- Unterstützt mehrere Ziele (Images, Cluster, IaC), sodass ein Tool für kleinere Teams viel abdecken kann.

Nachteile

- Stärker auf Scanning fokussiert als auf Governance, Laufzeitdurchsetzung oder vereinheitlichte Dashboards (daher kann zusätzliche Tooling erforderlich sein).

- Für die großflächige oder komplexe Richtliniendurchsetzung über Cluster hinweg kann zusätzliches Tooling erforderlich sein (z. B. Risikobewertung, Dashboards).

- Der Cluster-Scanning-Modus ist in der Dokumentation noch als „experimentell“ gekennzeichnet (daher sollte er von SREs sorgfältig in der Produktion getestet werden).

Preismodell

Trivy ist kostenlos und Open Source, ohne Abonnement oder Ablaufdatum.

6. Checkov

Checkov ist ein Open-Source-Tool für das Infrastructure-as-Code (IaC)-Scanning, das Terraform, CloudFormation, Kubernetes-Manifeste/Helm und andere Infrastrukturdefinitionen unterstützt. Es hilft, Richtlinien durchzusetzen und Fehlkonfigurationen sowie Sicherheitsprobleme zu erkennen, bevor die Infrastruktur bereitgestellt wird. Für Kubernetes-Workflows kann Checkov Risiken in YAML-/Helm-Charts oder Terraform-Ressourcen erkennen, die Kubernetes-Cluster oder Workloads instanziieren.

Schlüsselfunktionen

- Scannt IaC-Code (Terraform, CloudFormation, Kubernetes YAML/Helm) nach Richtlinienverstößen, unsicheren Standardeinstellungen und Fehlkonfigurationen.

- Unterstützt Benutzerdefinierte Richtlinien und Compliance-Frameworks (z. B. CIS, PCI), damit Sie interne Standards durchsetzen können.

- Integriert sich in CI/CD-Pipelines, um Infrastrukturprobleme per Shift-Left zu beheben, bevor sie zu Laufzeitrisiken werden.

Vorteile

- Exzellente „Pre-Deployment“-Kontrolle: Erkennt Fehlkonfigurationen, offene Zugriffe und schwache Einstellungen, bevor sie Ihren Live-Cluster erreichen.

- Die Möglichkeit zur Definition Benutzerdefinierter Richtlinien bedeutet, dass Ihr SRE- oder Plattformteam die Leitplanken Ihrer Organisation in das Tool kodifizieren kann.

- Gut geeignet für IaC-gesteuerte Kubernetes-Plattformen, wo Infrastruktur kodifiziert und versionskontrolliert ist (üblich in modernen SRE-Teams

Nachteile

- Deckt nicht naturgemäß Container-Image-Scan, Laufzeitverhalten oder die Durchsetzung im Live-Cluster ab; daher ist es Teil Ihres Stacks, nicht die vollständige Lösung.

- Könnte mehr Aufwand erfordern, um es in Pipelines zu integrieren, Richtlinien-Baselines festzulegen, Regelsätze zu pflegen und False Positives zu vermeiden.

- Für Teams, deren Infrastruktur dynamischer oder weniger code-gesteuert ist (z. B. viele manuelle Cluster-Änderungen), könnte der Nutzen im Vergleich zu Tools, die sich auf die Laufzeit konzentrieren, geringer sein.

Preismodell

Checkov ist sowohl als kostenloses Open-Source-Tool als auch als Teil der kostenpflichtigen Prisma Cloud Suite von Palo Alto Networks verfügbar.

- Kostenloser Tarif: Die Open-Source Checkov CLI ist vollständig kostenlos nutzbar zum Scannen von Infrastructure-as-Code-Dateien wie Terraform, CloudFormation und Kubernetes-Manifesten.

- Enterprise-Tarif: Erweiterte Funktionalität ist in den kostenpflichtigen Plänen von Prisma Cloud enthalten. Diese Tarife schalten Funktionen wie zentralisiertes Richtlinienmanagement, Enterprise-Reporting, erweiterte Compliance-Frameworks und verbesserte Kollaborationskontrollen frei.

7. Cilium (mit Tetragon)

Cilium ist eine Open-Source-Plattform für Networking, Security und Observability für Container und Kubernetes, die auf eBPF (extended Berkeley Packet Filter) basiert. Ihre Tetragon-Komponente erweitert die Runtime-Observability und Enforcement-Fähigkeiten. Für Kubernetes-Plattformen bietet Cilium erweiterte Netzwerkrichtlinien-Durchsetzung (L3-L7), Service-Mesh-Integration, Transparenz bei der Inter-Pod-Kommunikation und die Durchsetzung von Laufzeitregeln auf Kernel-Ebene.

Schlüsselfunktionen

- eBPF-gestütztes Networking und Security, das eine feingranulare Netzwerkrichtlinie, Observability des Traffics und Service-to-Service-Flows innerhalb von Kubernetes ermöglicht.

- Runtime-Observability/-Enforcement mit Tetragon, das Systemaufrufe, Socket-Aktivität und Prozessausführung überwacht und so die Erkennung/Blockierung ungewöhnlichen Verhaltens ermöglicht.

- Integration in Kubernetes CNI-Modelle, die als oder anstelle der Container-Netzwerkschicht fungieren und erweiterte Segmentierungs- und Enforcement-Fähigkeiten bieten.

Vorteile

- Hervorragend geeignet für Runtime- und Netzwerk-Level-Enforcement, insbesondere in großen oder Multi-Tenant-Clustern, wo Isolation, Service-Segmentierung und East-West-Traffic-Kontrolle wichtig sind.

- Tiefe Observability von Pod-zu-Pod-Traffic, Netzwerk-Flows und Kernel-Level-Systemverhalten bietet SRE-Teams zusätzliche Transparenz über Container-Images hinaus.

- Open-Source-Kern mit starker Community, flexible Bereitstellungsmodelle.

Nachteile

- Die Bereitstellung und der Betrieb von Cilium/Tetragon erfordern ein starkes Platform Engineering; die Lernkurve kann steiler sein.

- Ersetzt keine CI/CD- oder Image-/IaC-Scan-Tools; bleibt Teil eines mehrschichtigen Stacks.

- Für kleinere Cluster oder einfachere Bereitstellungen kann die erweiterte Netzwerkdurchsetzung mehr sein, als Sie benötigen (und die Einführung verlangsamen).

Preismodell

Cilium bietet sowohl eine kostenlose Open-Source-Version als auch eine kostenpflichtige Enterprise Edition an.

- Open-Source: Das Kernprojekt Cilium ist vollständig kostenlos nutzbar und bietet eBPF-basierte Netzwerklösungen, Sicherheit und Observability für Kubernetes-Umgebungen.

- Enterprise: Cilium Enterprise folgt einem Pro-Node-Preismodell, das typischerweise zwischen 600 und 1.000 US-Dollar pro Node liegt, abhängig von den Funktionen und dem Support-Level. Es umfasst erweiterte Funktionen wie Tetragon für Runtime Security Observability, Automatisierung und dedizierten Enterprise-Support. Die Preisgestaltung erfolgt auf Angebotsbasis, und größere Implementierungen erfordern möglicherweise eine Mindestanzahl an Nodes.

Best Practices für die Auswahl eines Kubernetes-Sicherheitstools

Die Auswahl des richtigen Kubernetes-Sicherheitstools kann überwältigend sein, nicht weil die Optionen knapp sind, sondern weil zu viele dasselbe versprechen. Jedes behauptet, Ihre Cluster zu sichern, die Compliance zu vereinfachen oder Fehlalarme zu halbieren.

Berücksichtigen Sie die folgenden Punkte bei der Auswahl eines Kubernetes-Sicherheitstools:

1. Die Auswahl eines Kubernetes-Sicherheitstools geht über das Abhaken von Kästchen hinaus: Es geht darum, das zu finden, was zum Rhythmus Ihres Teams passt: Ihren Stack, Ihre Skalierung und Ihren Workflow. Ein gutes Tool sollte sich wie ein Teil Ihres Prozesses anfühlen, nicht wie ein Hindernis.

Für DevSecOps- und SRE-Teams bedeutet das, eine nahtlose Integration mit Ihren CI/CD-Pipelines, Kubernetes-Clustern und Ihrem Monitoring-Stack zu priorisieren. Sicherheit sollte sich mit der gleichen Geschwindigkeit wie Ihre Deployments bewegen. In dem Moment, in dem sie Sie verlangsamt, riskiert sie, ignoriert zu werden.

Bewerten Sie also, wie natürlich sich ein Tool in Ihre Umgebung einfügt. Funktioniert es mit GitOps? Kann es Ihre Helm-Charts oder IaC-Templates scannen? Lässt es sich in die Systeme integrieren, die Ihr Team bereits täglich nutzt, wie Slack oder Jira? Diese Berührungspunkte bestimmen, ob ein Tool zu einem vertrauenswürdigen Partner oder nur zu einem weiteren zu wartenden Dashboard wird.

2. Abdeckung und Skalierbarkeit: Viele Teams beginnen mit einfachem Image-Scanning und stellen später fest, dass sie Einblick in das Laufzeitverhalten, Netzwerkrichtlinien oder Konfigurationsdrift benötigen. Deshalb scannen die besten Tools und verbinden die Punkte zwischen Build-Time-, Deploy-Time- und Run-Time-Risiken. Eine einheitliche Plattform wie Aikido erleichtert dies, indem sie Scanning, Fehlkonfigurationserkennung und Laufzeiteinblicke unter einem Dach konsolidiert. Aber selbst wenn Sie mehrere Tools wählen, stellen Sie sicher, dass sie sich ergänzen und nicht konkurrieren. Betrachten Sie sie als Schichten in einem einzigen Verteidigungssystem.

3. Kosten und Benutzerfreundlichkeit: Ein Tool, dessen Bereitstellung Wochen dauert oder das Sie mit Fehlalarmen überflutet, wird in realen Arbeitslasten nicht bestehen. Sie wollen etwas, das Ihnen hilft zu handeln, und Sie nicht nur alarmiert. Bewerten Sie, wie es Schwachstellen priorisiert, wie viel Kontext es bietet und wie einfach es ist, Korrekturen zu automatisieren. Sicherheit sollte Ingenieure befähigen, nicht erschöpfen. Und während der Preis wichtig ist, umfassen die Gesamtkosten die Zeit, die für die Verwaltung von Warnmeldungen, die Pflege von Integrationen und die Schulung neuer Benutzer aufgewendet wird.

4. Langfristige Nutzung: Kubernetes entwickelt sich schnell; denken Sie an neue APIs und sich ändernde Laufzeitarchitekturen. Ihr gewähltes Tool sollte mitwachsen. Betrachten Sie die Erfolgsbilanz, Roadmap und den Community-Support des Anbieters. Die besten Tools passen sich parallel zu Kubernetes an, nicht hinterher. Letztendlich ist die richtige Sicherheitslösung diejenige, die zu Ihrer operativen DNA passt: skalierbar, pragmatisch und darauf ausgelegt, Ihre Cluster zu schützen, ohne die Dynamik Ihres Teams zu bremsen.

Kubernetes intelligent absichern

Kubernetes-Sicherheit ist die Grundlage des Vertrauens in die Funktionsweise und Skalierung Ihrer Systeme. Wir haben untersucht, was sie so kritisch macht, welche Herausforderungen die Absicherung verteilter Workloads mit sich bringt und welche Tools Ihnen helfen, Risiken einen Schritt voraus zu sein. Von Konfigurationsdrift bis hin zu Runtime-Exploits kann die richtige Toolchain den Unterschied zwischen Vertrauen und Chaos bedeuten.

In einem Bereich, der von Scannern, Dashboards und Alerts überfüllt ist, kommt es wirklich auf Einfachheit an, die Tiefe bietet. Hier sticht Aikido hervor. Es vereint die Ebenen der Kubernetes-Sicherheit, Code, Images, Konfiguration und Runtime an einem Ort und verschafft Ihrem Team Klarheit statt Rauschen.