Sie haben es wahrscheinlich schon eine Million Mal gehört: „Bedrohungen entwickeln sich weiter, Sicherheit verändert sich ständig.“

Doch ungeachtet dessen, wie wahr diese Aussage ist, erfordert es, Bedrohungen einen Schritt voraus zu sein und Ihre Infrastruktur zu schützen, mehr als nur „zu wissen, dass sich die Landschaft verändert“; es erfordert zu wissen, welche Tools tatsächlich zu Ihrer Umgebung passen.

Es beinhaltet auch das Verständnis dafür, wie diese Bedrohungen Organisationen jeder Größe betreffen und was Sie dagegen tun müssen.

Im Jahr 2025 meldeten 78 % der Organisationen weltweit, einen erfolgreichen Cyberangriff erlebt zu haben, was zeigt, dass Angriffe nicht auf große Enterprise-Unternehmen mit umfangreichen Sicherheitsteams beschränkt sind, sondern Start-ups, kleine Unternehmen und globale Konzerne gleichermaßen betreffen. Bei derart weit verbreiteten Risiken ist es eine Sache, zu erkennen, dass Schutz notwendig ist, und eine ganz andere, herauszufinden, welche Tools tatsächlich zum eigenen Stack, Team und Risikoprofil passen.

Tatsächlich ist die Wahl der richtigen Cybersecurity-Tools oft schwieriger als die Bedrohungen selbst: Es gibt Lösungen für Endpoint Protection, Netzwerküberwachung, Cloud-Verteidigung, Identity Security und Schwachstellenmanagement, aber nicht jedes Tool funktioniert für jedes Unternehmen auf die gleiche Weise.

In diesem Artikel stellen wir 10 Cybersecurity-Plattformen vor, die Bedrohungserkennung in verschiedenen Bereichen abdecken: Endpoint, Netzwerk, Cloud, Identität und Schwachstellenmanagement. Bevor wir uns die Tools auf dieser Liste genauer ansehen, hier ist eine Übersicht der Top 10 Cybersecurity-Tools für 2026:

- Palo Alto Networks

- Aikido Security

- CrowdStrike

- Microsoft (Defender XDR)

- Sophos (XDR / MDR)

- Qualys

- IBM Security (QRadar Suite)

- Cisco (XDR / Security Cloud)

- Trend Micro (Vision One)

- Fortinet (Security Fabric)

Was ist Cybersecurity?

Cybersecurity ist die Praxis, Softwaresysteme, Anwendungen, Infrastruktur und Daten vor unbefugtem Zugriff, Angriffen und Missbrauch zu schützen. Es umfasst alles von der Sicherung von Anwendungscode und Drittanbieter-Abhängigkeiten bis zum Schutz von Cloud-Umgebungen, APIs, Containern und Live-Produktionssystemen. Da Organisationen Software immer schneller entwickeln und bereitstellen, hat sich Cybersecurity von einem perimeterbasierten Anliegen zu einem Kernbestandteil der Art und Weise entwickelt, wie Software entworfen, gebaut und betrieben wird.

Moderne Cybersecurity konzentriert sich darauf, Risiken so früh wie möglich zu identifizieren und zu reduzieren, während laufende Systeme weiterhin vor realen Angriffen geschützt werden. Dazu gehören das Scannen von Code auf Schwachstellen, die Überwachung von Open-Source-Abhängigkeiten, die Verhinderung von Cloud-Fehlkonfigurationen, das Erkennen exponierter Secrets und das Stoppen von Bedrohungen zur Laufzeit. Ziel ist es nicht nur, Probleme zu finden, sondern Teams dabei zu helfen, die richtigen Probleme schnell zu beheben, ohne die Entwicklung zu verlangsamen oder unnötigen Aufwand zu verursachen.

Warum sind Cybersecurity-Tools wichtig?

Das Ausführen von Workloads über verschiedene Clouds hinweg und die verschiedenen Arten, wie wir Daten paketieren und speichern, bedeutet, dass es viel mehr Spielraum bei der Wahl gibt, wie unsere Anwendungen bereitgestellt werden.

Gleichzeitig haben Angreifer heute mehr Möglichkeiten denn je, wo sie zuschlagen können. Mehr Bereitstellungsoptionen bedeuten mehr Eintrittspunkte. Mehr Datenspeicher bedeuten mehr Orte, an denen sensible Informationen verloren gehen können. Mehr Integrationen bedeuten mehr Vertrauensgrenzen, die ausgenutzt werden können.

Prävention allein kann nicht alles abdecken. Firewalls werden umgangen, Anmeldeinformationen werden gephisht und Fehlkonfigurationen schlüpfen durch. Der Aufbau einer umfassenden Bedrohungsabwehrstrategie erfordert, dass Teams Tools nutzen, die alle ihre Cloud-Assets sichtbar machen und relevante Einblicke liefern können, um Angriffsvektoren zu erkennen, bevor Bedrohungsakteure dies tun.

Vorteile der Nutzung von Cybersecurity-Tools

Mit dem Verständnis, warum Bedrohungserkennung wichtig ist, hier sind einige Vorteile der Nutzung von Cybersecurity-Tools:

- Reduzierte Erkennungszeit: Der Einsatz eines Cybersecurity-Tools bedeutet, dass Sie auf Bedrohungen in Stunden oder Tagen statt in Monaten reagieren können, was die Ausbreitung von Angreifern in Ihrer Umgebung begrenzt, bevor Sie reagieren können.

- Geringere Kosten bei Sicherheitsverletzungen: Eine schnellere Erkennung reduziert den Auswirkungsbereich eines Vorfalls, was zu weniger kompromittierten Systemen und geringeren Sanierungs- und Wiederherstellungskosten führt.

- Kontinuierliche Transparenz: Aufrechterhaltung der Rund-um-die-Uhr-Überwachung von Cloud-Workloads, Endpunkten und Identitäten, ohne auf manuelle Log-Überprüfungen angewiesen zu sein.

- Compliance-Konformität: Unterstützung der Erkennungs-, Berichts- und Reaktionsanforderungen gemäß Vorschriften wie NIS2, DORA, SEC-Regeln und gängigen Cyberversicherungsrichtlinien.

- Verbesserte Teameffizienz: Automatisiertes Triage und die Korrelation von Warnmeldungen ermöglichen es Sicherheitsteams, sich auf echte Bedrohungen zu konzentrieren, anstatt Zeit mit Fehlalarmen zu verbringen.

Wie man ein Top Cybersecurity-Tool auswählt

Um einen aussagekräftigen Vergleich zu ermöglichen, ist es hilfreich, Cybersicherheitstools anhand von Kriterien zu bewerten, die widerspiegeln, wie moderne Systeme aufgebaut und angegriffen werden. Nicht jede Plattform muss alles abdecken, aber die besten Tools sind klar darüber, was sie schützen, wie gut sie echte Bedrohungen erkennen und wie einfach Teams auf die Ergebnisse reagieren können.

- Umfang der Abdeckung: Welche Teile Ihrer Umgebung schützt das Tool? Konzentriert es sich auf Endpunkte, Netzwerke, Cloud-Infrastruktur, Identität, Anwendungscode oder Schwachstellen? Das richtige Tool sollte sich an Ihren primären Risikobereichen orientieren, anstatt eine pauschale Abdeckung ohne Tiefe zu beanspruchen.

- Tiefe der Transparenz: Wie tief inspiziert das Tool seine Zieloberflächen? Versteht es beispielsweise Cloud-Kontext und Berechtigungen, Anwendungslogik und Laufzeitverhalten, oder verlässt es sich auf oberflächliche Prüfungen, die Rauschen erzeugen?

- Bereitstellungsmodell: Benötigt das Tool Agenten, Sensoren oder eine komplexe Infrastruktur, um zu funktionieren, oder kann es mit minimalem Setup betrieben werden? Agentenlose Ansätze reduzieren oft den Betriebsaufwand, während Agenten in bestimmten Umgebungen eine tiefere Transparenz bieten können.

- Umsetzbarkeit und Genauigkeit: Wie effektiv reduziert das Tool False Positives und deckt echte, ausnutzbare Risiken auf? Suchen Sie nach Plattformen, die Ergebnisse priorisieren, klare Anleitungen zur Behebung bieten und die Triage automatisieren, anstatt Teams mit Warnmeldungen zu überfordern.

- Benutzerfreundlichkeit: Können sowohl Sicherheits- als auch Engineering-Teams das Tool ohne umfangreiche Schulung nutzen? Eine intuitive Benutzeroberfläche und klare Workflows sind oft wichtiger als die reine Anzahl der Funktionen.

- Skalierbarkeit: Wird das Tool weiterhin leistungsfähig sein, wenn Ihr Unternehmen wächst? Berücksichtigen Sie, wie es mit der Zunahme von Cloud-Ressourcen, Endpunkten, Anwendungen oder Datenvolumen umgeht, ohne die Leistung zu beeinträchtigen.

- Integrationsfreundlichkeit: Wie gut fügt sich das Tool in bestehende Workflows ein? Eine starke Integration mit CI/CD-Pipelines, Cloud-Anbietern, Identitätssystemen und Ticketing-Tools kann die Akzeptanz und Reaktionszeiten erheblich verbessern.

- Automatisierung: Unterstützt die Plattform automatische Behebung, wie Ein-Klick-Korrekturen oder automatisierte Pull Requests? Automatisierung reduziert den manuellen Aufwand und hilft Teams, schneller auf echte Bedrohungen zu reagieren.

- Gesamtbetriebskosten (TCO): Über die Lizenzierung hinaus sind die laufenden Kosten für Bereitstellung, Wartung, Abstimmung und Personal zu berücksichtigen. Tools, die eine starke Anpassung oder dedizierte Bediener erfordern, können im Laufe der Zeit teuer werden.

10 Cybersicherheitstools für 2026

1. Palo Alto Networks

Palo Alto Networks beschreibt sich selbst als eine Kombination aus Chronosphere und der Cortex AgentiX Plattform, die Echtzeit-Agenten-basierte Behebung für die weltweit führenden AI-nativen Unternehmen liefern wird.

Ihre Lösungen umfassen Bedrohungserkennung auf Netzwerkebene und Cloud-Sicherheit. Ein herausragendes Merkmal ist ihr AI-gesteuertes SOC, das darauf abzielt, Sie kontinuierlich konform mit dem SOC2-Standard zu halten.

Schlüsselfunktionen

- Autonome SOC-Operationen: ML-gesteuerte Korrelation reduziert die manuelle Triage durch automatisiertes Incident Grouping und Response Playbooks.

- Domänenübergreifende Telemetrie: Vereinheitlichte Datenerfassung aus Netzwerk-, Cloud- (Prisma), Endpunkt- und Identitätsquellen.

- Bedrohungsaufklärungs-Integration: Die Bedrohungsforschung von Unit 42 fließt direkt in Erkennungsregeln und Reaktionsempfehlungen ein.

- Integriertes SOAR: Native Orchestrierung und Automatisierung ohne separate Tools.

Vorteile

- Starke Integration über das eigene Produkt-Ökosystem von Palo Alto hinweg.

- Reduziert Alert Fatigue durch intelligente Gruppierung.

- Umfassende Abdeckung bei bereits getätigten Investitionen in die Palo Alto Infrastruktur.

Nachteile

- Integrationen von Drittanbietern sind nicht so nahtlos wie die nativen Palo Alto Produktintegrationen.

- Steile Lernkurve für Teams, die neu auf der Plattform sind.

- Die Preisgestaltung kann mit dem Volumen der Datenerfassung schnell eskalieren.

- Der volle Nutzen erfordert Engagement für das Palo Alto-Ökosystem

Am besten geeignet für

Organisationen mit bestehender Palo Alto-Netzwerkinfrastruktur (Strata Firewalls, Prisma Cloud), die ihre Sicherheitsoperationen auf einer einzigen Plattform konsolidieren möchten.

Preise

Individuelle Preisgestaltung basierend auf Datenaufnahme und Endpunkten. Kontaktieren Sie den Vertrieb für Angebote. Generell im Enterprise-Preissegment positioniert.

Gartner-Bewertung: 4.6/5

2. Aikido Security

Wenn Sie nach Code-, Cloud- oder Laufzeitsicherheit suchen, ist Aikido Security eine moderne Sicherheitsplattform, die entwickelt wurde, um Ihre Teams zu unterstützen. Ihre Plattform ermöglicht es Ihnen, reale Anwendungs- und Cloud-Risiken ohne übermäßiges Rauschen zu identifizieren und zu beheben. Sie konzentriert sich auf die häufigsten Angriffswege in moderner Software und deckt Anwendungscode, Open-Source-Abhängigkeiten, Infrastruktur, Container, APIs und Laufzeitumgebungen ab, während sie direkt in CI/CD-Pipelines integriert wird. Die Plattform wird von über 50.000 Organisationen, darunter Start-ups und Enterprises, wie Revolut, Premier League, SoundCloud und Niantic, genutzt.

Beim Code- und Scan von Softwareabhängigkeiten priorisiert Aikido ausnutzbare Probleme mithilfe von Techniken wie Erreichbarkeitsanalyse, Malware-Erkennung, Lizenzrisikoprüfungen und Warnungen vor End-of-Life-Paketen. Anstatt fragmentierte Ergebnisse zu präsentieren, gruppiert es zusammengehörige Probleme und bietet klare Anleitungen zur Behebung, einschließlich automatisierter Pull Requests, die Korrekturen schnell und überschaubar machen.

Der gleiche risikoorientierte Ansatz erstreckt sich auf die Infrastruktur- und Cloud-Sicherheit. Aikido erkennt reale Fehlkonfigurationen in Terraform, Kubernetes, CloudFormation und Cloud-Umgebungen, wobei Probleme wie exponierte Ressourcen, übermäßige Berechtigungen und unsichere Standardeinstellungen direkt an der Stelle hervorgehoben werden, an der sie eingeführt werden. Dies ermöglicht es Teams, Probleme frühzeitig zu erkennen, bevor sie in Produktion gehen.

Für laufende Anwendungen kombiniert Aikido Container-Scanning, DAST, API-Sicherheit, Secrets detection und Laufzeitschutz, um relevante Risiken aufzudecken und aktive Bedrohungen zu stoppen. Automatisches Triage reduziert Fehlalarme bei allen Scans und stellt sicher, dass sich Teams auf das Wesentliche konzentrieren.

Schlüsselfunktionen

- Statische Analyse und Analyse von Softwareabhängigkeiten: Scannt Quellcode (SAST) und Drittanbieter-Abhängigkeiten (SCA) auf Schwachstellen wie SQL-Injection, XSS, unsichere Deserialisierung und bekannte CVEs. Nutzt Erreichbarkeitsanalyse zur Reduzierung von Fehlalarmen und bietet klare Anleitungen zur Behebung, einschließlich Ein-Klick-AutoFixes, wo möglich.

- Dynamisches und API-Sicherheitstesting: Führt DAST- und API-Sicherheitsscans gegen Live-Anwendungen durch, einschließlich authentifizierter Pfade, um Laufzeitschwachstellen wie SQL-Injection, XSS, CSRF und exponierte Endpunkte zu erkennen.

- Cloud- und Infrastruktursicherheit: Umfasst CSPM und IaC-Scan zur Erkennung von Fehlkonfigurationen in Cloud-Umgebungen, Terraform, CloudFormation und Kubernetes-Manifesten, mit Unterstützung für Compliance-Frameworks wie SOC 2, ISO 27001, CIS und NIS2.

- Container- und Laufzeitabdeckung: Scannt Container-Images und zugrunde liegende OS-Pakete auf Schwachstellen und priorisiert die Ergebnisse basierend auf Datensensitivität und Ausnutzbarkeit.

- Secrets detection: Identifiziert geleakte Anmeldeinformationen, API-Schlüssel, Zertifikate und Verschlüsselungsmaterial in Code und exponierten Oberflächen, mit CI/CD-nativer Integration und Rauschreduzierung, um irrelevante Warnungen zu vermeiden.

Vorteile

- Umfassende Sicherheitsabdeckung über Code, Cloud, Container, APIs und Laufzeitumgebungen hinweg

- Schnelle Einrichtung mit minimaler Konfiguration und geringem laufendem Wartungsaufwand

- Hohes Signal-Rausch-Verhältnis durch automatisches Triage und Priorisierung

- Entwickelnde-freundliche Workflows mit CI/CD-Integration und umsetzbarer Behebung

- Cloud-basierte Bereitstellung mit einem kostenlosen Tarif, der die Akzeptanzhürden senkt

Preise: Kostenloser Forever-Tarif mit Pauschaltarifen für zusätzliche Benutzer oder erweiterte Funktionen.

Gartner-Bewertung: 4.9/5

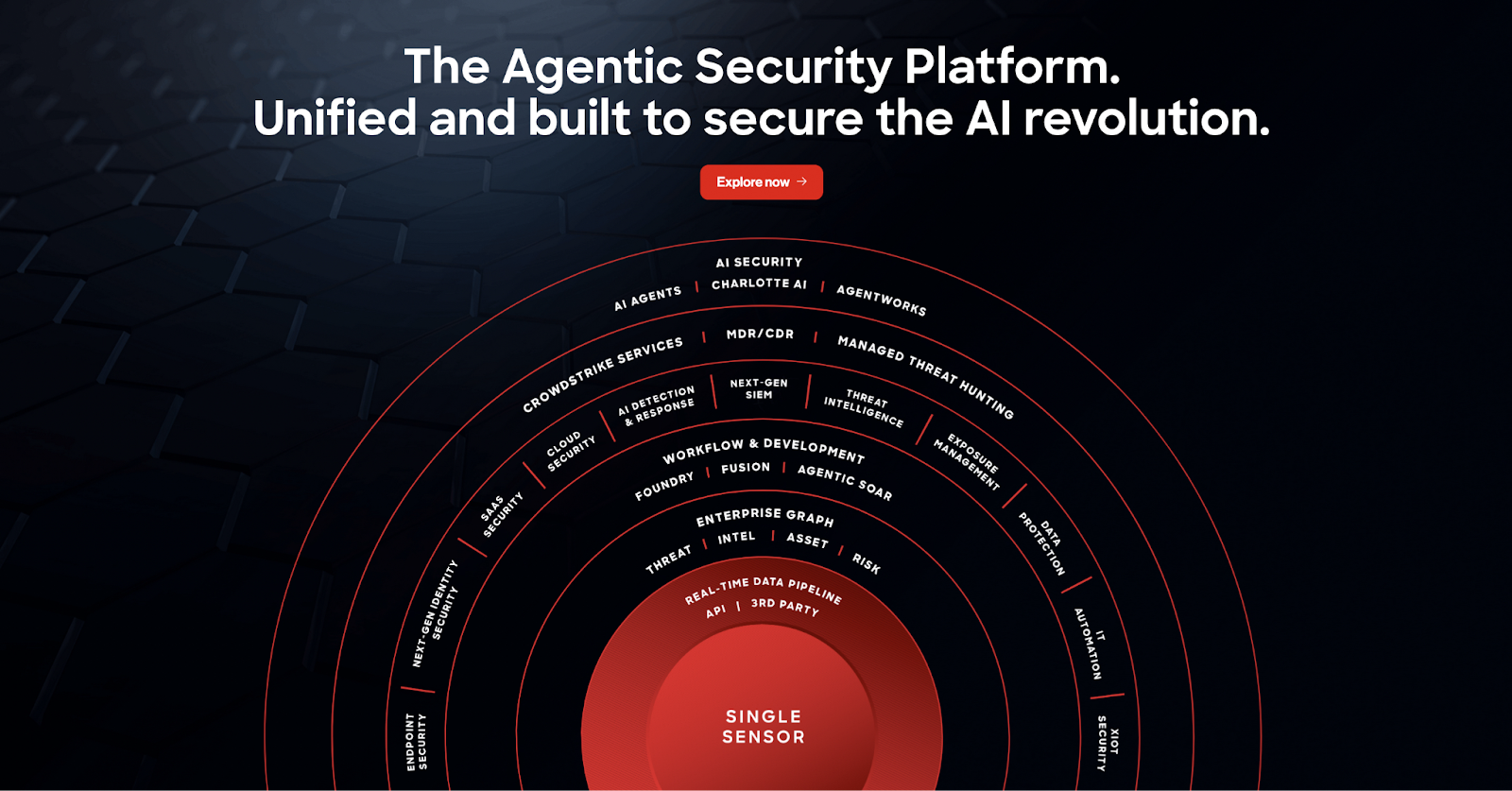

3. CrowdStrike

Bekannt geworden durch ihren Ausfall im Jahr 2024, ist CrowdStrike eine Endpoint Protection- und XDR-Plattform mit starkem Fokus auf Bedrohungsaufklärung aus ihrer massiven Telemetrie-Basis.

Mit Produkten, die Endpunkterkennung, Netzwerküberwachung und -erkennung umfassen

Schlüsselfunktionen

- Threat Graph: Verarbeitet wöchentlich Billionen von Sicherheitsereignissen, um Angriffsmuster zu identifizieren und neuartige Bedrohungen aufzudecken.

- Echtzeit-Threat Hunting: Der OverWatch Managed Service bietet 24/7, von Menschen geführtes Threat Hunting.

- Leichtgewichtiger Agent: Eine Single-Agent-Architektur minimiert die Auswirkungen auf die Endpoint-Performance.

- Identitätsschutz: Falcon Identity Threat Detection überwacht Active Directory und andere Identitätsspeicher.

Vorteile

- Branchenweit anerkannte Tiefe der Bedrohungsaufklärung

- Schnelle Bereitstellung durch eine Cloud-native Architektur ermöglicht

- Umfassende Endpoint-Sichtbarkeit mit verhaltensbasierter Erkennung

Nachteile

- Primär Endpoint-zentriert; Cloud- und Identitätsfunktionen sind neuere Ergänzungen

- Modulbasierte Preisgestaltung kann für eine vollständige Plattformabdeckung teuer werden

- Netzwerkerkennungsfunktionen sind weniger ausgereift als die Endpoint-Erkennung

- Einige Benutzer berichten von hohem Ressourcenverbrauch während intensiver Scans

- Identitäts- und Cloud-Sicherheitsmodule erfordern separate Käufe

- Kann ohne sorgfältige Abstimmung ein hohes Alarmvolumen generieren

Am besten geeignet für

Organisationen, die Endpoint-Sichtbarkeit und verhaltensbasierte Bedrohungserkennung priorisieren, insbesondere jene, die umfassende Bedrohungsaufklärung schätzen und es vorziehen, keine on-premise Infrastruktur zu verwalten.

Preise

Abrechnung pro Gerät, mit verfügbaren individuellen Plänen.

Gartner-Bewertung: 4.7/5

4. Microsoft (Defender XDR)

Microsoft ist ein Unternehmen, das keiner Vorstellung bedarf. Defender XDR (ehemals Microsoft 365 Defender) ist eine vereinheitlichte XDR-Plattform, die Endpoints, E-Mail, Identitäten und Cloud-Anwendungen abdeckt, mit nativer Integration über Azure und Microsoft 365 hinweg.

Schlüsselfunktionen

- Native Microsoft 365-Integration: Korreliert Signale über Outlook, Teams, SharePoint und Azure AD mit minimaler zusätzlicher Konfiguration.

- Automatische Angriffsunterbrechung: Kann kompromittierte Assets automatisch isolieren und Konten während aktiver Angriffe deaktivieren.

- Copilot for Security: KI-gestützter Assistent für Bedrohungsuntersuchung und -reaktion (gegen Aufpreis erhältlich).

Vorteile

- Nahtloses Erlebnis für Organisationen, die bereits dem Microsoft-Stack verpflichtet sind

- Kein zusätzlicher Agent für Windows-Endpoints erforderlich

- In vielen Microsoft 365 E5 Lizenzpaketen inbegriffen

Nachteile

- Die Erkennungsqualität kann außerhalb des Microsoft-Ökosystems variieren

- Lücken können in Multi-Cloud-Umgebungen auftreten, die von AWS oder GCP dominiert werden

- Die Konfiguration für optimale Ergebnisse kann komplex sein.

- Verwirrendes Lizenzmodell; volle Funktionalitäten erfordern typischerweise E5 oder Add-ons.

- Schwächere Alarmkorrelation über Nicht-Microsoft-Sicherheitstools hinweg.

- Copilot for Security ist ein kostenpflichtiges Add-on.

Am besten geeignet für

Microsoft-zentrierte Umgebungen, die stark auf Azure AD, Microsoft 365 und Intune setzen. Der Mehrwert nimmt in heterogenen oder Multi-Cloud-Umgebungen erheblich ab.

Preise

Oft gebündelt mit Microsoft 365 E5 (ca. 57 $ pro Benutzer und Monat). Defender for Endpoint P2 ist eigenständig für etwa 5,20 $ pro Benutzer und Monat erhältlich. Copilot for Security wird separat berechnet.

Gartner Bewertung: 4.5/5

5. Sophos (XDR / MDR)

Ursprünglich auf Antivirus und Endpoint Protection fokussiert. Im letzten Jahrzehnt hat das Unternehmen sein Angebot auf Next-Generation Firewalls, Cloud-Sicherheit und Managed Detection and Response erweitert und sich damit stark im Mid-Market positioniert. Die XDR-Plattform wird durch ein ausgereiftes MDR-Angebot ergänzt, zu dem kürzlich Identity Threat Detection and Response (ITDR) hinzugefügt wurde.

Schlüsselfunktionen

- 100% MITRE-Abdeckung: Erreichte 100% Erkennungsabdeckung in der MITRE ATT&CK Enterprise 2025 Evaluierung.

- Managed Threat Hunting: Der MDR-Service bietet 24/7, von Menschen durchgeführtes Threat Hunting und Incident Response.

- Identity Threat Detection: ITDR überwacht Kompromittierungen von Anmeldeinformationen, Privilegienerhöhungen und identitätsbasierte Angriffe.

- Dark Web Monitoring: Sucht nach geleakten oder kompromittierten Anmeldeinformationen, die mit der Organisation in Verbindung stehen.

Vorteile

- Starkes MDR-Angebot für Organisationen ohne 24/7 SOC.

- Wettbewerbsfähige Leistung in unabhängigen Evaluierungen.

- Gut geeignet für Mid-Market-Organisationen mit angemessener Preisgestaltung.

Nachteile

- XDR-Funktionen sind neuer im Vergleich zu einigen Wettbewerbern; Sophos ist historisch für Endpoint- und Firewall-Produkte bekannt.

- ITDR wurde Ende 2025 eingeführt und befindet sich noch in der Reifungsphase.

- Integrationen von Drittanbietern verbessern sich, sind aber weniger umfangreich als bei größeren Anbietern.

- Einige Benutzer berichten von langsamerer Konsolenleistung bei großem Umfang.

- Erweiterte Funktionen erfordern oft eine tiefere Integration in das Sophos-Ökosystem.

- Die Anpassung der Berichterstellung ist im Vergleich zu dedizierten SIEM-Plattformen begrenzt.

Am besten geeignet für

Mid-Market-Organisationen, die starke Erkennungs- und Reaktionsfähigkeiten suchen, ohne ein vollständiges internes SOC aufzubauen, insbesondere jene, die sich um identitätsbasierte Angriffe sorgen.

Preise: Vertrieb kontaktieren

Gartner Rating: 4.5 / 5

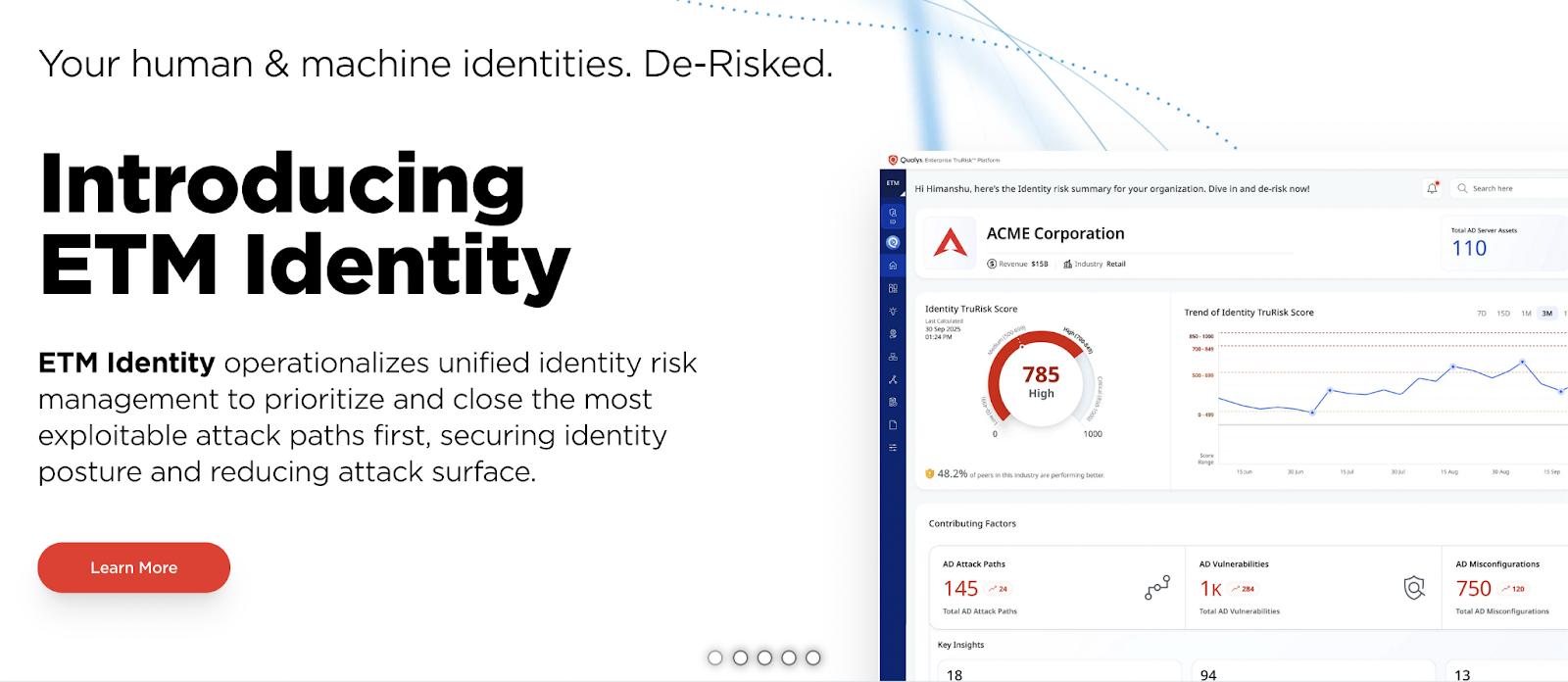

6. Qualys

Bekannt für Schwachstellenmanagement als Dienstleistung. Die VMDR (Vulnerability Management, Detection, and Response)-Plattform kombiniert kontinuierliche Asset-Erkennung mit Schwachstellenbewertung, risikobasierte Priorisierung und integrierter Behebung über IT-, OT-, Cloud- und IoT-Umgebungen hinweg.

Schlüsselfunktionen

- TruRisk-Scoring: Geht über CVSS hinaus, indem es Exploit-Verfügbarkeit, aktive Ausnutzung, Asset-Kritikalität und den Expositionskontext berücksichtigt.

- Erkennungsbreite: Umfasst über 103.000 CVEs, mit der Behauptung, kritische Schwachstellen bis zu 16 Stunden früher als Mitbewerber zu identifizieren.

- Quellen der Schwachstellenerkennung: Identifiziert, wo jede Schwachstelle entdeckt wurde, sei es über Agent, Perimeter-Scan oder internen Scanner.

Vorteile

- Umfassende und ausgereifte Abdeckung der Schwachstellenerkennung

- Risikobasierte Priorisierung hilft, Alarmrauschen zu reduzieren

- Einheitliche Asset-Sichtbarkeit über hybride und heterogene Umgebungen hinweg

Nachteile

- Primär auf Schwachstellen fokussiert; kein Ersatz für XDR oder SIEM zur Verhaltenserkennung

- Die Agent-Bereitstellung kann in großen oder stark segmentierten Umgebungen komplex sein

- Die Scan-Performance kann Produktionssysteme beeinträchtigen, wenn sie nicht sorgfältig abgestimmt ist

- UI und Workflow haben eine Lernkurve

- Die Reporting-Einrichtung erfordert oft erheblichen Vorabaufwand

- Einige Integrationen erfordern den Einsatz von Professional Services

Am besten geeignet für

Organisationen, bei denen das Schwachstellenmanagement zentral für das Sicherheitsprogramm ist, insbesondere jene, die eine umfassende Sichtbarkeit über hybride Infrastrukturen hinweg benötigen, die IT- und IoT-Umgebungen umspannen.

Preise: Vertrieb kontaktieren

Gartner Rating: 4.4/5

7. IBM Security (QRadar Suite)

Die IBM Security QRadar Suite ist eine seit Langem etablierte SIEM-Plattform, die sich zu einem breiteren XDR-Angebot entwickelt hat, gestützt auf jahrzehntelange Erfahrung im Bereich Enterprise Security Operations. Innerhalb des breiteren Sicherheitsportfolios von IBM positioniert, legt QRadar den Schwerpunkt auf groß angelegte Log-Analyse, Compliance-Reporting und KI-gestützte Bedrohungserkennung.

Schlüsselfunktionen

- Log-Analyse im großen Maßstab: Entwickelt, um extrem hohe Log-Volumen zu verarbeiten, was IBMs jahrzehntelange Erfahrung im Betrieb von SIEMs in großen Enterprises widerspiegelt.

- Watson AI-Integration: Nutzt KI-gesteuerte Analysen für Anomalieerkennung und automatisiertes Triage.

- Einheitliche Analystenerfahrung: Die QRadar Suite konsolidiert SIEM-, SOAR- und XDR-Funktionen in einem einzigen Workflow.

- Bedrohungsaufklärung: Integriert IBM X-Force Bedrohungsaufklärungs-Feeds direkt in die Erkennung und Untersuchung.

Vorteile

- Bewältigt effektiv massive Anforderungen an die Protokollaufnahme und -aufbewahrung

- Starke Compliance-, Audit- und Berichtsfunktionen

- Ein umfangreiches Ökosystem von Drittanbieter-Integrationen

Nachteile

- Operativ aufwendig und erfordert oft spezialisiertes Personal für die Wartung

- Die Komplexität kann kleinere Sicherheitsteams überfordern

- On-premise-Bereitstellungen erfordern erhebliche Infrastrukturinvestitionen

- Updates und Feinabstimmung von Erkennungsregeln können langsam sein

- Das Lizenzmodell ist komplex und schwer vorhersehbar

- Cloud-basierte QRadar-Angebote haben einen anderen und manchmal reduzierten Funktionsumfang

Am besten geeignet für

Große Unternehmen mit heterogenen Umgebungen und dedizierten Sicherheitsteams, insbesondere solche mit bestehenden IBM-Beziehungen oder signifikanter Mainframe- und Hybrid-Infrastruktur.

Preise: Vertrieb kontaktieren

Gartner-Bewertung: 4.3/5

8. Cisco (XDR / Security Cloud)

Ciscos XDR, bereitgestellt über die Cisco Security Cloud, zielt darauf ab, Erkennung und Reaktion durch die Korrelation von Telemetriedaten aus Ciscos umfangreichem Portfolio, einschließlich Netzwerk-, E-Mail-, Endpoint- und Cloud-Sicherheitsprodukten, zu vereinheitlichen. Die Stärke der Plattform liegt in der tiefgreifenden Netzwerksichtbarkeit und Bedrohungsaufklärung, insbesondere für Organisationen, die bereits stark in die Cisco-Infrastruktur investiert haben.

Schlüsselfunktionen

- Netzwerksichtbarkeit: Bereichert Erkennungen mit Netzwerkflussdaten beim Betrieb von Cisco-Netzwerkinfrastruktur.

- SecureX-Integration: Fungiert als Orchestrierungsebene, die mehrere Cisco-Sicherheitsprodukte zu einem einheitlichen Workflow verbindet.

- Talos-Bedrohungsaufklärung: Nutzt Bedrohungsaufklärung von einem der größten kommerziellen Bedrohungsforschungs-Teams der Branche.

- E-Mail-Sicherheit: Bietet integrierte E-Mail-Bedrohungserkennung durch Cisco Secure Email.

Vorteile

- Unübertroffene Netzwerksichtbarkeit für Cisco-zentrierte Umgebungen

- Hochwertige Bedrohungsaufklärung von Cisco Talos

- Starke Nutzung bestehender Cisco-Infrastrukturinvestitionen

Nachteile

- Die XDR-Funktionen entwickeln sich nach der Splunk-Übernahme noch.

- Laufende Integration und Unsicherheit bezüglich der Produkt-Roadmap

- Die Endpoint-Erkennung ist weniger ausgereift als die netzwerkbasierte Transparenz.

- Die Bereitstellung kann in hybriden und Multi-Cloud-Umgebungen komplex sein.

- Der volle Nutzen erfordert ein tieferes Engagement im Cisco-Ökosystem.

- Einige Produktüberschneidungen und Konsolidierungsbemühungen sind noch im Gange.

Am besten geeignet für

Organisationen mit erheblichen Investitionen in Cisco-Netzwerke, die bestehende Infrastruktur-Telemetrie auf Sicherheitserkennung und -reaktion ausweiten möchten. Käufer sollten genau prüfen, wie sich die Splunk-Integration entwickelt.

Preise

Individuelle Preisgestaltung, oft gebündelt über Cisco Enterprise Agreements. Die Preise für Standalone-Produkte variieren stark je nach Bereitstellungsgröße und -umfang.

Gartner-Bewertung: 4.7/5

9. Trend Micro (Vision One)

Trend Micro ist seit Jahrzehnten eine feste Größe in der Endpoint-Sicherheit und hat sich mit Vision One erfolgreich zu einer vollständigen XDR-Plattform entwickelt. Die Plattform zeichnet sich durch die Korrelation von Daten über Endpunkte, Server, E-Mails, Netzwerke und Cloud-Workloads hinweg aus, mit einer besonderen Stärke bei der Verfolgung von Angriffsketten, die mehrere Vektoren umfassen.

Schlüsselfunktionen

- Schichtübergreifende Erkennung: Verfolgt Angriffsketten über E-Mail-zu-Endpunkt-zu-Server-Szenarien und verbindet zusammenhängende Aktivitäten zu vereinheitlichten Vorfällen.

- Risikoeinblicke: Quantifiziert das organisatorische Risiko über die gesamte Angriffsfläche mit priorisierten Empfehlungen.

- Workbench-Untersuchung: Bietet eine einheitliche Konsole für die Alarm-Triage und Vorfallsuntersuchung über alle Telemetrie-Quellen hinweg.

- Cloud-Sicherheitsintegration: Erweitert die Abdeckung auf Container, serverlose Funktionen und Cloud-Workloads.

Vorteile

- Starke Korrelation zwischen E-Mail- und Endpoint-Angriffsvektoren.

- Langjährige Erfahrung und Reife im Endpunktschutz (ein 20-facher Gartner Magic Quadrant Leader).

- Wettbewerbsfähige und flexible Preismodelle, oft kostengünstiger als andere Top-Tier-XDR-Wettbewerber.

- Umfassende Unterstützung für Legacy-Betriebssysteme neben modernen Cloud-nativen Umgebungen.

Nachteile

- Cloud-native und Containersicherheitsfunktionen wurden später zur Suite hinzugefügt.

- Organisationen mit hohen Investitionen in Kubernetes können die Erkennungstiefe im Vergleich zu spezialisierten Tools als unzureichend empfinden.

- Einige Benutzer berichten, dass Fehlalarmraten eine fortlaufende manuelle Feinabstimmung erfordern.

- Integrationen von Drittanbietern sind weniger umfangreich als bei größeren Plattform-Ökosystem-Anbietern.

- Der Agent kann auf älterer Endpoint-Hardware ressourcenintensiv sein.

Am besten geeignet für

Organisationen, bei denen E-Mail und Endpunkt die primären Angriffsvektoren sind, insbesondere solche, die bereits Trend Micro-Produkte verwenden und eine konsolidierte, gut sichtbare XDR-Erfahrung wünschen.

Preise: Genaue Angebote erfordern eine Kontaktaufnahme mit dem Vertrieb.

Gartner-Bewertung: 4.7/5

10. Fortinet (Security Fabric)

Bekannt für seine FortiGate Firewalls, hat Fortinet sein Angebot zu einer umfassenden Sicherheitsplattform unter dem Dach der Security Fabric erweitert. Die Plattform vereint Netzwerksicherheit, Endpunktschutz und Cloud-Workload-Transparenz und bietet ein hochintegriertes Ökosystem, das sich besonders in Umgebungen bewährt, in denen Netzwerkerkennung und OT (Operational Technology)-Sicherheit oberste Priorität haben.

Schlüsselfunktionen

- FortiGuard Labs Intelligence: Verarbeitet täglich über 100 Milliarden Sicherheitsereignisse, um Echtzeit-, KI-gesteuerte Bedrohungsaufklärung über die gesamte Fabric bereitzustellen.

- Netzwerkbasierte Erkennung: Tiefe Integration zwischen FortiGate Firewalls und dem breiteren Erkennungs-Stack ermöglicht eine korrelierte Transparenz über den gesamten Netzwerkverkehr.

- OT- und Industriesicherheit: Spezielle Funktionen zur Absicherung von industriellen Steuerungssystemen (ICS) und SCADA-Umgebungen, einschließlich robuster Hardware.

- Vereinheitlichte SASE-Integration: Kombiniert on-premise Netzwerksicherheit mit Cloud-basierten Secure Access Service Edge-Funktionen für hybride Belegschaften.

Vorteile

- Erstklassige Leistung für Organisationen, die bereits Fortinet-Netzwerkinfrastruktur betreiben.

- Eine der wenigen Plattformen mit tiefer, nativer Unterstützung für Industrie- und Fertigungsumgebungen.

- Maßgeschneiderte SPU (Security Processing Unit)-Chips bieten überlegenen Durchsatz im Vergleich zu reinen Software-Wettbewerbern.

- Obwohl proprietär, deckt die „Fabric“ mehr Bereiche ab (WLAN, LAN, SD-WAN und Endpoint) als fast jeder andere einzelne Anbieter.

Nachteile

- Herstellerbindung: Der Wert der Plattform ist am höchsten, wenn ein reiner Fortinet-Stack verwendet wird; die Integration mit Nicht-Fortinet-Produkten erfordert oft komplexe „Fabric Connectors“.

- Schnittstellenkomplexität: Die Managementkonsolen (FortiManager/FortiAnalyzer) bieten umfassende Kontrolle, sind aber bekannt für eine steilere Lernkurve und eine traditionellere Benutzeroberfläche.

- Reifegrad der Endpunktlösungen: Obwohl sie sich verbessern, werden FortiClient und FortiEDR oft als zweitrangig gegenüber ihren Netzwerksicherheits-Powerhouses angesehen.

- Lizenzierungsaufwand: Benutzer berichten häufig, dass die Navigation durch die verschiedenen Support-Stufen und Funktionslizenzen umständlich sein kann.

Am besten geeignet für

Organisationen mit signifikanter Fortinet-Netzwerkinfrastruktur, insbesondere solche in den Bereichen Fertigung, Energie oder Versorgungsunternehmen, wo OT-Sicherheit und Netzwerksegmentierung entscheidend sind.

Preise: Kontaktieren Sie den Vertrieb für ein Angebot

Gartner-Bewertung: 4.6/5

Fazit

Die Wahl der richtigen Cybersicherheitstools im Jahr 2026 geht weniger darum, die meisten Funktionen zu jagen, als vielmehr darum, die Erkennungsfähigkeiten an die tatsächliche Bauweise und den Betrieb Ihrer Systeme anzupassen.

Da sich die Angriffsflächen über Endpunkte, Cloud-Infrastruktur, Identitäten und Anwendungscode ausdehnen, benötigen Sicherheitsteams Tools, die reale Risiken aufzeigen, Rauschen reduzieren und sich in bestehende Workflows einfügen, anstatt diese zu verlangsamen.

Die Plattformen in dieser Liste zeichnen sich jeweils in verschiedenen Bereichen aus, von der Endpunkt- und Netzwerkerkennung bis hin zum Schwachstellenmanagement und SIEM-gesteuerter Transparenz. Aikido Security hebt sich ab, indem es sich darauf konzentriert, wo moderne Risiken in Code, Abhängigkeiten, Infrastruktur und Laufzeitumgebungen entstehen, und indem es die Behebung durch automatisiertes Triage und klare Korrekturen praktikabel macht. Wenn Sie die Sicherheitsabdeckung verbessern möchten, ohne Komplexität oder Alarmmüdigkeit zu erzeugen, bietet Aikido einen starken Ausgangspunkt.

Möchten Sie sehen, wie Aikido Security in Ihre Umgebung passt? Kostenlos starten oder eine Demo buchen, um zu erfahren, wie es Teams hilft, reale Risiken schneller zu finden und zu beheben.