Wenn eine neue CVE veröffentlicht wird, lautet die erste Frage, die sich jeder Entwickler stellt: Sind wir sicher? Das ist eine Frage, die einem schwer im Magen liegt. Das manuelle Abgleichen von Abhängigkeiten mit der NVD ist zeitaufwendig und fehleranfällig, und eine CVE wird möglicherweise erst Wochen später vergeben, nachdem eine Schwachstelle bereits in der Praxis ausgenutzt wird.

Die Zahl der jährlich veröffentlichten CVEs ist enorm gestiegen. Allein im Jahr 2025 wurden über 48.000 CVEs veröffentlicht, was 131 neuen Sicherheitslücken pro Tag entspricht. Dank KI-gestützter Forschung ist das Aufspüren von Sicherheitslücken einfacher denn je, doch die Infrastruktur, die zu deren Katalogisierung und Nachverfolgung aufgebaut wurde, war nie für ein solches Volumen ausgelegt und stößt nun an ihre Grenzen. Das NIST ist für das NVD zu einem „risikobasierten“ Priorisierungsmodell übergegangen, was in der Praxis bedeutet, dass eine große Anzahl neu veröffentlichter CVEs unbearbeitet bleibt und ihr Status im Rückstand als „nicht geplant“ markiert ist. MITRE sieht sich mit einer unsicheren Finanzierungslage konfrontiert. Keine einzelne Datenbank bietet eine vollständige Abdeckung, auf die man sich verlassen kann.

Dies ist von enormer Bedeutung für die Auswahl eines CVE-Scanners. Tools, die sich auf eine einzige Datenbank stützen, übernehmen deren Schwachstellen. Andere greifen auf eine Handvoll öffentlicher Datenbanken zurück, einige ergänzen diese durch eigene Forschungsergebnisse, und nur wenige sind in der Lage, Bedrohungen aufzudecken, bevor überhaupt eine CVE-Kennung vergeben wurde. Da öffentliche Datenbanken Mühe haben, Schritt zu halten, kommt der intelligenten Technologie hinter einem Scanner mehr denn je eine entscheidende Rolle zu.

Die besten Scanner greifen auf mehrere Informationsquellen zurück, können Schwachstellen aufdecken, noch bevor ihnen eine CVE-Nummer zugewiesen wurde, nutzen Erreichbarkeitsanalyse Störsignale herauszufiltern, und decken den gesamten Stack ab: Code, Abhängigkeiten, Container und die Lieferkette.

Worauf man bei einem CVE-Scanner achten sollte

Bevor wir uns mit den Tools befassen, möchten wir Ihnen zunächst erläutern, was wir messen und warum jedes Kriterium wichtig ist.

Umfang der Abdeckung: Welche Angriffsfläche kann ein Scanner tatsächlich erfassen? Netzwerkinfrastruktur, Open-Source-Abhängigkeiten, Container, IaC, Anwendungscode? Ein Scanner, der einen Teil Ihres Stacks nicht erfassen kann, kann diesen auch nicht schützen.

Nachrichtenquellen: Die Ergebnisse eines Scanners sind nur so gut wie die zugrunde liegenden Bedrohungsdaten. Bei der Auswahl eines Scanners ist es wichtig zu wissen, woher die Informationen des Tools stammen, wie aktuell sie sind und ob es Schwachstellen aufdecken kann, noch bevor überhaupt eine CVE-Kennung vergeben wurde.

Signal-Rausch-Verhältnis: Ein Maß dafür, inwieweit die Ergebnisse eines Scanners umsetzbar sind. Hohe Falsch-Positiv-Raten führen zu einer Alarmmüdigkeit, wodurch echte Schwachstellen im Rauschen untergehen können.

Automatische Behebung: Angesichts der zunehmenden Zahl neu bekannt gewordener Sicherheitslücken ist Automatisierung für Teams, die unter Zeit- und Ressourcenmangel leiden, unverzichtbar. Scanner, die mit einem Klick automatisch eine Korrektur bereitstellen oder einen Pull-Request erstellen können, entlasten Ihr Team und tragen dazu bei, einen Rückstau an unbehobenen Sicherheitslücken zu vermeiden.

Am besten geeignet für: Kein Scanner ist für jedes Team die richtige Wahl. Diese Rubrik durchforstet die Funktionslisten, um eine einfachere Frage zu beantworten: Ist dieses Tool angesichts Ihrer Technologieumgebung, Ihres Arbeitsablaufs und Ihres Sicherheitsreifegrades das Richtige für Sie?

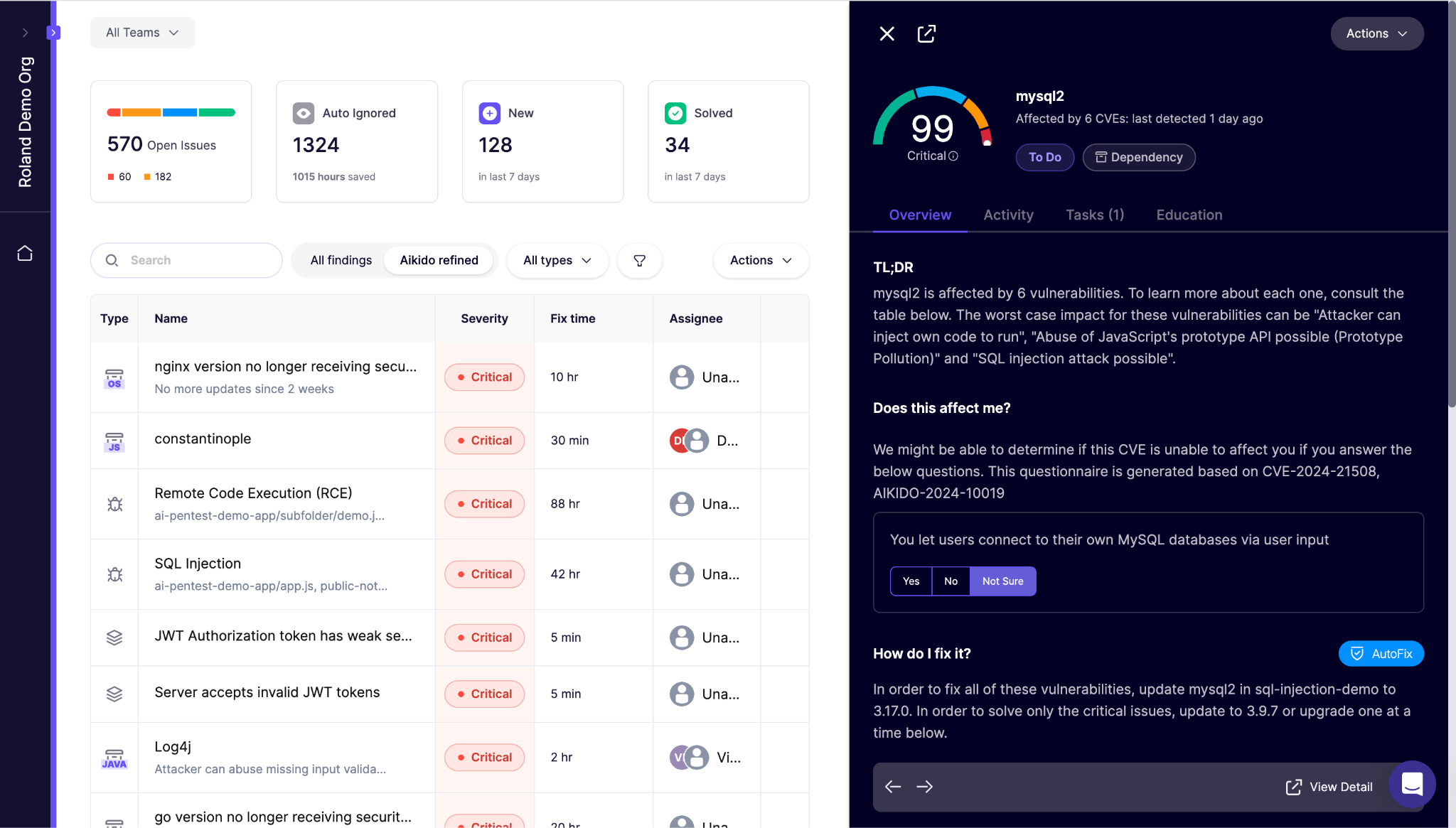

CVE-Scanner unterscheiden sich stark hinsichtlich ihres Umfangs, ihres Ansatzes und der Zielgruppe, für die sie entwickelt wurden. Einige, wie Nessus Qualys VMDR, sind eher für Sicherheitsteams in Unternehmen konzipiert, die planmäßige Infrastruktur-Scans durchführen, als für Entwickler, die in schnelllebigen Pipelines arbeiten. Snyk Semgrep enger an den Entwickler-Workflow Semgrep und bieten eine umfassende Abdeckung bei der Abhängigkeits- und statischen Analyse, wobei beide bei großem Umfang Kompromisse zwischen Signal- und Rauschanteil mit sich bringen. Checkmarx AppSec umfassende AppSec für Unternehmen, erfordert jedoch einen erheblichen Aufwand für die Feinabstimmung. Aikido führt diese Liste hinsichtlich der Full-Stack-CVE-Abdeckung an. Es konsolidiert mehrere Scan-Typen an einem Ort und greift auf mehrere Informationsquellen zurück, darunter den eigenen Pre-CVE-Feed Aikido , um Schwachstellen zu erkennen, die es nie in öffentliche Datenbanken schaffen. Erreichbarkeitsanalyse zeigt nur die Schwachstellen an, die in Ihrer Umgebung tatsächlich ausgenutzt werden können, und AutoFix übernimmt die Behebung, ohne Ihren Arbeitsablauf zu unterbrechen.

Kurz gesagt: Wenn Sie im Jahr 2026 ein Full-Stack-CVE-Scanning benötigen, bietet Aikido die umfassendste Abdeckung – mit Intelligence, die Schwachstellen aufdeckt, noch bevor CVEs vergeben werden, Erreichbarkeitsanalyse das Rauschen um über 90 % reduziert, und AutoFix, das Fundstellen mit einem einzigen Klick in zusammengeführte PRs umwandelt.

Im Folgenden stellen wir jedes Tool im Detail vor.

Aikido Security

Aikido vereint Code-, Cloud- und Laufzeit-Sicherheit auf einer einzigen Plattform. Funktionen wie Erreichbarkeitsanalyse in Tools wie Snyk nur in Enterprise-Tarifen verfügbar sind, Snyk hier von Anfang an enthalten, und Teams sind innerhalb weniger Minuten einsatzbereit, ohne dass Agenten erforderlich sind. Teams, die separate AppSec CloudSec-Tools verwenden, sind mit einer um 50 % höheren Wahrscheinlichkeit von Vorfällen betroffen. Eine Konsolidierung in Aikido daher sowohl Ihr Risikoprofil als auch Ihre Tooling-Kosten. Aikido bietet die umfassendste CVE-Abdeckung in dieser Liste, einschließlich Pre-CVE- und noch nicht veröffentlichter Schwachstellen, die andere Scanner vollständig übersehen.

Umfang der Deckung

Die meisten Teams flicken vier oder fünf Tools zusammen, um die Funktionen zu erhalten, die Aikido standardmäßig Aikido . SCA überprüft jede Abhängigkeit in Ihrem Baum anhand bekannter CVE-Datenbanken und markiert anfällige Pakete, bösartige Abhängigkeiten und Laufzeiten, deren Lebensdauer abgelaufen ist. AikidoSAST Engine, die auf Opengrep und Aikido eigener Analyse basiert, erkennt Schwachstellen auf Code-Ebene wie SQL-Injection und XSS mithilfe von dateiübergreifendem Taint-Tracking. Container deckt CVEs auf Betriebssystemebene in Ihren Images ab. Die Malware-Erkennung deckt Bedrohungen in der Lieferkette Ihrer Abhängigkeiten ab. Das Ergebnis ist ein einziges Dashboard, das die Angriffsfläche abdeckt, die die meisten Teams benötigen.

Geheimdienstquellen

Aikido aus NVD, OSV, GitHub Advisory und MITRE. Das entscheidende Unterscheidungsmerkmal ist jedoch Aikido “: ein Open-Source-Bedrohungsfeed, der mithilfe speziell trainierter großer Sprachmodelle (LLMs) Changelogs und Release Notes von 4,4 Millionen Open-Source-Paketen überwacht und Schwachstellen aufdeckt, noch bevor ihnen eine CVE-Nummer zugewiesen oder sie überhaupt veröffentlicht werden. Jeder Fund wird vor der Veröffentlichung von einem human security validiert, wodurch der Feed einen hohen Signalanteil aufweist und nicht mit Rauschen überladen ist. 67 % der Aikido entdeckten Schwachstellen wurden nie an eine öffentliche Datenbank gemeldet, was bedeutet, dass Scanner, die sich ausschließlich auf NVD oder GitHub Advisory verlassen, diese vollständig übersehen würden. Und bei denjenigen, die schließlich offengelegt wurden, betrug die durchschnittliche Zeit vom Patch bis zur CVE-Zuweisung 27 Tage, was bedeutet, dass Scanner, die sich ausschließlich auf NVD oder GitHub Advisory verlassen, diese vollständig übersehen würden, oft über Wochen hinweg.

Signal-Rausch-Verhältnis

Aikido den wirklich wichtigen und den unwichtigen Ergebnissen mithilfe von zwei unterschiedlichen, aufeinander aufbauenden Mechanismen, die zusammen die Anzahl der Benachrichtigungen um über 90 % reduzieren.

Erreichbarkeitsanalyse dient als erster Filter für Ihre Fundstellen. Aikido ein Aufruf- und Abhängigkeitsdiagramm und verfolgt, ob es einen Ausführungspfad von einem echten Einstiegspunkt zur anfälligen Funktion gibt. Wenn kein solcher Pfad existiert oder wenn der anfällige Code nur in Tests oder Build-Tools ausgeführt wird, wird die Fundstelle unterdrückt, bevor sie überhaupt in Ihre Warteschlange gelangt.

AutoTriage kümmert sich um alles, was die Erreichbarkeitsprüfung übersieht. Es prüft, ob eine Ausnutzbarkeit ausgeschlossen werden kann, indem es die Sanitisierung und die Eingabequellen untersucht und prüft, ob der anfällige Code in der Produktion ausgeführt wird. In komplexen Fällen greift es auf Schlussfolgerungsmodelle zurück.

{{Falsch-Positive}}

Automatische Korrektur

AutoFix Aikido generiert überprüfbare Code-Patches für Abhängigkeiten, eigenen Code, IaC, Container und Pentest-Befunde und stellt diese als Inline-Vorschläge in der IDE, als PR-Kommentare und als CI-Gate-Feedback bereit. Bei der Behebung von Abhängigkeiten analysiert AutoFix Ihren gesamten Abhängigkeitsbaum, um den optimalen Upgrade-Punkt zu ermitteln, wodurch oft mehrere anfällige transitive Abhängigkeiten in einem einzigen Schritt behoben werden. Jeder generierte Patch ist mit einem Konfidenzgrad (Hoch, Mittel oder Niedrig) versehen, und nichts wird ohne Überprüfung automatisch zusammengeführt, es sei denn, Sie konfigurieren dies ausdrücklich. Beheben Sie Probleme schnell, aber wissen Sie immer, was Sie zusammenführen.

Am besten geeignet für

Entwicklungsteams, die eine umfassende CVE-Abdeckung wünschen – einschließlich Abhängigkeiten, Code, Containern, Infrastruktur und Cloud –, ohne mehrere Tools verwalten zu müssen oder unter einer Alarmflut zu leiden. Besonders gut geeignet für Startups und mittelständische Unternehmen, die schnell auf den Markt kommen müssen und sich kein eigenes AppSec leisten können, das triage manuell triage . Aikido erhält auf Gartner Peer Insights 4,9 von 5 Sternen, wobei Rezensenten durchweg Rauschreduzierung die schnelle Amortisationszeit als Gründe für ihren Wechsel anführen. Eine unabhängige Untersuchung von Latio Pulse ergab, dass Aikido 85 % weniger Fehlalarme als Snyk Aikido , über Erreichbarkeitsanalyse fortschrittlichere Erreichbarkeitsanalyse und eine intuitivere Benutzeroberfläche verfügt, was weniger Supportanfragen und eine schnellere Problemlösung bedeutet. Die kostenlose Stufe deckt bis zu 10 Repos ab, ohne dass eine Kreditkarte erforderlich ist, und die meisten Teams sehen Ergebnisse innerhalb einer Minute nach dem Verbinden ihres ersten Repos – es gibt also keinen Grund, nicht herauszufinden, was tatsächlich in Ihrem Stack lauert.

Snyk

Snyk einen Namen als Abhängigkeitsscanner für Entwicklerteams Snyk , und dieser Schwerpunkt spiegelt sich in der Tiefe seiner SCA wider. Die Lösung deckt Abhängigkeiten, Code, Container und IaC ab und lässt sich nahtlos in Entwickler-Workflows integrieren. Als CVE-Scanner stößt sie jedoch bei Rauschreduzierung Maßstab an ihre Grenzen.

Umfang der Deckung

Die Wurzeln Snyk liegen im Scan von Softwareabhängigkeiten, und genau darin liegt nach wie vor seine größte Stärke. Snyk Source identifiziert anfällige Abhängigkeiten durch das Scannen von Paket-Manifesten und Lockfiles und zeigt den vollständigen Abhängigkeitspfad zusammen mit dem Schweregrad, dem Reifegrad des Exploits und Empfehlungen zur Behebung an. Über SCA hinaus deckt die Plattform SAST Snyk ), container , IaC und DAST ab, was sie zu einer umfassenden Sicherheitsplattform für Entwickler macht und nicht nur zu einem reinen CVE-Scanner.

Geheimdienstquellen

Snyk ist die firmeneigene Schwachstellendatenbank Snyk, die öffentliche Quellen, Daten aus der Entwickler-Community, Forschungsergebnisse von Experten und maschinelles Lernen miteinander verbindet. Sie stützt sich auf NVD, GitHub Advisory und npm Advisory sowie auf Erkenntnisse des eigenen Forschungsteams und überwacht aktiv GitHub-Issues, Pull-Requests und Commit-Meldungen auf Anzeichen für nicht gemeldete Schwachstellen. Die Datenbank wird von Forschern geleitet und ist in ihrem Umfang umfassender als eine reine CVE-Zusammenstellung.

Signal-Rausch-Verhältnis

Erreichbarkeitsanalyse für SCA verfügbar, allerdings derzeit nur für eine begrenzte Anzahl von Sprachen, was SCA bei mehrsprachigen Stacks aufwändiger machen kann. In Nutzerbewertungen zurErreichbarkeitsanalyse wirdErreichbarkeitsanalyse auf Fehlalarme in Snyk hingewiesen, die Schwachstellen betreffen, die zwar technisch vorhanden, im Kontext jedoch nicht erreichbar oder nicht ausnutzbar sind.

Automatische Korrektur

Bei Sicherheitslücken in Abhängigkeiten Snyk mithilfe anpassbarer Pull-Request-Vorlagen vollautomatisch Pull-Requests mit den erforderlichen Upgrades und Patches. Die Workflows zur Behebung umfassen automatische Nachprüfungen und Qualitätskontrollen nach der Generierung. Auf der SAST generiert die Auto-Fix-Funktion Snyk Korrekturvorschläge eines LLM und validiert diese anschließend anhand der eigenen statischen Analyse-Engine, um Fehlalarme herauszufiltern, bevor sie den Entwickler erreichen. Im Gegensatz zum Abhängigkeits-Workflow werden Korrekturen über Inline-Kommentare in PRs angewendet, anstatt eigenständige Fix-PRs zu eröffnen. Die Abdeckung SAST und -Frameworks wird jedoch noch erweitert, und die Auto-Fix-Fähigkeiten hinken hinter Tools hinterher, die stärker in KI-gestützte Fehlerbehebung investiert haben.

Am besten geeignet für

Teams, die in erster Linie SCA benötigen, insbesondere solche, die intensiv auf Open-Source-Software setzen und automatisierte Fix-PRs sowie eine reibungslose IDE-Integration wünschen. Beim CVE-Scanning Snyk am stärksten bei bereits bekannt gewordenen Schwachstellen in Abhängigkeiten mit zugewiesenen CVEs, weniger jedoch bei Bedrohungen vor der CVE-Veröffentlichung oder noch nicht bekannt gewordenen Problemen. Als eigenständiges SAST ist es weniger überzeugend. Wenn Ihr Stack stark auf Abhängigkeiten setzt und Sie möchten, dass Schwachstellenbehebungen automatisch in Ihre PR-Warteschlange gelangen, Snyk die naheliegende erste Wahl.

Checkmarx

Checkmarx wurde für AppSec in Unternehmen entwickelt, die eine umfassende, compliance Abdeckung über den gesamten SDLC benötigen. Es handelt sich um eine ausgereifte Plattform mit tiefgreifenden Scan-Funktionen, doch diese Ausgereiftheit geht mit einer gewissen Komplexität einher. Sie ist besonders für Unternehmen geeignet, die über die erforderlichen Ressourcen im Bereich Security Engineering verfügen, um sie zu konfigurieren und zu warten. Als CVE-Scanner deckt es einen weiten Bereich ab, einschließlich SAST, SCA, IaC, Containern und secrets, mit von Analysten validierten Informationen und einer proprietären Datenbank für bösartige Pakete, die über öffentliche CVE-Quellen hinausgeht.

Umfang der Deckung

Checkmarx deckt ein breites Spektrum an Scan-Arten ab: SAST, SCA, DAST, container , IaC, API-Sicherheit und secrets , ergänzt durch ASPM zur Korrelation der Ergebnisse aller Engines. Die Plattform umfasst Sicherheitsprüfungen speziell für KI-generierten Code, der zügig in den SDLC einfließt. Für Unternehmen, die ihren Prüfern eine Lösung aus einer Hand auf die Frage „Sind wir abgesichert?“ präsentieren müssen, ist die Abdeckungskarte kaum zu übertreffen. Die Frage ist, ob sich die Breite der Abdeckung in tatsächlichen Sicherheitsergebnissen niederschlägt oder lediglich in einer längeren Liste von Befunden, die verwaltet werden müssen.

Geheimdienstquellen

Checkmarx aus verschiedenen Schwachstellendatenbanken und Bedrohungsaufklärung Checkmarx und ergänzt diese durch eigene Forschungsergebnisse seines Sicherheitsforschungsteams Checkmarx “. Das Forschungsteam fungiert als CVE-Nummerierungsstelle, was bedeutet, dass es neue Schwachstellen entdecken, ihnen Nummern zuweisen und sie veröffentlichen kann. Die firmeneigene Datenbank für schädliche Pakete erweitert die Erkennung über die formelle CVE-Veröffentlichung hinaus auf Bedrohungen in der Lieferkette auf Registry-Ebene.

Signal-Rausch-Verhältnis

Die Breite der Abdeckung ist ein zweischneidiges Schwert. Je mehr Scan-Typen eine Plattform ausführt, desto mehr Befunde werden generiert, und bei Checkmarx kann diese Liste schnell sehr lang werden. ASPM hilft dabei, indem es Befunde über verschiedene Scan-Engines hinweg anhand des Anwendungskontexts korreliert und so aufzeigt, was ausnutzbar und umsetzbar ist, anstatt eine reine Auflistung aller gefundenen Elemente zu liefern. Unternehmensanwender berichten, dass die Anpassung von Abfragen wichtig ist; die Fähigkeit, anwendungsspezifische Muster, einschließlich benutzerdefinierter Sanitizer, zu berücksichtigen, ist es, was die Falsch-Positiv-Raten in großem Maßstab niedrig hält. Diese Feinabstimmung erfordert jedoch Zeit und dedizierte AppSec . Teams ohne eine Security-Engineering-Funktion zur Konfiguration und Pflege der Regeln werden in großem Maßstab mit Rauschen zu kämpfen haben.

Automatische Korrektur

Checkmarx Assist bietet KI-gestützte Fehlerbehebung. Autonome Agenten klassifizieren Befunde nach ihrem tatsächlichen Risiko und generieren überprüfbare Diff-Dateien oder Pull-Requests. Bemerkenswert: Die Checkmarx basiert auf der Technologie von Tromzo, das Checkmarx im Dezember 2025 Checkmarx . Sie wird als optionales Add-on angeboten und ist nicht standardmäßig in allen Tarifen enthalten. Teams, die diese Funktion prüfen möchten, sollten sich direkt bei Checkmarx über die aktuelle Verfügbarkeit und die Tarifvoraussetzungen informieren.

Am besten geeignet für

AppSec in Unternehmen, die über die Ressourcen verfügen, um die Plattform zu optimieren und zu verwalten, insbesondere in regulierten Branchen, die eine CVE-Abdeckung compliance und eine Lösung aus einer Hand für Auditoren benötigen. Speziell beim CVE-Scanning ist Checkmarx am stärksten, wenn es mit dediziertem Security Engineering kombiniert wird, um Regeln zu konfigurieren und Störsignale zu verwalten. Ohne diese Investition kann die Menge der Fundstellen die Fähigkeit eines Teams, darauf zu reagieren, übersteigen. Nicht die richtige Wahl für Teams, die einen schlanken, sofort einsatzbereiten CVE-Scanner suchen.

Semgrep

Semgrep als Open-Source-Engine für statische Analysen und hat sein Leistungsspektrum im Laufe der Zeit auf SCA secrets ausgeweitet. Im Zusammenhang mit CVE-Scans ist die relevante Funktion SCA Semgrep Chain“, die anfällige Open-Source-Abhängigkeiten identifiziert und die Ergebnisse nach Erreichbarkeit filtert.

Umfang der Deckung

Semgrep ein Tool, SAST SCA das um SCA secrets erweitert wurde. Bemerkenswert ist, dass Semgrep im Dezember 2024 Funktionen wie Fingerprinting, die Nachverfolgung von Ignore-Einstellungen und wichtige Metavariablen aus der Community Edition Semgrep , was eine Koalition von mehr als zehn Anbietern, darunter Aikido, dazu veranlasste, im Januar 2025 einen Fork namens Opengrep zu erstellen.

Geheimdienstquellen

Semgrep Daten von OSV.dev, das Sicherheitshinweise von GitHub Security Lab, OpenSSF, den Sicherheitsteams von Google, der PyPI Advisory Database und der GitHub Security Advisory Database zusammenfasst. Darüber hinaus Semgrep externe Quellen, darunter Sicherheits-Communities, auf schwerwiegende Vorfälle und Meldungen über schädliche Pakete. Die zugrunde liegenden Schwachstellen-Feeds stammen aus öffentlichen, von der Community bereitgestellten Datenbanken, auf deren Grundlage das Sicherheitsteam Semgrep eigene Erreichbarkeitsregeln entwickelt.

Signal-Rausch-Verhältnis

Eine Semgrep im Jahr 2022 durchgeführte Studie mit 1.100 Repositorys ergab, dass nur etwa 2 % der Warnmeldungen zu Abhängigkeiten tatsächlich relevant waren. Eine wissenschaftliche Studie, bei der der öffentliche PHP-Regelsatz Semgrep auf 300 Anwendungen angewendet wurde, schätzte jedoch, dass 81 % der Ergebnisse nicht ausnutzbar waren. Das bedeutet, dass triage weiterhin hoch bleibt, es sei denn, Ihr Team investiert intensiv in die Feinabstimmung der Regeln.

Automatische Korrektur

Semgrep (in der öffentlichen Beta-Phase) kann Pull-Request-Entwürfe mit KI-generierten Korrekturen für Code-Befunde erstellen und Pull-Requests zur Aktualisierung von Abhängigkeiten für Befunde in der Lieferkette auslösen. Alle generierten Pull-Requests müssen grundsätzlich vor dem Zusammenführen von einem Menschen überprüft werden.

Am besten geeignet für

Sicherheitsingenieure, die ein ausgereiftes AppSec betreiben und bereit sind, Zeit in die Konfiguration von Regeln zu investieren. Nicht besonders gut geeignet für Entwicklungsteams, die eine Plug-and-Play-Prüfung mit automatische Behebung wünschen; Teams, die auf dem Open-Source-Ökosystem aufbauen, sollten zudem das Risiko weiterer Funktionseinschränkungen in der Zukunft abwägen.

Tenable Nessus

Tenable Nessus einer der etabliertesten Schwachstellenscanner auf dem Markt, dessen Erfolgsbilanz eher auf der Abdeckung von Infrastruktur und Netzwerken als auf der Anwendungssicherheit beruht. Als CVE-Scanner eignet er sich hervorragend zur Erkennung bekannter Schwachstellen auf Endgeräten, Netzwerkgeräten und Betriebssystemen, doch sein Anwendungsbereich endet an der Anwendungsebene. Teams, die nach einer Abdeckung von Open-Source-Abhängigkeiten suchen Nessus werden diese in Nessus nicht finden.

Umfang der Deckung

Nessus ein weit verbreiteter Scanner für Schwachstellen in Netzwerken und Infrastrukturen. Tenable hat Erkennungsprüfungen veröffentlicht, die mehr als 117.000 CVE-IDs abdecken. Der Schwerpunkt liegt auf der Netzwerk- und Infrastrukturebene, nicht auf Anwendungscode oder Abhängigkeiten. Das Scannen Container wird von Tenable Cloud übernommen, einem separaten Produkt, das nicht Teil von Nessus ist. Unternehmen mit Anforderungen an die Anwendungssicherheit werden schnell an die Grenzen dieses Produkts stoßen.

Geheimdienstquellen

Die Schwachstellendatenbank Tenable stützt sich in erster Linie auf Herstellerhinweise, ergänzt durch die GitHub Advisory Database und das NVD. Diese Quellen werden in einer proprietären internen Schwachstellen-Intelligence-Datenbank zusammengefasst, die als Grundlage für die Priorisierung und die Erkennungsinhalte dient. Die Priorisierung wird durch Tenable eigenes „Vulnerability Priority Rating“ weiter verfeinert, das CVSS-Werte, Bedrohungsaufklärung aus der Praxis sowie Einblicke des Tenable Teams kombiniert. Das Informationsmodell basiert auf CVEs für Netzwerke, Endpunkte und Infrastruktur und nicht auf Bedrohungen auf Anwendungsebene oder in der Lieferkette.

Signal-Rausch-Verhältnis

Tenable , dass pro Million Scans etwa 0,32 Fehler Tenable – eine Zahl, die das Unternehmen als „besser als Six-Sigma“-Genauigkeit bezeichnet. In der Praxis trifft diese Zahl vor allem auf authentifizierte Scans zu. Nicht authentifizierte Scans führen zu mehr Fehlalarmen und können erhebliche Teile der internen Schwachstellen übersehen. Die Benutzeroberfläche wird im Vergleich zu moderneren Plattformen als veraltet beschrieben.

Automatische Korrektur

Keine native automatische Behebung. Nessus in Berichten Empfehlungen für Patches, die Behebung erfolgt jedoch manuell. Für automatisierte Patches ist Tenable Management erforderlich, ein separates Produkt, das in Zusammenarbeit mit Adaptiva entwickelt wurde, sich jedoch in die umfassendereSchwachstellenmanagement integriert und nicht in Nessus eigenständige Nessus. Selbst die älteren Integrationen für Patch-Anmeldedaten Nessus sind in Nessus , Professional und Expert nicht verfügbar. In jedem Fall handelt es sich hierbei um einen IT-Ops-Workflow ohne Behebungsweg für Entwickler.

Am besten geeignet für

IT- und Sicherheitsteams in Unternehmen, die planmäßige Infrastrukturprüfungen anhand von compliance wie CIS, DISA STIG, HIPAA und PCI-DSS durchführen. Wenn Ihre Sicherheitsanforderungen über Perimeter- und Endpunkt-Scans hinausgehen und sich auf Anwendungscode, Open-Source-Abhängigkeiten, container oder CI/CD-Pipelines erstrecken, Nessus dafür ausgelegt, diesen Bereich abzudecken.

Qualys VMDR

Qualys VMDR ist eine Schwachstellenmanagement für Unternehmen, die speziell für den IT-Sicherheitsbetrieb entwickelt wurde. Als CVE-Scanner zeichnet sich das Tool durch seine umfassende Infrastrukturabdeckung und compliance aus. Für große Unternehmen, die einen kontinuierlichen Überblick über komplexe Infrastrukturen in großem Maßstab benötigen, ist es eine der etabliertesten Lösungen auf dem Markt.

Umfang der Deckung

Qualys VMDR deckt die Erfassung von Assets, kontinuierliche Scans und die Risikopriorisierung für lokale Server, Cloud-Workloads, Endgeräte, Container und die Netzwerkinfrastruktur ab. Der Schwerpunkt liegt dabei auf der Infrastruktur. SwCA ergänzt dies zwar durch Laufzeit-Scans von Open-Source-Komponenten auf bereitgestellten Assets über den Qualys Cloud , arbeitet jedoch auf der Ebene der Produktionsumgebung, anstatt wie entwicklerorientierte Tools Quell-Repositorys zu scannen oder sich in CI/CD-Pipelines zu integrieren.

Geheimdienstquellen

Qualys VMDR stützt sich auf mehr als 25 Bedrohungsaufklärung , darunter den CISA-Katalog „Known Exploited Vulnerabilities“ (KEV) und das MITRE ATT&CK Framework, die über die Qualys Cloud Database aggregiert und täglich mit dem NVD abgeglichen werden. Die Priorisierung erfolgt über Qualys TruRisk, das Feed-Daten mit den eigenen Analysen und maschinellem Lernen der Qualys Threat Research Unit kombiniert, um Schwachstellen anhand des tatsächlichen Risikos statt anhand des reinen CVSS-Werts zu bewerten. Signal-Rausch-Verhältnis

Qualys TruRisk behauptet, dass im Vergleich zur rein CVSS-basierten Priorisierung weniger Schwachstellen priorisiert werden müssen; um diese Vorteile jedoch zu realisieren, ist ein erheblicher Konfigurationsaufwand erforderlich. In Nutzerbewertungen wird darauf hingewiesen, dass die Identifizierung von Schwachstellen zu Fehlalarmen und Ungenauigkeiten führen kann. Teams sollten eine kontinuierliche Steuerung in Bezug auf die Kennzeichnung von Assets, die Zuständigkeiten und die SLAs für die Behebung von Schwachstellen einplanen, damit die Ergebnisse umsetzbar bleiben.

Automatische Korrektur

Für die Bereitstellung von Patches ist ein separates Patch-Management-Abonnement erforderlich. Es werden keine Pull-Requests eröffnet und kein Code geändert – es handelt sich lediglich um einen Patch-Workflow im IT-Betrieb.

Am besten geeignet für

Qualys VMDR eignet sich am besten für große Unternehmen, die komplexe Infrastrukturen verwalten, insbesondere in den Bereichen Finanzwesen, Gesundheitswesen und öffentliche Verwaltung, wo compliance eine zentrale Anforderung darstellt. Die Lösung wurde für den IT-Sicherheitsbetrieb in großem Maßstab entwickelt. Wenn Sie als IT-Sicherheitsteam für das CVE-Management von Endgeräten und Netzwerken über Tausende von Assets hinweg verantwortlich sind, ist dies eine der etabliertesten Plattformen auf dem Markt.

Probieren Sie den bestbewerteten CVE-Scanner für Entwickler aus

Aikido Ihnen umfassende CVE-Abdeckung (Abhängigkeiten, Code, Container, IaC, secrets und mehr) mit Erreichbarkeitsanalyse das Rauschen um über 90 % reduziert, sowie AutoFix, das Befunde mit einem einzigen Klick in überprüfbare PRs umwandelt. Starten Sie kostenlos mit bis zu 10 Repos.