Das NVD-System der US-Regierungsbehörde NIST hat sich nie wirklich von einem Rückstand erholt, der im Februar 2024 begann. Mitte 2024 waren 75 % der eingereichten CVEs unbearbeitet, und im März letzten Jahres gab NIST zu, dass ein Anstieg der Einreichungen um 32 % bedeutete, dass der Rückstand trotz seines Versprechens, ihn abzubauen, immer noch wuchs.

Noch bevor der Rückstand begann, haben wir Aikido Intel im Januar 2024 eingeführt. Wir waren der Meinung, dass es nicht mehr tragbar war, sich allein auf Schwachstellendatenbanken zu verlassen. Es war umständlich und konnte mit der Geschwindigkeit und dem Volumen der Open-Source-Sicherheit nicht Schritt halten.

Gestern gab die US-Regierungsbehörde NIST schließlich zu, dass sie mit dem Volumen der CVE-Einreichungen nicht mehr Schritt halten kann.

Trotz eines Anstiegs der angereicherten CVEs um 45 % im Jahr 2025 stiegen die CVE-Einreichungen um 263 %. Die Behörde konnte unmöglich Schritt halten. Daher müsste die Behörde einen neuen, „risikobasierten“ Ansatz verfolgen, um damit umzugehen.

Der neue Ansatz wird CVEs für Software priorisieren, die innerhalb der US-Regierung verwendet wird, für kritische Software oder für solche, die im Known Exploited Vulnerabilities (KEV)-Katalog erscheinen. Andere CVEs werden dem NVD hinzugefügt, aber nicht analysiert. Das bedeutet, dass sie nicht jede CVE unabhängig bewerten werden. Stattdessen werden sie einfach die Bewertung des Einreichenden akzeptieren und modifizierte CVEs nicht erneut analysieren, es sei denn, jemand weist darauf hin, dass dies geschehen sollte. Der wachsende Rückstand wird auf „nicht geplant“ verschoben, was ein Code für „wir könnten es irgendwann bearbeiten (aber verlassen Sie sich nicht darauf)“ ist.

Ohne diese Anreicherung werden CVEs weniger aktuell und weniger zuverlässig sein. Welche Auswirkungen wird das also auf die Tausenden von Organisationen und Sicherheitsexperten haben, die sich auf NVD als ihre Quelle der Wahrheit verlassen? Wenn eine CVE nicht von NIST angereichert wird, werden die Tools, die auf NVD basieren, die CVE nicht aufdecken. Teams werden nicht darauf aufmerksam gemacht, dass etwas übersehen wurde. Und die Tools selbst werden False Negatives produzieren.

Kurz gesagt, die Abdeckung, auf die sie sich verlassen, ist nicht mehr vollständig. Und wenn sie sich weiterhin auf NVD als Quelle der Wahrheit verlassen, erhalten sie ein falsches Gefühl von Sicherheit.

CVEs waren ohnehin nie das vollständige Bild

Es wird natürlich eine genaue Prüfung von NIST geben, aber die Realität ist, dass selbst wenn NVD perfekt funktionieren würde, Teams die Mehrheit der echten Schwachstellen übersehen würden, weil CVEs nur das abdecken, was offengelegt wird.

Maintainer – selbst der größten Anbieter – beheben Sicherheitsprobleme und melden sie nie. Zentrale Datenbanken allein können nicht erfassen, was nie gemeldet wird.

Deshalb haben wir Aikido Intel bereits im Januar 2024 eingeführt, Wochen bevor der Rückstand des NVD überhaupt begann, weil wir bereits erkennen konnten, dass es eine verlorene Strategie war, sich ausschließlich auf zentralisierte Datenbanken zu verlassen, um über Schwachstellen informiert zu werden.

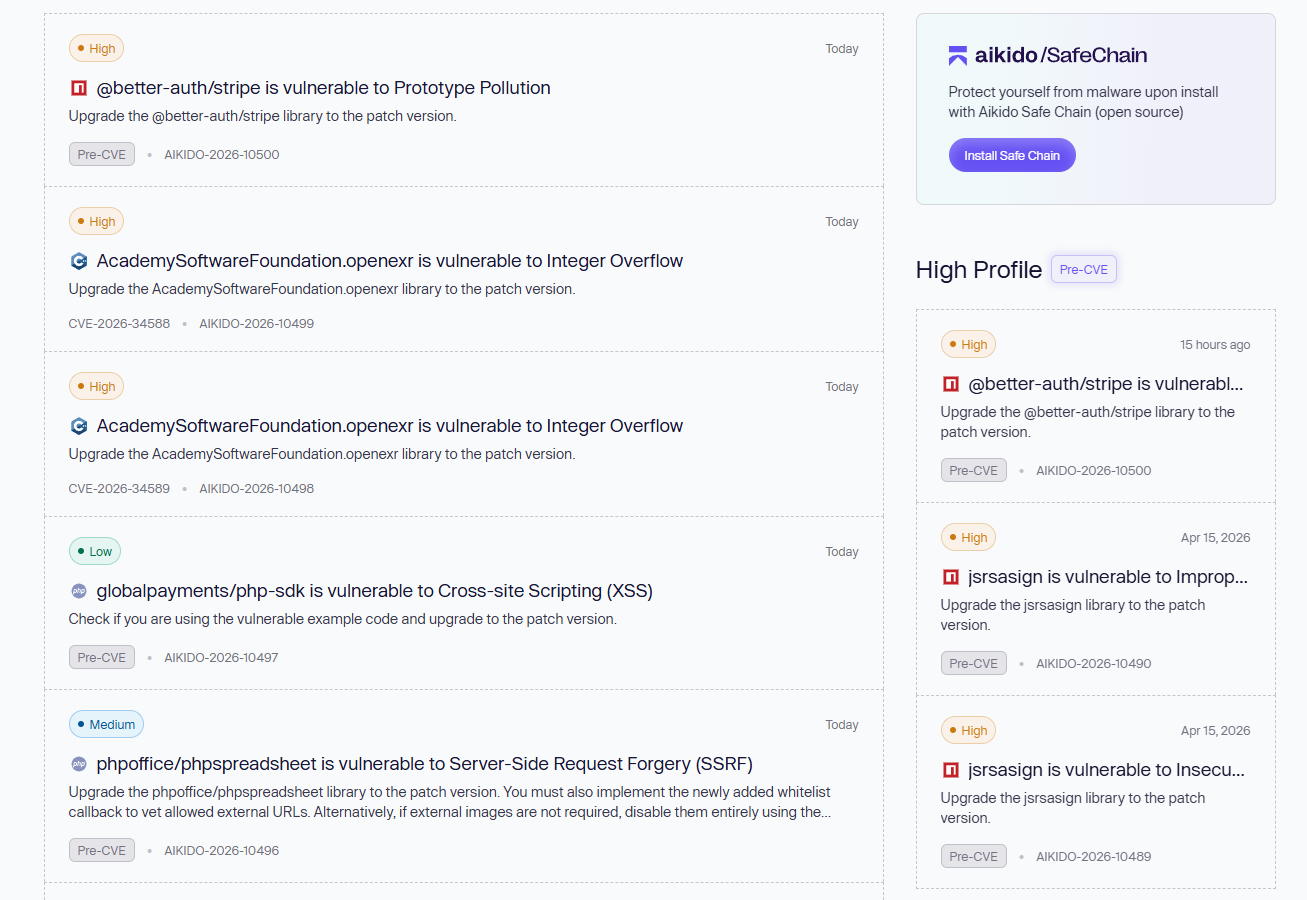

Intel verwendet speziell trainierte LLMs, um Changelogs, Release Notes und Commit Messages in Open-Source-Paketen zu lesen. Wenn es sicherheitsrelevante Patches kennzeichnet, prüft es diese gegen fünf Schwachstellendatenbanken. Wenn keine Offenlegung existiert, validieren und veröffentlichen unsere Sicherheitsingenieure eine Warnung mit einer Aikido Vulnerability ID.

Um diesen Punkt zu veranschaulichen: Im ersten Jahr wurden 67 % der Pakete, in denen Intel Schwachstellen fand, niemals öffentlich in einer Datenbank offengelegt – weder im NVD, noch in GitHub Advisory, noch bei MITRE, noch irgendwo anders.

Und das sind keine obskuren Pakete. Axios (56 Millionen wöchentliche npm-Downloads) hat stillschweigend eine Prototype Pollution Schwachstelle behoben, die bis heute keine CVE hat. Apache ECharts behob ein Cross-Site-Scripting-Problem und legte es nie offen. Chainlit behob eine kritische Path Traversal Schwachstelle und sagte nichts dazu. Bei denjenigen, die schließlich offengelegt wurden, betrug die durchschnittliche Zeit vom Patch bis zur CVE 27 Tage. Die längste Zeit bis zur Offenlegung betrug neun Monate.

In einer einzigen Woche der Intel-Überwachung in diesem Januar hatten 12 von 16 markierten Schwachstellen überhaupt keine CVE zugewiesen bekommen.

Heute überwacht Intel 4,3 Millionen Pakete und hat über 2.000 Schwachstellen entdeckt. Es ist Open Source unter AGPL, was bedeutet, dass es jeder nutzen, modifizieren und verbreiten kann. Es hängt auch nicht von CPE-Mappings oder NVD-Anreicherung ab, um zu funktionieren.

Aikido Intel füllte diese Lücke bereits, bevor sie entstand.

Was nun?

Die EU baut bereits ihre eigene Alternative zum NVD auf, die European Vulnerability Database (EUVD), die seit Mai 2025 live ist. Bis September 2026 wird die Meldung aktiv ausgenutzter Schwachstellen für Hersteller unter dem Cyber Resilience Act verpflichtend. Die EU erkannte das Risiko, von einer einzigen, von den USA betriebenen Datenbank abhängig zu sein, und entkoppelt sich infolgedessen. Doch selbst die EUVD befindet sich noch in den Anfängen und ist stark auf die Synchronisierung mit NVD und anderen bestehenden Datenbanken angewiesen. Diese Datenbanken werden nicht verschwinden, und das sollten sie auch nicht – sie erfüllen eine wichtige Rolle. Aber eine einzelne als Ihr vollständiges Bild zu betrachten, ist keine praktikable Strategie mehr.

Kurz gesagt: Es gibt keine einzige Quelle der Wahrheit mehr (wenn es sie denn je wirklich gab). NVD depriorisiert, EUVD ist im Entstehen begriffen, könnte aber den gleichen Weg gehen, und andere CVE-Programme, wie MITRE, hatten Finanzierungsprobleme. Sich als Team oder für ein Sicherheitstool auf eine einzige Datenbank zu verlassen, bedeutet weniger Abdeckung und Sichtbarkeit. Diese Ära ist offiziell vorbei.

Wir haben auf diesen Moment hingearbeitet. Aikido Intel ist live, Open Source und skaliert. Schauen Sie es sich hier an.