Geräte vor Lieferkettenangriffe schützen

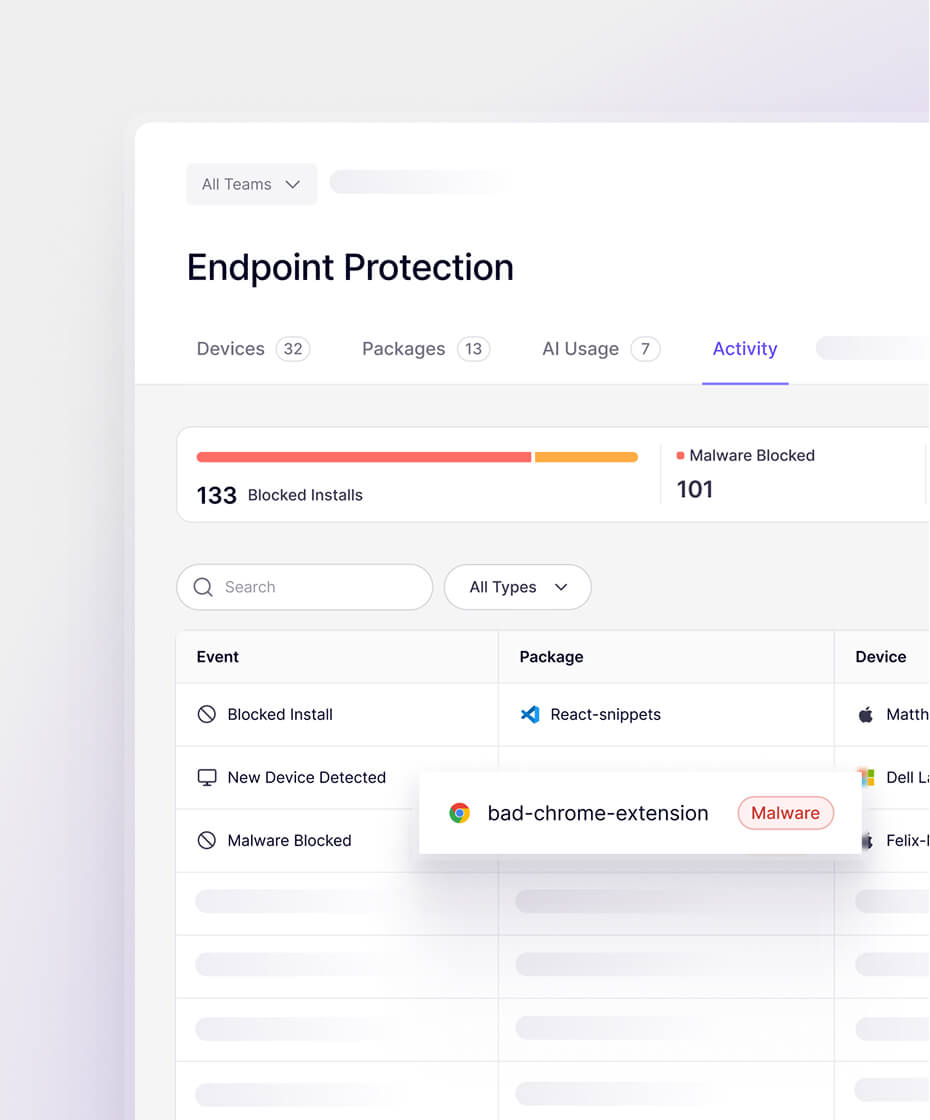

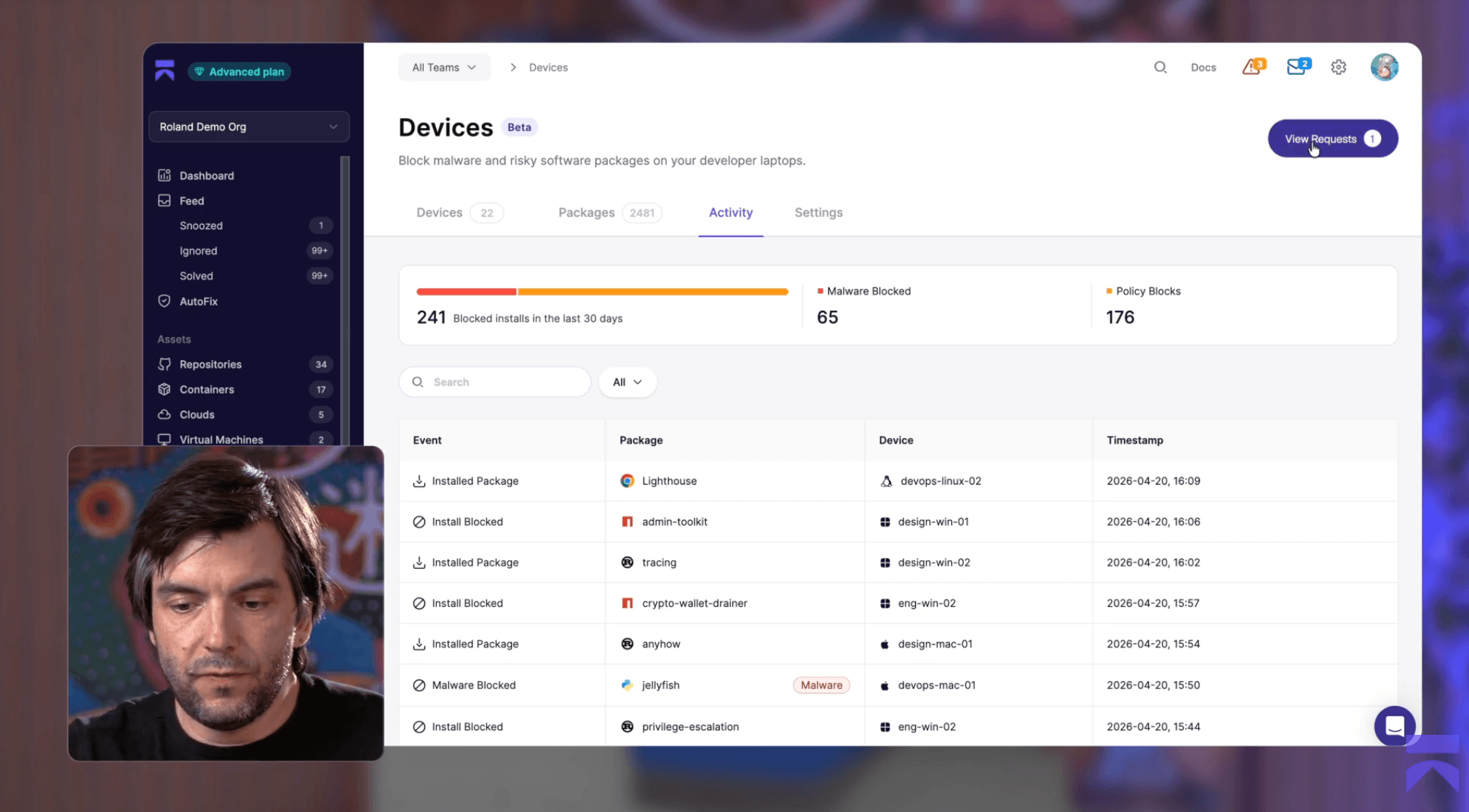

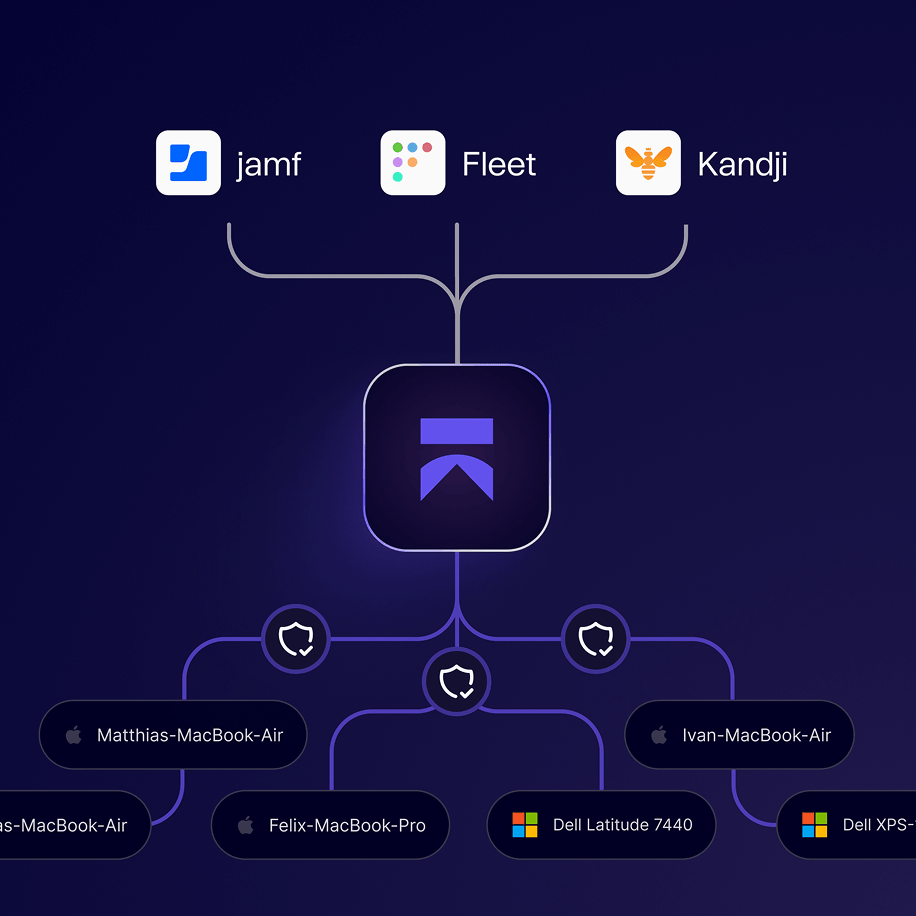

Blockiert bösartige Browser-Erweiterungen, IDE-Plugins und Code-Bibliotheken. Device Protection bietet Ihnen Transparenz und Kontrolle über die Softwarepakete, die auf den Geräten Ihrer Entwickelnden installiert sind.

.jpg)

Geräte von Entwickelnden werden angegriffen

Aikido Geräte vor Lieferkettenangriffe

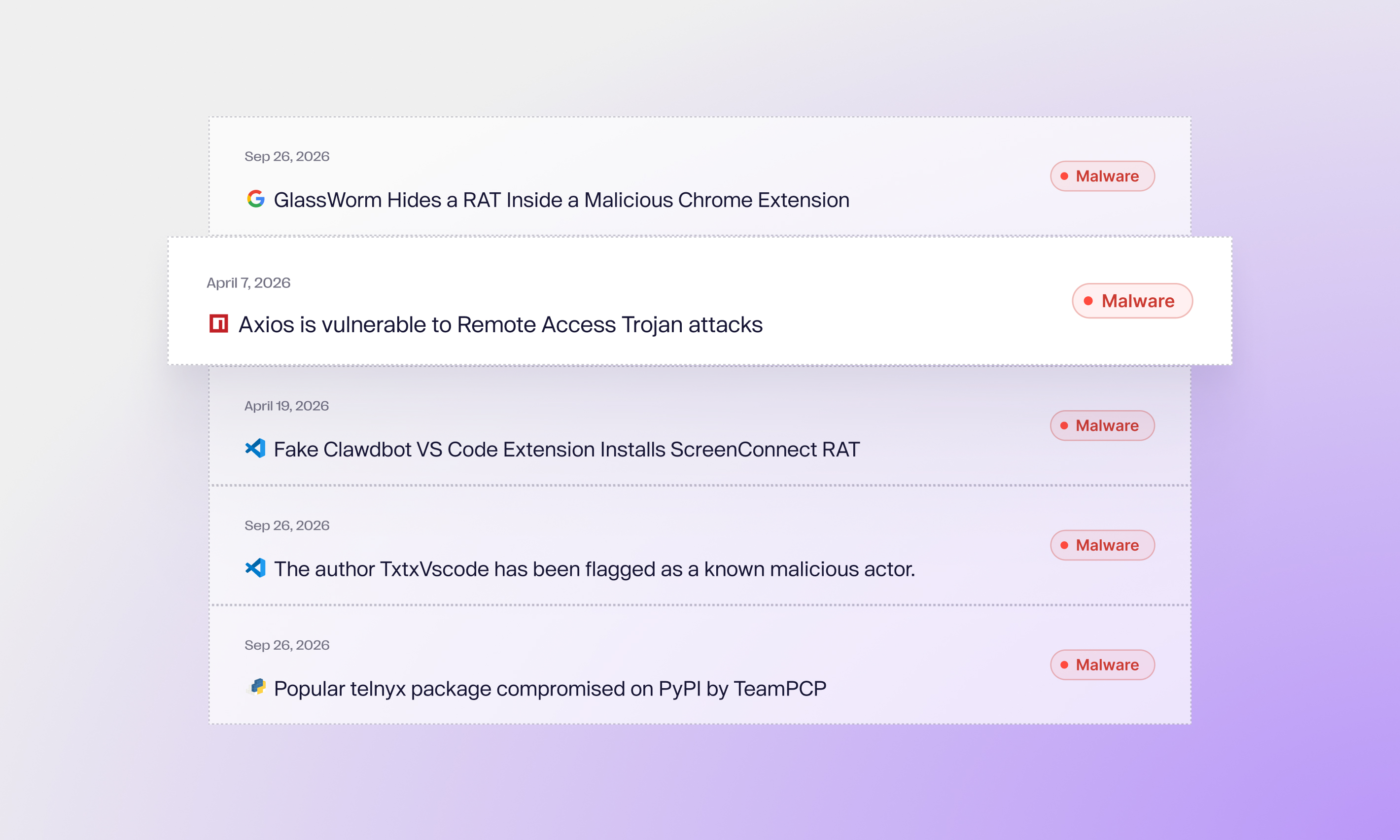

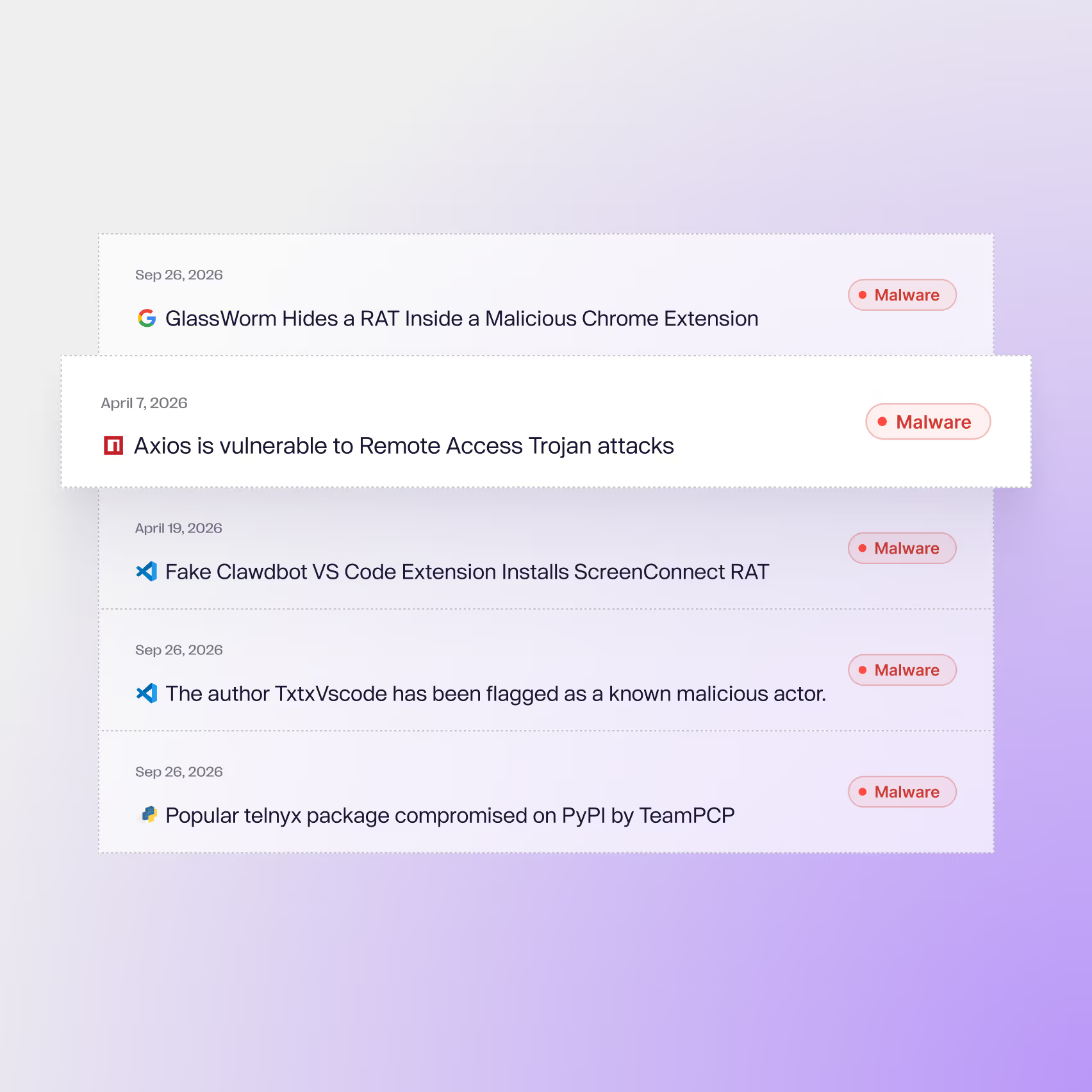

Risiken erkennen

Jedes Paket, jede Erweiterung, jedes Plug-in und jede Installation wird von Aikido überprüft. Sehen Sie, was auf jedem Gerät installiert ist.

Angriffe verhindern

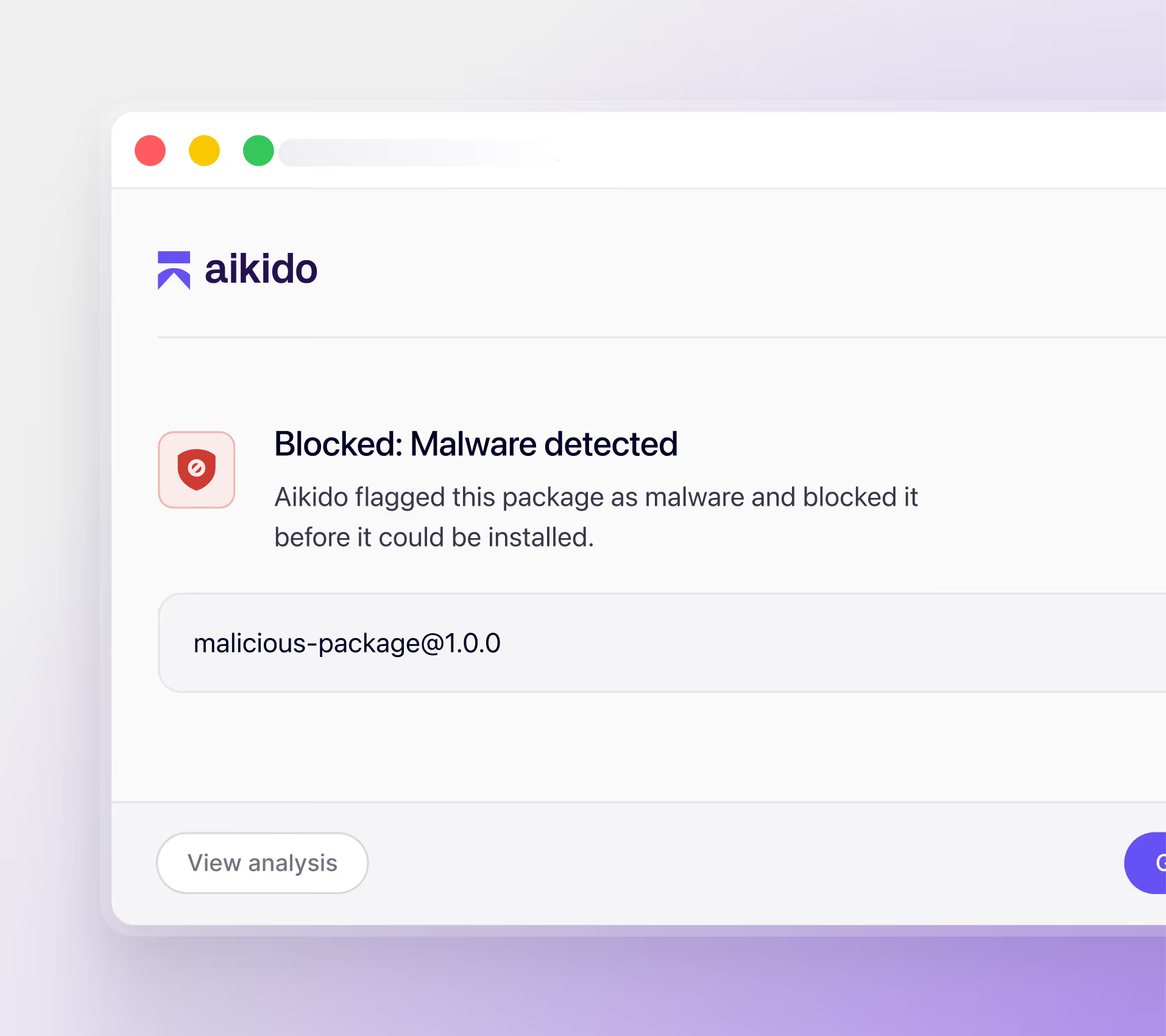

Bösartige Installationen werden blockiert, bevor sie das Gerät erreichen. Angriffe verhindern, bevor sie geschehen.

Volle Abdeckung über Entwickelnden-Ökosysteme hinweg

Paket-Registries

IDE- und Browser-Erweiterungen

KI-Tools & Modelle

Aikido Device Protection

in unter 4 Minuten erklärt

Bekannte Malware wird blockiert, bevor sie das Dateisystem berührt.

Nicht nachträglich markiert. Nicht später unter Quarantäne gestellt. Gestoppt, bevor sie heruntergeladen wird.

Aikido Aktion erleben

Geben Sie Ihre geschäftliche E-Mail-Adresse ein, um das Video anzusehen

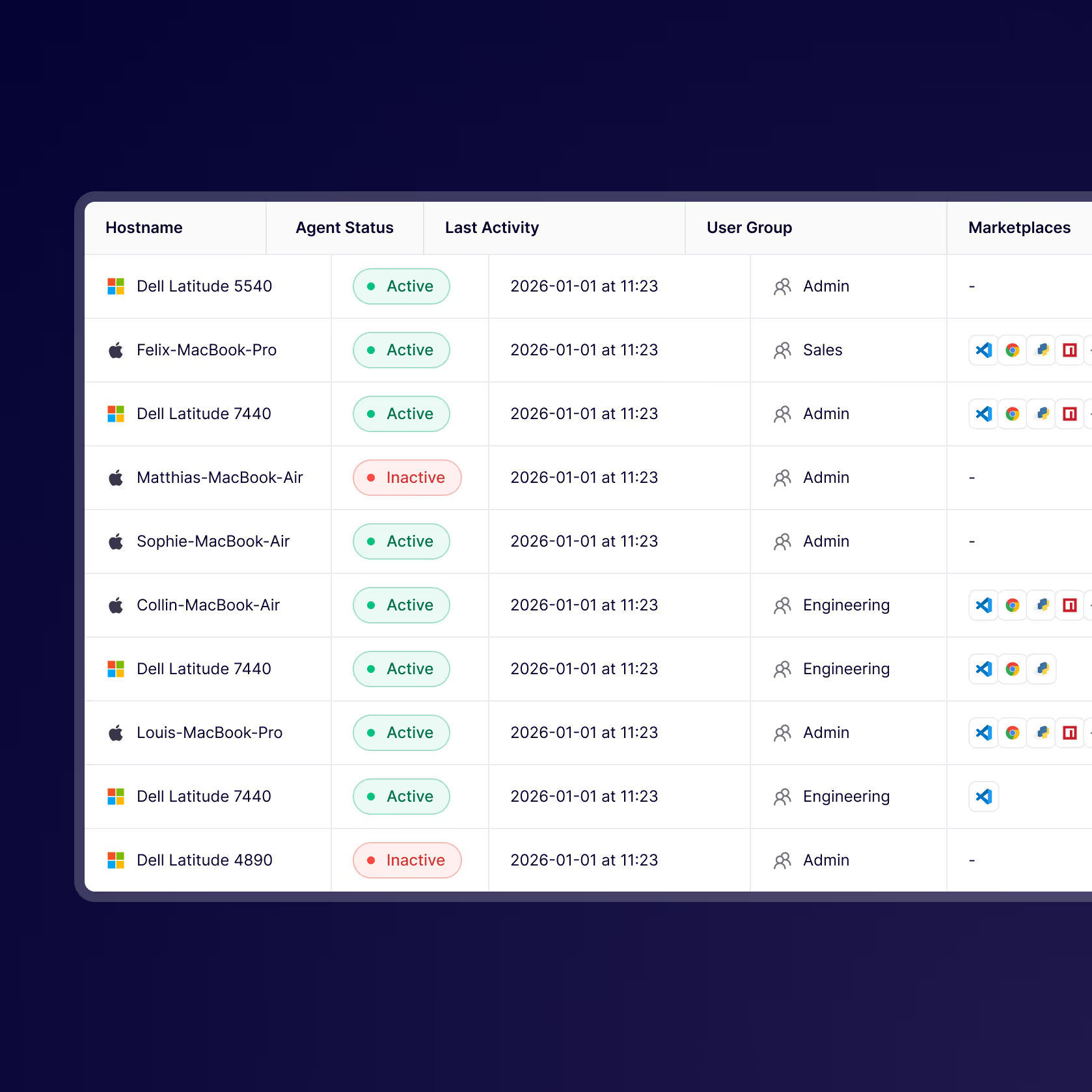

Geräteinstallationen von einem zentralen Ort aus steuern

Echtzeit-Malware-Blockierung

Aikido erkennt und blockiert aktiv Malware, bevor sie das Gerät erreicht

Erweiterungs-Governance

IDE- und Browser-Erweiterungen, die von Entwickelnden installiert wurden, scannen und kontrollieren. Bösartige Erweiterungen automatisch blockieren.

kontinuierliche Überwachung

Jede Installation prüfen, während sie stattfindet und danach. Wenn etwas schiefgeht, wissen Sie Bescheid.

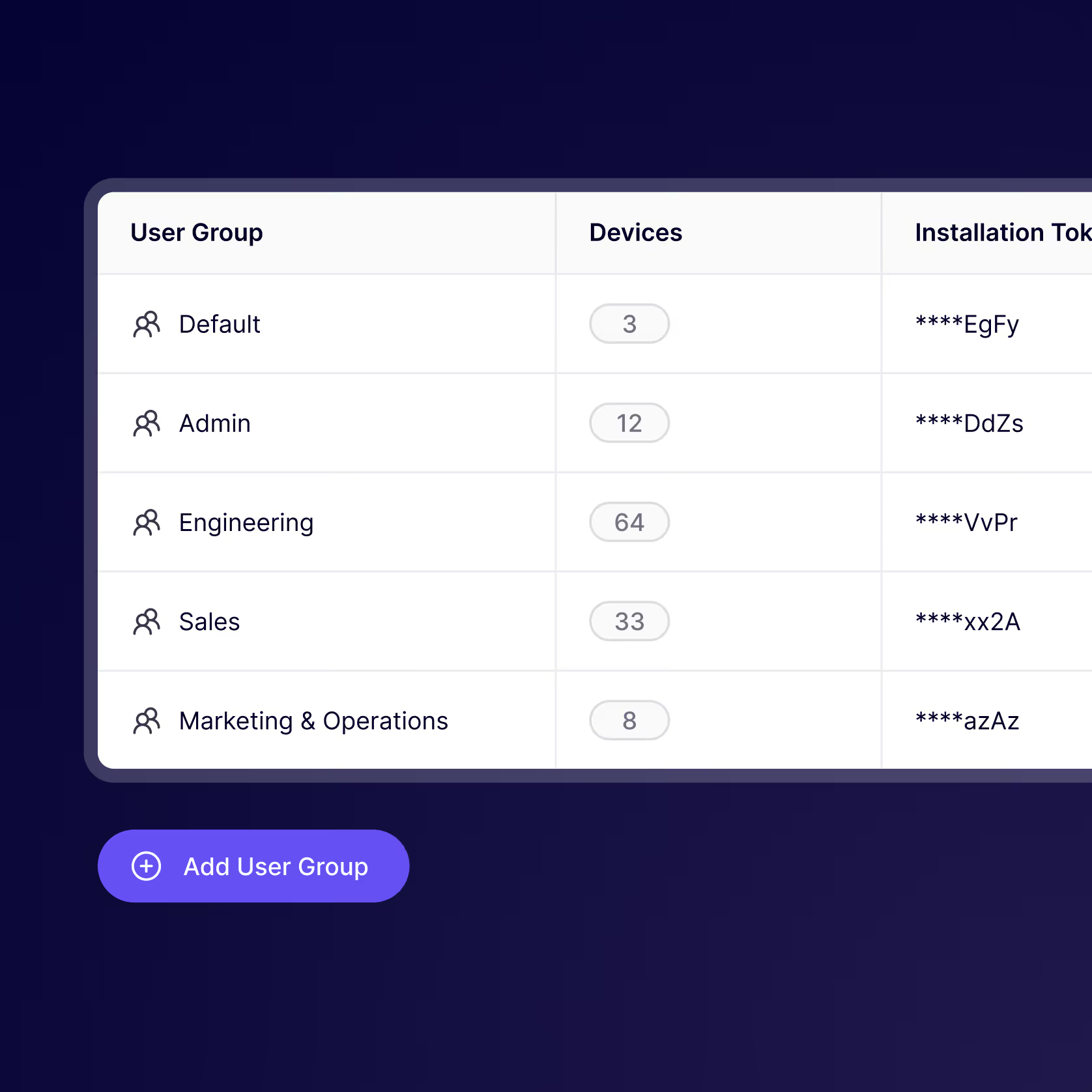

Gruppenbasierte Richtlinien

Legen Sie unterschiedliche Richtlinien für verschiedene Teams fest. Entwickelnde erhalten Flexibilität, Sicherheitsteams behalten die Kontrolle.

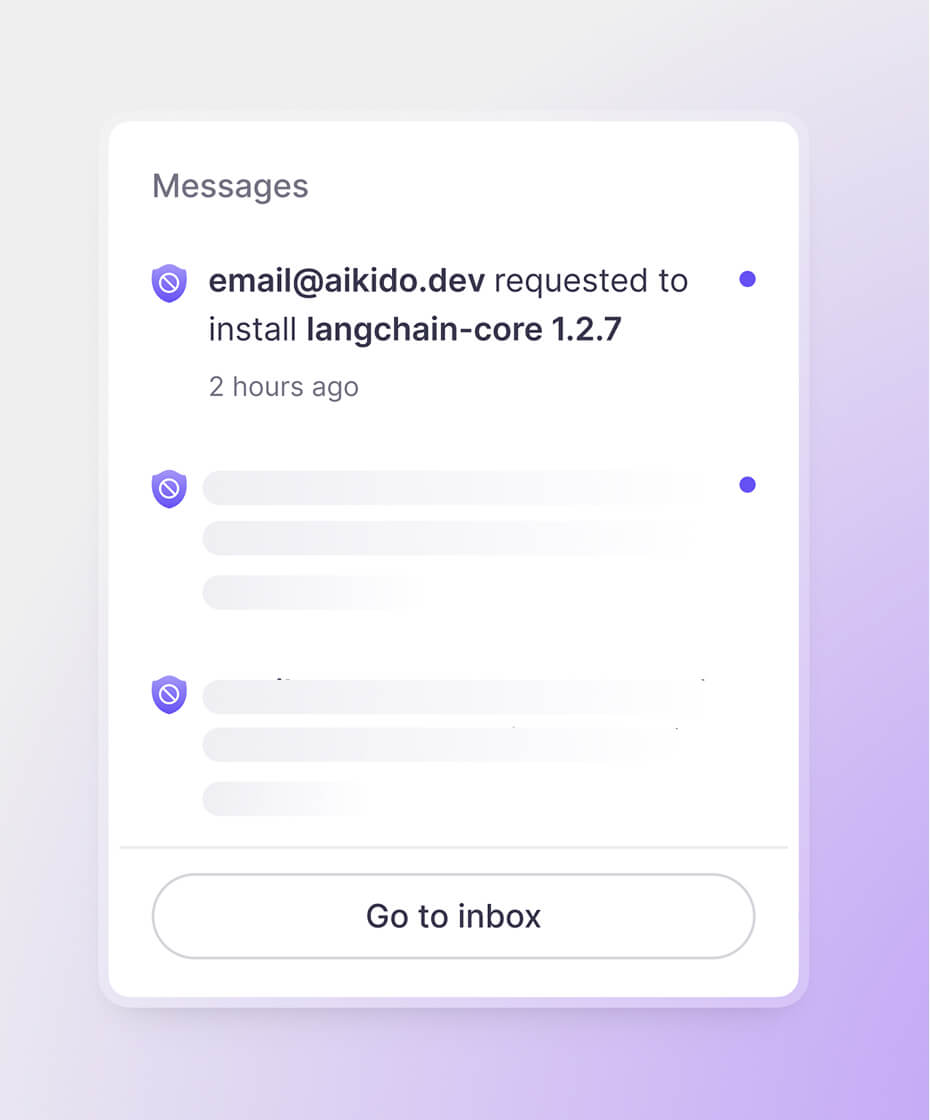

Anfrage- und Genehmigungsworkflow

Team-Anfragen weiterleiten, Ausnahmen definieren und neue Installationen mit einem Klick akzeptieren

Massenaktionen

Richtlinien geräteübergreifend mit einem Klick blockieren, deinstallieren oder anpassen. Kein Nachfassen bei einzelnen Geräten erforderlich.

In wenigen Minuten einsatzbereit

Jede Installation schützen. Furchtlos entwickeln.

Geräte von Entwickelnden sind Hauptziele, sichern Sie Ihre.

Häufig gestellte Fragen

Jedes Paket, das auf npm, PyPI und anderen Registries veröffentlicht wird, wird von Aikido Intel automatisch mittels einer Kombination aus statischer Analyse, Verhaltensregeln und KI gescannt. Verdächtige Pakete werden markiert und vom internen Forschungsteam von Aikido überprüft. Bestätigte Bedrohungen werden in Echtzeit an jede verbundene Workstation übertragen. Für eine Live-Ansicht dessen, was wir erkennen, besuchen Sie den Aikido Intel Feed.

Aikido Device Protection bietet einen breiteren Schutz über viele Ökosysteme hinweg, während ein privates Registry am besten ist, wenn Sie eine strenge Kontrolle innerhalb eines spezifischen Ökosystems benötigen.

Es fängt HTTP-Traffic auf Kernel-Ebene ab, einschließlich TLS-verschlüsseltem Traffic durch Hinzufügen einer lokalen CA, und ist darauf ausgelegt, in einer Kette mit anderen Traffic-Inspektionslösungen zu arbeiten.

Weitere detaillierte Informationen: https://help.aikido.dev/aikido-endpoint-protection/miscellaneous-aikido-endpoint/how-does-endpoint-protection-work

Aikido Endpoint operiert auf der Paket-, Erweiterungs- und KI-Ebene. Es ergänzt EDR, anstatt es zu ersetzen. EDR erkennt Bedrohungen, nachdem sie bereits ausgeführt werden. Aikido verhindert, dass sie überhaupt erst ausgeführt werden.

Netzwerkblöcke sind grob und leicht zu umgehen. Ein:e Entwickelnde mit einem persönlichen Hotspot kann sie vollständig umgehen. Aikido arbeitet auf Workstation-Ebene, pro Entwickelnde, pro Tool. Sie erhalten granulare Kontrolle und eine echte Audit-Trail.

Das Mindestalter für Pakete verzögert die Installationen kürzlich veröffentlichter Pakete. Der Standardwert beträgt 48 Stunden. Dies unterbindet einen gängigen Supply-Chain-Angriff. Ein Angreifer veröffentlicht bösartigen Code auf npm oder PyPI und versucht, Entwickelnde dazu zu bringen, ihn zu installieren, bevor die Community ihn kennzeichnen kann.

Wir erweitern unsere Abdeckung der Ökosysteme ständig. Die aktuelle Abdeckung findest du in der App oder in der Dokumentation.

Aikido überwacht den Traffic auf Workstation-Ebene, unabhängig davon, welches Konto ein/e Entwickelnde nutzt. Wenn ein Tool ausgehende Anrufe an einen KI-Dienst tätigt, sieht Aikido dies. Dies gilt sowohl für eine Unternehmenslizenz als auch für ein persönliches Konto.

Unterstützung für Windows und Linux wird im 2. Quartal 2026 verfügbar sein.

Traditionelle Virenscanner wie Norton, McAfee und Crowdstrike Falcon untersuchen hauptsächlich kompilierte Binärdateien auf bekannte Malware-Signaturen, während Aikido Endpoint sich auf die moderne, nicht-binäre Angriffsfläche konzentriert, einschließlich JavaScript-Paketen, IDE-Erweiterungen, Browser-Plugins und AI Skills Marketplaces. Diese Klartext-interpretierten Artefakte können traditionelle Scanner umgehen, laufen aber dennoch mit vollem Zugriff auf die Entwickelnde-Umgebung und, im weiteren Sinne, die Software-Lieferkette.