Automatisches Triage und das Schweizer-Käse-Modell der Sicherheits-Rauschreduzierung

Oder: Warum Ihre traditionellen Scanner wahrscheinlich zu viel melden

Das Schweizer-Käse-Modell ist eine klassische Methode, um über Risiken nachzudenken. In sicherheitskritischen Branchen besagt es, dass Vorfälle auftreten, wenn sich „Löcher“ in mehreren unvollkommenen Verteidigungsebenen aneinanderreihen. Um diese Risiken zu mindern, fügt man Verteidigungsebenen hinzu, um die Löcher zu verkleinern oder zu beseitigen und zu verhindern, dass unerwünschte Ergebnisse durchrutschen.

In der Anwendungssicherheit werden Vorfälle nicht nur durch Code- und Konfigurations-Exploits verursacht, sondern auch durch eine Erosion des Engineering-Fokus, bedingt durch False Positives und langsame Behebung. Schwachstellenmanagement ist gleichermaßen ein Engineering- und Prozessproblem, und Aikido verfolgt einen strategischen Ansatz, um das Rauschen zu reduzieren und die wichtigen Korrekturen zu beschleunigen.

Die Bedeutung einer mehrschichtigen Verteidigung

Wir können einen modernen AppSec-Workflow als eine Reihe gestapelter „Schichten“ visualisieren, die jeweils darauf ausgelegt sind, verschiedene Arten von Problemen zu erkennen und die gesamte Angriffsfläche zu verkleinern. Dazu gehören:

- Code-Scanning und Erreichbarkeitsanalyse

- Problem-Triage zur Bewertung von Ausnutzbarkeit, Priorität und Auswirkungen

- Exploit-Wahrscheinlichkeit und ihr Umgebungskontext

- Human-in-the-Loop-Kontrollen (lokale IDEs, CI-Systeme, PR-Genehmigungs-Workflows)

- Die eigentliche Code-Korrektur durch Menschen und LLMs

Jeder der oben genannten Punkte kann sowohl eine ausnutzbare Schwachstelle als auch einen Engpass bei der Behebung darstellen. Die Workflows von Aikido sind daher darauf ausgerichtet, Reibungspunkte konsequent zu reduzieren, damit tatsächliche Schwachstellen dort behoben werden, wo sie am anfälligsten sind.

Löcher mit Erreichbarkeitsanalyse verkleinern

Ein Schwachpunkt traditioneller Code-Scans ist, dass „Erfolg“ missverstanden werden kann als das Auffinden möglichst vieler Probleme. Dazu gehören Befunde, die als Schwachstellen gemeldet werden, selbst wenn der anfällige Codepfad oder das Paket von Benutzergesteuerten Eingaben aus nicht erreichbar ist. Die Erreichbarkeits-Engine von Aikido fügt eine Programmflussanalyse hinzu, um solche Fälle von vornherein automatisch zu ignorieren. Dies allein reduziert einen erheblichen Teil des Rauschens.

Zum Beispiel könnte ein traditioneller SCA-Scanner eine veraltete Version von pyyaml die eine kritische Schwachstelle enthält. Die Erreichbarkeitsanalyse zeigt jedoch, dass kein Code das Paket tatsächlich verwendet. Daher kann das Problem trotz seiner dokumentierten Schwere sicher automatisch ignoriert werden.

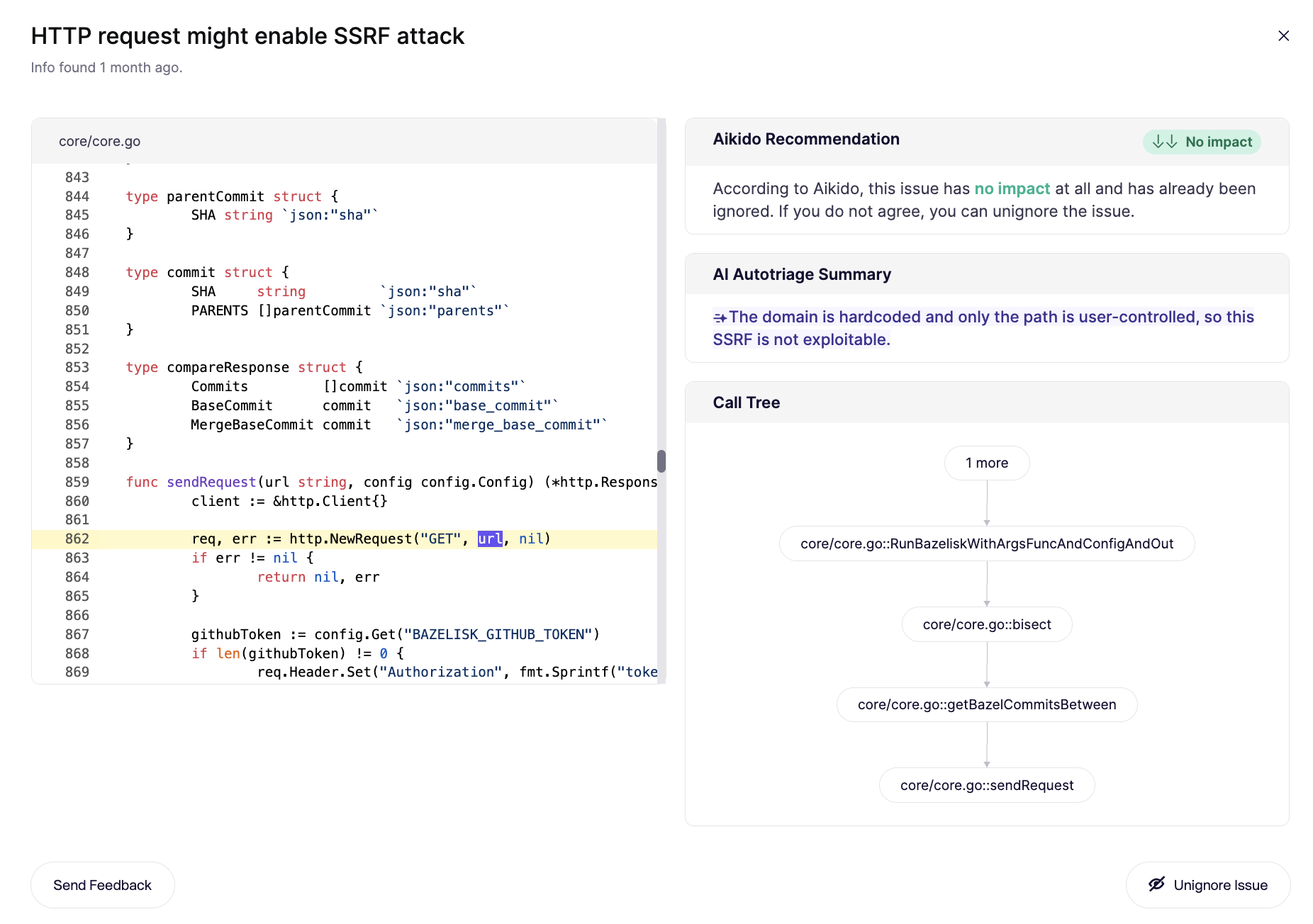

AutoTriage als Logik-Gate

Wenn die Erreichbarkeitsanalyse feststellt, dass ein Befund nominell ausnutzbar ist, fragt Aikido AutoTriage Folgendes:

- Können wir die Ausnutzbarkeit ausschließen? Das heißt, gibt es eine effektive Validierung, Bereinigung oder Typumwandlung, die den Exploit mindert.

- Wenn wir es nicht ausschließen können, wie sollen wir es priorisieren? Wir schätzen Wahrscheinlichkeit und Schweregrad ein und ordnen es dann entsprechend ein.

Wir haben bereits veröffentlicht, wie Reasoning-Modelle hier helfen. In vielen Fällen sind “Faustregeln” ausreichend (und kostengünstiger). Für komplexere Fälle (zum Beispiel Path Traversals) reduzieren Reasoning-Modelle False Positives weiter, indem sie das Problem zerlegen.

All dem liegt ein ausgeprägtes Bewusstsein für den Cry Wolf-Effekt zugrunde, bei dem zu viele Alerts mit geringem Wert das Vertrauen und die Reaktionsfähigkeit beeinträchtigen. Dessen Reduzierung ist ein primäres Ziel von AutoTriage.

Exploit-Wahrscheinlichkeit und Umgebungskontext

Die tatsächliche Exploit-Wahrscheinlichkeit ist entscheidend. Aikido verwendet EPSS, um risikoarme Probleme automatisch zu ignorieren oder herabzustufen und Teams auf die Bereiche zu konzentrieren, in denen Angriffe tatsächlich stattfinden. Da EPSS täglich aktualisiert wird, hält diese Schicht den Stack mit der aktuellen Bedrohungslage statt mit historischen CVSS-Scores synchron.

Darüber hinaus stufen wir den Schweregrad basierend auf Kontextfaktoren wie Internet-Exposition, Dev- vs. Prod-Umgebungen und umgebenden Kontrollen hoch oder herunter. Hier ist die Kontextsammlung entscheidend. Ist der Kontext falsch, ist auch die Schweregradentscheidung falsch. Deshalb investieren wir in das Prompt-Tuning unserer LLMs und in die Einspeisung der richtigen Code- und Umgebungsdetails in die Modelle, die AutoTriage durchführen.

Die Erreichbarkeit zeigt, dass dieser Exploit im Code erreichbar ist. Die KI-Analyse stellt jedoch fest, dass diese Request-Forgery-Schwachstelle im Kontext keine Auswirkung hat, da die Host-Domain fest codiert ist und vom Angreifer nicht geändert werden kann.

Human-in-the-Loop, wo es darauf ankommt

Generative KI hat ein gut dokumentiertes Feedback-Loop-Problem. Menschen sind immer noch erforderlich, um Ausgaben zu überprüfen und letztendlich zu entscheiden, ob etwas ausgeliefert werden soll. Aikido zeigt seine Empfehlungen bewusst dort an, wo Ihr Team bereits arbeitet:

- In Ihrer IDE, damit Sie schnelle Korrekturen vornehmen können, bevor Sie in ein Shared Repo pushen und CI-Pipelines ausführen

- In Pull Requests, damit Reviewer den Triage-Kontext und KI-AutoFix Korrekturvorschläge sehen, sobald sich der Code ändert,

- In CI, damit Sie Sicherheit im Kontext Ihrer bestehenden automatisierten Build-, Test- und Deploy-Pipelines platzieren können

Ziel ist es, menschliche Zeit, Mühe und Urteilsvermögen für die Bereiche zu reservieren, wo sie wirklich benötigt werden.

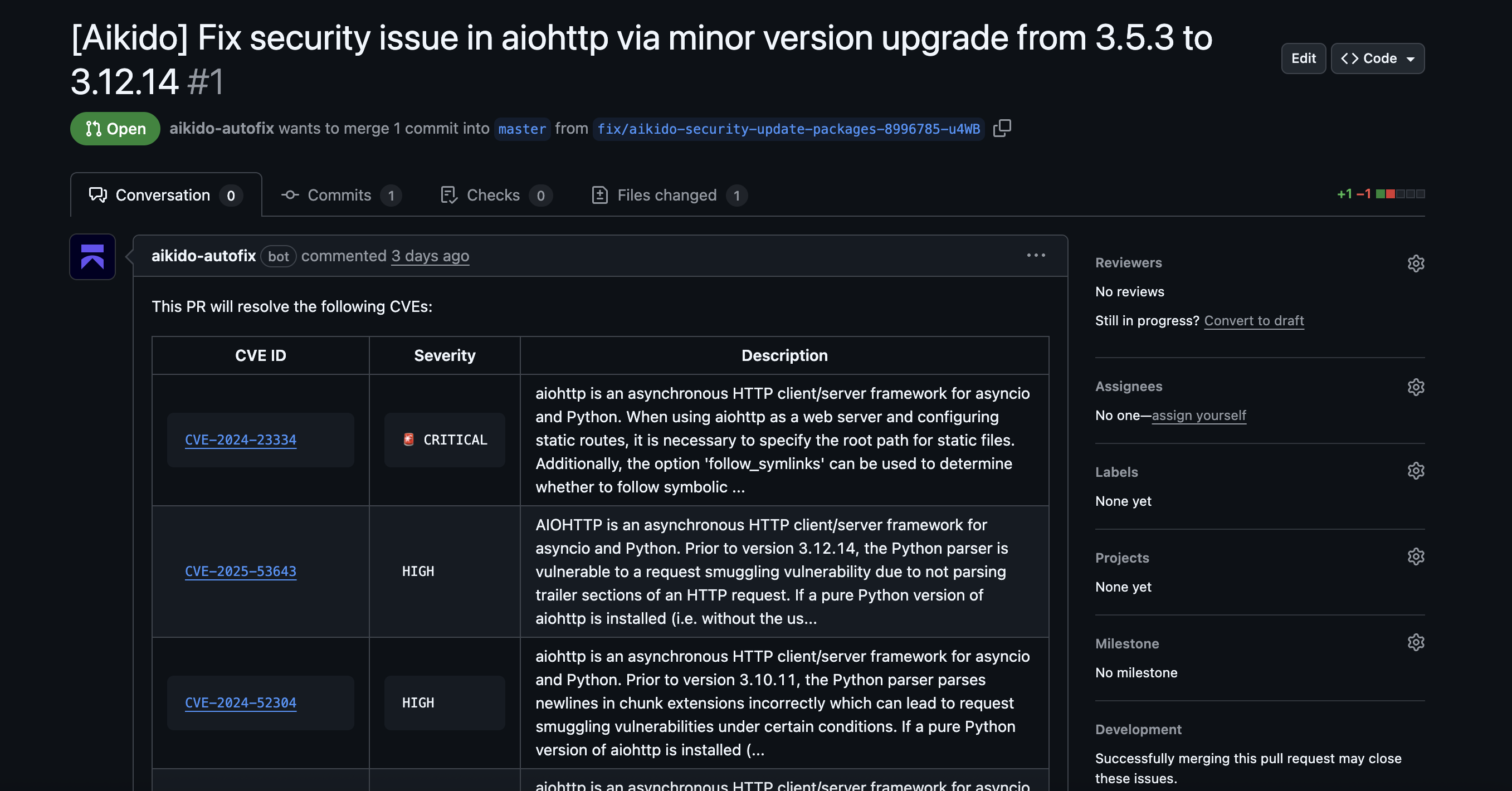

KI-AutoFix, um Korrekturen sofort auszuliefern

Wenn ein Befund wahrscheinlich ausnutzbar und mit hohen Auswirkungen verbunden ist, ist der beste Alert einer, der eine dokumentierte Korrektur mit dem bereits von Aikido zusammengestellten Kontext enthält. Aikido KI-AutoFix bietet eine Vorschau der zur Behebung erforderlichen Änderung, generiert den Pull Request für Ihr Repository und liefert detaillierte Kommentare zur Codeänderung und den behobenen Schwachstellen.

KI-AutoFix ist derzeit für SAST, IaC-Scan, SCA und Container-Images verfügbar. Ihr Code wird niemals persistent von einer KI-Technologie gespeichert, noch darf er zum Training von KI-Modellen verwendet werden (siehe Aikidos Trust Center, um mehr zu erfahren).

Aikido in der Praxis

Das ursprüngliche Schweizer-Käse-Modell lehrt, dass Vorfälle aus aufeinander abgestimmten Schwachstellen entstehen. In der Anwendungssicherheit sind Rauschen und Verzögerung zwei dieser Schwachstellen. Wenn Sie neu bei Aikido sind, fragen Sie sich vielleicht zunächst, warum Sie weniger Sicherheitsprobleme sehen, als Sie erwarten würden. Das ist beabsichtigt! Aikido arbeitet bewusst und proaktiv daran, den administrativen Aufwand zu minimieren, den Sie für das Triage von Hunderten von Problemen betreiben müssen, von denen nur einige eine signifikante Auswirkung haben könnten.

Durch die Schichtung von Erreichbarkeit, Reasoning-gestütztem Triage, menschlicher Validierung bei Bedarf und Ein-Klick-Korrekturen machen wir es viel schwieriger, dass sich diese Lücken aufreihen, und viel einfacher für Ihr Team, sich auf die wirklich wichtigen Aufgaben zu konzentrieren.