Die Pipeline für Continuous Integration und Continuous Delivery oder Deployment ist zum Rückgrat der modernen Softwareentwicklung geworden, die den Weg vom Code-Commit bis zum Produktions-Deployment automatisiert. Da Teams Software schneller ausliefern, ist die Automatisierung zu einem zentralen Element der Anwendungsentwicklung und -bereitstellung geworden, wobei 68 % der Entwickelnden berichten, laut Stack Overflow über CI/CD, DevOps und automatisierte Tests in ihrem Unternehmen zu verfügen. Diese weitreichende Akzeptanz hat die Pipeline sowohl zu einem Produktivitätsmultiplikator als auch zu einem kritischen Bestandteil der Software-Lieferkette gemacht.

Gleichzeitig birgt eine höhere Geschwindigkeit neue Risiken. Ein geleaktes Secret, eine anfällige Abhängigkeit oder eine unsichere Konfiguration kann sich in automatisierten Systemen genauso schnell verbreiten wie legitimer Code. Die Herausforderung für Teams besteht darin, Sicherheit zu integrieren, ohne die Auslieferung zu verlangsamen, indem sie Tools verwenden, die schnelles, präzises und umsetzbares Feedback innerhalb bestehender Workflows liefern. Dieser Leitfaden untersucht führende CI/CD-Sicherheitstools für 2026 und vergleicht deren Stärken, Einschränkungen und idealen Anwendungsfälle, um Teams bei der Wahl eines Ansatzes zu unterstützen, der sowohl Geschwindigkeit als auch Sicherheit fördert.

Was ist CI/CD?

CI/CD ist ein Oberbegriff, der die automatisierten Prozesse zur Integration von Codeänderungen, zum Testen von Anwendungen und zur Bereitstellung von Software in der Produktion beschreibt.

Continuous Integration ist die Praxis, Codeänderungen häufig in ein gemeinsames Repository zu mergen, wo automatisierte Builds und Tests jede Änderung validieren.

Continuous Delivery ist die Praxis, validierte Codeänderungen automatisch für die Freigabe vorzubereiten, während Continuous Deployment dies erweitert, indem diese Änderungen ohne manuelle Genehmigung automatisch in der Produktion bereitgestellt werden.

Zusammen bilden diese eine optimierte Pipeline, die Code von der Workstation eines Entwickelnden zur Produktion in kleinen, wiederholbaren und zuverlässigen Schritten bewegt. Durch die Automatisierung von Integration, Tests und Freigabe reduziert CI/CD menschliche Fehler, verkürzt Feedback-Schleifen und ermöglicht es Teams, Änderungen schneller auszuliefern.

Worauf bei modernen CI/CD-Tools zu achten ist

Um einen nützlichen Vergleich zu erstellen, haben wir jedes Tool anhand von Kriterien bewertet, die für eine nahtlose CI/CD-Sicherheit am wichtigsten sind:

- Developer Experience: Wie einfach lässt sich das Tool in die Pipeline integrieren und gibt Feedback an Entwickelnde?

- Scan-Umfang: Welche Arten von Schwachstellen kann das Tool erkennen (z. B. Code, Abhängigkeiten, Secrets, Container)?

- Genauigkeit und Rauschreduzierung: Deckt es echte, hochprioritäre Bedrohungen auf oder überfordert es Teams mit Fehlalarmen?

- Umsetzbarkeit: Bietet das Tool klare Anleitungen zur Behebung oder sogar automatisierte Korrekturen?

- Skalierbarkeit und Preisgestaltung: Kann das Tool eine wachsende Organisation unterstützen und ist sein Preismodell transparent?

Die Top 5 der besten CI/CD-Sicherheitstools

Hier ist unsere kuratierte Liste der besten Tools, um Sicherheit direkt in Ihre CI/CD-Pipeline einzubetten.

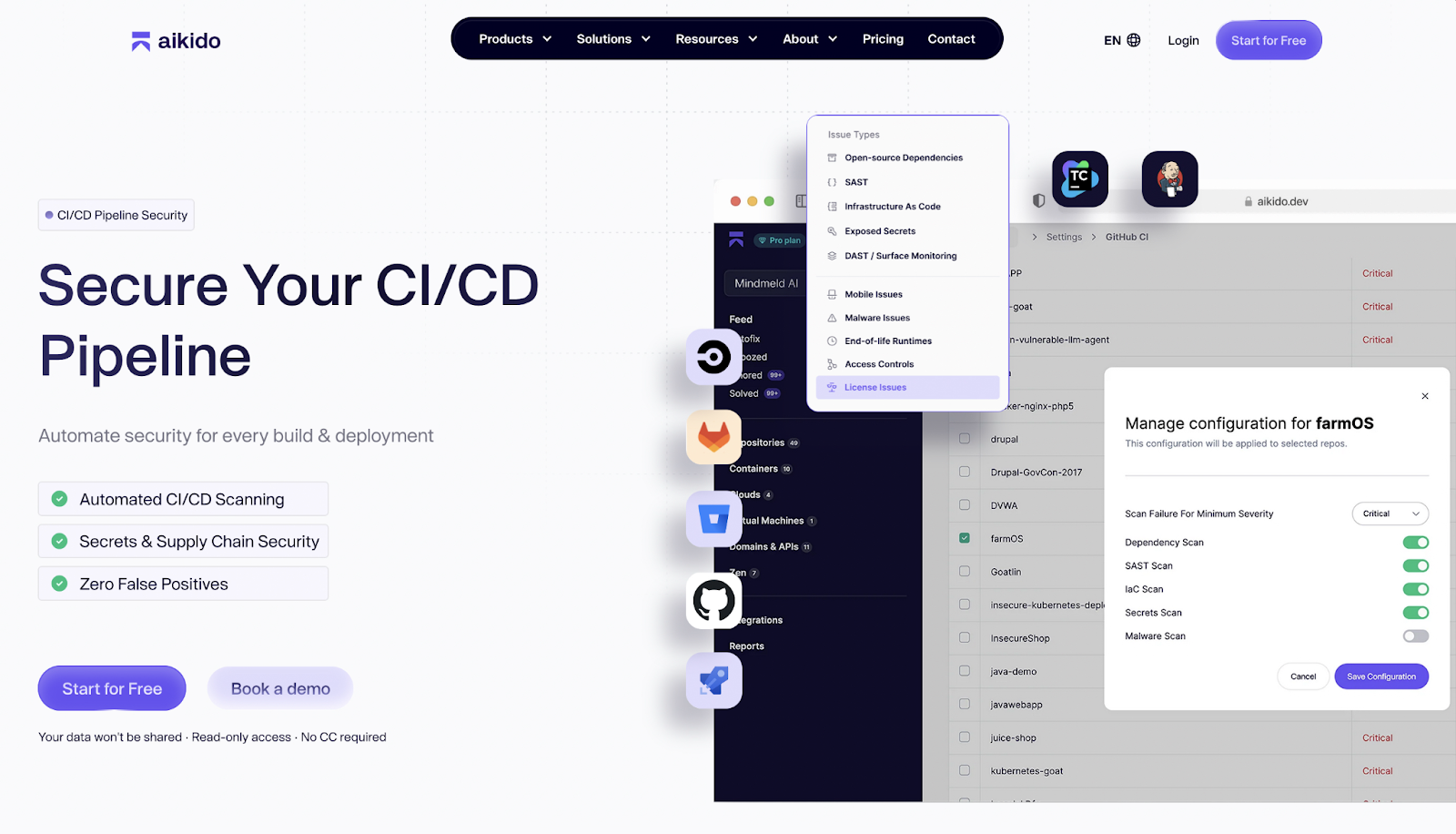

1. Aikido Security

Aikido Security ist eine Sicherheitsplattform, die entwickelt wurde, um die CI/CD-Pipeline zu sichern, ohne die Bereitstellung zu verlangsamen. Sie integriert sich direkt in bestehende CI/CD-Workflows und Versionskontrollsysteme und ermöglicht es Teams, Sicherheitsprobleme zu erkennen und zu beheben, während Code Builds, Tests und Deployments durchläuft. Anstatt Sicherheit als separate Phase zu behandeln, bettet Aikido sie direkt in die Pipeline ein, wo Entscheidungen bereits getroffen werden. Im Gegensatz zu anderen Tools, bei denen man die CI/CD für alle Repositories selbst über eine CLI anpassen muss, ist dies bei Aikido nicht der Fall.

Auf Pipeline-Ebene führt Aikido bei jedem Build einen automatisierten Scan durch und integriert sich dabei in Tools wie GitHub, GitLab, Jenkins und andere CI/CD-Systeme. Code, Abhängigkeiten, Secrets und Infrastrukturdefinitionen werden so früh wie möglich gescannt, was Teams hilft, Schwachstellen zu erkennen, bevor sie gemergt oder deployed werden. Diese frühe Feedback-Schleife reduziert Nacharbeiten und verhindert, dass unsichere Änderungen in nachgelagerte Phasen gelangen.

Aikido legt großen Wert auf die Sicherheit der Lieferkette innerhalb von CI/CD. Über das traditionelle Scannen von Abhängigkeiten auf Schwachstellen hinaus erkennt es auch bösartige Pakete und Malware und blockiert kompromittierte Abhängigkeiten, bevor sie in die Pipeline gelangen. Dies hilft Teams, sich gegen zunehmend verbreitete Lieferkettenangriffe zu verteidigen, die vertrauenswürdige Build-Prozesse ausnutzen.

Sicherheitsergebnisse werden direkt dort angezeigt, wo Entwickelnde arbeiten. Aikido fügt Inline-Kommentare für Secrets, SAST- und IaC-Probleme direkt in Pull Requests und Merge Requests ein und verweist auf die genauen Codezeilen, die Aufmerksamkeit erfordern. Teams können auch Richtlinien definieren, um PRs oder MRs automatisch zu blockieren, wenn kritische Risiken erkannt werden, wodurch die CI/CD-Pipeline zu einem Durchsetzungspunkt und nicht nur zu einer Berichtsfläche wird.

Bei all dem konzentriert sich Aikido auf die Reduzierung von Fehlermeldungen. Ergebnisse werden basierend auf Erreichbarkeit und realem Risiko priorisiert, wodurch sichergestellt wird, dass Entwickelnde nur umsetzbare Probleme sehen. Dies hält das Sicherheits-Feedback schnell, relevant und im Einklang mit dem Tempo moderner CI/CD-Workflows.

Wichtige Funktionen:

- Automatisiertes CI/CD-Scanning: Integriert sich mit GitHub, GitLab, Jenkins und anderen CI/CD-Tools, um Probleme in jedem Build zu erkennen und ermöglicht die frühzeitige Erkennung von Schwachstellen, bevor Code in die Produktion gelangt.

- Supply Chain Security: Scannt Abhängigkeiten auf Schwachstellen und Malware, um zu verhindern, dass kompromittierte Pakete in die Pipeline gelangen.

- Secrets Detection: Identifiziert fest codierte API-Schlüssel, Passwörter und Tokens, um Lecks innerhalb des CI/CD-Prozesses zu verhindern.

- Statische Anwendungssicherheitstests (SAST): Erkennt gängige Sicherheitsprobleme im Code wie SQL-Injection, XSS und unsichere Codierungsmuster und verhindert, dass unsicherer Code in die Produktion gelangt.

- Infrastructure as Code (IaC) Scanning: Überprüft IaC-Templates auf Fehlkonfigurationen, Sicherheitsrisiken und Compliance-Probleme vor dem Deployment.

- Geringe Fehlalarmrate: Liefert nur umsetzbare Ergebnisse, wodurch Fehlermeldungen und unnötige Triage-Arbeit minimiert werden.

- Inline-Feedback für Entwickelnde: Fügt Inline-Kommentare direkt in Pull Requests und Merge Requests ein und gibt Entwickelnden präzises, zeilenbasiertes Sicherheits-Feedback innerhalb ihrer bestehenden Workflows.

- Richtliniendurchsetzung: Ermöglicht Teams, Sicherheitsregeln zu definieren, die PRs oder MRs mit kritischen Risiken automatisch blockieren, und stellt sicher, dass Sicherheitsstandards konsistent durchgesetzt werden.

Vorteile:

- Nahtlose Integration in CI/CD-Pipelines mit gängigen Tools wie GitHub und Jenkins.

- Konsolidiert mehrere Sicherheitskontrollen in einem einzigen Workflow, wodurch Kontextwechsel reduziert werden.

- Intelligente Priorisierung zeigt Schwachstellen auf, die für Entwickelnde am wichtigsten sind.

- Unterstützt die Automatisierung mit KI-gestützten Behebungsvorschlägen und beschleunigt so die Behebungszyklen.

- Kombiniert mehrere CI/CD-Sicherheitsprüfungen in einem einzigen Workflow

- Richtlinienbasierte Durchsetzung ohne Verlangsamung der Bereitstellung

Ideal für:

- Entwicklungsteams, die Sicherheit frühzeitig in CI/CD-Pipelines integrieren möchten.

- Organisationen, die die Erkennung und Behebung von Schwachstellen in Code, Abhängigkeiten und Infrastruktur automatisieren möchten.

- Sicherheitsverantwortliche, die Transparenz über Risiken wünschen, ohne Engpässe oder Alert-Müdigkeit zu verursachen.

Preise: Kostenloser Forever-Tier mit Pauschaltarifen für zusätzliche Benutzer oder erweiterte Funktionen.

Gartner-Bewertung: 4.9/5

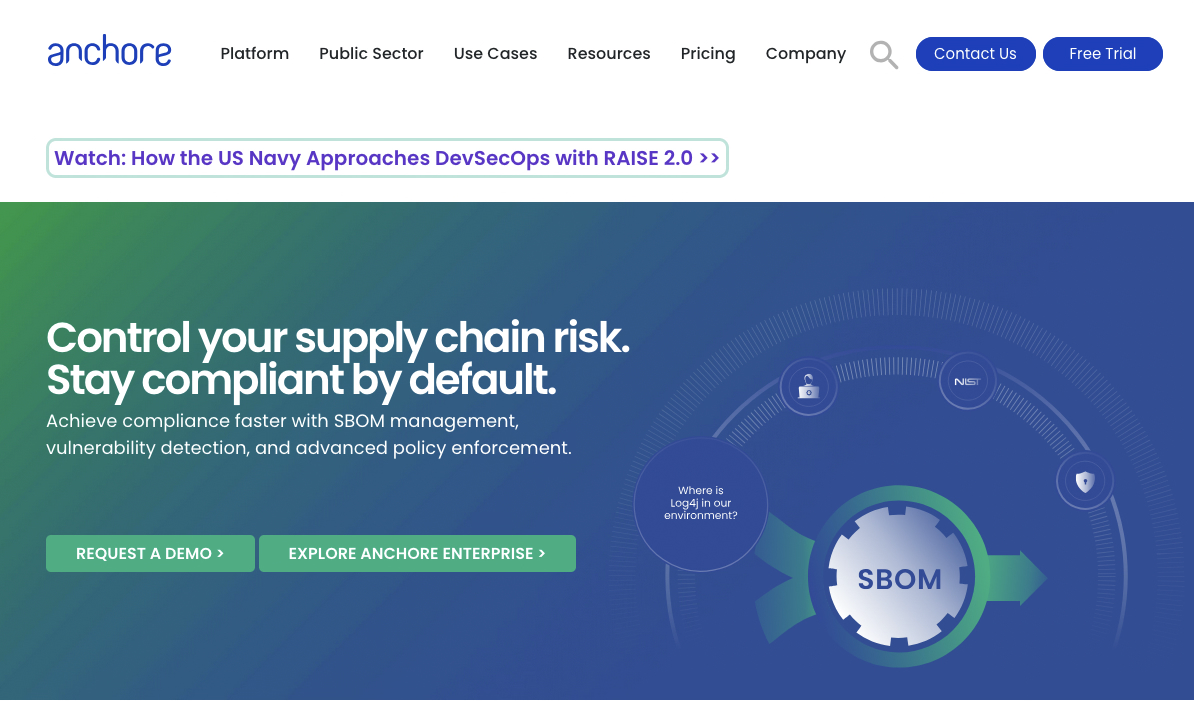

2. Anchore

Anchore ist eine Containersicherheitsplattform, die in CI/CD-Pipelines eingesetzt wird, um SBOMs zu generieren, Container-Images zu scannen und richtlinienbasierte Kontrollen vor der Bereitstellung durchzusetzen. Sie konzentriert sich auf die Sicherung der Software-Lieferkette, indem sie Schwachstellen, Compliance-Probleme und Fehlkonfigurationen identifiziert, bevor Container in die Produktion gelangen.

Schlüsselfunktionen:

- Tiefe Container-Analyse: Scannt Container-Images Schicht für Schicht, erstellt detaillierte SBOMs und prüft auf bekannte Schwachstellen (CVEs).

- Richtlinienbasierte Durchsetzung: Benutzerdefinierte Richtlinien ermöglichen das Blockieren von Images mit CVEs hoher Schwere oder nicht genehmigten Basis-Images.

- SBOM-Generierung: Erstellt und verwaltet automatisch SBOMs für Container-Images.

- Registry- und CI/CD-Integration: Integriert sich mit Container-Registries und CI/CD-Tools, um Scans während des gesamten Entwicklungszyklus zu automatisieren.

Vorteile:

- Robuste Container-Image-Inspektion und Schwachstellen-Erkennung.

- Leistungsstarke Policy-Engine zur Durchsetzung von Compliance und Sicherheitsstandards.

- Open-Source-Komponenten (Syft & Grype) bieten zugängliche Scan-Funktionen.

Nachteile:

- Primär auf Containersicherheit fokussiert; benötigt andere Tools für Code- und Cloud-Abdeckung.

- Die Enterprise-Version kann komplex in der Konfiguration und Verwaltung sein.

- Eingeschränkte Funktionalität außerhalb von Container-Kontexten.

- Die Integration in Nicht-Container-CI/CD-Workflows kann zusätzlichen Einrichtungsaufwand erfordern.

Am besten geeignet für:

- Organisationen mit intensiver Nutzung von containerisierten Anwendungen.

- DevOps- und Sicherheitsteams, die strenge Richtlinien für Container-Images vor der Produktion durchsetzen.

Preise:

- Kostenlose Open-Source-Tools (Syft für SBOMs, Grype für Scans).

- Anchore Enterprise bietet erweiterte Funktionen, Richtlinienverwaltung und Support mit kommerzieller Preisgestaltung.

G2-Bewertung: 4.4 / 5

3. Trivy

Trivy ist ein Open-Source-Sicherheitsscanner, der ursprünglich bei Aqua Security entwickelt wurde, bevor er der Community zur Verfügung gestellt wurde. Er wurde entwickelt, um Schwachstellen und Fehlkonfigurationen in Container-Images, Infrastructure-as-Code und Anwendungsabhängigkeiten innerhalb von CI/CD-Pipelines zu identifizieren. Trivy ist aufgrund seiner schnellen Ausführung, minimalen Konfigurationsanforderungen und breiten Abdeckung gängiger Sicherheitsrisiken vor der Produktion weit verbreitet.

Schlüsselfunktionen:

- Container-Image-Scan: Erkennt bekannte Schwachstellen in Container-Images durch Analyse von OS-Paketen und Anwendungsabhängigkeiten vor der Bereitstellung.

- Infrastructure-as-Code-Scanning: Identifiziert Fehlkonfigurationen in Terraform, Kubernetes-Manifesten und anderen IaC-Dateien frühzeitig im Entwicklungszyklus.

- Erkennung von Schwachstellen in Softwareabhängigkeiten: Scannt Anwendungsabhängigkeiten, um bekannte CVEs in Drittanbieter-Bibliotheken aufzudecken.

- CI/CD-Integration: Integriert sich direkt in gängige CI/CD-Systeme wie GitHub Actions, Circle CI und GitLab CI für automatisierte Sicherheitsprüfungen.

- Richtlinien- und Konfigurationsprüfungen: Unterstützt richtlinienbasierte Evaluierungen, um Teams dabei zu helfen, Builds an interne Sicherheits- und Compliance-Anforderungen auszurichten.

Vorteile:

- Schnelles Scannen

- Breite Abdeckung über Container, IaC und Abhängigkeiten hinweg

- Einfache Integration in bestehende CI/CD-Workflows

Nachteile:

- Primär auf die Erkennung von Schwachstellen und Fehlkonfigurationen ausgerichtet

- Begrenzte Anleitung zur Behebung im Vergleich zu einigen kommerziellen Plattformen

- Große Scans können ohne Feinabstimmung der Richtlinien unübersichtlich werden

- Erweiterte Governance-Funktionen erfordern externe Tools

Am besten geeignet für:

Teams, die einen schlanken, schnellen Sicherheitsscanner für CI/CD-Pipelines suchen.

Preise: Kostenlos und Open-Source, kommerzieller Support und erweiterte Tools über Aqua Security verfügbar.

4. Checkmarx

Checkmarx ist eine Plattform für Anwendungssicherheitstests, die in CI/CD-Pipelines eingesetzt wird, um Schwachstellen in Quellcode, Open-Source-Abhängigkeiten und Infrastructure-as-Code zu identifizieren. Es ist ein etablierter Anbieter auf dem AST-Markt und primär bekannt für seine Fähigkeiten im Bereich Statische Anwendungssicherheitstests (SAST) und seine breite Sprachunterstützung.

Schlüsselfunktionen:

- Statische Anwendungssicherheitstests (SAST): Führt eine tiefgehende statische Analyse durch, um Schwachstellen wie SQL-Injection, Cross-Site-Scripting und andere Sicherheitsprobleme auf Code-Ebene zu erkennen, bevor Anwendungen erstellt oder bereitgestellt werden.

- Software-Kompositionsanalyse (SCA): Identifiziert bekannte Schwachstellen und Lizenzrisiken in Open-Source-Abhängigkeiten, die von Anwendungen verwendet werden.

- IDE- und Entwickelnde-Workflow-Integration: Integriert sich in gängige IDEs und CI/CD-Systeme, um Ergebnisse früher im Entwicklungsprozess anzuzeigen und Anleitungen zur Behebung bereitzustellen.

Vorteile:

- Hochpräzise statische Analyse mit tiefer Schwachstellenerkennung

- Umfassende Unterstützung für Programmiersprachen und Frameworks

- Reife Plattform, geeignet für regulierte und Compliance-getriebene Umgebungen

Nachteile:

- Hohe Kosten im Vergleich zu schlankeren CI/CD-Sicherheitstools

- Erste vollständige Scans können bei großen Codebasen langsam sein

- Ein hohes Aufkommen an Ergebnissen kann dedizierte Triage-Prozesse erfordern

- Operative Komplexität für kleinere oder weniger erfahrene Teams

Am besten geeignet für:

Große Unternehmen mit ausgereiften Anwendungssicherheitsprogrammen. Organisationen, die eine tiefgehende statische Analyse, breite Sprachunterstützung und eine zentralisierte Governance, integriert in CI/CD-Workflows, benötigen.

Preise: Vertrieb kontaktieren

G2 Bewertung: 4.4 / 5

5. GitGuardian

GitGuardian ist eine Sicherheitsplattform, die sich auf die Erkennung und Verhinderung von geleakten Secrets innerhalb von CI/CD-Pipelines und Quellcodeverwaltungssystemen konzentriert. Sie arbeitet primär auf Commit- und Repository-Ebene und hilft Teams, exponierte Zugangsdaten frühzeitig zu identifizieren und sowohl neue als auch historische Leaks zu beheben, bevor sie zu nachgelagerten Kompromittierungen führen.

Wichtige Funktionen:

- Echtzeit-Secret-Erkennung: Scannt Commits, sobald sie erstellt werden, und alarmiert Entwickelnde und Sicherheitsteams sofort, wenn Secrets erkannt werden.

- Historisches Repository-Scanning: Unterstützt vollständige Scans bestehender Repositories, um zuvor committete Secrets aufzudecken, die weiterhin ein Risiko darstellen können.

- Source Control-Integration: Integriert sich direkt in Plattformen wie GitHub und GitLab, um nativ in bestehenden Entwicklungs-Workflows zu agieren.

Vorteile:

- Starke Echtzeit-Erkennung mit schnellen Feedback-Schleifen

- Hohe Genauigkeit über eine breite Palette von Secret-Typen hinweg

- Nützliche Remediation-Workflows zur Koordinierung der Reaktion

Nachteile:

- Ausschließlich auf die Erkennung von Secrets fokussiert

- Deckt keine Schwachstellen, Container oder Infrastruktur ab

- Die Preisgestaltung kann für große Engineering-Organisationen schnell skalieren

- Erfordert die Kombination mit anderen CI/CD-Sicherheitstools für eine breitere Abdeckung

Am besten geeignet für:

Teams, die Git-basierte Workflows nutzen und eine starke, zentralisierte Kontrolle über die Secret-Erkennung wünschen.

Preise: Kostenloser Tarif für einzelne Entwickelnde und kleine Teams verfügbar, mit kommerziellen Plänen, die pro Entwickelnde abgerechnet werden und zusätzliche Management- und Kollaborationsfunktionen bieten.

G2 Bewertung: 4,8/5

6. SonarQube

SonarQube hat sich einen Namen gemacht, indem es Entwicklungsteams dabei half, konsistente Codequalitätsstandards durchzusetzen, lange bevor Sicherheit zu einem erstklassigen Anliegen in CI/CD-Pipelines wurde. Im Laufe der Zeit entwickelte es sich weiter, um statische Codequalitätsanalyse mit sicherheitsorientierten Prüfungen zu kombinieren, wodurch Teams Fehler, Wartbarkeitsprobleme und Sicherheitsrisiken identifizieren können, bevor Code zusammengeführt oder bereitgestellt wird.

Wichtige Funktionen:

- Statische Codeanalyse: Analysiert Quellcode, um Fehler, Code Smells und Sicherheitslücken frühzeitig im Entwicklungslebenszyklus zu erkennen.

- CI/CD-Integration: Bietet native Integrationen mit gängigen CI/CD-Plattformen wie Jenkins, GitLab und Bitbucket, um Code bei jedem Build kontinuierlich zu bewerten.

- Echtzeit-Feedback für Entwickelnde: Leitet Ergebnisse direkt an Entwickelnde während der Entwicklung weiter und hilft, Codierungspraktiken zu verbessern, bevor Probleme sich nachgelagert ausbreiten.

Vorteile:

- Starke Balance zwischen Codequalität und Sicherheitsanalyse

- Enge Integration mit CI/CD- und Entwickelnden-Workflows

- Effektiv bei der Verbesserung der langfristigen Code-Wartbarkeit

Nachteile:

- Die Sicherheitstiefe ist begrenzt im Vergleich zu dedizierten SAST-Tools

- Erfordert Feinabstimmung, um Rauschen in großen oder Legacy-Codebasen zu reduzieren

- Einige erweiterte Funktionen erfordern kommerzielle Editionen

- Nicht darauf ausgelegt, vollständige Anwendungssicherheitstestplattformen zu ersetzen

Am besten geeignet für:

Teams, die Codequalität und grundlegende Sicherheitskontrollen direkt in CI/CD-Pipelines durchsetzen möchten.

Preise:

Community Edition als Open Source verfügbar, Enterprise-Pläne erfordern den Kontakt mit dem Vertrieb

G2-Bewertung: 4.5/5

7. Snyk

Snyk ist eine entwicklerzentrierte Anwendungssicherheitsplattform, die in CI/CD-Pipelines eingesetzt wird, um Schwachstellen über Quellcode, Open-Source-Abhängigkeiten, Container-Images und Infrastructure as Code hinweg zu identifizieren und zu beheben. Sie wurde entwickelt, um Sicherheitsprobleme frühzeitig aufzudecken und Entwickelnden umsetzbare Anleitungen direkt in ihren Workflows bereitzustellen.

Schlüsselfunktionen:

- Entwicklerzentrierte Integrationen: Integriert sich mit IDEs, CLIs, Source-Control-Plattformen und CI/CD-Tools, um schnelles Feedback während der Entwicklungs- und Build-Phasen zu liefern.

- Multi-Domain-Scanning: Unterstützt SAST, SCA, Container-Image-Scan und IaC-Analyse als Teil von CI/CD-Workflows.

- Umsetzbare Behebungsanleitungen: Bietet Behebungsempfehlungen, Upgrade-Pfade für Abhängigkeiten und automatische Behebungsoptionen für unterstützte Problemtypen.

- Proprietäre Schwachstellen-Intelligenz: Verwendet eine kuratierte Schwachstellendatenbank, die öffentliche CVE-Quellen oft ergänzt oder verbessert.

Vorteile:

- Starke Entwickelnden-Erfahrung mit engen Workflow-Integrationen

- Klare Behebungsanleitungen reduzieren die Behebungszeit

- Breite Abdeckung über gängige CI/CD-Sicherheitsprüfungen hinweg

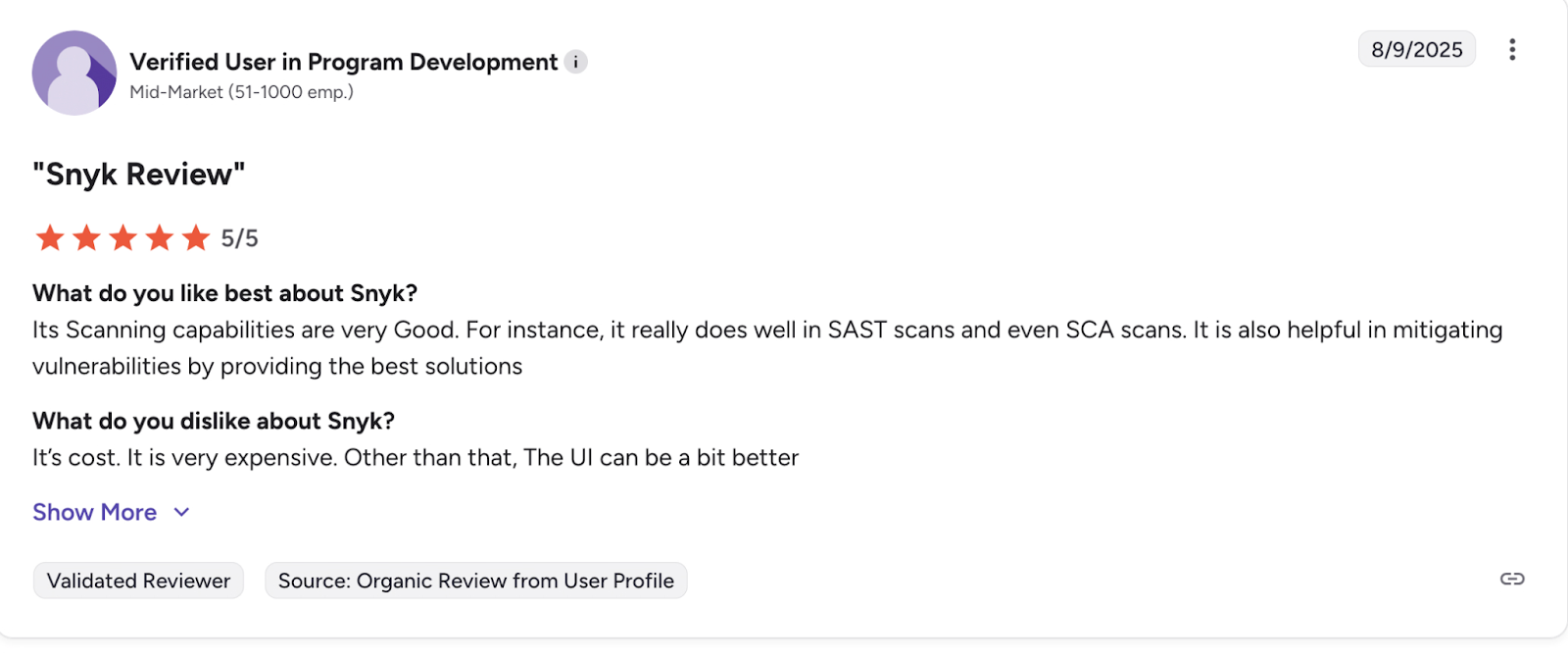

Nachteile:

- Kosten können schnell steigen, wenn Teamgröße und Nutzung skalieren

- Das Alarmvolumen kann in großen oder älteren Codebasen immer noch hoch sein

- Die Produktsuite kann über verschiedene Scanner hinweg fragmentiert wirken

- Einige erweiterte Remediation-Funktionen erfordern höherwertige Pläne.

Am besten geeignet für:

Entwickelnde Teams, die Sicherheits-Feedback direkt in ihre täglichen Workflows integriert haben möchten.

Organisationen, die Code-, Abhängigkeits-, Container- und IaC-Scans ohne hohen operativen Aufwand in CI/CD integrieren möchten.

Preise: Kostenloser Tarif für einzelne Entwickelnde und kleine Projekte verfügbar, kommerzielle Pläne basieren auf der Anzahl der Entwickelnden und den aktivierten Funktionen.

G2 Bewertung: 4.5/5

Das richtige CI/CD-Tool für Ihr Team auswählen

CI/CD dient dazu, sicherzustellen, dass Prozesse wiederholbar sind und durchgängig befolgt werden. In diesem Beitrag haben wir einige der besten CI/CD-Sicherheitstools behandelt, die alle mit den beliebtesten Source-Code-Hosting-Plattformen integriert sind. Scans sind jedoch nur der Anfang.

Im Jahr 2026 werden Pipeline-Beschleunigung und -Automatisierung weiterhin von großer Bedeutung sein. Zuvor haben wir kurz eine aufkommende Richtung namens kontinuierliches Penetrationstesten behandelt, ein Ansatz, der es ermöglicht, Penetrationstesting-Techniken zu automatisieren und in CI/CD-Pipelines einzubetten, wodurch Teams exploitable Pfade früher identifizieren und die Exposition zwischen Releases reduzieren können.

Aikido hilft, diese Lücke zu schließen, indem es Sicherheitskontrollen direkt in CI/CD-Workflows einbettet, wodurch Teams echte, umsetzbare Risiken erkennen können, während Code die Pipeline durchläuft.

Häufig gestellte Fragen (FAQs)

Was ist CI/CD-Sicherheit?

CI/CD-Sicherheit ist die Praxis, Sicherheitsprüfungen direkt in Continuous Integration- und Continuous Delivery- oder Deployment-Pipelines zu integrieren. Sie konzentriert sich darauf, Schwachstellen, Fehlkonfigurationen und geleakte Secrets frühzeitig im Software-Bereitstellungsprozess zu identifizieren, bevor Code in die Produktion gelangt.

Warum ist CI/CD ein kritischer Kontrollpunkt für die Sicherheit?

CI/CD-Pipelines automatisieren den Weg vom Code-Commit bis zum Deployment, was bedeutet, dass ein einziger Fehler sich schnell über Umgebungen hinweg ausbreiten kann.

Welche Arten von Sicherheitstools integrieren sich in CI/CD-Pipelines?

CI/CD-Sicherheit ist für Teams jeder Größe relevant. Kleinere Teams profitieren von der Automatisierung, da ihnen oft dedizierte Sicherheitsressourcen fehlen, während größere Organisationen sich auf CI/CD-Sicherheit verlassen, um konsistente Kontrollen über viele Repositories und Teams hinweg durchzusetzen.

Sind CI/CD-Sicherheitstools ein Ersatz für manuelles Sicherheitstesting?

CI/CD-Sicherheitstools sind kein Ersatz für manuelles Sicherheitstesting. Sie sind darauf ausgelegt, wiederholbare Prüfungen zu automatisieren und häufige sowie schwerwiegende Probleme frühzeitig zu erkennen. Manuelle Überprüfungen, Threat Modeling und von Menschen durchgeführtes Penetrationstesting sind weiterhin für tiefere Analysen und komplexe Angriffsszenarien erforderlich.

Was ist kontinuierliches Penetrationstesten?

Kontinuierliches Penetrationstesten ist ein automatisierter Ansatz für Penetrationstests, der wiederholt als Teil des Software-Delivery-Lifecycles ausgeführt wird. Es integriert Penetrationstesting-Techniken in CI/CD-Pipelines, um neue Releases kontinuierlich zu testen und exploitable Pfade früher zu identifizieren, anstatt sich ausschließlich auf periodische, punktuelle Tests zu verlassen.

Wie fügt sich kontinuierliches Penetrationstesten in die CI/CD-Sicherheit ein?

Kontinuierliches Penetrationstesten erweitert die traditionelle CI/CD-Sicherheit, indem es sich auf die Ausnutzbarkeit statt auf einzelne Befunde konzentriert. Es ergänzt bestehende Scanner, indem es Teams hilft zu verstehen, wie Schwachstellen miteinander verkettet werden können.

Wie vermeiden Teams eine Verlangsamung von CI/CD-Pipelines durch Sicherheitsscans?

Teams vermeiden Verlangsamungen, indem sie Tools verwenden, die inkrementelles Scannen, geringe False Positives und Pipeline-native Integrationen unterstützen.

Worauf sollten Teams bei der Auswahl eines CI/CD-Sicherheitstools achten?

Teams sollten bewerten, wo ein Tool in der Pipeline läuft, welche Arten von Risiken es erkennt, wie viele irrelevante Ergebnisse es liefert und wie gut es sich in bestehende Entwickler-Workflows integriert. Es ist auch wichtig zu verstehen, was das Tool nicht abdeckt, damit Lücken mit ergänzenden Lösungen geschlossen werden können.

Wie fügt sich Aikido in die CI/CD-Sicherheit ein?

Aikido konzentriert sich auf die CI/CD-Pipeline-Sicherheit, indem es automatisierte Prüfungen für Code, Abhängigkeiten, Infrastructure as Code, Container und Secrets direkt in den Entwickler-Workflows durchführt. Es legt Wert auf wenige False Positives und umsetzbare Ergebnisse, um Teams dabei zu helfen, echte Risiken zu beheben, ohne die Bereitstellung zu stören.

Ist CI/CD-Sicherheit nur für große Organisationen relevant?

CI/CD-Sicherheit ist für Teams jeder Größe relevant. Kleinere Teams profitieren von der Automatisierung, da ihnen oft dedizierte Sicherheitsressourcen fehlen, während größere Organisationen sich auf CI/CD-Sicherheit verlassen, um konsistente Kontrollen über viele Repositories und Teams hinweg durchzusetzen.