Einleitung

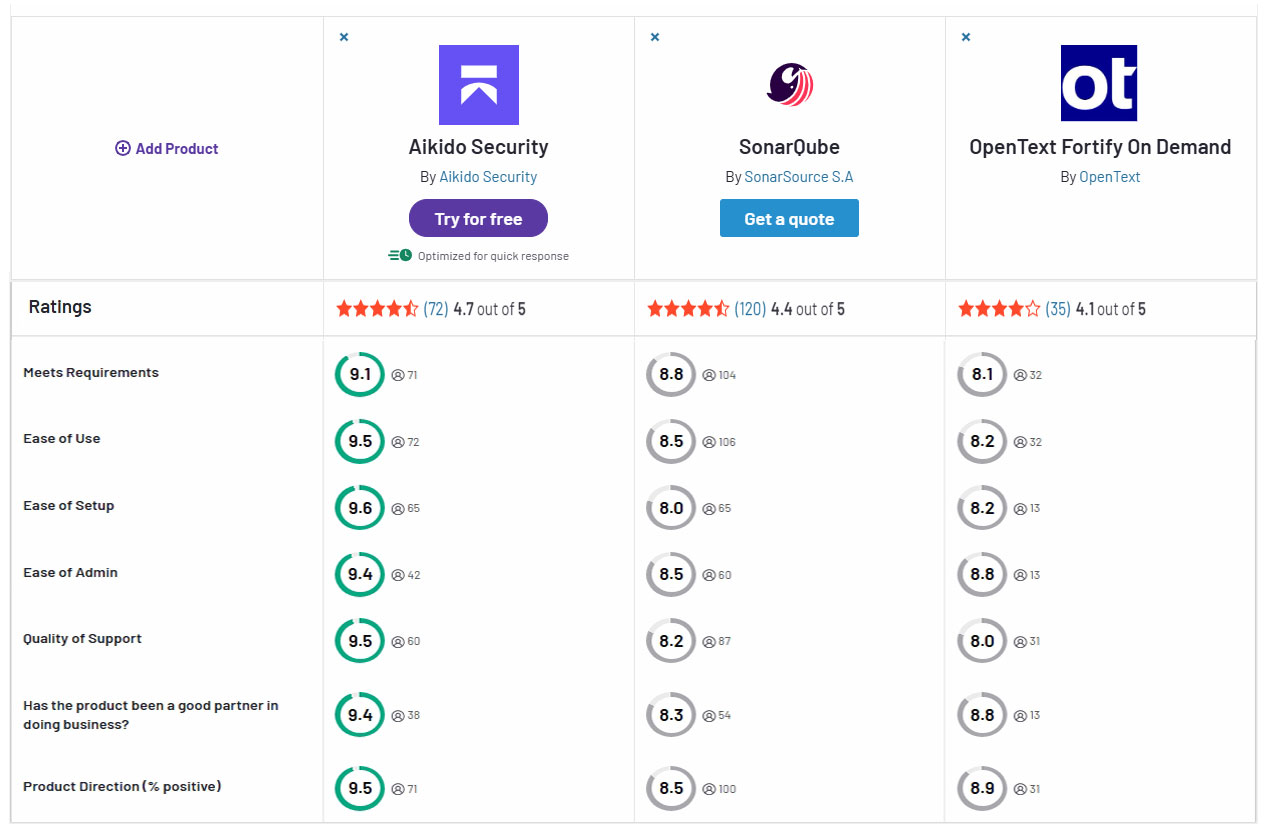

Die Wahl der richtigen Anwendungssicherheitstools kann sich wie ein Kräftemessen zwischen sehr unterschiedlichen Philosophien anfühlen. SonarQube und Fortify sind zwei beliebte Optionen an entgegengesetzten Enden des Spektrums. Dieser Vergleich zeigt auf, wie sich jedes Tool in der Praxis schlägt – und warum eine neuere Alternative die Show stehlen könnte.

TL;DR

SonarQube und Fortify sind ältere Tools, die für die statische Codeanalyse entwickelt wurden, aber beide bringen Kompromisse mit sich. SonarQube ist einfacher zu bedienen, aber in der Tiefe begrenzt, während Fortify eine Abdeckung auf Unternehmensebene mit einer steilen Lernkurve und einer aufwendigen Einrichtung bietet. Aikido Security bietet eine moderne Alternative: die tiefe Codeanalyse mit schneller Einrichtung, minimalen False Positives und nahtloser CI/CD-Integration kombiniert – was sie zu einer besseren Lösung für die heutigen Engineering-Teams macht.

Übersicht der einzelnen Tools

SonarQube

SonarQube ist eine Open-Core-Plattform, die primär für statische Codeanalyse und Codequalitätsprüfung bekannt ist. Entwickelnde lieben die elegante Benutzeroberfläche und die IDE-Plugins (SonarLint), die sofortiges Feedback zu Fehlern, Code Smells und gelegentlichen Sicherheitsproblemen geben. Es unterstützt Dutzende von Sprachen und lässt sich problemlos in CI-Pipelines integrieren. Obwohl SonarQube Sicherheitsregeln (OWASP Top 10, CWE-Prüfungen usw.) enthält, liegt sein Ursprung in der Codequalität – was bedeutet, dass fortgeschrittene Sicherheitstests nicht seine Stärke sind. Organisationen beginnen oft mit SonarQube, um die Wartbarkeit des Codes zu verbessern, und erweitern es schrittweise zu einem einfachen SAST-Tool. Dies funktioniert bis zu einem gewissen Grad, aber ernsthafte AppSec-Teams stoßen oft an die Grenzen von SonarQube hinsichtlich der tiefgehenden Schwachstellenabdeckung.

Fortify

Fortify (OpenText Fortify, ehemals HP/Micro Focus Fortify) ist eine etablierte Anwendungssicherheits-Suite, die gezielt auf das Auffinden von Schwachstellen ausgelegt ist. Sein Flaggschiff, der Static Code Analyzer, durchkämmt den Quellcode akribisch, mithilfe Tausender proprietärer Regeln und Datenflussanalysen, um OWASP Top 10 Probleme und mehr zu erkennen. Der Ansatz von Fortify ist umfassend: Es bietet nicht nur SAST, sondern auch Optionen für Software-Kompositionsanalyse (Schwachstellen in Drittanbieter-Bibliotheken) und sogar dynamische Tests (DAST) als Teil seines Ökosystems. Dieses Tool wurde für Unternehmens-Sicherheitsteams entwickelt – und das merkt man. Fortify kann Sicherheitsprobleme aufdecken, die einfachere Tools übersehen, und bietet detaillierte Berichte und Dashboards für die Governance. All diese Leistung bringt jedoch auch Nachteile mit sich: Fortify ist nicht trivial zu implementieren oder im Alltag zu verwenden. Erwarten Sie eine steile Lernkurve, hohe Systemanforderungen und einen Workflow, der eher auf Sicherheitsauditoren als auf schnelllebige Entwicklerteams zugeschnitten ist. Es ist der archetypische „Big-Enterprise“-Sicherheitsscanner – gründlich und robust, aber oft umständlich.

Funktionsvergleich

Sicherheits-Scanning-Funktionen

SonarQube führt Statische Anwendungssicherheitstests (SAST) als Teilmenge seiner Codeanalyse durch. Es kennzeichnet gängige Programmierfehler und einige Sicherheitsschwachstellen (z. B. SQL-Injection-Muster, XSS) mithilfe von Regelsätzen, die OWASP und CWE zugeordnet sind. Aber sein Sicherheitsregelsatz ist ziemlich grundlegend – begrenzt in Tiefe und Abdeckung im Vergleich zu dedizierten Sicherheitstools. SonarQube beinhaltet nicht nativ dynamische Tests oder eine umfassende Software-Kompositionsanalyse, obwohl es einige anfällige Abhängigkeiten in Berichten identifizieren kann. Sein Fokus liegt weiterhin auf dem eigenen Code.

Fortify hingegen ist von Grund auf für Sicherheit konzipiert. Die SAST-Engine von Fortify führt eine tiefgehende Datenflussanalyse durch (verfolgt, wie Daten durch den Code fließen), um komplexe Schwachstellen zu erkennen, die SonarQube möglicherweise übersieht. Es bietet auch Software-Kompositionsanalyse (SCA), um anfällige Open-Source-Bibliotheken zu erkennen, und die Produktfamilie von Fortify umfasst DAST-Tools für Laufzeittests. Kurz gesagt, Fortify zielt darauf ab, das gesamte Spektrum des Sicherheitsscannings abzudecken. Der Kompromiss ist, dass Fortify übereifrig sein kann – es wird jede potenziell nicht bereinigte Eingabe oder unsichere Konfiguration identifizieren, wobei oft Grenzfälle markiert werden, die sich letztendlich nicht ausnutzen lassen. (Ja, es gerät sogar in Panik, wenn es das Wort „Passwort“ irgendwo in Ihrem Code sieht.) Weder SonarQube noch Fortify befassen sich maßgeblich mit neuen Bereichen wie Infrastructure-as-Code-Templates oder Container-Image-Scan – diese bleiben für beide blinde Flecken. Wenn Sie diese scannen müssen, benötigen Sie ein zusätzliches Tool oder eine einheitlichere Plattform (hier kommt Aikido Security ins Spiel).

Integration & DevOps-Workflow

Wenn es darum geht, sich in eine moderne DevOps-Toolchain einzufügen, glänzt SonarQube. Es wurde praktisch für die CI/CD-Integration entwickelt – Sie können die SonarQube-Analyse als Schritt in Ihrer Build-Pipeline (Jenkins, GitHub Actions, GitLab CI, was auch immer) mit minimalem Aufwand ausführen. Es gibt offizielle Plugins und einfache Konfigurationen, um Ergebnisse automatisch hochzuladen. SonarQube verfügt auch über Funktionen wie Quality Gates, um den Build zu unterbrechen, wenn neuer Code kritische Probleme einführt. Und weil Sonar ursprünglich auf Entwickelnde zugeschnitten war, bietet es Annehmlichkeiten wie Branch-für-Branch-Analyse und PR-Annotationen. Kurz gesagt, SonarQube fügt sich fast so einfach in einen DevOps-Workflow ein wie ein Linter oder eine Testsuite.

Die Fortify-Integration ist anspruchsvoller. Historisch gesehen umfasste der Workflow von Fortify oft das manuelle Ausführen von Scans und das Hochladen der Ergebnisse in sein Security Center – nicht gerade „kontinuierlich“. Tatsächlich war eine frühe Fortify-Einschränkung das Fehlen einer einfachen Pipeline-Automatisierung (die manuelle Datei-Uploads oder benutzerdefinierte Skripte erforderte). Heutzutage kann Fortify in CI-Pipelines integriert werden, ist aber nicht so „Plug-and-Play“. Typischerweise müssen Sie den Fortify-Scanner installieren, sicherstellen, dass der Code gebaut wird (Fortify erfordert oft einen erfolgreichen Build mit allen Abhängigkeiten, um richtig analysieren zu können), und dann einen Scan aufrufen, der Ergebnisse zum Hochladen generiert.

Es gibt jetzt Plugins für Tools wie Jenkins, aber rechnen Sie damit, Zeit für deren Konfiguration aufzuwenden. Ein Nutzer bemerkte, dass Fortify “einen Build benötigt, um zu scannen” und mehr Aufwand erfordert, um es in eine Pipeline einzubinden. Zusammenfassend lässt sich sagen, dass Fortify in DevOps passen kann, sich aber im schnellen CI/CD-Zyklus nicht so nativ anfühlt wie SonarQube. SonarQube ist hier der unkomplizierte Teamplayer, während Fortify Sie möglicherweise durch einige Hürden springen lässt.

Genauigkeit und Leistung

Die Genauigkeit bei der statischen Analyse hat zwei Seiten: das Erkennen echter Probleme (True Positives) und das Vermeiden von Fehlalarmen. SonarQube neigt dazu, auf der Seite der Stille zu irren – es findet die niedrig hängenden Früchte und vermeidet übermäßig komplexe Schwachstellenanalysen, was bedeutet, dass es einige echte Fehler (False Negatives) übersieht, aber im Gegenzug nicht zu oft Fehlalarme auslöst. Viele Entwickelnde schätzen, dass “SonarQube… gute Arbeit leistet, indem es keine False Positives ausgibt”, wodurch Entwickelnde davor bewahrt werden, Geistern nachzujagen. Fortify ist das genaue Gegenteil. Es wirft ein weites Netz aus, um jedes erdenkliche Problem zu erfassen, was zu einer rauschenden Ausgabe führt. Es ist nicht ungewöhnlich, dass Fortify Tausende von Ergebnissen in einer großen Codebasis meldet, von denen nur eine Handvoll wirklich kritische Probleme sind. Teams verbringen oft viel Zeit mit der Triage von Fortify-Ergebnissen, um False Positives oder kleinere Probleme auszusortieren.

Ein erfahrener Nutzer bemerkte unverblümt, dass bei Fortify “das Tool sehr rauschend ist” und man lernen muss, welchen Ergebnissen man tatsächlich „vertrauen“ kann. Diese hohe False-Positive-Rate kann zu Alert-Fatigue führen – Entwickelnde beginnen, Fortify zu ignorieren oder das Scanning auf einen späteren Zeitpunkt im Release-Zyklus zu verschieben.

In Bezug auf die Performance ist die Scangeschwindigkeit ein weiterer Aspekt. SonarQube ist relativ leichtgewichtig; ein Scan ist schnell genug, um bei jedem Commit oder Pull Request ausgeführt zu werden (oft in wenigen Minuten für moderate Projekte abgeschlossen). Fortify-Scans hingegen sind schwergewichtig. Große Projekte können Stunden dauern, um mit Fortify gescannt zu werden, wenn sie nicht richtig abgestimmt sind. Die Fortify SCA-Engine führt eine tiefe Analyse durch und kann viel Arbeitsspeicher und CPU verbrauchen, sodass Sie oft einen leistungsstarken Server dafür bereitstellen müssen. Es ist bezeichnend, dass einige Organisationen Fortify-Scans nur nachts oder am Ende von Sprints ausführen, anstatt bei jedem Commit – kontinuierliches Scannen kann unpraktisch sein, wenn jeder Durchlauf langsam ist. Zusammenfassend lässt sich sagen, dass SonarQube agil und konservativ ist (weniger, aber meist relevante Ergebnisse), während Fortify gründlich, aber schwergewichtig ist und eine Flut von Ergebnissen generiert, die Rechenleistung (und Urteilsvermögen) erfordern, um sie zu verwalten.

Abdeckung und Umfang

Sprach- und Framework-Unterstützung: Beide Tools unterstützen eine breite Palette von Programmiersprachen, aber SonarQube hat einen Vorteil in der Breite. SonarQube (insbesondere in seinen kommerziellen Editionen) deckt über 30 Sprachen ab, darunter beliebte wie Java, C#, Python, JavaScript/TypeScript, C/C++ und über Plugins sogar noch Nischensprachen. Fortifys Sprachunterstützung ist für ein Enterprise-SAST umfangreich (Java, C/C++, C#, Python, JavaScript, Ruby, Go, PHP und mehr, in einigen Editionen sogar IBM Mainframe-Sprachen), aber Nutzende berichten, dass Fortify in der Praxis tatsächlich weniger Sprachen als SonarQube unterstützt. Zum Beispiel bietet SonarQube Community- oder offizielle Analyzer für Dinge wie Swift, Kotlin, Apex, PL/SQL usw., während Fortify möglicherweise nicht alle davon „out of the box“ abdeckt. Wenn Ihr Tech-Stack polyglott ist, prüfen Sie die Sprachkompatibilität von Fortify genau – SonarQube könnte in eklektischen Umgebungen die Oberhand haben.

Anwendungsumfang: Das Scanning von SonarQube ist auf Quellcode und zugehörige Testabdeckungs-/Qualitätsmetriken beschränkt. Es analysiert weder Ihre laufenden Anwendungen noch Konfigurationen. Fortifys Umfang ist im AppSec-Sinne breiter – Fortify kann Binärdateien und Konfigurationsdateien scannen und über seine erweiterten Produkte Dinge wie Mobile-App-Scanning oder Laufzeittests handhaben. Dennoch konzentrieren sich beide primär auf die Anwendungsschicht (Code und Abhängigkeiten). Weder SonarQube noch Fortify scannen Ihre Cloud-Infrastruktur-Templates, Kubernetes-Manifeste, Container-Images oder API-Endpunkte für Sie. Das bedeutet Lücken in der Cloud-nativen Abdeckung – z. B. wird ein fest codiertes Secret in einem Terraform-Skript oder eine CVE in Ihrem Docker-Basis-Image von keinem der Tools erkannt. Die Abdeckung dieser Bereiche erfordert zusätzliche Tools oder eine Plattform, die für eine einheitliche Abdeckung konzipiert ist.

Dies ist ein Schlüsselbereich, in dem eine Plattform wie Aikido Security (die Code, Cloud-Konfigurationen, Container und mehr scannt) die Lücke schließen will. In Bezug auf die Abdeckung von Compliance-Standards ordnen sowohl SonarQube als auch Fortify Ergebnisse gängigen Frameworks (OWASP Top 10, CWE, PCI-DSS usw.) zu, wobei Fortify historisch häufiger zur Erfüllung unternehmensweiter Compliance-Vorgaben eingesetzt wurde. Die reine Abdeckung moderner Anwendungsoberflächen (SaaS, Serverless, Cloud-Infrastruktur) ist jedoch in beiden Legacy-Tools begrenzt.

Entwickelnde-Erfahrung (UX, Setup, Lernkurve)

Hier zeigen sich die philosophischen Unterschiede wirklich. SonarQube positioniert sich als Tool für Entwickelnde. Seine UI ist sauber und zugänglich: Probleme werden im Kontext des Codes mit klaren Anleitungen zur Behebung angezeigt. Entwickelnde können auf ein Problem klicken und den hervorgehobenen fehlerhaften Code sowie einen Vorschlag sehen. Die Lernkurve für SonarQube ist flach – wenn Sie die Codierungsstandards Ihrer Sprache verstehen, wird sich die Sonar-Oberfläche intuitiv anfühlen. Das Einrichten von SonarQube (insbesondere mit SonarCloud oder dem Community Edition-Server) ist unkompliziert, und es gibt eine riesige Community, wenn Sie Hilfe benötigen.

Entscheidend ist, dass SonarQube sich in die Entwickler-Workflows integriert: IDE-Plugins für die Ad-hoc-Analyse, PR-Dekoration, um neue Probleme in Code-Reviews hervorzuheben, und so weiter. Infolgedessen neigen Entwickelnde dazu, SonarQube zu akzeptieren, anstatt es abzulehnen. Ein Team bemerkte, dass es „die User Experience“ von SonarQube und wie SonarLint sofortiges Feedback in der IDE gibt, „sehr mag“. Dieses sofortige, kontinuierliche Feedback lässt SonarQube wie einen Teil des Dev-Toolkits wirken, nicht wie einen externen Auditor.

Fortify hingegen fühlt sich eher wie eine traditionelle Security Appliance an. Seine primäre Schnittstelle, Fortify SSC (Software Security Center), ist leistungsstark, aber komplex. Es gibt auch Fortifys Audit Workbench, eine Desktop-GUI für Sicherheitsauditoren zur Überprüfung von Ergebnissen. Neue Nutzende empfinden diese Schnittstellen oft als überwältigend – sie sind vollgepackt mit Schwachstellendaten, Filtern und Terminologien, die einen Sicherheitshintergrund voraussetzen. Die Lernkurve ist steil; wie ein Fortify-Nutzer es ausdrückte: “Es wird eine Weile dauern, das Tool zu verstehen… Das Tool ist sehr rauschend… Man braucht viel Geduld, um das Tool zu nutzen.”. Entwickelnde ohne Sicherheitsschulung könnten Schwierigkeiten haben, die Ergebnisse von Fortify zu interpretieren (z. B. das Verständnis von Datenflussdiagrammen oder warum etwas, das als „Hohes Risiko“ gekennzeichnet ist, tatsächlich ein Problem darstellt oder nicht).

In vielen Organisationen werden Fortify-Ergebnisse von einem separaten Sicherheitsteam bearbeitet, das die Probleme dann den Entwickelnden zuweist – ein Ansatz, der zu Reibungen führen kann. Darüber hinaus sind Einrichtung und Wartung von Fortify ein Projekt für sich. Den Fortify-Server installieren, die Authentifizierung konfigurieren, Regelpakete regelmäßig aktualisieren, sicherstellen, dass die Scan-Umgebung alle Build-Abhängigkeiten hat… das ist eine Menge. Tatsächlich bestätigen Fortifys eigene Dokumentation und Benutzer, dass es „viel Einrichtung und viel Überlegung erfordert, um es… effektiv zu nutzen“. Kurz gesagt, die UX von Fortify ist auf den spezialisierten Sicherheitsspezialisten zugeschnitten, während die UX von SonarQube auf alltägliche Entwickelnde ausgerichtet ist. Für eine technische Führungskraft bedeutet dieser Unterschied, dass Fortify möglicherweise mehr Schulungen, mehr Prozessänderungen und eventuell dediziertes Personal zur Verwaltung erfordert, während SonarQube mit minimalem Aufwand an Entwicklungsteams übergeben werden kann.

Preise und Wartung

Der Kostenfaktor ist oft ein Ausschlusskriterium. SonarQube bietet hier einen großen Vorteil: Es gibt eine kostenlose Community Edition, die, obwohl in Bezug auf Sicherheitsregeln und Sprachen begrenzt, oft ausreicht, um den Einstieg zu finden. Die kostenpflichtigen Editionen (Developer, Enterprise, Data Center) erweitern die Sprachunterstützung und die Sicherheitsanalysefunktionen, und die Preisgestaltung basiert im Allgemeinen auf den analysierten Codezeilen. SonarSource veröffentlicht die Preise offen (transparente Stufen nach LOC), was die Kostenprognose erleichtert. Zum Beispiel könnte SonarQube Enterprise für eine mittelgroße Codebasis im niedrigen Zehntausenderbereich pro Jahr liegen – nicht billig, aber oft immer noch günstiger als Fortify für einen ähnlichen Umfang. Und wenn Ihr Team oder Budget klein ist, können Sie mit dem kostenlosen SonarQube oder der erschwinglichen Developer Edition beginnen. Die Wartung von SonarQube (selbst gehostet) ist relativ gering: Es ist ein Java-Server, den Sie gelegentlich aktualisieren, und Sonar bietet regelmäßige Updates und LTS-Releases. Bei Verwendung von SonarCloud (ihrem SaaS) entfällt die Infrastrukturwartung.

Fortify hingegen ist bekannt für seinen hohen Preis. Als Enterprise-Lösung können Fortify-Lizenzen für große Organisationen jährlich im hohen fünf- oder sechsstelligen Bereich liegen. Es gibt keine kostenlose Stufe – Sie zahlen für das Gesamtpaket, selbst wenn Sie nur SAST benötigen. Eine Quelle weist explizit darauf hin, dass Fortify „teuer für den Einsatz auf Unternehmensebene“ ist. Die Preisgestaltung ist nicht öffentlich; sie beinhaltet in der Regel individuelle Angebote und Verhandlungen (so viel zur Transparenz). Über die Lizenzierung hinaus sollten Sie die Gesamtbetriebskosten berücksichtigen: Fortify kann dedizierte Hardware oder VMs für die Scan-Engine und das Security Center sowie Zeit von Ingenieuren für die Wartung erfordern. Regelpaket-Updates und neue Versions-Upgrades müssen mehrmals im Jahr angewendet werden (oft an Ihren Supportvertrag gebunden). Wenn Sie den Support auslaufen lassen, könnten Sie wichtige Regel-Updates für neue Schwachstellen verpassen.

All dies summiert sich zu mehr Geld und Zeit. Es ist bezeichnend, dass ein Rezensent scherzhaft bemerkte, man brauche „viel Geld und viel Geduld“, um Fortify effektiv zu nutzen. Kurz gesagt, SonarQube ist kostengünstig und einfach zu budgetieren, während Fortify ein ernsthaftes finanzielles Engagement und fortlaufende Investitionen in die Wartung erfordert. (Und wenn Sie jemals versucht haben zu fragen „Was kostet Fortify?“, wurden Sie wahrscheinlich eher mit einem Verkaufsgespräch als mit einer Zahl konfrontiert.)

Aikido bietet ein einfacheres, transparenteres Preismodell – pauschal und vorhersehbar – und ist im großen Maßstab deutlich erschwinglicher als Snyk oder SonarQube.

Compliance und Innovation

Fortify und SonarQube sprechen oft unterschiedliche Stakeholder an. Wenn Sie eine Compliance-Checkliste erfüllen oder einen Auditor beeindrucken möchten, haben Fortifys Berichte und Zertifizierungen Gewicht. Fortify ist ein fester Bestandteil der Gartner Magic Quadrants und wird häufig in stark regulierten Branchen eingesetzt. Es bietet detaillierte Compliance-Berichte (z. B. die Zuordnung jeder Feststellung zu Standards wie OWASP, PCI DSS, CWE/SANS usw.), die bei Audits hilfreich sein können. SonarQube, obwohl es Probleme dem OWASP Top 10 und anderen Standards zuordnen kann, wird traditionell nicht als „Compliance-Tool“ angesehen – es geht mehr um kontinuierliche Verbesserung. Dennoch enthält SonarQube Enterprise Sicherheitsberichte für Compliance-Zwecke, und viele Unternehmen nutzen es, um die Einhaltung des OWASP Top 10 im Laufe der Zeit zu verfolgen.

In Bezug auf Innovation und Aktualität: SonarQube, unterstützt von SonarSource und einer Open-Source-Community, entwickelt sich schnell mit neuer Sprachunterstützung, entwicklerzentrierten Funktionen und UI-Verbesserungen. Fortifys Tempo war langsamer. Tatsächlich haben einige Benutzer beobachtet, dass Fortify in den letzten Jahren nicht mit neueren Trends und den Erwartungen von Entwickelnden Schritt gehalten hat. Nach dem Wechsel von HP zu Micro Focus und dann zu OpenText könnte Fortifys Roadmap die Stabilität für bestehende Unternehmenskunden gegenüber hochmodernen Funktionen priorisieren. Zum Beispiel kamen moderne Entwicklerwünsche wie eine elegante IDE-Integration oder die Unterstützung für das Scannen von IaC/Containern bei Fortify sehr spät oder gar nicht an.

SonarQube führte unterdessen Funktionen wie „Security Hotspots“ ein (um Entwickelnde in die Sicherheitsüberprüfung einzubeziehen) und verfeinert kontinuierlich seine Integration in den Entwickler-Workflow. Keines der Tools ist nach Startup-Standards im Jahr 2025 extrem „innovativ“, aber SonarQube fühlt sich stärker an moderne DevSecOps-Praktiken angepasst an, während Fortify, nun ja, im Ansatz etwas veraltet wirkt. Die gute Nachricht ist, dass beide Tools ausgereift und zuverlässig sind; die schlechte Nachricht ist, dass keines von beiden allein aufkommende Sicherheitsbereiche außerhalb des Codes abdecken wird. Hier kann sich der Blick auf neuere Lösungen auszahlen.

Vor- und Nachteile jedes Tools

SonarQube – Vorteile:

- Entwickelndenfreundlich: Einfache Benutzeroberfläche und Workflow; leicht für Entwickelnde mit minimalem Training zu übernehmen.

- Einfache Integration: Nahtlose Anbindung an CI-Pipelines und Entwicklertools (IDE-Plugins, PR-Dekoration) – fördert eine echte DevSecOps-Kultur.

- Codequalität + Sicherheit: Kombiniert Codequalitätsmetriken mit Sicherheitsanalysen und bietet eine ganzheitliche Sicht (ein Tool statt zwei für Qualität und grundlegende Sicherheit).

- Kostengünstig: Open-Source-Kern mit kostenlosem Tier; kostenpflichtige Pläne sind transparent und im Allgemeinen günstiger als Enterprise SAST-Suiten.

SonarQube – Nachteile:

- Begrenzte Sicherheitstiefe: Kein dediziertes Sicherheitstool – übersieht viele schwerwiegende Schwachstellen, die ein spezialisiertes SAST erkennen würde (hohe Anzahl an False Negatives).

- False Negatives statt False Positives: Neigt dazu, knifflige Schwachstellen stillschweigend zu übergehen, anstatt sie zu kennzeichnen – Sie benötigen zusätzliche Tools, um zu erkennen, was SonarQube nicht sieht.

- Erweiterte Funktionen erfordern kostenpflichtige Version: Wichtige Sicherheitsfunktionen (Taint-Analyse, Injection-Erkennung) und erweiterte Sprachunterstützung sind nur in den Developer-/Enterprise-Editionen verfügbar.

- Enger Fokus: Konzentriert sich auf Code und deckt die AppSec über die statische Analyse hinaus nicht ab (kein integrierter Scan von Softwareabhängigkeiten oder Laufzeittests).

Fortify – Vorteile:

- Gründlicher Sicherheitsscan: Branchenführende Tiefe in der statischen Analyse – erkennt komplexe Schwachstellen und deckt OWASP Top 10, SANS 25 und mehr sofort ab.

- Umfangreicher Regelsatz: Jahrzehntelange Entwicklung hat zu einem riesigen Satz von Regeln und Prüfungen geführt (einschließlich der Möglichkeit für Benutzerdefinierte Regeln), um Sicherheitsprobleme in vielen Sprachen und Frameworks zu finden.

- Umfassende AppSec-Suite: Optionen zur Integration von SAST, DAST, SCA unter einem Dach. Fortify kann eine zentrale Anlaufstelle für verschiedene AppSec-Aktivitäten sein (z. B. Code und Drittanbieter-Bibliotheken gemeinsam scannen).

- Enterprise Reporting & Compliance: Detaillierte Berichte, Dashboards und Compliance-Mappings, geeignet für Management und Auditoren. Hilft, die Sorgfaltspflicht nachzuweisen und Risiken im Zeitverlauf zu verfolgen.

Fortify – Nachteile:

- Hohe False Positives (Rauschhaft): Generiert eine Vielzahl von Warnungen – viele davon sind informativ oder nicht tatsächlich ausnutzbar. Teams kämpfen oft mit dem Signal-Rausch-Verhältnis (zeitaufwendige Triage).

- Komplexe Einrichtung & Nutzung: Steile Lernkurve und hoher Konfigurationsaufwand. Erfordert einen dedizierten Aufwand für Bereitstellung, Wartung und Feinabstimmung (nicht Plug-and-Play).

- Entwickelnden-unfreundlich: Fühlt sich an wie ein schwergewichtiges Sicherheitstool – Entwickelnde empfinden die Oberfläche und die Ergebnisse möglicherweise als überwältigend, was zu Akzeptanzproblemen führt. Es fehlt das „Instant Feedback“-Gefühl, das Entwickelnde von Tools wie SonarQube erhalten.

- Teuer: Lizenz- und Infrastrukturkosten sind erheblich für Fortify. Oft können es sich nur große Unternehmen leisten, und selbst dann kann der ROI in Frage gestellt werden, wenn die meisten Ergebnisse False Positives sind.

Aikido Security: Die bessere Alternative

Aikido Security ist eine moderne Plattform, die entstanden ist, um genau die oben genannten Schwachstellen zu beheben. Stellen Sie sich Aikido als das Beste aus zwei Welten vor: Es bietet umfassende Abdeckung für Ihren Code, Open-Source-Abhängigkeiten, Cloud-Konfigurationen und mehr – und ist dennoch entwickelnden-zentriert und auf Einfachheit ausgelegt. Die statische Analyse von Aikido verwendet intelligente Algorithmen, um Rauschen drastisch zu reduzieren (bis zu 85 % weniger False Positives im Vergleich zu älteren Tools). Das bedeutet, dass Entwickelnde den Ergebnissen vertrauen und keine Zeit mit Phantomproblemen verschwenden. Hinsichtlich der Integration lässt sich Aikido problemlos in CI/CD-Pipelines und Entwickelnden-Workflows integrieren (die Einrichtung dauert Minuten, nicht Wochen). Keine sperrigen Installationen oder komplizierten Prozesse – es ist Sicherheit, die „einfach funktioniert“ neben Ihren bestehenden Entwicklertools.

Die Abdeckung von Aikido ist breiter als die von SonarQube oder Fortify allein, erkennt Schwachstellen in Quellcode, Abhängigkeiten, Infrastructure-as-Code, Containern und sogar Secrets, alles in einem einheitlichen Dashboard. Entscheidend ist, dass die Preisgestaltung transparent und pauschal ist – keine überraschenden Gebühren pro Projekt oder sechsstellige Enterprise-Hürden. Kurz gesagt, Aikido Security bietet einen unkomplizierten Ansatz für AppSec: robusten Schutz mit weniger Fehlalarmen, einfacher Integration und ehrlicher Preisgestaltung. Für eine technische Führungskraft, die die Kompromisse zwischen SonarQube und Fortify satt hat, könnte Aikido genau der „Aikido-Move“ sein, der Ihr AppSec-Programm zu einer Win-Win-Situation für Sicherheits- und Entwicklungsteams macht.

Starten Sie eine kostenlose Testversion oder fordern Sie eine Demo an, um die vollständige Lösung zu erkunden.