Sie kennen dieses Problem bereits, weil Sie es erleben.

Wenn Sie ein wachsendes Unternehmen sind, pentesten Sie einmal im Jahr… vielleicht zweimal, wenn die Compliance es erfordert. Sie planen den Einsatz, frieren Änderungen ein, warten Wochen, erhalten ein PDF. Wenn der Bericht eintrifft, hat sich Ihre Anwendung bereits geändert.

Wenn Sie eine größere Organisation mit einem internen Sicherheitsteam sind, ist das Bild anders, aber die Einschränkung ist dieselbe. Ihr Team testet. Sie sind gut darin. Aber sie treffen täglich schwierige Entscheidungen darüber, was abgedeckt und was übersprungen werden soll, weil sie nicht jede Änderung in jedem Bereich in der gebotenen Tiefe überprüfen können. Sie priorisieren nicht nur Befunde, sondern auch, was überhaupt zu prüfen ist.

Auf beiden Seiten hält das Testen nie mit dem Shipping Schritt. Heute ändert sich das.

Die Lücke, die sich mit jedem Deploy vergrößert

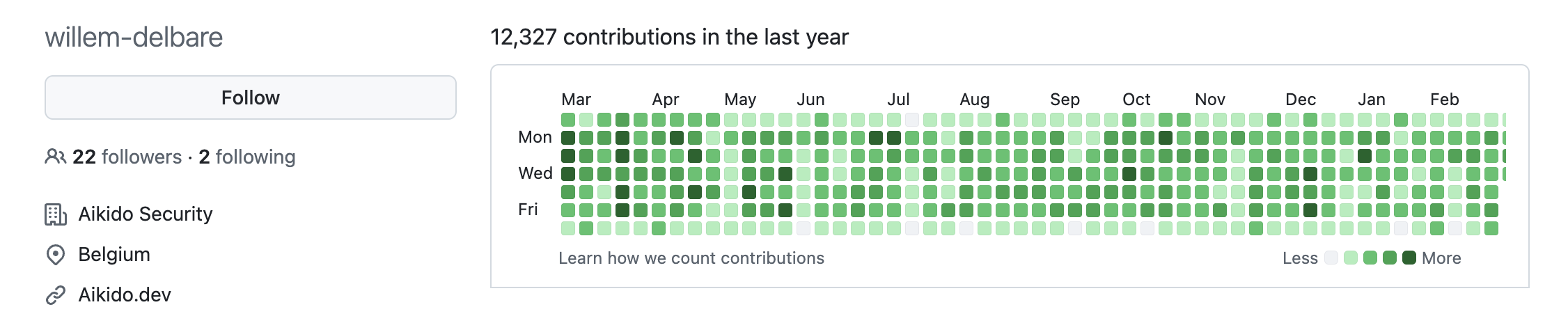

Stellen Sie sich Ihre Commit-Historie des letzten Jahres vor. Stellen Sie sich nun Ihre Penetrationstests vor, egal ob es sich um zwei externe Engagements oder die kontinuierliche Anstrengung Ihres internen Teams handelt.

Ihre Engineering-Organisation veröffentlicht möglicherweise Tausende von Zeilen pro Tag. Ihr Sicherheitsteam, egal wie qualifiziert oder gut ausgestattet es ist, kann manuell nur einen Bruchteil davon in der Tiefe eines Penetrationstests überprüfen.

Jede Änderung, die nicht getestet wurde, ist eine Version Ihrer Anwendung, die nie vollständig validiert wurde. Wenn eine Schwachstelle zwischen den Tests eingeführt wurde, verbleibt sie in Produktion, bis jemand das nächste Mal diesen Pfad überprüft. Die Angriffsfläche wächst mit jedem Deploy. Die Sicherheitskapazität skaliert nicht damit.

Dies ist ein strukturelles Problem. Man kann es nicht mit schnelleren Scans, besseren Warnmeldungen oder mehr Personal beheben. Wir müssen das Modell ändern. Von 400 befragten Sicherheits- und Engineering-Führungskräften implementieren 76 % jede Woche oder schneller signifikante Änderungen in der Produktion. Nur 21 % validieren die Sicherheit bei jeder Veröffentlichung. Und 85 % gaben an, dass ihre Sicherheitsergebnisse bereits veraltet sind, wenn die Analyse vorliegt.

Diese Lücke zwischen Bereitstellung und Sicherheit ist nicht theoretisch. Sie ist das Einfallstor für Angreifer. Und sie werden schneller: Diese Woche enthüllten Forschende, dass ein einzelner Hacker Claude nutzte, um mehrere mexikanische Regierungsbehörden zu kompromittieren und 150 GB Steuerzahler- und Wählerdaten zu exfiltrieren. Eine Person, ein KI-Tool, Tausende automatisierter Befehle. Angreifer verfügen jetzt über Superkräfte. Es ist an der Zeit, dass Verteidiger ihre bekommen.

Wir präsentieren Aikido Infinite

Letzten Monat, als wir unsere Series B ankündigten, gaben wir ein Versprechen ab: Das nächste Kapitel von Aikido würde sich um selbstsichernde Software drehen. Software, die sich selbst schützt, während sie entwickelt und veröffentlicht wird. Heute lösen wir dieses Versprechen ein.

Was es ist

Aikido Infinite ist kontinuierliches autonomes Penetration Testing mit integrierter Behebung. Jedes Mal, wenn sich Ihre Anwendung ändert, testen autonome Agenten die Bereitstellung, validieren, was tatsächlich ausnutzbar ist, generieren Patches und testen die Korrekturen erneut – alles, bevor der Code in Produktion geht: Jede Version pentesten. Automatisch patchen.

Nein, es ist kein DAST mit LLM-Anstrich

Jahrelang war DAST das Nächstbeste, was die Branche an kontinuierlichen Sicherheitstests zu bieten hatte, und niemand sagte je „dieses DAST ist großartig“ (sorry, not sorry). Die Tiefe fehlt. Das Signal-Rausch-Verhältnis fehlt. Der Fix fehlt. Infinite funktioniert anders: autonome offensive Agenten, die das Anwendungsverhalten analysieren, mehrstufige Angriffspfade verketten, eine umfangreiche Tool-Suite nutzen und die Ausnutzbarkeit durch reale Exploitation validieren. In einem Fall entdeckten die Agenten, dass in einer Dokumenten-Signaturanwendung eine Signaturfälschung möglich war: Authentifizierungsänderungen entdeckt -> Als Mitglied angemeldet -> Privilegien eskaliert -> Bestätigte fehlerhafte Autorisierung. Das ist nicht das 'dynamische Scannen' Ihres Großvaters.

So funktioniert's

Wenn neuer Code landet, analysiert Aikido Infinite den Diff und identifiziert Änderungen, die Ihre Angriffsfläche beeinflussen. Ein README und die Schaltflächenfarbe aktualisiert? Übersprungen. Auth-Logik oder API-Endpunkte geändert? Agenten bewerten die Auswirkungen und starten.

1. Entdecken: Infinite erfasst Kontext von Aikidos Code-to-Runtime-Plattform (Quellcode, Anwendungsarchitektur, API-Spezifikationen, Cloud-Konfiguration) und kartiert die gesamte Angriffsfläche, einschließlich undokumentierter Endpunkte, versteckter Logikpfade und architektonischer Anomalien, die für eine manuelle Überprüfung zu zeitaufwendig wären. Die Agenten analysieren Ihr System als Ganzes, verstehen, wie Komponenten interagieren und wo Annahmen nicht mehr zutreffen.

2. Jeden geänderten Pfad ausnutzen: Hier unterscheidet sich Infinite von Scanner-Checks, die Komponenten isoliert betrachten – ein Repo, eine Datei, ein theoretisches Risiko nach dem anderen. In der Realität bricht die Sicherheit an den Schnittstellen. Eine einzelne Zeilenänderung kann jede geschützte Route in Ihrer Anwendung beeinflussen. Zwei Änderungen, die einzeln sicher sind, können in Kombination gefährlich sein: ein neues API-Feld hier, eine gelockerte Berechtigungsprüfung dort, und plötzlich gibt es eine mandantenübergreifende Datenleckage, die keine der Änderungen allein verursacht hätte.

Dies sind die Arten von Problemen, die Pentesting finden soll, da sie nur in der realen, laufenden Konfiguration auftreten, wo Komponenten als Ganzes interagieren. Das Problem war schon immer, dass das Testen jeder Kombination in dieser Tiefe schwierig und teuer ist. Infinite macht es zum Standard. Spezialisierte Agenten verfolgen jede praktikable Angriffsroute über die betroffene Oberfläche: Injection-Schwachstellen, fehlerhafte Zugriffskontrolle, Auth-Schwächen, SSRF, Geschäftslogikfehler, mandantenübergreifende Datenexposition – alles unter Verwendung realer Angriffspfade statt fester Payloads. Wenn ein Agent etwas findet, fließt diese Intelligenz zurück in den Kreislauf und deckt verkettete Risiken auf. Agenten arbeiten parallel über alle sicherheitsrelevanten Funktionen hinweg gleichzeitig.

3. Validieren: Jeder Befund wird durch direkte Exploitation gegen das Live-Ziel bestätigt. Probleme, die nicht reproduziert werden können, gelangen nicht in die Ergebnisse.

4. AutoFix und erneuter Test: AutoFix generiert einen merge-bereiten PR mit der spezifischen Code-Level-Korrektur, zugeschnitten auf Ihre tatsächliche Implementierung. Entwickelnde überprüfen, mergen, und Agenten testen automatisch erneut, um zu bestätigen, dass die Korrektur hält. Innerhalb von Stunden wird eine Schwachstelle von entdeckt über behoben bis verifiziert.

Da Infinite in der Aikido-Plattform integriert ist, verfügt es über Kontext, den eigenständige Pentesting-Tools einfach nicht haben. Dieser Infrastruktur-zu-Code-Kontext ist es, der die Entdeckung tiefer, die Korrekturen präziser und kontinuierliche Tests tatsächlich praktikabel macht.

Was früher Wochen oder Quartale dauerte, geschieht jetzt in Stunden. Die Agenten erledigen die mühsame Arbeit. Ihr Team überprüft, mergt und macht weiter.

_1-2.png)

Release → Diff-Pentest → Patch → Retest → Push in die Produktion.

An realem Code erprobt

Diese Agenten finden bereits komplexe Schwachstellen in weit verbreiteten Anwendungen und Frameworks, Probleme, die selbst nach Jahren der Community-Überprüfung und Expertenprüfung unentdeckt geblieben waren.

In Coolify identifizierten unsere Agenten sieben CVEs, darunter Privilege Escalation und vollständige Host-Kompromittierung via RCE als Root, über 52.000+ exponierte Instanzen hinweg. In Astro fanden sie CVE-2026-25545, eine SSRF im Node.js-Adapter, die interne Netzwerkressourcen exponierte. In SvelteKit auf Vercel verfolgten sie SvelteSpill, eine Cache-Deception-Schwachstelle über 150.000 Codezeilen hinweg, die jede Standardbereitstellung betrifft. Vercel implementierte nach der Offenlegung einen plattformweiten Fix.

In einem direkten Vergleich an einer Dokumenten-Signaturanwendung entdeckten die Agenten eine kritische Workflow-Integritätslücke, die das Fälschen von E-Signaturen ermöglichte, zusammen mit 12 XSS-Instanzen. Die manuellen Pentester, ein erfahrenes Team über zwei Wochen, fanden eine XSS und eine SSRF. Sieben ihrer neun Befunde waren Hardening-Checks; die Signaturfälschung übersahen sie vollständig. (Das vollständige Whitepaper finden Sie hier).

In allen Fällen handelt es sich um tiefe, mehrstufige Probleme in ausgereiften Codebasen. Die Experten, die sie übersehen haben, sind keine Junioren. Es sind erfahrene Fachleute, die unter denselben Einschränkungen arbeiten, denen jedes Sicherheitsteam gegenübersteht: begrenzte Arbeitszeiten, konkurrierende Prioritäten, hoher Druck und mehr Code zur Überprüfung, als jedes Team in der Tiefe bewältigen kann.

Für KI entfällt diese Einschränkung. Agenten sofortigen Zugriff auf den Quellcode zu gewähren, ist sofort möglich, und sie skalieren mit der Fülle des Kontexts, den sie aufnehmen. Mehr Code, mehr Architekturkontext, bessere Ergebnisse, keine höheren Kosten. Die erfahrenen Tester konzentrierten sich auf Compliance und Konfiguration, weil dort ihre Zeit investiert wurde. Die Agenten gingen tiefer, weil sie es konnten.

Selbst die größten Unternehmen haben nicht genügend Experten, um jede Codeänderung, die in ihre Anwendungen gepusht wird, erschöpfend zu testen. Jetzt können wir jedes Team mit Zugang zu tiefgehender Analyse ausstatten, immer aktiv, für jede Änderung. Stellen Sie es sich vor wie ein Team von Elite-Hackern, das sich zu 100 % Ihrer Anwendung widmet und rund um die Uhr einsatzbereit ist.

%20copy-2%20(1)%20copy-2.gif)

Was Infinite für Ihre Teams bedeutet

Angreifer verfügen über Superkräfte. Dies gibt Verteidigern ihre.

Für Sicherheitsexpert:innen: Infinite vervielfacht die Testkapazität Ihres Teams. Agenten übernehmen die umfassende Validierung bei jedem Release und erweitern die Abdeckung automatisch, sodass sich Ihre Expert:innen auf die Kronjuwelen und kritische Entscheidungen konzentrieren können. Breite, Geschwindigkeit und tiefgehende Tests bei jedem Diff, die sonst die Bandbreite des Teams beanspruchen oder einfach nicht durchgeführt werden würden. Sicherheitsexpert:innen erhalten mehr Kapazität für Kreativität, Geschäftskontext und die schwierigsten Probleme. Infinite ermöglicht es Sicherheitsteams, standardmäßig vom ressourcenbeschränkten „Nur Kritisches prüfen“-Modus zum „Alles prüfen“-Modus zu wechseln.

Für Entwickelnde: Ihr Team liefert 10x mehr Code aus als noch vor einem Jahr. Infinite bedeutet, dass Sie sich auf den Diff verlassen können. Keine Sicherheitstickets mehr, die mitten im Zyklus mit unklaren Reproduktionsschritten auftauchen. Infinite findet Probleme, generiert Fixes und öffnet den PR. Sie überprüfen ihn, mergen ihn und können sich wieder dem Entwickeln widmen.

Was kommt als Nächstes?

Infinite ist unser Flaggschiffprodukt und die Verwirklichung einer Vision, auf die wir hingearbeitet haben: selbstsichernde Software. ✨

Heute schließt Infinite den Kreis zwischen Auslieferung und Absicherung. Jeder Lauf bereichert die Sicherheits-Knowledge-Base von Aikido für Ihre Anwendung mit echten Erkenntnissen, validierten Angriffspfaden und bestätigten Fixes. Wohin diese Knowledge-Base als Nächstes führt, wie sie sich auf die Art und Weise auswirkt, wie Code überhaupt geschrieben (oder generiert) wird – nun, Sie können sich wahrscheinlich vorstellen, warum wir den Namen Infinite gewählt haben. Wie James Berthoty, Gründer von Latio Tech, andeutet:

In einem überfüllten Markt ist Aikido Infinite ein wirklich einzigartiger Ansatz zur Absicherung von KI-generiertem Code, der kontinuierliche KI-Penetrationstests nutzt, um jeden Test besser als den vorherigen zu machen und die Codegenerierung standardmäßig sicherer zu gestalten.

Wenn Sie das nächste Mal von mir hören, wird es mit einer klischeehaften, aber gut gestalteten Grafik zum Thema „Sicherheit über den gesamten Software-Lebenszyklus als Unendlichkeitszeichen“ sein. Wir haben noch viel zu tun. Und wir werden weiter daran arbeiten, bis Sicherheit mit der Geschwindigkeit funktioniert, die Software erfordert und Entwickelnde verdienen.

Möchten Sie Infinite noch heute ausprobieren? Sie können kostenlos starten, eine Demo buchen oder nächsten Monat auf der RSA in San Francisco in die Unendlichkeit eintauchen.

xo Madeline, Aikido

Und ja, das Launch-Video ist eine Parodie auf die Matrix: