→ TL;DR Entwickelnden-Geräte sind die neue Achillesferse der Software-Lieferkette. Aikido Device Protection schützt Geräte vor der Installation von Angriffen über Paket-Registries, IDE-Erweiterungen, Browser-Plug-ins und Skills-Marktplätze hinweg. Entwickeln Sie furchtlos.

Es war in letzter Zeit ziemlich turbulent, nicht wahr?

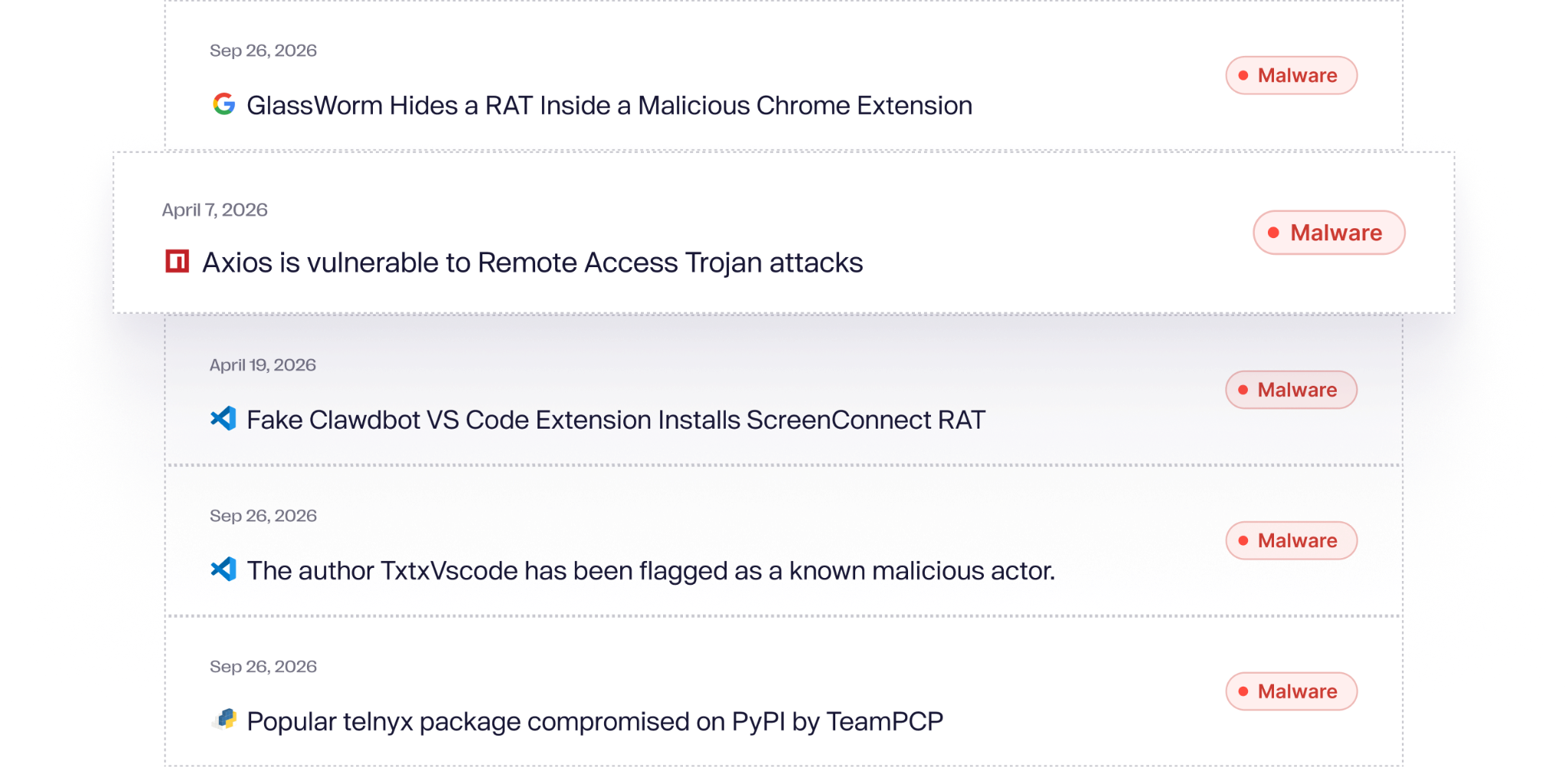

Allein im März hat TeamPCP innerhalb von weniger als zehn Tagen gestohlene Zugangsdaten über vier große Open-Source-Projekte hinweg verknüpft: Trivy, Checkmarx KICS, LiteLLM und Telnyx. Tage später wurde Axios, der JavaScript-HTTP-Client mit über 100 Millionen wöchentlichen Downloads, über ein gekapertes Maintainer-Konto kompromittiert. Diese Woche gab Vercel bekannt, dass ein Angreifer auf interne Systeme und Umgebungsvariablen zugriff, nachdem wahrscheinlich eine von einem Mitarbeiter genutzte Chrome-Erweiterung kompromittiert wurde.

Die Sicherheitslage zu verfolgen, fühlt sich in letzter Zeit an wie eine sehr, sehr lange Woche:

Und falls Sie sich ausgeschlossen fühlen, bleiben Sie dran.

Innerhalb von zwölf Monaten entwickelten wir uns von Kompromittierungen einzelner Pakete über selbstreplizierende Würmer bis hin zu vollständigen CI/CD-Pipeline-Kapern, die sich über Registries hinweg verketten. Die Angreifer lernen schneller, als wir Fixes bereitstellen.

„Einen Supply-Chain-Angriff zu schreiben, erforderte früher echtes Können. Man musste Paket-Registries, CI/CD-Pipelines, Verschleierungstechniken und das Schreiben von Payloads verstehen, die der Erkennung entgehen. Jetzt braucht man ein 8-Dollar-ChatGPT-Abonnement. Man muss nicht einmal verstehen, was npm ist, um Malware zu schreiben, die sich darüber verbreitet.

Bitten Sie ein Modell, einen Postinstall-Hook zu schreiben, der Umgebungsvariablen exfiltriert, und es wird es tun. Bitten Sie es, die Payload zu verschleiern, und es wird es tun. Der Angriff wurde demokratisiert. Die Verteidigung ist besser geworden, aber nicht im gleichen Tempo.“

Auf der anderen Seite laden KI-Code-Agenten autonom Pakete herunter, rufen Tools auf und fügen Fähigkeiten hinzu, mit wenig bis keiner menschlichen Aufsicht darüber, was installiert wird. Wohin führt das alles?

Der neue Endpunkt: Geräte von Entwickelnden

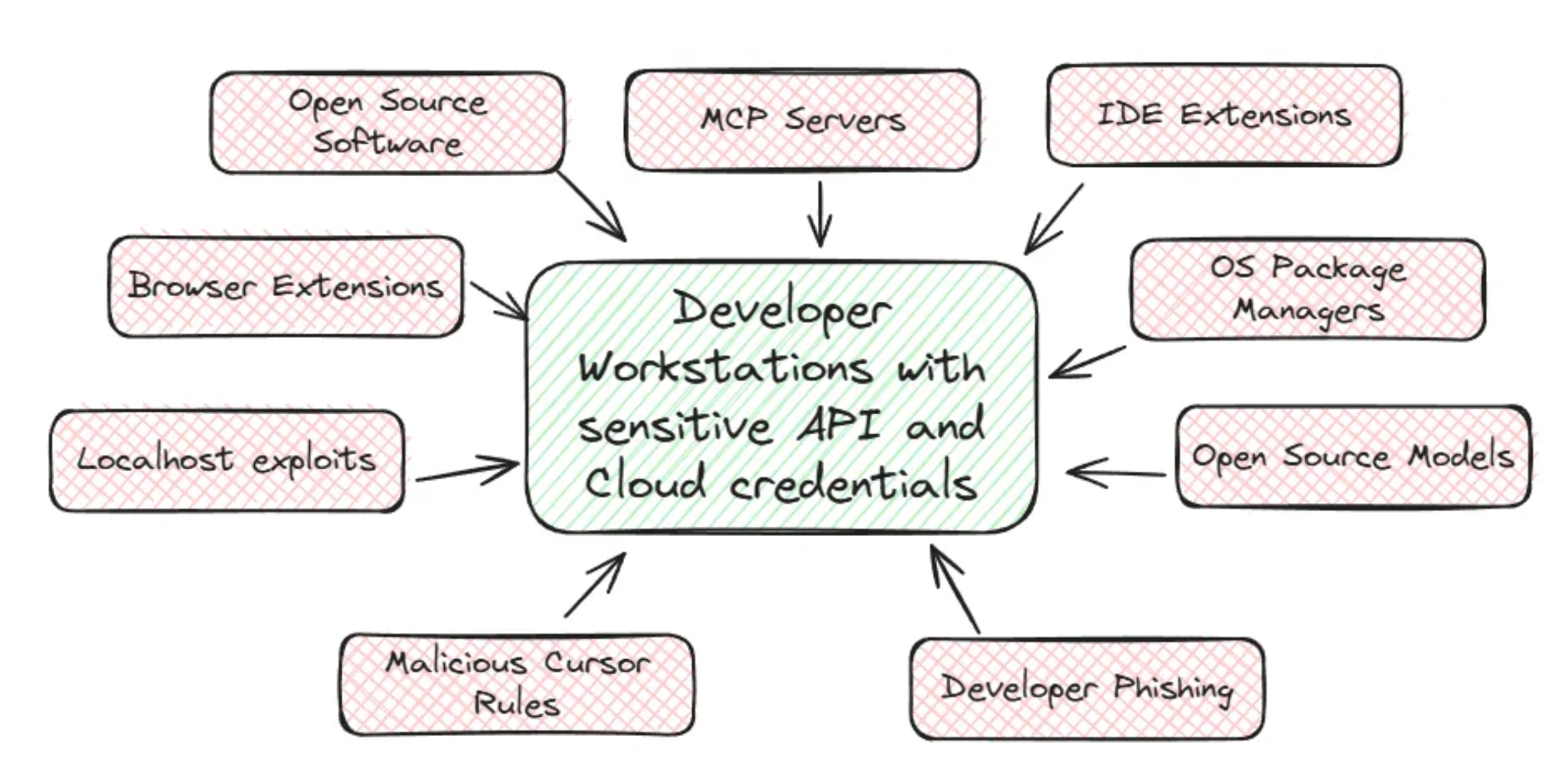

Diese Angriffe haben alle dasselbe Ziel: das Gerät von Entwickelnden selbst. Warum?

Geräte von Entwickelnden sind vertrauenswürdige Umgebungen, die die Schlüssel zum Königreich halten: Cloud-Zugangsdaten, SSH-Schlüssel, npm Publish-Tokens, Kubernetes-Konfigurationen, direkten Zugriff auf Quellcode und Produktion. Wird eines kompromittiert, ist der Explosionsradius enorm. Eine einzige kompromittierte Zugangsdaten war ausreichend, um bösartige Versionen legitimer Pakete zu veröffentlichen und damit Kompromittierungen in Tausenden von Organisationen auszulösen.

Sind Geräte von Entwickelnden also nicht durch bestehende Tools geschützt? Nein. Das ist der Punkt. Die Sicherheitstools, auf die sich die meisten Unternehmen verlassen – traditionelle Endpoint Protection (EDR) zur Erkennung von Bedrohungen auf dem Betriebssystem und Geräteverwaltung (MDM) zur Verwaltung dessen, was installiert wird – wurden für eine Welt von signierten Binärdateien und Betriebssystemangriffen entwickelt. Und sie wurden definitiv nicht für die heutigen Entwickelnden entwickelt.

Die Software, die heute auf Entwickelnden-Maschinen installiert wird, sind Code-Pakete, IDE-Erweiterungen, Browser-Erweiterungen, KI-Tools und MCP-Server. Klartext, unkompilierte Software. EDR erkennt kein npm install. MDM weiß nicht, was eine MCP-Erweiterung tut.

Geräte von Entwickelnden sind die neue Achillesferse der Software-Lieferkette.

Der Status quo funktioniert nicht

Ohne Tools, die den Entwickelnden-Endpunkt abdecken, landen die meisten Unternehmen in einer von zwei ungünstigen Situationen.

- Sie blockieren alles. Keine Installationen. Private Registries, eiserne Mauern zwischen Entwickelnden und dem offenen Internet. Mag für stark regulierte Unternehmen wie Banken funktionieren, bremst aber die Geschwindigkeit überall sonst aus. Es ist so restriktiv, dass Entwickelnde für weitreichende Ausnahmen kämpfen oder Workarounds finden, wie zweite Laptops und deaktivierte VPNs, was das Problem noch verschlimmert.

- Sie erlauben und hoffen. Es gibt keine effektive Methode, um zu steuern, was Entwickelnde installieren, daher hoffen sie, dass nichts schiefgeht, und verlassen sich auf rotierende Secrets und Richtlinien für minimalen Zugriff. So arbeiten die meisten Unternehmen.

Oder sie machen eine Kombination aus beidem, mit manueller Einzelfallprüfung. Das skaliert nicht (offensichtlich). Nichts davon funktioniert.

„In der Geschäftswelt übertrifft die Produktivität von Entwickelnden jede andere Sorge, und typischerweise erhalten diese Maschinen weitreichende Ausnahmen von den normalen Kontrollen, was massive blinde Flecken in Organisationen schafft … oder der Aufwand lohnt sich einfach nicht, um potenzielle Exploits zu verhindern, insbesondere im Wissen um den unvermeidlichen Widerstand der Entwickelnden.“ (James Berthoty)

Unternehmen können es sich nicht leisten, die Entwicklung zu verlangsamen, und sie können es sich auch nicht mehr leisten, sie ungeschützt zu lassen. Deshalb haben wir Aikido Device Protection entwickelt.

Wir stellen vor: Aikido Device Protection

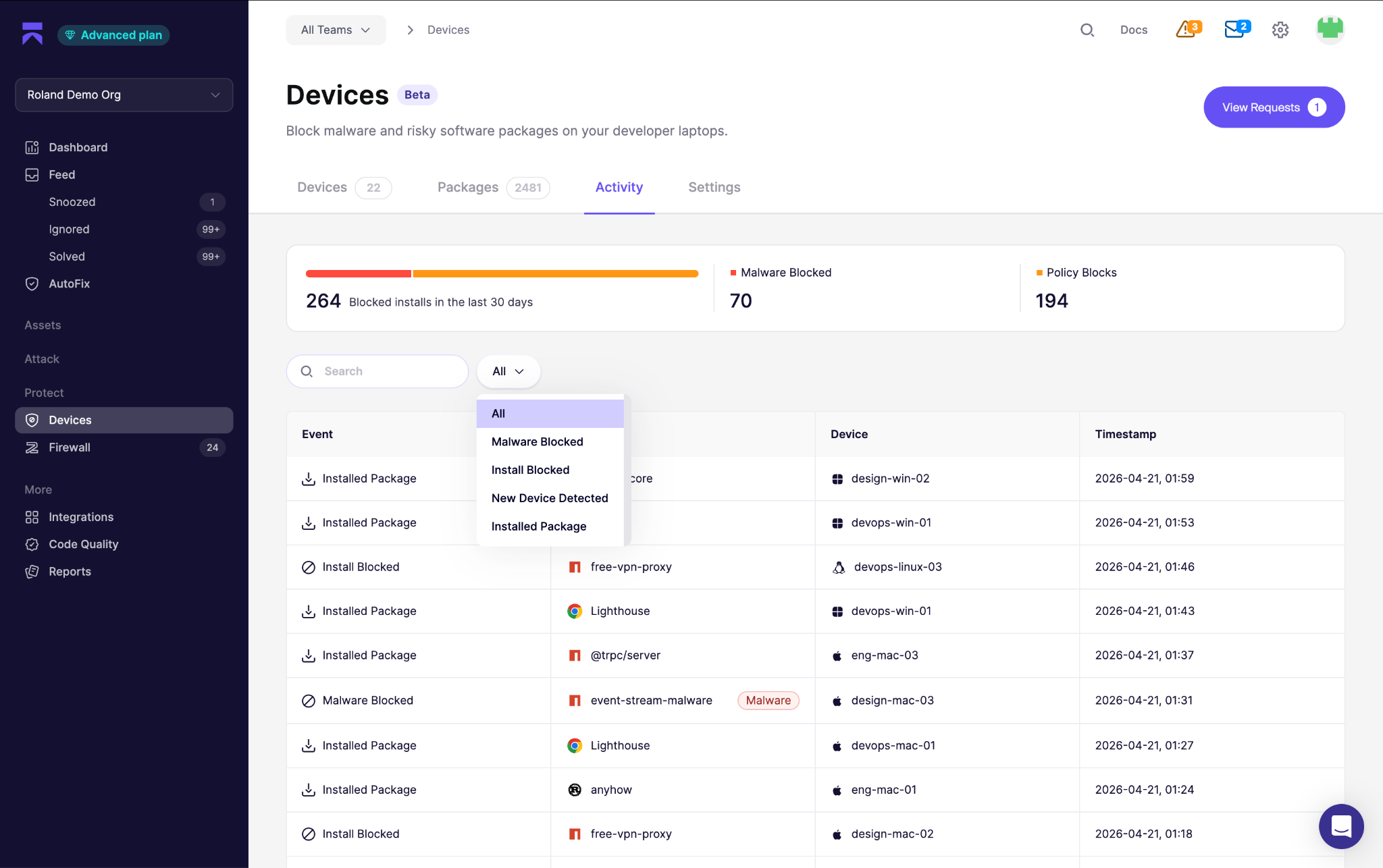

Aikido Device Protection ist die Sicherheitsebene, die auf dem Entwickelnden-Gerät sitzt und Ihnen Transparenz, Kontrolle und Schutz über das bietet, was auf den Workstations Ihrer Entwickelnden installiert ist.

Mit Aikido Device Protection können Teams:

- Volle Transparenz über Ihre Software-Lieferkette erhalten: Sehen Sie jede Browser-Erweiterung, Code-Bibliothek, IDE-Plugin und Build-Abhängigkeit, die auf den Geräten Ihres Teams installiert ist.

- Malware stoppen, bevor sie installiert wird: Aikido identifiziert automatisch bösartige Pakete und Installationen und blockiert sie, bevor sie das Gerät erreichen.

- Mindestalter für Pakete durchsetzen: Legen Sie Ihre eigenen Anforderungen an die Paket-Reife vor der Nutzung fest, minimieren Sie Risikofaktoren.

- Spezifische Ökosysteme absichern: Blockieren Sie alle Installationen aus beliebigen Ökosystemen und Marktplätzen, wenn Ihr Team sie nicht benötigt.

- Genehmigung für neue Software erforderlich: Lassen Sie Teammitglieder Installationen anfordern, während Admins die Kontrolle über Genehmigungen behalten. Legen Sie Teamrichtlinien, Ausnahmen und Workflows fest.

In der Praxis sieht das so aus:

Eine Entwickelnde installiert eine VS Code-Erweiterung, die legitim aussieht, wie beworben funktioniert und beim Start stillschweigend einen Remote-Access-Trojaner installiert. Device Protection prüft sie anhand des Threat Feeds von Aikido Intel und blockiert sie, bevor sie aktiviert wird. Genau dies haben wir im Januar mit einer gefälschten Clawdbot-Erweiterung festgestellt.

Eine Entwickelnde führt npm i axios aus, was versucht, die neueste Version herunterzuladen. Diese Version wurde vor einer Stunde veröffentlicht. Device Protection greift auf die aktuellste Version zurück, die eine 48-Stunden-Mindestalter-Richtlinie erfüllt. Beim Axios-Angriff wurde die bösartige Dropper-Abhängigkeit weniger als 24 Stunden vor dem Herunterladen durch die kompromittierten Versionen vorab bereitgestellt. Die Altersprüfung allein hätte die Infektion blockiert.

Bei all unseren Produkten bleiben wir kompromisslos dabei, Entwickelnde wieder zum Bauen zu bringen. Für Entwickelnde ist Aikido Device Protection so konzipiert, dass es verschwindet. Entwickeln Sie mit Freiheit. Sichere Installationen laufen ohne Unterbrechung durch. Wenn etwas bösartig ist, wird es blockiert, bevor es die Maschine erreicht. Wenn Sie vergessen, dass es läuft, ist das genau der Sinn der Sache. [...Fügen Sie eine klischeehafte Metapher darüber ein, wie froh Sie sind, einen Helm zu tragen, wenn Sie einen Unfall haben]

Für Sicherheitsteams ist Aikido Device Protection so konzipiert, dass es Ihnen Transparenz und Kontrolle bietet, ohne die Entwicklung zu verlangsamen. Legen Sie Ihre eigenen Teamrichtlinien fest, erstellen Sie Erlaubnislisten für bewährte Tools, nutzen Sie Anfrage- und Genehmigungsworkflows, erhalten Sie einen vollständigen Audit-Trail und Transparenz über jedes Entwickelnden-Gerät in der Organisation. Einfache Bereitstellung über Ihr bestehendes MDM.

Auf offenen Grundlagen aufgebaut

Letztes Jahr haben wir Safe Chain veröffentlicht, einen Open-Source-Proxy-Server, der die CLI umschließt, bösartige Pakete vor der Installation blockiert und ein Mindestalter von 48 Stunden für Pakete durchsetzt. Mit über 200.000 wöchentlichen Downloads bietet Safe Chain Schutz für einzelne Entwickelnde und Unternehmensteams gleichermaßen. Wenn Sie Safe Chain eingesetzt hätten, wären die Shai-Hulud-, TeamPCP- und Axios-Angriffe blockiert worden.

Safe Chain ist das Starterpaket. Wir werden weiterhin in das Projekt investieren. Es wird Open Source bleiben. Device Protection ist die Weiterentwicklung mit erweiterten Quellen, einfacher Bereitstellung, Governance-Kontrollen und einem zentralen Dashboard.

Sowohl Safe Chain als auch Device Protection laufen auf Aikido Intel, unserer LLM-basierten Bedrohungsaufklärungs-Engine. Aikido Intel überwacht das offene Internet und deckt Malware sowie Pre-CVE-Schwachstellen in Open-Source-Ökosystemen auf, sobald sie erkannt werden. Speziell für Malware analysiert Aikido Intel jetzt täglich über 100.000 verdächtige Projekte, gegenüber 20.000 zum gleichen Zeitpunkt im letzten Jahr, und identifiziert Malware innerhalb weniger Minuten nach der Veröffentlichung.

Aikido Intel wird von einem engagierten Team aus Sicherheitsforschenden und KI-Ingenieuren unterstützt. Wir veröffentlichen alle Bedrohungsfunde automatisch, wodurch Aikido Intel Ihre früheste Warnung vor Lieferkettenbedrohungen ist. Kostenlos. Offen. → https://intel.aikido.dev/

Jetzt starten (ja, es gibt einen kostenlosen Tarif)

Aikido Device Protection ist in allen Plänen verfügbar. npm- und PyPI-Schutz ist kostenlos enthalten.

Für benutzerdefinierte Richtlinien, Genehmigungs-Workflows, VS Code-Erweiterungsüberwachung, Browser-Plug-in-Überwachung und zusätzliche Ökosysteme fällt ein zusätzliches Abonnement pro Gerät an.

Um zu sehen, wie Device Protection Ihre Entwickelnden schützen kann, buchen Sie eine Demo, starten Sie kostenlos oder nehmen Sie an unserer Live-Demo diesen Donnerstag um 9 Uhr PT teil.

Furchtlos entwickeln

Dieses Jahr war hart, oder wie Charlie es poetisch (wenn auch düster) ausdrückt: „Im Moment sind unsere Lieferketten überhaupt keine Ketten. Es sind lose Fäden, und sie lösen sich auf.“

Device Protection hilft, diese losen Enden zu verbinden. Entdecken Sie Ihr Risiko. Verhindern Sie Angriffe. Am wichtigsten ist, Entwickelnden zu ermöglichen, ohne Unterbrechung und ohne Angst zu entwickeln.

- Madeline, Aikido

P.S. Obwohl „furchtlos entwickeln“ gefährlich nahe an einem bestickten „live, laugh, love“-Sofakissen liegt, das ich auf der Stelle verbrennen würde ... es funktioniert. Es ist prägnant.

Ich habe freien Willen und Exekutivgewalt. Heute nutze ich beides. Tagline = entschieden.