Software ändert sich kontinuierlich, die Sicherheitsvalidierung nicht. Dies schafft eine solche Lücke, dass in regulierten Branchen wie dem Bankwesen Release-Zyklen oft nicht deshalb langsamer werden, weil das Engineering nicht schneller sein kann, sondern weil die Validierung nicht mithalten kann.

Insgesamt ist sich die Branche einig, dass Snapshot-Tests nicht ausreichen; unsere Umfrage unter 200 CISOs und 200 Engineering-Leitern ergab, dass 79 % besorgt sind, dass Probleme zwischen geplanten Penetrationstests unentdeckt bleiben, während 85 % angeben, dass die Ergebnisse zumindest manchmal veraltet sind. Aber niemand (zumindest bis jetzt) kann sich darauf einigen, wie kontinuierliches Penetrationstesten es in der Praxis ersetzt.

Was bedeutet kontinuierliches Penetrationstesten?

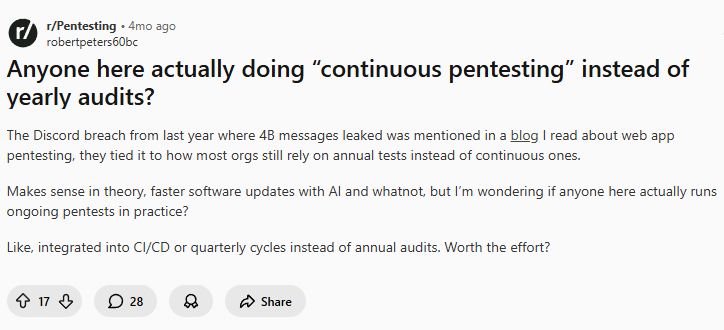

In einem kürzlich erschienenen Reddit-Thread stellte jemand eine scheinbar einfache Frage:

„Führt tatsächlich jemand kontinuierliches Penetrationstesten anstelle von jährlichen Audits durch?“

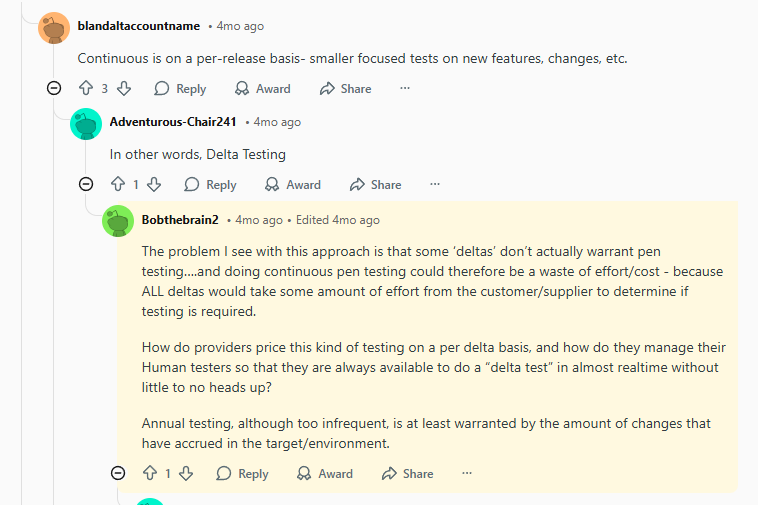

Niemand war sich einig, was „kontinuierliches Penetrationstesten“ tatsächlich bedeutete. Allein in einem Thread wechselte die Bedeutung von kontinuierlichem Penetrationstesten zwischen „verherrlichtem automatisierten Scanning“ und vollständigen manuellen Tests, die regelmäßiger durchgeführt wurden. Andere Definitionen umfassten langwierige regulatorische Engagements oder Tests pro Release, die sich auf Änderungen konzentrierten. Es gab auch eine Reihe verärgerter Kommentatoren, die offensichtlich von Unternehmen enttäuscht worden waren, die ein echtes kontinuierliches Produkt vermarktet hatten, nur um dann etwas völlig anderes anzubieten.

Bevor wir uns damit befassen, einigen wir uns auf die Definition von Pentesting, die wir in diesem Artikel verwenden werden. Das Ausführen von Schwachstellenscans bei jedem Release ist kein Pentesting. Echtes offensives Testen erfordert das Nachdenken über Anwendungsverhalten, das Erkunden authentifizierter Workflows, das Verketten von Angriffspfaden und das Validieren der Ausnutzbarkeit durch reale Angriffe. Kontinuierliches Penetrationstesten ist nur sinnvoll, wenn der Test selbst aussagekräftig ist.

Wo menschliches Pentesting nicht mehr skaliert

Der richtige Instinkt ist, dass kontinuierliches Penetrationstesten Änderungen folgen sollte. Wenn sich etwas ändert, validieren Sie es. Dies wird oft als „Delta-Testing“ bezeichnet.

Der Einwand dagegen ist, wie der obige Thread hervorhebt, dass nicht jede Änderung einen Test rechtfertigt und es schwierig sein kann zu entscheiden, welche Änderungen relevant sind, wie man entsprechend kalkuliert, wie man Personal am besten „on-demand“ einsetzt und wie man sicherstellt, dass man nicht nur „Rauschen“ testet.

Pentesters oder Red Teams verfügen über Kreativität und Urteilsvermögen, die Pentesting-Tools möglicherweise nicht haben, aber sie haben es mit schwierigen Bedingungen zu tun, die immer schwieriger werden. Der limitierende Faktor ist nicht ihre Qualität, sondern dass sie dieses Denken nicht in großem Maßstab und mit der Geschwindigkeit anwenden können, mit der sich die Angriffsfläche ändert.

Sie sind durch Stunden begrenzt, müssen jedes Mal, wenn sie das System testen, den Kontext neu aufbauen, und das ohne Berücksichtigung der Planung, Koordination und Berichterstattung, die für jeden Pentest erforderlich sind.

Das ist der Punkt: Ein solches Modell, das allein auf menschlicher Koordination basiert, kann mit der aktuellen Geschwindigkeit der Bereitstellung nicht skalieren. Hier kann kontinuierliches KI-Penetrationstesten helfen.

Aber selbst mit KI gibt es Nuancen. Kontinuierlich bedeutet nicht, alles ständig zu testen – das wäre eine enorme Ressourcenverschwendung. Nur weil man es kann, heißt das nicht, dass man es tun sollte. Kontinuierliches KI-Penetrationstesten kann feststellen, ob eine Änderung die Angriffsfläche oder die Sicherheitslage wesentlich beeinflusst, und Tests nur dann starten, wenn dies der Fall ist.

Der erzwungene Kompromiss zwischen Abdeckung und Tiefe

Eines der größten Dilemmata für erfahrene Tester ist die Entscheidung, wie stark sie sich auf Breite versus Tiefe konzentrieren sollen. Wenn sie versuchen, eine große Angriffsfläche schnell abzudecken, konzentrieren sie sich auf gängige Schwachstellenklassen und bekannte Angriffsmuster. Sie fangen möglicherweise eine Reihe von Problemen ab, haben aber weniger Zeit, tiefer in andere Interaktionen einzudringen, wo schwerwiegendere Probleme lauern könnten. Umgekehrt, wenn sie stattdessen in die Tiefe gehen und sich auf komplexe Angriffspfade und das Verketten von Verhaltensweisen über die Anwendung hinweg konzentrieren, decken sie zwangsläufig weniger des Gesamtsystems ab.

Moderne Systeme verschärfen dieses Problem, da sie größer, stärker vernetzt und häufiger aktualisiert werden.

Deshalb sind tiefere Schwachstellen wie Logikfehler, fehlerhafte Zugriffskontrolle oder mehrstufige Exploit-Ketten notorisch schwer konsistent zu erkennen. In unserer Forschung geben mehr als die Hälfte der Sicherheits- und Engineering-Führungskräfte an, dass tiefere Logikfehler und mehrstufige Schwachstellen bei traditionellen Pentesting-Engagements oft übersehen werden.

Das ist keine Kritik an den Fähigkeiten von Pentesters; es ist eine Reflexion der Einschränkungen, unter denen sie arbeiten.

Es bekräftigt aber auch dieselbe Schlussfolgerung: Kontinuierliche Validierung bedeutet nicht nur häufigeres Testen. Es geht darum, dabei die richtige Abdeckung zu gewährleisten.

Kontinuierliches Penetrationstesten kann die Oberflächendrift abfangen, sodass erfahrene Offensive-Teams sich auf die Kronjuwelen konzentrieren können.

Kontinuierliches Penetrationstesten hat ein Architekturproblem

Viele Tools konzentrieren sich auf automatisiertes Penetrationstesting und das Generieren von Angriffen. Die wahre Herausforderung für kontinuierliches Penetrationstesten besteht darin, ein System aufzubauen, das in der Lage ist, Offensive-Tests kontinuierlich gegen eine sich ändernde Anwendung durchzuführen.

Zunächst muss die Architektur einen ausreichenden Systemkontext ermöglichen. Das bedeutet Sichtbarkeit in die Anwendungsarchitektur, APIs, den Quellcode und die Infrastrukturkonfiguration, damit realistische Angriffspfade erkundet werden können. Wenn ein Tool nur offengelegte Endpunkte sieht, werden Angriffspfade, die durch interne Dienstkommunikation verlaufen, übersehen.

Zweitens muss das System verstehen, wann Tests durchgeführt werden sollen. Das bedeutet, Änderungen zu erkennen, die tatsächlich die Angriffsfläche beeinflussen, und Tests auszulösen, wenn dies der Fall ist. Ohne dies läuft „kontinuierliches“ Testen entweder ständig und verschwendet Ressourcen, oder es fällt auf geplante Scans zurück, die die risikoeinführenden Änderungen übersehen.

Drittens umfassen moderne Anwendungen Tausende von Interaktionen über Rollen, Endpunkte und Dienste hinweg. Diese Pfade müssen parallel und nicht nacheinander erkundet werden. Ein System, das sequenziell testet, wird eine moderne Anwendung nie vor der nächsten Bereitstellung vollständig validieren, sodass wichtige Komponenten ungetestet bleiben.

Viertens müssen Ergebnisse durch echte Exploitation validiert werden, um sicherzustellen, dass sie Schwachstellen widerspiegeln, die tatsächlich erreichbar und reproduzierbar sind; Teams haben bereits mit zu vielen False Positives zu kämpfen und brauchen nicht noch mehr.

Fünftens muss das System den Kreislauf schließen. Kontinuierliche Entdeckung ist nur dann von Bedeutung, wenn Schwachstellen ebenso schnell behoben und verifiziert werden können. Das bedeutet, Anleitungen zur Behebung zu generieren, Behebungen nach der Anwendung zu validieren und das System erneut zu testen, um sicherzustellen, dass das Problem tatsächlich gelöst ist.

Und schließlich muss das System strenge Ausführungsgrenzen durchsetzen, um sicherzustellen, dass Tests im Rahmen bleiben und keine unabhängigen Systeme beeinträchtigen können (siehe unseren Artikel darüber, wie wir sicherstellen, dass unsere KI-Penetrationstests-Agenten nicht den Rahmen verlassen).

Ohne die oben genannten Punkte wird kontinuierliches Penetrationstesten kaum mehr als automatisiertes Scanning.

Das Modell ändert sich

Die Branche ist sich nicht unsicher, ob sich Penetrationstesting weiterentwickeln muss. Es ist jedoch etwas unklar, wie das neue Modell aussieht. Die Zögerlichkeit ist verständlich. Traditionelles Penetrationstesting funktioniert immer noch, es wurde nur nicht für Software entwickelt, die sich ständig ändert.

Wir wissen, dass häufigeres Ausführen von Scannern das Problem nicht löst. Auch das Planen von mehr Penetrationstests nicht. Die Validierung muss sich so oft ändern wie die Software selbst.

Aber es muss die richtigen Dinge testen, wenn sie sich ändern, die von echter Offensive-Arbeit erwartete Tiefe beibehalten und sicherstellen, dass die Angriffsfläche nicht unbemerkt zwischen den Bewertungen driftet.

Wenn das geschieht, können Red Teams sich auf die Arbeit konzentrieren, die ihr Fachwissen erfordert: komplexe Angriffspfade, systemische Schwachstellen und die Kronjuwelen.

Kontinuierliches Penetrationstesten ersetzt keine Offensive-Teams, es verschafft ihnen die Abdeckung, die sie nie hatten.

Möchten Sie sehen, wie kontinuierliches Penetrationstesten in der Praxis aussieht?

Aikido Infinite testet jede relevante Änderung an Ihrer Anwendung, erkundet echte Angriffspfade, validiert die Ausnutzbarkeit und verifiziert Behebungen, bevor Code in Produktion geht.

Starten Sie Penetrationstesting in 5 Minuten oder buchen Sie eine Demo, um zu sehen, wie kontinuierliches Penetrationstesten tatsächlich funktioniert.