KI-Penetrationstests haben für Aufsehen gesorgt und konkurrieren auf unerwartete Weise mit der Leistungsfähigkeit menschlicher Hacker. Häufig suchen Unternehmen jedoch nach Penetrationstests, um ihre Compliance-Zertifizierungen zu erreichen und zu unterstützen.

In der Vergangenheit haben Auditoren Ergebnisse von automatisierten Tools abgelehnt. Dies lag jedoch nicht daran, dass ein Mensch alle Tests durchführen musste, sondern daran, dass diese alten Tools keine annähernd korrekten Penetrationstests durchführten. Ein KI-Penetrationstest, der 250 orchestrierte Agents gegen Ihre Anwendung ausführt, entspricht weitgehend der Art und Weise, wie menschliche Pentester ihre Bewertungen durchführen. Das bedeutet, die Anwendung zu erkunden, zu verstehen, wie Funktionen funktionieren, Wege zu finden, sie zu kompromittieren, und zu validieren, dass das Problem tatsächlich ausnutzbar ist, bevor es in den Bericht aufgenommen wird.

Echte KI-Penetrationstests werden heute regelmäßig von Auditoren akzeptiert. In diesem Beitrag werden wir Missverständnisse über KI-Penetrationstests und deren Bezug zur Compliance erörtern und erläutern, wie und wann Sie KI-Penetrationstests einsetzen können, um Ihre Compliance-Anforderungen zu erfüllen.

Was benötigen Sie wirklich für Compliance-Penetrationstests?

Wenn ein Auditor einen Penetrationstest anfordert, verlangt er eine Dokumentation, dass Ihre Anwendung anhand eines definierten Satzes von Angriffsvektoren und Testmethoden getestet wurde, dass Ergebnisse validiert und aufgezeichnet wurden und dass Sie einen Maßnahmenplan für kritische Punkte haben. Ob ein Mensch zwei Wochen lang vor einem Terminal saß oder KI-Agents einen Tag damit verbracht haben, ist dabei nicht die entscheidende Frage. Es war auch so, dass sich die Infrastruktur in der Vergangenheit mit vierteljährlichen Releases viel langsamer änderte, sodass der Gedanke an wöchentliche Penetrationstests eher absurd war. Das ist heute definitiv nicht mehr der Fall.

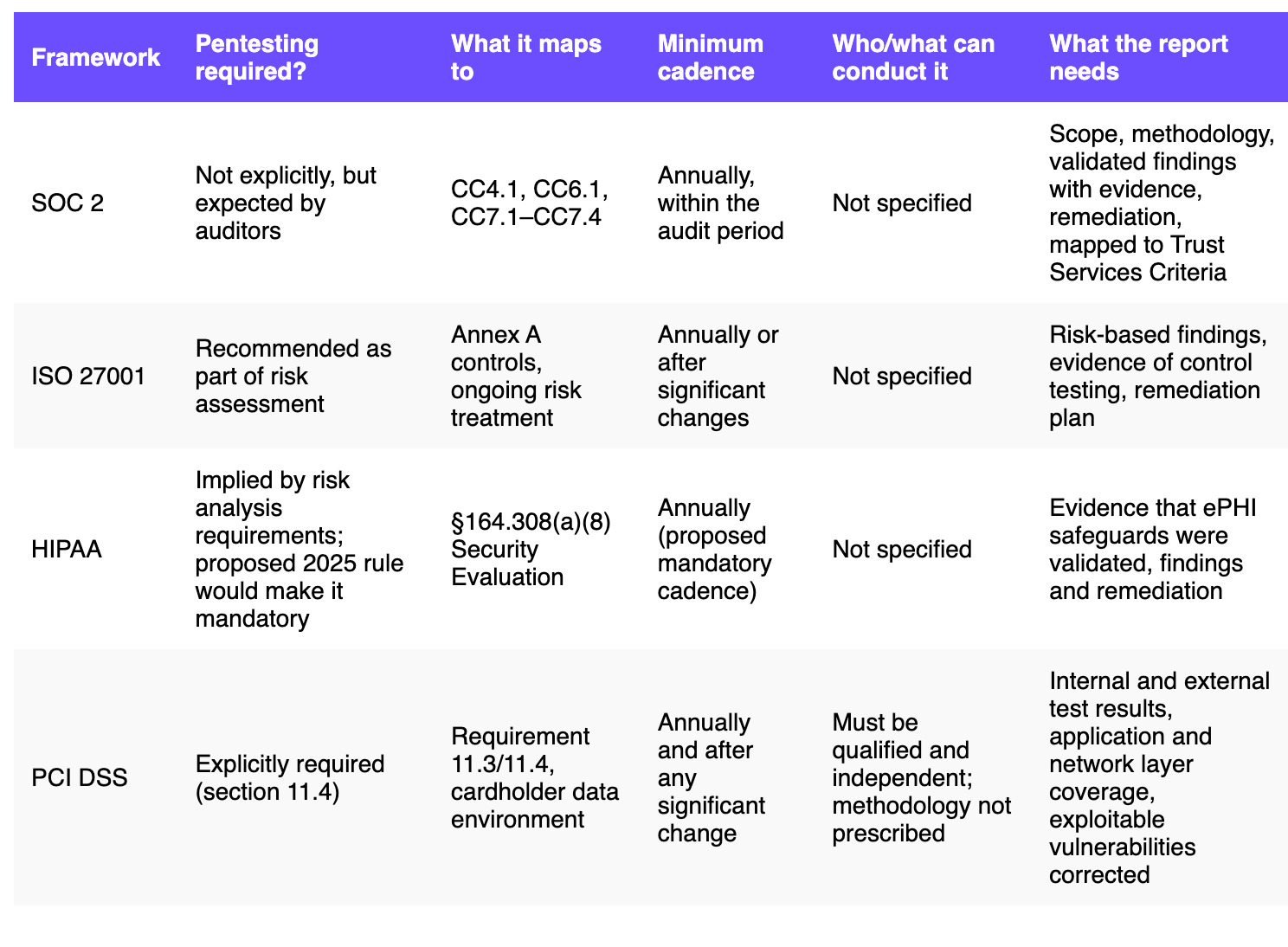

Die gängigsten Frameworks, die Penetrationstests vorschreiben oder empfehlen, sind SOC 2, ISO 27001, HIPAA und PCI DSS. Bei den meisten davon ist nicht explizit vorgeschrieben, dass ein Mensch den Test durchgeführt haben muss. Was sie vorschreiben, sind Abdeckung, Methodik und Dokumentation. PCI DSS ist weniger eindeutig – seine Richtlinien definieren Penetrationstests als „im Wesentlichen eine manuelle Aufgabe“ und besagen, dass automatisierte Tools allein die Anforderung nicht erfüllen (was das für KI-Penetrationstests bedeutet, werden wir später betrachten).

Betrachten wir SOC 2. Das Framework schreibt Penetrationstests überhaupt nicht vor. Was es jedoch verlangt, ist der Nachweis, dass Ihre Kontrollen wirksam sind, insbesondere in Bezug auf logischen Zugriff (CC6.1), Änderungsmanagement (CC8.1) und Risikominderung (CC7.1 bis CC7.4). Auditoren haben sich auf Penetrationstests als glaubwürdigste Methode geeinigt, diese Kontrollen nachzuweisen, da sie zeigen, dass jemand tatsächlich versucht hat, sie zu umgehen. Ein Penetrationstestbericht, der die Ergebnisse diesen Kriterien zuordnet, dokumentiert, was getestet wurde, und die Behebung kritischer Punkte aufzeigt, erfüllt die Anforderung. Es stellt sich heraus, dass das Framework nichts darüber aussagt, wer oder was den Test durchgeführt hat.

ISO 27001 folgt einem ähnlichen Muster und empfiehlt Penetrationstests als Teil der kontinuierlichen Risikobewertung.

HIPAA hat Penetrationstests historisch eher als Best Practice denn als feste Anforderung behandelt, aber das ändert sich. Im Dezember 2024 schlug das HHS Aktualisierungen der HIPAA Security Rule vor, die jährliche Penetrationstests für alle betroffenen Einrichtungen und Geschäftspartner obligatorisch machen würden, wobei die Tests von qualifiziertem Personal mit entsprechendem Cybersecurity-Wissen durchgeführt werden müssen. Diese Regelung wird voraussichtlich Mitte 2026 finalisiert. Wenn Sie im Gesundheitswesen tätig sind, erkundigen Sie sich direkt bei Ihrem Compliance-Team nach dem aktuellen Stand.

Alle Frameworks erfordern einen strukturierten Bericht mit einer Management Summary, einem Methodik-Abschnitt, validierten Ergebnissen mit Nachweisen und Reproduktionsschritten, Schweregradbewertungen und Empfehlungen zur Behebung. Der OWASP Web Application Security Testing Guide ist der Maßstab, dem die meisten Tester für die Abdeckung folgen (und es ist eine lange Liste). Selbst ein menschliches Team mit einem Budget von einer Woche kann nicht realistisch alles in der Tiefe bearbeiten. Sie müssen die wichtigsten Dinge triagieren und priorisieren. Häufigkeit und Breite sind Einschränkungen, die unseren Testumfang nicht mehr begrenzen.

Die Annahme, dass Compliance-Penetrationstests menschliche Penetrationstests bedeuten, ist in den meisten Frameworks nicht festgeschrieben. Dies war standardmäßig der Fall, da bis zu LLMs keine Technologie annähernd in der Lage war, diese tatsächlich durchzuführen. Für Teams in stark regulierten Sektoren mit spezifischen Compliance-Anforderungen lohnt es sich, dieses Gespräch direkt mit Ihrem Auditor zu führen. Für die meisten wird der Bericht jedoch keine Bedenken aufwerfen. KI-Penetrationstests decken die Anforderungen ab.

Wo KI-Penetrationstests bereits Compliance-Vorteile bieten

Audit-Trails

Der Audit-Trail eines KI-Penetrationstests ist umfangreich und detailliert, oft besser als viele menschliche Penetrationstestberichte. Jede gesendete Anfrage, jede versuchte Payload, jede von jedem Agent ausgeführte Aktion wird protokolliert. Sie können genau sehen, was getestet wurde, wie der Test durchgeführt wurde und was gefunden wurde. Die meisten menschlichen Penetrationstestberichte liefern Ihnen Ergebnisse und einen Methodik-Abschnitt. Sie liefern Ihnen keine vollständige Nachverfolgung jedes einzelnen Schritts. Wenn Ihr Auditor fragt: „Woher wissen wir, dass X getestet wurde?“, kann der aus einem KI-Penetrationstest generierte Bericht tatsächlich das Protokoll für genau diesen Punkt anzeigen.

Testabdeckung

KI-Penetrationstests decken einen erheblichen Bereich ab. Für diejenigen, die fragen: „Woher wissen wir, dass alles versucht wurde?“, gilt diese Sorge gleichermaßen für menschliche Pentester. Ein manueller Penetrationstestbericht, der null Ergebnisse und keinen Audit-Trail der getesteten Punkte aufweist, wird vollständig auf Vertrauen basiert. Es besteht eine Art Hörigkeit gegenüber dem Ritual des jährlichen Penetrationstests. Man kann ohnehin nicht beweisen, dass ein Mensch alles versucht hat. Mit einem KI-Penetrationstest können Sie eine detaillierte Testabdeckung anhand der Protokolle aufzeigen.

Agents können das gesamte OWASP Top 10 in Stunden durcharbeiten. Sie testen Autorisierungsprüfungen über jeden Endpunkt hinweg, nicht nur eine repräsentative Stichprobe. Sie versuchen jeden Angriffsvektor bei jeder Funktion, nicht nur die, die ein menschlicher Tester vor Ende des Engagements erreichen konnte.

KIs verbessern sich exponentiell in ihrer Fähigkeit, Code zu analysieren und zu verstehen. Sie finden neue, kontextabhängige Schwachstellen, die Menschen jahrelang übersehen haben. Skeptiker gehen davon aus, dass KIs keine Business-Logik-Schwachstellen bewältigen können. Dies ist nicht länger der Fall. In der Praxis lesen Agents den Code, verstehen das beabsichtigte Verhalten und finden kreative Wege, es zu kompromittieren. Der Satz „Wenn man nur einen Hammer hat, sieht jedes Problem wie ein Nagel aus“ trifft hier zu. Selbst wenn ein menschlicher Tester wirklich gut darin ist, XSRF-Schwachstellen zu finden und eine sechsstellige Bug Bounty zu verdienen, ist die Wahrheit, dass KI-Tests einen Sack voller Hämmer für die Aufgabe mitbringen.

Im direkten Vergleich von Aikido Security über vier nicht-triviale Webanwendungen hinweg fanden KI-Agents doppelt so viele fehlerhafte Zugriffskontrolle-Schwachstellen wie erfahrene menschliche Tester. Sie entdeckten auch eine E-Signaturfälschung in einer Zahlungsanwendung, die die manuellen Tester überhaupt nicht bemerkt hatten. Die KIs hatten zugegebenermaßen einen großen Vorteil, da sie Zugriff auf den Quellcode hatten. Eine KI erfasst einen vollständigen Codebestand fast sofort, während menschliche Tester aus logistischen Gründen und aufgrund von NDAs normalerweise ohne diesen arbeiten. Aber White-Box-, Grey-Box- oder Black-Box-Tests werden durch die Parallelität, die agentenbasiertes Penetrationstesting mit sich bringt, definitiv aufgewertet.

Der Benchmark ergab zudem, dass menschliche Tester bei der Untersuchung unzureichender Konfigurationshärtung und der Identifizierung von Compliance-Hygiene-Checks überlegen waren. Seitdem haben sich KI-Penetrationstests kontinuierlich verbessert. Aikidos KI-Penetrationstests beispielsweise erkennen regelmäßig komplexe IDOR-Schwachstellen, die die Authentifizierung als echte Benutzer und das Durchlaufen langer End-to-End-Workflows erfordern.

Integrationen von Drittanbietern, insbesondere komplexe OAuth-Flows und SSO-Implementierungen, sind für Agenten schwieriger konsistent zu navigieren. Aikidos KI-Penetrationstests haben den erforderlichen Aufwand investiert, um diese Probleme zu lösen, aber es ist nicht selbstverständlich, dass alle KI-Penetrationstestprodukte dies leisten können.

Berichte

Das Berichtsformat entspricht direkt den Anforderungen der Compliance-Teams. SOC 2 und ISO 27001 erhalten ein vollständiges PDF mit Nachweisen, detaillierten Empfehlungen zur Behebung und Reproduktionsschritten für erneute Tests nach der Anwendung von Behebungsmaßnahmen. HIPAA-Anforderungen sind abgedeckt.

Die Bearbeitungszeiten für KI-Penetrationstests liegen im Bereich von Stunden (definitiv weniger als ein Tag), was sehr hilfreich ist, wenn Sie einen Zertifizierungszeitplan einhalten müssen oder auf eine Prüfungsanfrage reagieren, die bisher nicht getestete, im Geltungsbereich liegende Assets umfasst.

Was können KI-Penetrationstests nicht für die Compliance leisten?

Während KI-Penetrationstests zunehmend akzeptiert werden, ist die Technologie noch recht neu, und einige Branchen sowie deren Regulierungsbehörden finden noch ihre Position zu diesem Thema.

PCI DSS ist präskriptiver als SOC 2 oder ISO 27001 und schreibt explizit Penetrationstests mindestens jährlich vor, mit spezifischer Abdeckung von Karteninhaberdaten-Umgebungen. Seine offizielle Anleitung für Penetrationstests, zuletzt aktualisiert im Jahr 2017, beschreibt Penetrationstests als „im Wesentlichen eine manuelle Aufgabe“ und besagt, dass die alleinige Ausführung automatisierter Tools die Anforderung nicht erfüllt. Der Geist der Anforderung war schon immer aktive Ausnutzung, validierte Nachweise und die Anwendung von Urteilsvermögen auf die Ergebnisse. Menschliche Penetrationstester können KI-Penetrationstests als Werkzeug nutzen, um einen Großteil der aufwendigen Arbeit auf der Anwendungsseite zu erledigen. Allerdings erfordert PCI DSS auch Netzwerk- und Segmentierungstests neben Anwendungsschicht-Tests, die KI-Penetrationstests ohnehin nicht abdecken.

Für einige Aufsichtsbehörden im Finanzdienstleistungssektor oder Anforderungen des öffentlichen Sektors müssen Unternehmen direkt mit ihrem Auditor klären, um deren Offenheit zu beurteilen, kontinuierliche Überwachung und Tests nicht nur als gleichwertig mit punktuellen Tests, sondern als deutlich überlegenen Nachweis von Sicherheitskontrollen und Programmrobustheit anzusehen.

Die deutlichsten Beispiele hierfür sind CREST in Großbritannien und FedRAMP in den USA. Beide haben das gleiche grundlegende Problem: Sie erfordern, dass eine akkreditierte menschliche Organisation hinter der Bewertung steht, unabhängig davon, wie die Tests durchgeführt wurden. Die CREST-Zertifizierung entstand in Großbritannien, ist aber ein internationales Akkreditierungsprogramm und eine Bedingung für die Beschaffung von Penetrationstests in vielen in Großbritannien regulierten Branchen. KI-Penetrationstest-Tools verfügen heute noch nicht darüber. Aikido ist dabei, seine KI-Penetrationstests CREST-zertifizieren zu lassen, sodass sich dies voraussichtlich bald ändern wird.

FedRAMP, das für Cloud-Dienstleister gilt, die an US-Bundesbehörden verkaufen, verlangt, dass Bewertungen von akkreditierten Drittanbieter-Bewertungsorganisationen (3PAOs) durchgeführt werden. Jüngste RFCs für FedRAMP 20x deuten jedoch darauf hin, dass das Programm daran arbeitet, seinen Ansatz zur Überprüfung von SaaS-Lösungen zu modernisieren, um kritische Infrastrukturen sowie Regierungsanwendungen und -dienste zu schützen.

Physische Sicherheitstests und Social Engineering sind vollständig ausgeschlossen (Phishing-Tests sind für FedRAMP erforderlich). Wir sind noch weit davon entfernt, dass KI-Penetrationstester herumgehen, Türklinken drehen, um zu sehen, ob sie verschlossen sind, und Phishing-E-Mails versenden (was wahrscheinlich auch besser ist).

Es ist wahrscheinlicher, dass akkreditierte Firmen KI-Penetrationstests an bestimmten Stellen als Tools einsetzen, anstatt sie vollständig als Ersatz für ihre Aufklärungs- und Penetrationstests zu verwenden. Heute können KI-Penetrationstests in einem Partnermodell eingesetzt werden, bei dem eine akkreditierte Firma die Arbeit und die Testartefakte überprüft und mitunterzeichnet. Dieser Ansatz ist es wert, erkundet zu werden, wenn Sie in einem dieser Märkte tätig sind.

Lehnen Auditoren KI-Penetrationstest-Tools nicht als Scanner ab?

Der häufigste Einwand betrifft nicht einmal KI-Penetrationstests. Das Problem sind automatisierte Scanner, die sich als KI-Penetrationstests ausgeben.

Seit Jahren versuchen weniger gewissenhafte Organisationen, die Ausgabe einfacher Schwachstellenscanner als Penetrationstestbericht auszugeben. Tools wie Nessus oder OpenVAS erstellen lange Listen von gemeldeten Problemen mit Schweregraden, die auf dem Papier glaubwürdig aussehen, aber nichts wurde validiert, ausgenutzt oder kontextualisiert. Sie verwechseln das Konzept einer möglichen Schwachstelle mit einem nachweisbaren Angriffspfad. Auditoren haben genug davon gesehen, um allem gegenüber skeptisch zu sein, was nach einem als Penetrationstest getarnten Scan riecht. Daher müssen Sie sicherstellen, dass Ihr KI-Penetrationstest wirklich ein KI-Penetrationstest ist und nicht ein Scanner oder DAST, der sich mit KI-„Lippenstift“ schmückt.

Ein echter KI-Penetrationstest nutzt Schwachstellen tatsächlich aus und bestätigt sie an einem Live-Ziel, bevor sie in einem Bericht aufgeführt werden. Den Unterschied erkennen Sie an der Sprache und den Details des Berichts. Validierte Ergebnisse enthalten Proof-of-Concept-Nachweise und Reproduktionsschritte, die zeigen, wie der Exploit tatsächlich ausgeführt wurde, während unvalidierte Scanner-Ergebnisse lediglich ein potenzielles Problem mit einer generischen Schweregradbewertung beschreiben und keinen Beweis dafür enthalten, dass etwas tatsächlich versucht wurde. Wenn ein Bericht Hunderte von Ergebnissen enthält und keines davon Exploitation-Nachweise zeigt, haben Sie es wahrscheinlich mit einem Scanner zu tun, unabhängig davon, was auf der Verpackung steht.

Dies knüpft an unsere Ausführungen zu PCI DSS an. Die Formulierung von 2017, die Penetrationstests als „im Wesentlichen eine manuelle Aufgabe“ beschreibt, wurde speziell verfasst, um das Problem von Organisationen anzugehen, die Scanner-Ausgaben als Penetrationstestbericht einreichen. Die Richtlinie zog eine Grenze gegen diese Praxis und antizipierte keine Welt, in der KI-Agenten aktiv Schwachstellen ausnutzen und Ergebnisse validieren, wie es menschliche Tester tun. Während KI-Penetrationstests nicht alle PCI DSS-Anforderungen für Penetrationstests abdecken (wie Netzwerk- und Segmentierungstests), können KI-Penetrationstest-Tools Organisationen dabei helfen, Anwendungstests effizienter durchzuführen, und wir könnten sehen, dass diese Vorschriften ihre Formulierung in Zukunft aktualisieren, um die Nuance zu berücksichtigen. Die Branche neigt dazu, sich schneller zu entwickeln als Compliance-Frameworks.

Kontinuierliche Compliance

Über die Compliance-Checkliste hinaus ist Point-in-Time- oder Snapshot-Penetrationstesting ein fehlerhaftes Modell für alles, was Code regelmäßiger als einmal pro Jahr ausliefert.

Ein jährlicher Penetrationstest zeigt Ihnen, wie Ihre Anwendung an dem Tag oder in der Woche aussah, in der der Test durchgeführt wurde. Doch Ihr Entwicklungsteam hat wahrscheinlich schon am nächsten Tag neue Änderungen eingespielt. Drei Monate später ist der Compliance-Bericht auf dem Papier immer noch gültig, aber Ihre Angriffsfläche hat sich erheblich verändert. Die 85 % der CISOs und Engineering-Leiter in unserer Umfrage, die angeben, dass Ergebnisse zumindest manchmal veraltet sind, liegen mit ihrer Einschätzung nicht falsch. Die Verzögerung ist spürbar und birgt hohe Risiken.

Kontinuierliches Penetrationstesten verwandelt Ihre Point-in-Time-Aussage in eine lebendige Aufzeichnung. Anstatt einem Auditor zu sagen: „Wir haben im März einen Penetrationstest an Produktions-Assets durchgeführt“, können Sie ihm eine Sicherheitstesthistorie zeigen, die direkt neben Ihrer Deployment-Historie liegt. Und das nicht nur in der Produktion, sondern auch in den unteren Umgebungen. Jede Änderung, die Ihre Angriffsfläche beeinflusste, wurde getestet, sodass Probleme erkannt und behoben wurden, bevor sie die Produktion erreichten.

Banken und stark regulierte Branchen sind derzeit gezwungen, Release-Zyklen zu verlangsamen, insbesondere um Features und Funktionalitäten vor der Auslieferung einem Penetrationstest zu unterziehen. Kontinuierliches KI-Penetrationstesten ändert dies, da die Tests im Einklang mit Ihrer Deployment-Kadenz ablaufen und nur das prüfen, was sich geändert hat, sodass Releases nicht auf Sicherheitsüberprüfungen warten müssen.

Sehen Sie, wie ein audit-tauglicher KI-Penetrationstest aussieht

Auditoren prüfen, ob ein Test stattgefunden hat, ob er einer definierten Testmethodik folgte, ob Testergebnisse mit Nachweisen dokumentiert wurden und ob kritische Probleme behoben wurden. Ein KI-Penetrationstestbericht erfüllt all diese Anforderungen. Die Frameworks, die definieren, was als Testbericht und Compliance-Artefakt zählt, legen nicht fest, wer oder was den Test durchgeführt hat.

Wenn Sie auf SOC 2 Compliance, ISO 27001, HITRUST oder eine ähnliche Zertifizierung hinarbeiten und sehen möchten, wie der Bericht aussieht, bevor Sie sich festlegen, können Sie einen Beispielbericht anfordern oder einen Feature-Scan für Ihre Anwendung durchführen. Die meisten Teams stellen fest, dass das KI-Penetrationstest-Format für ihre Auditoren überhaupt keine Überraschung ist.

Bei Aikido haben wir sehr gute Ergebnisse bei unseren Kunden erzielt, die KI-Penetrationstests in Verbindung mit Compliance einsetzen. Obwohl wir versprechen, einen manuellen Penetrationstest durchzuführen, falls Ihr KI-Penetrationstest von einem Auditor abgelehnt wird, ist dies bisher noch nicht vorgekommen. Sprechen Sie uns noch heute an, um schnelles, Compliance-konformes Penetrationstesting freizuschalten.

FAQ

Funktionieren KI-Penetrationstests für die SOC 2 Compliance?

Ja, in den meisten Fällen. SOC 2 legt nicht fest, wer oder was einen Penetrationstest durchführt, sondern nur, dass Tests stattgefunden haben, Ergebnisse mit Nachweisen dokumentiert und kritische Probleme behoben wurden.

Werden Auditoren einen KI-Penetrationstestbericht akzeptieren?

In den meisten Fällen ja, vorausgesetzt, der Bericht enthält validierte Ergebnisse mit Proof-of-Concept-Nachweisen, einen Methodik-Abschnitt, Schweregradeinstufungen und Empfehlungen zur Behebung. Das Hauptrisiko einer Ablehnung ist die Einreichung von automatisierten Scanner-Ergebnissen, die als Penetrationstest ausgegeben werden, und nicht ein echter KI-Penetrationstest.

Was ist der Unterschied zwischen KI-Penetrationstests und automatisiertem Scanning?

Automatisierte Scanner gleichen Muster mit bekannten Schwachstellensignaturen ab und kennzeichnen potenzielle Probleme, ohne zu bestätigen, ob diese tatsächlich ausnutzbar sind. Ein echter KI-Penetrationstest analysiert die Funktionsweise der Anwendung, versucht, die Ergebnisse an einem Live-Ziel auszunutzen, und zeigt nur Schwachstellen auf, die tatsächlich bestätigt wurden.

Erfordert SOC 2 einen menschlichen Penetrationstester?

Nein. SOC 2 ist ergebnisorientiert, was bedeutet, dass es definiert, was Ihre Kontrollen basierend auf Ihren schriftlichen Sicherheitsrichtlinien demonstrieren müssen, und nicht, wie die Tests durchgeführt werden müssen. Das Framework orientiert sich an Common Criteria-Kontrollen wie CC4.1 und CC7.1, und ein gut dokumentierter KI-Penetrationstestbericht erfüllt diese Anforderungen.

Können KI-Penetrationstests manuelle Penetrationstests für die Compliance ersetzen?

Für die meisten SOC 2-, ISO 27001- und HIPAA-Programme: ja. Bestimmte regulierte Umgebungen, wie britische Industrien, die eine CREST-Zertifizierung erfordern, oder US-Bundesbehörden, die eine FedRAMP-Autorisierung benötigen, haben Akkreditierungsanforderungen, die derzeit eine menschliche Gegenzeichnung der Arbeit erfordern.

Wie oft muss ein Penetrationstest für die Compliance durchgeführt werden?

Die meisten Frameworks erwarten mindestens jährliche Tests sowie erneute Tests nach der Einführung signifikanter Änderungen an Ihrer Anwendung oder Infrastruktur. KI-Penetrationstests können dies für SOC 2 und ISO 27001 abdecken. PCI DSS ist das präskriptivere Framework, das explizit sowohl interne als auch externe Tests jährlich und nach jeder signifikanten Änderung der Karteninhaberdaten-Umgebung vorschreibt. KI-Penetrationstests decken einen Großteil des Anwendungs-Layer-Teils dieser Anforderung ab, müssen aber von einem menschlichen Penetrationstester eingesetzt werden. Netzwerk- und Segmentierungstests erfordern eine separate Abdeckung, typischerweise durch einen menschlichen Penetrationstester.

Welche Frameworks erfordern explizit Penetrationstests?

PCI DSS fordert dies explizit unter Abschnitt 11.4, und FedRAMP verlangt es als Teil der Autorisierung von Cloud-Dienstanbietern. SOC 2, ISO 27001 und HIPAA schreiben es nicht direkt vor, aber Auditoren erwarten es routinemäßig als Nachweis, dass die Sicherheitskontrollen funktionieren.

Was muss ein Penetrationstestbericht für die Compliance enthalten?

Mindestens: eine Zusammenfassung für die Geschäftsleitung, einen Methodik- und Umfangabschnitt, validierte Ergebnisse mit Proof-of-Concept-Nachweisen und Reproduktionsschritten, Schweregradeinstufungen und einen Maßnahmenplan zur Behebung. Speziell für SOC 2 sollten die Ergebnisse den relevanten Trust Services Criteria zugeordnet werden.

Werden KI-Penetrationstests für ISO 27001 akzeptiert?

Ja. ISO 27001 empfiehlt Penetrationstests als Teil der fortlaufenden Risikobewertung, legt aber nicht fest, wie diese durchgeführt werden müssen. Ein Bericht, der dokumentiert, was, wie und welche Ergebnisse gefunden wurden, erfüllt die Nachweisanforderungen des Frameworks.

Was sind die Einschränkungen von KI-Penetrationstests im Hinblick auf die Compliance?

Physische Sicherheitstests und Social Engineering sind für jeden anwendungsfokussierten Penetrationstest, ob KI-gestützt oder nicht, außerhalb des Geltungsbereichs. PCI DSS benötigt mindestens einen menschlichen Penetrationstester für Netzwerk- und Segmentierungstests. Branchen mit spezifischen Akkreditierungsanforderungen, wie CREST in Großbritannien oder 3PAO-Anforderungen unter FedRAMP, benötigen möglicherweise zusätzliche Schritte, bevor ein KI-Penetrationstest ihre Compliance-Verpflichtungen vollständig erfüllt.