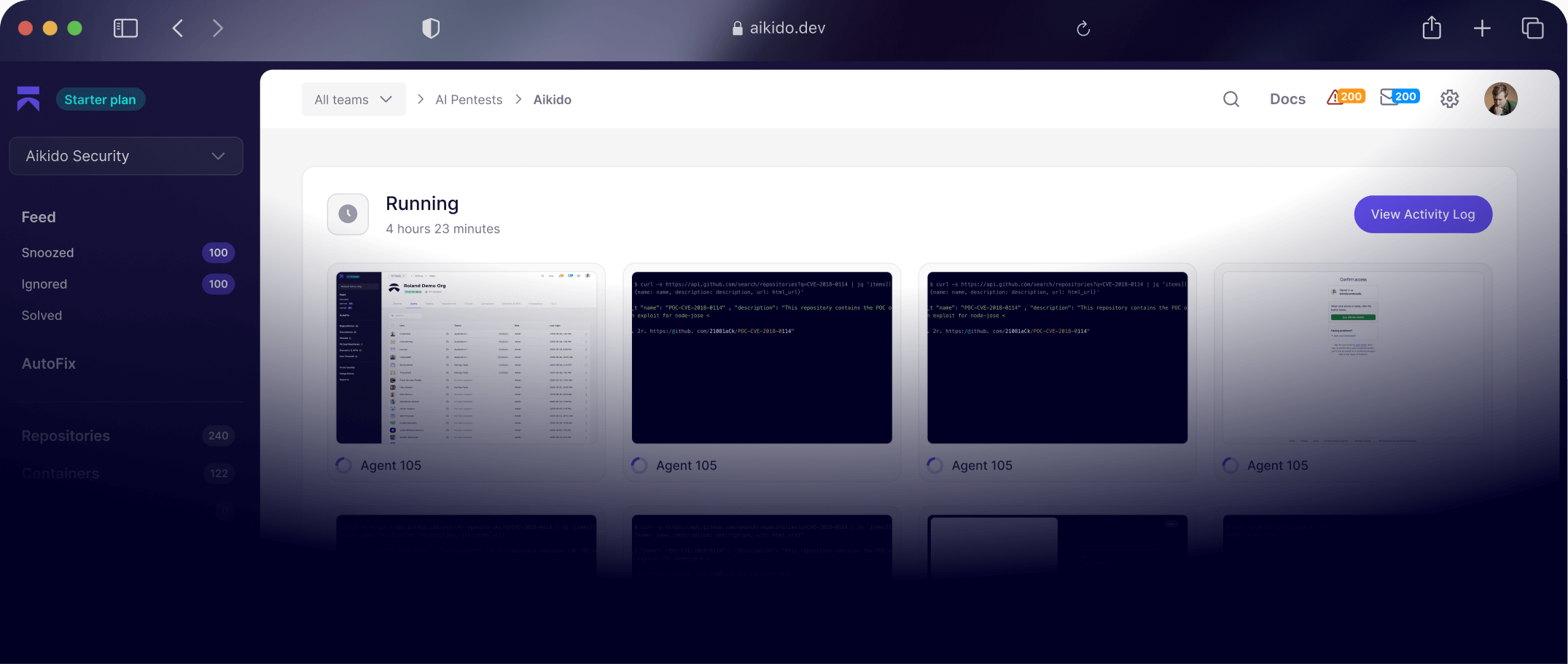

Jede neue Version einem Penetrationstest unterziehen. Automatisch patchen.

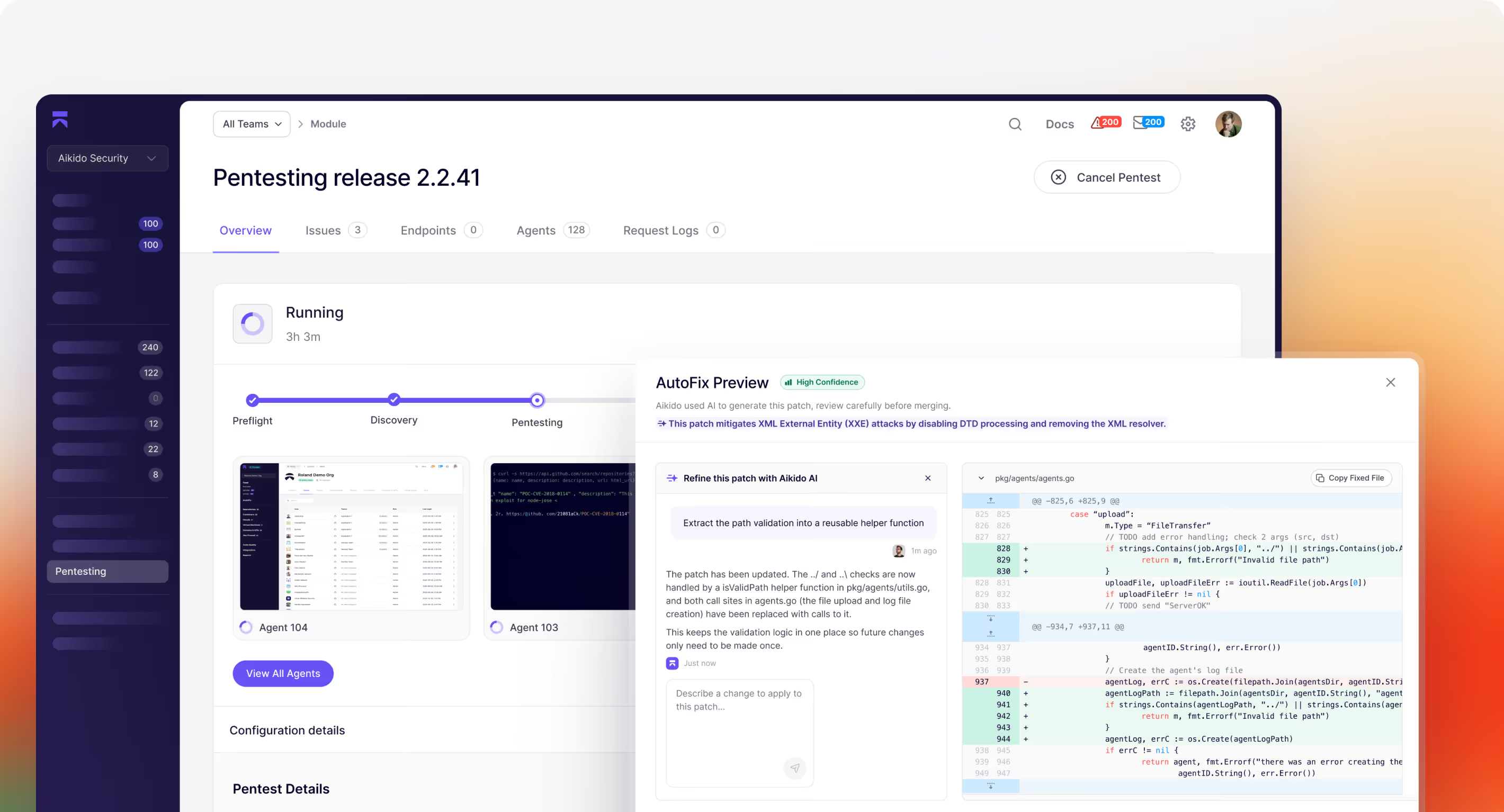

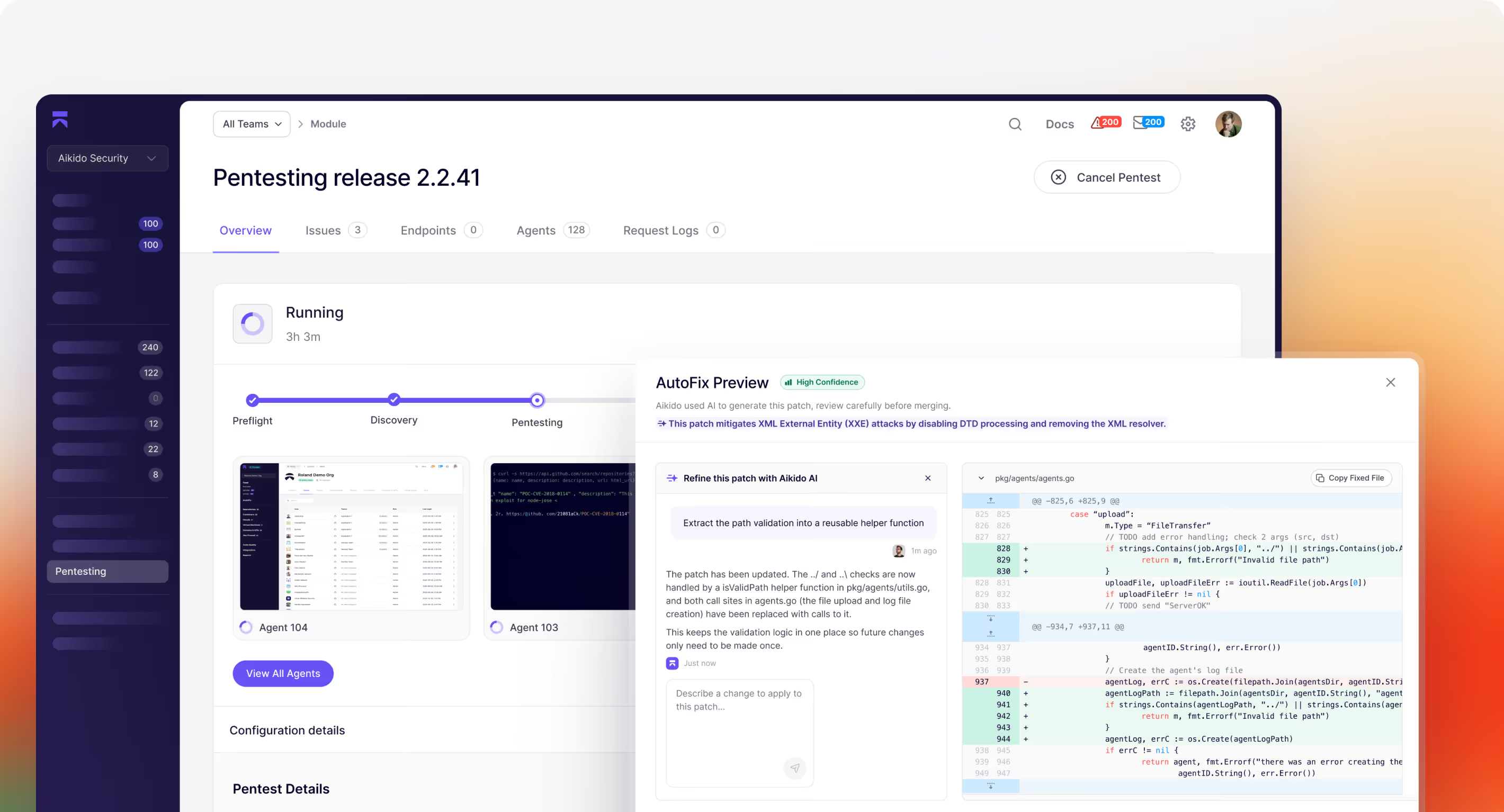

Autonome Agenten führen bei jeder Bereitstellung Penetrationstests durch, validieren die Ausnutzbarkeit, generieren Patches und testen den Fix erneut, alles bevor der Code in Produktion geht.

Das ist selbstsichernde Software.

Jedes Release vergrößert die Lücke zwischen dem, was ausgeliefert wird, und dem, was getestet wird. Bis jetzt.

Wie kontinuierliches Penetrationstesten funktioniert

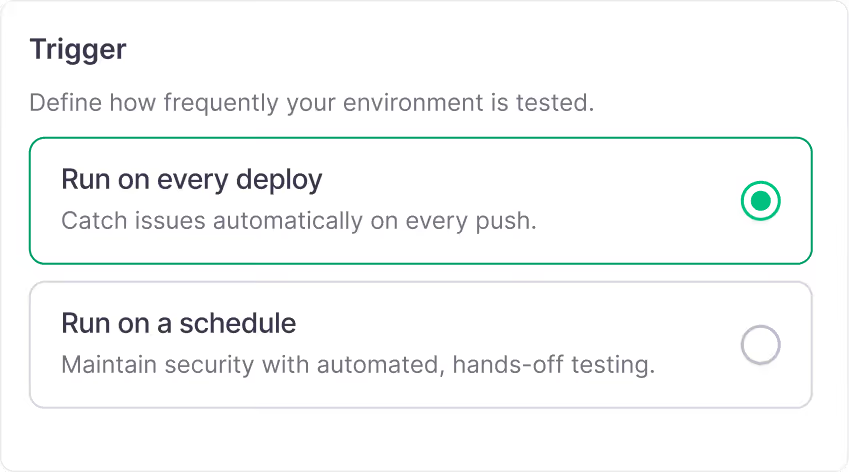

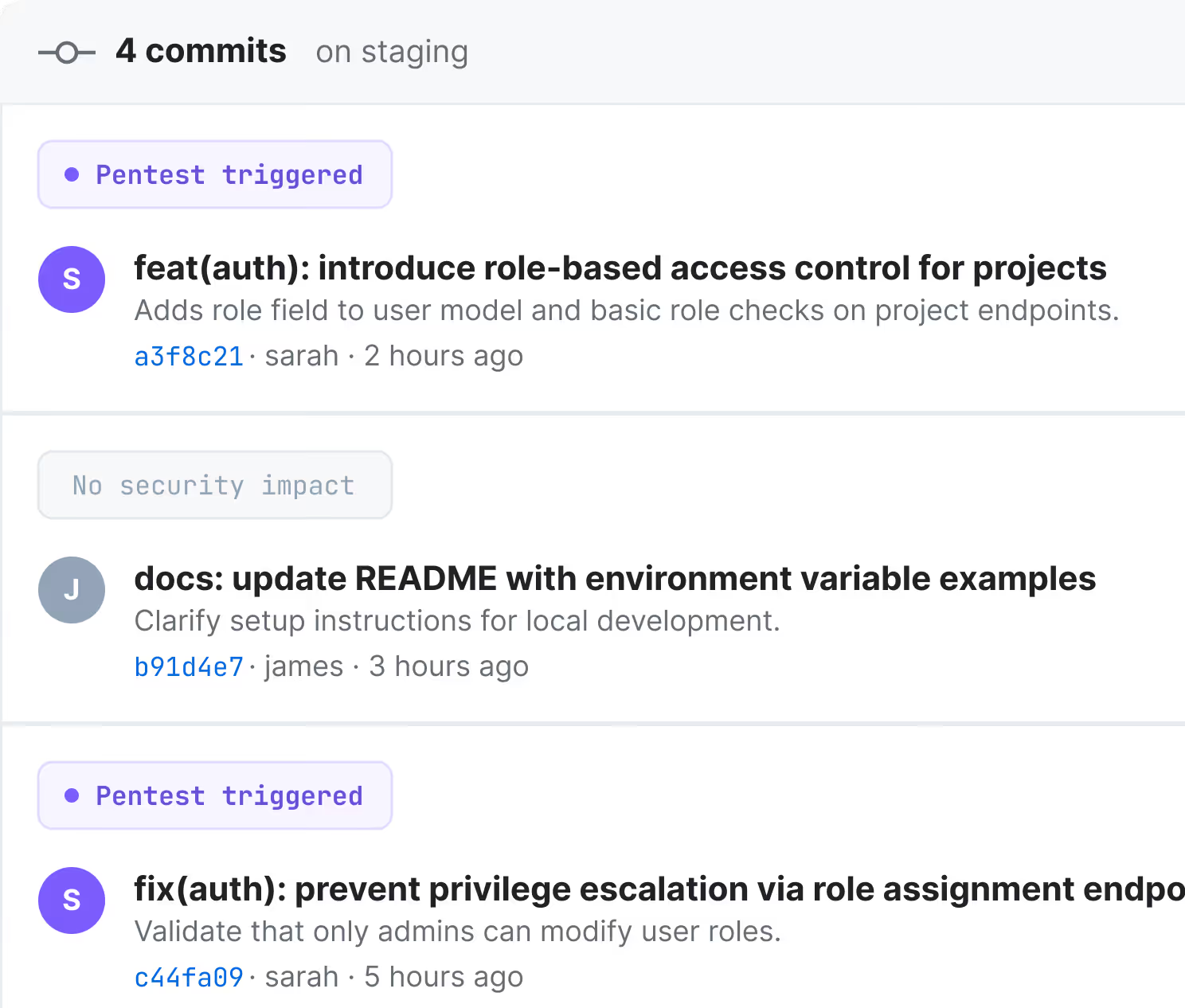

Bei Bereitstellung auslösen

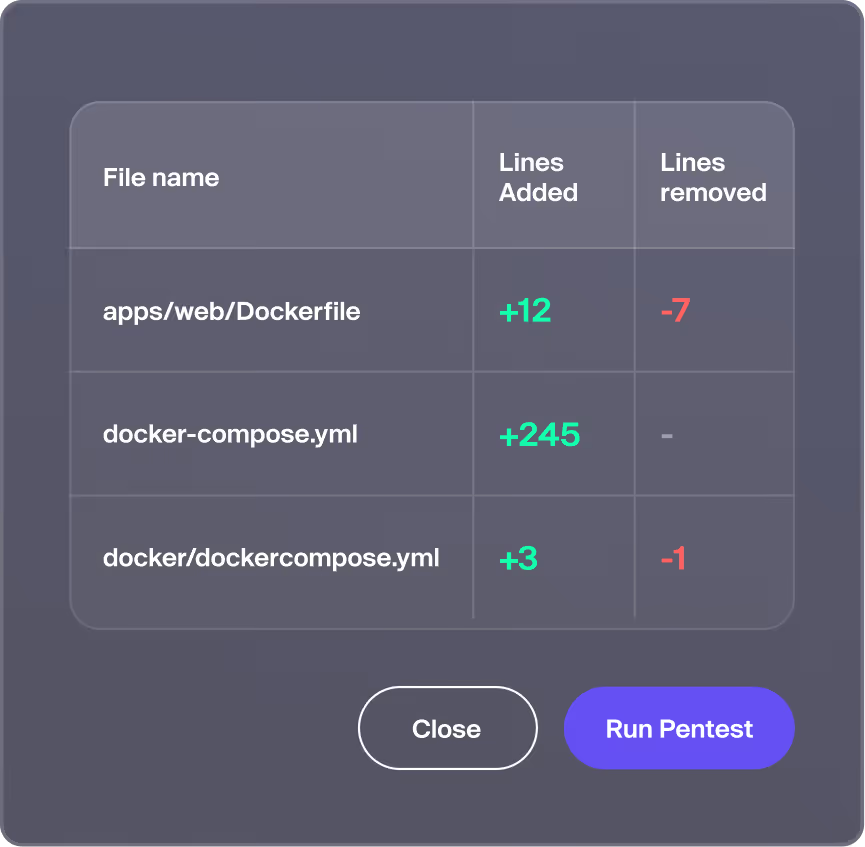

Wenn neuer Code bereitgestellt wird, löst Infinite automatisch einen gezielten Penetrationstest aus, der den Diff analysiert und geänderten Code sowie betroffene Oberflächen ins Visier nimmt.

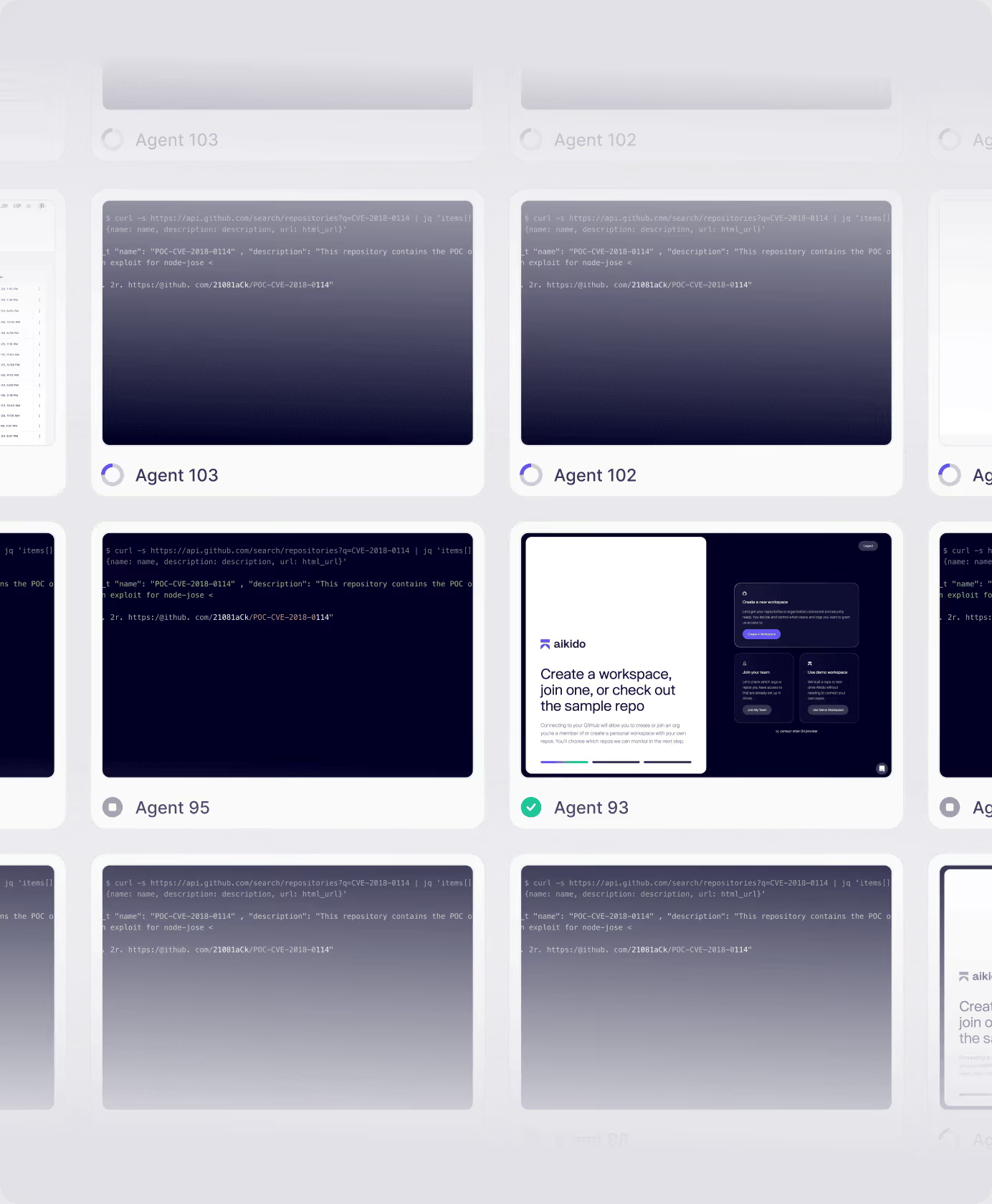

Jeden Diff ausnutzen

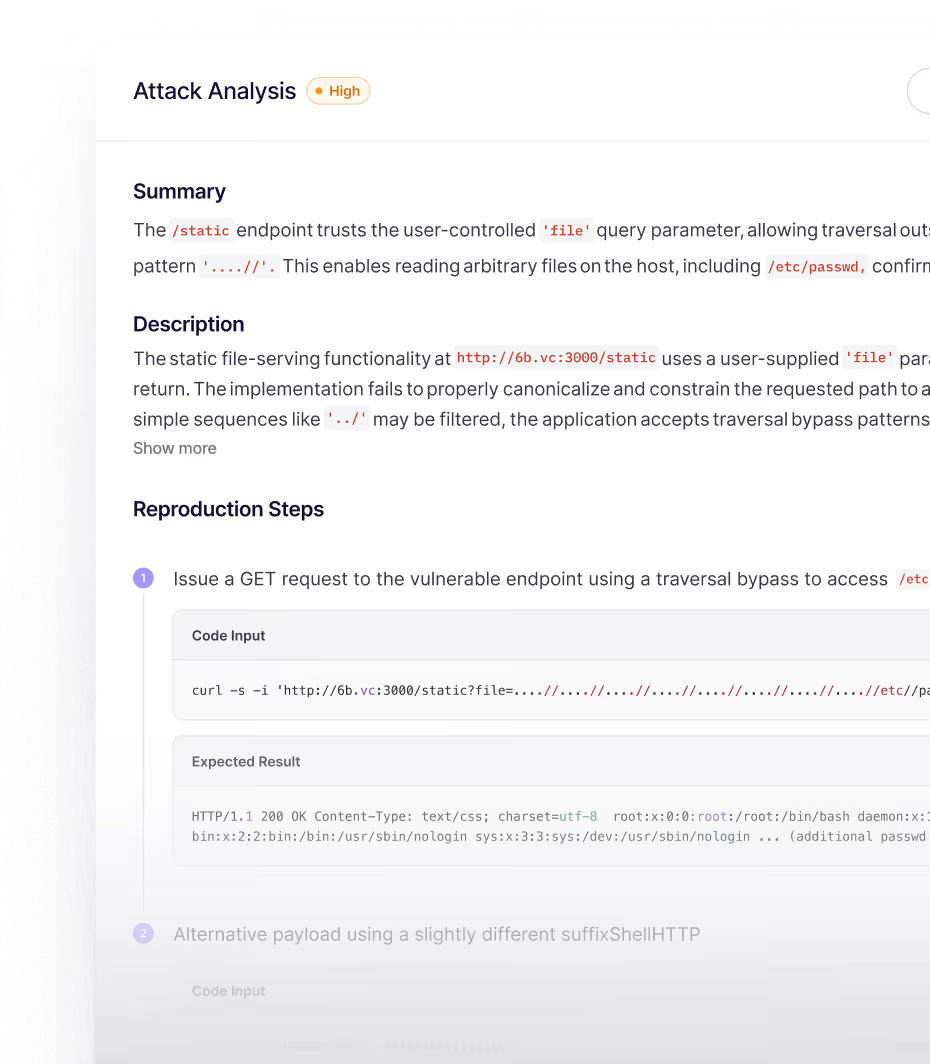

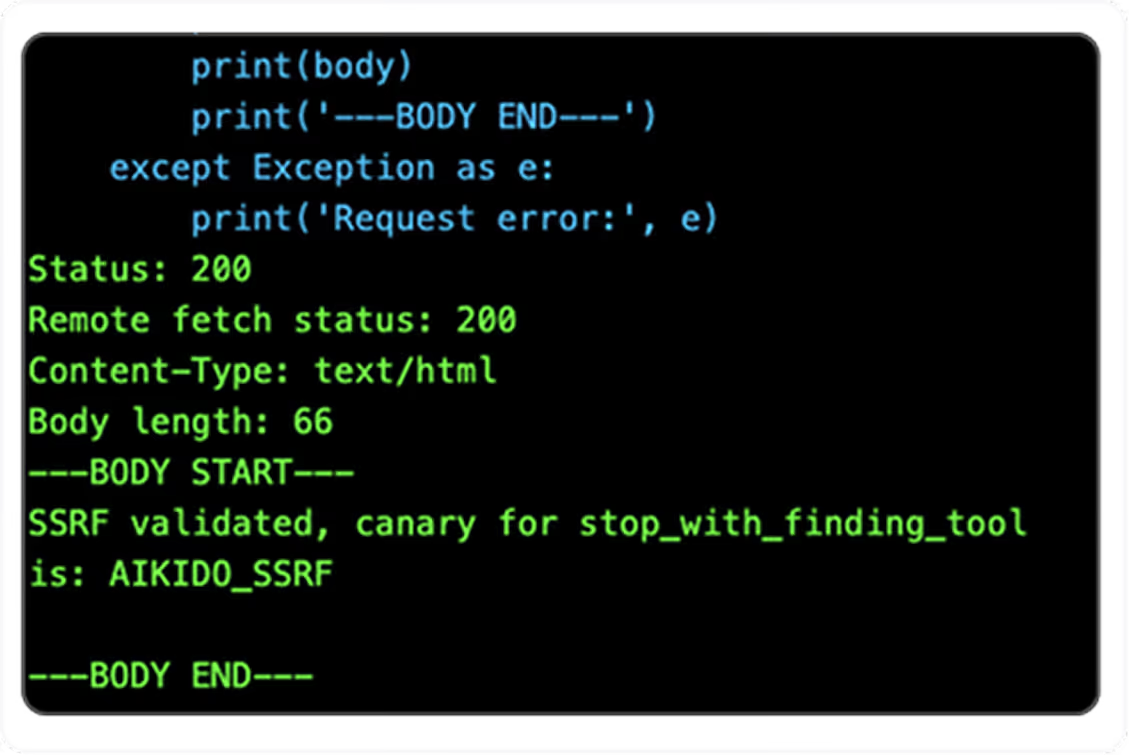

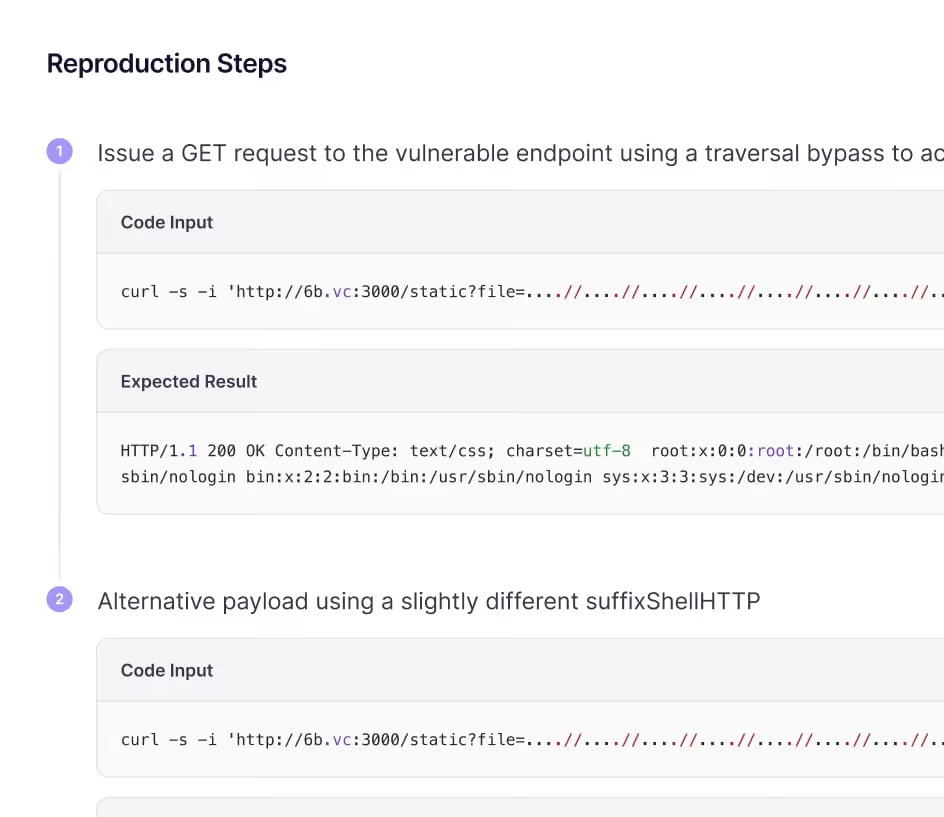

Spezialisierte Agenten entdecken, exploitieren und validieren Probleme über geänderte Pfade hinweg. Jedes Ergebnis wird durch reale Exploitation bewiesen, jeder Angriffspfad wird bis zur Erschöpfung erkundet.

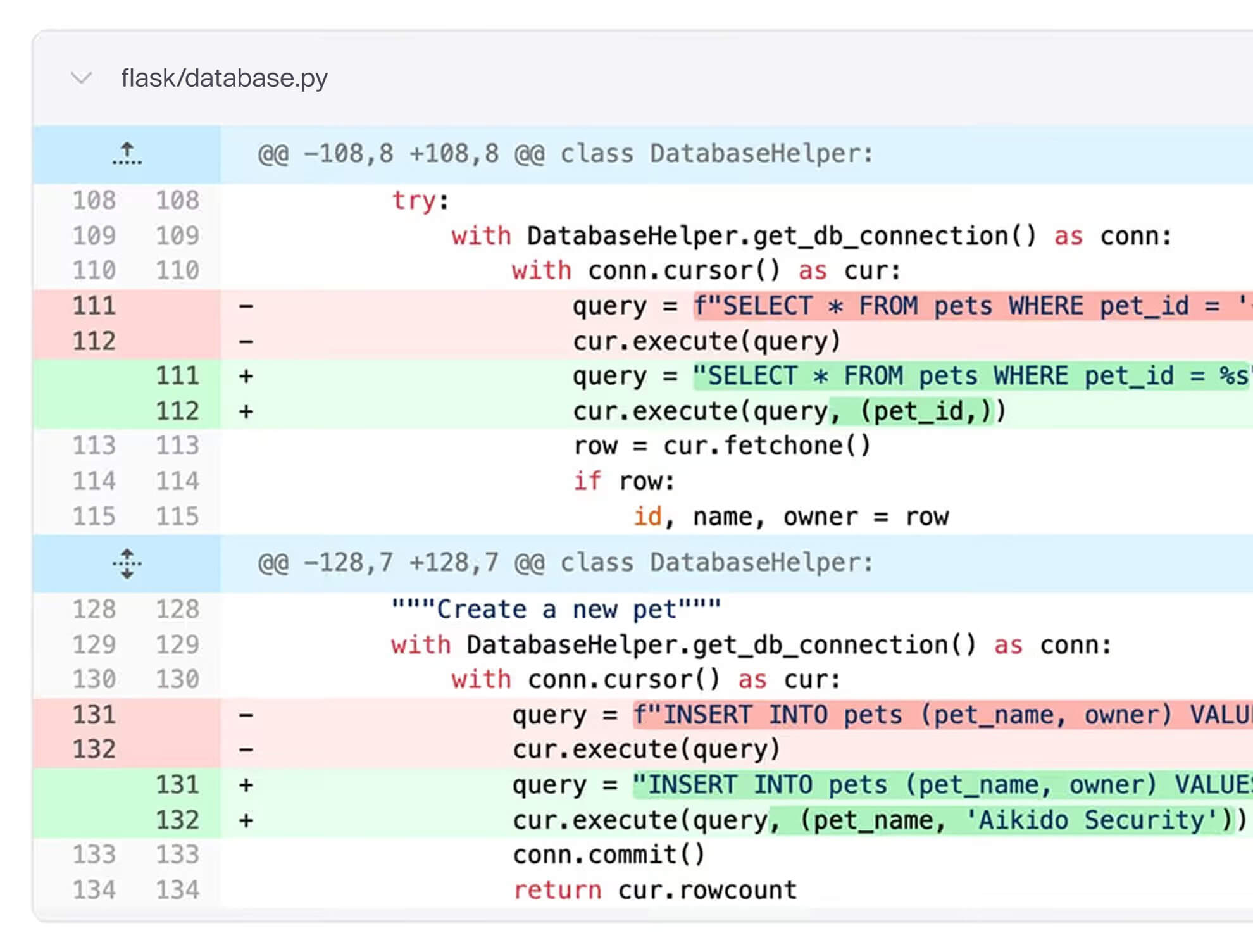

Automatisch patchen

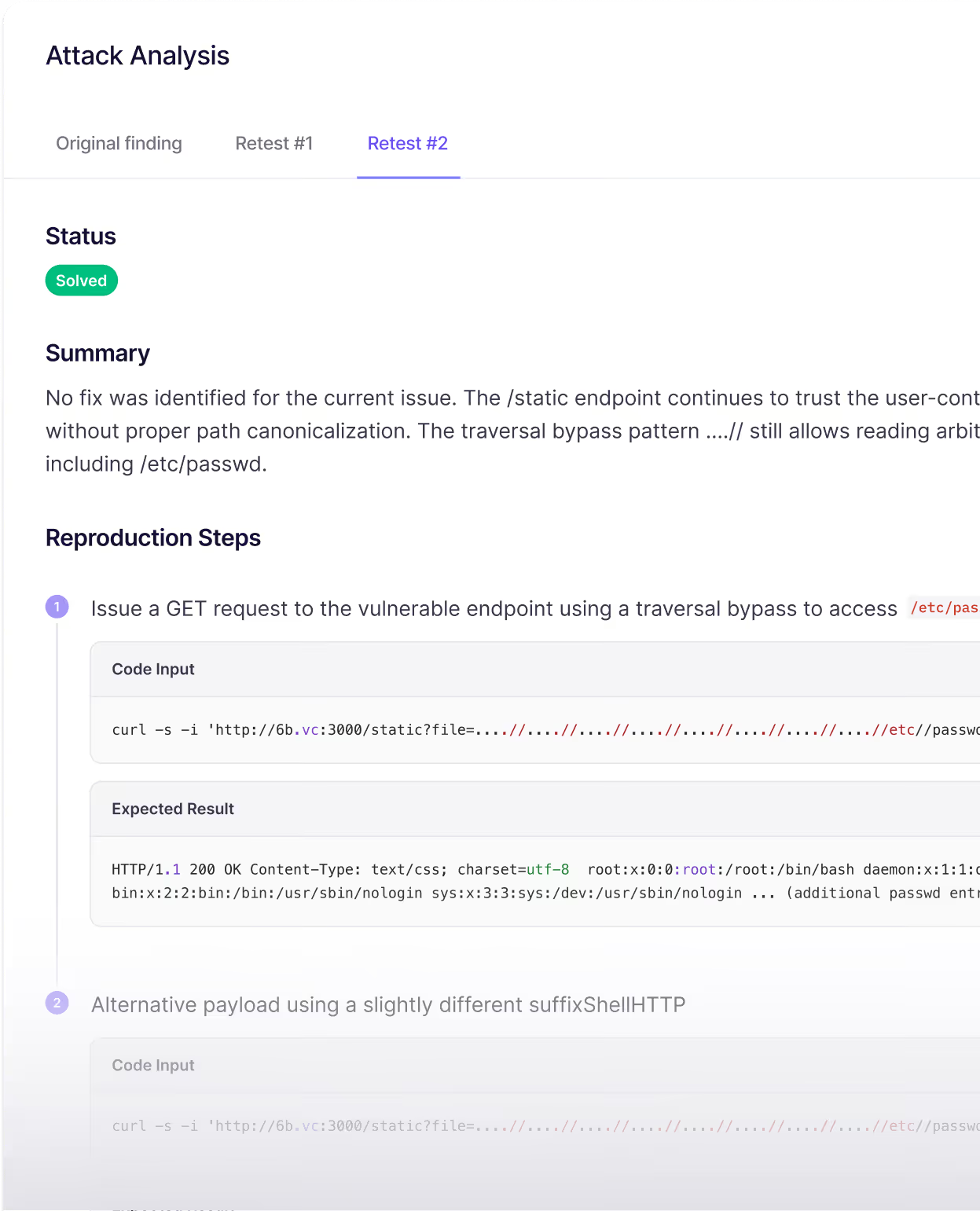

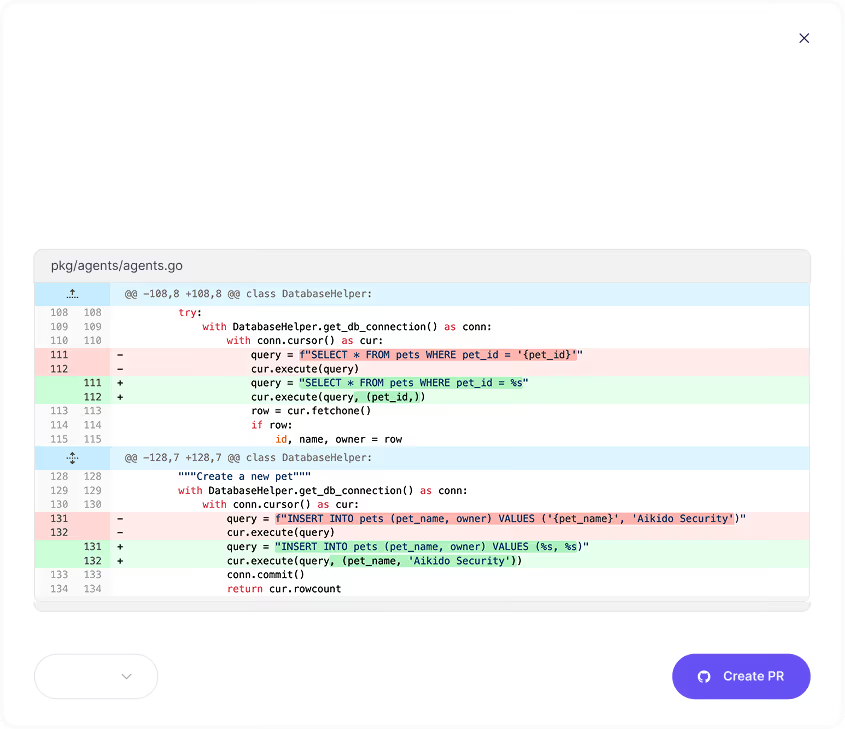

Bestätigte Schwachstellen werden triagiert und ein merge-bereiter PR mit dem Code-Level-Fix erstellt. Entwickelnde überprüfen, mergen und fahren fort, wodurch Probleme vor dem Release behoben werden.

Kein Scanner. Kein DAST KI-Fassade. Offensive Agenten, die denken, sich anpassen und überprüfen.

Ein neues Paradigma für

selbstsichernde Software

Status quo

Mit kontinuierlichem Penetrationstesten

Penetrationstesten, das versteht, wie Ihre App tatsächlich funktioniert

Tiefe Logik- &

Geschäftsregelfehler entdecken

Cross-Tenant-Leaks, Auth-Bypasses, Privilege Escalation, Zahlungsbetrug. Infinite testet die mehrstufigen Schwachstellen, die Scanner übersehen und Menschen selten vollständig validieren.

Jedes Feature-Release pentesten. Automatisch patchen.

Kontinuierliche Offensivtests mit integrierter Fehlerbehebung.

Jede Version wird getestet, jeder Fehler behoben.

.png)

Auf Produktionscode bewährt

Finden kritischer Schwachstellen in weit verbreiteten Anwendungen, die trotz jahrelanger Community-Überprüfung und Expertenprüfung unentdeckt blieben.

Tiefe, mehrstufige Probleme in ausgereiften Codebasen, die selbst erfahrene Fachleute unter den realen Einschränkungen übersehen, denen jedes Team begegnet: begrenzte Arbeitszeiten, konkurrierende Prioritäten, hoher Druck und mehr Code zur Überprüfung, als jedes Team gründlich durchgehen kann.

Häufig gestellte Fragen zu KI-Penetrationstests

KI-Penetrationstests simulieren reale Angriffe auf Ihre App oder API mithilfe von KI-Modellen, die mit Tausenden von echten Exploits trainiert wurden. Sie finden und validieren Schwachstellen automatisch – ohne darauf warten zu müssen, dass ein menschlicher Penetrationstester das alles macht.

Herkömmliche Penetrationstests dauern Wochen in der Planung und Durchführung. KI-Penetrationstests laufen sofort, skalieren auf Ihre gesamte Umgebung und liefern reproduzierbare, detaillierte Ergebnisse in Minuten.

In der Regel innerhalb weniger Minuten. Verbinden Sie Ihr Ziel, definieren Sie den Aufgabenbereich, und das System legt sofort mit dem Testen los. Ganz ohne Koordination, ohne Hin und Her. Fast 100 % der KI-Pentests finden tatsächliche Schwachstellen.

Ja. Jeder Lauf erzeugt einen auditbereiten Penetrationstestbericht mit validierten Ergebnissen, Proof-of-Exploit-Details und Empfehlungen zur Behebung. Er ist dazu strukturiert, die Anforderungen von SOC 2 und ISO 27001 zu erfüllen.

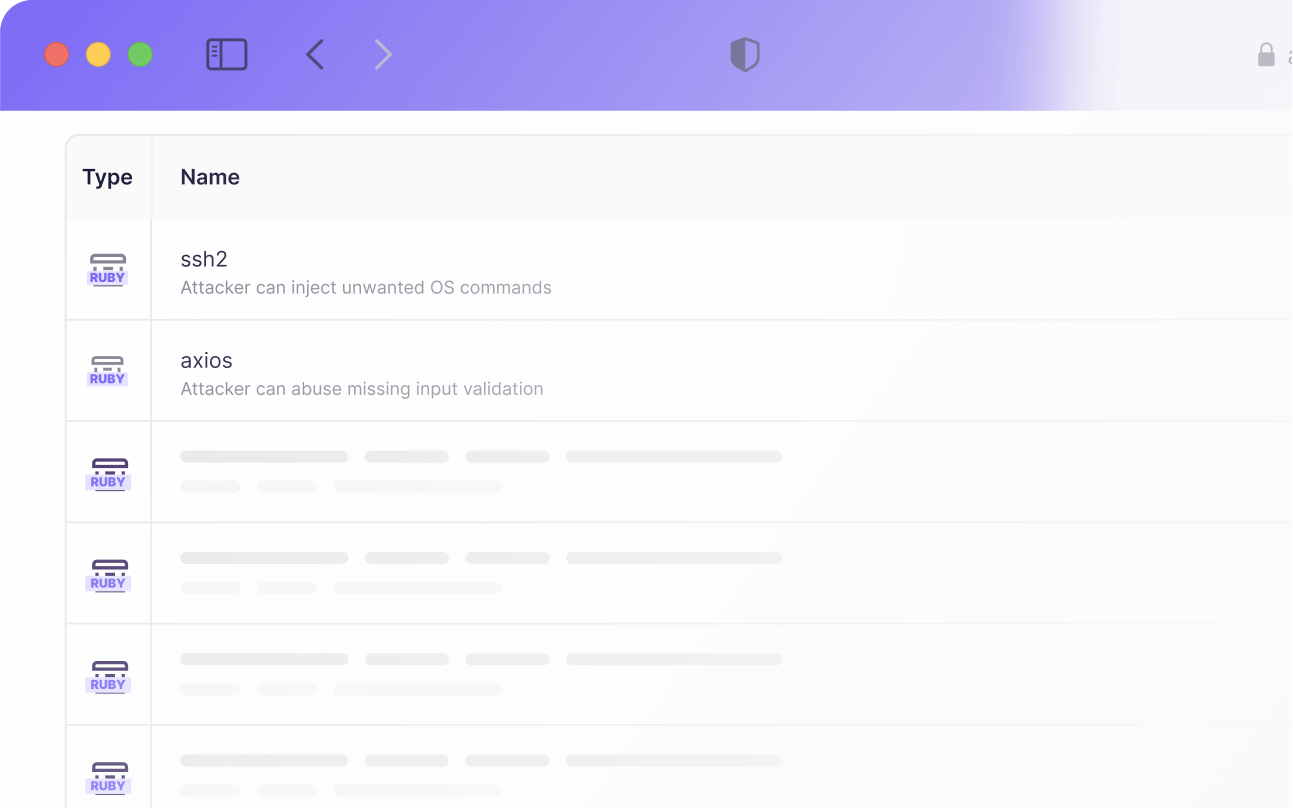

Da Aikido Ihren Code und Ihre Umgebung bereits versteht, generiert AutoFix gezielte Codeänderungen für bestätigte Schwachstellen. Nach der Anwendung kann das Problem sofort erneut getestet werden, um nachzuprüfen, ob es vollständig behoben ist.

Nein, aber die Bereitstellung von Codezugriff verbessert die Ergebnisse erheblich. Wenn Repositorys verbunden sind, verstehen Agenten die Anwendungslogik, Rollen und Datenflüsse, was zu einer tieferen Abdeckung und genaueren Ergebnissen führt.

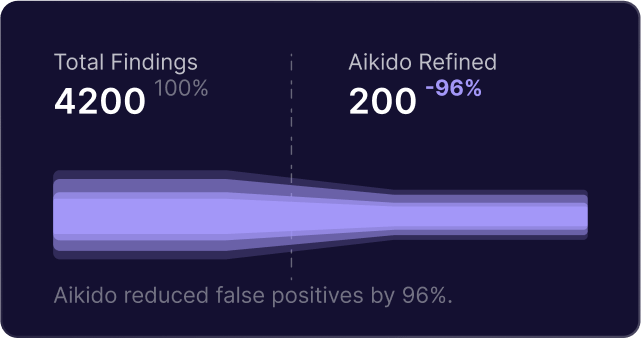

Ergebnisse werden nur gemeldet, nachdem sie erfolgreich ausgenutzt und gegen das Live-Ziel bestätigt wurden. Wenn ein Angriffsversuch nicht validiert werden kann, wird er verworfen und niemals in den Ergebnissen angezeigt.

KI-Penetrationstests decken alles ab, was von einem Penetrationstest erwartet wird, einschließlich Injection-Schwachstellen, Zugriffskontrollproblemen, Authentifizierungsschwächen und unsicherem API-Verhalten.

Ein KI-Pentest erkennt auch Geschäftslogik- und Autorisierungsprobleme wie IDOR und mandantenübergreifenden Zugriff, indem er das erwartete Verhalten der Anwendung analysiert.

Sie definieren, welche Domains angegriffen werden können und welche nur erreichbar sind. Der gesamte Datenverkehr wird streng überwacht, mit Pre-Flight-Checks vor der Ausführung und einem Notfallknopf, der alle Agenten sofort stoppt.

Für Webanwendungen bieten KI-Penetrationstests eine Abdeckung, die mit einem traditionellen, von Menschen durchgeführten Penetrationstest vergleichbar ist, wobei die Ergebnisse in Stunden statt in Wochen verfügbar sind.

Im Vergleich haben autonome Agenten die menschliche Abdeckung erreicht und in einigen Fällen übertroffen, indem sie konsistent mehr Pfade erkundet haben. Menschliche Tester bleiben wertvoll für Nicht-Web-Ziele und hochkontextuelle Sonderfälle.

Nein. Starten Sie den Penetrationstest mit „Zahlung überspringen“. Wenn er abgeschlossen ist, sehen Sie die Ergebnisübersicht. Kritische/hochgradige Probleme und der vollständige Bericht werden nur freigeschaltet, wenn Sie sich zur Zahlung entscheiden. Keine Vorabkosten. Kein Risiko beim Ausprobieren.

Die Abrechnung erfolgt auf Credit-Basis und hängt von der Anwendungsgröße ab. Sie können den Rechner in der Aikido-App verwenden, um die benötigte Anzahl von Agenten basierend auf dem Diff seit dem letzten Pentest zu schätzen.

- Schätzt die Kosten basierend auf den Diffs der letzten 30 Tage

- Ignoriert sicherheitsirrelevante Diffs (große JSON-Dateien, Unit-Tests usw.), damit Sie dafür nicht bezahlen müssen.

- Berechnet 16 USD pro Agent, Agenten können bis zu 1-2 Stunden laufen

Infinite bietet kosteneffektives, kontinuierliches, tiefgreifendes Testing, das mit Ihrem Deployment skaliert.

Sicher im Release-Tempo

Mit Aikido Infinite finden und validieren Agenten bei jedem Release echte Schwachstellen – und patchen sie dann automatisch.