Testen Sie Ihre App aus jedem Blickwinkel.

Autonome AI-Agenten, die Menschen mit Maschinengeschwindigkeit übertreffen. Erhalten Sie einen vollständigen, auditfähigen SOC2- oder ISO27001-PDF-Bericht in Stunden, nicht in Wochen.

.png)

.png)

Wie unsere Pentests funktionieren

.jpg)

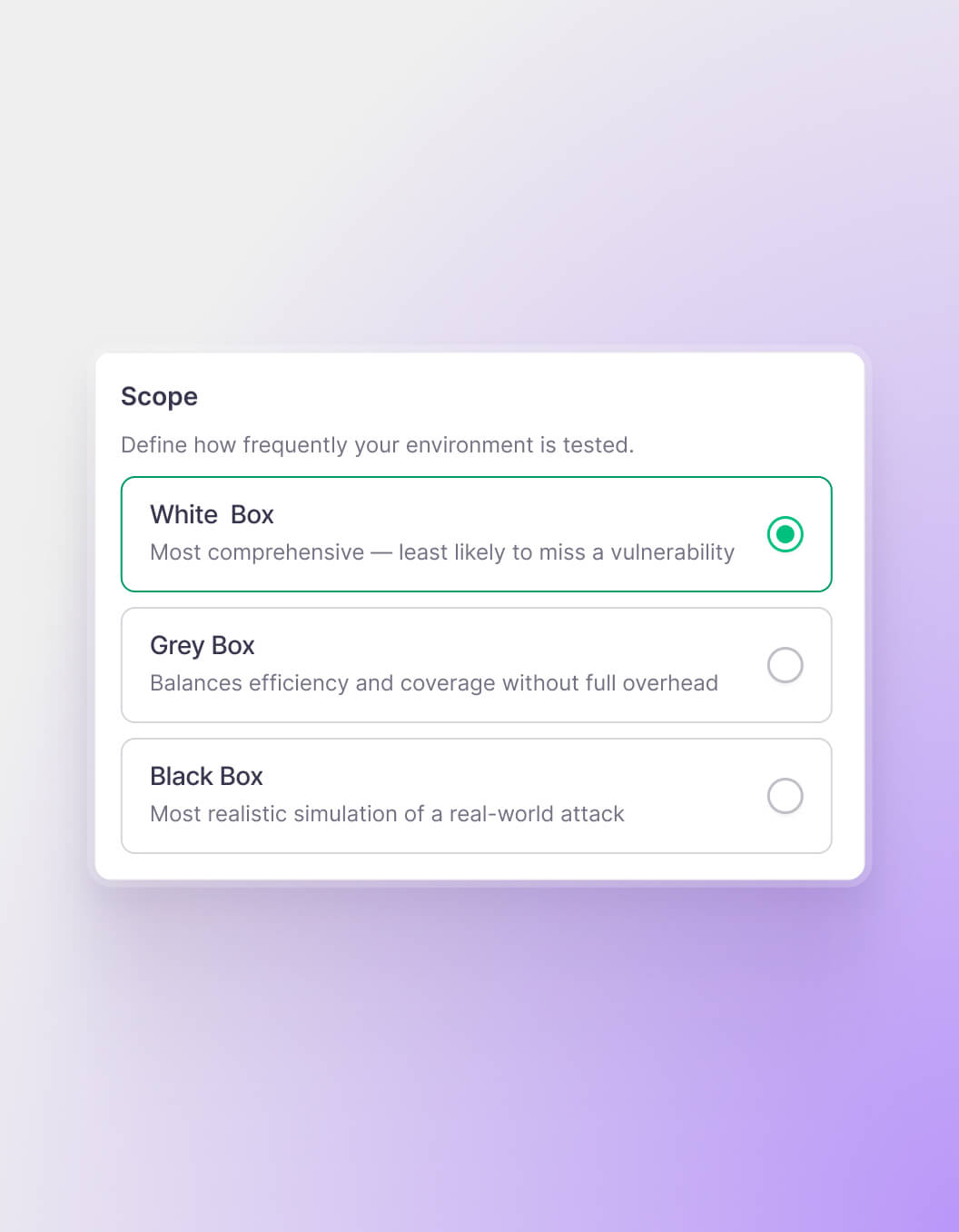

Kartiert zuerst Ihre Angriffsfläche

Aikido inventarisiert, was mittels Code und OpenAPI-Spezifikationen im Whitebox-Modus oder durch das Probing der Live-Anwendung im Blackbox-Modus angegriffen werden kann.

.jpg)

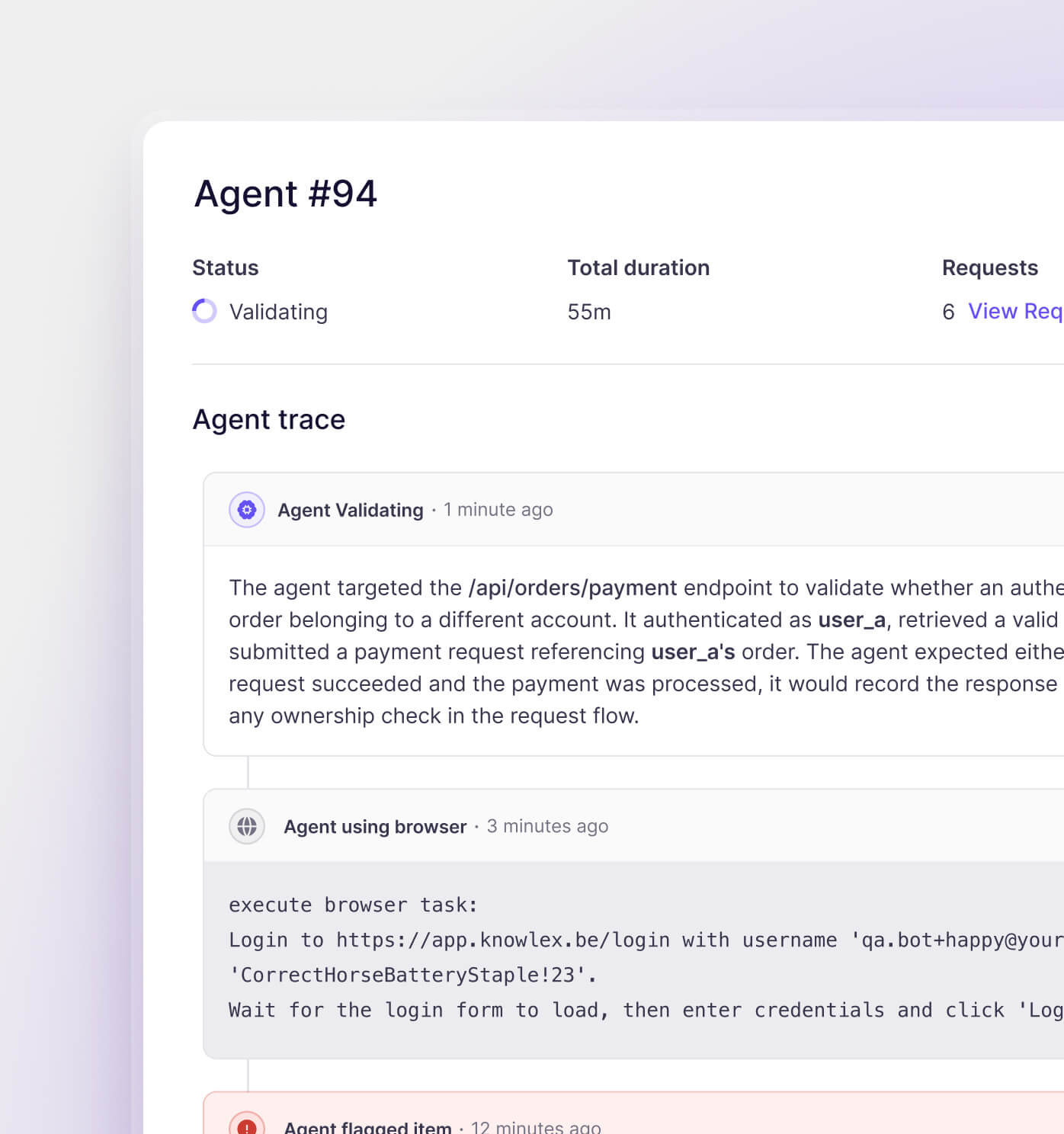

Parallele Agenten testen reale Angriffspfade

Hunderte von Agenten konzentrieren sich auf spezifische Vektoren und versuchen, erwartetes Verhalten zu durchbrechen – eher wie ein Red Team als ein Checklisten-Scan.

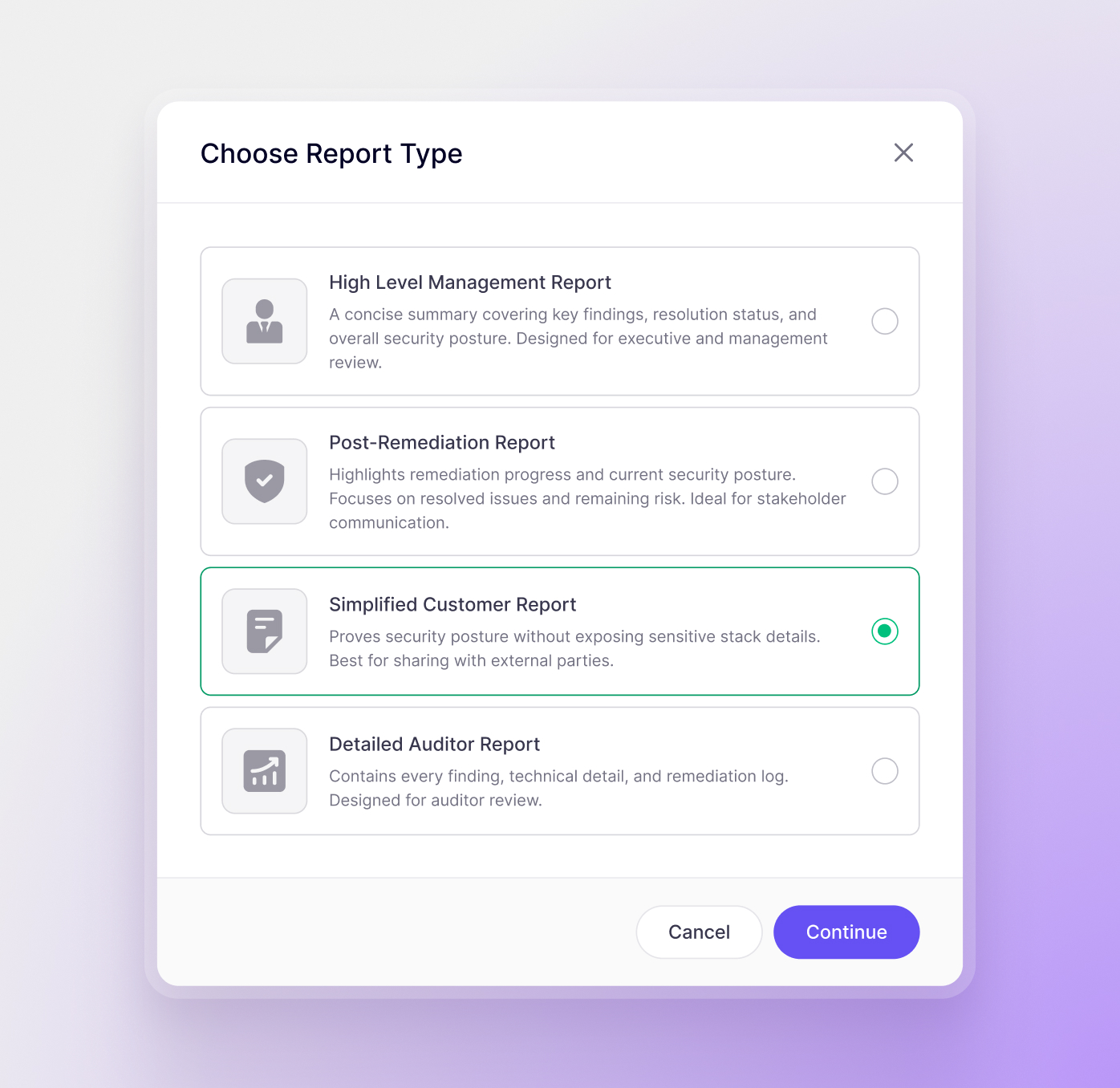

Erstellen Sie den passenden Bericht für jede Zielgruppe.

Unsere Engine automatisiert Sicherheitsanalysen mithilfe derselben Methoden, denen professionelle Pentester vertrauen.

Erstellen Sie den passenden Bericht für jede Zielgruppe.

Management-Übersichtsbericht: wichtige Erkenntnisse und die Gesamtrisikoposition für Führungskräfte

Bericht nach der Behebung: behobene Probleme und verbleibendes Risiko, erstellt für die Kommunikation mit Stakeholdern

Vereinfachter Kundenbericht: belegt die Sicherheitsposition, ohne sensible Stack-Details preiszugeben

Detaillierter Auditorenbericht: jede Feststellung, technische Details und Behebungsanleitung für SOC2 / ISO27001

„Der Pentest von Aikido lieferte umfassende Ergebnisse auf menschlichem Niveau in Blitzgeschwindigkeit und bestand eine strenge Compliance-Überprüfung ohne Probleme.“

Dan SherwoodGeschäftsführer bei Khaos Control Solutions

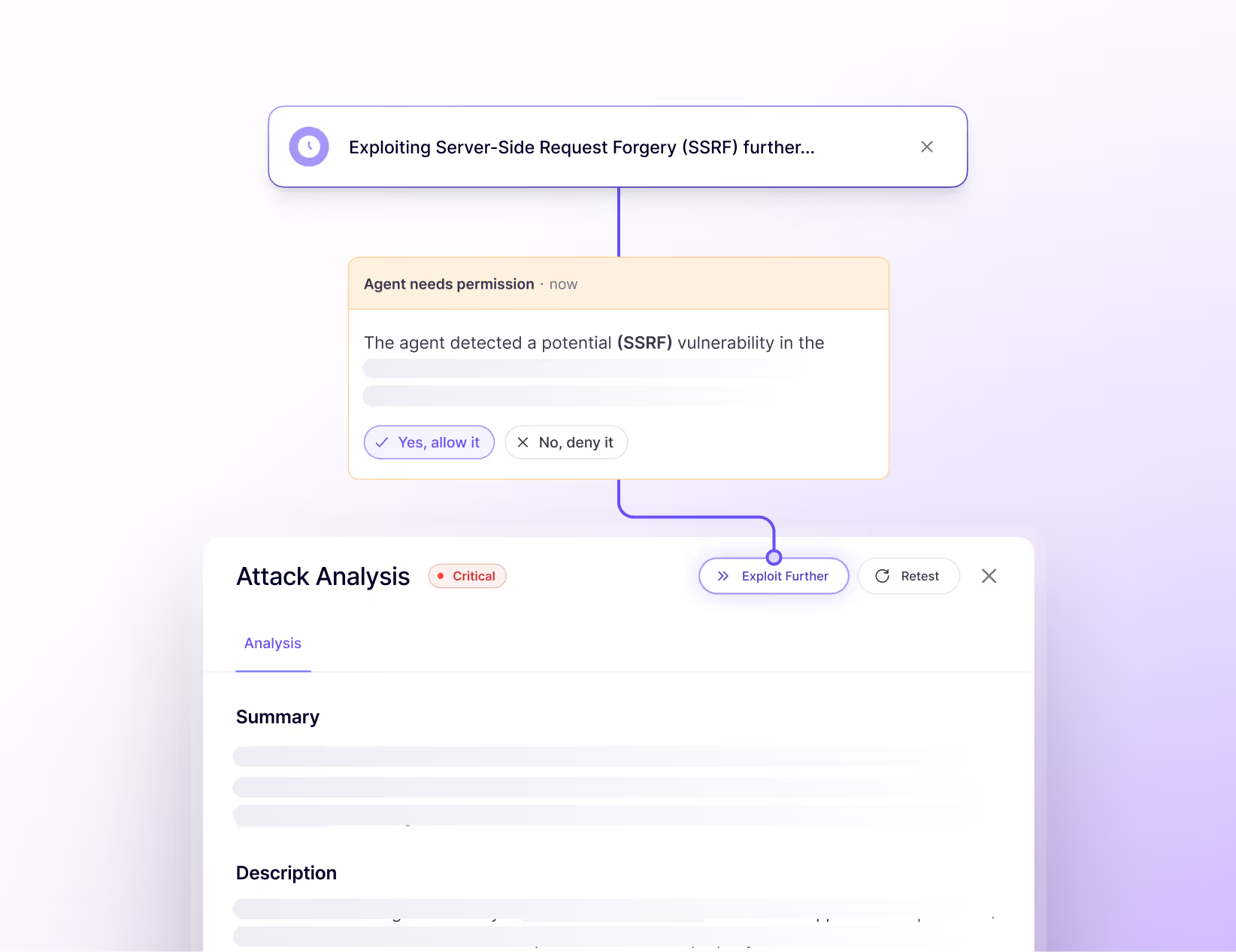

Kritische Befunde

an Menschen eskalieren

Führen Sie Ihre Pentests durch und beheben Sie die Befunde automatisch

.jpg)

KI-Penetrationstests im Detail erleben

In 30 Minuten: Erleben Sie unsere Pentests in Aktion, erfahren Sie, wie sie funktionieren und wie Sie einen in wenigen Minuten einrichten.

.png)

Erstklassiger Pentest, zum Pauschalpreis.

Vollständiger PDF-Bericht für SOC 2 & ISO 27001

Eine Anwendung, ein Satz von APIs

Vollständiger PDF-Bericht für SOC 2 & ISO 27001

Die Abdeckung skaliert mit Ihrer Anwendung

Wie ein passgenauer Pentest berechnet wird

Kontinuierliche Berichte und Echtzeit-Befunde

Immer aktiv, skaliert mit Ihren Releases

So funktioniert's

.png)

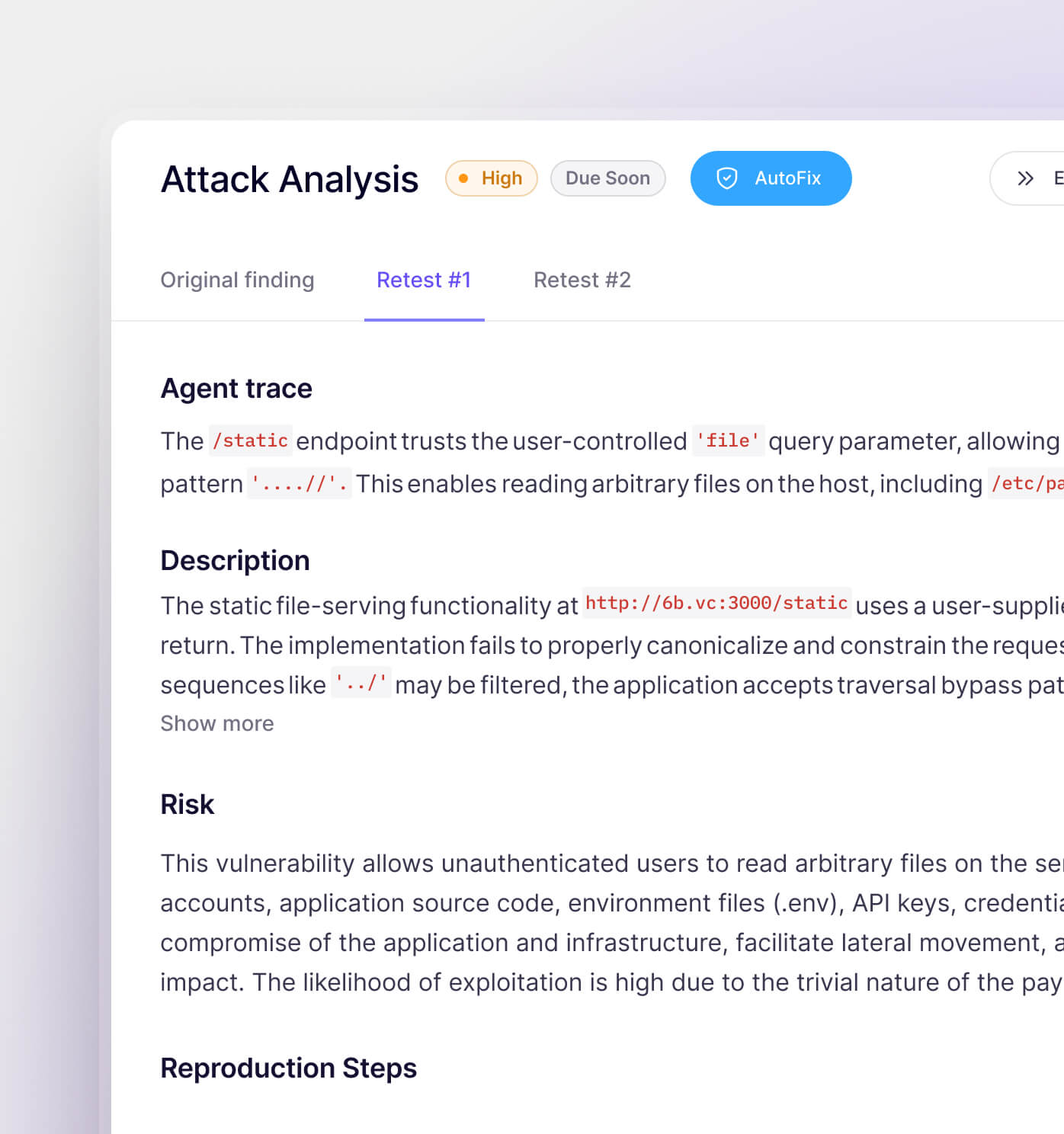

Wenn der Pentest beginnt, werden Funktionen und Endpunkte der Anwendungen abgebildet.

Hunderte von Agenten werden auf diese Features und Endpunkte entsandt, wobei jeder in die Tiefe geht und sich auf seinen Angriffsvektor konzentriert.

Für jeden Befund wird eine zusätzliche Validierung durchgeführt, um False Positives und Halluzinationen zu vermeiden.

Häufig gestellte Fragen

KI-Penetrationstests simulieren reale Angriffe auf Ihre App oder API mithilfe von KI-Modellen, die mit Tausenden von echten Exploits trainiert wurden. Sie finden und validieren Schwachstellen automatisch – ohne darauf warten zu müssen, dass ein menschlicher Penetrationstester das alles macht.

Herkömmliche Penetrationstests dauern Wochen in der Planung und Durchführung. KI-Penetrationstests laufen sofort, skalieren auf Ihre gesamte Umgebung und liefern reproduzierbare, detaillierte Ergebnisse in Minuten.

In der Regel innerhalb weniger Minuten. Verbinden Sie Ihr Ziel, definieren Sie den Aufgabenbereich, und das System legt sofort mit dem Testen los. Ganz ohne Koordination, ohne Hin und Her. Fast 100 % der KI-Pentests finden tatsächliche Schwachstellen.

Ja. Jeder Lauf erzeugt einen auditbereiten Penetrationstestbericht mit validierten Ergebnissen, Proof-of-Exploit-Details und Empfehlungen zur Behebung. Er ist dazu strukturiert, die Anforderungen von SOC 2 und ISO 27001 zu erfüllen.

Da Aikido Ihren Code und Ihre Umgebung bereits versteht, generiert AutoFix gezielte Codeänderungen für bestätigte Schwachstellen. Nach der Anwendung kann das Problem sofort erneut getestet werden, um nachzuprüfen, ob es vollständig behoben ist.

Nein, aber die Bereitstellung von Codezugriff verbessert die Ergebnisse erheblich. Wenn Repositorys verbunden sind, verstehen Agenten die Anwendungslogik, Rollen und Datenflüsse, was zu einer tieferen Abdeckung und genaueren Ergebnissen führt.

Ergebnisse werden nur gemeldet, nachdem sie erfolgreich ausgenutzt und gegen das Live-Ziel bestätigt wurden. Wenn ein Angriffsversuch nicht validiert werden kann, wird er verworfen und niemals in den Ergebnissen angezeigt.

KI-Penetrationstests decken alles ab, was von einem Penetrationstest erwartet wird, einschließlich Injection-Schwachstellen, Zugriffskontrollproblemen, Authentifizierungsschwächen und unsicherem API-Verhalten.

Ein KI-Pentest erkennt auch Geschäftslogik- und Autorisierungsprobleme wie IDOR und mandantenübergreifenden Zugriff, indem er das erwartete Verhalten der Anwendung analysiert.

Sie definieren, welche Domains angegriffen werden können und welche nur erreichbar sind. Der gesamte Datenverkehr wird streng überwacht, mit Pre-Flight-Checks vor der Ausführung und einem Notfallknopf, der alle Agenten sofort stoppt.

Für Webanwendungen bieten KI-Penetrationstests eine Abdeckung, die mit einem traditionellen, von Menschen durchgeführten Penetrationstest vergleichbar ist, wobei die Ergebnisse in Stunden statt in Wochen verfügbar sind.

Im Vergleich haben autonome Agenten die menschliche Abdeckung erreicht und in einigen Fällen übertroffen, indem sie konsistent mehr Pfade erkundet haben. Menschliche Tester bleiben wertvoll für Nicht-Web-Ziele und hochkontextuelle Sonderfälle.

Nein. Starten Sie den Penetrationstest mit „Zahlung überspringen“. Wenn er abgeschlossen ist, sehen Sie die Ergebnisübersicht. Kritische/hochgradige Probleme und der vollständige Bericht werden nur freigeschaltet, wenn Sie sich zur Zahlung entscheiden. Keine Vorabkosten. Kein Risiko beim Ausprobieren.